证券研究报告 请务必阅读正文之后第30页起的免责条款和声明 信息安全:防护手段&策略均面临变革,板块迎来配置时机 全球SaaS云计算产业系列报告62|2023.1.17 中信证券研究部 核心观点 陈俊云 前瞻研究首席 分析师 S1010517080001 许英博 科技产业首席 分析师 S1010510120041 刘锐 前瞻研究分析师 S1010522110001 云化的渗透、远程办公的普及、IT技术堆栈的复杂化,使得传统信息安全体系在面对复杂、隐蔽、高频的恶意软件攻击愈加力不从心,安全防御体系亟待变革。在防护手段方面,我们看到数据驱动下的主动防御渐成主流,防御体系延展至云端负载;在防护策略方面,零信任和SASE的渗透显著缓解了企业对于IT边界拓展的担忧。在行业变革期,我们看到新一代安全厂商持续获得市场份额,且头部厂商凭借其性能、品牌、客户等优势持续扩大领先优势。立足当下,尽管宏观环境带来了一定压力,行业的内在逻辑并未变化。中长期来看,安全在企业IT开支中的优先地位、以及防范手段&策略变革驱动的成长并未发生改变,当前较低的估值水平提供了较优的配置时机。 ▍安全重要性日益凸显,底层技术面临变革。1)外部变化:在企业数字化、云化加速推进的大背景下,伴随全球数据量以及IT技术堆栈的迅速增加,恶意软件攻击的频次、隐蔽性日益上升,企业因恶意软件入侵造成的经济成本和社会成本也在快速增加,信息安全重要性愈加凸显。2)内部变化:根据IDC的调研数据,到2024年,欧美企业IT部署中44%将为公有云,较2020年的25%提升近80%。传统的安全防御体系难以对云端负载执行有效的防御策略,云原生技术的渗透、多云战略的普及更是增加了安全防御的难度。与此同时,随着云计算和移动设备的快速普及,企业计算环境日益分散,网络边界日益模糊,传统基于网络位置的信任策略面临挑战。传统安全防御体系亟待变革,新一代信息安全厂商应运而生。 ▍防护手段:数据驱动下的主动防御渐成主流,防御体系延展至云端负载。1)端点安全:随着恶意威胁由原来的盲目、直接转变为目标精确、持久隐秘,传统端点安全产品机制被动、低效且臃肿的问题愈发突出。而下一代端点安全产品EDR(端点检测与响应)通过轻量级的前端代理收集数据,在后端云平台执行数据的集成和分析,实现基于“行为”的主动防控。IDC预计全球企业端点安全市场规模将在2026年增长至206亿美元,2021-2026年CAGR为14.9%。2)XDR:XDR(扩展检测与响应)作为EDR的自然演进,能够整合多源、孤立、海量的告警,并进行数据集成与综合关联分析,提供更加精准与有价值的告警。据IDC数据,2021年-2026年,全球云原生XDR市场规模预计将从1.7亿美元快速增长到21.2亿美元,对应CAGR为66.1%。3)云安全:伴随数字化、云化的持续渗透,多云/混合云/微服务架构显著增加了IT堆栈的动态性及复杂度,传统安全防护难以胜任,云安全因此迅速崛起。据IDC统计,2021年全球云工作负载安全市场规模为22亿美元,预计到2026年将增长至51亿美元,对应CAGR为18.5%。 ▍防护策略:零信任与SASE迅速普及显著缓解了企业对于IT边界拓展的担忧。1)零信任:零信任网络访问(ZTNA)基于端点、网关、身份认证工具的集成,实现了基于身份而非网络位置的新一代防护策略。根据Gartner预测,到2023年,将有60%的企业逐步淘汰远程VPN访问,转向零信任网络访问。ZTNA核心组件为身份认证和访问管理(IAM)和安全网关产品,分别负责验证用户身份与确保合法用户仅在允许范围内进行精细访问。2)SASE:SASE(安全访问服务边缘)强调将SDN(软件定义网络)能力和各类网络安全能力融合至各个边缘节点中,实现端点安全的集中化、一体化控制,这一方面将使得网络安全厂商加速平台化的整合,技术能力全面的头部厂商有望强者恒强;另一方面也在持续推动网络安全产品软件化、云化的进程。 ▍市场格局:新一代安全厂商快速获得份额,头部效应明显。伴随着防范手段和 �

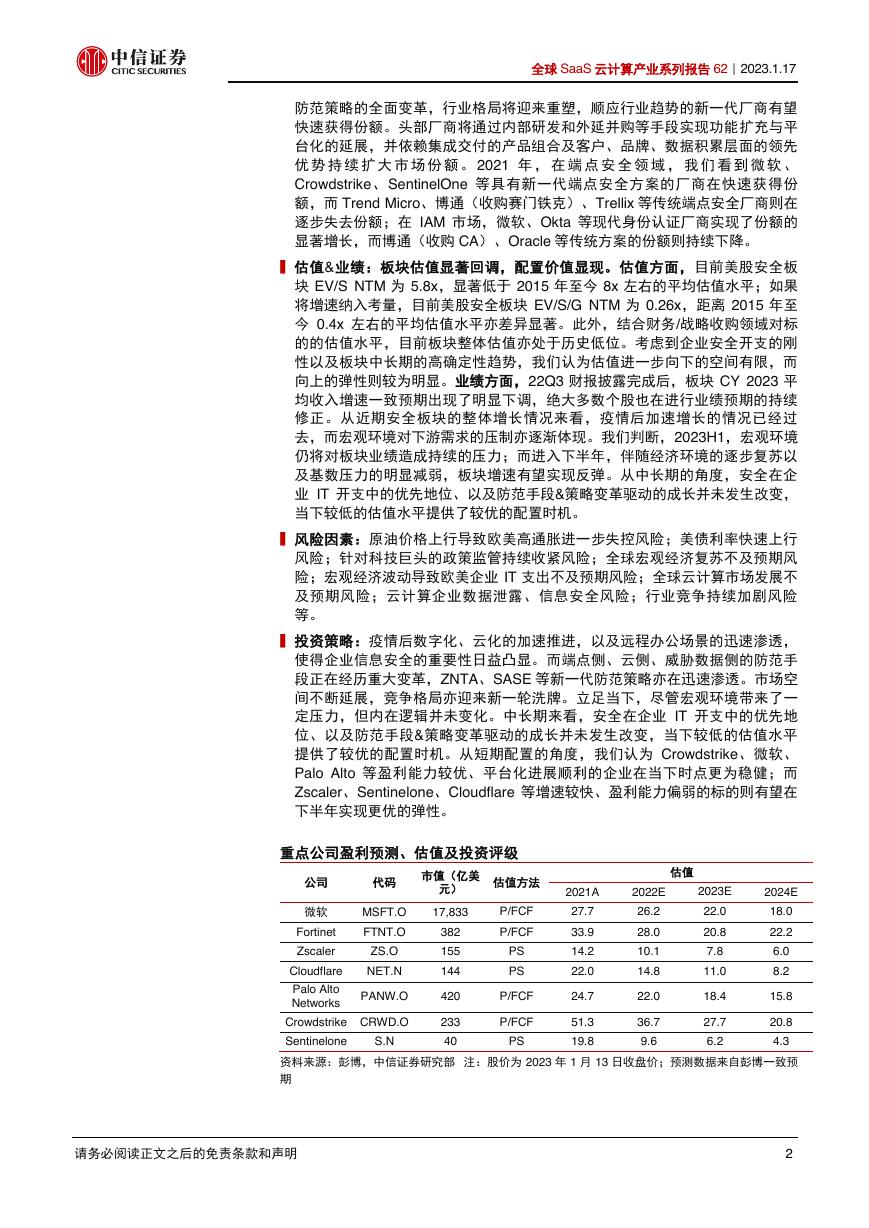

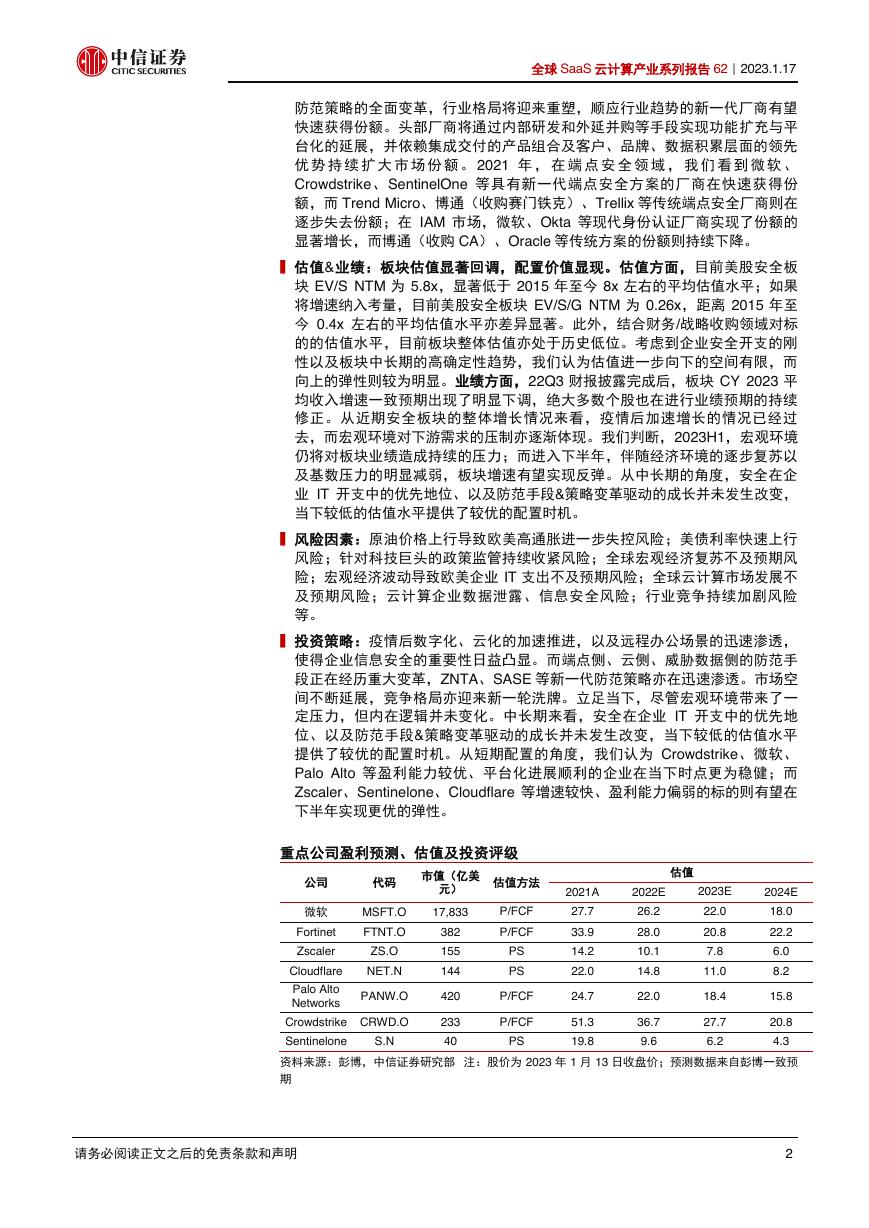

全球SaaS云计算产业系列报告62|2023.1.17 请务必阅读正文之后的免责条款和声明 2 防范策略的全面变革,行业格局将迎来重塑,顺应行业趋势的新一代厂商有望快速获得份额。头部厂商将通过内部研发和外延并购等手段实现功能扩充与平台化的延展,并依赖集成交付的产品组合及客户、品牌、数据积累层面的领先优势持续扩大市场份额。2021年,在端点安全领域,我们看到微软、Crowdstrike、SentinelOne等具有新一代端点安全方案的厂商在快速获得份额,而Trend Micro、博通(收购赛门铁克)、Trellix等传统端点安全厂商则在逐步失去份额;在IAM市场,微软、Okta等现代身份认证厂商实现了份额的显著增长,而博通(收购CA)、Oracle等传统方案的份额则持续下降。 ▍估值&业绩:板块估值显著回调,配置价值显现。估值方面,目前美股安全板块EV/S NTM为5.8x,显著低于2015年至今8x左右的平均估值水平;如果将增速纳入考量,目前美股安全板块EV/S/G NTM为0.26x,距离2015年至今0.4x左右的平均估值水平亦差异显著。此外,结合财务/战略收购领域对标的的估值水平,目前板块整体估值亦处于历史低位。考虑到企业安全开支的刚性以及板块中长期的高确定性趋势,我们认为估值进一步向下的空间有限,而向上的弹性则较为明显。业绩方面,22Q3财报披露完成后,板块CY 2023平均收入增速一致预期出现了明显下调,绝大多数个股也在进行业绩预期的持续修正。从近期安全板块的整体增长情况来看,疫情后加速增长的情况已经过去,而宏观环境对下游需求的压制亦逐渐体现。我们判断,2023H1,宏观环境仍将对板块业绩造成持续的压力;而进入下半年,伴随经济环境的逐步复苏以及基数压力的明显减弱,板块增速有望实现反弹。从中长期的角度,安全在企业IT开支中的优先地位、以及防范手段&策略变革驱动的成长并未发生改变,当下较低的估值水平提供了较优的配置时机。 ▍风险因素:原油价格上行导致欧美高通胀进一步失控风险;美债利率快速上行风险;针对科技巨头的政策监管持续收紧风险;全球宏观经济复苏不及预期风险;宏观经济波动导致欧美企业IT支出不及预期风险;全球云计算市场发展不及预期风险;云计算企业数据泄露、信息安全风险;行业竞争持续加剧风险等。 ▍投资策略:疫情后数字化、云化的加速推进,以及远程办公场景的迅速渗透,使得企业信息安全的重要性日益凸显。而端点侧、云侧、威胁数据侧的防范手段正在经历重大变革,ZNTA、SASE等新一代防范策略亦在迅速渗透。市场空间不断延展,竞争格局亦迎来新一轮洗牌。立足当下,尽管宏观环境带来了一定压力,但内在逻辑并未变化。中长期来看,安全在企业IT开支中的优先地位、以及防范手段&策略变革驱动的成长并未发生改变,当下较低的估值水平提供了较优的配置时机。从短期配置的角度,我们认为Crowdstrike、微软、Palo Alto等盈利能力较优、平台化进展顺利的企业在当下时点更为稳健;而Zscaler、Sentinelone、Cloudflare等增速较快、盈利能力偏弱的标的则有望在下半年实现更优的弹性。 重点公司盈利预测、估值及投资评级 公司 代码 市值(亿美元) 估值方法 估值 2021A 2022E 2023E 2024E 微软 MSFT.O 17,833 P/FCF 27.7 26.2 22.0 18.0 Fortinet FTNT.O 382 P/FCF 33.9 28.0 20.8 22.2 Zscaler ZS.O 155 PS 14.2 10.1 7.8 6.0 Cloudflare NET.N 144 PS 22.0 14.8 11.0 8.2 Palo Alto Networks PANW.O 420 P/FCF 24.7 22.0 18.4 15.8 Crowdstrike CRWD.O 233 P/FCF 51.3 36.7 27.7 20.8 Sentinelone S.N 40 PS 19.8 9.6 6.2 4.3 资料来源:彭博,中信证券研究部 注:股价为2023年1月13日收盘价;预测数据来自彭博一致预期 �

nMmPmMmMnPnQnPmQrMtQpR7NbP9PtRmMoMnOlOqQoPiNoPyQaQpOnRNZpNrPuOmNtM 全球SaaS云计算产业系列报告62|2023.1.17 请务必阅读正文之后的免责条款和声明 3 目录 安全重要性日益凸显,底层技术面临变革......................................................................... 6 外部变化:恶意软件攻击日趋复杂,信息安全重要性日益凸显 ........................................ 6 内部变化:企业上云、远程办公对信息安全提出了新的挑战 ............................................ 9 防护手段&策略均面临变革,行业竞争格局迎来重塑 ..................................................... 10 防护手段:端点安全由静态变为动态,从被动变为主动 ................................................. 10 防护手段:XDR成为主流发展趋势,渗透率有望快速提升 ............................................ 13 防护手段:云安全迅速崛起............................................................................................. 17 防护策略:零信任、SASE迅速普及 .............................................................................. 19 防护策略:SASE将整合的网络安全能力推向边缘 ......................................................... 21 市场格局:新一代安全厂商快速获得份额,市场份额持续向头部集中 ........................... 23 板块估值显著回调,配置价值显现 ................................................................................. 24 板块估值:回调至历史低位............................................................................................. 24 板块业绩:不利宏观环境下增速承压,中长期趋势依然明朗 .......................................... 26 风险因素 ......................................................................................................................... 28 投资策略 ......................................................................................................................... 28 �

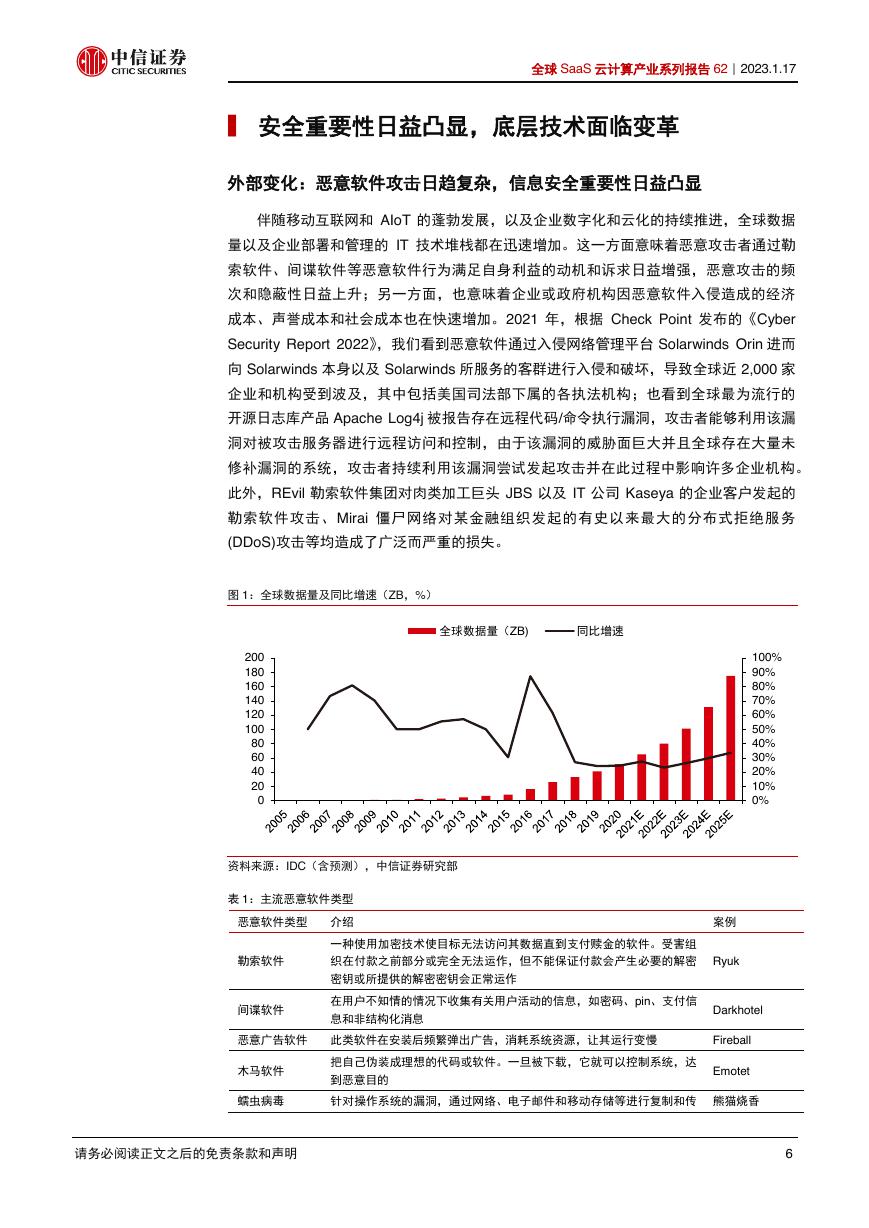

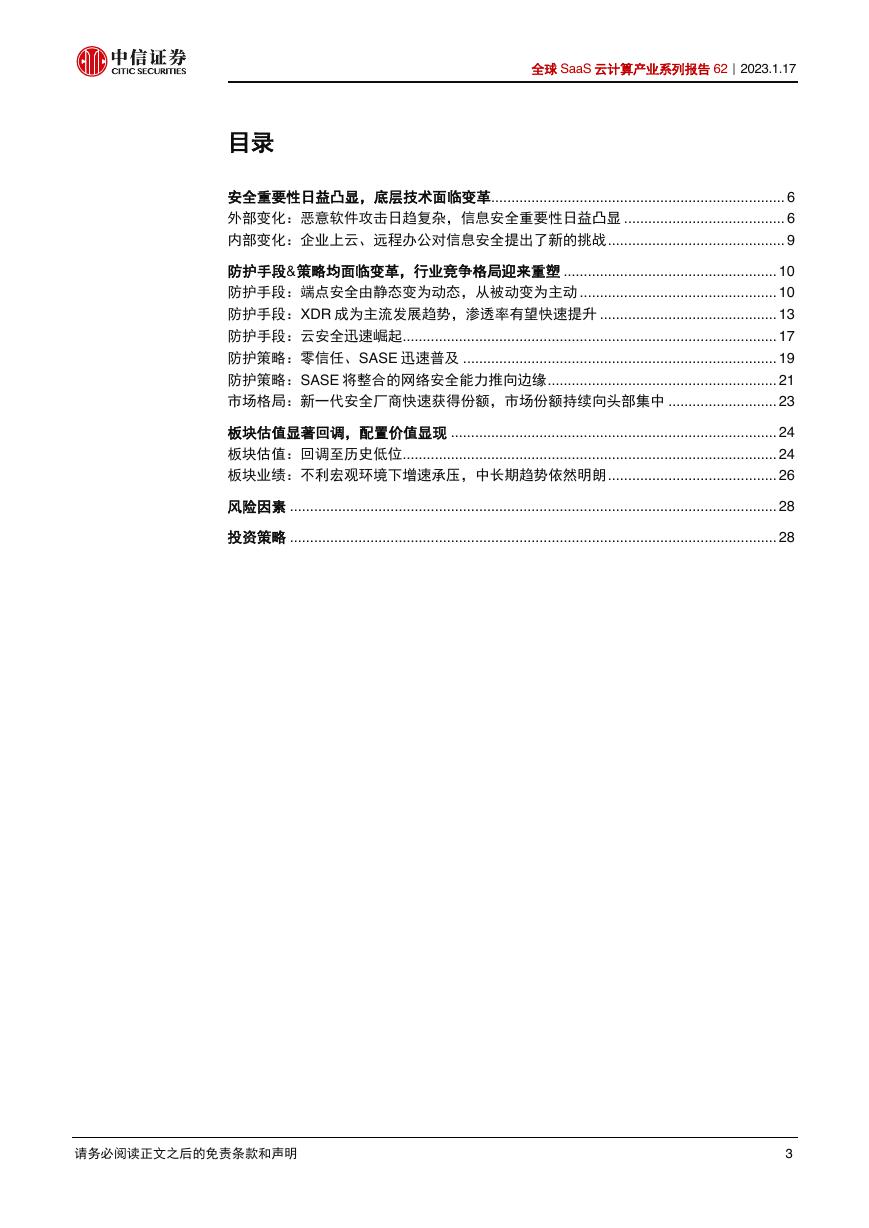

全球SaaS云计算产业系列报告62|2023.1.17 请务必阅读正文之后的免责条款和声明 4 插图目录 图1:全球数据量及同比增速(ZB,%) ......................................................................... 6 图2:网络安全关键词在企业文档中的出现频次 ............................................................... 7 图3:后疫情时代企业最需要购买/建立的IT应用(%) .................................................. 8 图4:全球应用工作负载部署位置(%) .......................................................................... 9 图5:云迁移对于公司安全开支的影响(%) ................................................................... 9 图6:在云计算推动下,预计支出将获得增加的安全技术(%) ...................................... 9 图7:欧美远程办公的劳动力占比(%) ........................................................................ 10 图8:针对端点的攻击组成 ............................................................................................. 11 图9:端点安全产品发展进程 .......................................................................................... 12 图10:海量数据具有规模效应,竞争壁垒不断强化 ....................................................... 12 图11:2015~2021年商用PC出货量及增速(百万台,%) ......................................... 13 图12:全球端点安全市场收入规模及增速(十亿美元,%) ......................................... 13 图13:On-Premise与SaaS软件总体成本占比(3年) ............................................... 13 图14:XDR模型架构 ..................................................................................................... 14 图15:2022年Gartner安全运营成熟度曲线 ................................................................. 16 图16:云原生XDR市场总收入(百万美元) ................................................................ 16 图17:SIEM市场总收入及增速(百万美元,%) ......................................................... 16 图18:Crowd XDR联盟 ................................................................................................. 17 图19:全球云工作负载市场规模及增速(百万美元,%) ............................................ 17 图20:IaaS + PaaS市场规模(十亿美元) .................................................................. 18 图21:云安全占公有云市场(IaaS + PaaS)的比例(%) .......................................... 18 图22:全球虚拟机数量及增速(百万,%) .................................................................. 18 图23:全球容器实例数量及增速(百万,%) ............................................................... 18 图24:部署容器和k8s时面临的挑战 ............................................................................. 18 图25:CWPP能力金字塔模型 ....................................................................................... 19 图26:企业安全体系的演变进程 .................................................................................... 19 图27:ZTNA主要架构 ................................................................................................... 20 图28:全球IAM市场规模及增速(百万美元,%) ...................................................... 20 图29:全球安全网关市场规模及增速(百万美元,%) ................................................ 21 图30:SASE的主要参与方 ............................................................................................ 22 图31:全球网络安全软件市场规模及增速(百万美元,%) ......................................... 23 图32:全球安全即服务(Security as a Service)市场规模及增速(百万美元,%) ... 23 图33:2021年全球端点安全市场份额(%) ................................................................. 24 图34:2021年全球端点安全市场份额获得者及丢失者Top5 ......................................... 24 图35:2021年全球IAM市场份额(%) ....................................................................... 24 图36:2021年全球IAM市场份额获得者及丢失者Top5 ............................................... 24 图37:美股软件SaaS板块EV/S NTM及十年期国债收益率(%) .............................. 25 图38:美股安全板块EV/S NTM表现 ............................................................................ 25 图39:美股安全板块EV/S/G NTM表现 ........................................................................ 25 图40:美股安全板块重点公司EV/S NTM水平 ............................................................. 26 图41:美股重点软件SaaS公司CY 2023平均收入增速一致预期变化(%) ............... 27 图42:美股主要安全类软件SaaS公司CY 2023平均收入增速一致预期变化(%) .... 27 图43:美股主要安全类软件SaaS公司CY 2023收入增速一致预期调整(%) ........... 28 �

全球SaaS云计算产业系列报告62|2023.1.17 请务必阅读正文之后的免责条款和声明 5 图44:美股安全板块平均Billings增速水平(%) ......................................................... 28 表格目录 表1:主流恶意软件类型 ................................................................................................... 6 表2:2021年全球信息安全大事纪 ................................................................................... 7 表3:EDR的核心功能 ................................................................................................... 12 表4:XDR的核心能力 ................................................................................................... 14 表5:XDR与SIEM对比 ................................................................................................ 15 表6:IAM各细分市场介绍 ............................................................................................. 21 表7:SASE的关键组件 ................................................................................................. 22 表8:全球信息安全领域大型并购估值 ........................................................................... 26 表9:安全领域重点跟踪公司盈利预测 ........................................................................... 29 �

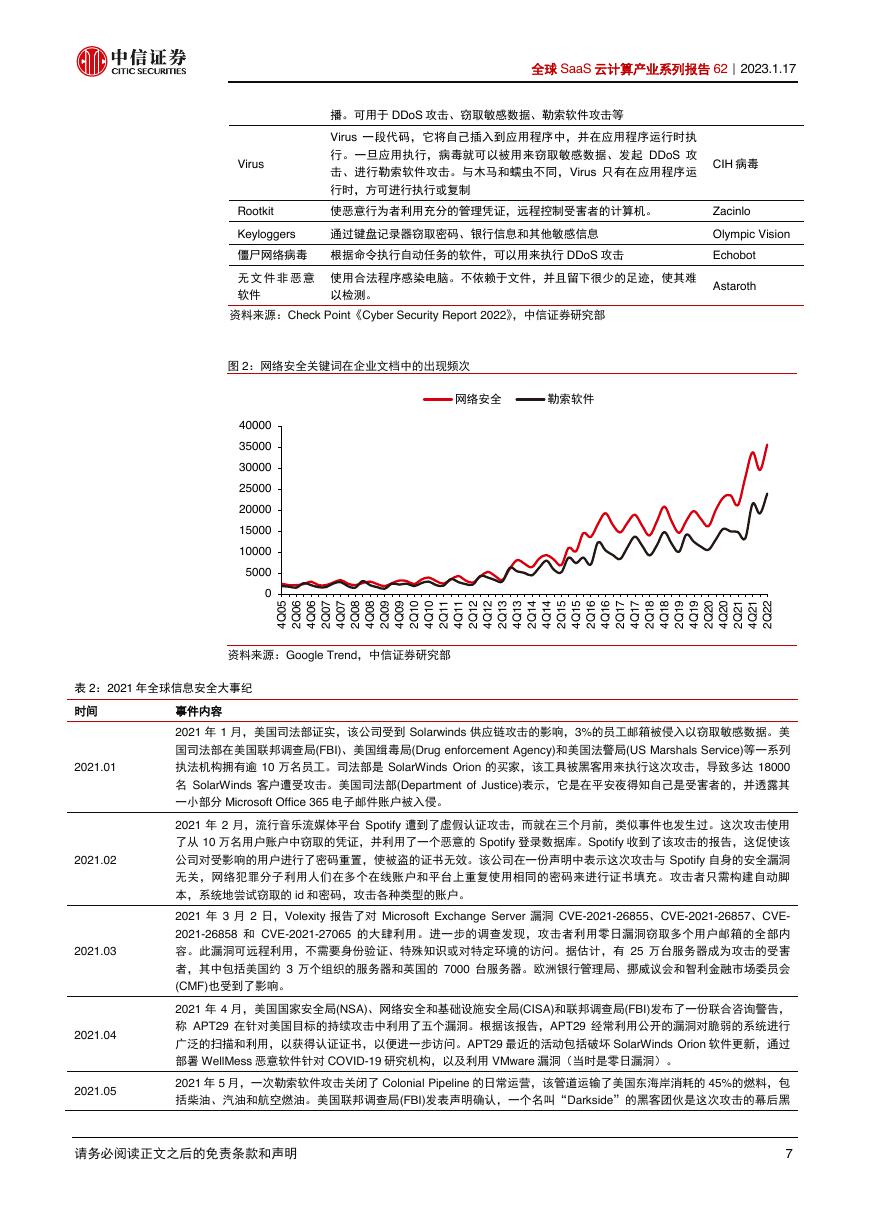

全球SaaS云计算产业系列报告62|2023.1.17 请务必阅读正文之后的免责条款和声明 6 ▍ 安全重要性日益凸显,底层技术面临变革 外部变化:恶意软件攻击日趋复杂,信息安全重要性日益凸显 伴随移动互联网和AIoT的蓬勃发展,以及企业数字化和云化的持续推进,全球数据量以及企业部署和管理的IT技术堆栈都在迅速增加。这一方面意味着恶意攻击者通过勒索软件、间谍软件等恶意软件行为满足自身利益的动机和诉求日益增强,恶意攻击的频次和隐蔽性日益上升;另一方面,也意味着企业或政府机构因恶意软件入侵造成的经济成本、声誉成本和社会成本也在快速增加。2021年,根据Check Point发布的《Cyber Security Report 2022》,我们看到恶意软件通过入侵网络管理平台Solarwinds Orin进而向Solarwinds本身以及Solarwinds所服务的客群进行入侵和破坏,导致全球近2,000家企业和机构受到波及,其中包括美国司法部下属的各执法机构;也看到全球最为流行的开源日志库产品Apache Log4j被报告存在远程代码/命令执行漏洞,攻击者能够利用该漏洞对被攻击服务器进行远程访问和控制,由于该漏洞的威胁面巨大并且全球存在大量未修补漏洞的系统,攻击者持续利用该漏洞尝试发起攻击并在此过程中影响许多企业机构。此外,REvil勒索软件集团对肉类加工巨头JBS以及IT公司Kaseya的企业客户发起的勒索软件攻击、Mirai僵尸网络对某金融组织发起的有史以来最大的分布式拒绝服务(DDoS)攻击等均造成了广泛而严重的损失。 图1:全球数据量及同比增速(ZB,%) 资料来源:IDC(含预测),中信证券研究部 表1:主流恶意软件类型 恶意软件类型 介绍 案例 勒索软件 一种使用加密技术使目标无法访问其数据直到支付赎金的软件。受害组织在付款之前部分或完全无法运作,但不能保证付款会产生必要的解密密钥或所提供的解密密钥会正常运作 Ryuk 间谍软件 在用户不知情的情况下收集有关用户活动的信息,如密码、pin、支付信息和非结构化消息 Darkhotel 恶意广告软件 此类软件在安装后频繁弹出广告,消耗系统资源,让其运行变慢 Fireball 木马软件 把自己伪装成理想的代码或软件。一旦被下载,它就可以控制系统,达到恶意目的 Emotet 蠕虫病毒 针对操作系统的漏洞,通过网络、电子邮件和移动存储等进行复制和传熊猫烧香 0%10%20%30%40%50%60%70%80%90%100%020406080100120140160180200全球数据量(ZB)同比增速�

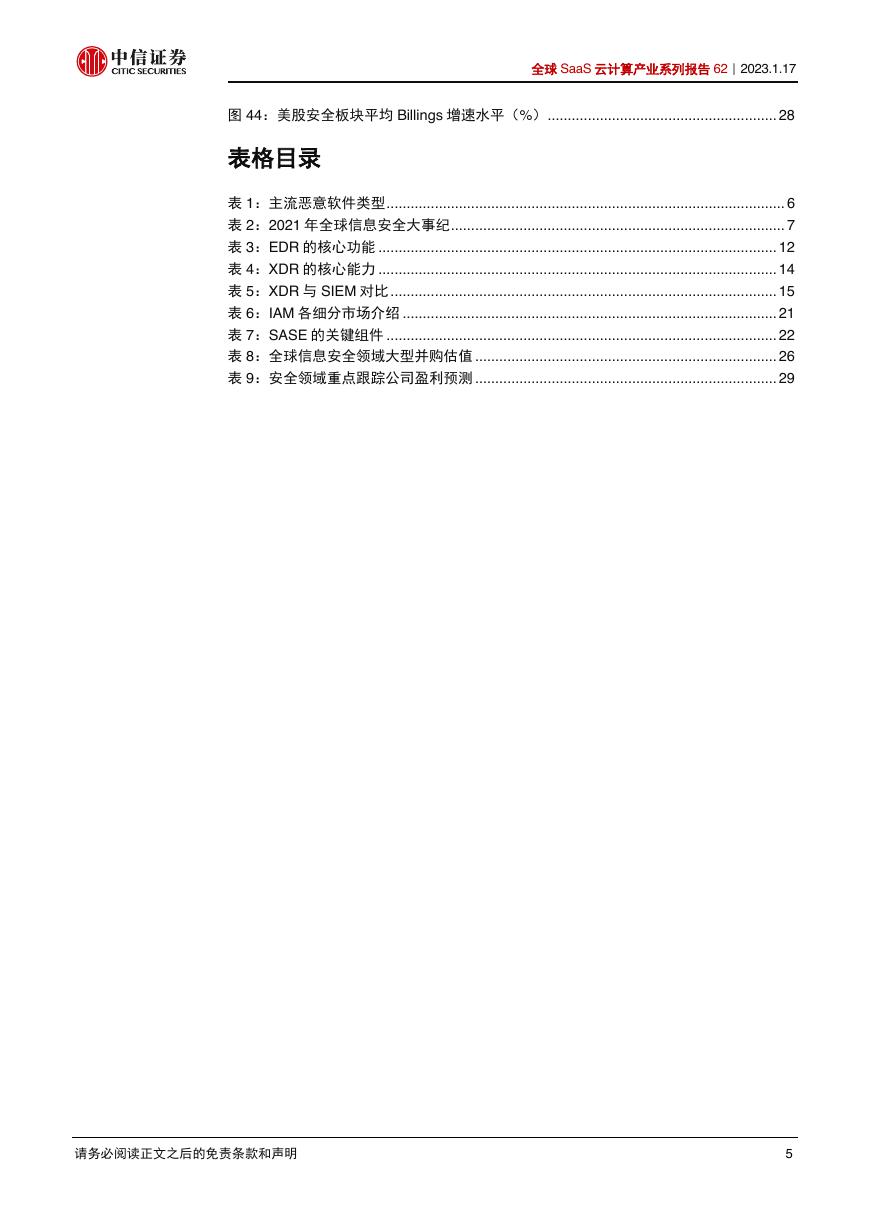

全球SaaS云计算产业系列报告62|2023.1.17 请务必阅读正文之后的免责条款和声明 7 播。可用于DDoS攻击、窃取敏感数据、勒索软件攻击等 Virus Virus一段代码,它将自己插入到应用程序中,并在应用程序运行时执行。一旦应用执行,病毒就可以被用来窃取敏感数据、发起DDoS攻击、进行勒索软件攻击。与木马和蠕虫不同,Virus只有在应用程序运行时,方可进行执行或复制 CIH病毒 Rootkit 使恶意行为者利用充分的管理凭证,远程控制受害者的计算机。 Zacinlo Keyloggers 通过键盘记录器窃取密码、银行信息和其他敏感信息 Olympic Vision 僵尸网络病毒 根据命令执行自动任务的软件,可以用来执行DDoS攻击 Echobot 无文件非恶意软件 使用合法程序感染电脑。不依赖于文件,并且留下很少的足迹,使其难以检测。 Astaroth 资料来源:Check Point《Cyber Security Report 2022》,中信证券研究部 图2:网络安全关键词在企业文档中的出现频次 资料来源:Google Trend,中信证券研究部 表2:2021年全球信息安全大事纪 时间 事件内容 2021.01 2021年1月,美国司法部证实,该公司受到Solarwinds供应链攻击的影响,3%的员工邮箱被侵入以窃取敏感数据。美国司法部在美国联邦调查局(FBI)、美国缉毒局(Drug enforcement Agency)和美国法警局(US Marshals Service)等一系列执法机构拥有逾10万名员工。司法部是SolarWinds Orion的买家,该工具被黑客用来执行这次攻击,导致多达18000名SolarWinds客户遭受攻击。美国司法部(Department of Justice)表示,它是在平安夜得知自己是受害者的,并透露其一小部分Microsoft Office 365电子邮件账户被入侵。 2021.02 2021年2月,流行音乐流媒体平台Spotify遭到了虚假认证攻击,而就在三个月前,类似事件也发生过。这次攻击使用了从10万名用户账户中窃取的凭证,并利用了一个恶意的Spotify登录数据库。Spotify收到了该攻击的报告,这促使该公司对受影响的用户进行了密码重置,使被盗的证书无效。该公司在一份声明中表示这次攻击与Spotify自身的安全漏洞无关,网络犯罪分子利用人们在多个在线账户和平台上重复使用相同的密码来进行证书填充。攻击者只需构建自动脚本,系统地尝试窃取的id和密码,攻击各种类型的账户。 2021.03 2021年3月2日,Volexity报告了对Microsoft Exchange Server漏洞CVE-2021-26855、CVE-2021-26857、CVE-2021-26858和CVE-2021-27065的大肆利用。进一步的调查发现,攻击者利用零日漏洞窃取多个用户邮箱的全部内容。此漏洞可远程利用,不需要身份验证、特殊知识或对特定环境的访问。据估计,有25万台服务器成为攻击的受害者,其中包括美国约3万个组织的服务器和英国的7000台服务器。欧洲银行管理局、挪威议会和智利金融市场委员会(CMF)也受到了影响。 2021.04 2021年4月,美国国家安全局(NSA)、网络安全和基础设施安全局(CISA)和联邦调查局(FBI)发布了一份联合咨询警告,称APT29在针对美国目标的持续攻击中利用了五个漏洞。根据该报告,APT29经常利用公开的漏洞对脆弱的系统进行广泛的扫描和利用,以获得认证证书,以便进一步访问。APT29最近的活动包括破坏SolarWinds Orion软件更新,通过部署WellMess恶意软件针对COVID-19研究机构,以及利用VMware漏洞(当时是零日漏洞)。 2021.05 2021年5月,一次勒索软件攻击关闭了Colonial Pipeline的日常运营,该管道运输了美国东海岸消耗的45%的燃料,包括柴油、汽油和航空燃油。美国联邦调查局(FBI)发表声明确认,一个名叫“Darkside”的黑客团伙是这次攻击的幕后黑05000100001500020000250003000035000400004Q052Q064Q062Q074Q072Q084Q082Q094Q092Q104Q102Q114Q112Q124Q122Q134Q132Q144Q142Q154Q152Q164Q162Q174Q172Q184Q182Q194Q192Q204Q202Q214Q212Q22网络安全勒索软件�

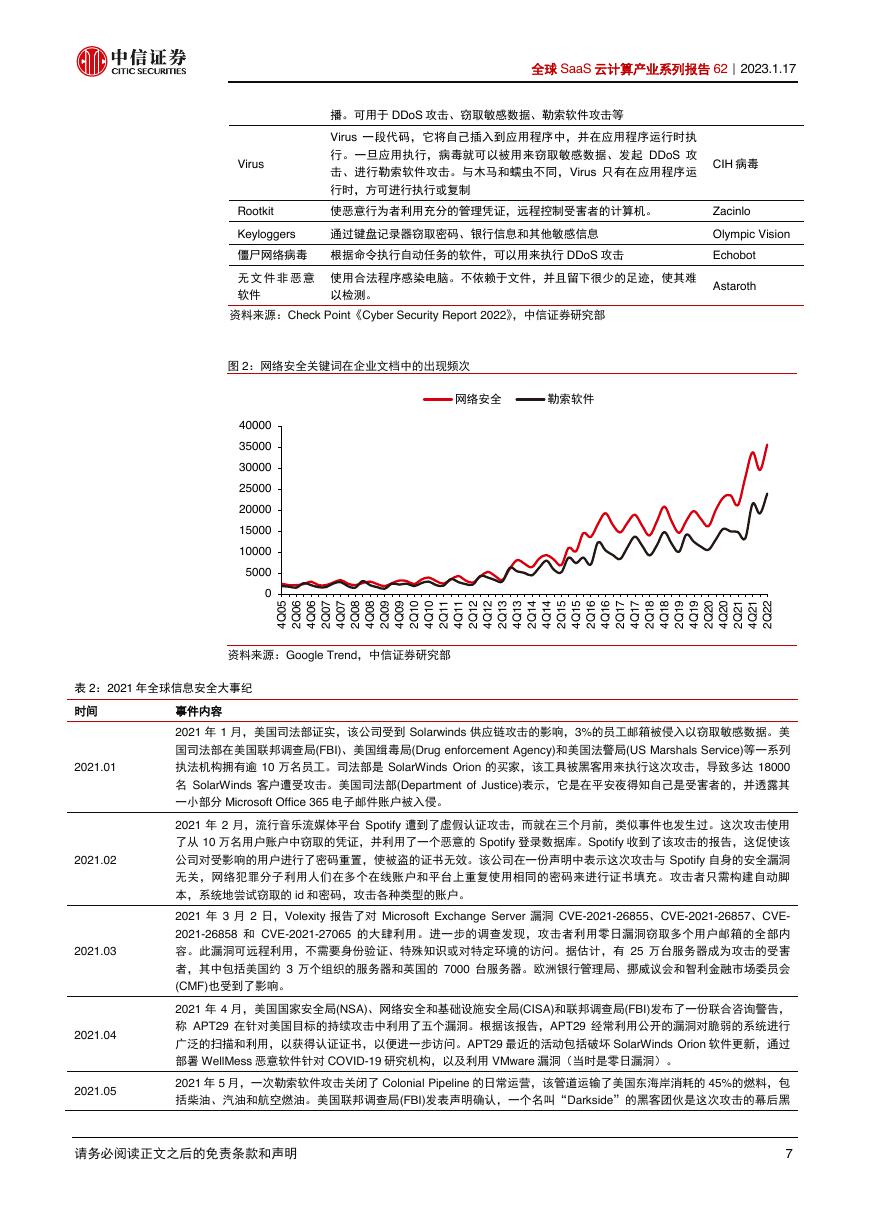

全球SaaS云计算产业系列报告62|2023.1.17 请务必阅读正文之后的免责条款和声明 8 手。Colonial Pipeline是美国最大的成品油管道,全长5500英里(8851公里),从德克萨斯州休斯顿市向纽约港输送超过1亿加仑的原油。DarkSide使用“勒索软件即服务”(RaaS)模式,依靠附属程序执行网络攻击。Colonial Pipeline支付了近500万美元的赎金,以换取解密密钥。随后,美国联邦调查局(FBI)宣布,他们已经取回了赎金账户的私钥,并追回了支付的63.7个比特币。 2021.06 2021年6月,美国肉类加工巨头JBS遭遇勒索软件攻击,影响了其北美和澳大利亚业务。联邦调查局将这次攻击归咎于REvil勒索软件集团。这次袭击迫使JBS暂时关闭了在美国的所有牛肉工厂。该公司在加拿大的一家工厂也受到了影响,该公司暂停了在澳大利亚的牛肉和羊肉捕杀,直到工厂恢复运营。6月9日,JBL在美国的首席执行官透露,该公司向黑客支付了1100万美元,这是一个“非常痛苦但必要的决定”,尽管该公司能够从自己的备份中恢复其大部分系统。 2021.07 2021年7月,REvil勒索软件集团针对多个托管服务提供商(MSPs)及其客户进行了供应链攻击。黑客成功植入了IT公司Kaseya的VSA补丁管理和客户端监控工具的恶意软件更新,其中包括恶意软件安装程序。估计有1000家公司受到了攻击。REvil在7月4日的周末发动了大规模的供应链攻击,影响了Kaseya的众多客户,并要求数百万美元的赎金。Kaseya在其网站上发布了安全建议,警告所有客户在调查期间立即关闭他们的VSA服务器,以防止攻击扩散。为了攻破Kaseya内部的VSA服务器,REvil使用了一个正在修复的零日漏洞。此前,荷兰漏洞披露研究所(DIVD)的安全研究人员向Kaseya披露了该漏洞,Kaseya在向客户推出该补丁之前对其进行了验证。然而,REvil勒索软件团伙比Kaseya抢先一步,利用该漏洞实施了攻击,勒索金额从4.5万美元到500万美元不等。在对Kaseya VSA服务器的攻击中,REvil的附属公司最初针对的是Kaseya的MSSP,目的很明确,就是要向MSSP的客户传播信息。从MSSP到实际客户,攻击呈指数级增长。 2021.08 有史以来最大的分布式拒绝服务(DDoS)攻击是在2021年8月份检测到的,每秒有1720万次请求。此次攻击是由Mirai僵尸网络促成的,目标是金融行业的一个组织。在这次特定事件中,流量来自全球125个国家的2万多个机器人,其中近15%的攻击来自印度尼西亚,其次是印度、巴西、越南和乌克兰。Mirai于2016年首次被发现,目标是物联网(IoT)设备,如闭路电视摄像头和路由器。此后出现了许多僵尸网络的变种,目标设备的列表扩大到包括Linux路由器和服务器,Android设备等等。 2021.09 在美国总统拜登宣布疫苗授权后,Check Point Research发现全球范围内伪造新冠疫苗证书的黑市激增。黑市扩展到28个国家,包括奥地利、阿联酋、巴西、英国、新加坡等。伪造疫苗证书的价格也在全球范围内上涨,包括美国,从100美元翻了一番到200美元。 2021.10 2021年10月,负责多次勒索软件攻击的REvil勒索软件团伙的基础设施在三个月内第二次被攻破并被强行摧毁,导致他们的行动陷入停顿。在此之前,REvil的泄密网站“快乐博客”曾在7月份被关闭(同时,REvil的一个帮派头目“UNKN”可疑失踪),而在9月份,该网站又被其残存的一个帮派头目重新启用。 2021.11 2021年11月14日,历史上最臭名昭著的僵尸网络之一Emotet在10个月前被国际联合执法行动摧毁后死灰复生。当已经感染了欺骗机器人木马的机器开始下载和执行最新版本的Emotet时,Emotet利用欺骗机器人僵尸网络启动了它的操作。Emotet本身的回归甚至比以前更加强大,它的工具箱中增加了一些新功能,比如更新的加密方案、控制流混淆和新的交付方法。 2021.12 12月9日,Apache日志包Log4j 2 2.14.1及以下版本(CVE-2021-44228)中报告了一个急性远程代码执行(RCE)漏洞。Apache Log4j是最流行的java日志库,从其GitHub项目下载了40多万次。Log4j库几乎嵌入到我们熟悉的每一个互联网服务或应用程序中,包括Twitter、Amazon、Microsoft、Minecraft等等。自疫情爆发以来,原始漏洞的新变体被迅速引入——在不到24小时内超过60个。这显然是近年来互联网上最严重的漏洞之一。 资料来源:Check Point《Cyber Security Report 2022》,中信证券研究部 图3:后疫情时代企业最需要购买/建立的IT应用(%) 资料来源:IDC,中信证券研究部 14.98%15.70%18.89%21.25%23.29%23.79%25.49%26.76%31.05%36.05%0.00%5.00%10.00%15.00%20.00%25.00%30.00%35.00%40.00%企业应用程序企业架构用户体验(UX) 流程自动化软件开发技术支持人工智能数据分析IT 运维网络安全�

V2版本原理图(Capacitive-Fingerprint-Reader-Schematic_V2).pdf

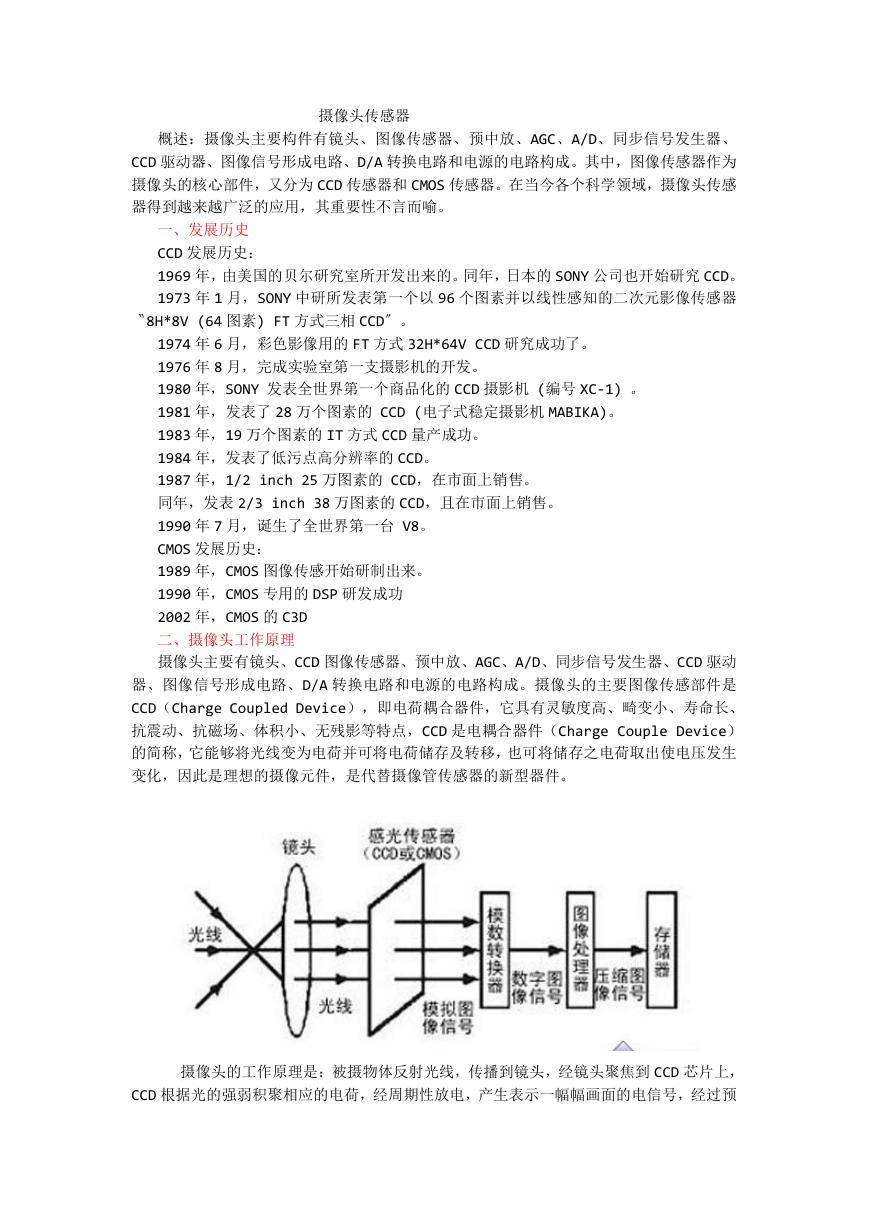

V2版本原理图(Capacitive-Fingerprint-Reader-Schematic_V2).pdf 摄像头工作原理.doc

摄像头工作原理.doc VL53L0X简要说明(En.FLVL53L00216).pdf

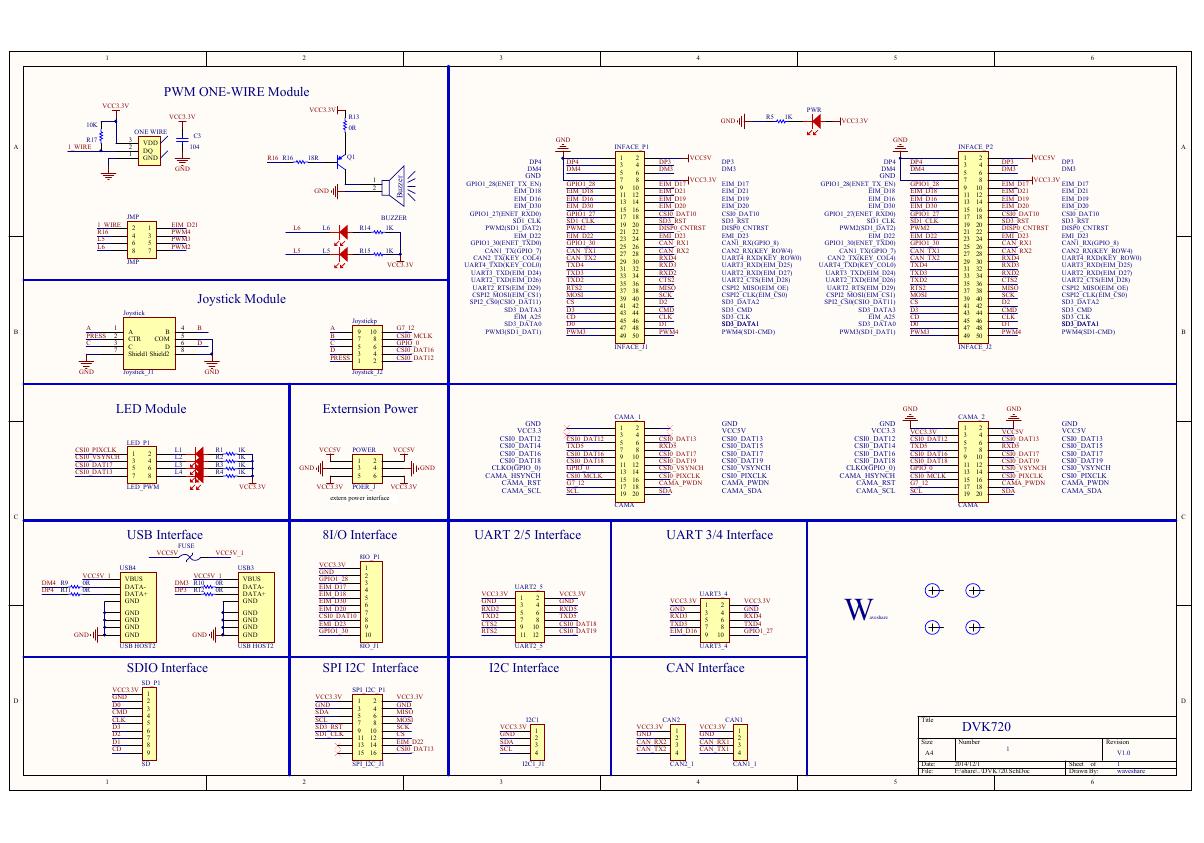

VL53L0X简要说明(En.FLVL53L00216).pdf 原理图(DVK720-Schematic).pdf

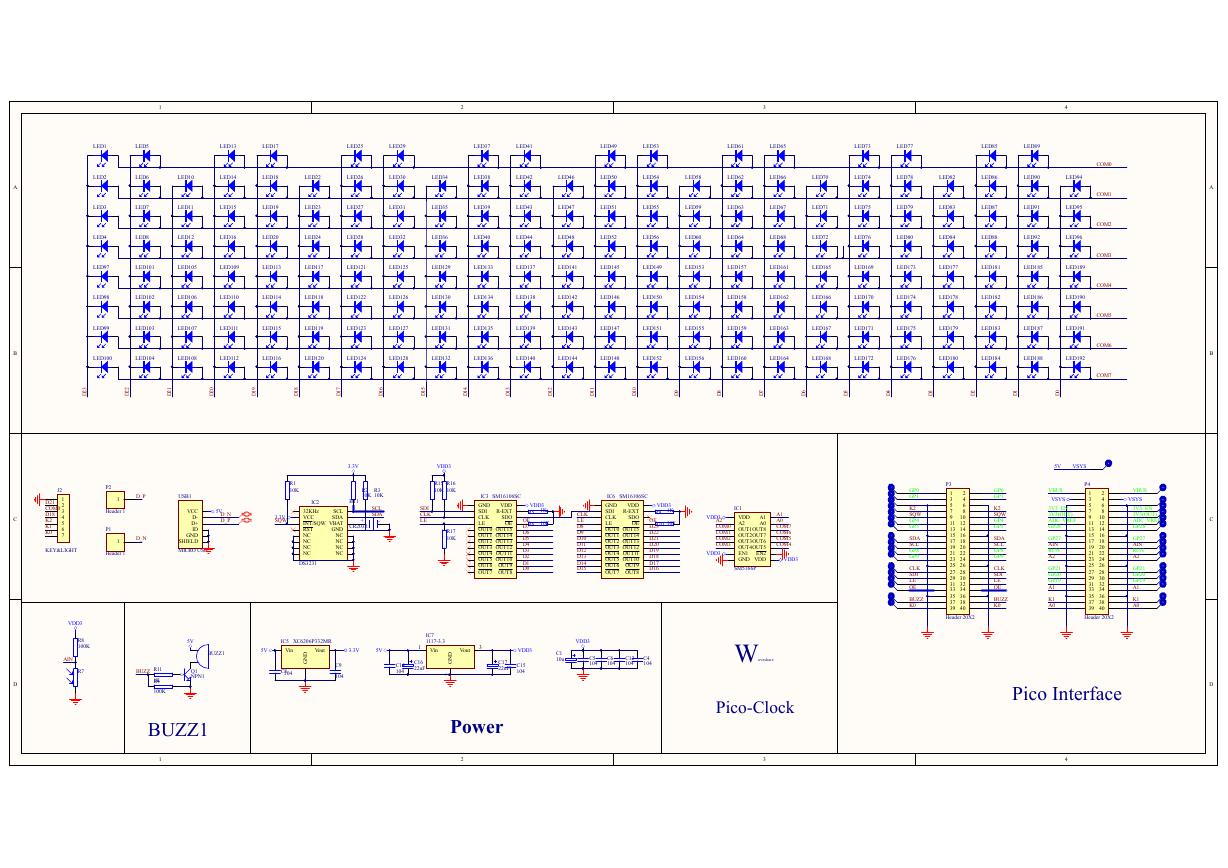

原理图(DVK720-Schematic).pdf 原理图(Pico-Clock-Green-Schdoc).pdf

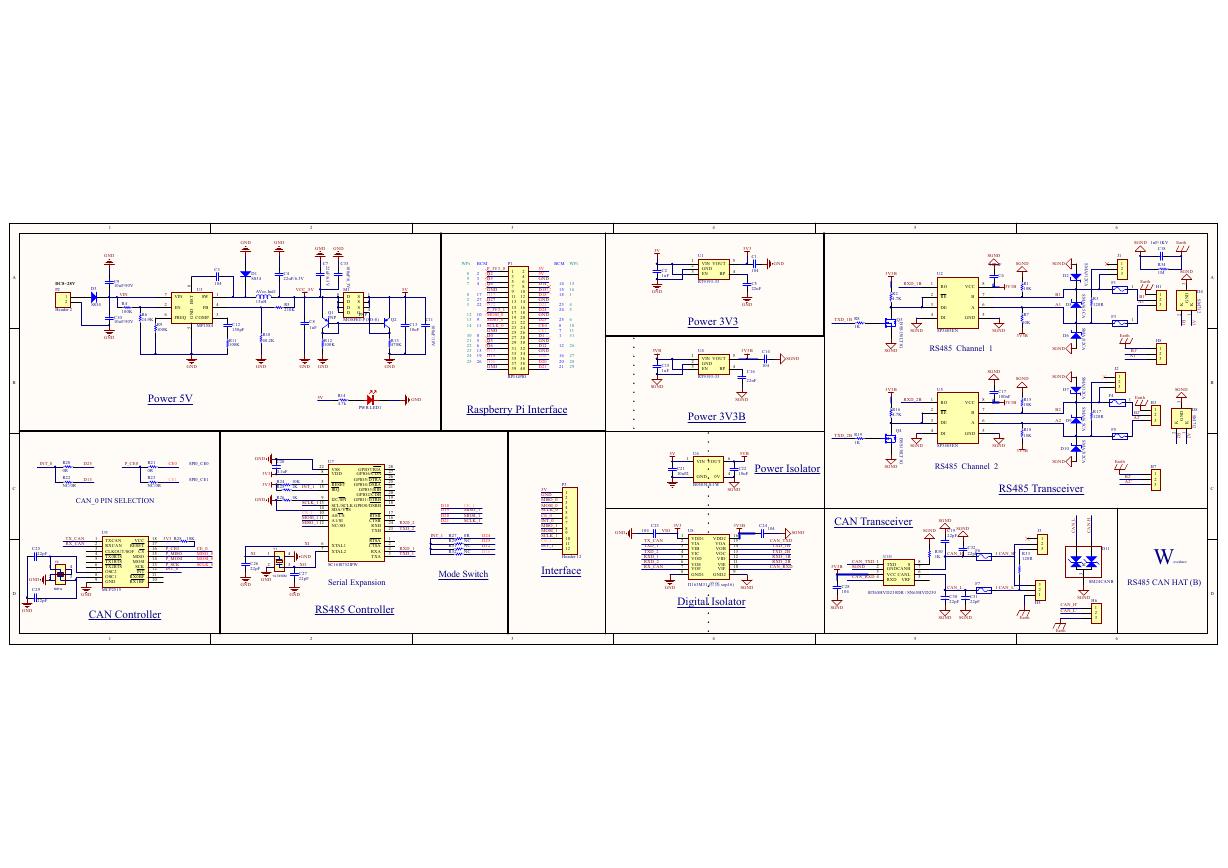

原理图(Pico-Clock-Green-Schdoc).pdf 原理图(RS485-CAN-HAT-B-schematic).pdf

原理图(RS485-CAN-HAT-B-schematic).pdf File:SIM7500_SIM7600_SIM7800 Series_SSL_Application Note_V2.00.pdf

File:SIM7500_SIM7600_SIM7800 Series_SSL_Application Note_V2.00.pdf ADS1263(Ads1262).pdf

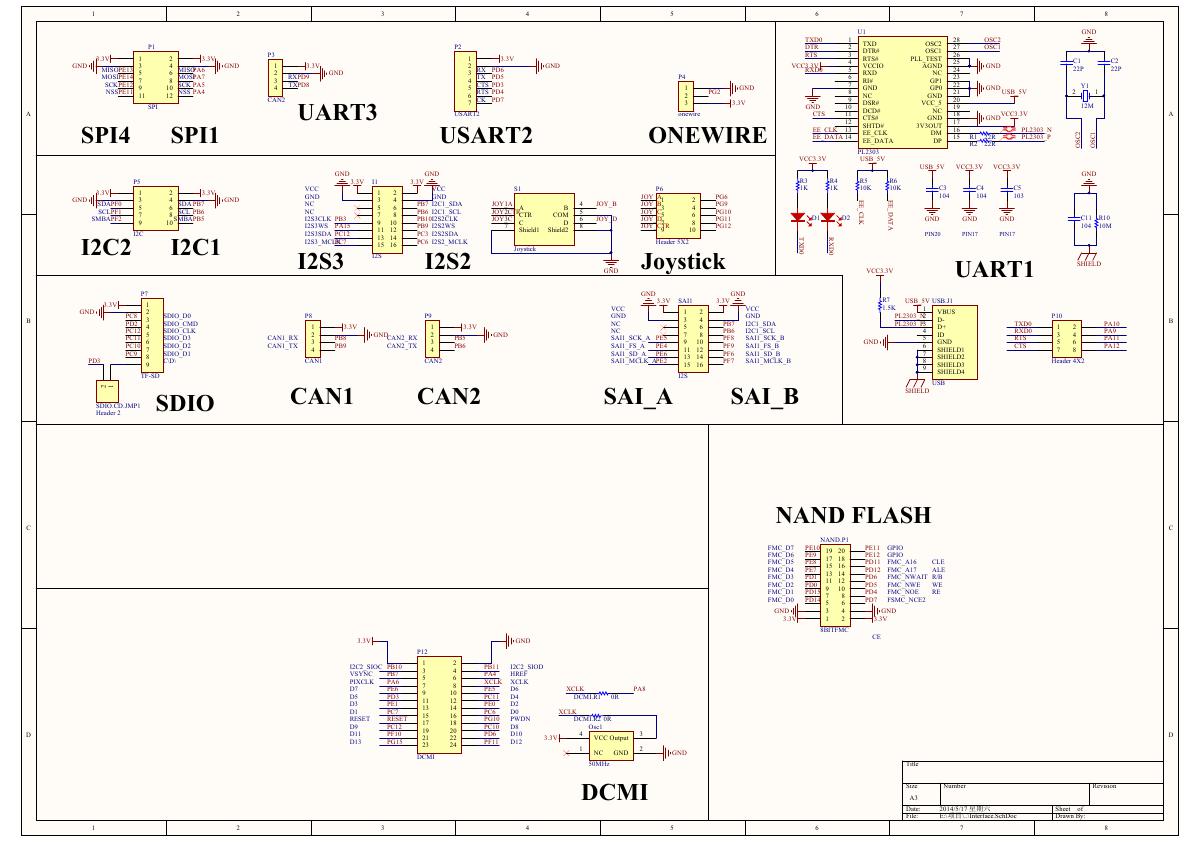

ADS1263(Ads1262).pdf 原理图(Open429Z-D-Schematic).pdf

原理图(Open429Z-D-Schematic).pdf 用户手册(Capacitive_Fingerprint_Reader_User_Manual_CN).pdf

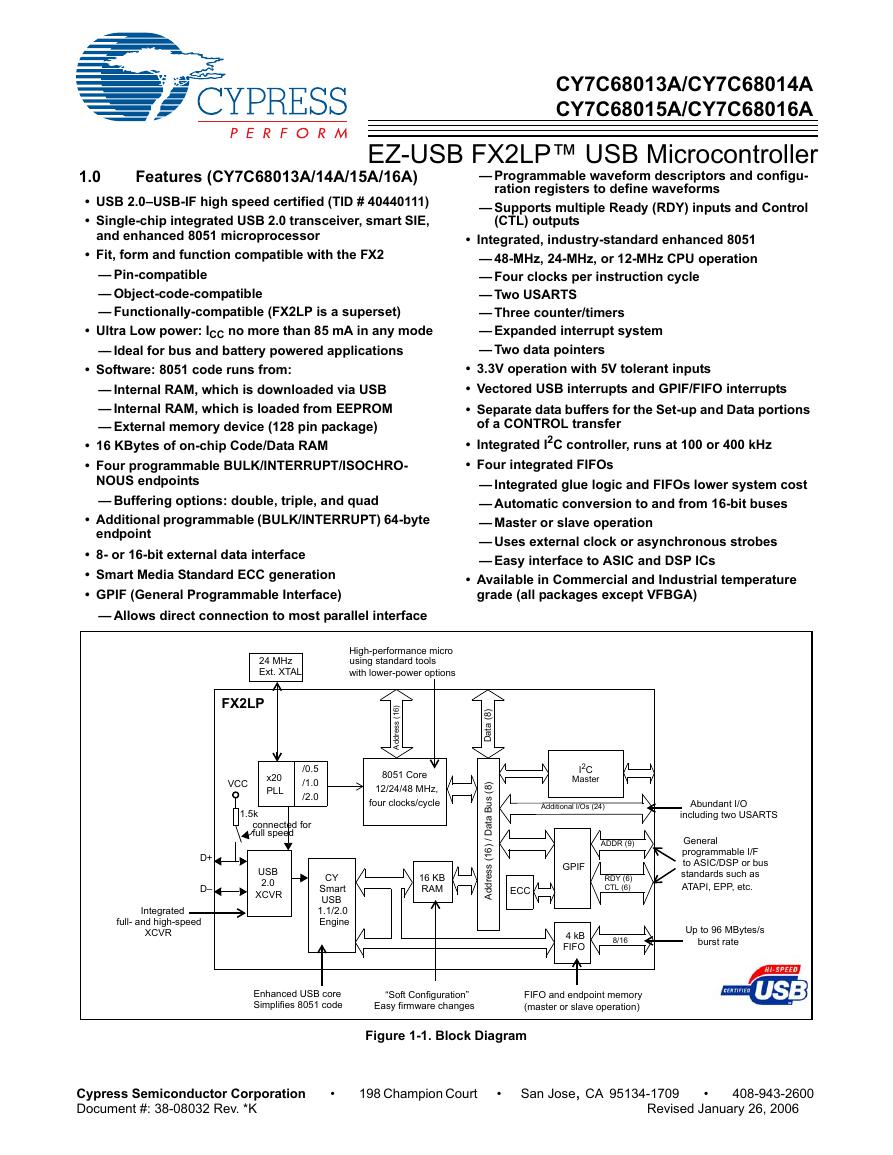

用户手册(Capacitive_Fingerprint_Reader_User_Manual_CN).pdf CY7C68013A(英文版)(CY7C68013A).pdf

CY7C68013A(英文版)(CY7C68013A).pdf TechnicalReference_Dem.pdf

TechnicalReference_Dem.pdf