�

2018 年 IoT 安全威胁分析报告

目录

一、IoT 的发展现状 .................................................................................... 4

二、IoT 攻击常见设备与“黑客武器库” ..................................................... 5

(一)最受黑客欢迎的设备:路由器 ................................ 7

(二)经久不衰的攻击:视频摄像头 ................................ 8

三、IoT 攻击源统计 ..................................................................................... 9

(一)欧美 — IoT 恶意代码控制服务器的家乡 ...................... 9

(二)中国成 IoT 攻击活动最频发的国家 ........................... 10

四、

IoT 恶意软件传播统计 .................................................................... 13

(一)DDoS 依然是 IoT 恶意软件的主流功能 ...................... 13

(二)超过 8 成恶意软件具备自我传播功能 ......................... 15

(三)弱口令传播方式依旧盛行,Telnet/SSH 是主要传播途径 ....... 15

(四)IoT 漏洞传播成为恶意软件主流的传播方式 ................... 16

五、总结 .................................................................................................... 17

参考链接: ................................................................................................ 20

关于腾讯安全云鼎实验室 ............................................................................ 20

�

2018 年 IoT 安全威胁分析报告

前言

2018 年,是 IoT 高速发展的一年,从空调到电灯,从打印机到智能电视,

从路由器到监控摄像头统统都开始上网。随着 5G 网络的发展,我们身边的 IoT

设备会越来越多。与此同时,IoT 的安全问题也慢慢显露出来。

腾讯安全云鼎实验室对 IoT 安全进行了长期关注,本文通过云鼎实验室听

风威胁感知平台收集的 IoT 安全情报进行分析,从 IoT 的发展现状、IoT 攻击

的常见设备、IoT 攻击的主要地区和 IoT 恶意软件的传播方式等方面进行介绍。

�

2018 年 IoT 安全威胁分析报告

一、IoT 的发展现状

(图片来自网络)

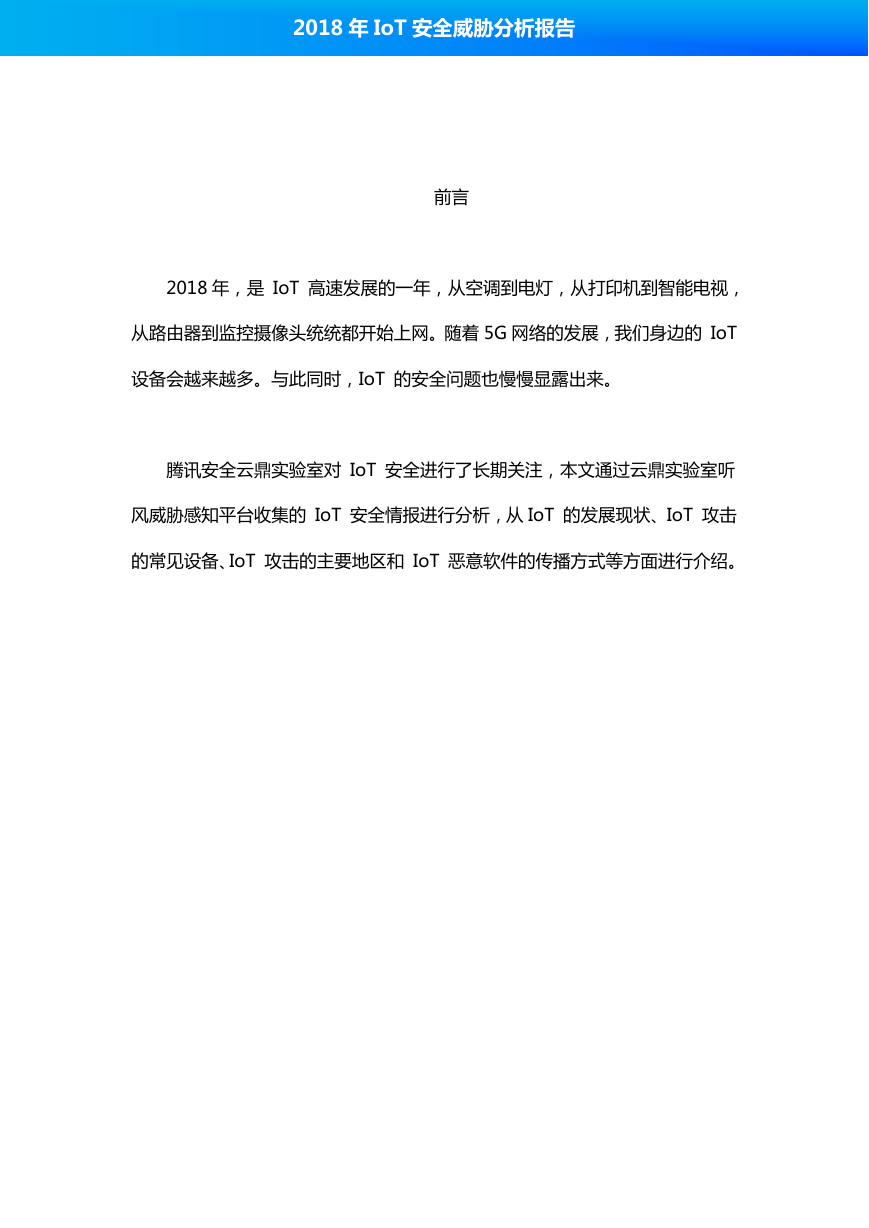

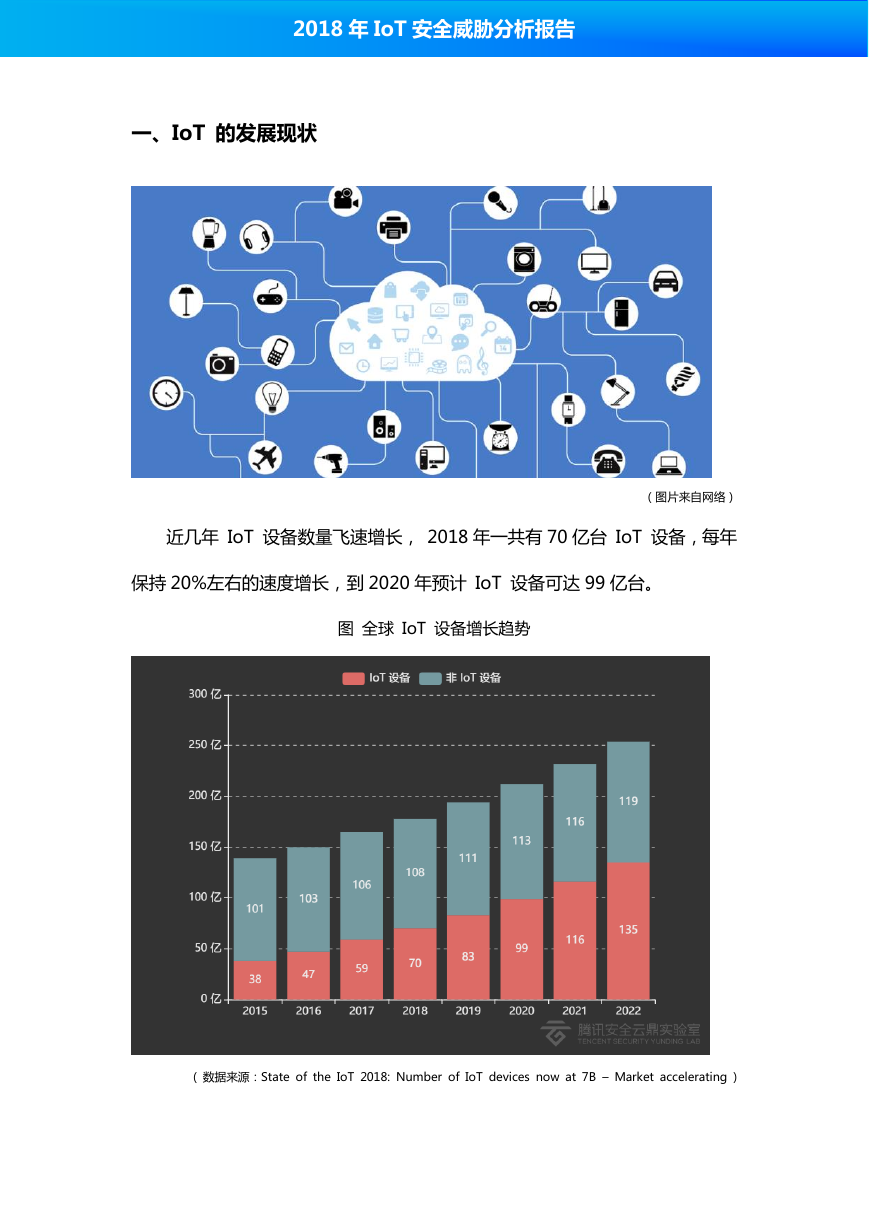

近几年 IoT 设备数量飞速增长, 2018 年一共有 70 亿台 IoT 设备,每年

保持 20%左右的速度增长,到 2020 年预计 IoT 设备可达 99 亿台。

图 全球 IoT 设备增长趋势

( 数据来源:State of the IoT 2018: Number of IoT devices now at 7B – Market accelerating )

�

2018 年 IoT 安全威胁分析报告

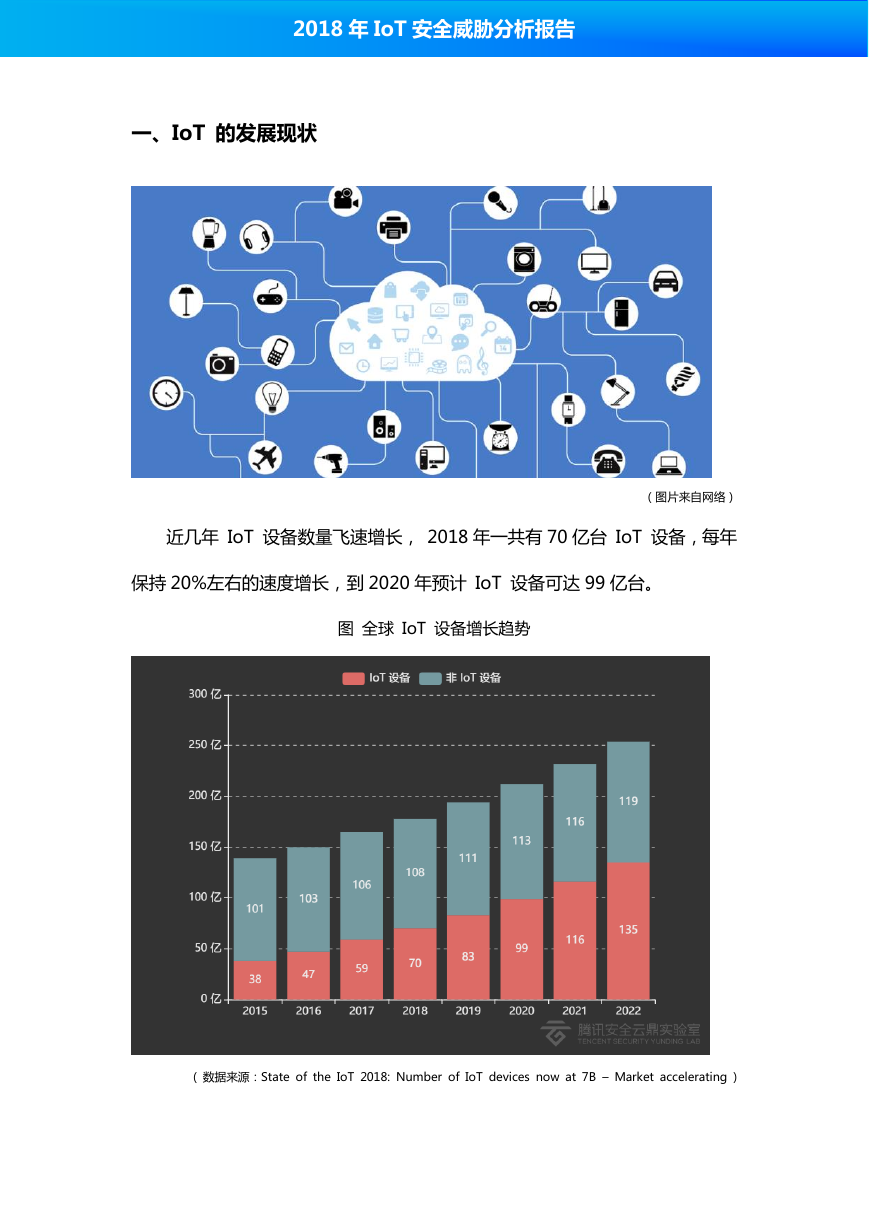

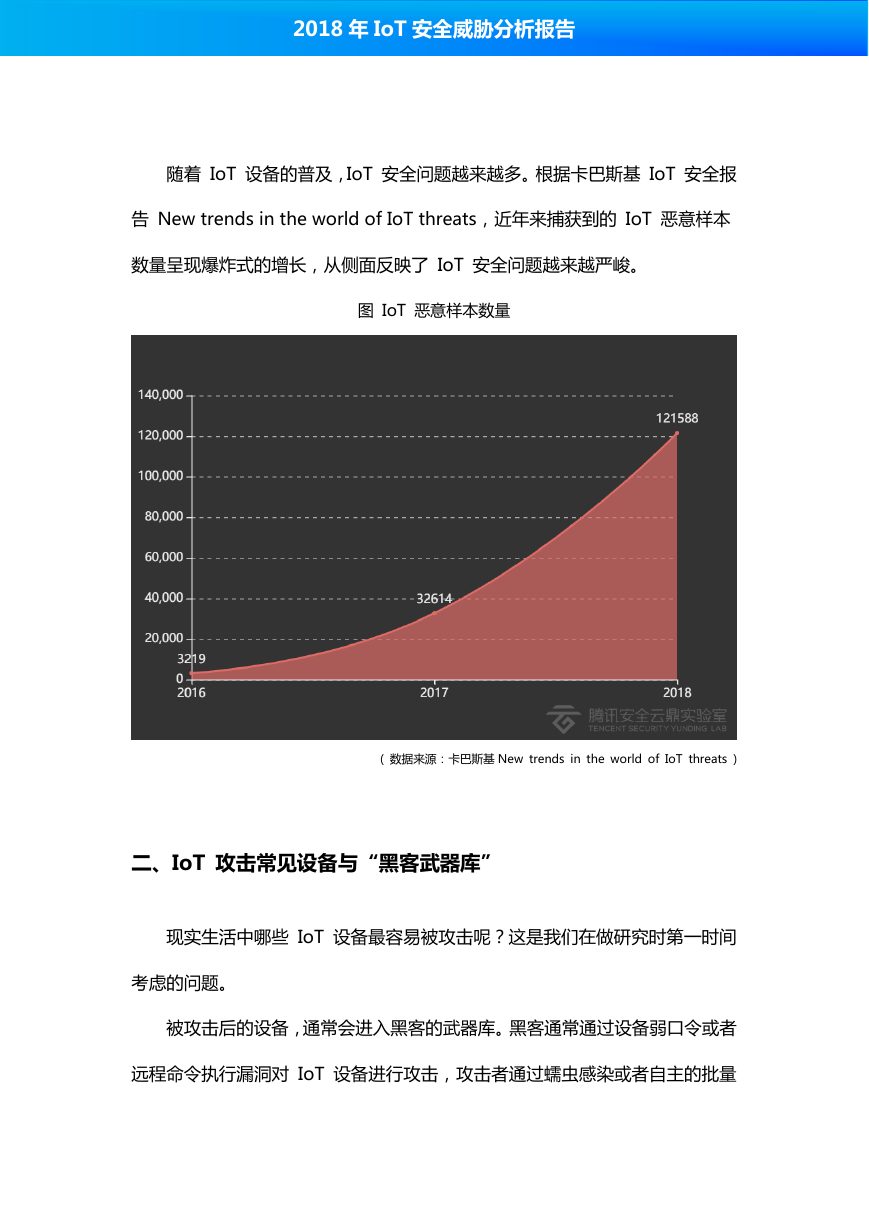

随着 IoT 设备的普及,IoT 安全问题越来越多。根据卡巴斯基 IoT 安全报

告 New trends in the world of IoT threats,近年来捕获到的 IoT 恶意样本

数量呈现爆炸式的增长,从侧面反映了 IoT 安全问题越来越严峻。

图 IoT 恶意样本数量

( 数据来源:卡巴斯基 New trends in the world of IoT threats )

二、IoT 攻击常见设备与“黑客武器库”

现实生活中哪些 IoT 设备最容易被攻击呢?这是我们在做研究时第一时间

考虑的问题。

被攻击后的设备,通常会进入黑客的武器库。黑客通常通过设备弱口令或者

远程命令执行漏洞对 IoT 设备进行攻击,攻击者通过蠕虫感染或者自主的批量

�

2018 年 IoT 安全威胁分析报告

攻击来控制批量目标设备,构建僵尸网络,IoT 设备成为了黑客最新热爱的武器。

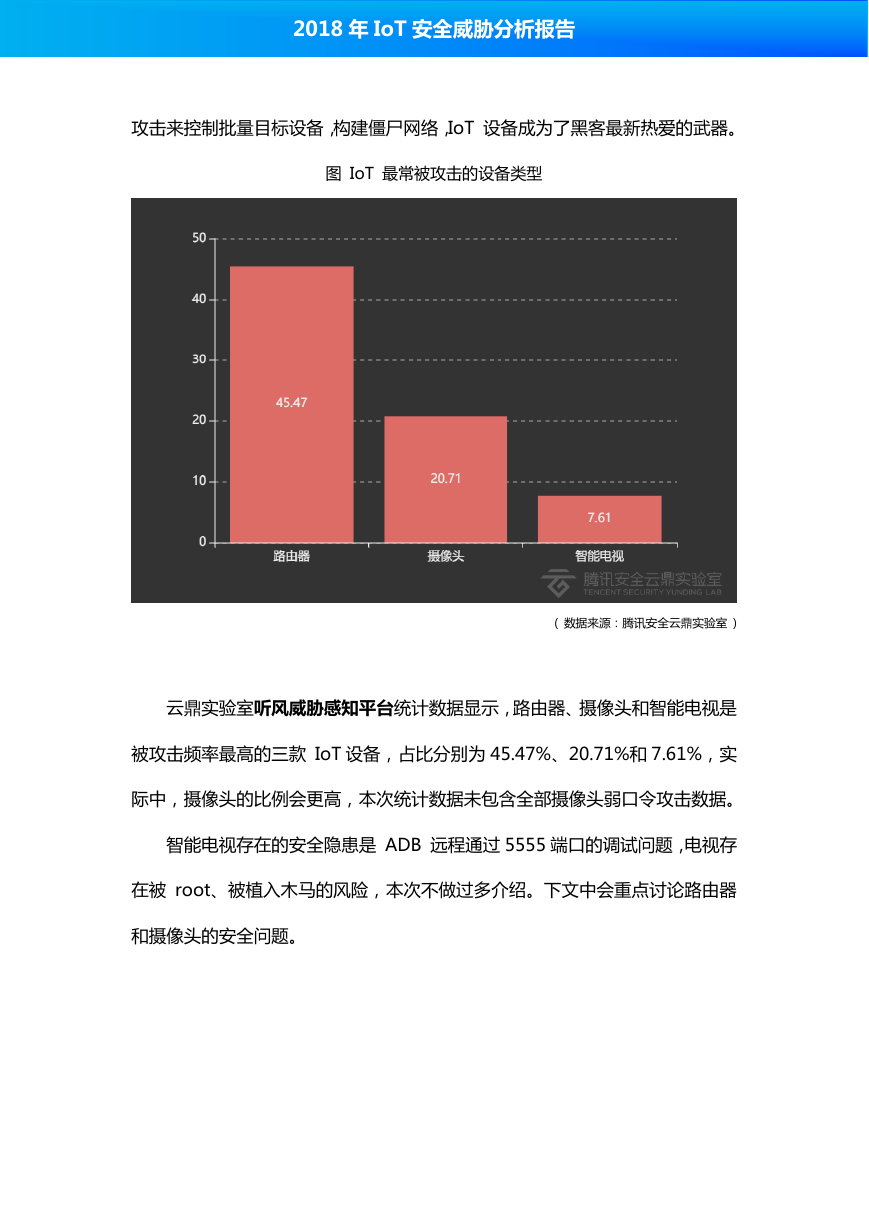

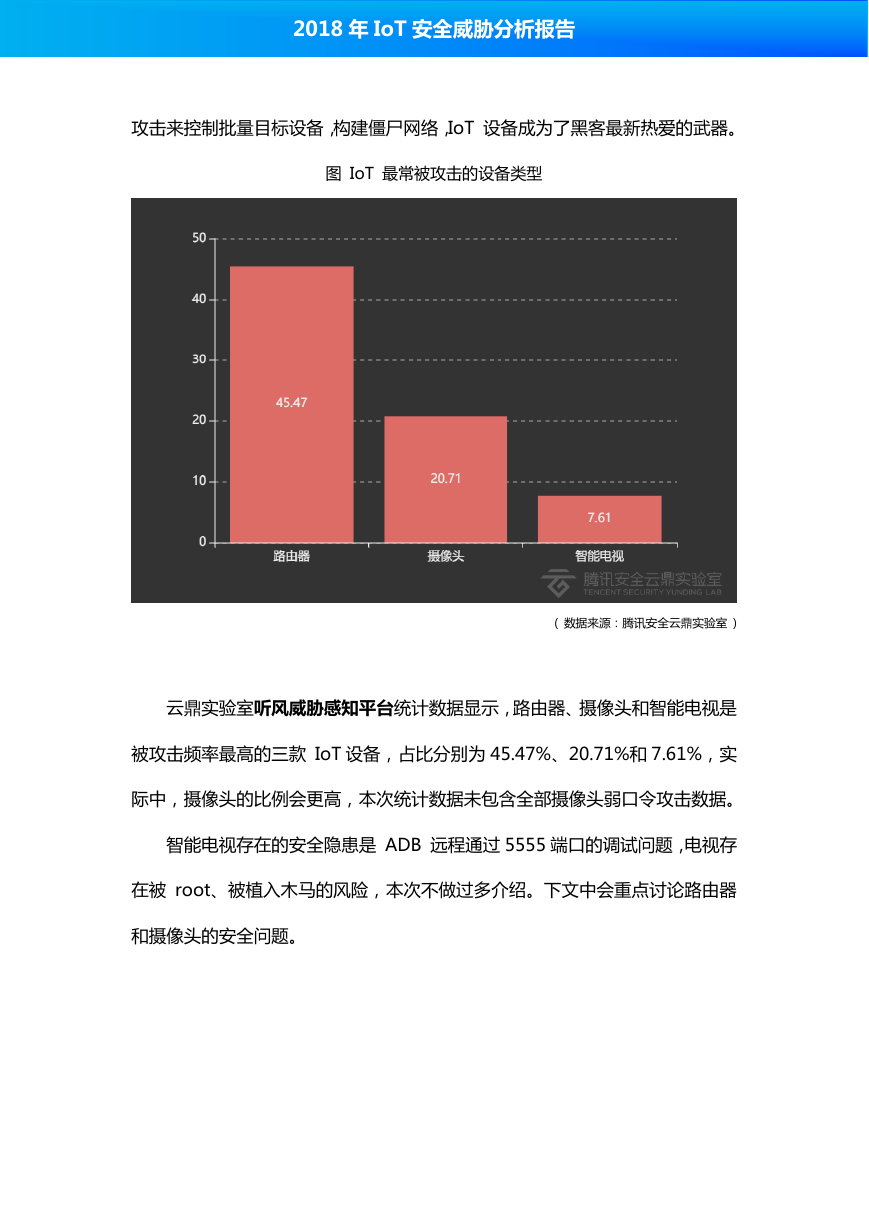

图 IoT 最常被攻击的设备类型

( 数据来源:腾讯安全云鼎实验室 )

云鼎实验室听风威胁感知平台统计数据显示,路由器、摄像头和智能电视是

被攻击频率最高的三款 IoT 设备,占比分别为 45.47%、20.71%和 7.61%,实

际中,摄像头的比例会更高,本次统计数据未包含全部摄像头弱口令攻击数据。

智能电视存在的安全隐患是 ADB 远程通过 5555 端口的调试问题,电视存

在被 root、被植入木马的风险,本次不做过多介绍。下文中会重点讨论路由器

和摄像头的安全问题。

�

2018 年 IoT 安全威胁分析报告

(一)最受黑客欢迎的设备:路由器

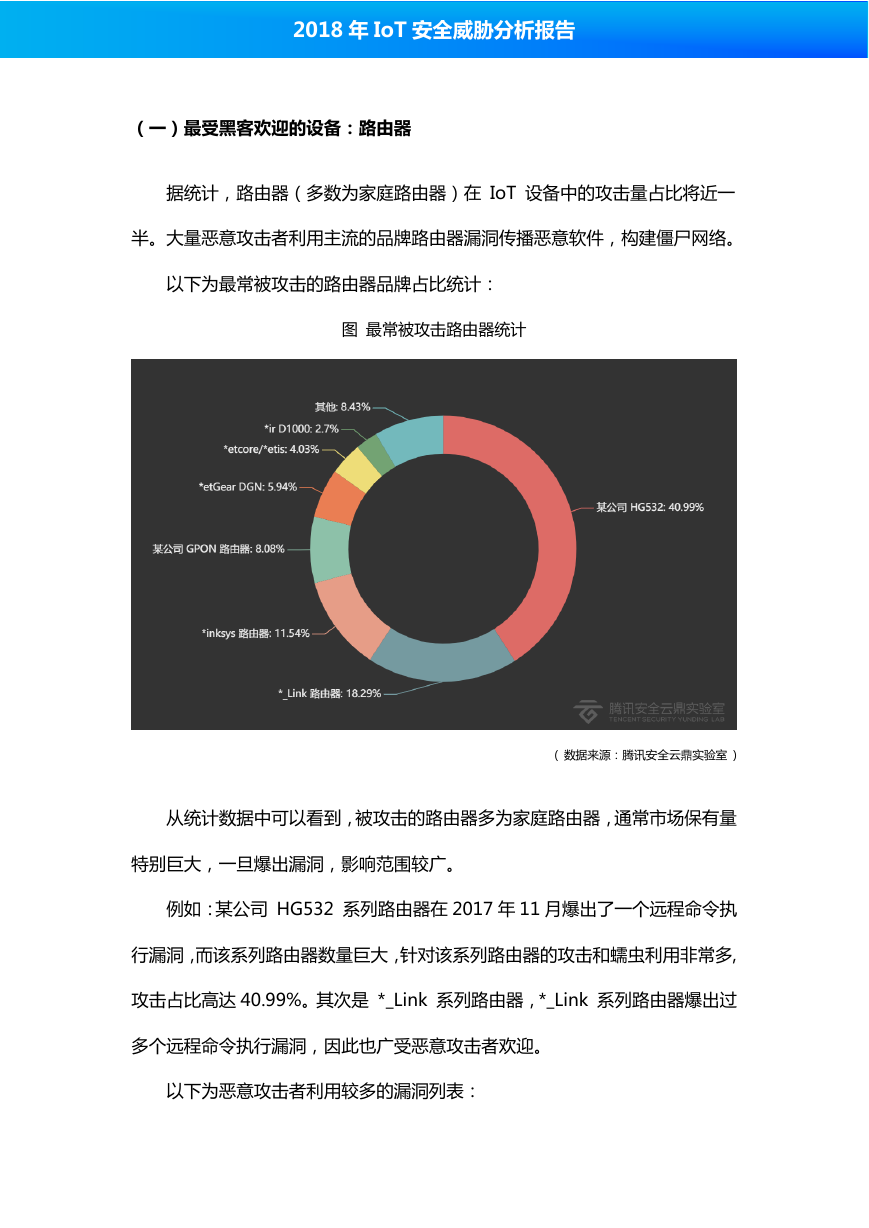

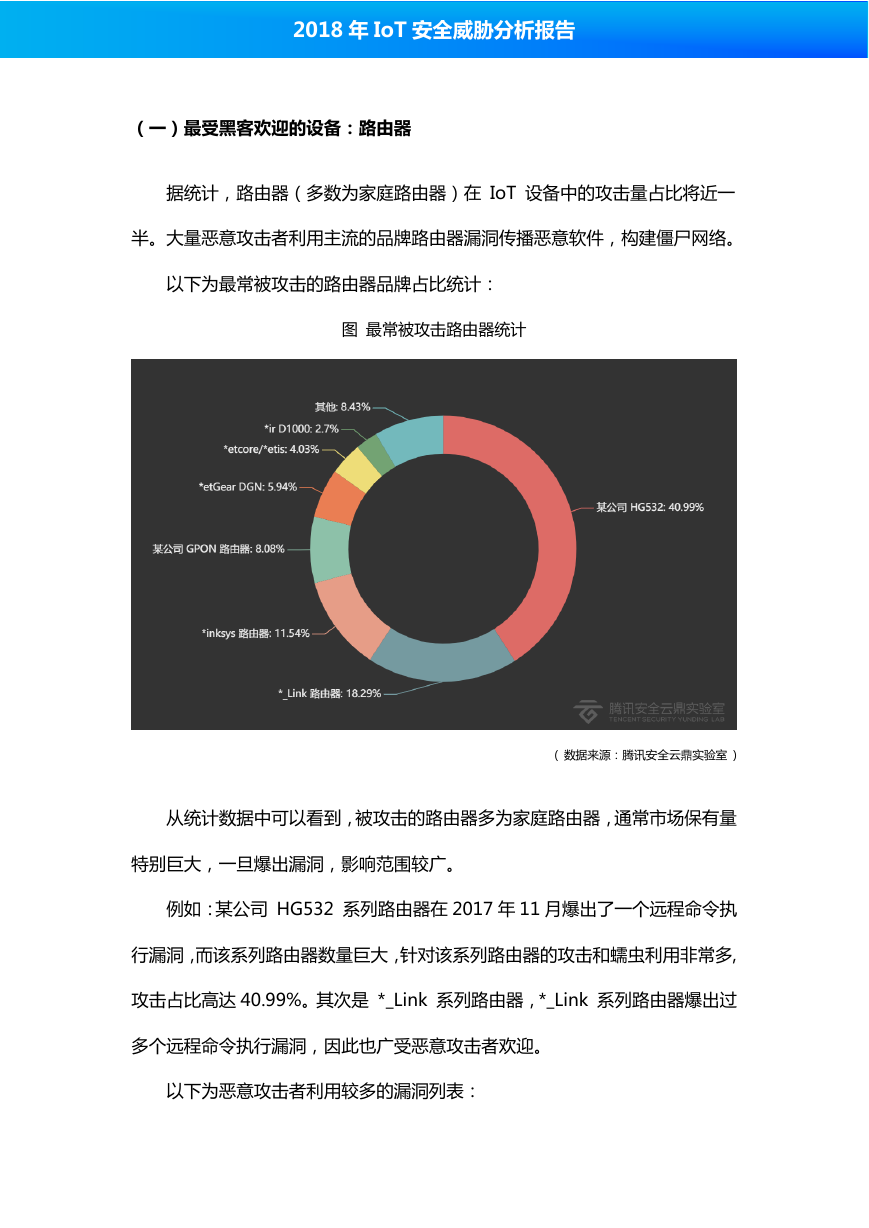

据统计,路由器(多数为家庭路由器)在 IoT 设备中的攻击量占比将近一

半。大量恶意攻击者利用主流的品牌路由器漏洞传播恶意软件,构建僵尸网络。

以下为最常被攻击的路由器品牌占比统计:

图 最常被攻击路由器统计

( 数据来源:腾讯安全云鼎实验室 )

从统计数据中可以看到,被攻击的路由器多为家庭路由器,通常市场保有量

特别巨大,一旦爆出漏洞,影响范围较广。

例如:某公司 HG532 系列路由器在 2017 年 11 月爆出了一个远程命令执

行漏洞,而该系列路由器数量巨大,针对该系列路由器的攻击和蠕虫利用非常多,

攻击占比高达 40.99%。其次是 *_Link 系列路由器,*_Link 系列路由器爆出过

多个远程命令执行漏洞,因此也广受恶意攻击者欢迎。

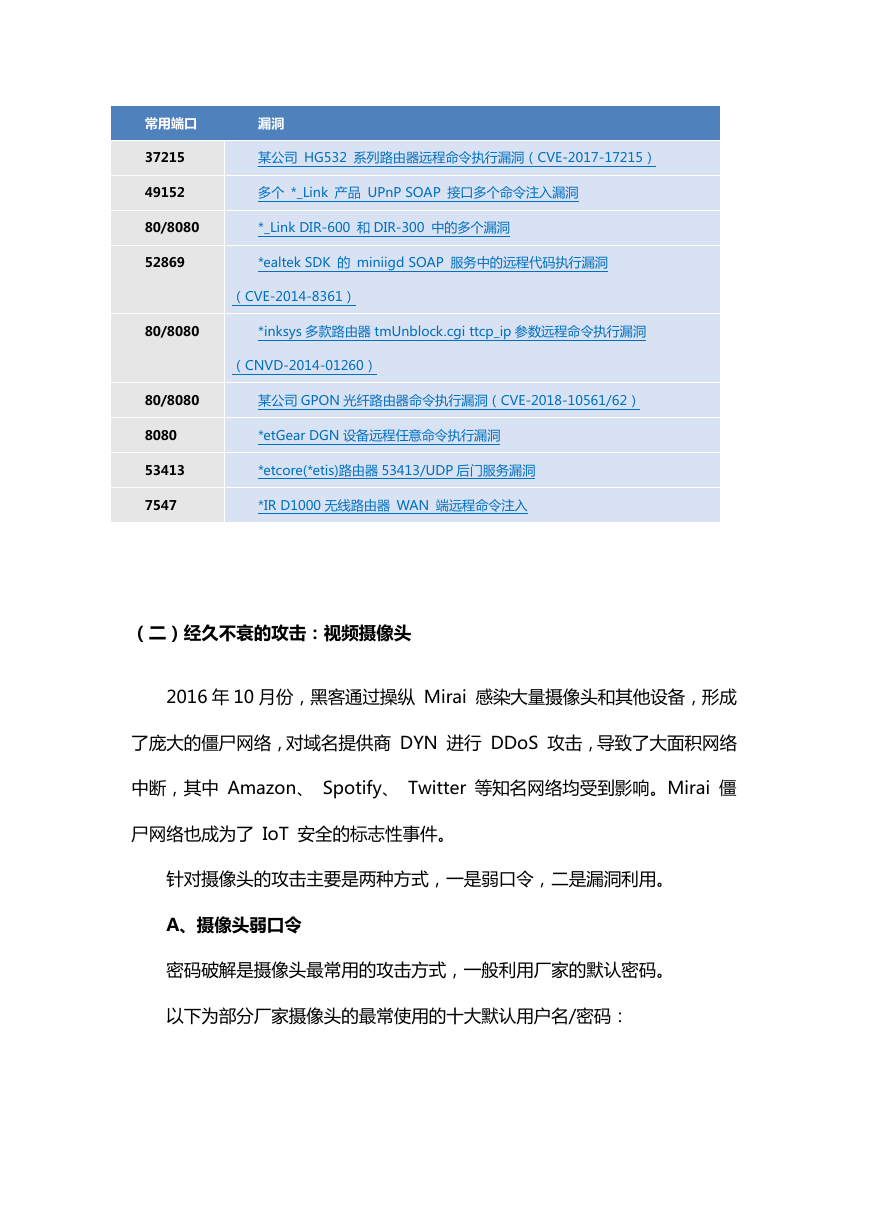

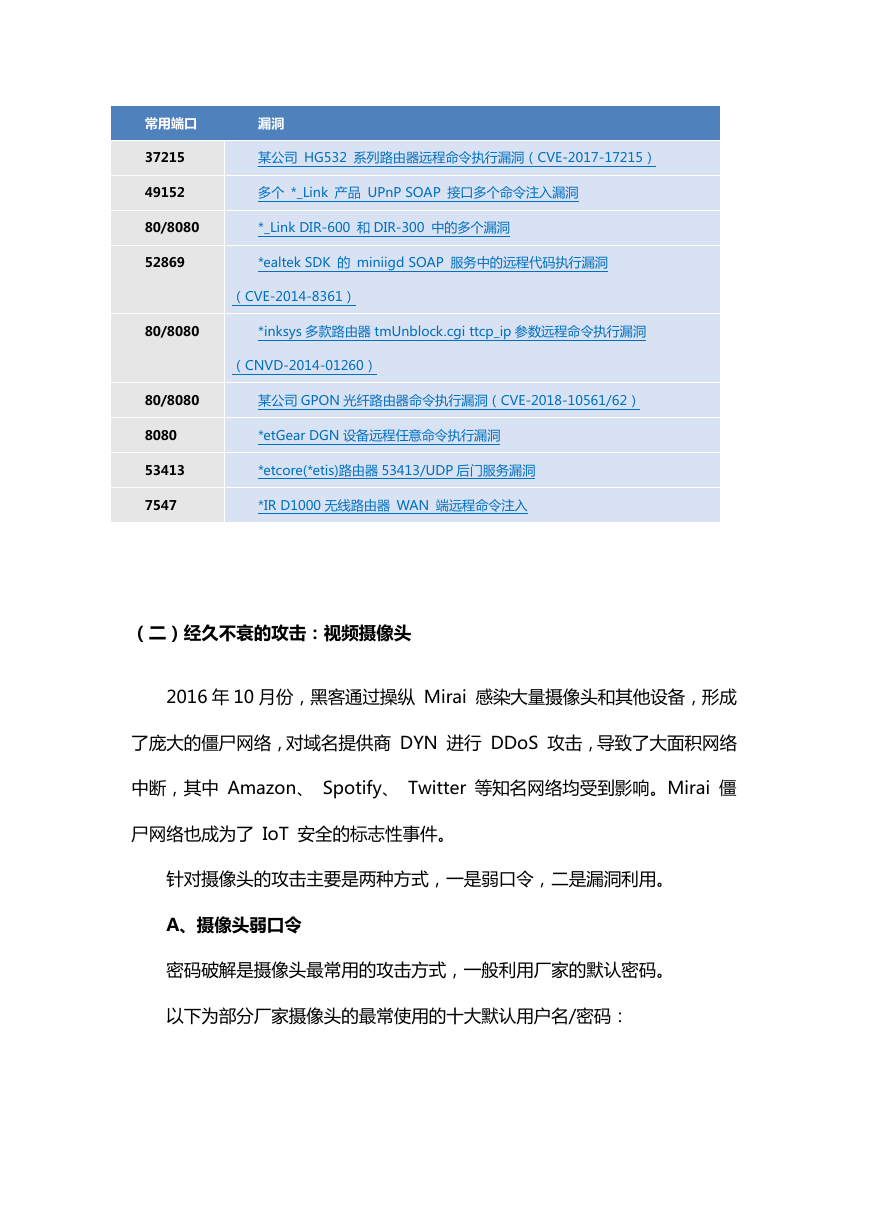

以下为恶意攻击者利用较多的漏洞列表:

�

常用端口

漏洞

37215

49152

某公司 HG532 系列路由器远程命令执行漏洞(CVE-2017-17215)

多个 *_Link 产品 UPnP SOAP 接口多个命令注入漏洞

80/8080

*_Link DIR-600 和 DIR-300 中的多个漏洞

52869

*ealtek SDK 的 miniigd SOAP 服务中的远程代码执行漏洞

(CVE-2014-8361)

80/8080

*inksys 多款路由器 tmUnblock.cgi ttcp_ip 参数远程命令执行漏洞

(CNVD-2014-01260)

80/8080

某公司 GPON 光纤路由器命令执行漏洞(CVE-2018-10561/62)

8080

*etGear DGN 设备远程任意命令执行漏洞

53413

*etcore(*etis)路由器 53413/UDP 后门服务漏洞

7547

*IR D1000 无线路由器 WAN 端远程命令注入

(二)经久不衰的攻击:视频摄像头

2016 年 10 月份,黑客通过操纵 Mirai 感染大量摄像头和其他设备,形成

了庞大的僵尸网络,对域名提供商 DYN 进行 DDoS 攻击,导致了大面积网络

中断,其中 Amazon、 Spotify、 Twitter 等知名网络均受到影响。Mirai 僵

尸网络也成为了 IoT 安全的标志性事件。

针对摄像头的攻击主要是两种方式,一是弱口令,二是漏洞利用。

A、摄像头弱口令

密码破解是摄像头最常用的攻击方式,一般利用厂家的默认密码。

以下为部分厂家摄像头的最常使用的十大默认用户名/密码:

�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc