检测检测iOS设备是否越狱的方法

设备是否越狱的方法

主要介绍了检测iOS设备是否越狱的方法,代码基于传统的Objective-C,需要的朋友可以参考下

在应用开发过程中,我们希望知道设备是否越狱,正以什么权限运行程序,好对应采取一些防御和安全提示措施。

首先,你可以尝试使用NSFileManager判断设备是否安装了如下越狱常用工具:

/Applications/Cydia.app

/Library/MobileSubstrate/MobileSubstrate.dylib

/bin/bash

/usr/sbin/sshd

/etc/apt

但是不要写成BOOL开关方法,给攻击者直接锁定目标hook绕过的机会

复制代码 代码如下:

+(BOOL)isJailbroken{

if ([[NSFileManager defaultManager] fileExistsAtPath:@"/Applications/Cydia.app"]){

return YES;

}

// ...

}

攻击者可能会改变这些工具的安装路径,躲过你的判断。

那么,你可以尝试打开cydia应用注册的URL scheme:

复制代码 代码如下:

if([[UIApplication sharedApplication] canOpenURL:[NSURL URLWithString:@"cydia://package/com.example.package"]]){

NSLog(@"Device is jailbroken");

}

但是不是所有的工具都会注册URL scheme,而且攻击者可以修改任何应用的URL scheme。

那么,你可以尝试读取下应用列表,看看有无权限获取:

复制代码 代码如下:

if ([[NSFileManager defaultManager] fileExistsAtPath:@"/User/Applications/"]){

NSLog(@"Device is jailbroken");

NSArray *applist = [[NSFileManager defaultManager] contentsOfDirectoryAtPath:@"/User/Applications/"

error:nil];

NSLog(@"applist = %@",applist);

}

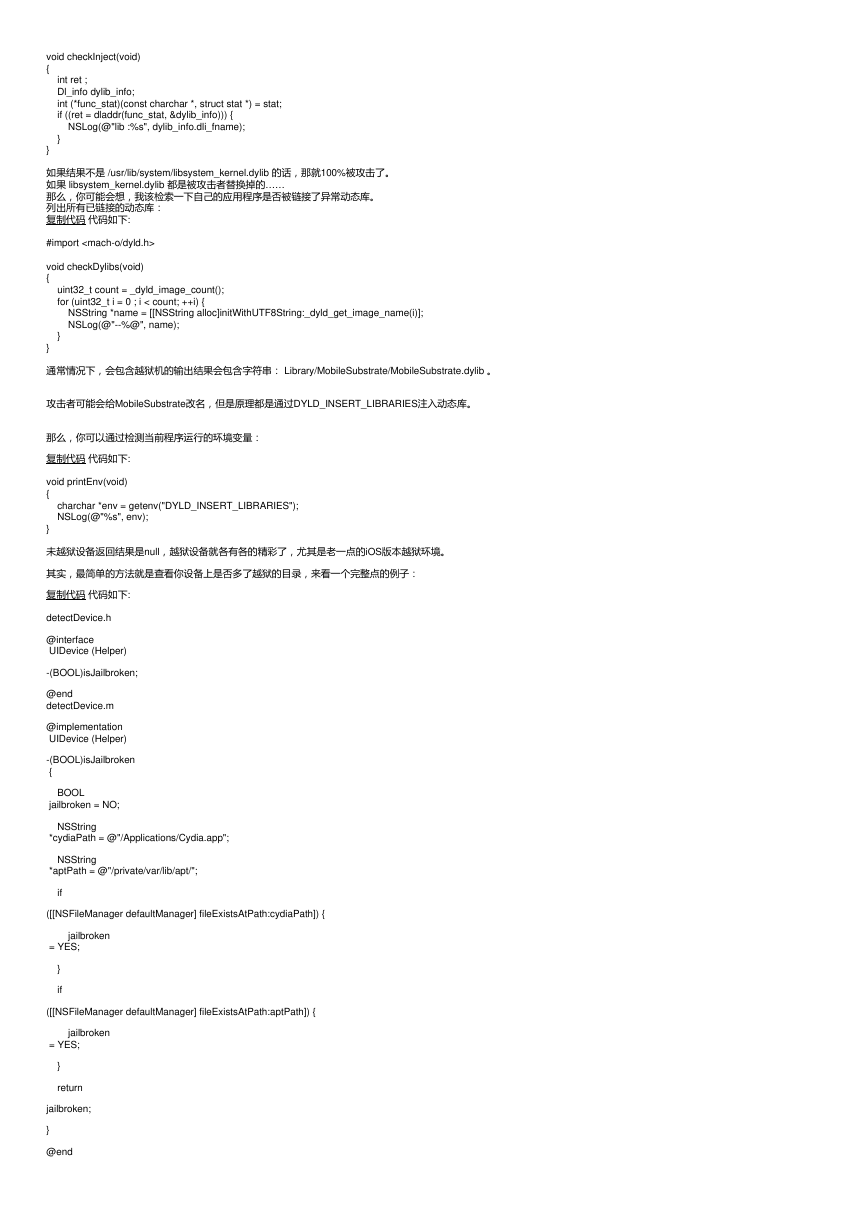

越了狱的设备是可以获取到的:

攻击者可能会hook NSFileManager 的方法,让你的想法不能如愿。

那么,你可以回避 NSFileManager,使用stat系列函数检测Cydia等工具:

复制代码 代码如下:

#import

void checkCydia(void)

{

struct stat stat_info;

if (0 == stat("/Applications/Cydia.app", &stat_info)) {

NSLog(@"Device is jailbroken");

}

}

攻击者可能会利用 Fishhook原理 hook了stat。

那么,你可以看看stat是不是出自系统库,有没有被攻击者换掉:

复制代码 代码如下:

#import

�

void checkInject(void)

{

int ret ;

Dl_info dylib_info;

int (*func_stat)(const charchar *, struct stat *) = stat;

if ((ret = dladdr(func_stat, &dylib_info))) {

NSLog(@"lib :%s", dylib_info.dli_fname);

}

}

如果结果不是 /usr/lib/system/libsystem_kernel.dylib 的话,那就100%被攻击了。

如果 libsystem_kernel.dylib 都是被攻击者替换掉的……

那么,你可能会想,我该检索一下自己的应用程序是否被链接了异常动态库。

列出所有已链接的动态库:

复制代码 代码如下:

#import

void checkDylibs(void)

{

uint32_t count = _dyld_image_count();

for (uint32_t i = 0 ; i < count; ++i) {

NSString *name = [[NSString alloc]initWithUTF8String:_dyld_get_image_name(i)];

NSLog(@"--%@", name);

}

}

通常情况下,会包含越狱机的输出结果会包含字符串: Library/MobileSubstrate/MobileSubstrate.dylib 。

攻击者可能会给MobileSubstrate改名,但是原理都是通过DYLD_INSERT_LIBRARIES注入动态库。

那么,你可以通过检测当前程序运行的环境变量:

复制代码 代码如下:

void printEnv(void)

{

charchar *env = getenv("DYLD_INSERT_LIBRARIES");

NSLog(@"%s", env);

}

未越狱设备返回结果是null,越狱设备就各有各的精彩了,尤其是老一点的iOS版本越狱环境。

其实,最简单的方法就是查看你设备上是否多了越狱的目录,来看一个完整点的例子:

复制代码 代码如下:

detectDevice.h

@interface

UIDevice (Helper)

-(BOOL)isJailbroken;

@end

detectDevice.m

@implementation

UIDevice (Helper)

-(BOOL)isJailbroken

{

BOOL

jailbroken = NO;

NSString

*cydiaPath = @"/Applications/Cydia.app";

NSString

*aptPath = @"/private/var/lib/apt/";

if

([[NSFileManager defaultManager] fileExistsAtPath:cydiaPath]) {

jailbroken

= YES;

}

if

([[NSFileManager defaultManager] fileExistsAtPath:aptPath]) {

jailbroken

= YES;

}

return

jailbroken;

}

@end

�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc