2007下半年软件设计师考试真题及答案-上午卷

在指令系统的各种寻址方式中,获取操作数最快的方式是 1 。若操作数的地址包含在指令中,则属

于 2 方式。

1、A.直接寻址

B.立即寻址

C.寄存器寻址

0.间接寻址

2、A.直接寻址

B.立即寻址

C.寄存器寻址

D.间接寻址

3、 系统响应时间和作业吞吐量是衡量计算机系统性能的重要指标。对于一个持续处理业务的系统而

言, (3) ,表明其性能越好。

A.响应时间越短,作业吞吐量越小

B.响应时间越短,作业吞吐量越大

C.响应时间越长,作业吞吐量越大

D.响应时间不会影响作业吞吐量

若每一条指令都可以分解为取指、分析和执行三步。已知取指时间t取指=4△t,分析时间t分析=3△t,执行时间

t执行=5△t。如果按串行方式执行完100条指令需要 4 △t。如果按照流水方式执行,执行完100条指令需

要 5 △t。

4、A.1190

B.1195

C.1200

D.1205

5、A.504

B.507

C.508

D.510

6、 若内存地址区间为4000H~43FFH,每个存贮单元可存储16位二进制数,该内存区域用4片存储器芯片构成,则

构成该内存所用的存储器芯片的容量是 (6) 。

A.512×16bit

B.256×8bit

C.256×16bit

D.1024×8bit

某Web网站向CA申请了数字证书。用户登录该网站时,通过验证 7 ,可确认该数字证书的有效性,从

而 8 。

7、A.CA的签名

B.网站的签名 C.会话密钥

D.DES密码

8、A.向网站确认自己的身份

B.获取访问网站的权限

C.和网站进行双向认证

D.验证该网站的真伪

9、 实现VPN的关键技术主要有隧道技术、加解密技术、 (9) 和身份认证技术。

A.入侵检测技术

B.病毒防治技术

C.安全审计技术

D.密钥管理技术

10、 若某人持有盗版软件,但他本人确实不知道该软件是盗版的,则 (10) 承担侵权责任。

A.应由该软件的持有者

B.应由该软件的提供者

C.应由该软件的提供者和持有者共同 D.该软件的提供者和持有者都不

11、 (11) 不属于知识产权的范围。

A.地理标志权

B.物权

C.邻接权

D.商业秘密权

12、 W3C制定了同步多媒体集成语言规范,称为 (12) 规范。

1

�

A.XML

B.SMIL

C.VRML

D.SGML

13、 对同一段音乐可以选用MIDI格式或WAV格式来记录存储。以下叙述中 (13) 是不正确的。

A.WAV格式的音乐数据量比MIDI格式的音乐数据量大

B.记录演唱会实况不能采用MIDI格式的音乐数据

C.WAV格式的音乐数据没有体现音乐的曲谱信息

D.WAV格式的音乐数据和MIDI格式的音乐数据都能记录音乐波形信息

14、 设计制作一个多媒体地图导航系统,使其能根据用户需求缩放地图并自动搜索路径,最适合的地图数据应该

是 (14) 。

A.真彩色图像

B.航拍图像

C.矢量化图形

D.高清晰灰度图像

15、 给定C语言的数据结构

struct

T

int

{

w;

union T { char c;

int i;

double d;} U;

};

假设char类型变量的存储区大小是1字节,int类型变量的存储区大小是4字节, double类型变量的存储区大

小是8字节,则在不考虑字对齐方式的情况下,为存储一个 struct T类型变量所需要的存储区域至少应

为 (15) 字节。

A.4

B.8

C.12

D.17

在过程式程序设计(①)、数据抽象程序设计(②)、面向对象程序设计(③)、泛型 (通用)程序设计(④)中,C++

语言支持 16 ,C语言支持 17 。

16、A.①

B.②③

C.③④

D.①②③④

17、A.①

B.①⑧

C.②⑧

D.①②③④

18、 C语言是一种 (18) 语言。

A.编译型

B.解释型

C.编译、解释混合型 D.脚本

19、 采用UML进行软件建模过程中,类图是系统的一种静态视图,用 (19) 可明确表示两类事物之间存在的整

体/部分形式的关联关系。

A.依赖关系

B.聚合关系

C.泛化关系

D.实现关系

20、 若程序运行时系统报告除数为0,这属于 (20) 错误。

A.语法

B.语用

C.语义

D.语境

2

�

21、集合

(21) 。

A.可用正规式“a*b*”表示

B.不能用正规式表示,但可用非确定的有限自动机识别

C.可用正规式“ambm”表示

D.不能用正规式表示,但可用上下文无关文法表示

22、 表达式“X=A+B×(C-D./E”的后缀表示形式可以为 (22)

(运算符优先级相同时,遵循左结合的原则)。

A.XAB+CDE/-×=

B.XA+BC-DE/×=

C.XABCD-×E/=

D.XABCDE+×-/=

设备驱动程序是直接与 23 打交道的软件模块。一般而言,设备驱动程序的任务是接受来自于设

备 24 。

23、A.硬件

B.办公软件

C.编译程序

D.连接程序

24、A.有关的上层软件的抽象请求,进行与设备相关的处理

B.无关的上层软件的抽象请求,进行与设备相关的处理

C.有关的上层软件的抽象请求,进行与设备无关的处理

D.无关的上层软件的抽象请求,进行与设备无关的处理

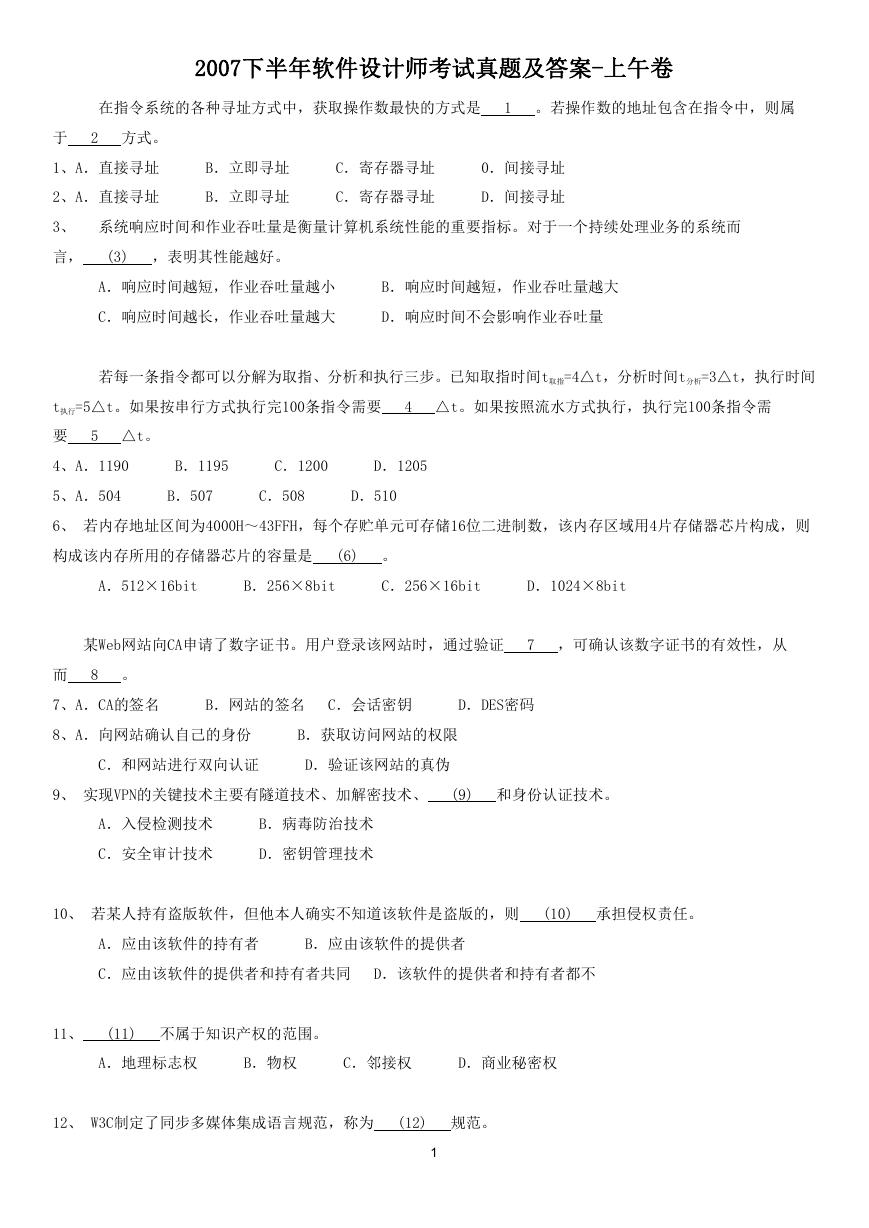

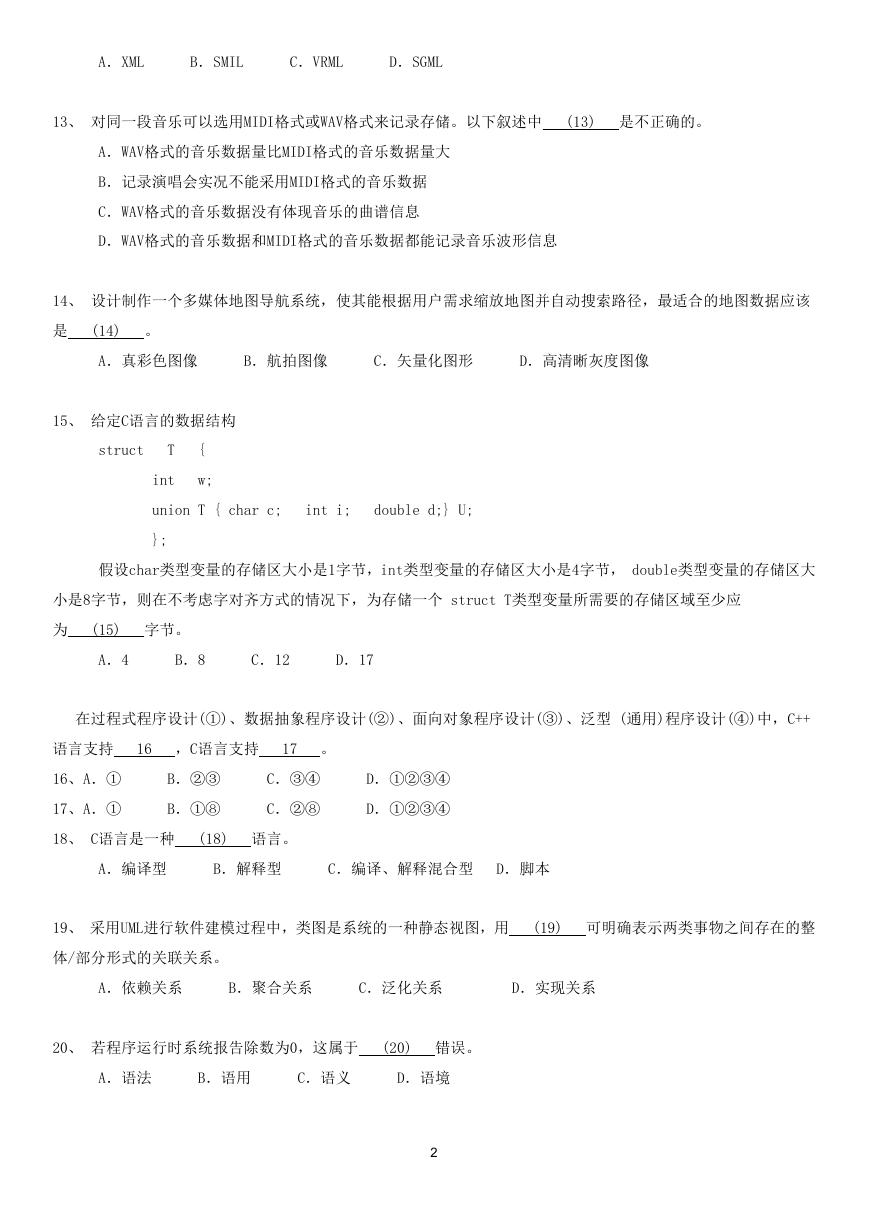

某系统中有四种互斥资源R1、R2、R3和R4,可用资源数分别为3、5、6和8。假设在T0时刻有P1、P2、P3和P4四

个进程,并且这些进程对资源的最大需求量和已分配资源数如下表所示,那么在T0时刻系统中R1、R2、R3和R4的剩

余资源数分别为 25 。如果从T(下标)0时刻开始进程按 26 顺序逐个调度执行,那么系统状态是安全的。

25、A.3、5;6和8

B.3、4、2和2

C.0、1、2和1

D.0、1、0和1

26、A.P1→p2→p4→p3

B.P2→p1→P4→p3

C.p3→p2→p1→p4

D.p4→p2→p3→p1

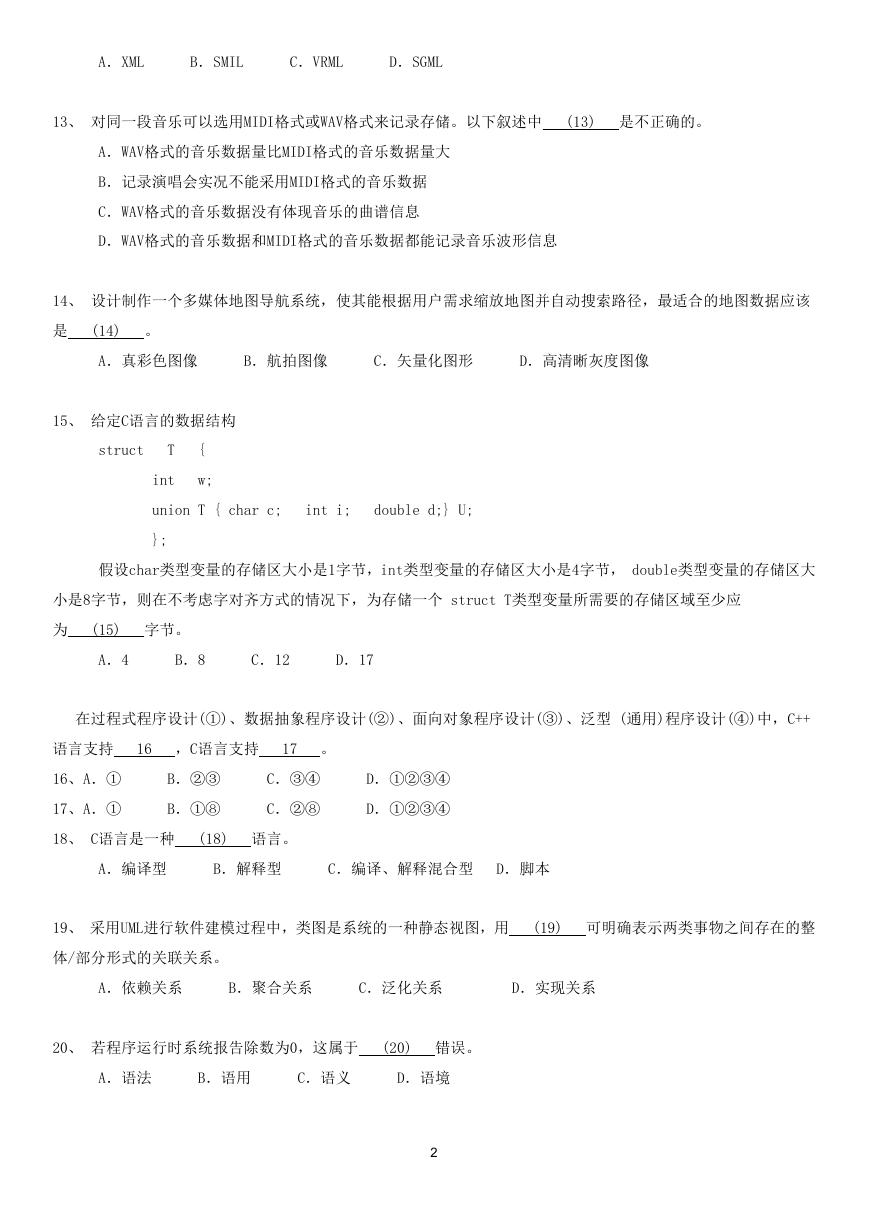

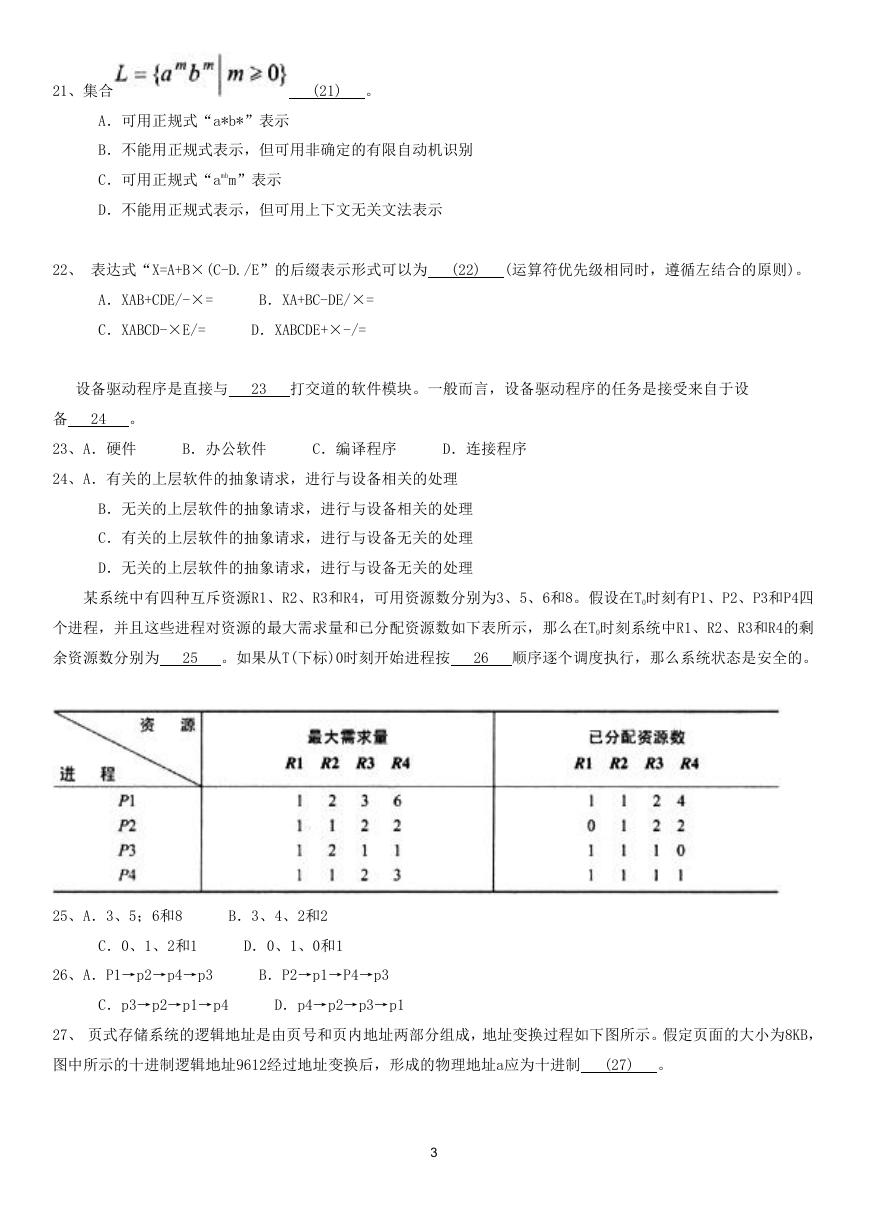

27、 页式存储系统的逻辑地址是由页号和页内地址两部分组成,地址变换过程如下图所示。假定页面的大小为8KB,

图中所示的十进制逻辑地址9612经过地址变换后,形成的物理地址a应为十进制 (27) 。

3

�

A.42380

B.25996

C.9612

D.8192

28、 若文件系统容许不同用户的文件可以具有相同的文件名,则操作系统应采用 (28) 来实现。

A.索引表

B.索引文件

C.指针

D.多级目录

在软件开发中, 29 不能用来描述项目开发的进度安排。在其他三种图中,可用 30 动态地反映项目开

发进展情况。

29、A.甘特图

B.PERT图.

C.PERT/CPM图

D.鱼骨图

30、A.甘特图

B.PERT图

C.PERT/CPM图 D.鱼骨图

31、 选择软件开发工具时,应考虑功能、 (31) 、稳健性、硬件要求和性能、服务和支持。

A.易用性

B。易维护性

C.可移植性

D.可扩充性

32、 内聚性和耦合性是度量软件模块独立性的重要准则,软件设计时应力求 (32) 。

A.高内聚,高耦合

B.高内聚,低耦合

C.低内聚,高耦合

D.低内聚,低耦合

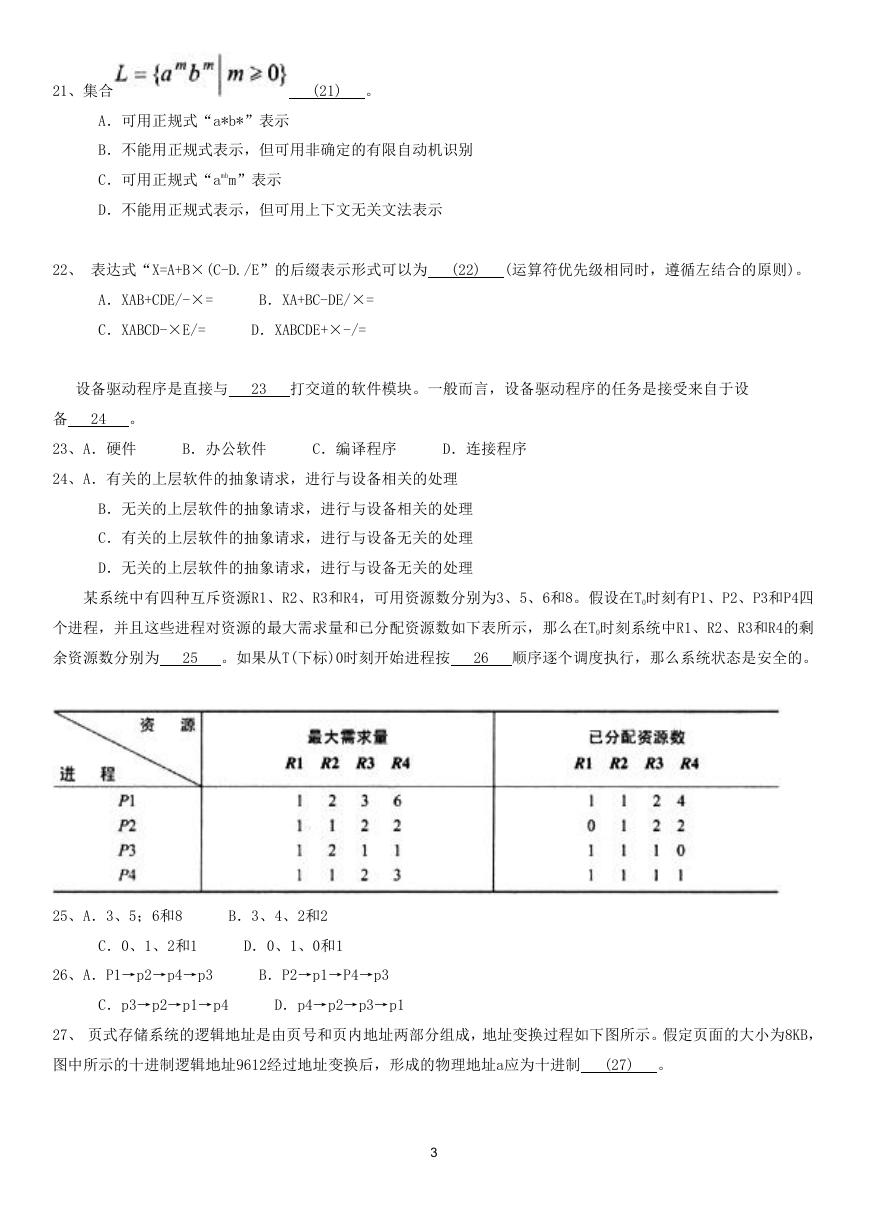

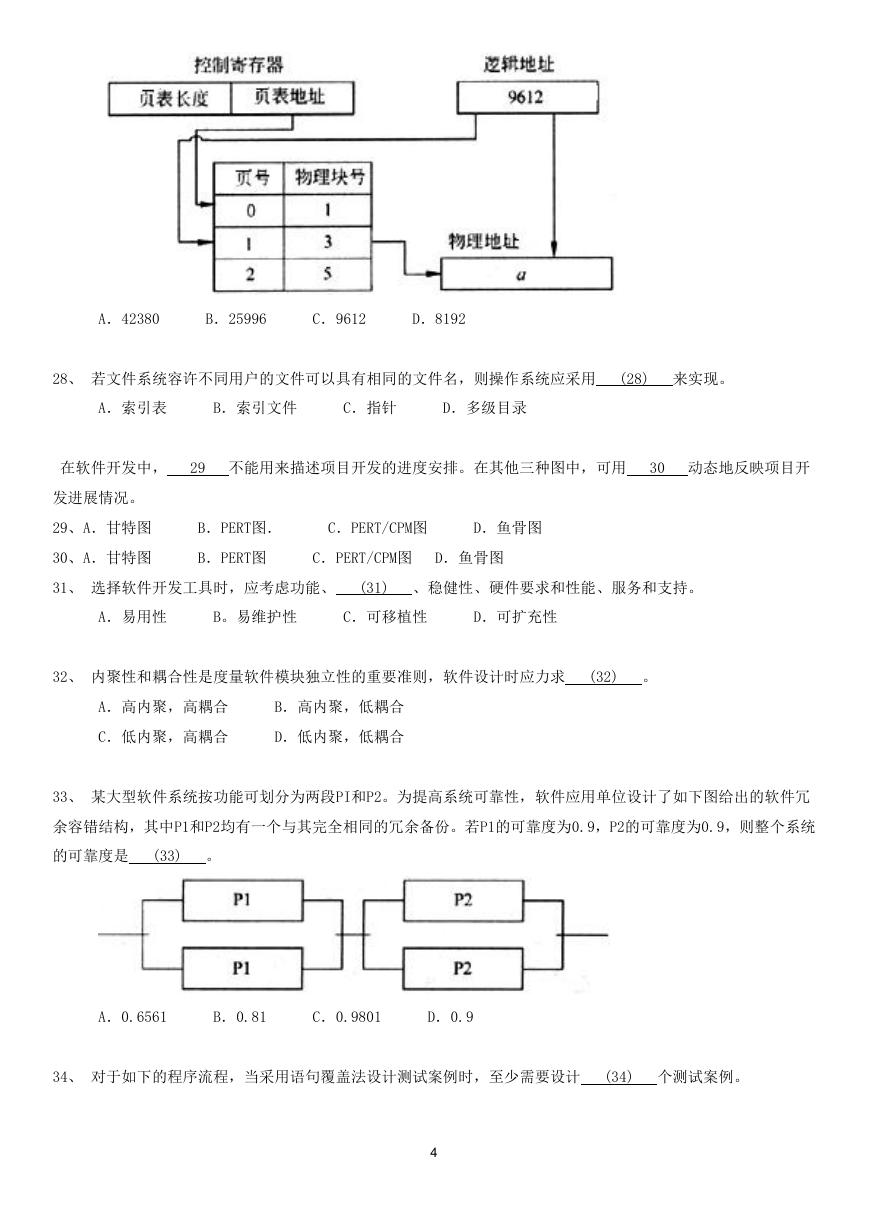

33、 某大型软件系统按功能可划分为两段PI和P2。为提高系统可靠性,软件应用单位设计了如下图给出的软件冗

余容错结构,其中P1和P2均有一个与其完全相同的冗余备份。若P1的可靠度为0.9,P2的可靠度为0.9,则整个系统

的可靠度是 (33) 。

A.0.6561

B.0.81

C.0.9801

D.0.9

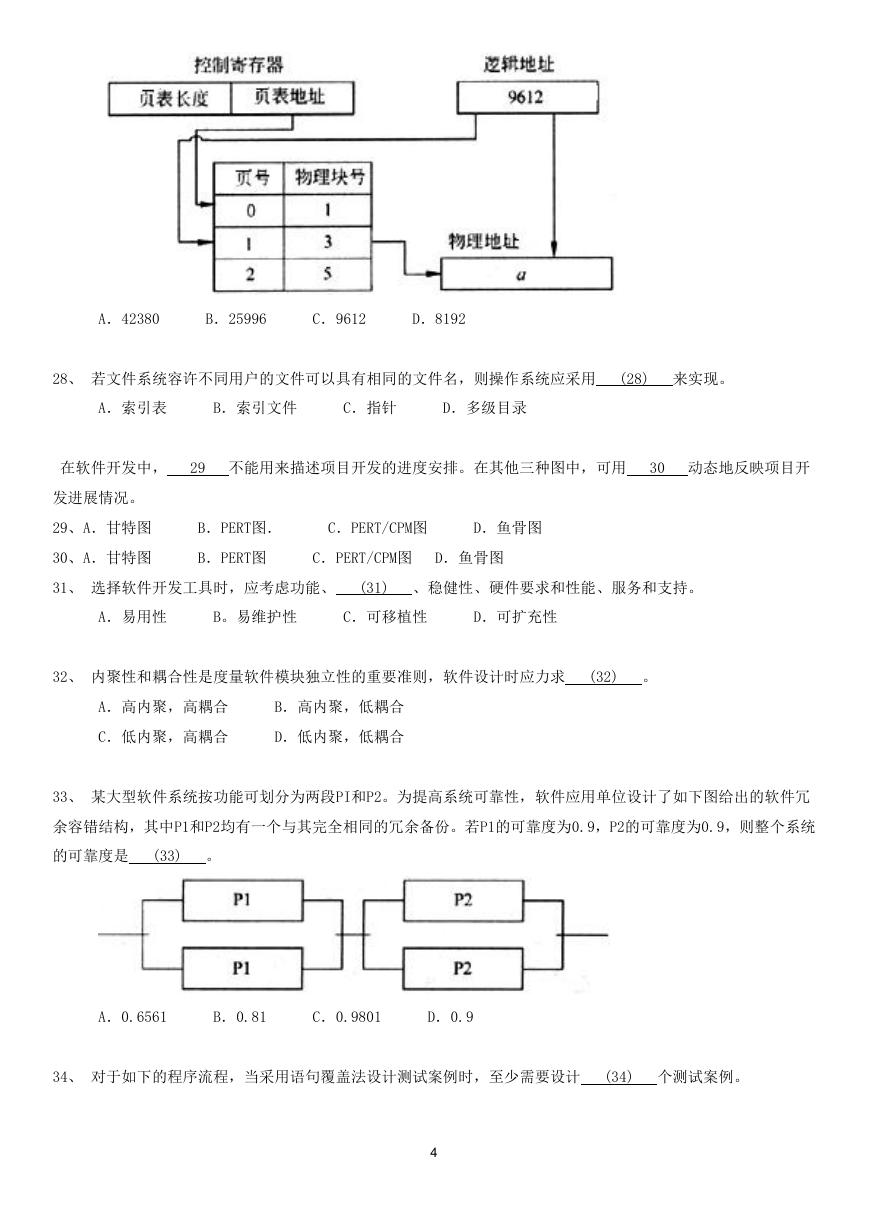

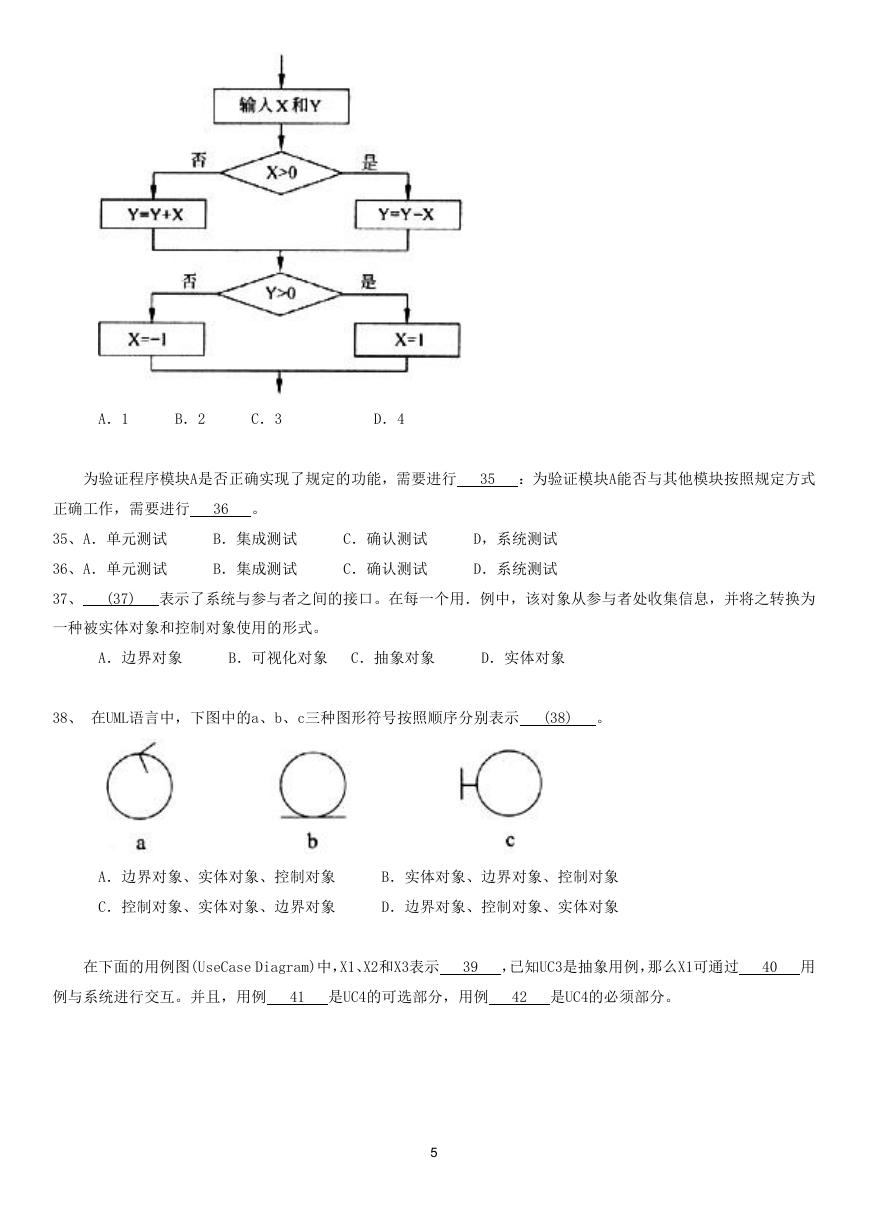

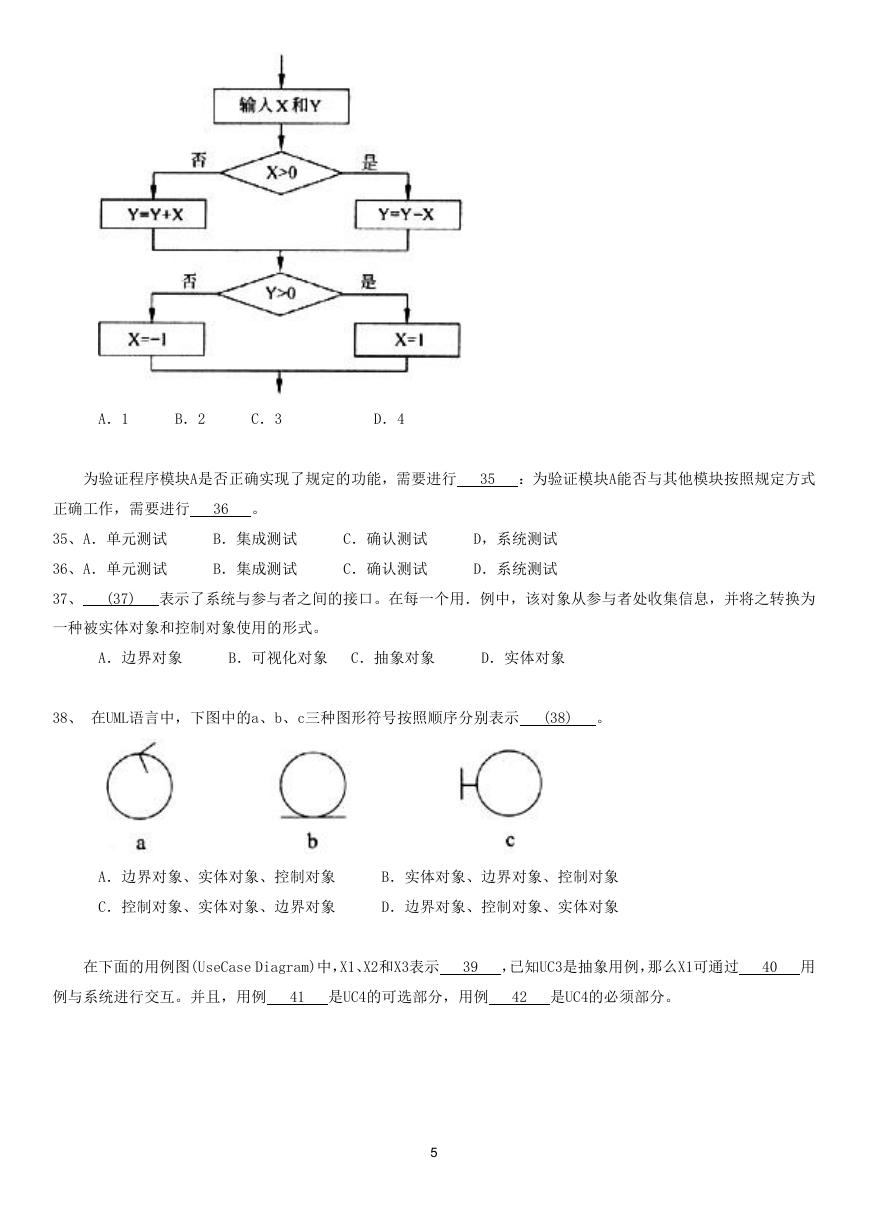

34、 对于如下的程序流程,当采用语句覆盖法设计测试案例时,至少需要设计 (34) 个测试案例。

4

�

A.1

B.2

C.3

D.4

为验证程序模块A是否正确实现了规定的功能,需要进行 35 :为验证模块A能否与其他模块按照规定方式

正确工作,需要进行 36 。

35、A.单元测试

B.集成测试

C.确认测试

D,系统测试

36、A.单元测试

B.集成测试

C.确认测试

D.系统测试

37、 (37) 表示了系统与参与者之间的接口。在每一个用.例中,该对象从参与者处收集信息,并将之转换为

一种被实体对象和控制对象使用的形式。

A.边界对象

B.可视化对象 C.抽象对象

D.实体对象

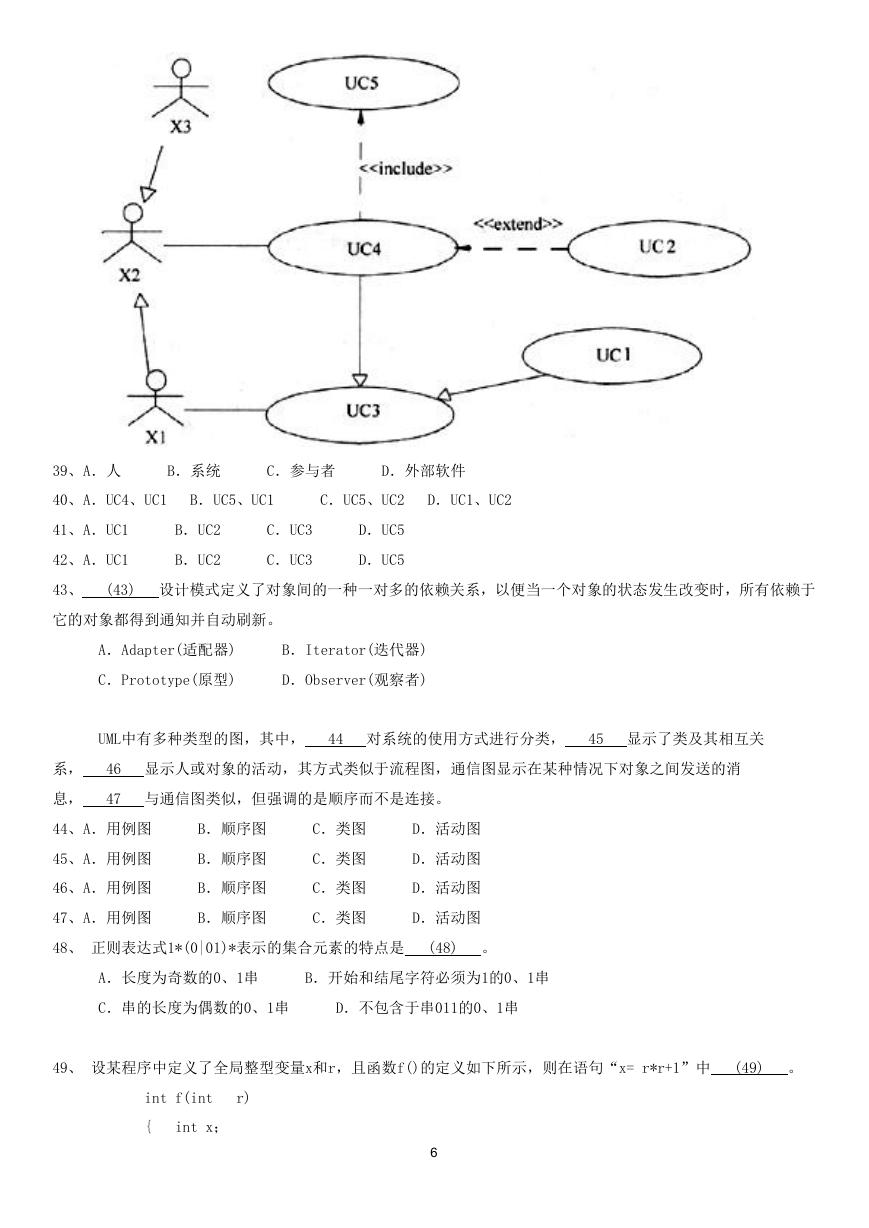

38、 在UML语言中,下图中的a、b、c三种图形符号按照顺序分别表示 (38) 。

A.边界对象、实体对象、控制对象

B.实体对象、边界对象、控制对象

C.控制对象、实体对象、边界对象

D.边界对象、控制对象、实体对象

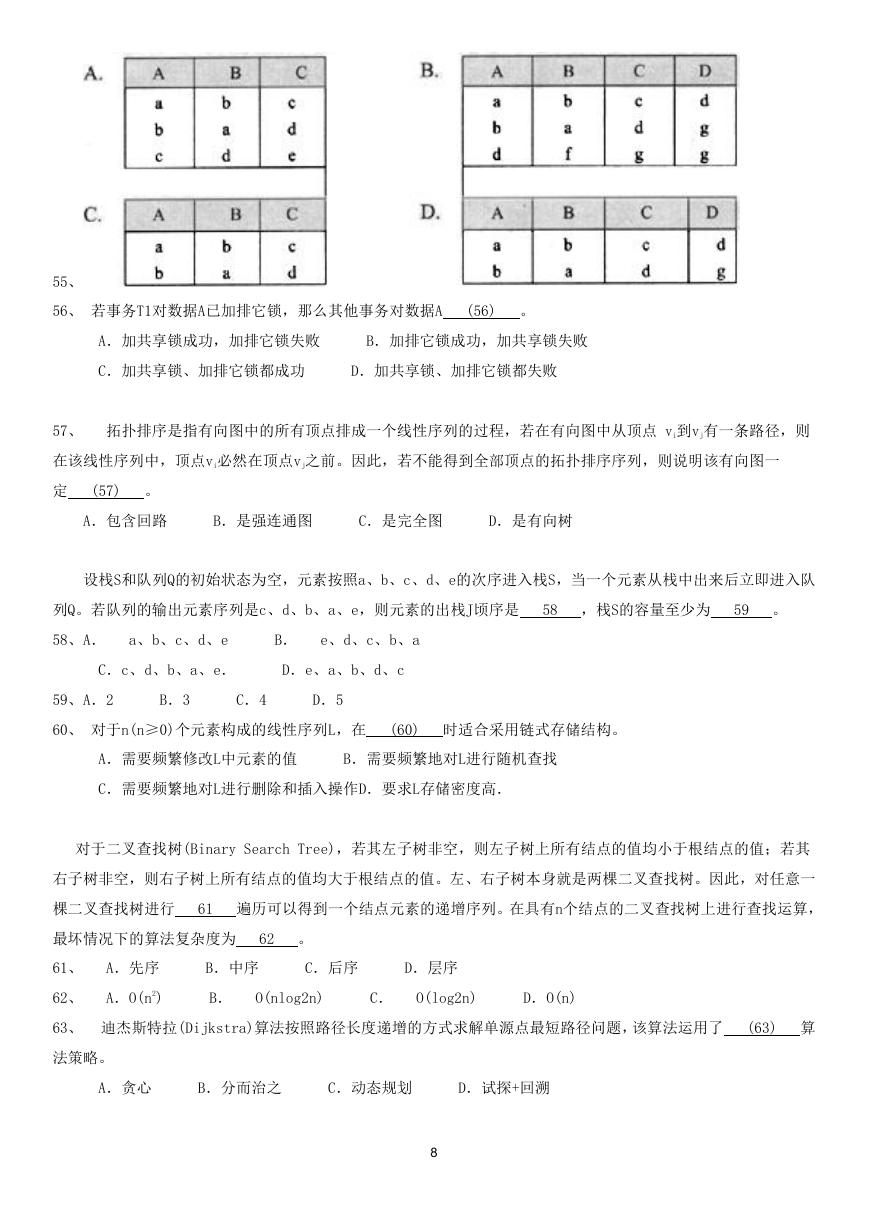

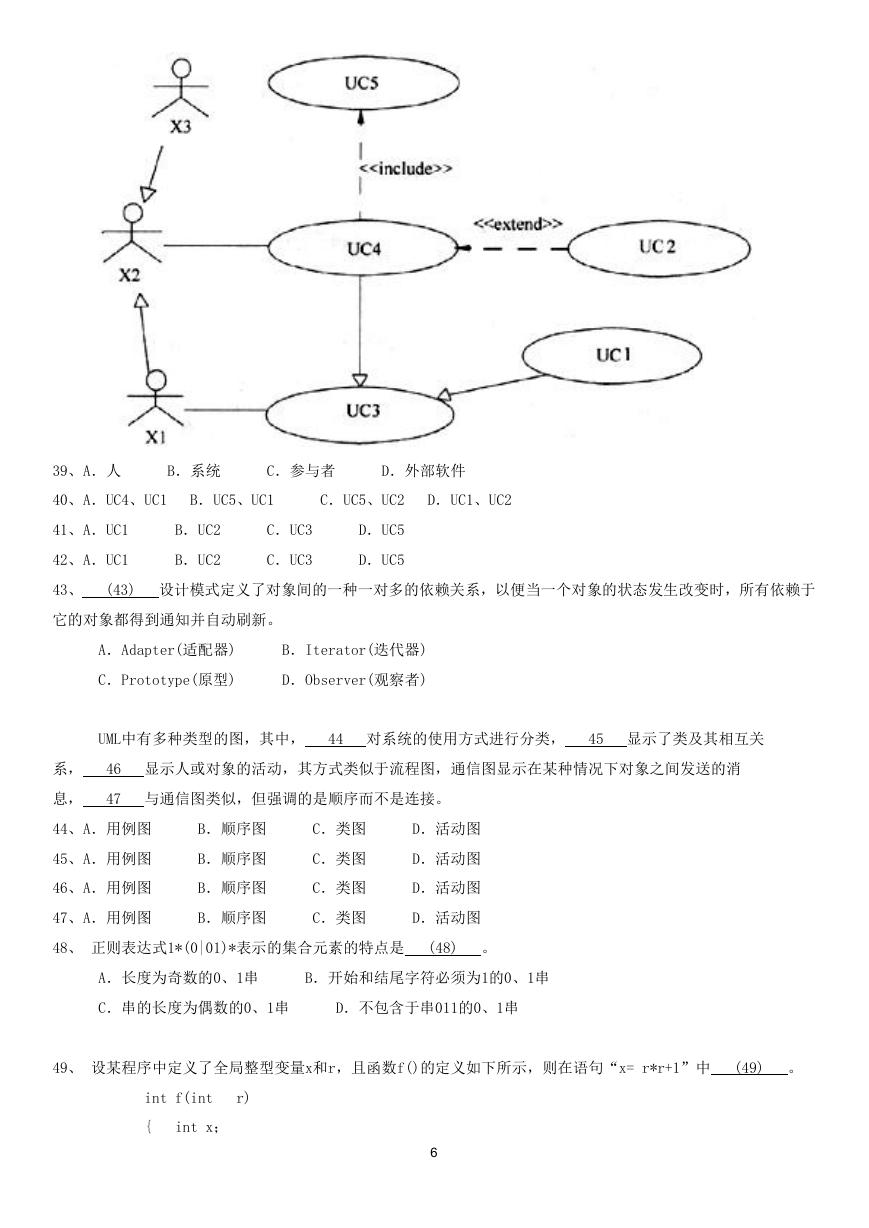

在下面的用例图(UseCase Diagram)中,X1、X2和X3表示 39 ,已知UC3是抽象用例,那么X1可通过 40 用

例与系统进行交互。并且,用例 41 是UC4的可选部分,用例 42 是UC4的必须部分。

5

�

39、A.人

B.系统

C.参与者

D.外部软件

40、A.UC4、UC1

B.UC5、UC1

C.UC5、UC2

D.UC1、UC2

41、A.UC1

42、A.UC1

B.UC2

B.UC2

C.UC3

C.UC3

D.UC5

D.UC5

43、 (43) 设计模式定义了对象间的一种一对多的依赖关系,以便当一个对象的状态发生改变时,所有依赖于

它的对象都得到通知并自动刷新。

A.Adapter(适配器)

B.Iterator(迭代器)

C.Prototype(原型)

D.Observer(观察者)

UML中有多种类型的图,其中, 44 对系统的使用方式进行分类, 45 显示了类及其相互关

系, 46 显示人或对象的活动,其方式类似于流程图,通信图显示在某种情况下对象之间发送的消

息, 47 与通信图类似,但强调的是顺序而不是连接。

44、A.用例图

B.顺序图

C.类图

D.活动图

45、A.用例图

B.顺序图

C.类图

D.活动图

46、A.用例图

B.顺序图

C.类图

D.活动图

47、A.用例图

B.顺序图

C.类图

D.活动图

48、 正则表达式1*(0|01)*表示的集合元素的特点是 (48) 。

A.长度为奇数的0、1串

B.开始和结尾字符必须为1的0、1串

C.串的长度为偶数的0、1串

D.不包含于串011的0、1串

49、 设某程序中定义了全局整型变量x和r,且函数f()的定义如下所示,则在语句“x= r*r+1”中 (49) 。

int f(int

r)

{

int x;

6

�

X= r*r+1 ;

return x;

}

A.x和r均是全局变量

B.x是全局变量、r是形式参数

C.x是局部变量、r是形式参数

D.x是局部变量、r是全局变量

50、 程序语言的大多数语法现象可用上下文无关文法描述。对于一个上下文无关文法 G=(N,T,P,S),其中N是

非终结符号的集合,T是终结符号的集合,P是产生式集合,S是开始符号。令集合V=N∪T,那么G所描述的语言

是 (50) 的集合。

A.从S出发推导出的包含尸中所有符号的串

B.从S出发推导出的仅包含厂中符号的串

C.N中所有符号组成的串

D.T中所有符号组成的串

51、 在数据库系统中,数据的完整性约束的建立需要通过数据库管理系统提供的 (51) 语言来实现。

A.数据定义 B.数据操作

C.数据查询

D.数据控制

52、 若某个关系的主码为全码,则该主码应包含 (52) 。

A.单个属性 B.两个属性

C.多个属性

D.全部属性

53、 建立一个供应商、零件数据库。其中“供应商”表S(Sno,Sname,Zip,City)分别表示:供应商代码、供应

商名、供应商邮编、供应商所在城市,其函数依赖为:Sno→ (Sname,Zip,City),Zip→City。“供应商”表S属

于 (53) 。

A.1NF

B.2NF

C.3NF

D.BCNF

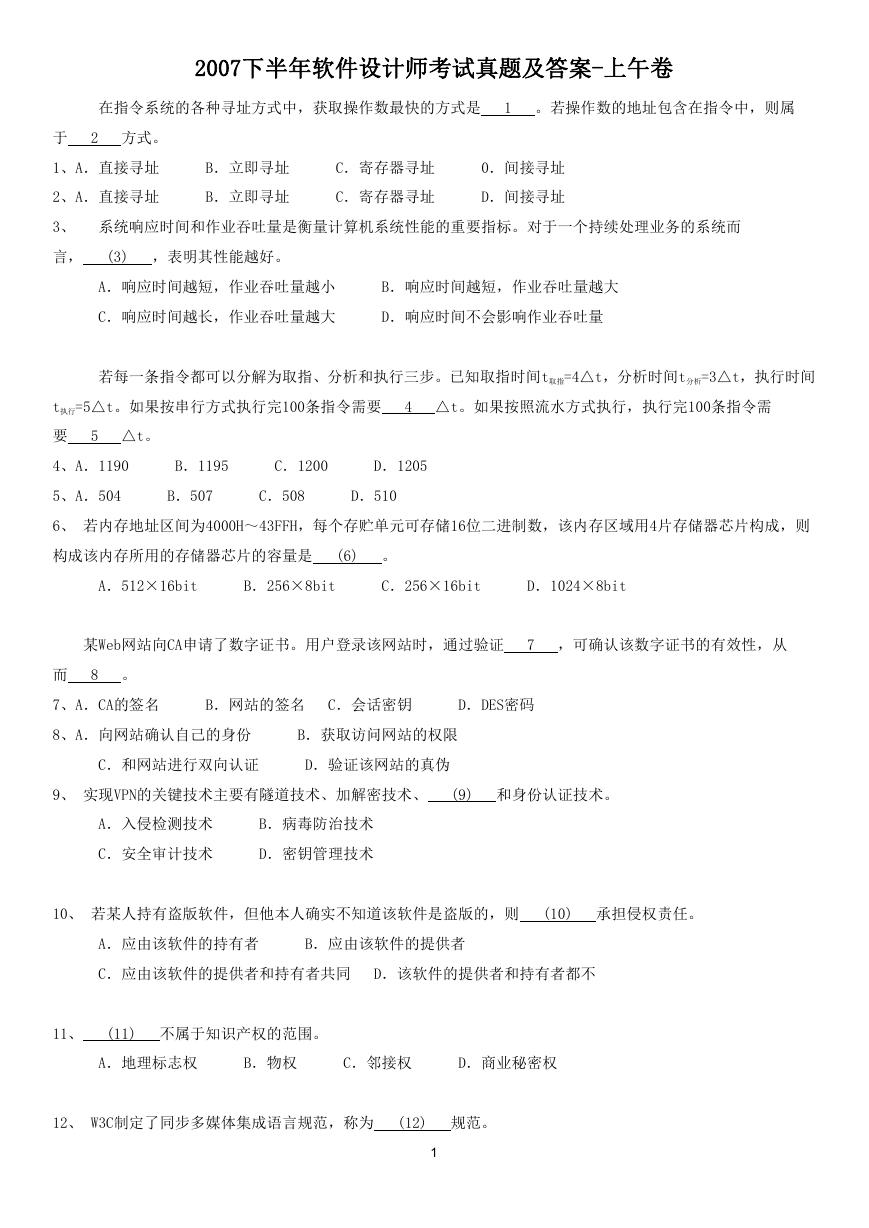

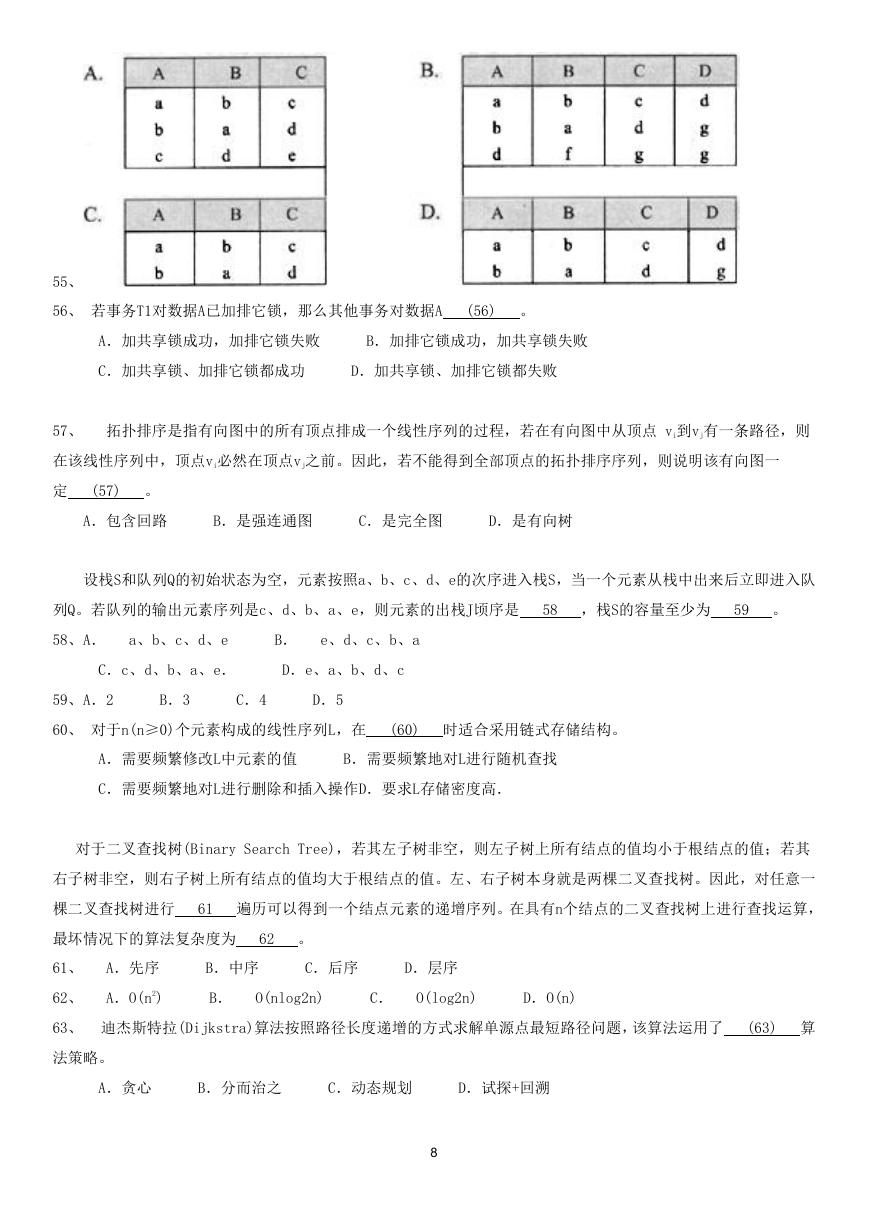

关系R、S如下图所示,R

S可由 54 基本的关系运算组成,R

S=

55 。

54、

7

�

55、

56、 若事务T1对数据A已加排它锁,那么其他事务对数据A

(56) 。

A.加共享锁成功,加排它锁失败

B.加排它锁成功,加共享锁失败

C.加共享锁、加排它锁都成功

D.加共享锁、加排它锁都失败

57、 拓扑排序是指有向图中的所有顶点排成一个线性序列的过程,若在有向图中从顶点 vi到vj有一条路径,则

在该线性序列中,顶点vi必然在顶点vj之前。因此,若不能得到全部顶点的拓扑排序序列,则说明该有向图一

定 (57) 。

A.包含回路

B.是强连通图

C.是完全图

D.是有向树

设栈S和队列Q的初始状态为空,元素按照a、b、c、d、e的次序进入栈S,当一个元素从栈中出来后立即进入队

列Q。若队列的输出元素序列是c、d、b、a、e,则元素的出栈J顷序是 58 ,栈S的容量至少为 59 。

58、A. a、b、c、d、e

B. e、d、c、b、a

C.c、d、b、a、e.

D.e、a、b、d、c

59、A.2

B.3

C.4

D.5

60、 对于n(n≥0)个元素构成的线性序列L,在 (60) 时适合采用链式存储结构。

A.需要频繁修改L中元素的值

B.需要频繁地对L进行随机查找

C.需要频繁地对L进行删除和插入操作D.要求L存储密度高.

对于二叉查找树(Binary Search Tree),若其左子树非空,则左子树上所有结点的值均小于根结点的值;若其

右子树非空,则右子树上所有结点的值均大于根结点的值。左、右子树本身就是两棵二叉查找树。因此,对任意一

棵二叉查找树进行 61 遍历可以得到一个结点元素的递增序列。在具有n个结点的二叉查找树上进行查找运算,

最坏情况下的算法复杂度为 62 。

61、 A.先序

B.中序

C.后序

D.层序

62、 A.O(n2)

B. O(nlog2n)

C. O(log2n)

D.O(n)

63、 迪杰斯特拉(Dijkstra)算法按照路径长度递增的方式求解单源点最短路径问题,该算法运用了 (63) 算

法策略。

A.贪心

B.分而治之

C.动态规划

D.试探+回溯

8

�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc