本科生课程设计

本科生课程设计

本科生课程设计

本科生课程设计

课程名称

课程编号

学号

学生姓名

所在专业

所在班级

指导教师

成绩

教师签字

计算机网络技术

1610033-0

信息管理与信息系统

信管 1071

肖洪生

2010 年 月 日

课程设计时间:20010 年 6 月 28 日

至 2010 年 7 月 4 日

�

广东海洋大学本科生课程设计

目录

1 课程设计的意义......................................................................................2

2 课程设计的主要内容..............................................................................3

2.1 捕获并分析 APR 请求、应答数据包........................................... 3

(1)ARP 请求数据包..................................................................3

(2)ARP 应答数据包..................................................................5

2.2 ICMP 数据包的捕获及分析......................................................... 5

2.21 Ping www.baidu.com 的 ICMP 数据包................................6

2.3 捕获并分析 TCP“三次握手”连接与释放数据包.................... 7

2.3.1 “三次握手”连接过程............................................................7

2.32“四次握手”释放连接......................................................... 8

2.4 捕获并分析 HTTP、DNS 数据包................................................... 9

2.41 HTTP 数据包的捕获与分析................................................. 9

2.42 DNS 数据包的捕获与分析..................................................11

2.5 捕捉邮箱密码..............................................................................13

3.课程设计总结........................................................................................14

第 2 页 共 14 页

�

广东海洋大学本科生课程设计

1111 课程设计的意义

通过对网络协议数据包的分析,掌握在 TCP/IP 模型中,各个层次上网络 PDU 的实际组成,

深入理解网络协议的组成,对网络中传送数据的过程有更深入的认识。

2222 课程设计的主要内容

2.1 捕获并分析 APR 请求、应答数据包

ARP 协议的作用是由机器的 IP 地址查找出对应的物理地址。在捕获的数据报中过滤 出

ARP 请求应、答数据包。

(1111)ARPARPARPARP 请求数据包

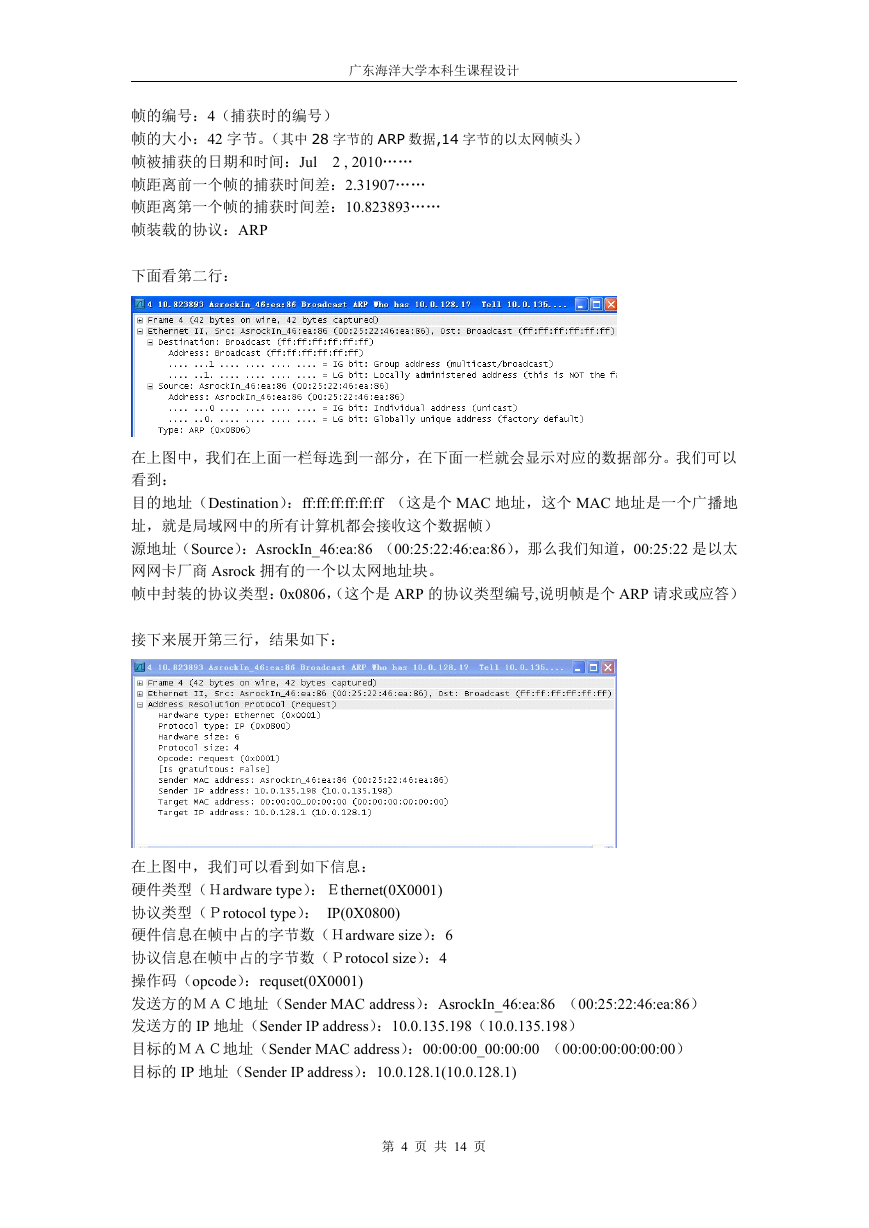

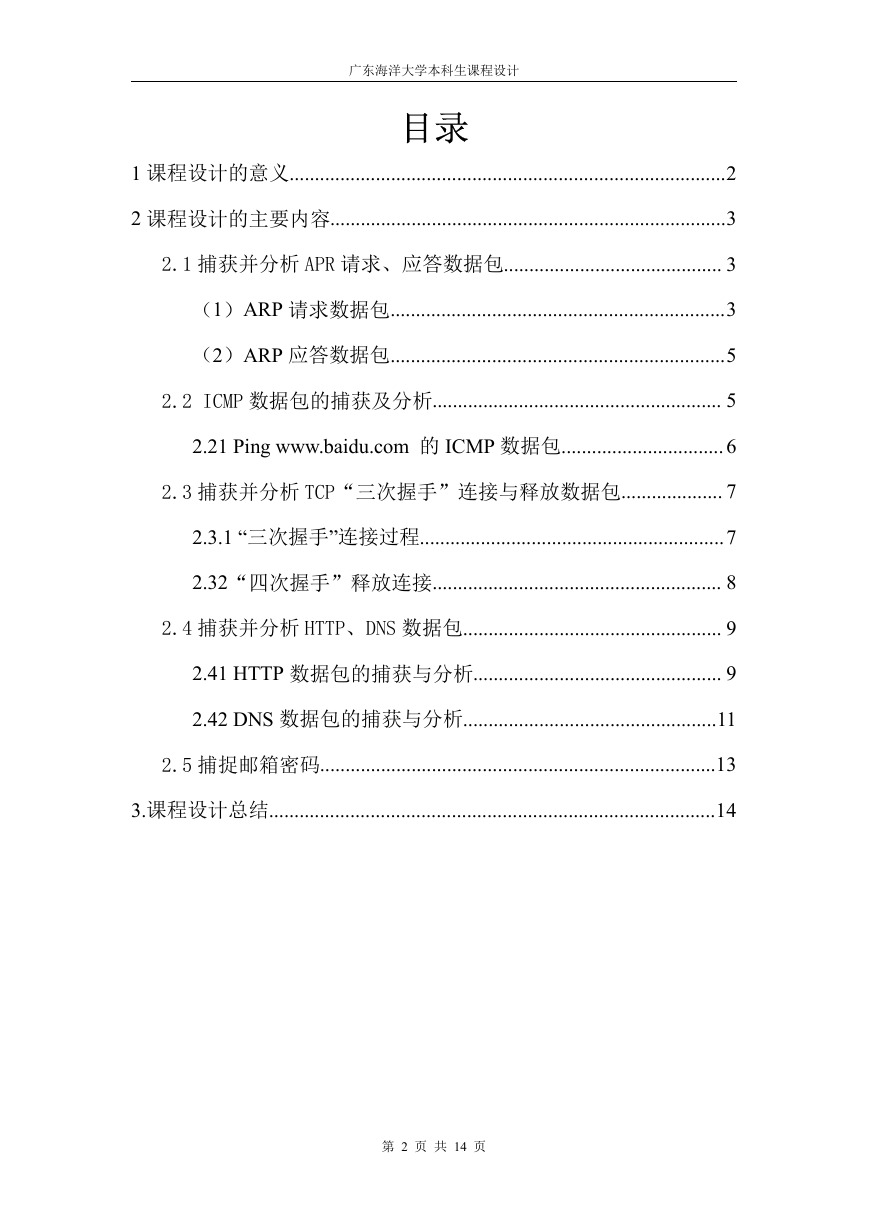

注意到 No.4 的源地址为 ASROCK IN_46:ea:86,目的地址为 Broadcast,协议为 ARP,

可得出该数据包即是一个 ARP 请求数据包,通过观察该数据包

中间部分的三行前面都有一个“+”,点击它,这一行就会被展开。现在展开第一行。看到的

结果如上图所示。

在上图中我们看到这个帧的一些基本信息:

第 3 页 共 14 页

�

广东海洋大学本科生课程设计

帧的编号:4(捕获时的编号)

帧的大小:42 字节。(其中 28 字节的 ARP 数据,14 字节的以太网帧头)

帧被捕获的日期和时间:Jul

帧距离前一个帧的捕获时间差:2.31907……

帧距离第一个帧的捕获时间差:10.823893……

帧装载的协议:ARP

2 , 2010……

下面看第二行:

在上图中,我们在上面一栏每选到一部分,在下面一栏就会显示对应的数据部分。我们可以

看到:

目的地址(Destination):ff:ff:ff:ff:ff:ff (这是个 MAC 地址,这个 MAC 地址是一个广播地

址,就是局域网中的所有计算机都会接收这个数据帧)

源地址(Source):AsrockIn_46:ea:86 (00:25:22:46:ea:86),那么我们知道,00:25:22 是以太

网网卡厂商 Asrock 拥有的一个以太网地址块。

帧中封装的协议类型:0x0806,(这个是 ARP 的协议类型编号,说明帧是个 ARP 请求或应答)

接下来展开第三行,结果如下:

在上图中,我们可以看到如下信息:

硬件类型(Hardware type):Ethernet(0X0001)

协议类型(Protocol type): IP(0X0800)

硬件信息在帧中占的字节数(Hardware size):6

协议信息在帧中占的字节数(Protocol size):4

操作码(opcode):requset(0X0001)

发送方的MAC地址(Sender MAC address):AsrockIn_46:ea:86 (00:25:22:46:ea:86)

发送方的 IP 地址(Sender IP address):10.0.135.198(10.0.135.198)

目标的MAC地址(Sender MAC address):00:00:00_00:00:00 (00:00:00:00:00:00)

目标的 IP 地址(Sender IP address):10.0.128.1(10.0.128.1)

第 4 页 共 14 页

�

广东海洋大学本科生课程设计

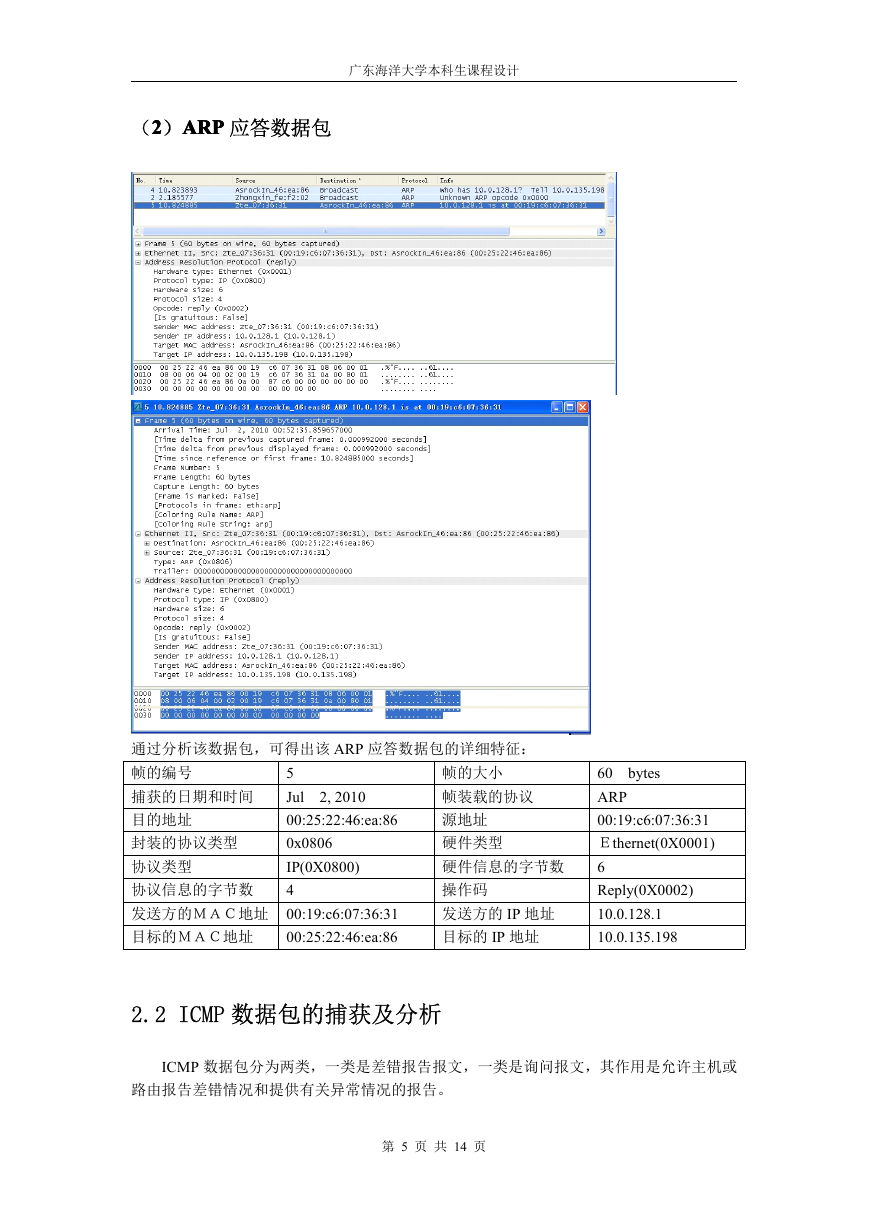

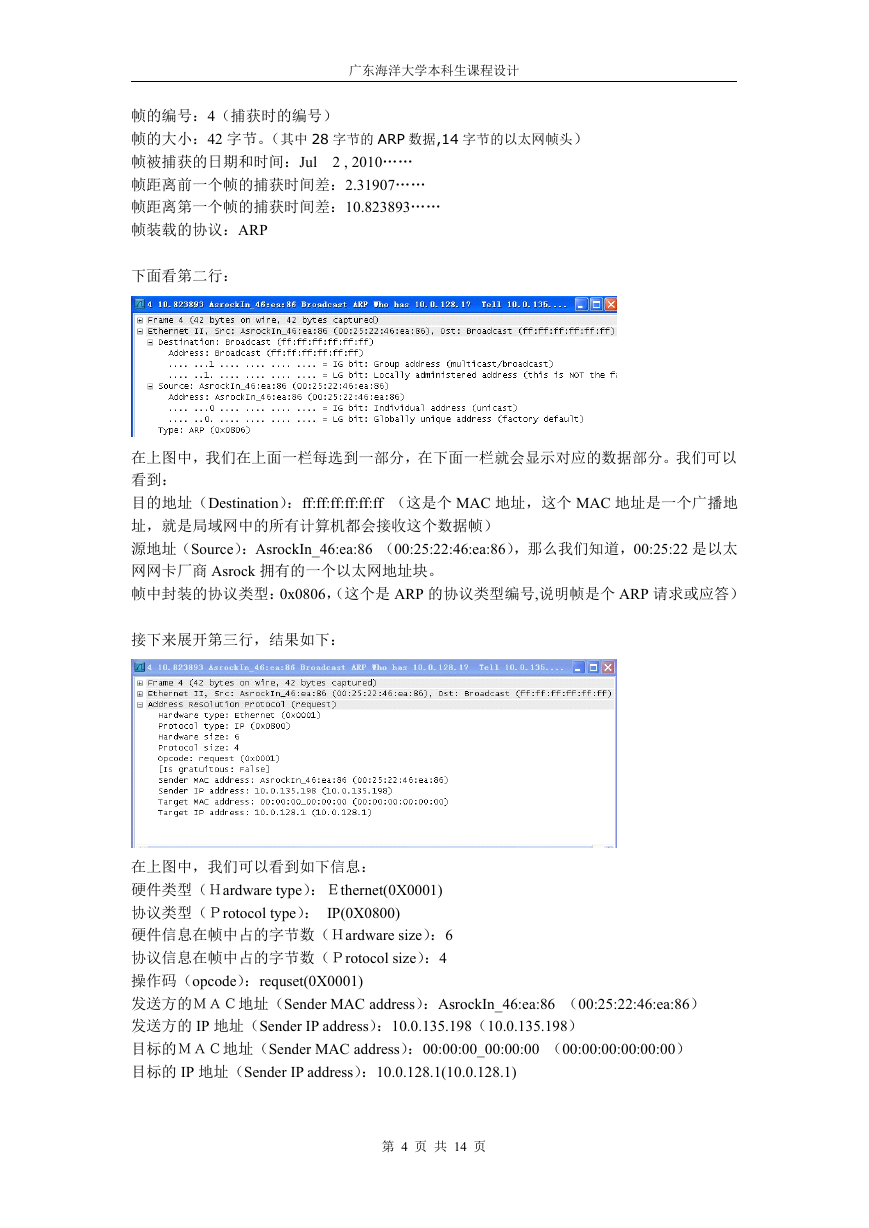

(2222)ARPARPARPARP 应答数据包

通过分析该数据包,可得出该 ARP 应答数据包的详细特征:

帧的编号

帧的大小

捕获的日期和时间

目的地址

封装的协议类型

协议类型

2, 2010

5

Jul

00:25:22:46:ea:86

0x0806

IP(0X0800)

4

帧装载的协议

源地址

硬件类型

硬件信息的字节数

操作码

发送方的 IP 地址

目标的 IP 地址

bytes

60

ARP

00:19:c6:07:36:31

Ethernet(0X0001)

6

Reply(0X0002)

10.0.128.1

10.0.135.198

协议信息的字节数

发送方的MAC地址 00:19:c6:07:36:31

00:25:22:46:ea:86

目标的MAC地址

2.2 ICMP 数据包的捕获及分析

ICMP 数据包分为两类,一类是差错报告报文,一类是询问报文,其作用是允许主机或

路由报告差错情况和提供有关异常情况的报告。

第 5 页 共 14 页

�

广东海洋大学本科生课程设计

ICMP

www.baidu.com

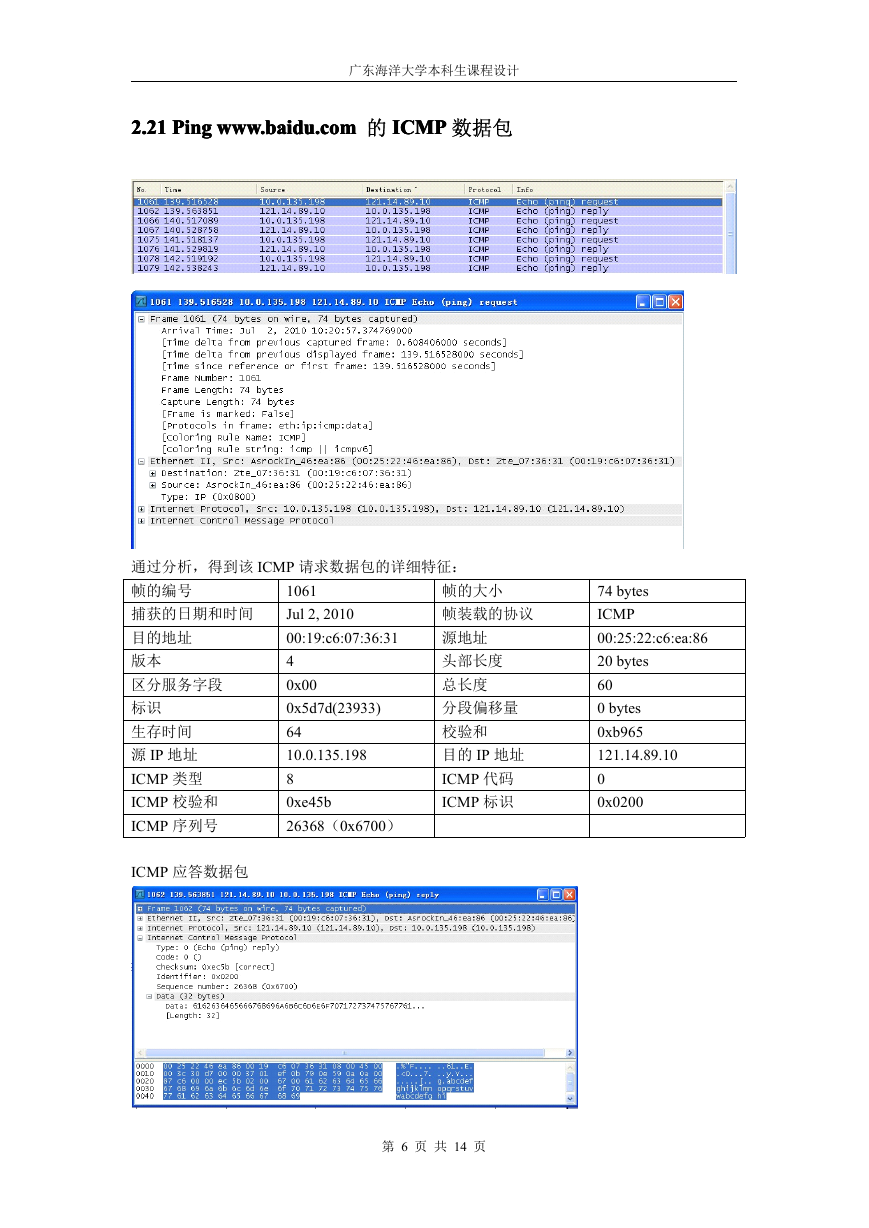

2.212.212.212.21 PingPingPingPing www.baidu.com

www.baidu.com

ICMP

www.baidu.com 的 ICMP

ICMP 数据包

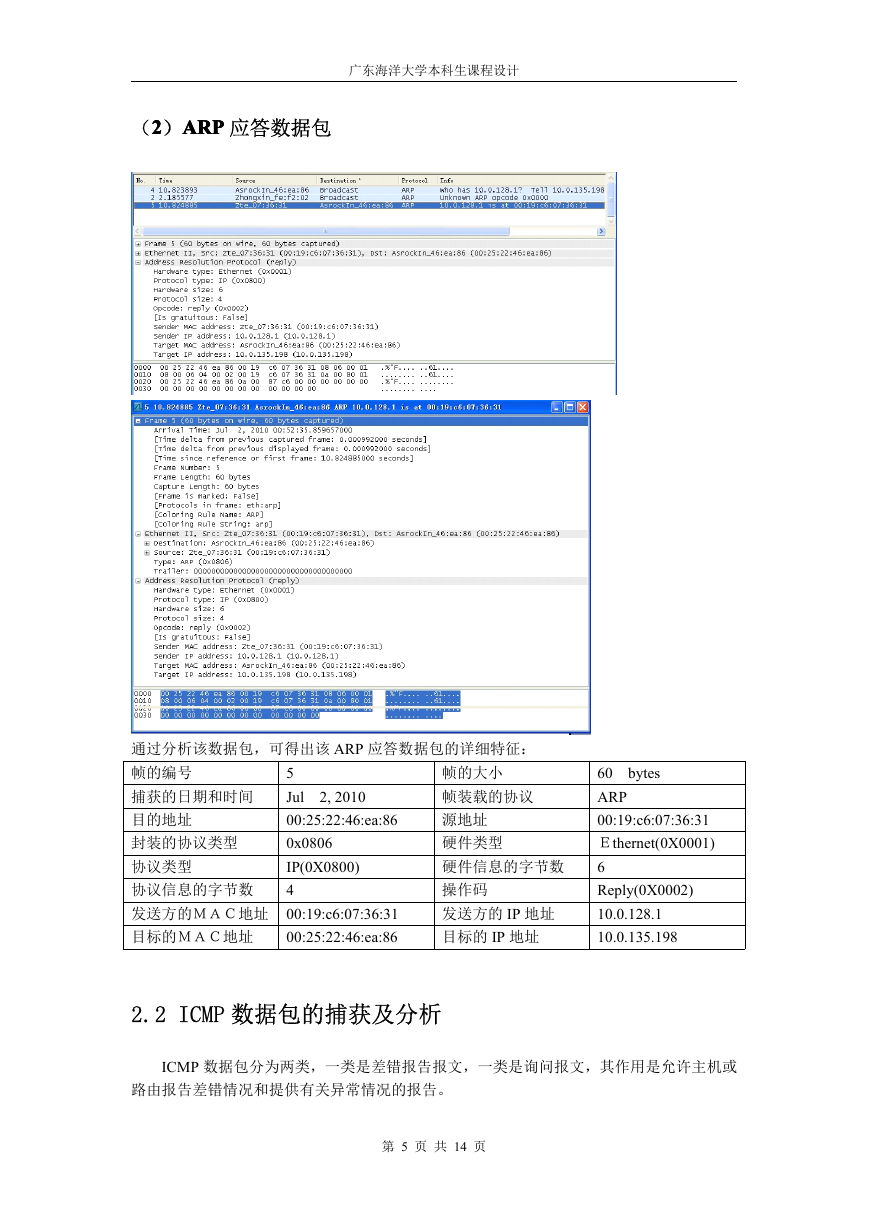

通过分析,得到该 ICMP 请求数据包的详细特征:

帧的编号

帧的大小

捕获的日期和时间

目的地址

版本

区分服务字段

标识

生存时间

源 IP 地址

ICMP 类型

ICMP 校验和

ICMP 序列号

ICMP 应答数据包

1061

Jul 2, 2010

00:19:c6:07:36:31

4

0x00

0x5d7d(23933)

64

10.0.135.198

8

0xe45b

26368(0x6700)

帧装载的协议

源地址

头部长度

总长度

分段偏移量

校验和

目的 IP 地址

ICMP 代码

ICMP 标识

74 bytes

ICMP

00:25:22:c6:ea:86

20 bytes

60

0 bytes

0xb965

121.14.89.10

0

0x0200

第 6 页 共 14 页

�

广东海洋大学本科生课程设计

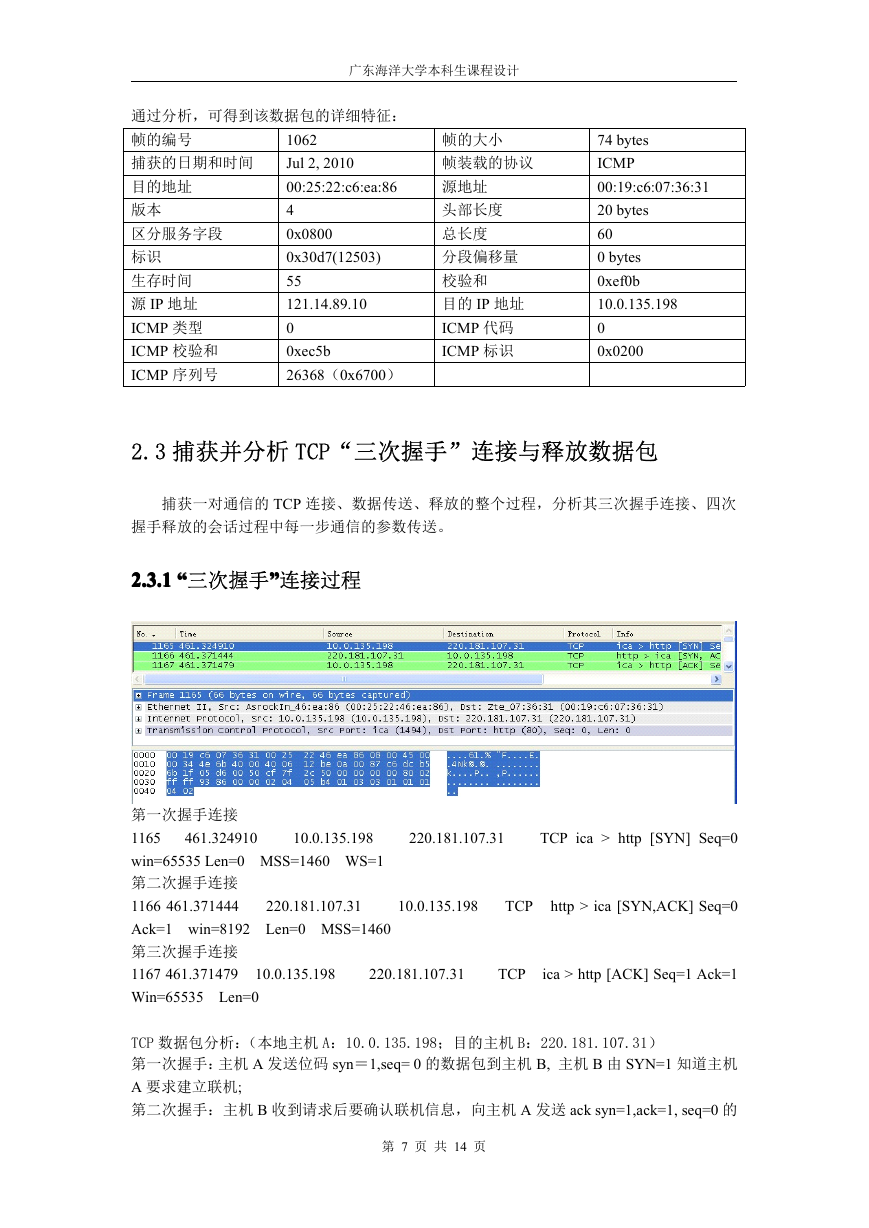

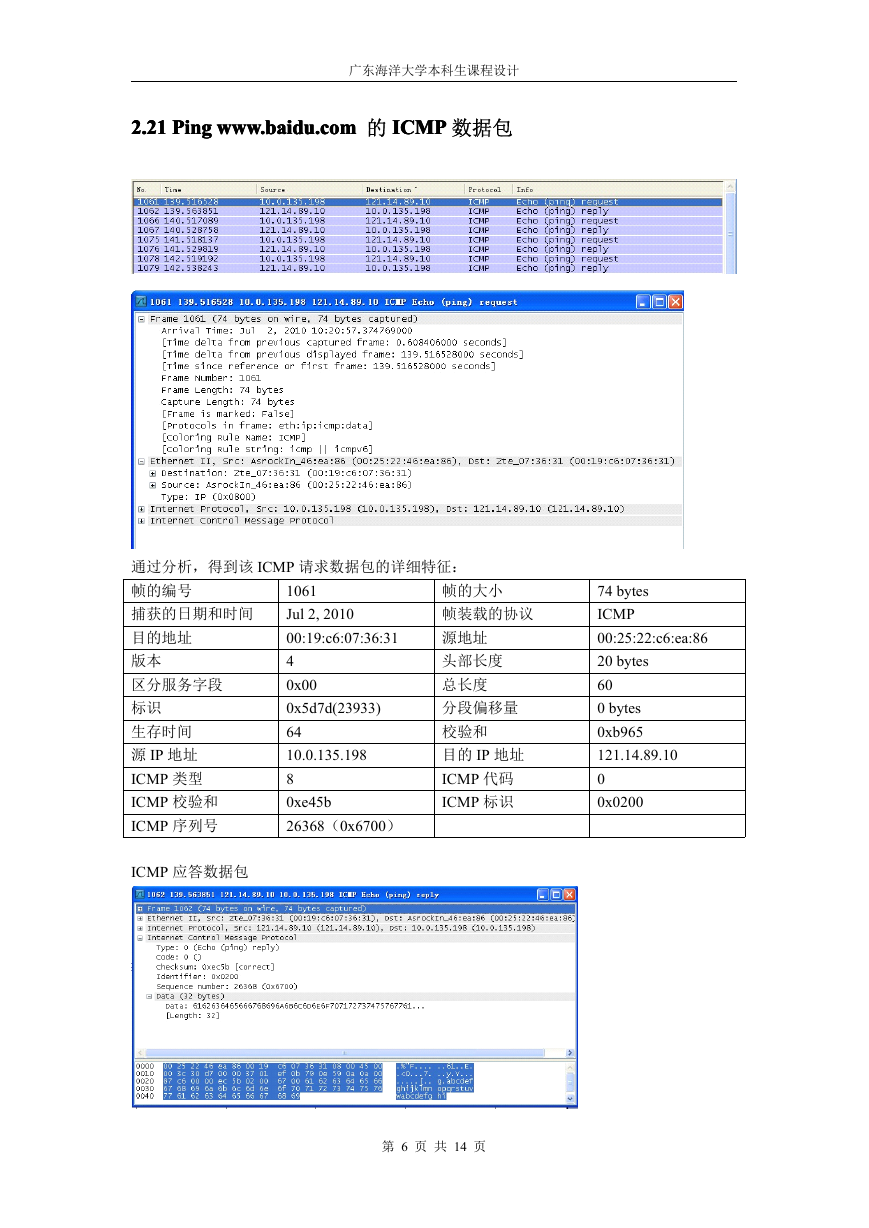

通过分析,可得到该数据包的详细特征:

帧的编号

捕获的日期和时间

目的地址

版本

区分服务字段

标识

生存时间

源 IP 地址

ICMP 类型

ICMP 校验和

ICMP 序列号

1062

Jul 2, 2010

00:25:22:c6:ea:86

4

0x0800

0x30d7(12503)

55

121.14.89.10

0

0xec5b

26368(0x6700)

帧的大小

帧装载的协议

源地址

头部长度

总长度

分段偏移量

校验和

目的 IP 地址

ICMP 代码

ICMP 标识

74 bytes

ICMP

00:19:c6:07:36:31

20 bytes

60

0 bytes

0xef0b

10.0.135.198

0

0x0200

2.3 捕获并分析 TCP“三次握手”连接与释放数据包

捕获一对通信的 TCP 连接、数据传送、释放的整个过程,分析其三次握手连接、四次

握手释放的会话过程中每一步通信的参数传送。

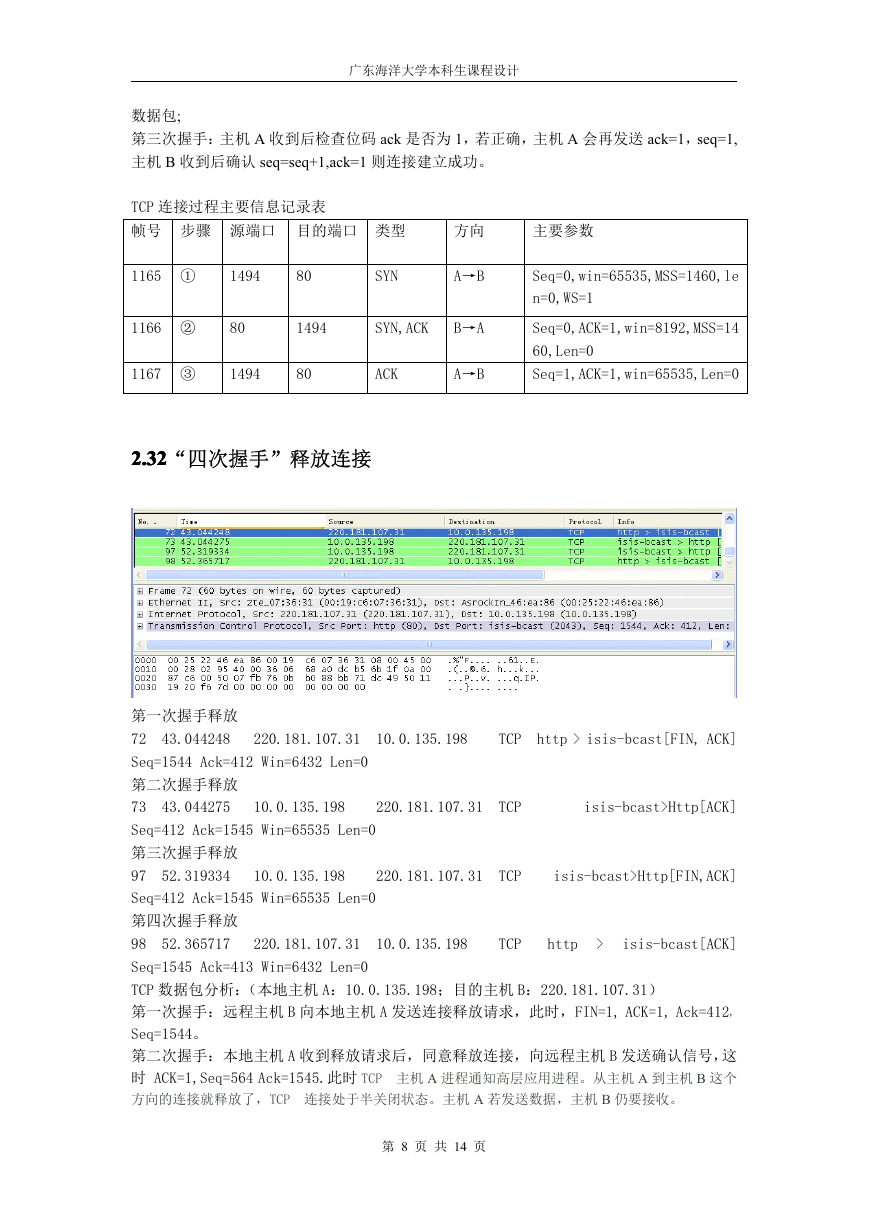

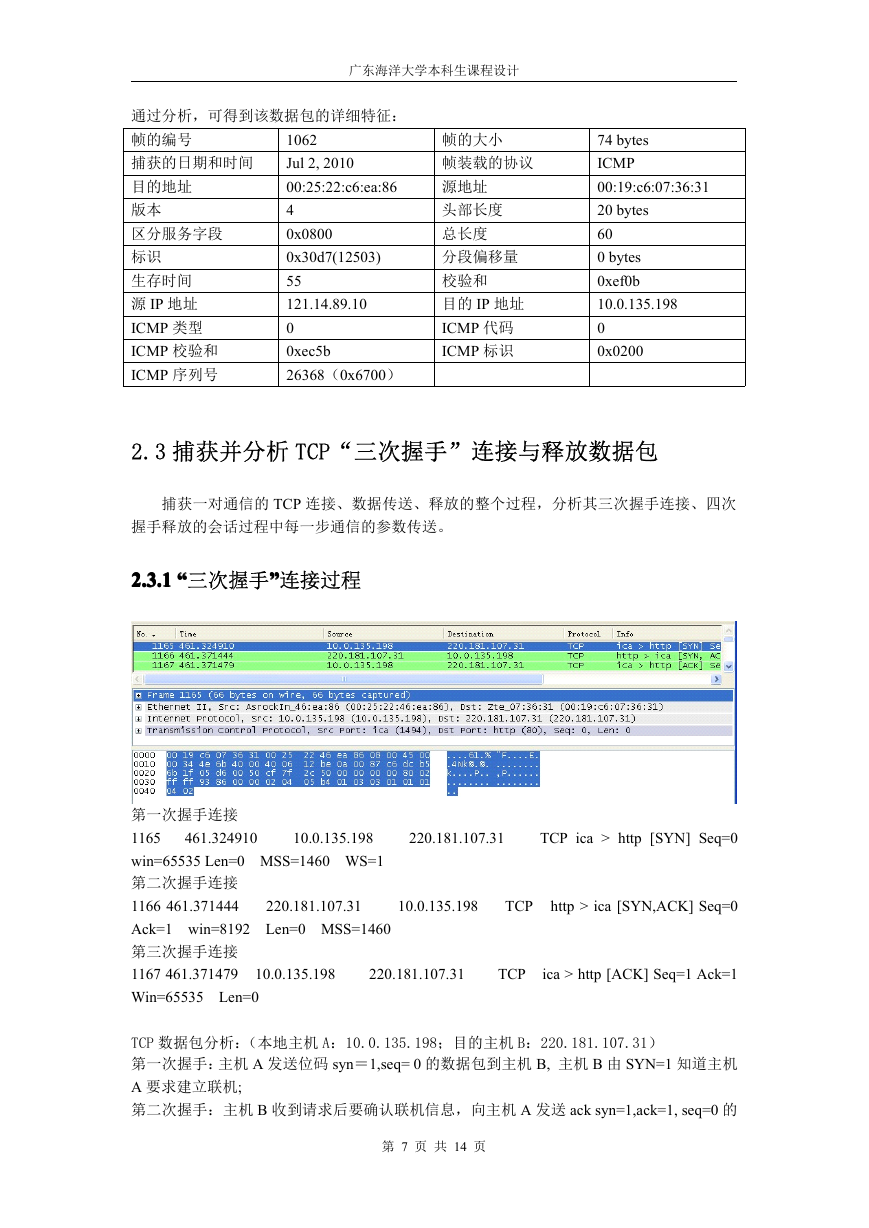

2.3.12.3.12.3.12.3.1 ““““三次握手””””连接过程

461.324910

10.0.135.198

第一次握手连接

1165

win=65535 Len=0 MSS=1460 WS=1

第二次握手连接

1166 461.371444

Ack=1 win=8192 Len=0 MSS=1460

第三次握手连接

1167 461.371479

Win=65535 Len=0

220.181.107.31

220.181.107.31

TCP ica > http [SYN] Seq=0

10.0.135.198

TCP

http > ica [SYN,ACK] Seq=0

10.0.135.198

220.181.107.31

TCP ica > http [ACK] Seq=1 Ack=1

TCP 数据包分析:(本地主机 A:10.0.135.198;目的主机 B:220.181.107.31)

第一次握手:主机 A 发送位码 syn=1,seq= 0 的数据包到主机 B, 主机 B 由 SYN=1 知道主机

A 要求建立联机;

第二次握手:主机 B 收到请求后要确认联机信息,向主机 A 发送 ack syn=1,ack=1, seq=0 的

第 7 页 共 14 页

�

广东海洋大学本科生课程设计

数据包;

第三次握手:主机 A 收到后检查位码 ack 是否为 1,若正确,主机 A 会再发送 ack=1,seq=1,

主机 B 收到后确认 seq=seq+1,ack=1 则连接建立成功。

TCP 连接过程主要信息记录表

帧号 步骤 源端口 目的端口 类型

方向

主要参数

1165 ①

1494

80

SYN

A→B

1166 ②

80

1494

SYN,ACK

B→A

Seq=0,win=65535,MSS=1460,le

n=0,WS=1

Seq=0,ACK=1,win=8192,MSS=14

60,Len=0

1167 ③

1494

80

ACK

A→B

Seq=1,ACK=1,win=65535,Len=0

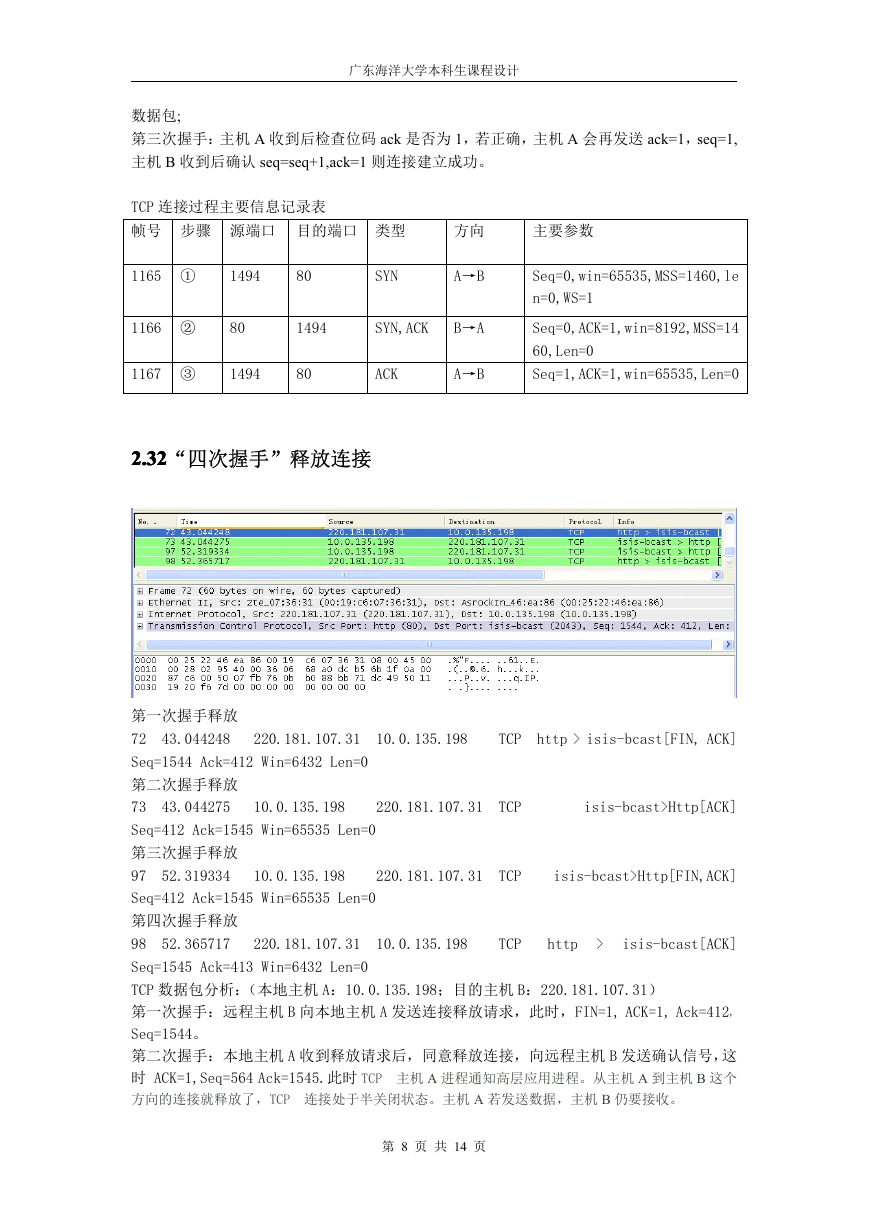

2.322.322.322.32“四次握手”释放连接

10.0.135.198

第一次握手释放

72

220.181.107.31

43.044248

Seq=1544 Ack=412 Win=6432 Len=0

第二次握手释放

73

43.044275

Seq=412 Ack=1545 Win=65535 Len=0

第三次握手释放

97

52.319334

Seq=412 Ack=1545 Win=65535 Len=0

第四次握手释放

98

220.181.107.31

52.365717

Seq=1545 Ack=413 Win=6432 Len=0

10.0.135.198

10.0.135.198

TCP

http > isis-bcast[FIN, ACK]

220.181.107.31

TCP

isis-bcast>Http[ACK]

220.181.107.31

TCP

isis-bcast>Http[FIN,ACK]

10.0.135.198

TCP

http

>

isis-bcast[ACK]

TCP 数据包分析:(本地主机 A:10.0.135.198;目的主机 B:220.181.107.31)

第一次握手:远程主机 B 向本地主机 A 发送连接释放请求,此时,FIN=1, ACK=1, Ack=412,

Seq=1544。

第二次握手:本地主机 A 收到释放请求后,同意释放连接,向远程主机 B 发送确认信号,这

时 ACK=1,Seq=564 Ack=1545.此时 TCP 主机 A 进程通知高层应用进程。从主机 A 到主机 B 这个

方向的连接就释放了,TCP 连接处于半关闭状态。主机 A 若发送数据,主机 B 仍要接收。

第 8 页 共 14 页

�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc