2010-2011年度北京大学本科生课程

信息安全引论

信息安全引论

第一讲第一讲

陈 钟 教授

北京大学信息科学技术学院

软件研究所--信息安全研究室

chen@infosec.pku.edu.cn

本讲主要内容

第一:了解信息安全概况

第二:掌握信息系统安全保障体系

第三:网络与信息安全 主要内容

第四:关注新技术发展

第五:信息安全人才培养-学科交叉

2010/09/09 ISI-01 ©CZ@PKU

©CZ@PKU

©CZ@PKU

Question for You

What’s your Objective?

• Academy ?

• 请说出三位世界知名信息安全相关的科学家

• 请说出三位中国知名信息安全院士/科学家

• 请说出三个世界知名的信息安全企业/产品?

• 请说出三个中国知名的信息安全企业/产品?

• 请说出三个与信息安全相关的美国政府机构/NGO

• 请说出三个与信息安全相关的中国政府机构/NGO

• 请解释以下字母缩写:DES AES RSA ECC DSS MD5

SHA-1 SSL IPSEC VPN PGP CA CC IDS IBE CERT

•

– Academician

– Professor

– Associate Prof.

– Lecturer or Assistant Professor

– Teacher or Researcher

– ……

Industry ?

– CEO

– CFO

– CTO

– CIO

– CSO

– COO

– ……

• Government ?

– Legislation and regulation

– Justice

– Administration

– Civil service

– Cyber-Cop

©CZ@PKU

©CZ@PKU

例:CISSP 认证

• 安全领域高质量的认证

• 至少三年的安全工作经验

• 在十个不同的安全知识域中有深入的知识

©CZ@PKU

©CZ@PKU

1

�

技能列表

• Can implement solid security practices

• Can perform in depth risk analysis

• Can configure proper access rights and permissions

• Can implement access control

• Can secure data as it crosses the network

• Can implement proper change control

• Understand methods used to attack resources

• Understand the system development life cycle

• Can perform security audits

• Can develop a business continuity plan

• Understands laws on and about computer crime

本课程对学生的要求

• 目标:

– 理解信息安全的基本原理、技术、及一些最新研究成果

– 掌握网络与信息安全的理论基础和基本研究与实践能力

• 方式:

– 基本课程讲授+专题讲座

– 分析报告(Paper/Report Assignment)

• 研究项目(Research Project) by team

• 设计项目(Programming Project)

• 实践项目(Lab Projects)

• 读书报告(Reading Report)

• 考试:

– 分平时作业+报告(50%)

– 期末笔试(50%)

©CZ@PKU

©CZ@PKU

课程体系

讲授内容

• 密码学基础:

– 经典密码、对称密码、非对称密码、密钥管理技术

• 密码学应用:

– 认证理论与技术:散列算法(Hash)、数字签名、身份鉴别和

访问控制

– 安全协议:电子邮件的安全、IP的安全、Web的安全

• 专题:

– 网络安全:扫描、攻击与入侵检测

– 系统安全:防火墙技术、操作系统的安全、病毒

– 可信计算:

• 概论

• 密码学基础-经典密码学

• 密码学基础-现代加密方法

• 密码学基础-公钥密码学

• 密码学基础-椭圆曲线密码学

• 密码应用

• 身份鉴别

• 访问控制

•

IPsec和Web安全

• 电子邮件的安全

• 防火墙技术及其应用

• 网络入侵和攻击分析

• 系统安全

• 计算机病毒及其防治

• 安全程序设计

©CZ@PKU

©CZ@PKU

学习用书

推 荐 参考书

• 教材:

– 段云所 魏仕民 唐礼勇 陈钟:信息安全概论,高等

教育出版社,2003.9 (普通高等教育“十五”国家级

规划教材)

• 参考:

– William Stallings, Cryptography and network security:

principles and practice, 3rd Edition (中译本:密码编码学

与网络安全——原理与实践(第三版),电子工业出版社,

2004.1)

– 南湘浩、陈钟编著:《网络安全技术概论》,国防

工业出版社,2003.7

• Applied Cryptography, Protocols, algorithms, and

source code in C (2nd Edition),Bruce Schneier

1996 (中译本:应用密码学 -协议、算法与C源程序,

机械工业出版社 2000.1)

• Secrets and Lies: Digital Security in a Networked

World, Bruce Schneier 2000 (中译本:网络信息安

全的真相,机械工业出版社,2001.9)

©CZ@PKU

©CZ@PKU

2

�

联系信息

助教与学习园地

• 高可信软件技术教育部重点实验室

• 网络与软件安全保障教育部重点实验室

• 信息安全研究室

– 地址:理科楼1533N

– 电话:65807

– 网址: http://infosec.pku.edu.cn

• 信息安全研究室 理科楼1533N

– 电话:65807

– 任凤仙:renfx@infosec.pku.edu.cn

– 杜龙志:dulz@infosec.pku.edu.cn

– 李想:lixiang@infosec.pku.edu.cn

• 学习园地

– 北大教学网:http://course.pku.edu.cn/

– 信息安全实验室http://infosec.pku.edu.cn/

©CZ@PKU

©CZ@PKU

Bruce Schneier

Bruce Schneier

• 《Applied Cryptography: protocols, algorithms, and source code in C》1994年

第一版,1996年第二版

– 在这本书中,我描述了一个数学的乌托邦:密码算法能将你最深的秘密保持数

千年,安全协议能安全而可靠地执行最难以想象地电子交互,如不规则的赌博、

不可检测的认证、匿名货币等。密码学是超凡的技术均衡器,任何人只要有一

台便宜的计算机,就可以达到与最强大的政府同样的安全性。

– “仅靠法律保护我们自己还远远不够,我们还需要用数学保护我们自己” 2nd

Edition

• 《Secrets and Lies: Digital Security in a Networked World》 2000年 HZ

BOOKS出版

– “我写这本书,部分原因是为了纠正一个错误”,密码学并不能做那么多的事情

– 密码学并非存在于真空之中。数学是完美的,而现实是主观的。数学是精确

的,而计算机却充满矛盾。数学是遵循逻辑的,而人却是不稳定的、反复无常

的、甚至是难以理解的。我把密码学说成了灵丹妙药,我真的有些天真。

– 安全性的弱点与数学毫无关系,它们存在于硬件、软件、网络以及人身上。糟

糕的编程、极差的操作系统、口令字选择的不当。

– 安全性是一条链,其可靠性程度取决于链中最薄弱的环节

– 安全性是一个过程,而不是产品。

– 安全措施必须渗透到系统的所有地方:组件和连接。

– 现代系统有太多的组件和连接,其中一些甚至连系统的设计者、

实现者和使用者都不知道。因此,不安全因素总是存在。没有

一个系统是完美的,没有一项技术是灵丹妙药。

– 我认为数字安全是当今最酷的事,它十分艰难,但充满乐趣。

木桶原理 vs 反木桶原理 (or 鸡蛋原理)?

©CZ@PKU

©CZ@PKU

Practitioner’s view

• 数字威胁

– 攻击的不变性质

– 攻击的变化性质(自动化、行动的远程化、技术的传播性)

– 预防和反应

• 攻击

– 刑事攻击

• 诈骗、欺诈、破坏性攻击、知识产权盗窃、身份盗窃、品牌盗窃、检查

– 侵犯隐私

• 监视、数据库、信息流量分析、大规模电子监视

– 名声攻击

– 法律性攻击

• 对手

– 电脑黑客、个人犯罪、怀有敌意的内部人员、产业间谍、新闻机构、集团犯罪、

警察、恐怖分子、国家情报机关、信息斗士

• 安全需求

– 隐私、多级安全、匿名者(商业匿名、医疗匿名)、保密与政府、鉴别、完整

性、审计、电子货币、提前主动的解决方案

• RSA—2004年会议于2004年2月23日至27日在美国旧金

•• CRYPTO

山的莫斯科恩会议中心召开(Feb.23-27,Moscone

Center, San Francisco)。会议代表1万余人,15个分

会场。(1991年开始的第十三届RSA-Security Conf.)

CRYPTO--2004

巴巴拉(Santa Barbara

2004年会议于2004年8月15日至19日在美国圣

Santa Barbara)加州大学会议中心召开.

©CZ@PKU

©CZ@PKU

3

�

RSA-04 概况

RSA-04宣扬了中国算术文化

中国剩余定理

• 主会场:主要演讲人有美国微软公司总裁比尔 盖茨(Bill Gates)、美国军情局资

深密码专家戴维(David Kann) 、美国ABC著名新闻评论家科克 罗波特(Cokie

Roberts),以及来自美国著名网络安全公司的管理者和科学家。

• 分会场:

– 应用安全( APPLIED SECURITY);

– 安全业务(BUSINESS OF SECURITY);

– 密码学家的研究(CRYPTOGRAPHERS’);

– 产品的发展(DEVELOPERS’);

– 黑客和恐怖(HACKERS & THREATS);

– 身份识别和访问管理(IDENTITY & ACCESS MANAGEMENT);

– 实现者的道路(IMPLEMENTERS’);

– 周边防卫(PERIMETER DEFENSE);

– 隐私、法律和政策(PRIVACY,LAW&POLICY);

– 安全解决方案(SECURITY SOLUTIONS);

– 标准(STANDARDS);

– 无线网络与嵌入式(WIRELESS & EMBEDDED);

– 政府(GOVERNMENT);

– 新产品(NEW PRODUCTS);

–

Web服务安全(SECURE WEB SERVICES)。

©CZ@PKU

©CZ@PKU

RSA-07 概况

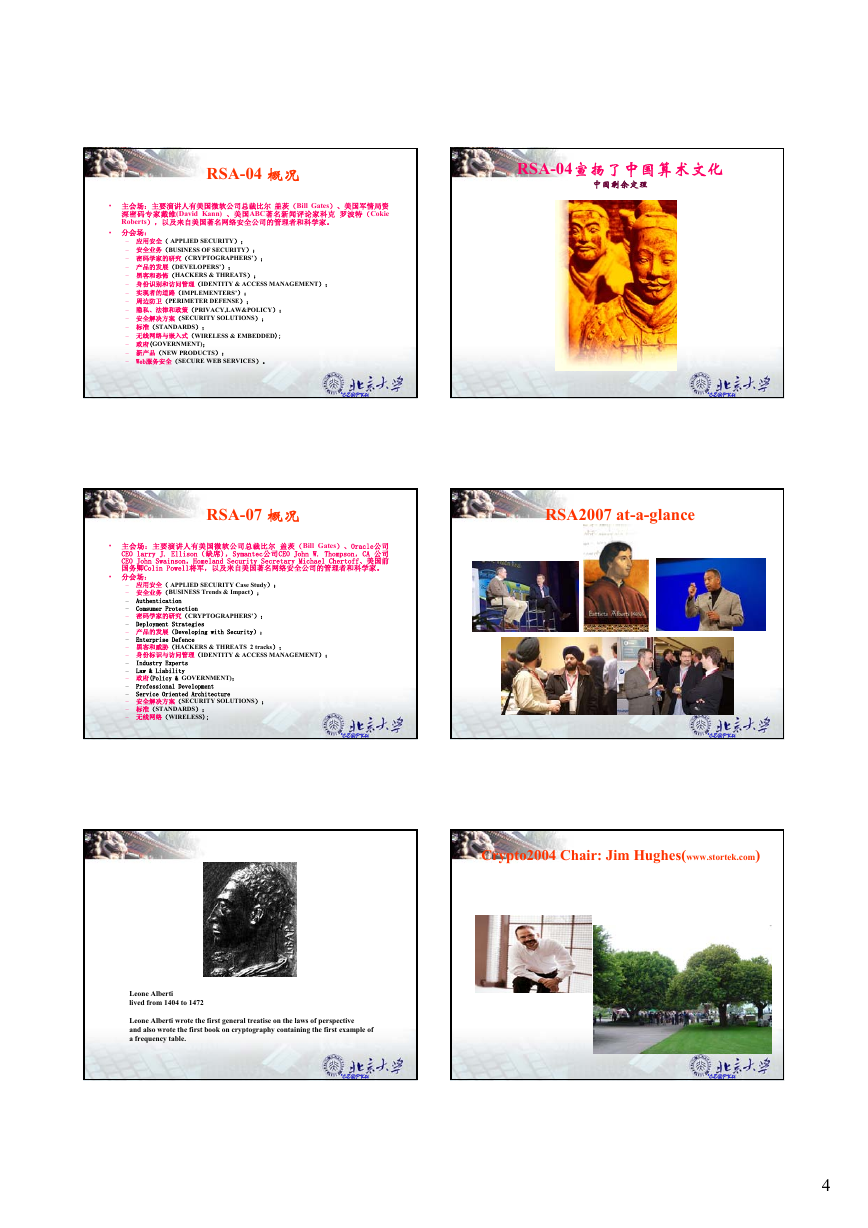

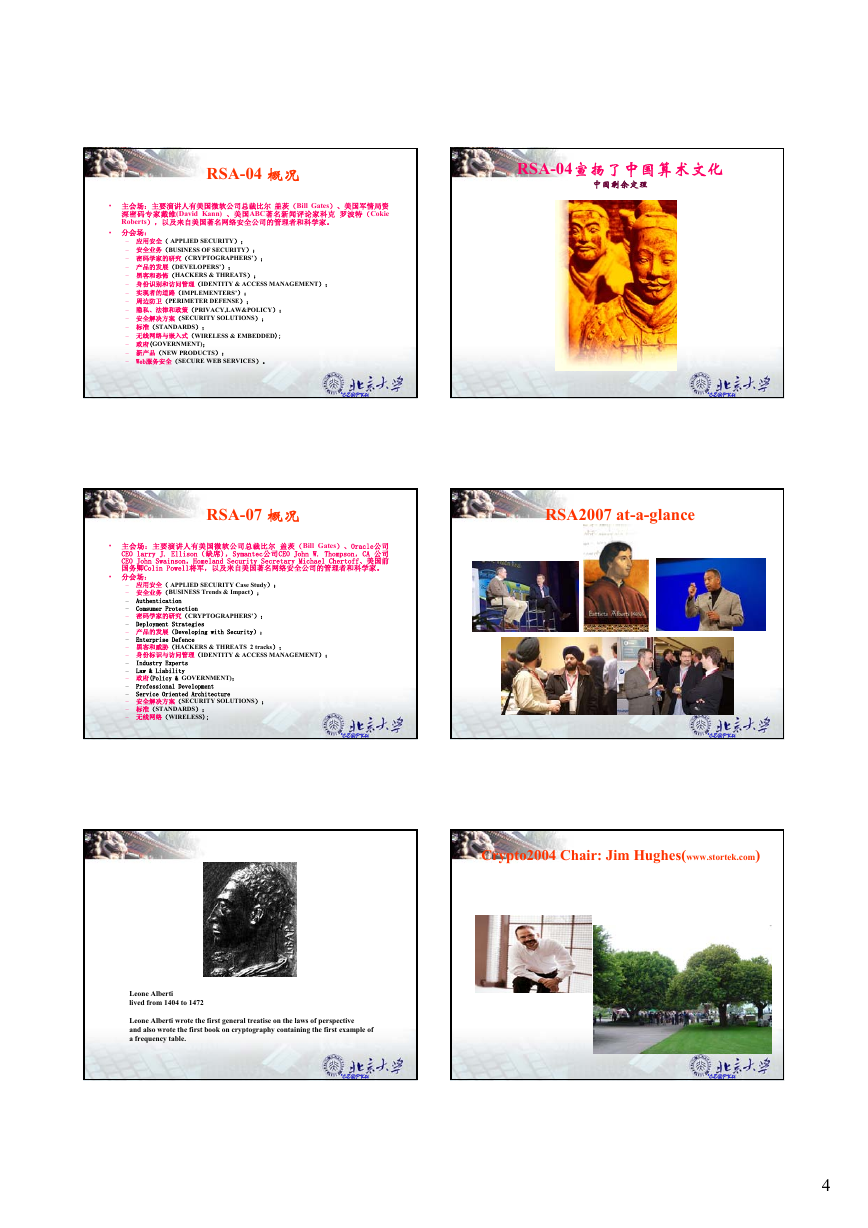

RSA2007 at-a-glance

• 主会场:主要演讲人有美国微软公司总裁比尔 盖茨(Bill Gates)、Oracle公司

CEO larry J. Ellison(缺席),Symantec公司CEO John W. Thompson,CA 公司

CEO John Swainson,Homeland Security Secretary Michael Chertoff、美国前

国务卿Colin Powell将军,以及来自美国著名网络安全公司的管理者和科学家。

• 分会场:

Deployment Strategies

Enterprise Defence

Authentication

Comsumer Protection

– 应用安全( APPLIED SECURITY Case Study);

– 安全业务(BUSINESS Trends & Impact);

–

–

– 密码学家的研究(CRYPTOGRAPHERS’);

–

– 产品的发展(Developing with Security);

–

– 黑客和威胁(HACKERS & THREATS 2 tracks);

– 身份标识与访问管理(IDENTITY & ACCESS MANAGEMENT);

–

–

– 政府(Policy & GOVERNMENT);

–

–

– 安全解决方案(SECURITY SOLUTIONS);

– 标准(STANDARDS);

– 无线网络(WIRELESS);

Professional Development

Service Oriented Architecture

Industry Experts

Law & Liability

©CZ@PKU

©CZ@PKU

Crypto2004 Chair: Jim Hughes(www.stortek.com)

Leone Alberti

lived from 1404 to 1472

Leone Alberti wrote the first general treatise on the laws of perspective

and also wrote the first book on cryptography containing the first example of

a frequency table.

©CZ@PKU

©CZ@PKU

4

�

Crypto 2004 Rump Session Program

Session 1: Hash function collisions

(8月17日19点-24点)

http://eprint.org/2004

• New results on SHA-0 and SHA-1

Eli Biham, Rafi Chen

• Collisions in SHA-0

Antoine Joux

• Collisions for hash functions MD4, MD5, HAVAL-128 and

RIPEMD

Xiaoyun Wang,

Xuejia Lai (& Dengguo Feng, Hongbo Yu)

©CZ@PKU

©CZ@PKU

Collisions for MD5

• Previous Work:

B. den Boer, Antoon Bosselaers: pseudo-collision (same

message with two different sets of initial

value),Eurocrypto’93.

H. Dobbertin: another kind of collision (two different

512-bit messages with a chosen initial value) ,

Eurocrypto’96.

• Our attack

find many real collisions which are composed of two

1024-bit messages with the original initial value of

MD5 or any other initial values.

Collisions such that:

MM

N

=′

N

=′

i

i

∆+

∆+

CC

,

1

1

CC

∆

2

2

=∆

,

=

,2,0,0,0,0(

0000000

31

2

2,0,0,0,0(

,....

31

15

)0,2,...

31

2,

15

)0,2,...

−

31

NMMD

(5

,

)

=

i

NMMD

(5

,

′

)

′

i

non-zeros at position 4,11 and 14

©CZ@PKU

©CZ@PKU

Running time: On IBM P690.

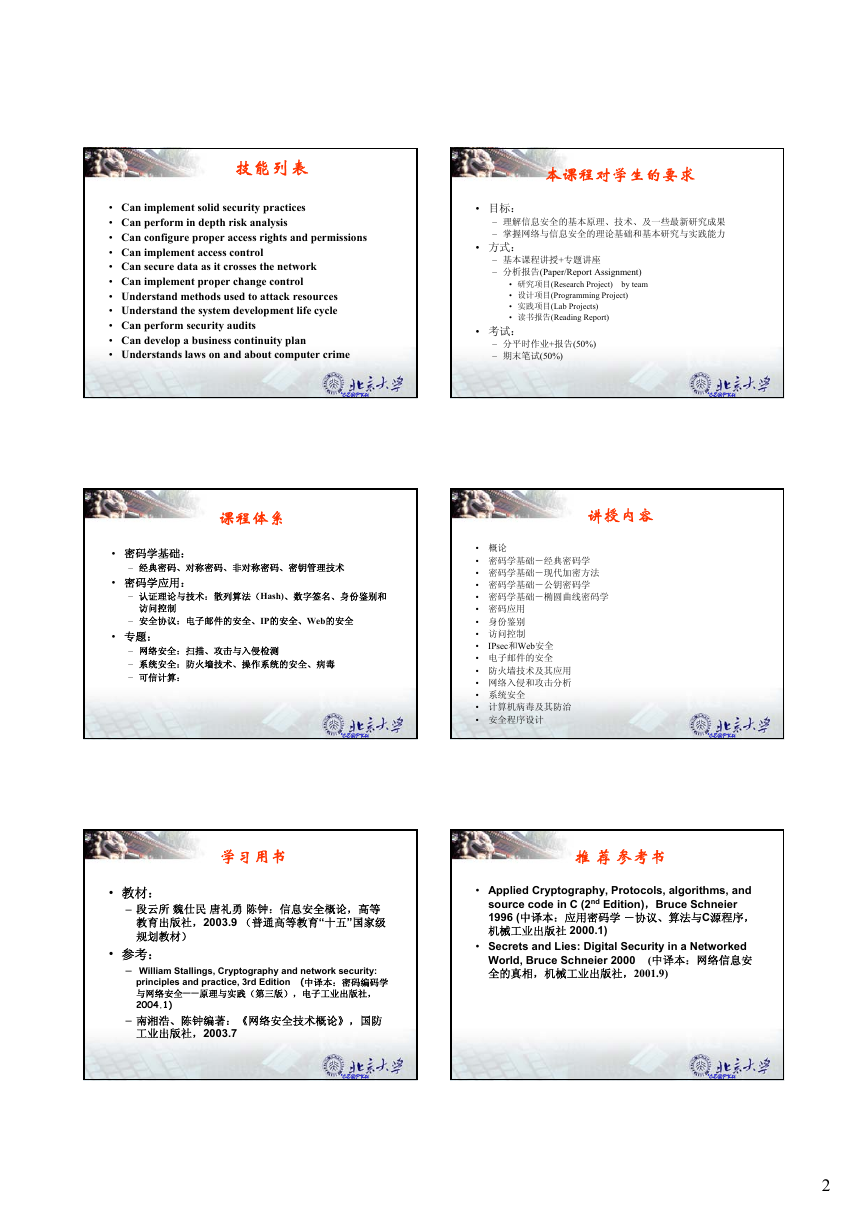

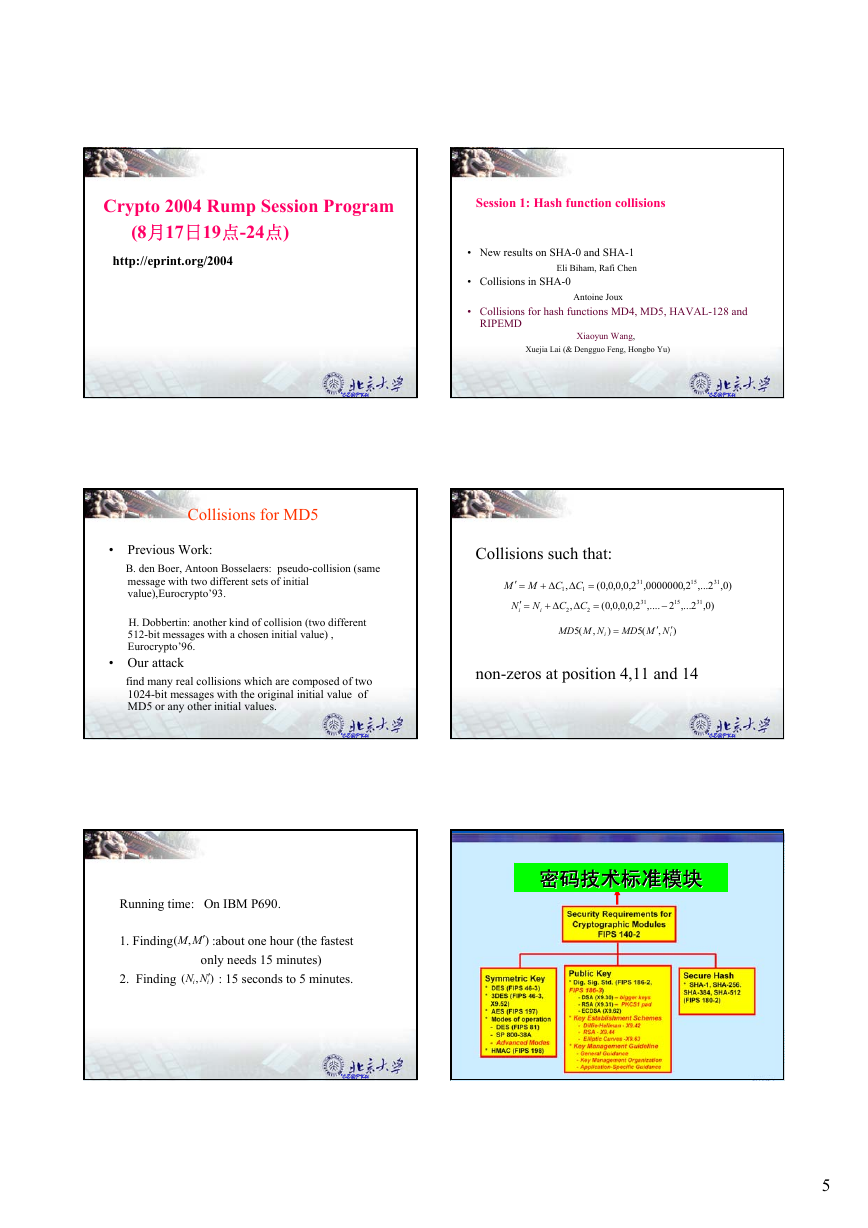

密码技术标准模块

密码技术标准模块

1. Finding :about one hour (the fastest

( MM ′

)

only needs 15 minutes)

,

2. Finding : 15 seconds to 5 minutes.

i NN ′

)

i

(

,

©CZ@PKU

LO IS

SWIFT Operations Forum Europe - 9-11 December 2002 - Jeroen Aerts - SWIFTNet_Resiliency_v1.ppt

©CZ@PKU

Slide 3

5

�

从历史的高度认识信息化社会

©CZ@PKU

©CZ@PKU

21世纪信息技术发展特点

21世纪,要求移动处理信息,随时随地获取信息、处理信

息成为把握先机而制胜的武器。

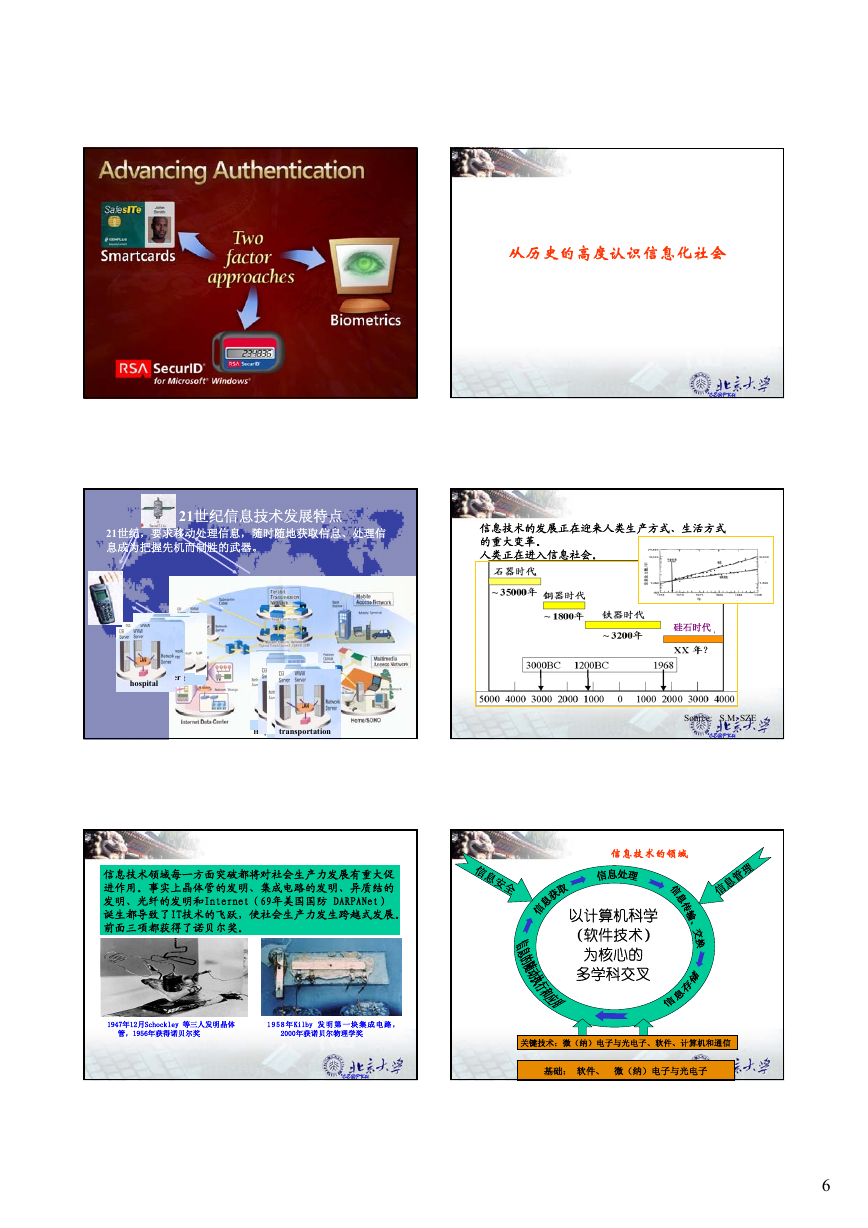

信息技术的发展正在迎来人类生产方式、生活方式

的重大变革。

人类正在进入信息社会。

Shopping center

government

office

hospital

©CZ@PKU

硅石时代

Source: S.M. SZE

©CZ@PKU

university

enterprise

Hospital/company/university…

transportation

Envir. Moni. center

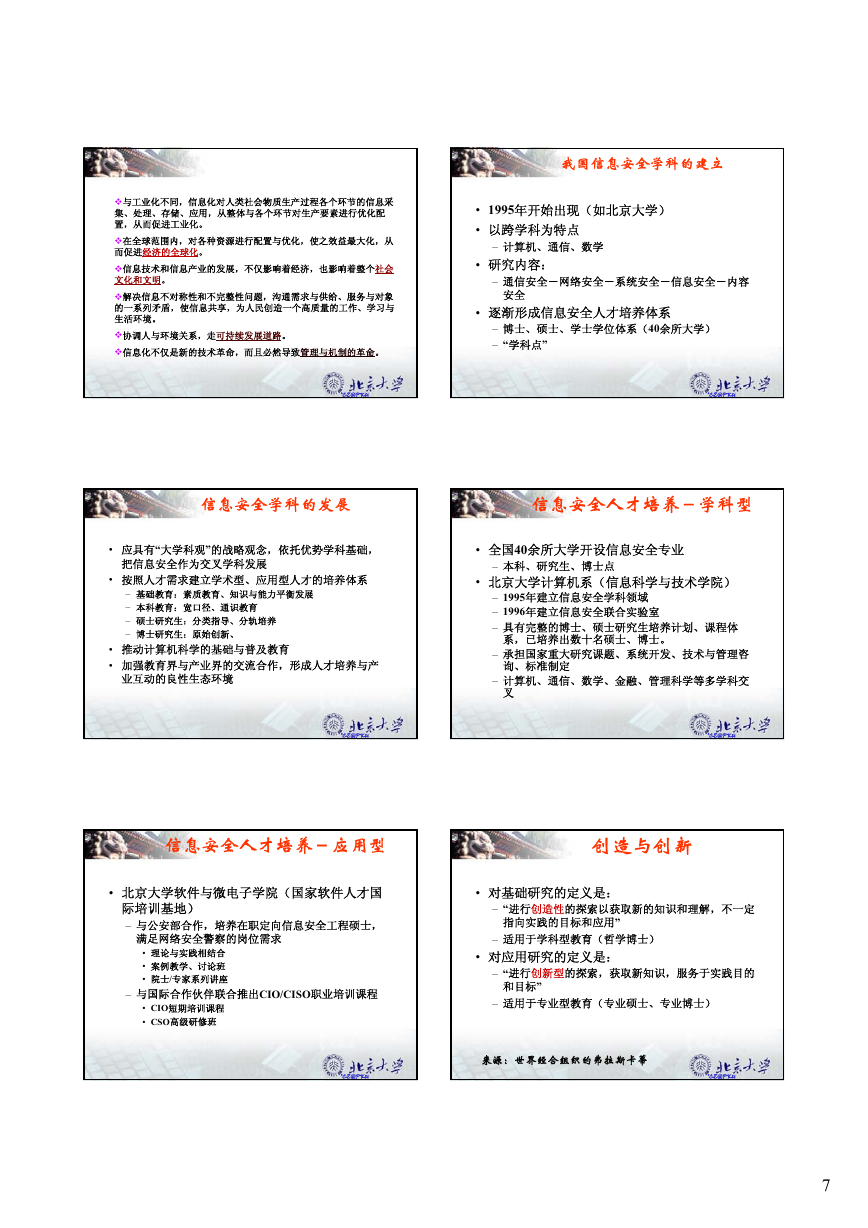

信息技术领域每一方面突破都将对社会生产力发展有重大促

进作用。事实上晶体管的发明、集成电路的发明、异质结的

发明、光纤的发明和Internet(69年美国国防 DARPANet)

诞生都导致了IT技术的飞跃,使社会生产力发生跨越式发展。

前面三项都获得了诺贝尔奖。

信

息

安

全

信息技术的领域

理

管

息

信

以计算机科学

(软件技术)

为核心的

多学科交叉

1947年12月Schockley 等三人发明晶体

1 9 5 8 年 Kilby 发 明 第 一 块 集 成 电 路 ,

管,1956年获得诺贝尔奖

2000年获诺贝尔物理学奖

关键技术:微(纳)电子与光电子、软件、计算机和通信

©CZ@PKU

基础: 软件、 微(纳)电子与光电子

©CZ@PKU

6

�

与工业化不同,信息化对人类社会物质生产过程各个环节的信息采

集、处理、存储、应用,从整体与各个环节对生产要素进行优化配

置,从而促进工业化。

在全球范围内,对各种资源进行配置与优化,使之效益最大化,从

而促进经济的全球化。

信息技术和信息产业的发展,不仅影响着经济,也影响着整个社会

文化和文明。

解决信息不对称性和不完整性问题,沟通需求与供给、服务与对象

的一系列矛盾,使信息共享,为人民创造一个高质量的工作、学习与

生活环境。

协调人与环境关系,走可持续发展道路。

信息化不仅是新的技术革命,而且必然导致管理与机制的革命。

我国信息安全学科的建立

• 1995年开始出现(如北京大学)

• 以跨学科为特点

– 计算机、通信、数学

• 研究内容:

– 通信安全-网络安全-系统安全-信息安全-内容

安全

• 逐渐形成信息安全人才培养体系

– 博士、硕士、学士学位体系(40余所大学)

– “学科点”

©CZ@PKU

©CZ@PKU

信息安全学科的发展

信息安全人才培养-学科型

• 应具有“大学科观”的战略观念,依托优势学科基础,

把信息安全作为交叉学科发展

• 按照人才需求建立学术型、应用型人才的培养体系

– 基础教育:素质教育、知识与能力平衡发展

– 本科教育:宽口径、通识教育

– 硕士研究生:分类指导、分轨培养

– 博士研究生:原始创新、

• 推动计算机科学的基础与普及教育

• 加强教育界与产业界的交流合作,形成人才培养与产

业互动的良性生态环境

• 全国40余所大学开设信息安全专业

– 本科、研究生、博士点

• 北京大学计算机系(信息科学与技术学院)

– 1995年建立信息安全学科领域

– 1996年建立信息安全联合实验室

– 具有完整的博士、硕士研究生培养计划、课程体

系,已培养出数十名硕士、博士。

– 承担国家重大研究课题、系统开发、技术与管理咨

询、标准制定

– 计算机、通信、数学、金融、管理科学等多学科交

叉

©CZ@PKU

©CZ@PKU

信息安全人才培养-应用型

创造与创新

• 北京大学软件与微电子学院(国家软件人才国

际培训基地)

– 与公安部合作,培养在职定向信息安全工程硕士,

满足网络安全警察的岗位需求

• 理论与实践相结合

• 案例教学、讨论班

• 院士/专家系列讲座

– 与国际合作伙伴联合推出CIO/CISO职业培训课程

• CIO短期培训课程

• CSO高级研修班

• 对基础研究的定义是:

– “进行创造性的探索以获取新的知识和理解,不一定

指向实践的目标和应用”

– 适用于学科型教育(哲学博士)

• 对应用研究的定义是:

– “进行创新型的探索,获取新知识,服务于实践目的

和目标”

– 适用于专业型教育(专业硕士、专业博士)

©CZ@PKU

©CZ@PKU

来源:世界经合组织的弗拉斯卡蒂

7

�

培养差别和特色

信息安全研究与应用的实例

研究生类型:

理学学位

专业学位

人才培养目标

从事学术研究的人员或

者是职业研究者

能进行研究的各类职业者、

促进其职业发展

培养模式

培养学生的研究能力,

对特定学科领域内的知

识有创造性贡献

(Knowledge、

Technology)

学生研究工作

以研究为主

自我发展能力(反思实践

的能力),学习更广泛的

专业知识的能力,理解特

定职业领域专业方法的能

力( Knowledge、

Technology 、Skill)

以研究为基础和指导,促

进职业发展

• 金盾工程-科技强警

– 互联网上信息自动发现系统(公安部十一局)

– CCIC与“网上追逃”系统(公安部五局)

– 信息安全等级评估系统(公安部1110工程、863)

– 网络攻防训练系统(总参三部、四部)

– 电子证据鉴别系统(公安部)

– 基于攻击的系统隐患发现系统(公安部)

– “密罐”诱导的垃圾邮件清除系统(北大)

– 基于CPK的身份认证系统

– 内部网安全保密网关系统(保密局)

– 安全策略管理系统(美国微软公司)

– 移动代码安全研究(自然科学基金项目)

– 传感器网络安全体系研究(中澳科技合作项目)

– RFID安全性研究(国家自然科学基金)

©CZ@PKU

©CZ@PKU

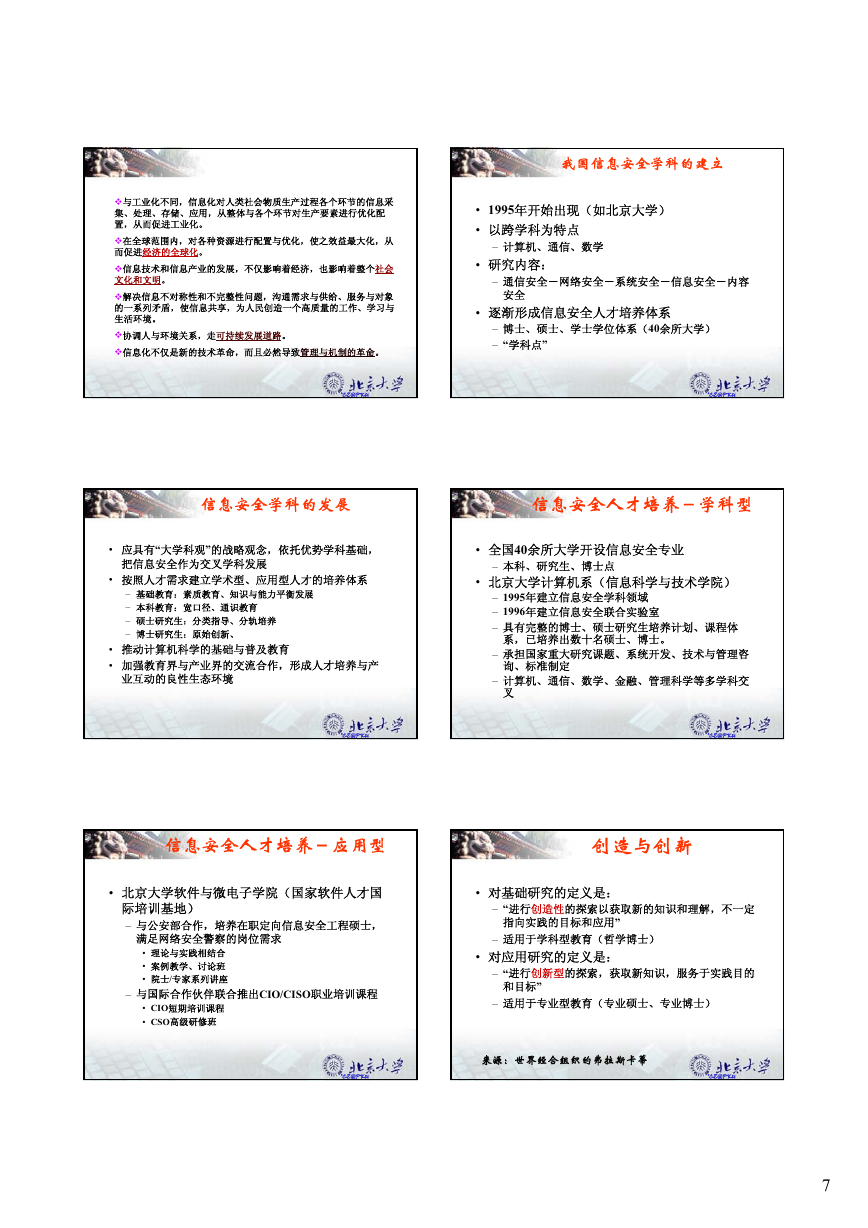

地方保密

密级标志

军队保密

加密U盘

攻防技术

测试床

安全测评

风险评估

安全中间件

RFID

认证/授权

CPK/RBAC

信息安全

软

件

工

程

系

统

软

件

芯

片

技

术

操作系统

代码完整性

未来网络

WSN

分布式系统

P2P

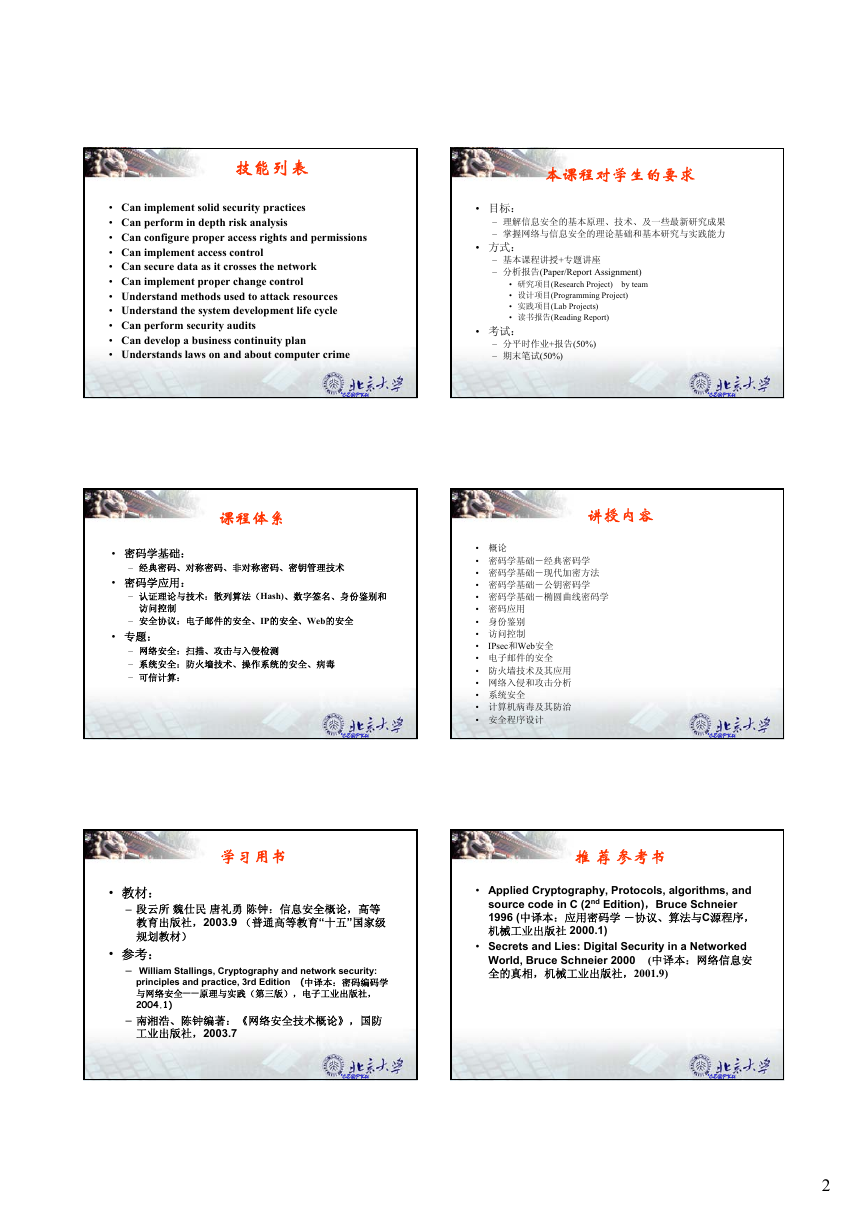

信息安全的现状及面临的问题

©CZ@PKU

©CZ@PKU

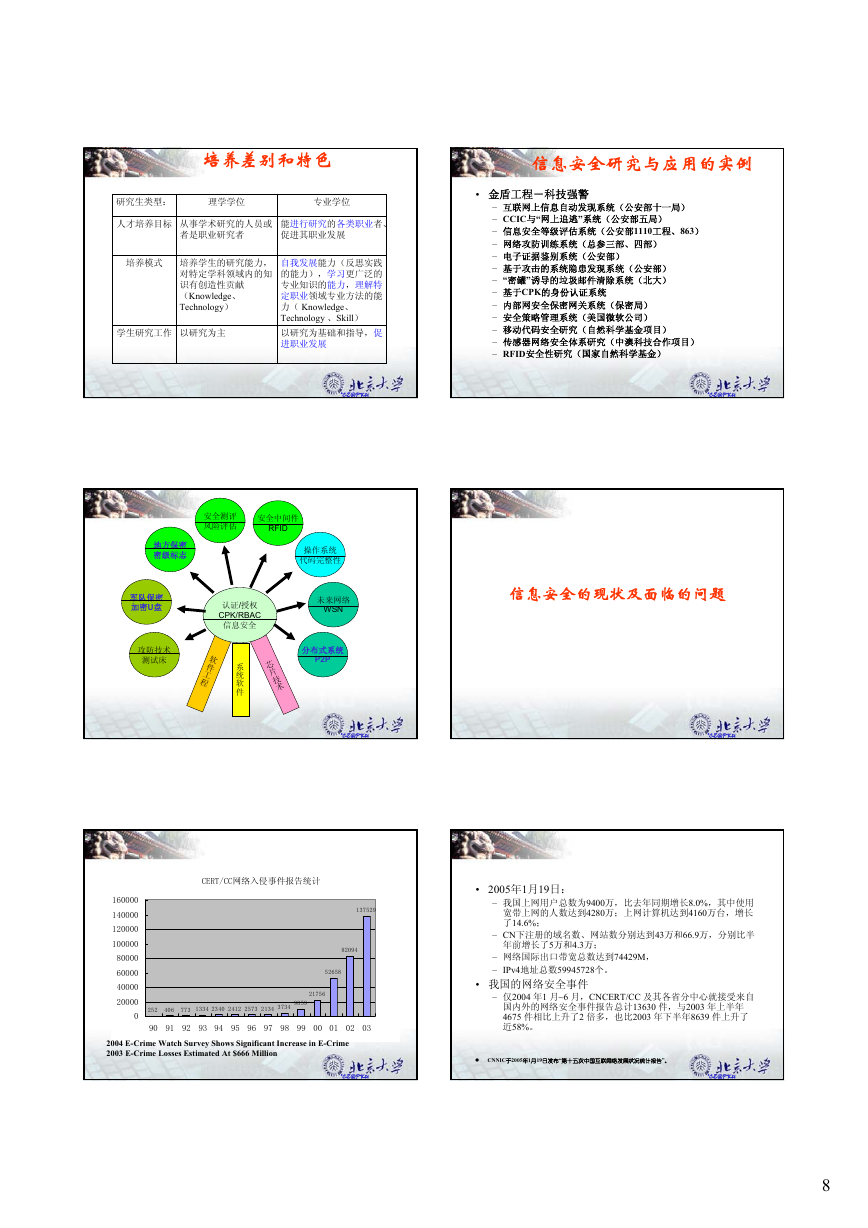

160000

140000

120000

100000

80000

60000

40000

20000

0

137529

82094

52658

252

406

773 1334 2340 2412 2573 2134 3734

21756

9859

90 91 92 93 94 95 96 97 98 99 00 01 02 03

2004 E-Crime Watch Survey Shows Significant Increase in E-Crime

2003 E-Crime Losses Estimated At $666 Million

CERT/CC网络入侵事件报告统计

• 2005年1月19日:

– 我国上网用户总数为9400万,比去年同期增长8.0%,其中使用

宽带上网的人数达到4280万;上网计算机达到4160万台,增长

了14.6%;

– CN下注册的域名数、网站数分别达到43万和66.9万,分别比半

年前增长了5万和4.3万;

– 网络国际出口带宽总数达到74429M,

– IPv4地址总数59945728个。

• 我国的网络安全事件

– 仅2004 年1 月~6 月,CNCERT/CC 及其各省分中心就接受来自

国内外的网络安全事件报告总计13630 件,与2003 年上半年

4675 件相比上升了2 倍多,也比2003 年下半年8639 件上升了

近58%。

CNNIC于2005年1月19日发布“第十五次中国互联网络发展状况统计报告”。

©CZ@PKU

©CZ@PKU

8

�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc