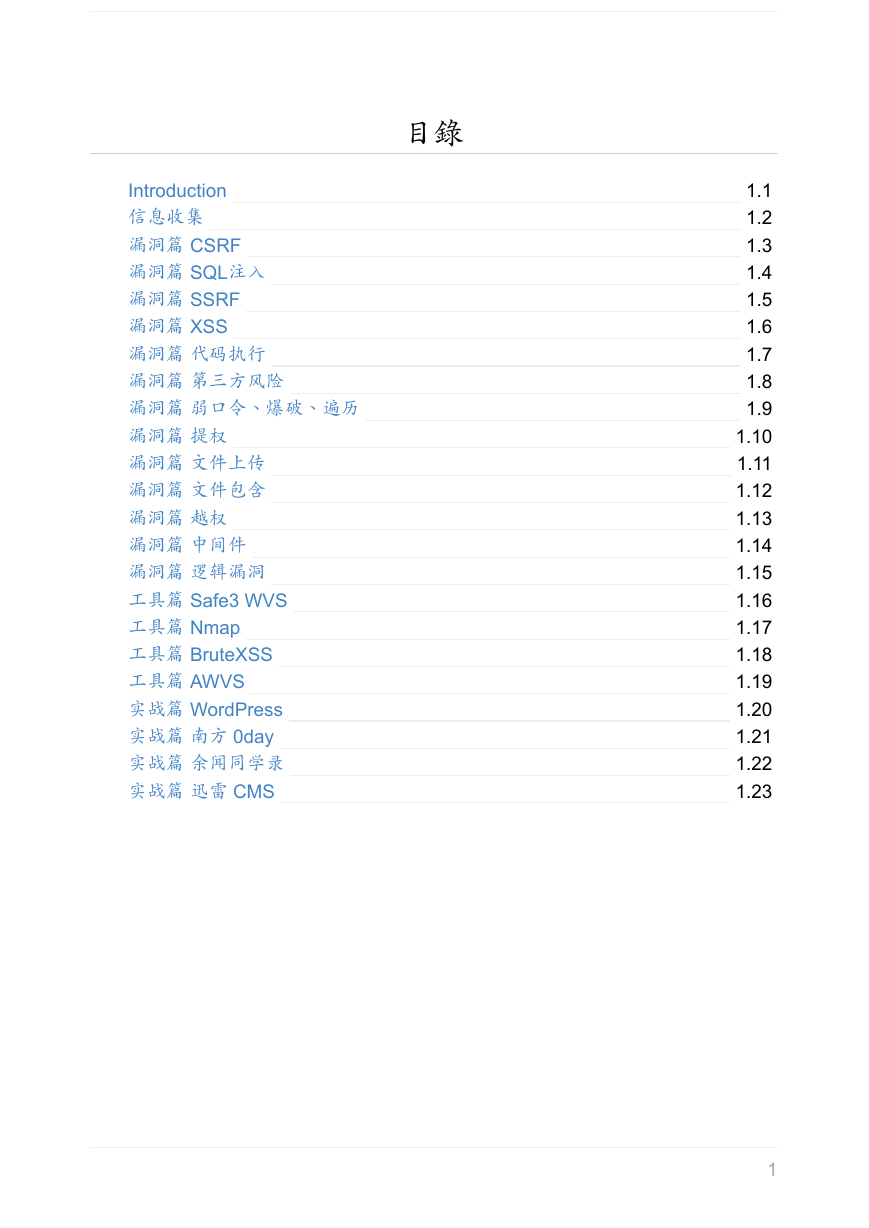

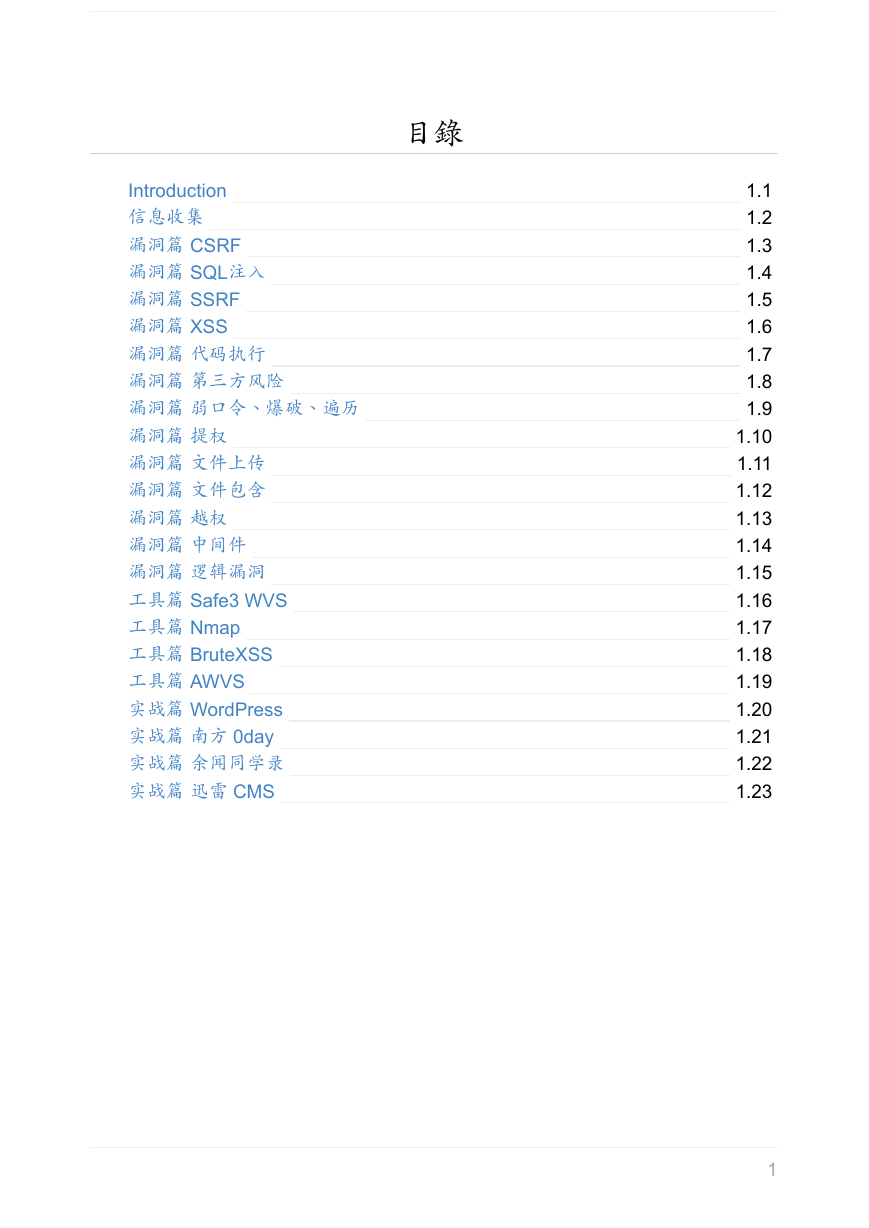

目錄

Introduction

信息收集

漏洞篇 CSRF

漏洞篇 SQL注入

漏洞篇 SSRF

漏洞篇 XSS

漏洞篇 代码执行

漏洞篇 第三方风险

漏洞篇 弱口令、爆破、遍历

漏洞篇 提权

漏洞篇 文件上传

漏洞篇 文件包含

漏洞篇 越权

漏洞篇 中间件

漏洞篇 逻辑漏洞

工具篇 Safe3 WVS

工具篇 Nmap

工具篇 BruteXSS

工具篇 AWVS

实战篇 WordPress

实战篇 南方 0day

实战篇 余闻同学录

实战篇 迅雷 CMS

1.1

1.2

1.3

1.4

1.5

1.6

1.7

1.8

1.9

1.10

1.11

1.12

1.13

1.14

1.15

1.16

1.17

1.18

1.19

1.20

1.21

1.22

1.23

1

�

Introduction

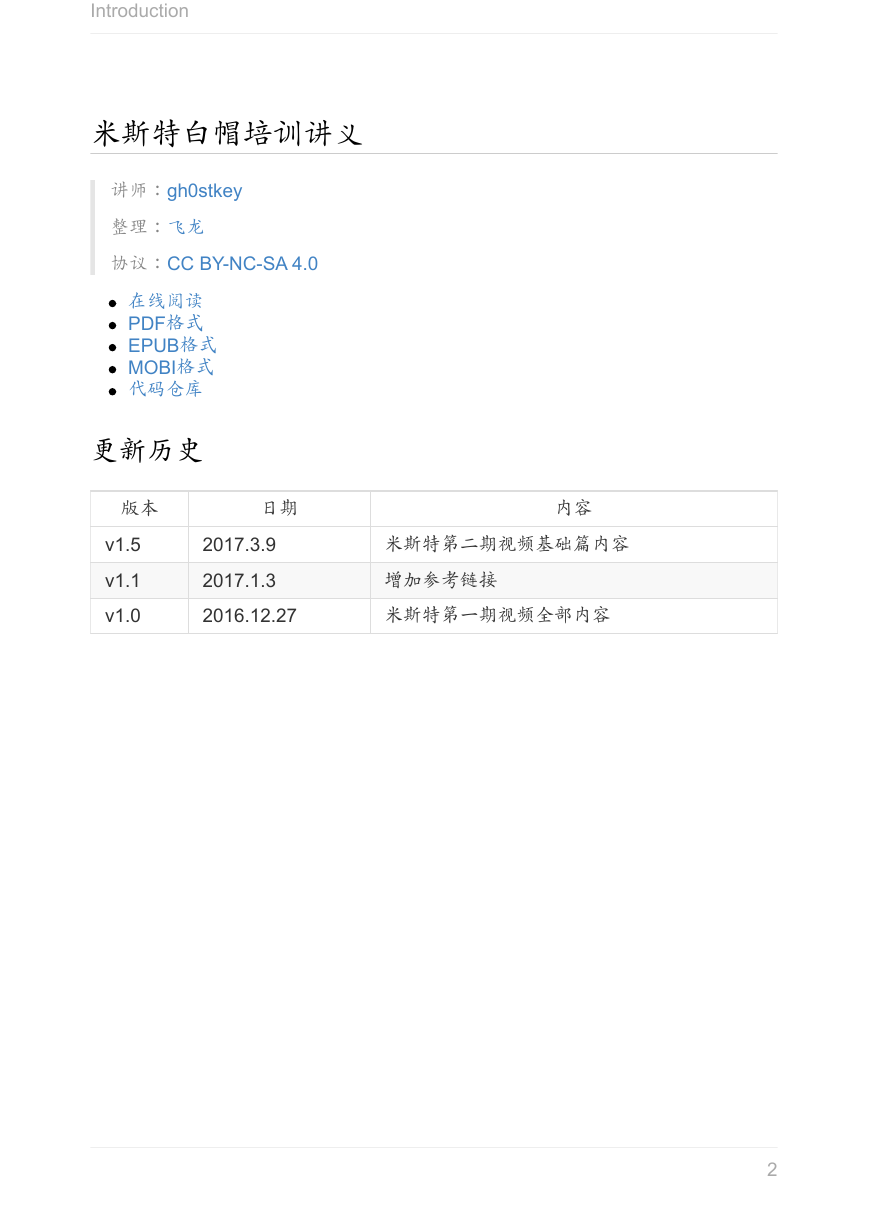

米斯特白帽培训讲义

讲师:gh0stkey

整理:飞龙

协议:CC BY-NC-SA 4.0

在线阅读

PDF格式

EPUB格式

MOBI格式

代码仓库

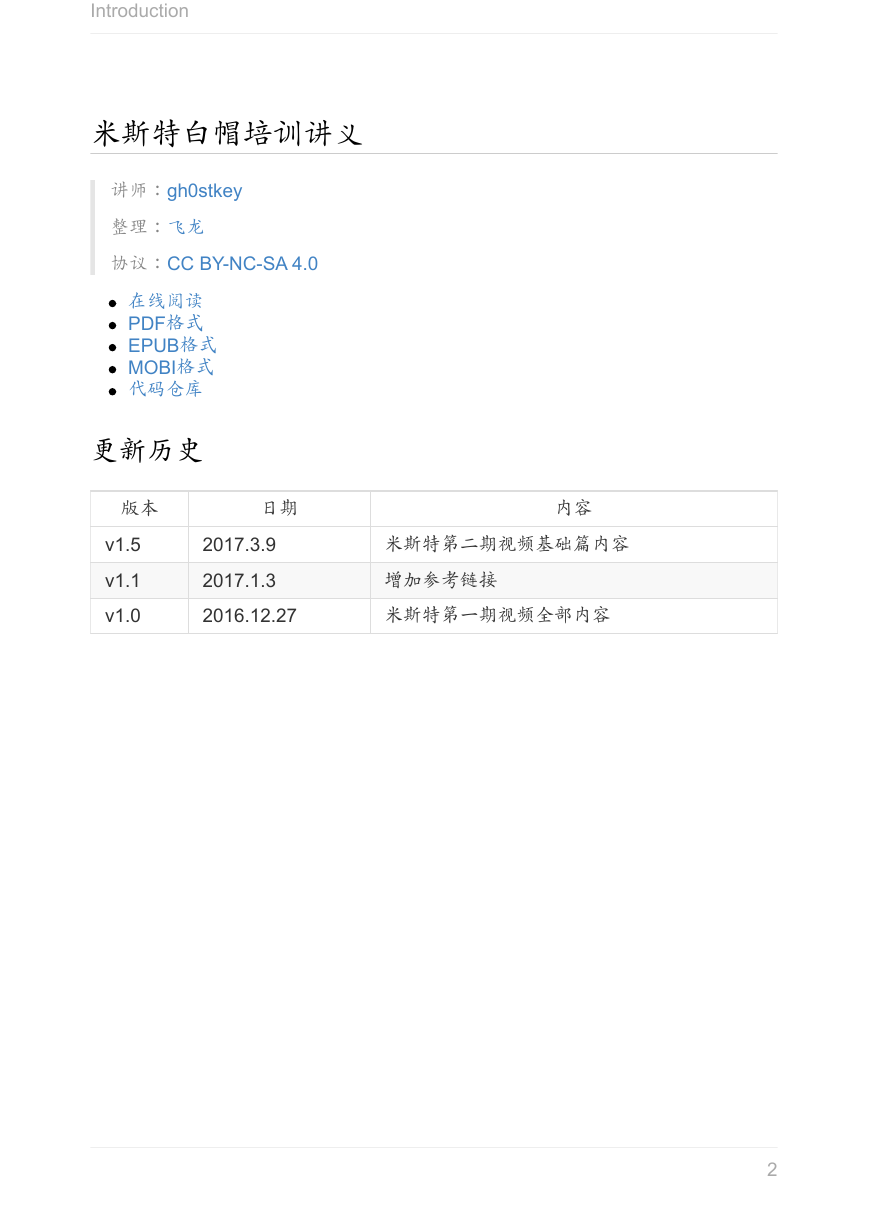

更新历史

版本

日期

内容

v1.5

v1.1

v1.0

2017.3.9

2017.1.3

2016.12.27

米斯特第二期视频基础篇内容

增加参考链接

米斯特第一期视频全部内容

2

�

信息收集

米斯特白帽培训讲义 信息收集

讲师:gh0stkey

整理:飞龙

协议:CC BY-NC-SA 4.0

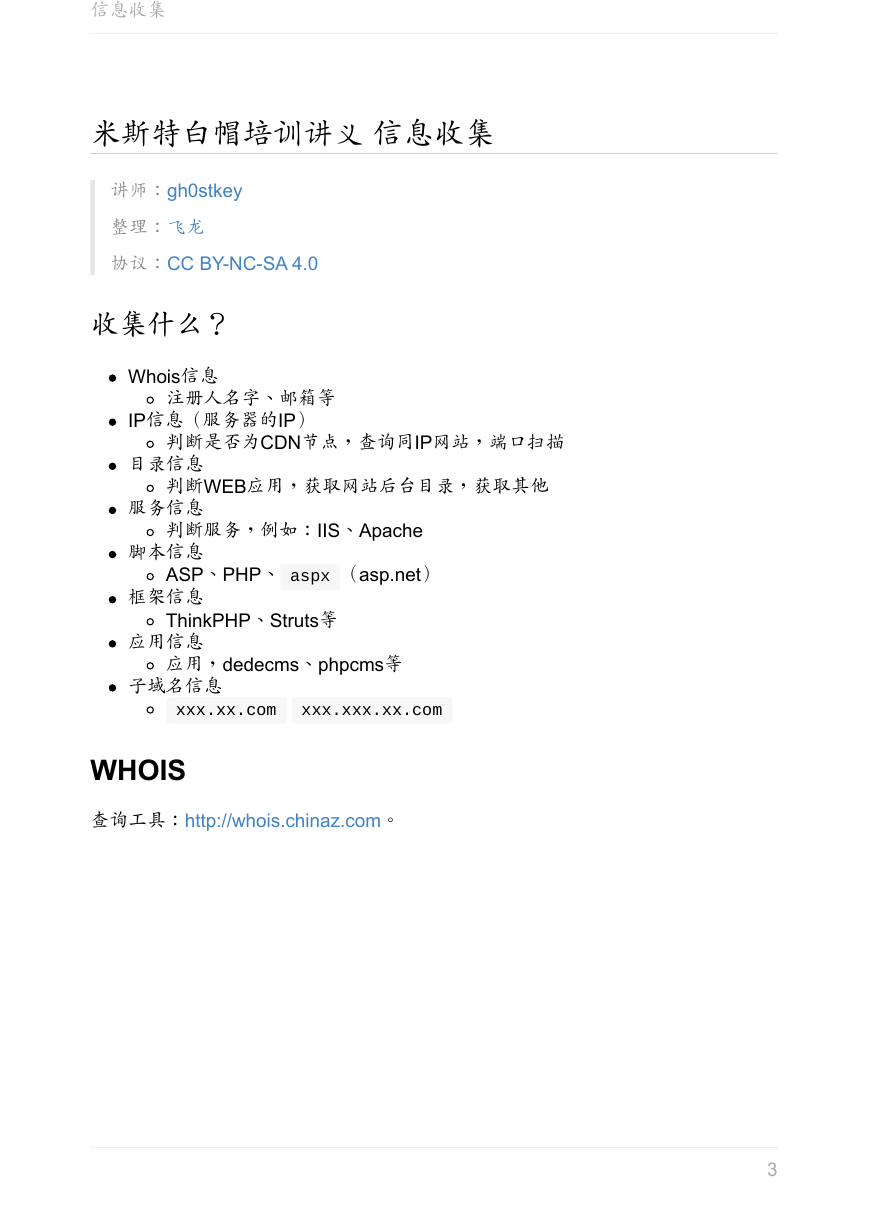

收集什么?

Whois信息

注册人名字、邮箱等

IP信息(服务器的IP)

判断是否为CDN节点,查询同IP网站,端口扫描

判断WEB应用,获取网站后台目录,获取其他

目录信息

服务信息

脚本信息

框架信息

应用信息

判断服务,例如:IIS、Apache

ASP、PHP、 aspx (asp.net)

ThinkPHP、Struts等

应用,dedecms、phpcms等

子域名信息

xxx.xx.com xxx.xxx.xx.com

WHOIS

查询工具:http://whois.chinaz.com。

3

�

信息收集

IP 信息

我们可以 ping 某个 URL:

C:\Users\asus> ping www.hi-ourlife.com

正在 Ping www.hi-ourlife.com.cname.yunjiasu-cdn.net [162.159.209.

78] 具有 32 字节的数据:

来自 162.159.209.78 的回复: 字节=32 时间=215ms TTL=52

来自 162.159.209.78 的回复: 字节=32 时间=217ms TTL=52

来自 162.159.209.78 的回复: 字节=32 时间=218ms TTL=52

来自 162.159.209.78 的回复: 字节=32 时间=222ms TTL=52

162.159.209.78 的 Ping 统计信息:

数据包: 已发送 = 4,已接收 = 4,丢失 = 0 (0% 丢失),

往返行程的估计时间(以毫秒为单位):

最短 = 215ms,最长 = 222ms,平均 = 218ms

但显然,这里的 IP 是 CDN 的 IP。

我们可以使用多地 ping 工具来判断:

4

�

信息收集

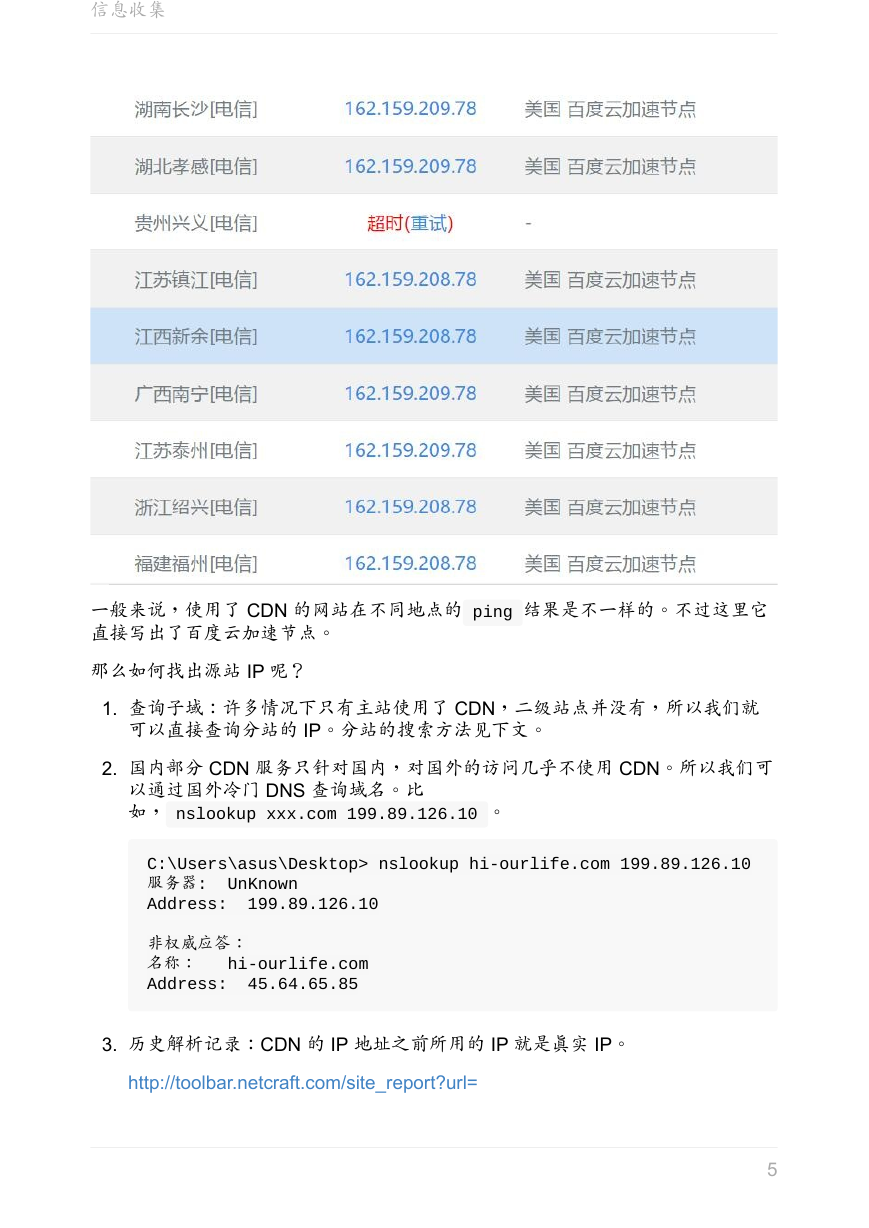

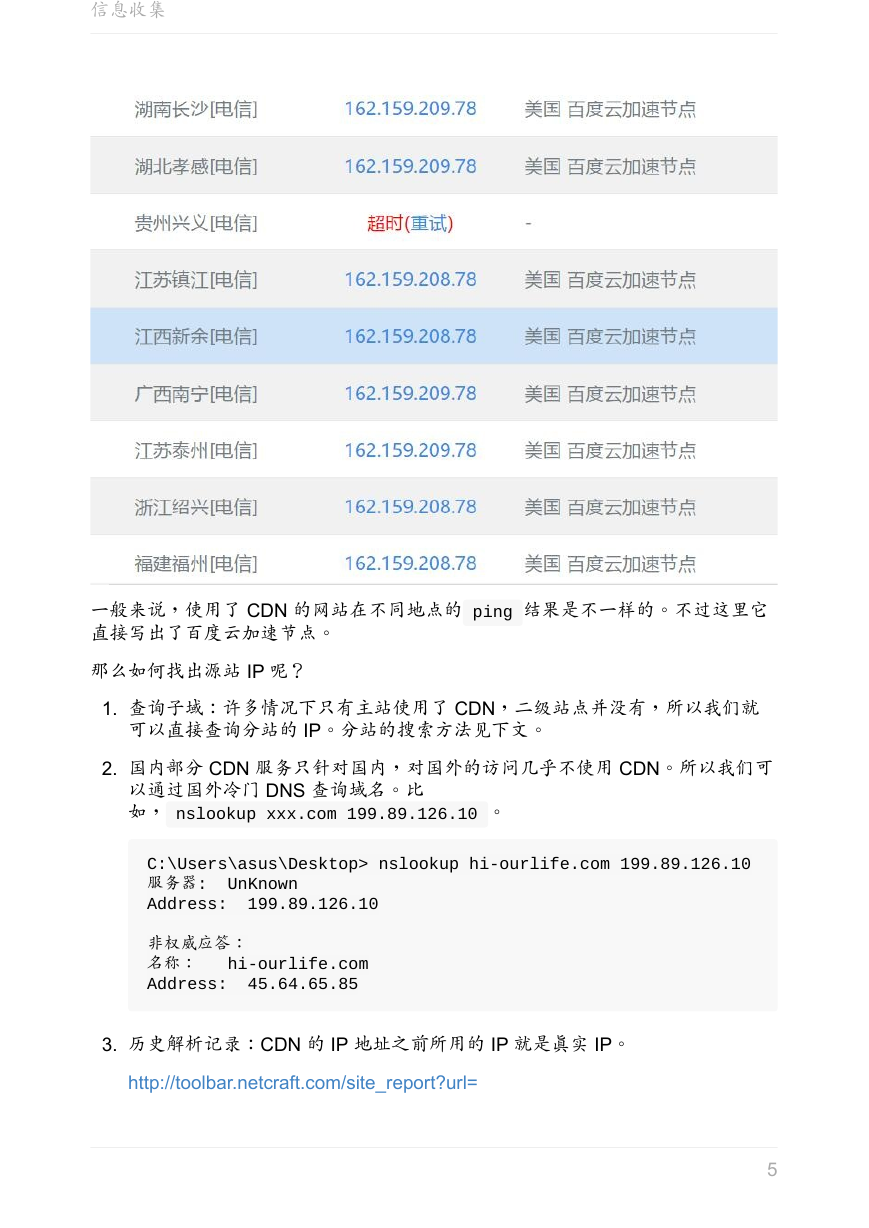

一般来说,使用了 CDN 的网站在不同地点的 ping 结果是不一样的。不过这里它

直接写出了百度云加速节点。

那么如何找出源站 IP 呢?

1. 查询子域:许多情况下只有主站使用了 CDN,二级站点并没有,所以我们就

可以直接查询分站的 IP。分站的搜索方法见下文。

2. 国内部分 CDN 服务只针对国内,对国外的访问几乎不使用 CDN。所以我们可

以通过国外冷门 DNS 查询域名。比

如, nslookup xxx.com 199.89.126.10 。

C:\Users\asus\Desktop> nslookup hi-ourlife.com 199.89.126.10

服务器: UnKnown

Address: 199.89.126.10

非权威应答:

名称: hi-ourlife.com

Address: 45.64.65.85

3. 历史解析记录:CDN 的 IP 地址之前所用的 IP 就是真实 IP。

http://toolbar.netcraft.com/site_report?url=

5

�

信息收集

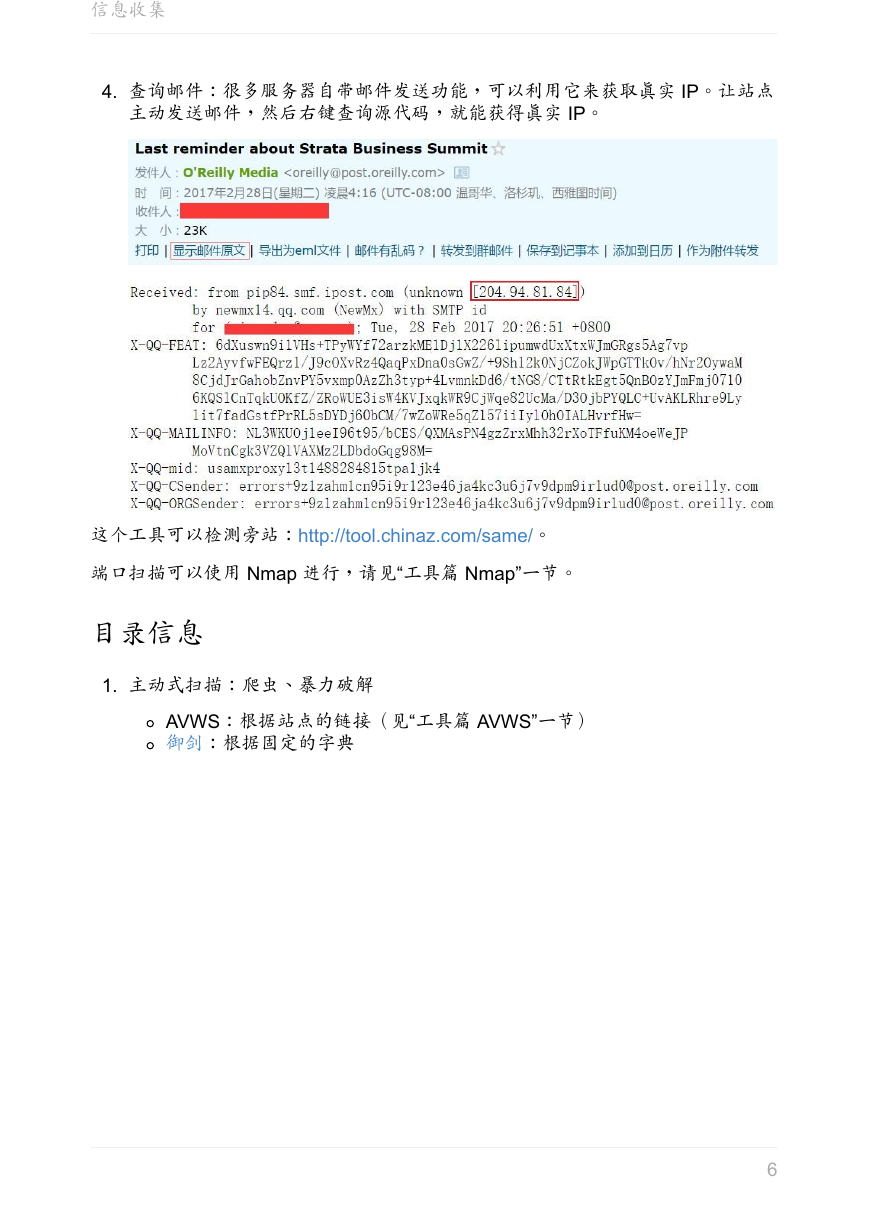

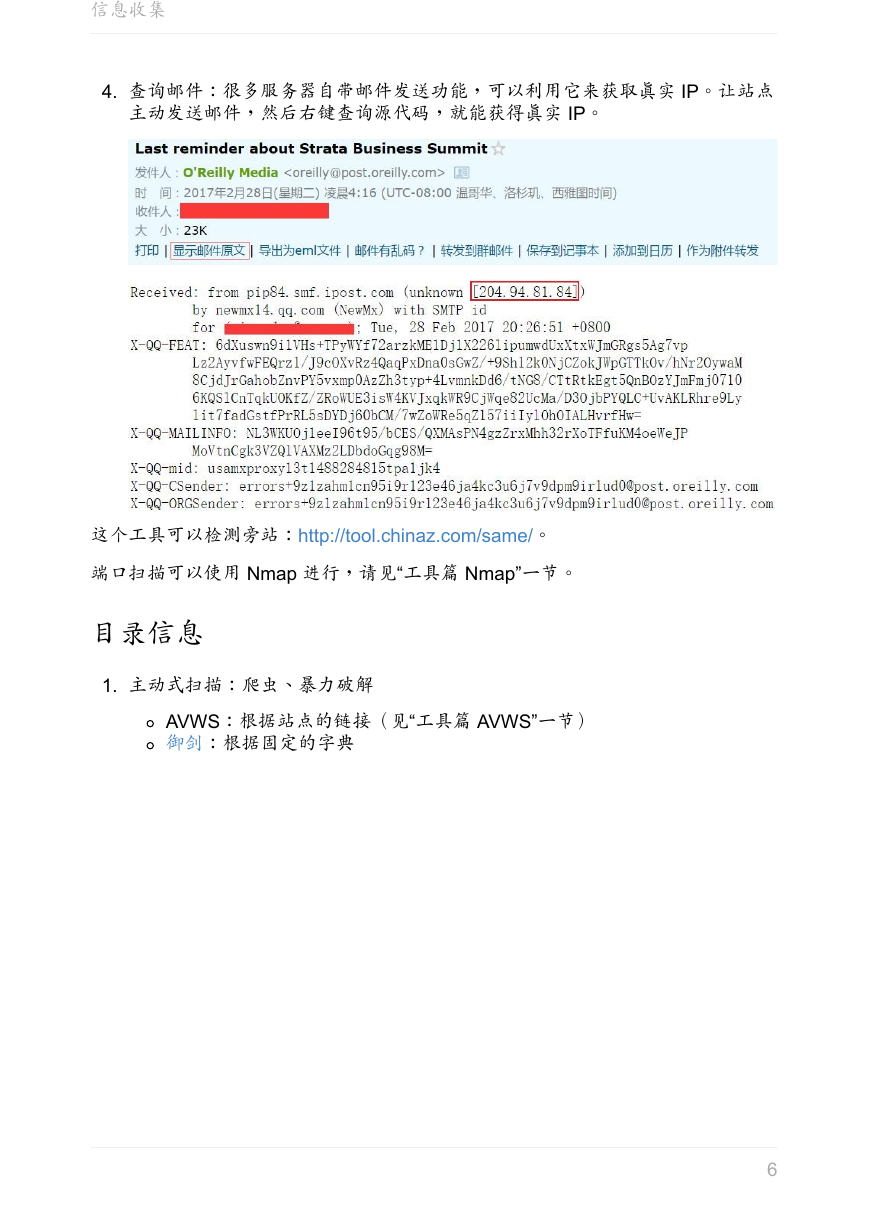

4. 查询邮件:很多服务器自带邮件发送功能,可以利用它来获取真实 IP。让站点

主动发送邮件,然后右键查询源代码,就能获得真实 IP。

这个工具可以检测旁站:http://tool.chinaz.com/same/。

端口扫描可以使用 Nmap 进行,请见“工具篇 Nmap”一节。

目录信息

1. 主动式扫描:爬虫、暴力破解

AVWS:根据站点的链接(见“工具篇 AVWS”一节)

御剑:根据固定的字典

6

�

信息收集

2. 被动式扫描:Burp Spider

3. Google Hack

intitle :搜索网页标题中包含有特定字符的网页

inurl :搜索包含有特定字符的 URL

intext :搜索网页正文内容中的指定字符

filetype :搜索指定类型的文件

site :搜索与指定网站有联系的 URL

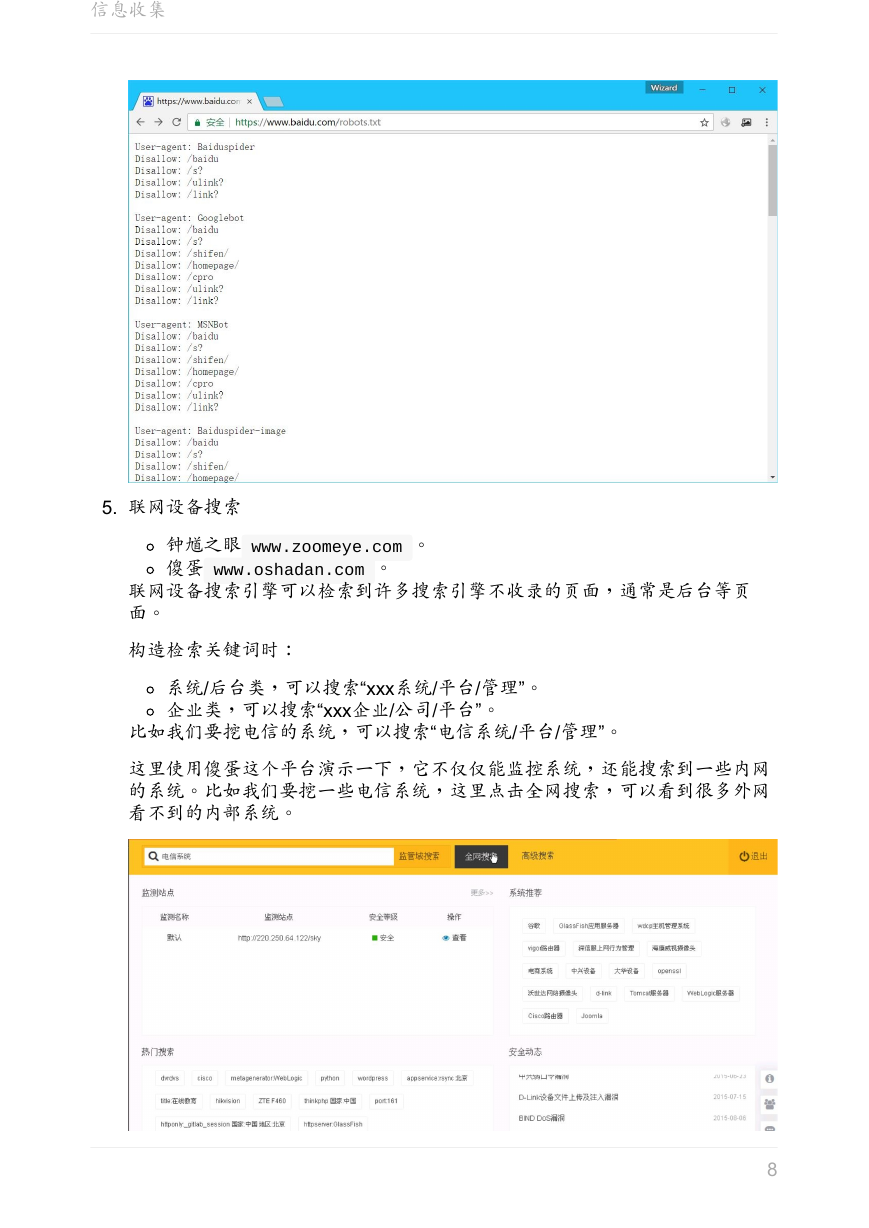

4. robots.txt (补充)

重点看 Disallow 的部分。

7

�

信息收集

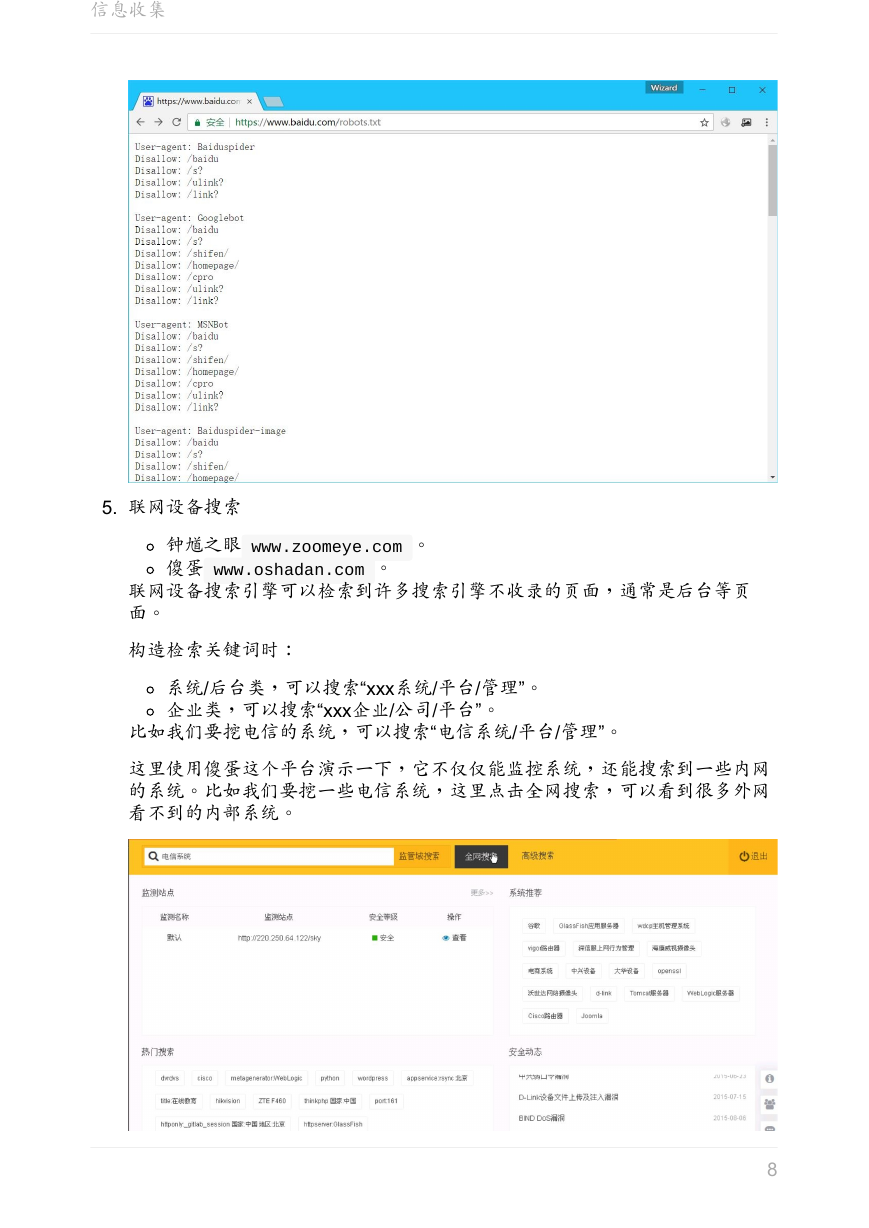

5. 联网设备搜索

钟馗之眼 www.zoomeye.com 。

傻蛋 www.oshadan.com 。

联网设备搜索引擎可以检索到许多搜索引擎不收录的页面,通常是后台等页

面。

构造检索关键词时:

系统/后台类,可以搜索“xxx系统/平台/管理”。

企业类,可以搜索“xxx企业/公司/平台”。

比如我们要挖电信的系统,可以搜索“电信系统/平台/管理”。

这里使用傻蛋这个平台演示一下,它不仅仅能监控系统,还能搜索到一些内网

的系统。比如我们要挖一些电信系统,这里点击全网搜索,可以看到很多外网

看不到的内部系统。

8

�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc