2012 年福建普通高中会考信息技术真题

选择题:共 50 题,每题 1 分,每题只有一个正确答案

1、一位学者说过:“信息是事物的运动状态及其状态变化的方式”这表明了( )

A.信息会随着事物的变化而变化 B.信息不会随着事物的变化而变化

C.信息反映了事物的不确定性

D.信息和事物没有任何关系

2、下列关于信息特征的描述 不正确的是( )

A、信息可以在不同的群体中交流 具有共享性 B、信息可以为人们创造财富具有价值性 C、

“一传十十传百”说明信息具有传递性 D、所有的信息都有相同的价值具有价值绝对性

3、通过声音、图像、文字等载体表达信息 这主要体现了信息的( )

A.依附性

B.时效性 C 存储性

D.真伪性

4、通过电视观看体育比赛实况 其主要的信息载体是( )

A 动画

B 符号 C 视频

D 图形

5、下列应用了传感技术的设备有( )

①触摸屏 ②充电器 ③烟感器 ④自动门

A ①②③ B ②③④ C ①③④

D ①②④

6、甲骨文的应用处于信息技术发展历程的( )

A、第一次发展阶段

B、第二次发展阶段 C、第三次发展阶段 D、第四次发展阶段 7、

文字、声音、图像、视频等媒体的综合应用 体现了信息技术朝着( )

A、网络化方向发展 B、虚拟化方向发展 C、智能化方向发展 D、多媒体化方向发展 8、

小明将因特网上下载的图像存放到移动硬盘中,这一过程属于( )

A、上传文件

B.保存文件 C 编辑文件

D 删除文件

9、下列不属于通过网络获取信息的行为是( )

A、使用搜索引擎

B、直接访问相关网站 C、编写程序

D、访问在线数据库

10、本机路径 “c:\windows\notebook\notsped.exe”表示( )

A、计算机文件名 B、文件在计算机中的位置 C、计算机文件夹 D、计算机文件扩展名 11.

网络文件下载工具支持( )

①批量下载文件 ②压缩文件 ③断点续传文件 ④定时下载文件

A.①②③ B ②③④ C ①③④ D ①②④

�

12.“http://www.fjhkcom.cn/xxjs/index.htm”称为( )

A 主机名 B

URL 路径 C 网络协议 D 网页名

13.在“hkks@fjhk com”中 hkks 表示( )

A 文件名

B 服务器名

c 用户名

D 网站名

14.下列属于 IE 浏览器默认图标的是( )

15、使用全文搜索引擎检索 2012 年伦敦奥运会的相关信息 下列最合适的关键词是( )

A 奥运会

B

2012 伦敦奥运会

C 伦敦

D

2012

16.通过亲自探究事物本身获取信息的方法有( )

①实验

②观察 ③上网

④调查

A、①②③

B、②③④ C、①③④

D.①②④

17、下列全属于存储介质的是( )

①U 盘 ②光盘 ③光盘驱动器 ④磁带

A ①②④ B ①②③ C ①③④

D ②③④

18、计算机常用的存储容量单位有 B、 KB、 MB 等,其中 KB 读作( )

A.兆字节

B 吉字节 C 字节

D.千字节

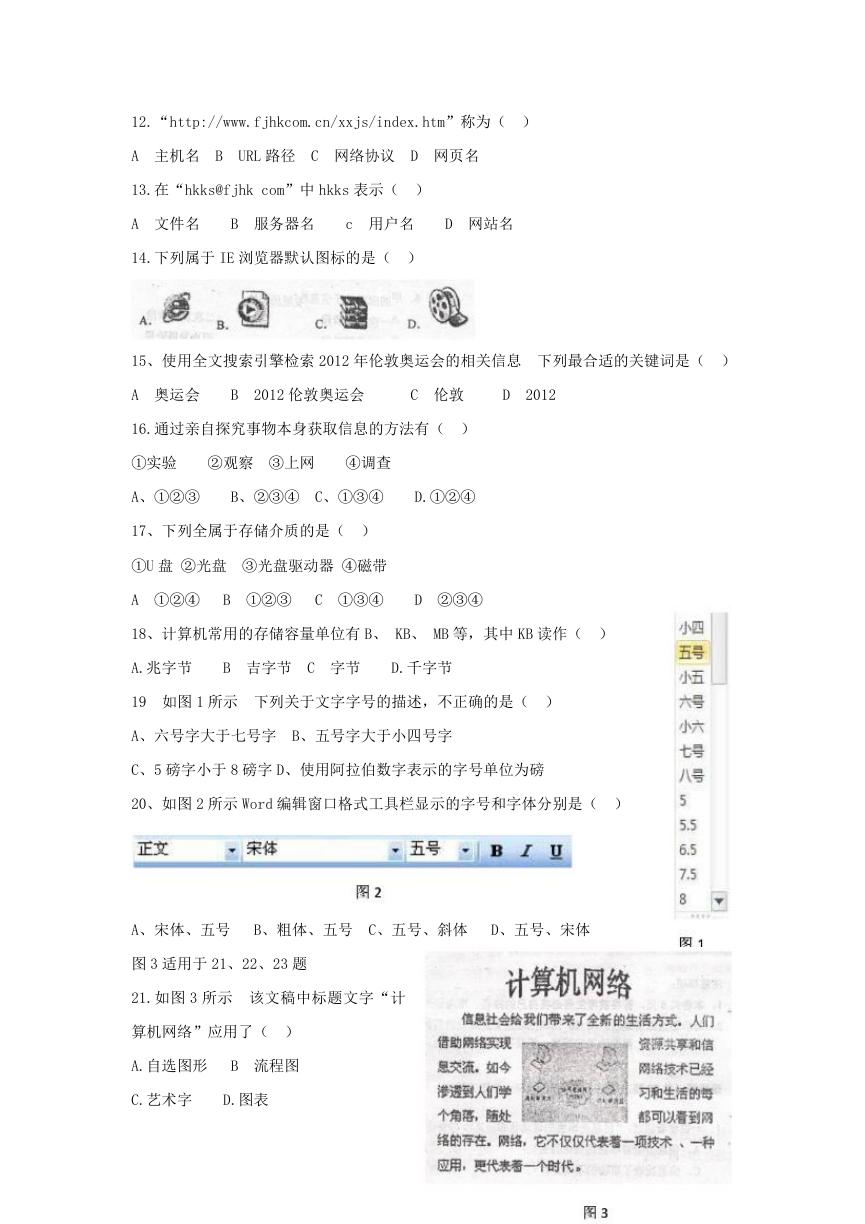

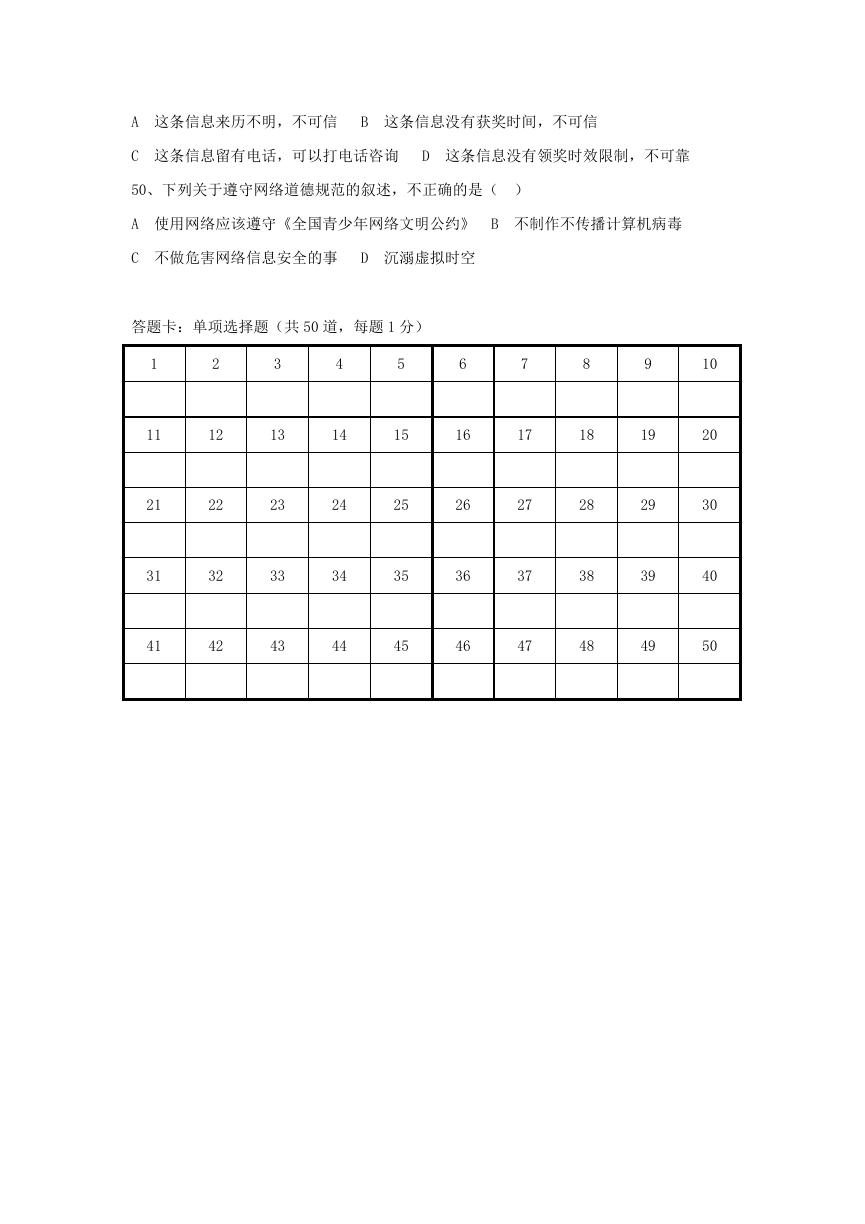

19 如图 1 所示 下列关于文字字号的描述,不正确的是( )

A、六号字大于七号字 B、五号字大于小四号字

C、5 磅字小于 8 磅字 D、使用阿拉伯数字表示的字号单位为磅

20、如图 2 所示 Word 编辑窗口格式工具栏显示的字号和字体分别是( )

A、宋体、五号 B、粗体、五号 C、五号、斜体 D、五号、宋体

图 3 适用于 21、22、23 题

21.如图 3 所示 该文稿中标题文字“计

算机网络”应用了( )

A.自选图形 B 流程图

C.艺术字

D.图表

�

22.如图 3 所示,该文稿的排版方式是( )

A、图文混排 B、综合排版

C 文本框 D 分栏排版

23.如图 3 所示,该文稿中的文字环绕方式是( )

A.上下型

B 四周型

C 左右型

D.开放型

24 在 Word 编辑状态下,下列属于剪切工具按钮的是( )

加粗文字 可使用的工具按钮是( )

25.在 Word 编辑状态下 要

26、下列选项中 不属予网络信息发布的方式是( )

A.发表博客文章

B.下载文件 C 发送电子邮件

D.上传网页

27.计算机文字识别软件主要利用了人工智能的( )

A.语音识别技术

B.指纹识别技术 C 模糊识别技术

D.模式识别技术

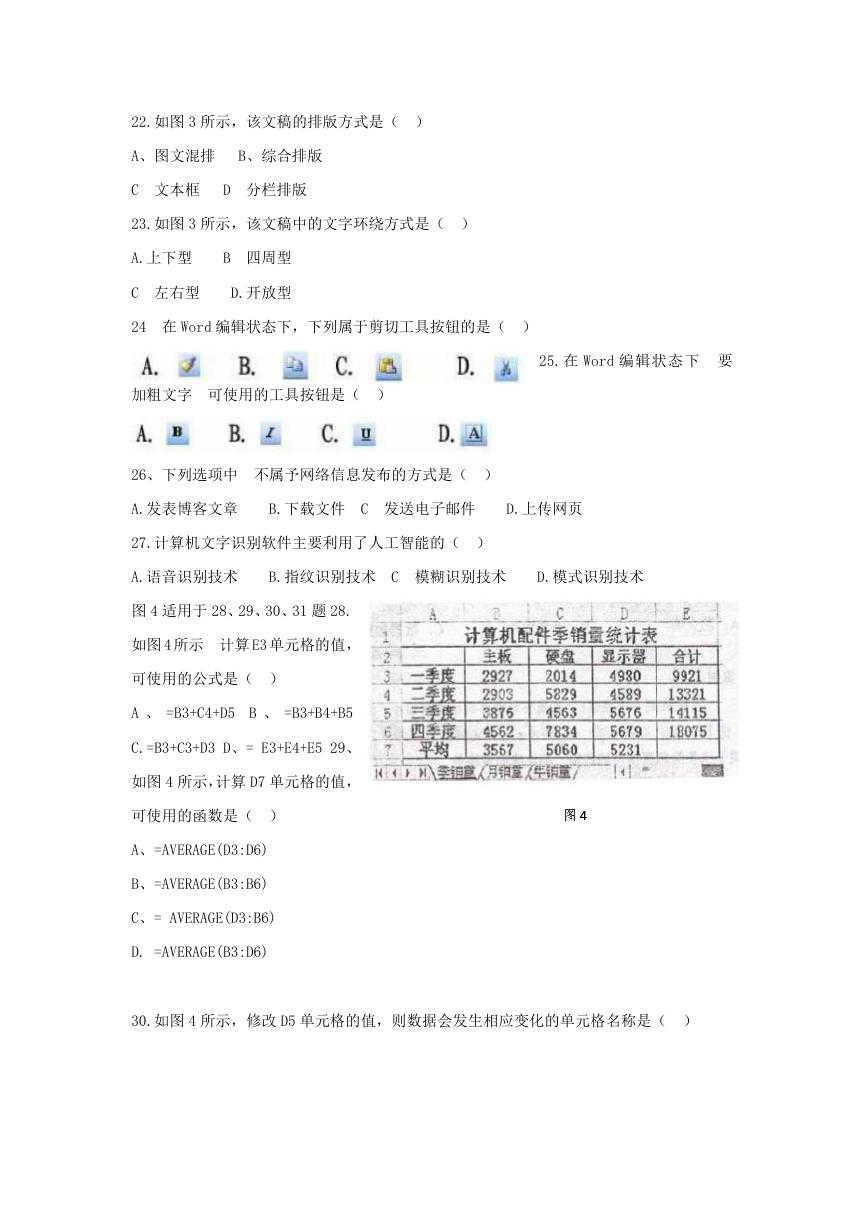

图 4 适用于 28、29、30、31 题 28.

如图 4 所示 计算 E3 单元格的值,

可使用的公式是( )

A 、 =B3+C4+D5 B 、 =B3+B4+B5

C.=B3+C3+D3 D、= E3+E4+E5 29、

如图 4 所示,计算 D7 单元格的值,

可使用的函数是( )

A、=AVERAGE(D3:D6)

B、=AVERAGE(B3:B6)

C、= AVERAGE(D3:B6)

D. =AVERAGE(B3:D6)

30.如图 4 所示,修改 D5 单元格的值,则数据会发生相应变化的单元格名称是( )

�

A、E5、D7

B、E5、D6

C、

B5、C5

D、B5、B7

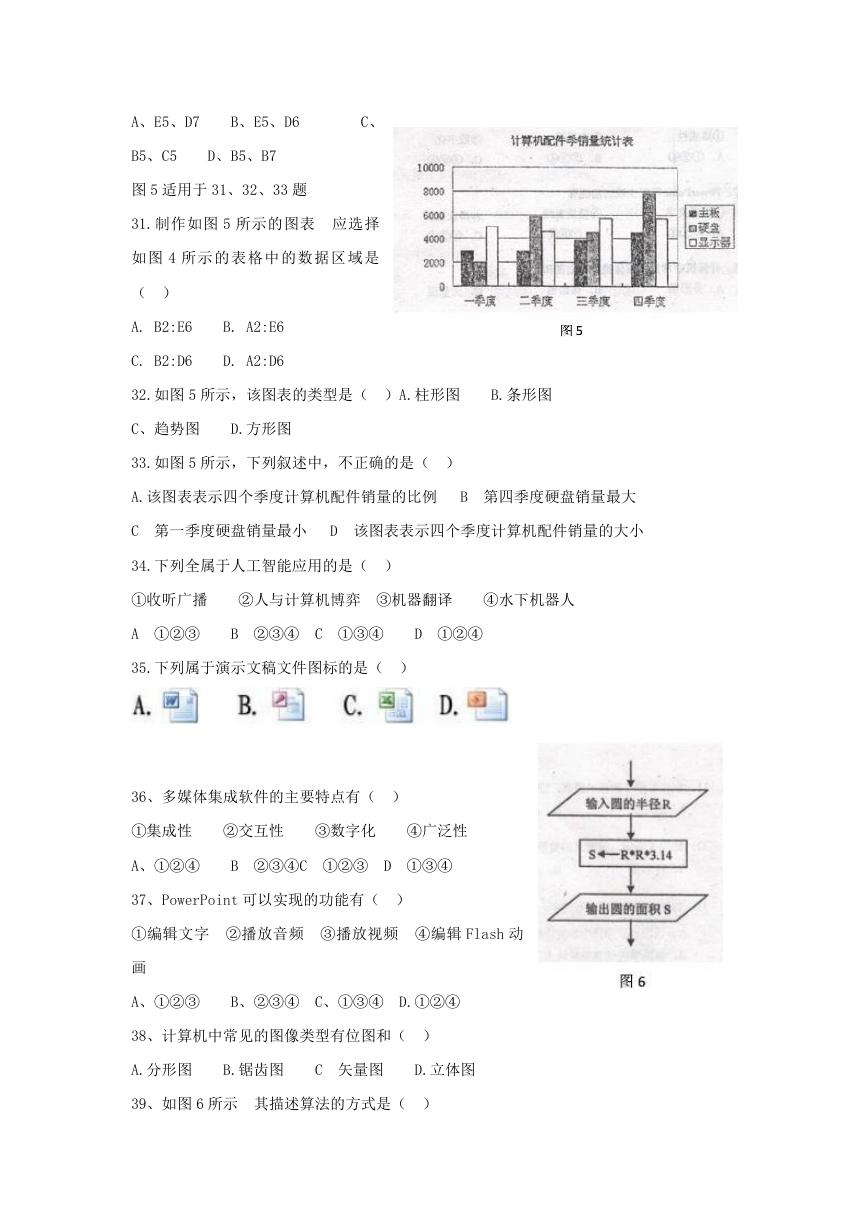

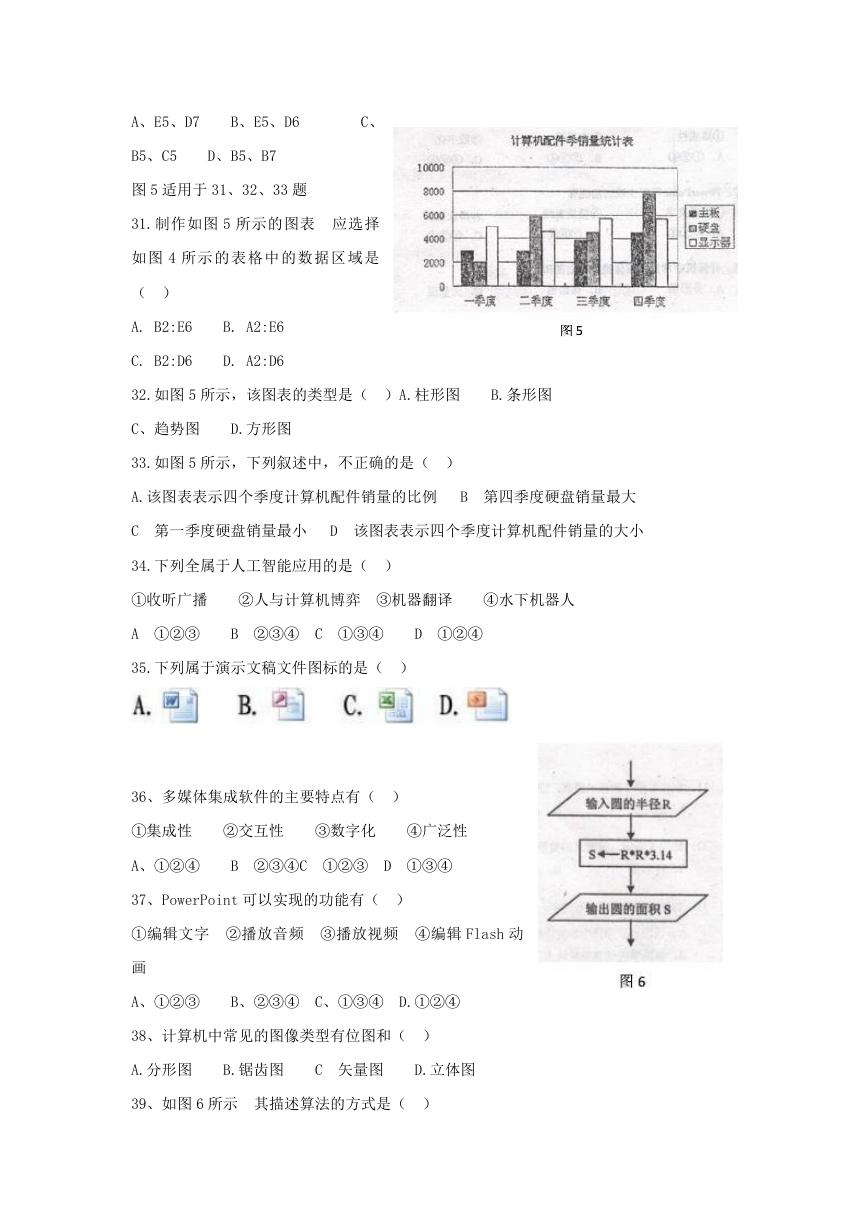

图 5 适用于 31、32、33 题

31.制作如图 5 所示的图表 应选择

如图 4 所示的表 格中的数据区域 是

( )

A. B2:E6

B. A2:E6

C. B2:D6

D. A2:D6

32.如图 5 所示,该图表的类型是( )A.柱形图

B.条形图

C、趋势图

D.方形图

33.如图 5 所示,下列叙述中,不正确的是( )

A.该图表表示四个季度计算机配件销量的比例 B 第四季度硬盘销量最大

C 第一季度硬盘销量最小 D 该图表表示四个季度计算机配件销量的大小

34.下列全属于人工智能应用的是( )

①收听广播

②人与计算机博弈 ③机器翻译

④水下机器人

A ①②③

B ②③④ C ①③④

D ①②④

35.下列属于演示文稿文件图标的是( )

36、多媒体集成软件的主要特点有( )

①集成性

②交互性

③数字化

④广泛性

A、①②④

B ②③④C ①②③ D ①③④

37、PowerPoint 可以实现的功能有( )

①编辑文字 ②播放音频 ③播放视频 ④编辑 Flash 动

画

A、①②③

B、②③④ C、①③④ D.①②④

38、计算机中常见的图像类型有位图和( )

A.分形图

B.锯齿图

C 矢量图

D.立体图

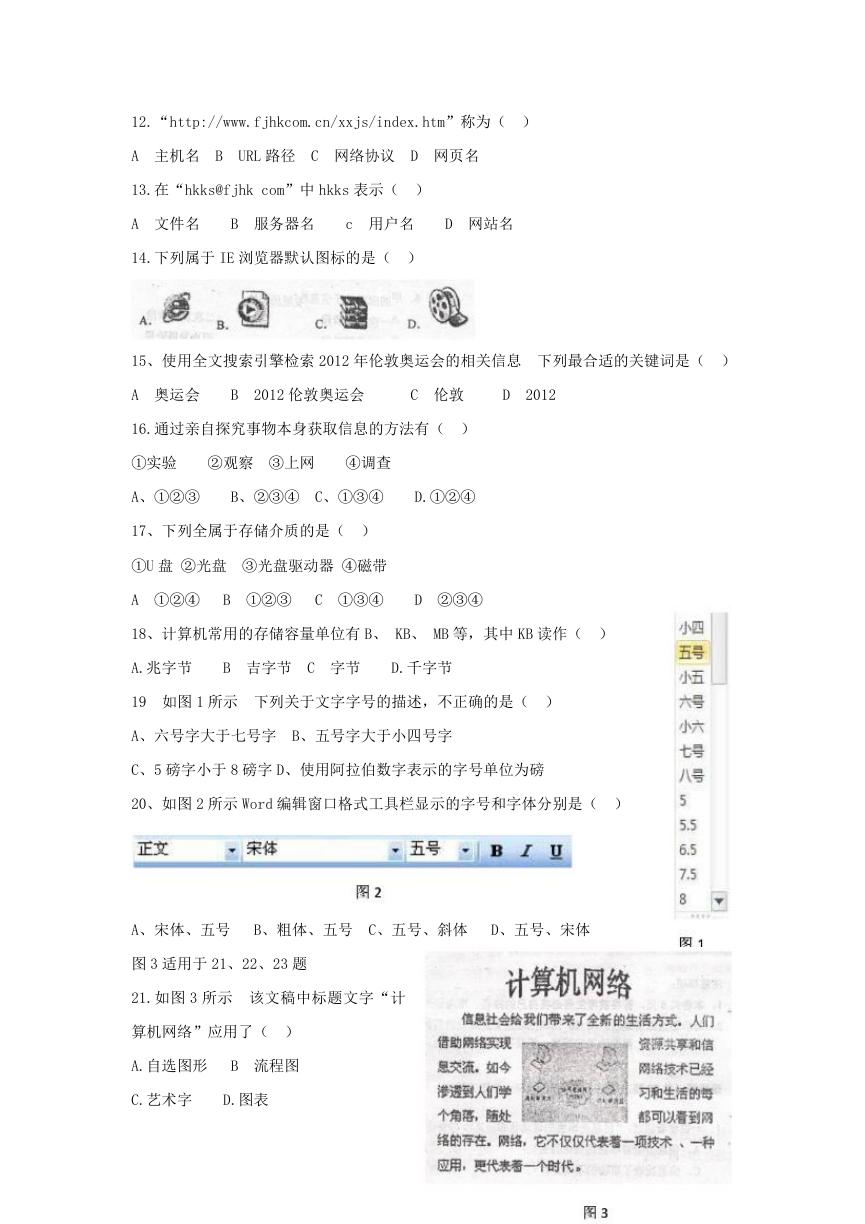

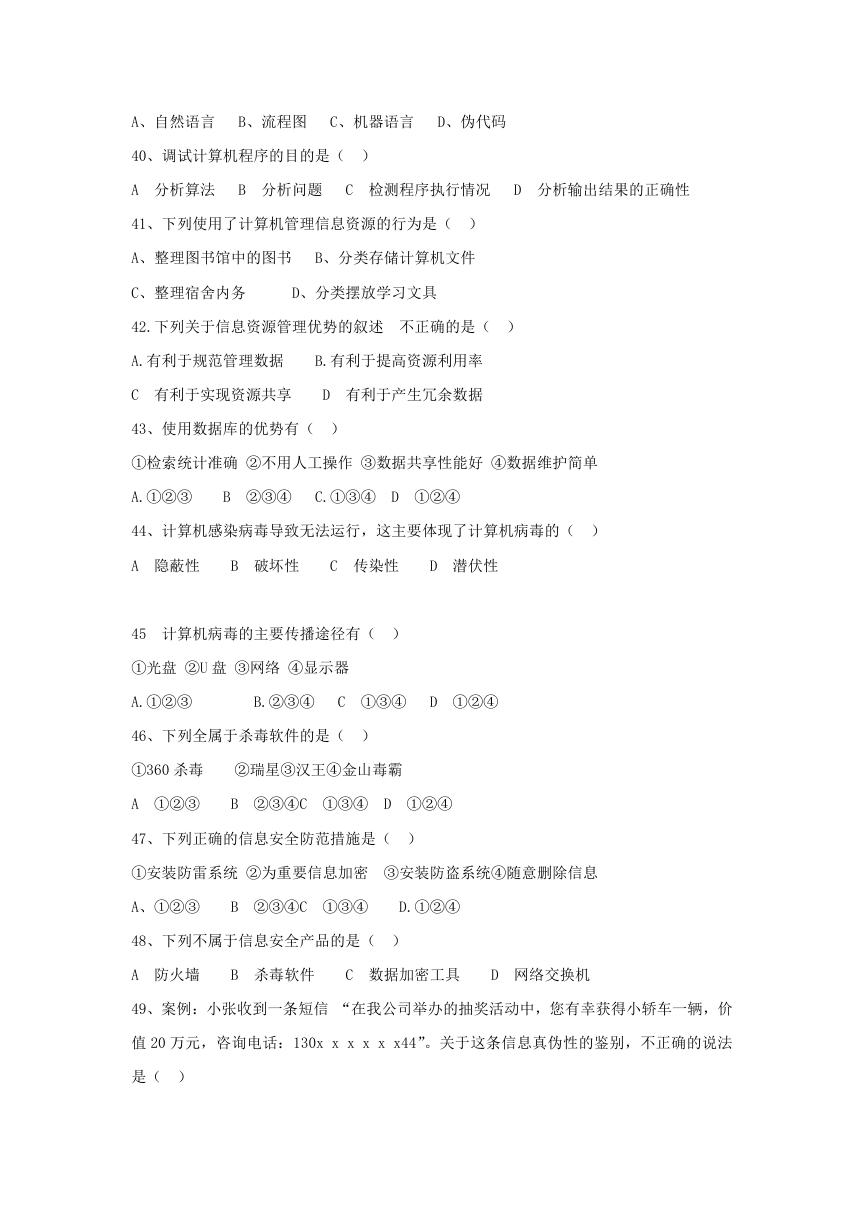

39、如图 6 所示 其描述算法的方式是( )

�

A、自然语言 B、流程图 C、机器语言 D、伪代码

40、调试计算机程序的目的是( )

A 分析算法 B 分析问题 C 检测程序执行情况 D 分析输出结果的正确性

41、下列使用了计算机管理信息资源的行为是( )

A、整理图书馆中的图书 B、分类存储计算机文件

C、整理宿舍内务

D、分类摆放学习文具

42.下列关于信息资源管理优势的叙述 不正确的是( )

A.有利于规范管理数据

B.有利于提高资源利用率

C 有利于实现资源共享

D 有利于产生冗余数据

43、使用数据库的优势有( )

①检索统计准确 ②不用人工操作 ③数据共享性能好 ④数据维护简单

A.①②③

B ②③④ C.①③④ D ①②④

44、计算机感染病毒导致无法运行,这主要体现了计算机病毒的( )

A 隐蔽性

B 破坏性

C 传染性

D 潜伏性

45 计算机病毒的主要传播途径有( )

①光盘 ②U 盘 ③网络 ④显示器

A.①②③

B.②③④ C ①③④ D ①②④

46、下列全属于杀毒软件的是( )

①360 杀毒

②瑞星③汉王④金山毒霸

A ①②③

B ②③④C ①③④ D ①②④

47、下列正确的信息安全防范措施是( )

①安装防雷系统 ②为重要信息加密 ③安装防盗系统④随意删除信息

A、①②③

B ②③④C ①③④

D.①②④

48、下列不属于信息安全产品的是( )

A 防火墙

B 杀毒软件

C 数据加密工具

D 网络交换机

49、案例:小张收到一条短信 “在我公司举办的抽奖活动中,您有幸获得小轿车一辆,价

值 20 万元,咨询电话:130x x x x x x44”。关于这条信息真伪性的鉴别,不正确的说法

是( )

�

A 这条信息来历不明,不可信 B 这条信息没有获奖时间,不可信

C 这条信息留有电话,可以打电话咨询 D 这条信息没有领奖时效限制,不可靠

50、下列关于遵守网络道德规范的叙述,不正确的是( )

A 使用网络应该遵守《全国青少年网络文明公约》 B 不制作不传播计算机病毒

C 不做危害网络信息安全的事 D 沉溺虚拟时空

答题卡:单项选择题(共 50 道,每题 1 分)

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc