深 圳 市 某 某 局

2008 年信息安全风险评估报告

深 圳 市 某 某 局

二 〇 〇 八 年 八 月 六 日

�

目 录

风险评估结论 .......................................................................................... I

1 评估工作概述 ..................................................................................... 1

1.1 评估范围 ..................................................................................... 1

1.2 评估组织 ..................................................................................... 2

2 评估依据和标准 ................................................................................. 3

3 资产识别 ............................................................................................ 5

3.1 资产识别内容和方法 ................................................................... 5

3.2 重要资产的确定及三性赋值 ....................................................... 8

4 威胁识别 .......................................................................................... 11

5 脆弱性识别 ...................................................................................... 15

5.1 脆弱性识别内容及方法 ............................................................. 15

5.2 脆弱性识别结果 ........................................................................ 15

6 综合风险分析 ................................................................................... 19

6.1 风险分析方法 ........................................................................... 19

6.2 风险等级划分 ........................................................................... 19

6.3 不可接受风险划分 .................................................................... 20

6.4 风险分析结果 .......................................................................... 20

7 风险统计 .......................................................................................... 26

8 不可接受风险处理计划 .................................................................... 28

�

风险评估结论

此次风险评估,我局确定的评估范围为 OA 系统。评估共发现信息

安全风险 60 个,其中极高风险 6 个,高风险 14 个,中风险 1 个,低

风险 20 个,极低风险 19 个;经分析,确定 60 个风险中,40 个为可以

接受,20 个为不可接受。

为消除不可接受的风险,相应的处理计划如下:

1) OA 数据库服务器、应用服务器、内网管理及病毒服务器将及时

升级系统补丁并强制用户口令强度和更改频率,降低风险;

2) OA 应用服务器应启用帐户锁定策略,防止非授权访问;

3) 防火墙及主要的网络设备将启用日志功能,规避抗抵赖的风险,

同时还将尽快建立操作规程,规范操作过程;

4) 主要的网络设备将建立访问控制策略,规避非授权访问的风险;

5) 业务系统的关键网络数据在进行传输时将采取适当的保密措施

并进行完整性校验;

6) 核心机房的物理访问控制将建立来访人员登记制度。

评估单位

深圳市某某局(公章)

批准人

某某某

深圳市信息安全测评中心 -I-

�

2008 年信息安全风险评估报告范本

1 评估工作概述

我局于 2008 年 6 月 2 日至 8 月 6 日开展了信息安全风险自评估工作,本次风险

评估工作主要依托信息中心的技术人员开展,行政办公室、财务室、业务一处、业务

二处、秘书处参与了该项工作。

1.1 评估范围

1.1.1 评估范围概述

本次评估范围为我局的 OA 系统。

该系统是一个基于 B/S 架构的办公自动化系统,系统建设目标是将传统手工,纸

面,封闭的运作方式转换成自动、电子、开放的方式,提高行政管理及相关业务的工

作质量和效率,并为全面信息化建设做好准备工作。

使用该系统的部门包括行政办公室、财务室、业务一处、业务二处、秘书处、信

息中心,日常用户数为 120 人;管理该系统的部门主要为秘书处、信息中心,其中秘

书处主要负责系统的业务管理,信息中心主要负责系统的技术保障。

1.1.2 系统主要功能构成

该系统主要功能包括:

1) 各部门协同办公系统,主要功能包括非涉密电子公文交换、公文流转、通知

公告、资料交换、事务呈签等日常办公功能。

2) 综合资料管理系统,实现文档的一体化管理,各种类型的信息按分类和分级

管理,提供完善的查询检索功能。

3) 若干辅助办公系统,主要包括请示报告处理系统、简易发文系统、短信、电

子邮件、局领导日程安排、个人日程安排等。

深圳市信息安全测评中心 - 1 -

�

2008 年信息安全风险评估报告范本

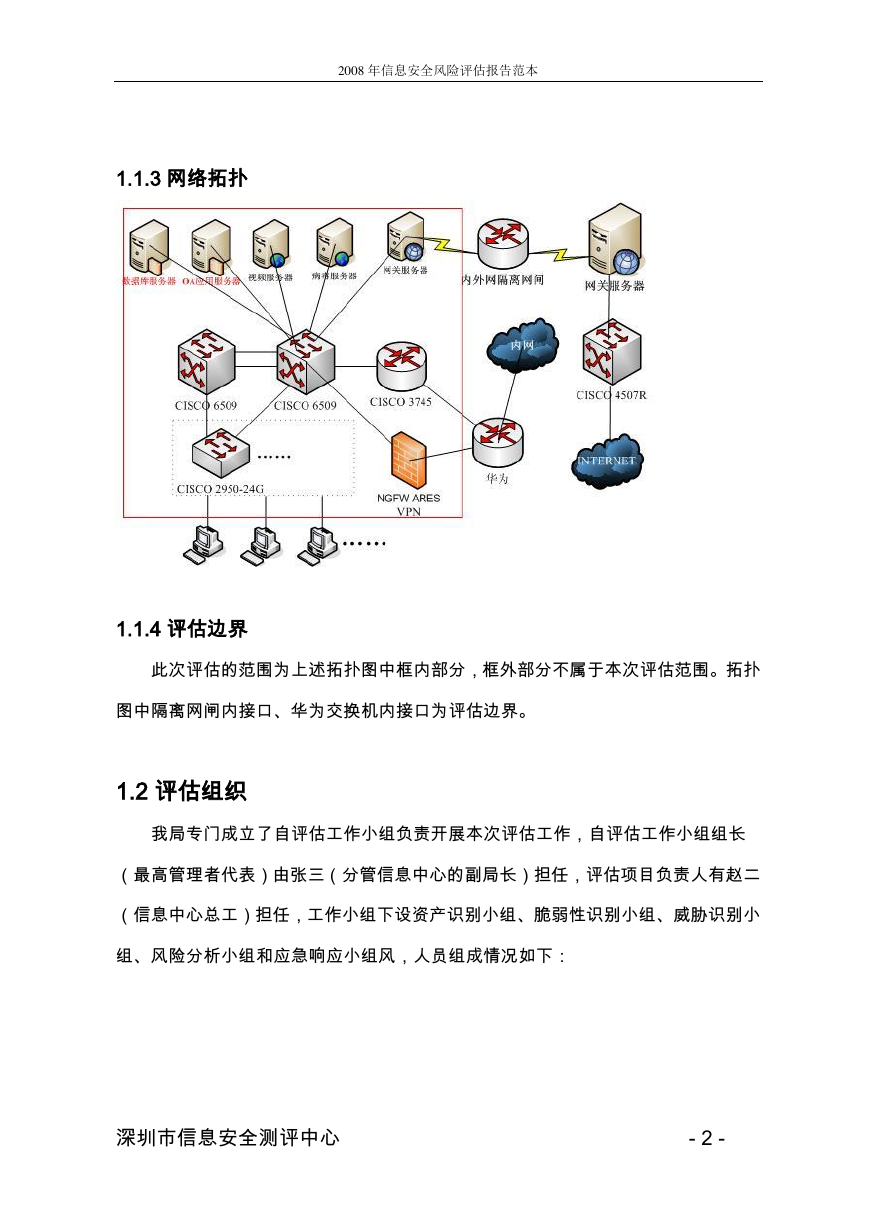

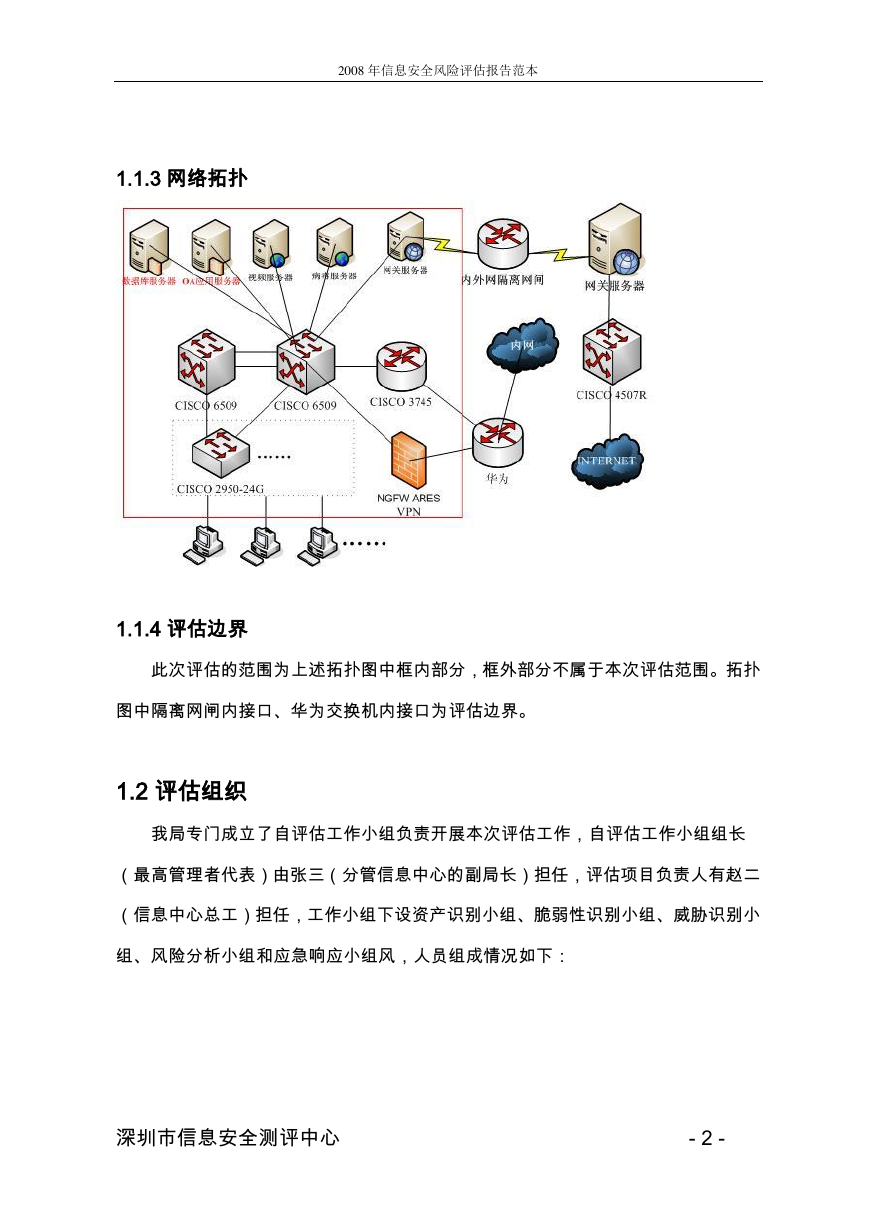

1.1.3 网络拓扑

1.1.4 评估边界

此次评估的范围为上述拓扑图中框内部分,框外部分不属于本次评估范围。拓扑

图中隔离网闸内接口、华为交换机内接口为评估边界。

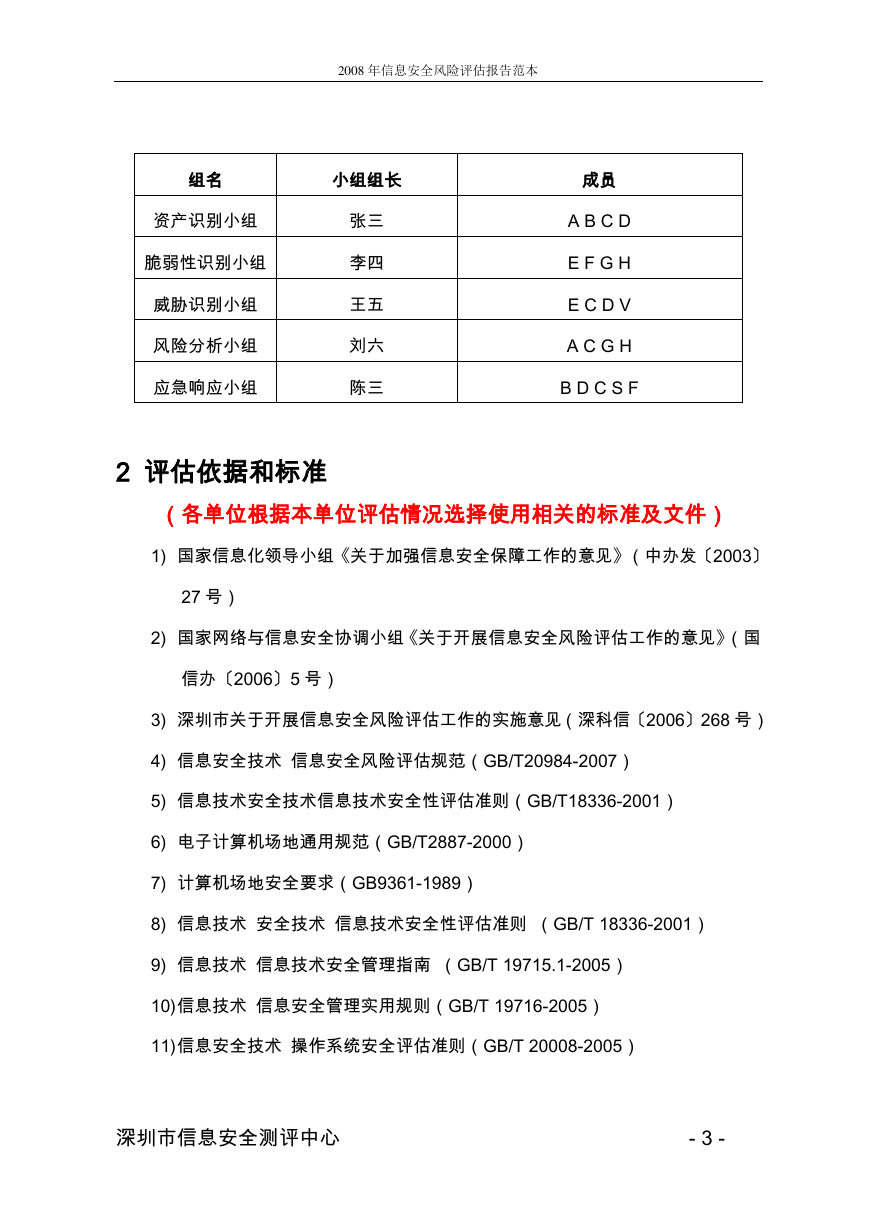

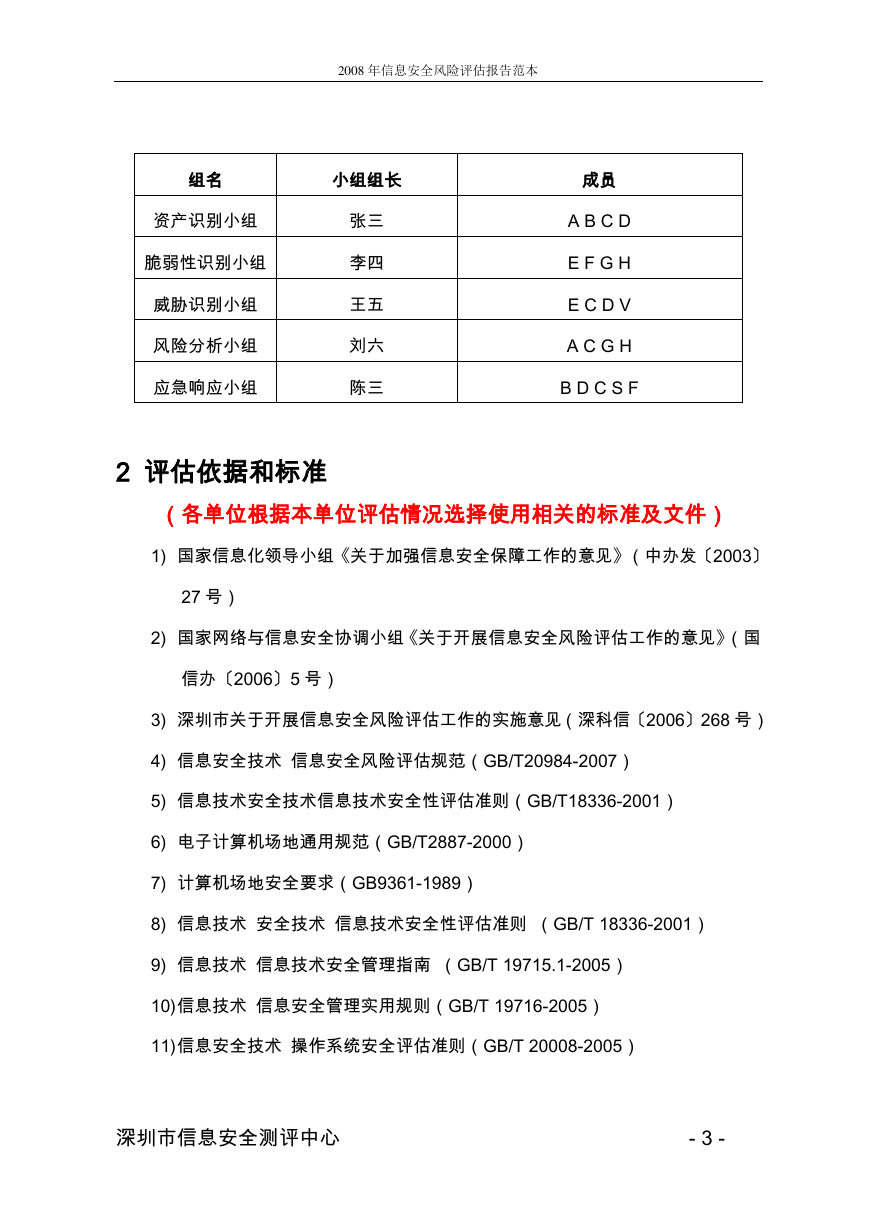

1.2 评估组织

我局专门成立了自评估工作小组负责开展本次评估工作,自评估工作小组组长

(最高管理者代表)由张三(分管信息中心的副局长)担任,评估项目负责人有赵二

(信息中心总工)担任,工作小组下设资产识别小组、脆弱性识别小组、威胁识别小

组、风险分析小组和应急响应小组风,人员组成情况如下:

深圳市信息安全测评中心 - 2 -

�

2008 年信息安全风险评估报告范本

组名

小组组长

资产识别小组

脆弱性识别小组

威胁识别小组

风险分析小组

应急响应小组

张三

李四

王五

刘六

陈三

2 评估依据和标准

成员

A B C D

E F G H

E C D V

A C G H

B D C S F

(各单位根据本单位评估情况选择使用相关的标准及文件)

1) 国家信息化领导小组《关于加强信息安全保障工作的意见》(中办发〔2003〕

27 号)

2) 国家网络与信息安全协调小组《关于开展信息安全风险评估工作的意见》(国

信办〔2006〕5 号)

3) 深圳市关于开展信息安全风险评估工作的实施意见(深科信〔2006〕268 号)

4) 信息安全技术 信息安全风险评估规范(GB/T20984-2007)

5) 信息技术安全技术信息技术安全性评估准则(GB/T18336-2001)

6) 电子计算机场地通用规范(GB/T2887-2000)

7) 计算机场地安全要求(GB9361-1989)

8) 信息技术 安全技术 信息技术安全性评估准则 (GB/T 18336-2001)

9) 信息技术 信息技术安全管理指南 (GB/T 19715.1-2005)

10) 信息技术 信息安全管理实用规则(GB/T 19716-2005)

11) 信息安全技术 操作系统安全评估准则(GB/T 20008-2005)

深圳市信息安全测评中心 - 3 -

�

2008 年信息安全风险评估报告范本

12) 信息安全技术 数据库管理系统安全评估准则(GB/T 20009-2005)

13) 信息安全技术 包过滤防火墙评估准则(GB/T 20010-2005)

14) 信息安全技术 路由器安全评估准则(GB/T 20011-2005)

15) 信息安全技术 信息系统安全管理要求(GB/T 20269-2006)

16) 信息安全技术 网络基础安全技术要求(GB/T 20270-2006)

17) 信息安全技术 信息系统通用安全技术要求(GB/T 20271-2006)

18) 信息安全技术 操作系统安全技术要求(GB/T 20272-2006)

19) 信息安全技术 数据库管理系统安全技术要求(GB/T 20273-2006)

20) 信息安全技术 网络和终端设备隔离部件测试评价方法(GB/T 20277-2006)

21) 信息安全技术 网络和终端设备隔离部件安全技术要求(GB/T 20279-2006)

22) 信息安全技术 防火墙技术要求和测试评价方法(GB/T 20281-2006)

23) 信息安全技术 信息系统安全工程管理要求(GB/T 20282-2006)

24) 信息安全技术 路由器安全技术要求(GB/T 18018-2007)

25) 信息安全技术 信息系统安全审计产品技术要求和评价方法(GB/T

20945-2007)

26) 信息技术 安全技术 信息安全事件管理指南(GB/Z 20985-2007)

27) 信息安全技术 信息安全事件分类分级指南(GB/Z 20986-2007)

28) 信息安全技术 服务器安全技术要求(GB/T 21028-2007)

29) 信息安全技术 网络交换机安全技术要求(GB/T 21050-2007)

30) 信息技术——信息安全管理实施细则(ISO/IEC 17799:2000)

31) 信息技术——信息安全管理实施规范(ISO/IEC 27001:2005)

32) 深圳市信息安全风险评估实施指南

33) 各种检查机构运作的一般规则(ISO-IEC 17020-2004)

深圳市信息安全测评中心 - 4 -

�

2008 年信息安全风险评估报告范本

3 资产识别

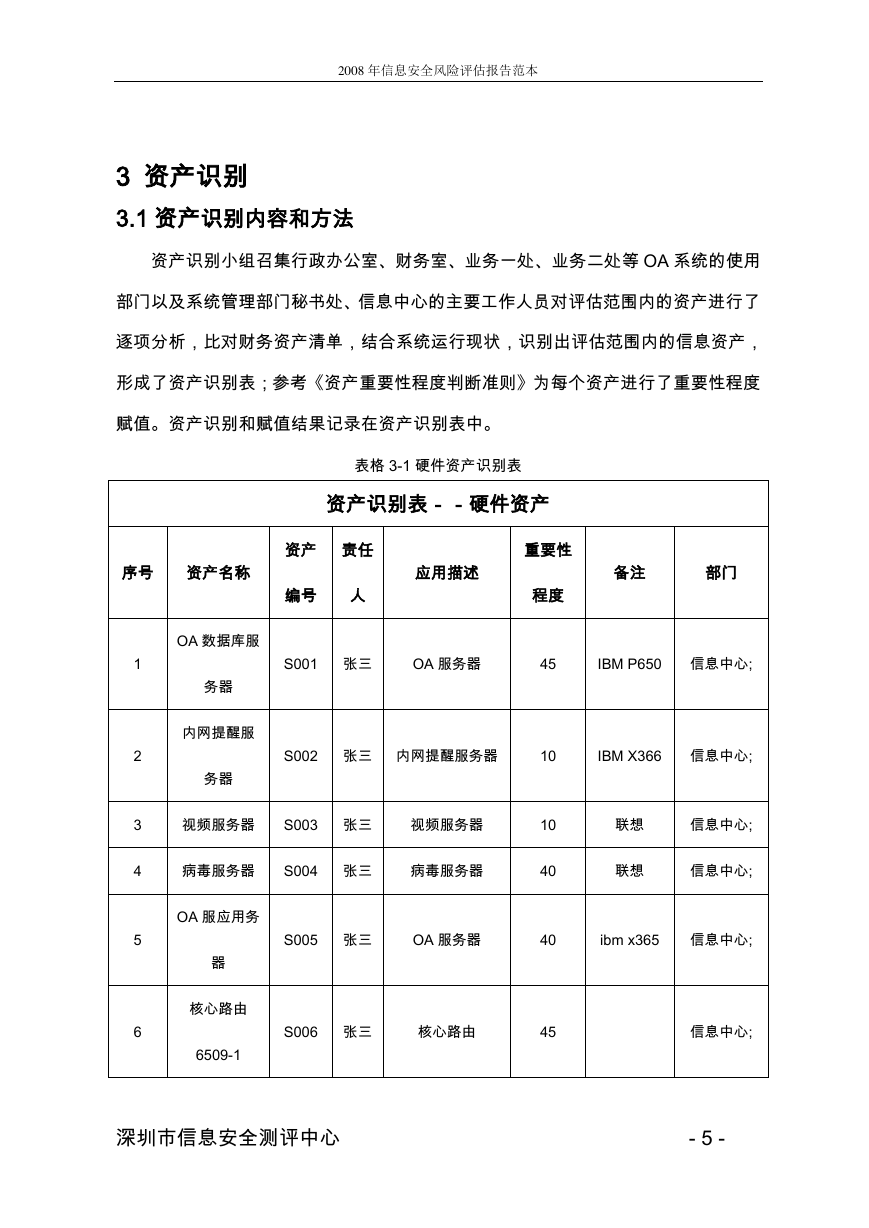

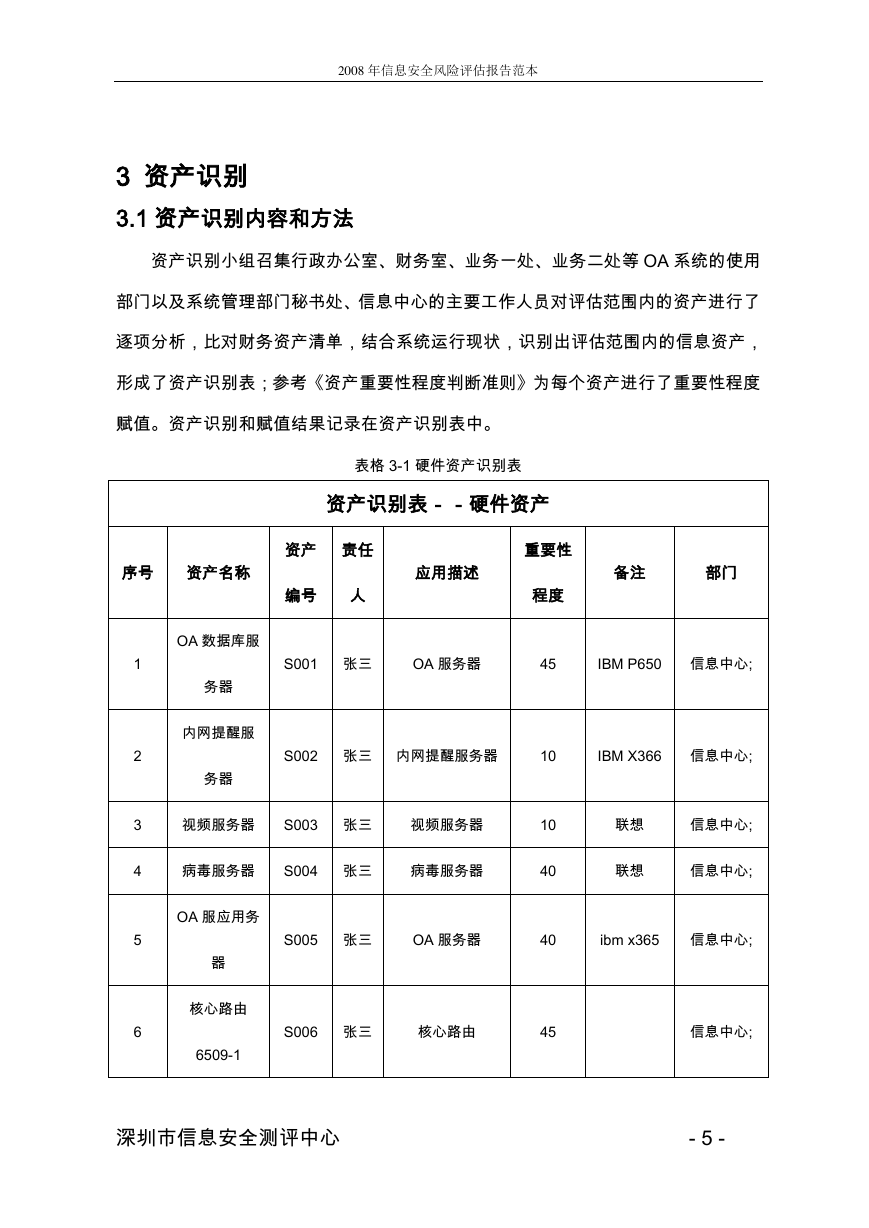

3.1 资产识别内容和方法

资产识别小组召集行政办公室、财务室、业务一处、业务二处等 OA 系统的使用

部门以及系统管理部门秘书处、信息中心的主要工作人员对评估范围内的资产进行了

逐项分析,比对财务资产清单,结合系统运行现状,识别出评估范围内的信息资产,

形成了资产识别表;参考《资产重要性程度判断准则》为每个资产进行了重要性程度

赋值。资产识别和赋值结果记录在资产识别表中。

表格 3-1 硬件资产识别表

资产识别表--硬件资产

序号 资产名称

应用描述

资产

责任

编号

人

重要性

程度

备注

部门

1

2

3

4

5

6

OA 数据库服

务器

内网提醒服

务器

S001 张三

OA 服务器

45

IBM P650 信息中心;

S002 张三 内网提醒服务器

10

IBM X366 信息中心;

视频服务器

S003 张三

视频服务器

病毒服务器

S004 张三

病毒服务器

10

40

联想

信息中心;

联想

信息中心;

OA 服应用务

器

核心路由

6509-1

S005 张三

OA 服务器

40

ibm x365 信息中心;

S006 张三

核心路由

45

信息中心;

深圳市信息安全测评中心 - 5 -

�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc