2002 年 9 月全国计算机三级数据库技术考试真题及答案

一、选择题(每小题 1 分,共 60 分)

下列各题 A)、B)、C)、D)四个选项中,只有一个选项是正确的,请将正确选项涂写在答题

卡相应位置上,答在试卷上不得分。

(1)设有关键码序列(16,9,4,25,15,2,13,18,17,5,8,24),要按关键码值递增的

次序排序,采用直接选择排序法,一趟扫描后的结果为______。

A) (15,2,4,18,16,5,8,24,17,9,13,25)

B) (2,9,4,25,15,16,13,18,17,5,8,24)

C) (9,4,16,15,2,13,18,17,5,8,24,25)

D) (9,16,4,25,2,15,13,18,5,17,8,24)

(2) 以存储程序原理为基础的冯·诺依曼结构的计算机,一般都由五大功能部件组成,它们

是______。

A) 运算器、控制器、存储器、输入设备和输出设备

B) 运算器、累加器、寄存器、外部设备和主机

C) 加法器、控制器、总线、寄存器和外部设备

D) 运算器、存储器、控制器、总线和外部设备

(3)下面列出的条目中,哪些是数据库系统的组成成员______?

Ⅰ.操作系统

Ⅱ.数据库管理系统

Ⅲ.用户

Ⅳ.数据库管理员

Ⅴ.数据库

A) Ⅱ、Ⅲ、Ⅳ和Ⅴ

B) Ⅱ、Ⅳ和Ⅴ

C) Ⅰ、Ⅱ、Ⅳ和Ⅴ

D) 都是

(4) 在关系数据库中,表(table)是三级模式结构中的_______。

A) 外模式 B) 模式 C) 存储模式 D) 内模式

(5) 在下面列出的数据模型中,哪一个是概念数据模型______。

�

A) 关系模型 B) 层次模型 C) 网状模型 D) 实体-联系模型

(6)下面列出的数据管理技术发展的三个阶段中,哪个(些)阶段没有专门的软件对数据进行

管理______。

Ⅰ.人工管理阶段

Ⅱ.文件系统阶段

Ⅲ.数据库阶段

A) 只有Ⅰ B) 只有Ⅱ C) Ⅰ和Ⅱ D) Ⅱ和Ⅲ

(7) 下列关于操作系统设备管理的叙述中,哪个是不正确的______。

A) 设备管理使用户能独立于具体设备的复杂物理特性而方便地使用设备

B) 设备管理利用各种技术提高 CPU 与设备、设备与设备之间的并行工作能力

C) 操作系统对用户屏蔽了实现具体设备 I/O 操作的细节

D) 操作系统对设备尽量提供各种不同的接口

(8) 文件的存取方式与文件的物理结构有关,可能有如下的文件物理结构:

Ⅰ.顺序结构 Ⅱ.线性结构

Ⅲ.链接结构 Ⅳ.索引结构

而常见的文件物理结构是______。

A) Ⅰ、Ⅱ和Ⅲ B) Ⅱ、Ⅲ和Ⅳ

C) Ⅰ、Ⅲ和Ⅳ D) Ⅰ、Ⅱ和Ⅳ

(9) 文件的存取方式是由文件的性质和用户使用文件的情况而确定的,一般有两种存取方

式,它们是______。

A) 直接存取和间接存取 B) 顺序存取和随机存取

C) 只读存取和读写存取 D) 顺序存取和链接存取

(10) 在页式存储管理中,系统提供一对硬件寄存器,它们是______。

A) 基址寄存器和限长寄存器

B) 页表始址寄存器和页表长度寄存器

C) 上界寄存器和下界寄存器

D) 直接地址寄存器和间接地址寄存器

(11)为了保证 CPU 执行程序指令时能正确访问存储单元,需要将用户程序中的逻辑地址转换

为运行时可由机器直接寻址的物理地址,这一过程称为______。

A) 地址分配 B) 地址计算 C) 地址映射 D) 地址查询

�

(12)一个已经具备运行条件,但由于没有获得 CPU 而不能运行的进程处于______。

A) 等待状态 B) 睡眠状态 C) 就绪状态 D) 挂起状态

(13)以下有关强迫性中断事件的叙述中,哪一个是不正确的______。

A) 输入输出中断是来自通道或者各种外部设备的中断,用于反映通道或设备的工作情况

B) 硬件故障中断是机器发生错误时产生的中断

C) 时钟中断是软件时钟到时而引起的中断

D) 程序性中断是正在运行程序中有意识安排而引起的中断

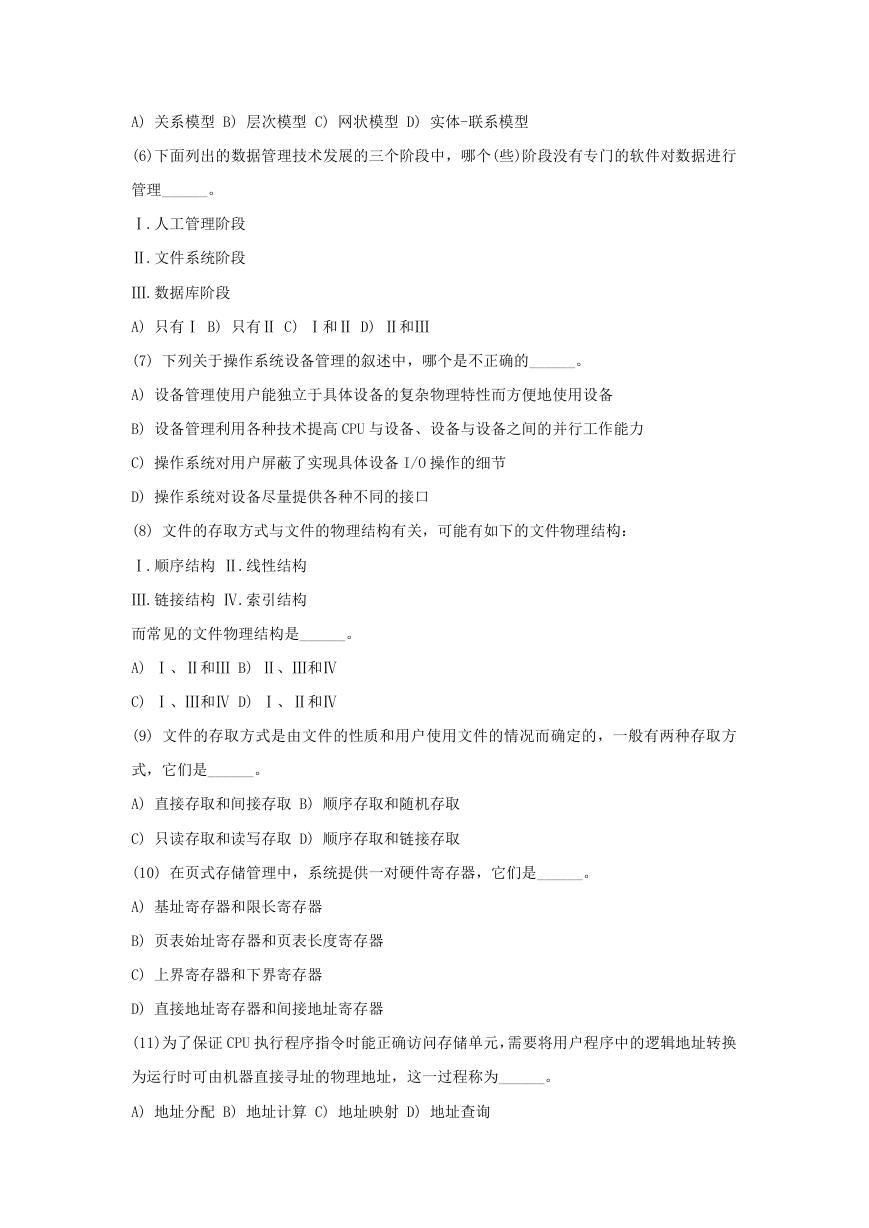

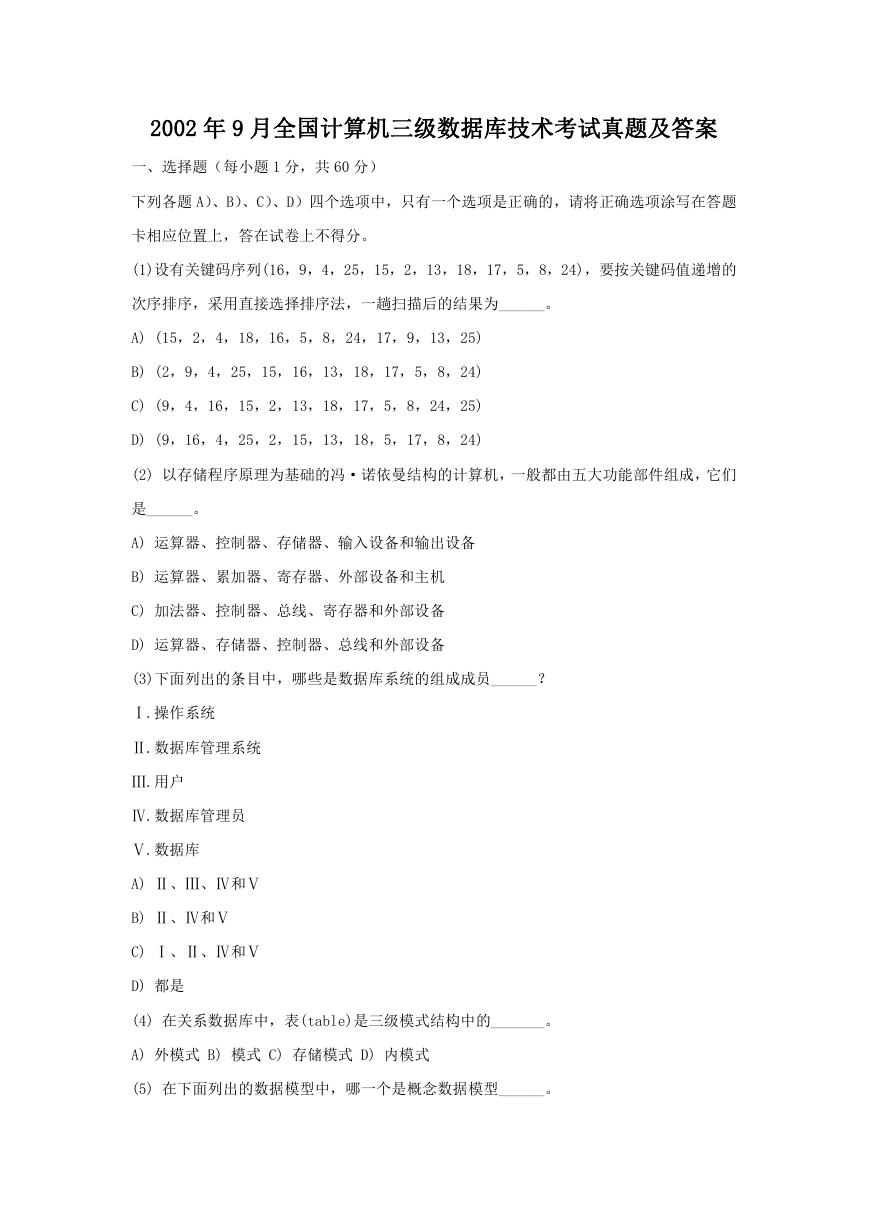

(14)有如下两个关系,其中雇员信息表关系 EMP 的主键是雇员号,部门信息表关系 DEPT 的

主键是部门号。

EMP

┌───┬────┬────┬────┐

│雇员号│雇员名 │ 部门号 │ 工资 │

├───┼────┼────┼────┤

│ 001 │ 张山 │ 02

│ 2000 │

│ 010 │王宏达 │ 01

│ 1200 │

│ 056 │马林生 │ 02

│ 1000 │

│ 101 │ 赵敏 │ 04

│ 1500 │

└───┴────┴────┴────┘

DEPT

┌───┬────┬────┐

│部门号│ 部门名 │ 地址 │

├───┼────┼────┤

│ 01 │业务部 │ 1 号楼 │

│ 02 │销售部 │ 2 号楼 │

│ 03 │服务部 │ 3 号楼 │

│ 04 │财务部 │ 4 号楼 │

└───┴────┴────┘

若执行下面列出的操作,哪个操作不能成功执行?

A) 从 EMP 中删除行(‘010’,‘王宏达’,‘01’,1200)

B) 在 EMP 中插入行(‘102’,‘赵敏’,‘01’,1500)

�

C) 将 EMP 中雇员号=‘056’的工资改为 1600 元

D) 将 EMP 中雇员号=‘101’的部门号改为‘05’

(15)以下有关操作系统的叙述中,哪一个是不正确的______。

A) 操作系统管理着系统中的各种资源

B) 操作系统应为用户提供良好的界面

C) 操作系统是资源的管理者和仲裁者

D) 操作系统是计算机系统中的一个应用软件

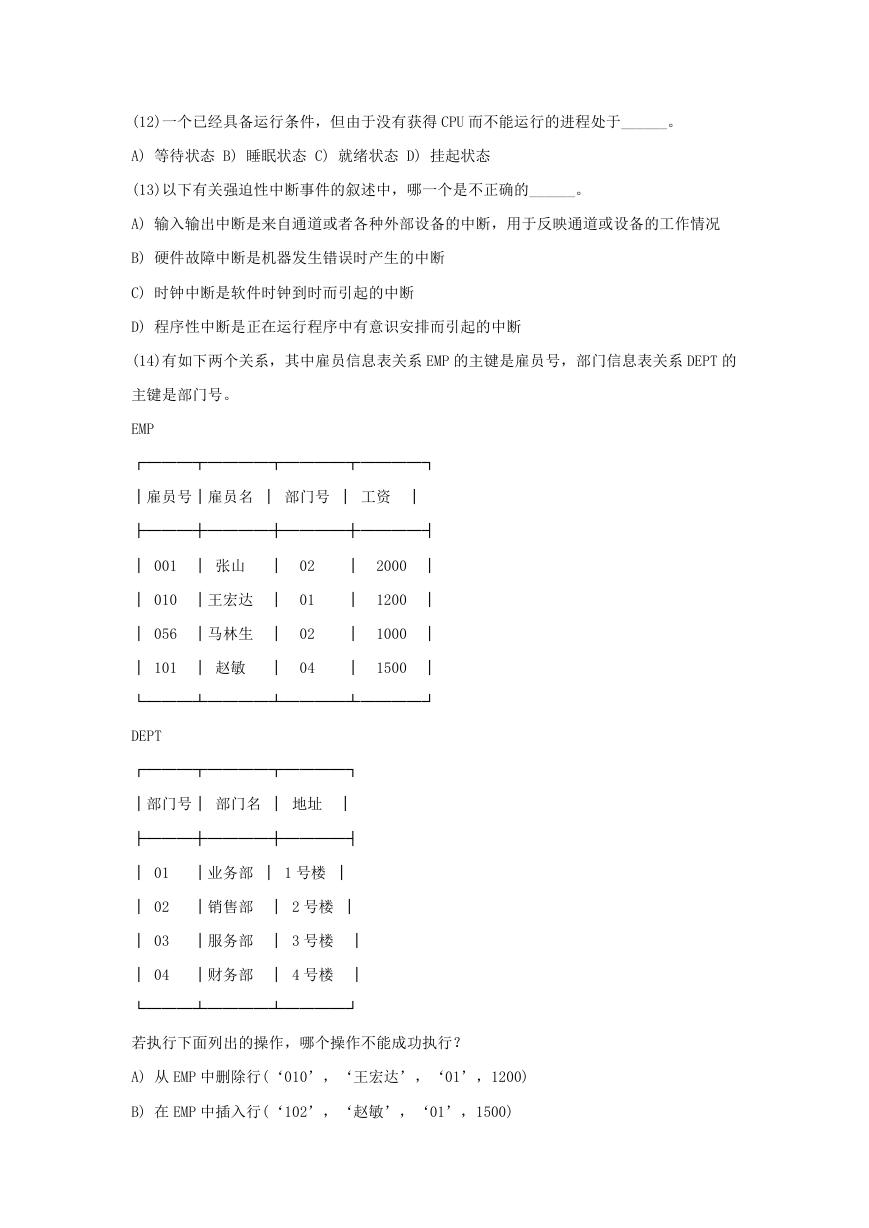

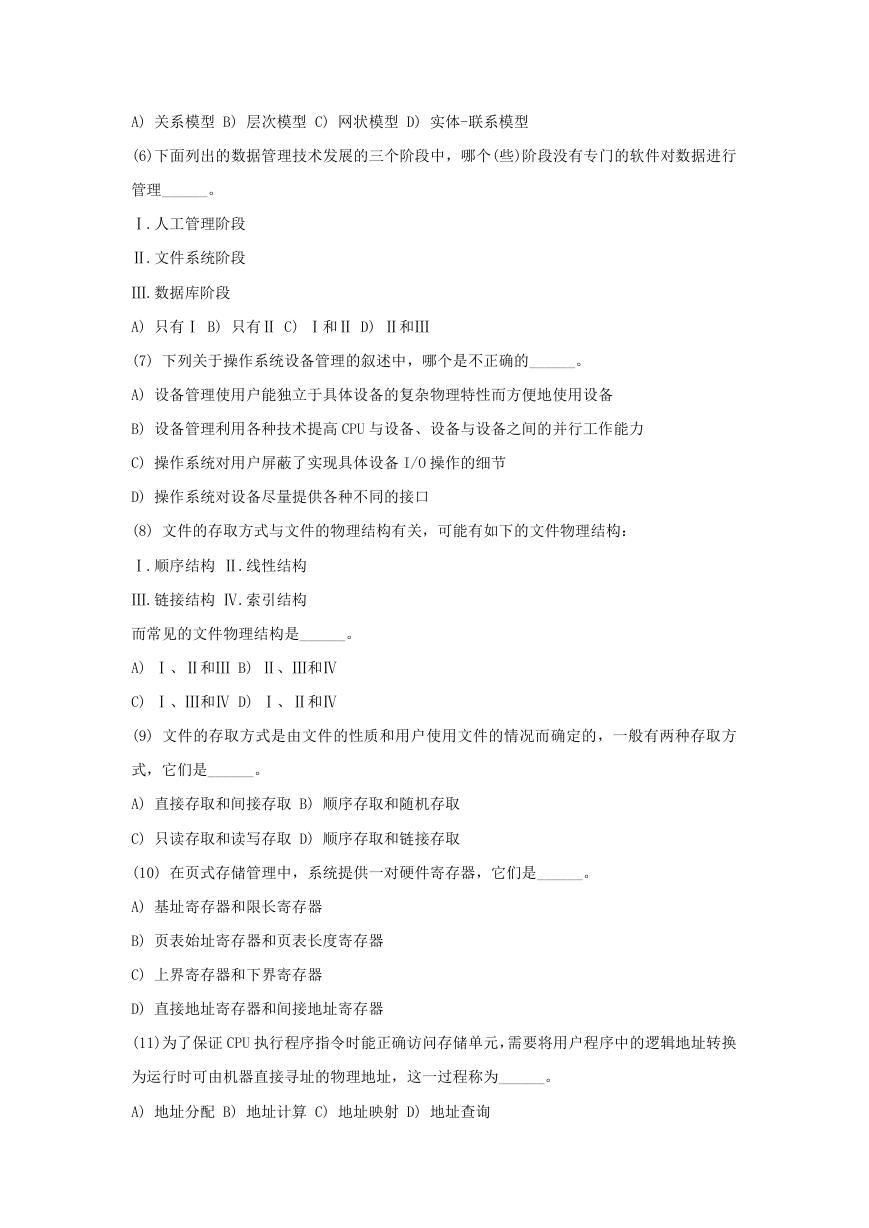

(16)有如下两个关系,其中雇员信息表关系 EMP 的主键是雇员号,部门信息表关系 DEPT 的

主键是部门号。

EMP

┌───┬────┬────┬────┐

│雇员号│雇员名 │ 部门号 │ 工资 │

├───┼────┼────┼────┤

│ 001 │ 张山 │ 02

│ 2000 │

│ 010 │王宏达 │ 01

│ 1200 │

│ 056 │马林生 │ 02

│ 1000 │

│ 101 │ 赵敏 │ 04

│ 1500 │

└───┴────┴────┴────┘

DEPT

┌───┬────┬────┐

│部门号│ 部门名 │ 地址 │

├───┼────┼────┤

│ 01 │业务部 │ 1 号楼 │

│ 02 │销售部 │ 2 号楼 │

│ 03 │服务部 │ 3 号楼 │

│ 04 │财务部 │ 4 号楼 │

└───┴────┴────┘

若执行下面列出的操作,哪个操作不能成功执行______。

A) 从 DEPT 中删除部门号=‘03’的行

B) 在 DEPT 中插入行(‘06’,‘计划部’,‘6 号楼’)

�

C) 将 DEPT 中部门号=‘02’的部门号改为‘10’

D) 将 DEPT 中部门号=‘01’的地址改为‘5 号楼’

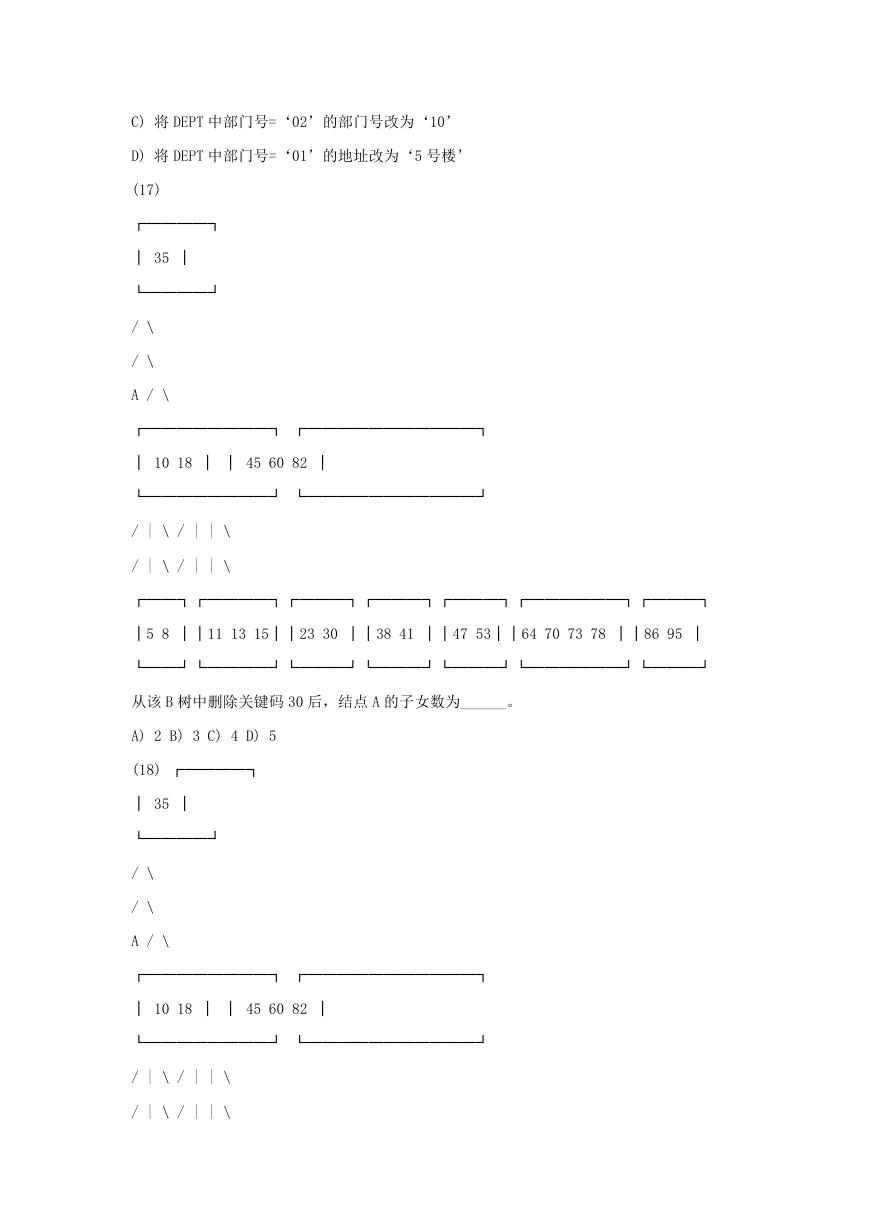

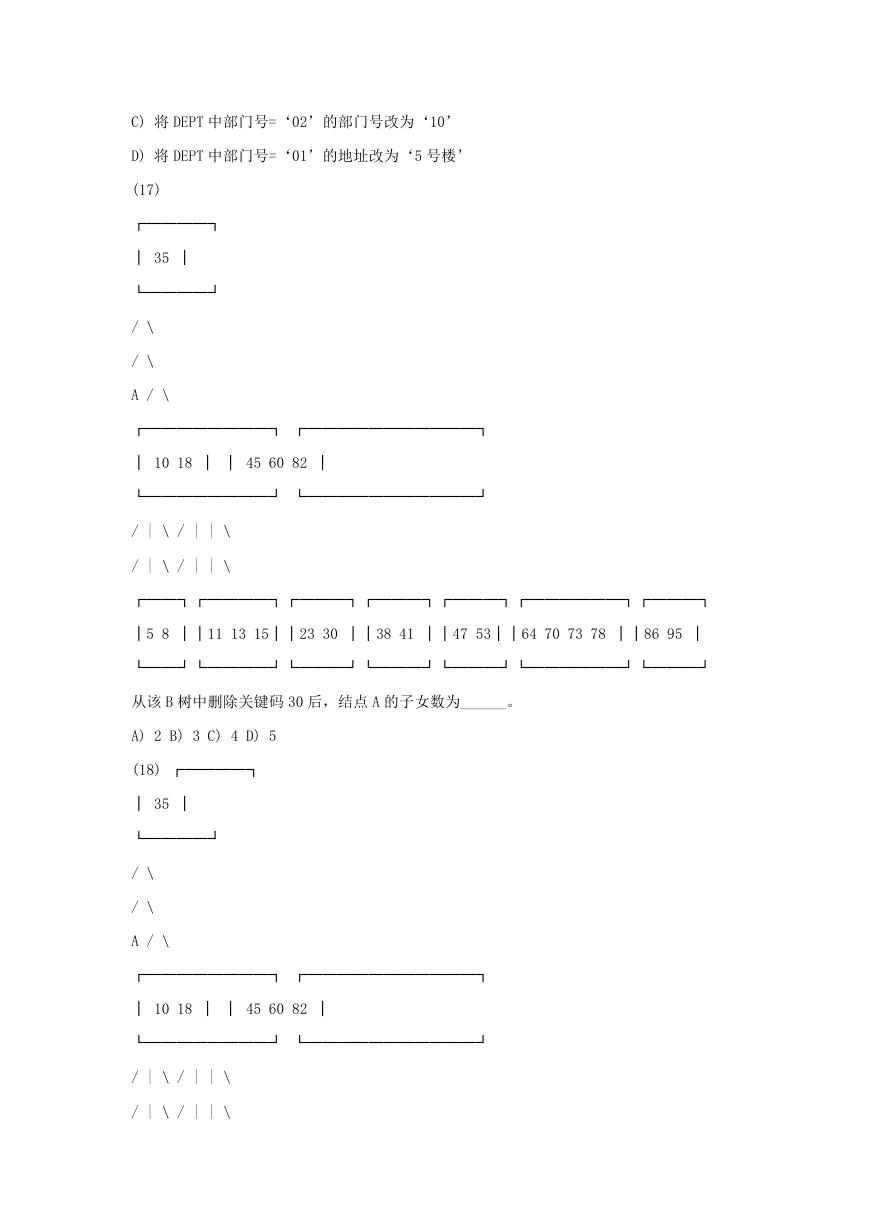

(17)

┌────┐

│ 35 │

└────┘

/ \

/ \

A / \

┌────────┐ ┌───────────┐

│ 10 18 │ │ 45 60 82 │

└────────┘ └───────────┘

/ | \ / | | \

/ | \ / | | \

┌──┐┌────┐┌───┐┌───┐┌───┐┌──────┐┌───┐

│5 8 ││11 13 15││23 30 ││38 41 ││47 53││64 70 73 78 ││86 95 │

└──┘└────┘└───┘└───┘└───┘└──────┘└───┘

从该 B 树中删除关键码 30 后,结点 A 的子女数为______。

A) 2 B) 3 C) 4 D) 5

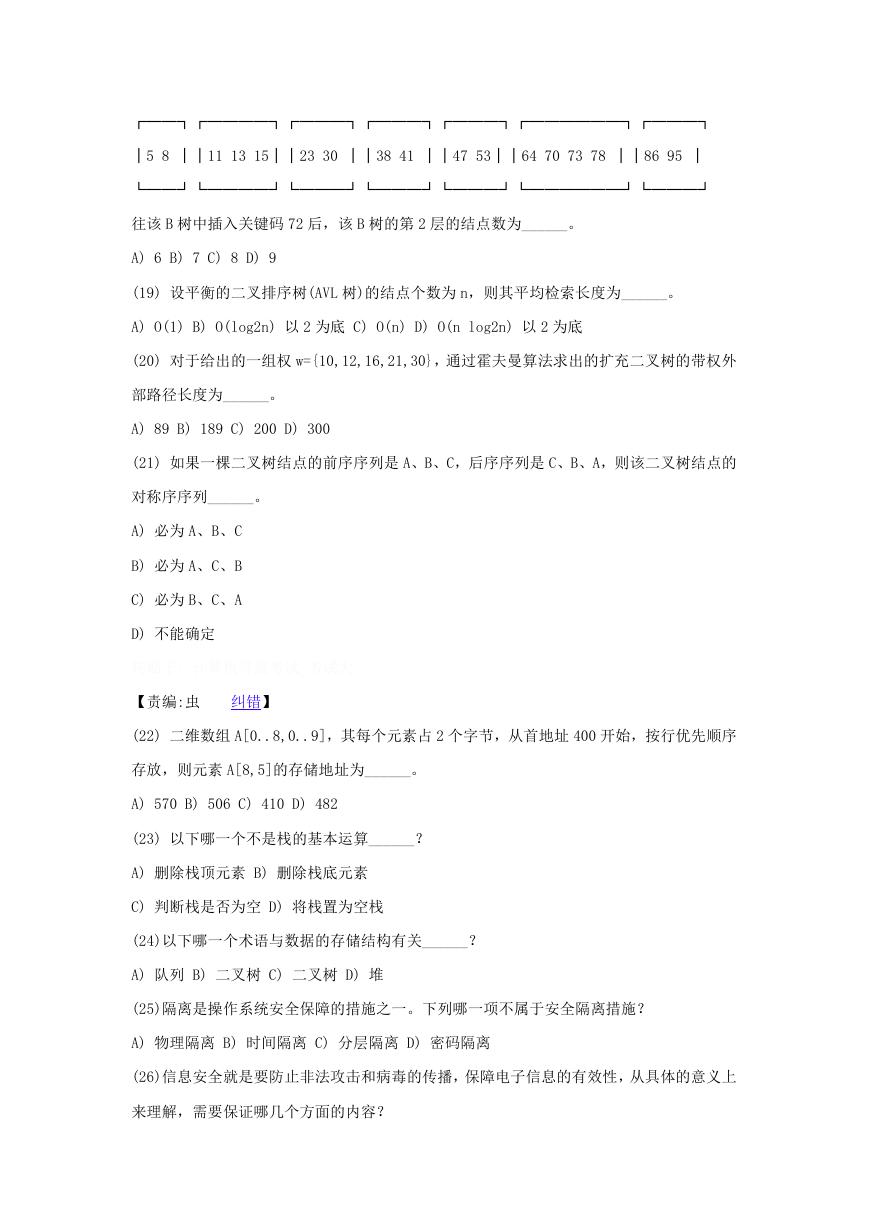

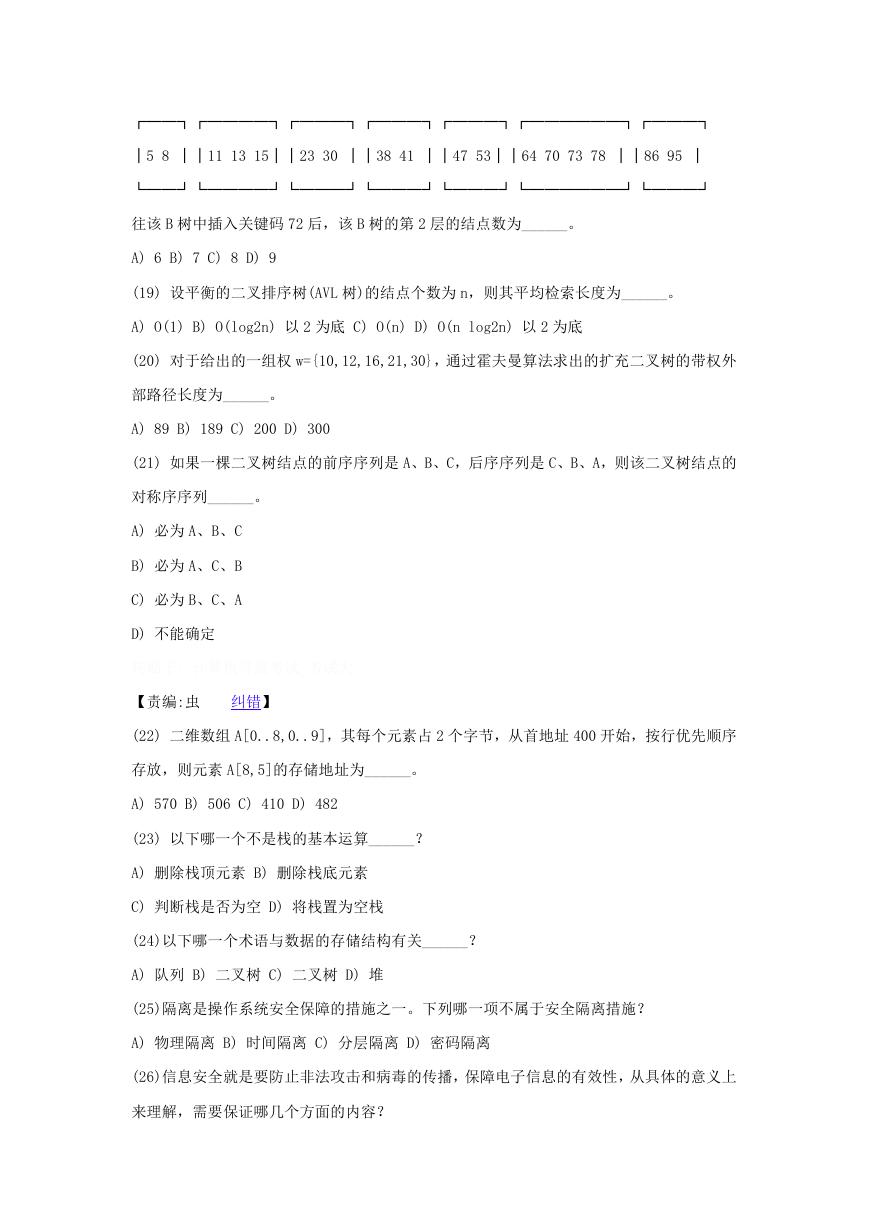

(18) ┌────┐

│ 35 │

└────┘

/ \

/ \

A / \

┌────────┐ ┌───────────┐

│ 10 18 │ │ 45 60 82 │

└────────┘ └───────────┘

/ | \ / | | \

/ | \ / | | \

�

┌──┐┌────┐┌───┐┌───┐┌───┐┌──────┐┌───┐

│5 8 ││11 13 15││23 30 ││38 41 ││47 53││64 70 73 78 ││86 95 │

└──┘└────┘└───┘└───┘└───┘└──────┘└───┘

往该 B 树中插入关键码 72 后,该 B 树的第 2 层的结点数为______。

A) 6 B) 7 C) 8 D) 9

(19) 设平衡的二叉排序树(AVL 树)的结点个数为 n,则其平均检索长度为______。

A) O(1) B) O(log2n) 以 2 为底 C) O(n) D) O(n log2n) 以 2 为底

(20) 对于给出的一组权 w={10,12,16,21,30},通过霍夫曼算法求出的扩充二叉树的带权外

部路径长度为______。

A) 89 B) 189 C) 200 D) 300

(21) 如果一棵二叉树结点的前序序列是 A、B、C,后序序列是 C、B、A,则该二叉树结点的

对称序序列______。

A) 必为 A、B、C

B) 必为 A、C、B

C) 必为 B、C、A

D) 不能确定

转贴于:计算机等级考试_考试大

【责编:虫

纠错】

(22) 二维数组 A[0..8,0..9],其每个元素占 2 个字节,从首地址 400 开始,按行优先顺序

存放,则元素 A[8,5]的存储地址为______。

A) 570 B) 506 C) 410 D) 482

(23) 以下哪一个不是栈的基本运算______?

A) 删除栈顶元素 B) 删除栈底元素

C) 判断栈是否为空 D) 将栈置为空栈

(24)以下哪一个术语与数据的存储结构有关______?

A) 队列 B) 二叉树 C) 二叉树 D) 堆

(25)隔离是操作系统安全保障的措施之一。下列哪一项不属于安全隔离措施?

A) 物理隔离 B) 时间隔离 C) 分层隔离 D) 密码隔离

(26)信息安全就是要防止非法攻击和病毒的传播,保障电子信息的有效性,从具体的意义上

来理解,需要保证哪几个方面的内容?

�

I.保密性(Confidentiality)

II.完整性(Integrity)

III.可用性(Availability)

IV.可控性(Controllability)

A) I、II 和 IV B) I、II 和 III C) II、III 和 IV D) 都是

(27)Internet 的主要组成成分是

A) 双绞线、同轴电缆、光纤电缆与无线通信信道

B) 通信线路、路由器、主机和信息资源

C) 局域网、广域网、校园网和主干网

D) 局域网、广域网和城域网

(28)以下关于计算机网络的基本特征的叙述中,哪一条是不正确的_______。

A) 在计算机网络中采用了分组交换技术

B) 建立计算机网络的主要目的是实现计算机资源的共享

C) 互连的计算机是分布在不同地理位置的多台独立的“自治计算机”

D) 连网计算机之间的通信必须遵循共同的网络协议

(29)计算机语言是一类面向计算机的人工语言,它是进行程序设计的工具,又称为程序设计

语言。现有的程序设计语言一般可分为三类,它们是______。

A) Basic 语言、Fortran 语言和 C 语言

B) 中文语言、英文语言和拉丁语言

C) Unix、Windows 和 Linux

D) 机器语言、汇编语言和高级语言

(30)操作系统具有进程管理、存储管理、文件管理和设备管理的功能,在以下有关的描述中,

哪一个是不正确的______。

A) 进程管理主要是对程序进行管理

B) 存储管理主要是管理内存资源

C) 文件管理可以有效地支持对文件的操作,解决文件共享、保密和保护问题

D) 设备管理是指计算机系统中除了 CPU 和内存以外的所有输入、输出设备的管理

(31)数据库系统发生故障时,可以基于日志进行恢复。下面列出的条目中,哪些是日志记录

的内容______。

Ⅰ.事务开始信息

�

Ⅱ.更新信息

Ⅲ.提交信息

Ⅳ.事务中止信息

A) Ⅰ、Ⅱ和Ⅳ B) Ⅰ、Ⅲ和Ⅳ C) Ⅱ、Ⅲ和Ⅳ D) 都是

(32)下面哪一条不是对象-关系数据库的基本特征______。

A) 关系的规范化程度更高

B) SQL 环境中对基本数据类型的扩充提供了支持

C) 对规则系统的支持

D) SQL 环境中对继承性提供了支持

(33)下面所列的工具中,不能用于数据库应用系统界面开发的工具是______。

A) Visual Basic B) Delphi C) PowerDesigner D) PowerBuilder

(34)下面关于企业级应用开发平台 UNIFACE 的叙述中,哪一个是不正确的______。

A) UNIFACE 采用模型驱动、构件式的应用构造策略

B) UNIFACE 的开发语言是 JAVA

C) UNIFACE 支持 WEB 应用的开发

D) UNIFACE 可应用于构造大型而复杂的业务应用系统

(22) 二维数组 A[0..8,0..9],其每个元素占 2 个字节,从首地址 400 开始,按行优先

顺序存放,则元素 A[8,5]的存储地址为______。

A) 570 B) 506 C) 410 D) 482

(23) 以下哪一个不是栈的基本运算______?

A) 删除栈顶元素 B) 删除栈底元素

C) 判断栈是否为空 D) 将栈置为空栈

(24)以下哪一个术语与数据的存储结构有关______?

A) 队列 B) 二叉树 C) 二叉树 D) 堆

(25)隔离是操作系统安全保障的措施之一。下列哪一项不属于安全隔离措施?

A) 物理隔离 B) 时间隔离 C) 分层隔离 D) 密码隔离

(26)信息安全就是要防止非法攻击和病毒的传播,保障电子信息的有效性,从具体的意义上

来理解,需要保证哪几个方面的内容?

I.保密性(Confidentiality)

II.完整性(Integrity)

�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc