目 录

1 实验细节 ......................................................... 1

2 实验描述 ......................................................... 1

3 环境配置 ......................................................... 1

3.1 安装 daq 所需程序 ............................................ 1

3.1.1 安装 flex .............................................. 1

3.1.2 安装 bison ............................................. 1

3.1.3 安装 libpcap-dev ....................................... 2

3.2 安装 daq .................................................... 2

3.3 安装 snort 所需程序 .......................................... 2

3.3.1 安装 libpcre3-dev ...................................... 3

3.3.2 安装 libdumbnet-dev .................................... 3

3.3.3 安装 zlib1g-dev ........................................ 3

3.4 安装 snort .................................................. 3

3.5 配置 snort .................................................. 4

3.6 增加路径 .................................................... 6

3.7 安装 xampp .................................................. 6

3.8 测试 ........................................................ 6

4 实验任务 ......................................................... 7

4.1 snort 三种工作模式 .......................................... 7

4.2 snort 规则定义 .............................................. 8

4.3 任务一 ...................................................... 8

4.4 任务二 ..................................................... 11

5 实验问题 ........................................................ 12

6 实验总结 ........................................................ 12

�

1 实验细节

不需要材料,可以参考互联网上的资料。

2 实验描述

对于网络安全而言,入侵检测是一件非常重要的事。入侵检测系统(IDS)

用于检测网络中非法与恶意的请求。

Snort 是一款免费、开源的网络入侵防御系统(Network Intrusion Prevention

System,NIPS)和网络入侵检测系统(Network Intrusion Detection System,NIDS)

工具,用于管理和防御黑客入侵 Web 站点、应用程序和支持 Internet 的程序。

本实验为了了解 snort 入侵检测系统中,对于外界访问本机系统依据规则提出警

告等相关操作。查阅资料,编写具有防护警告的 snort rules,了解 snort 运行机理。

3 环境配置

3.1 安装 daq 所需程序

snort 使用数据采集器(daq)监听防火墙数据包队列,所以按照 daq。需预装的

程序有:flex、bison、libcap。

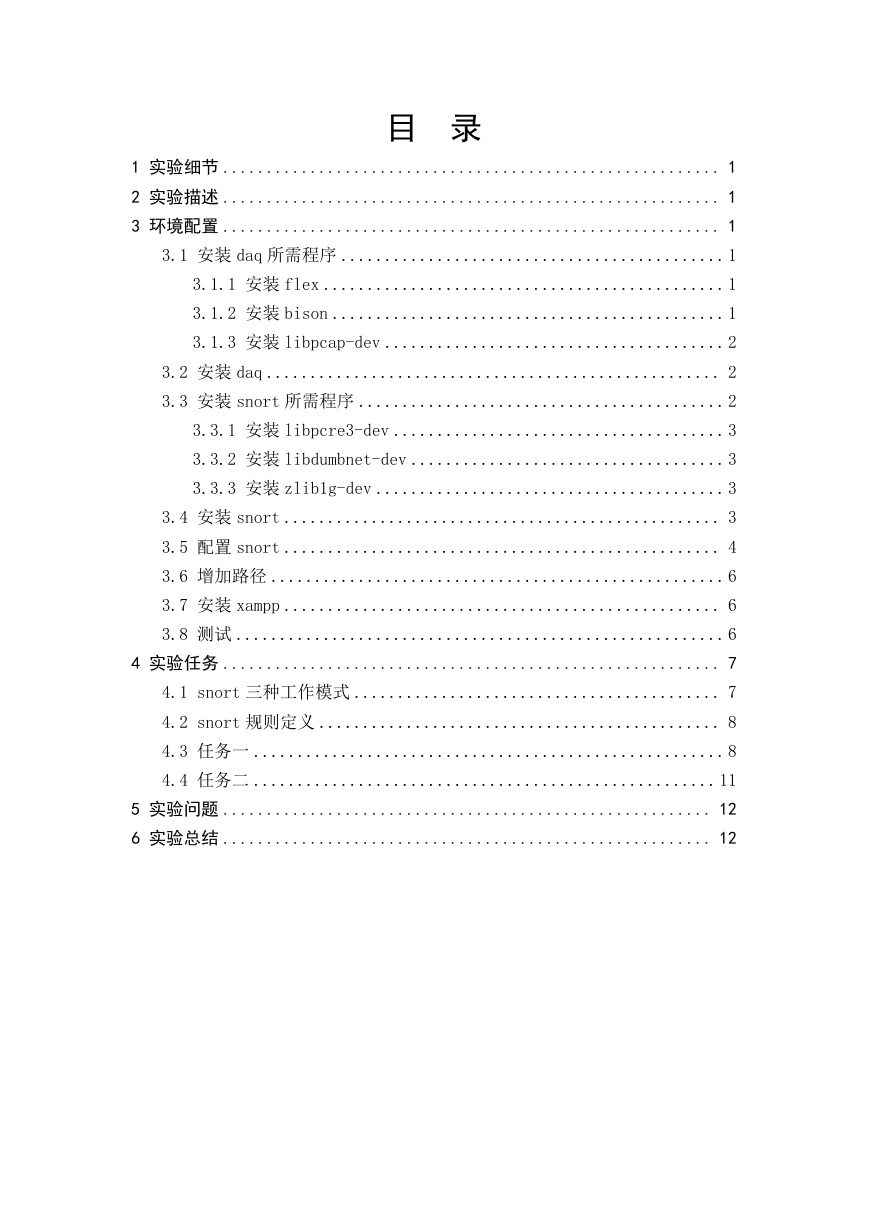

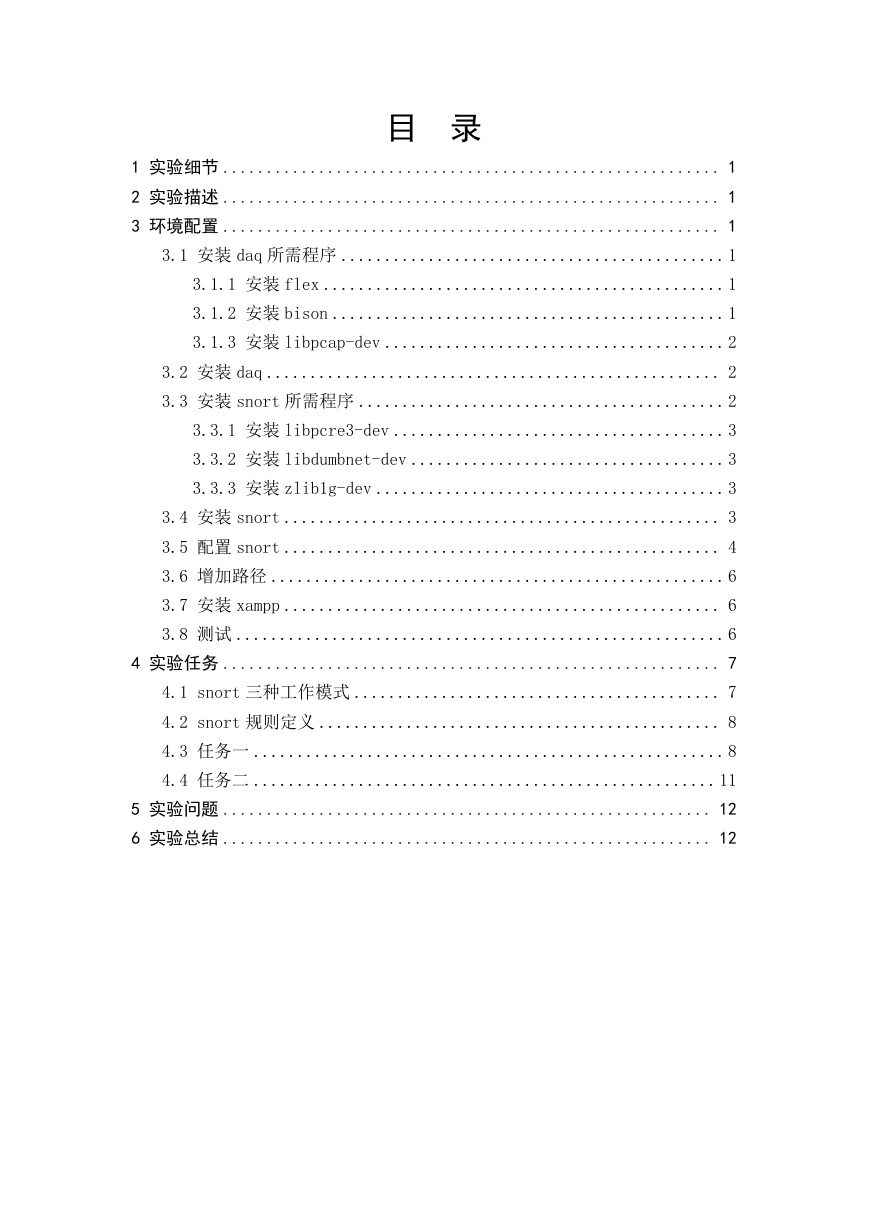

3.1.1 安装 flex

3.1.2 安装 bison

1

�

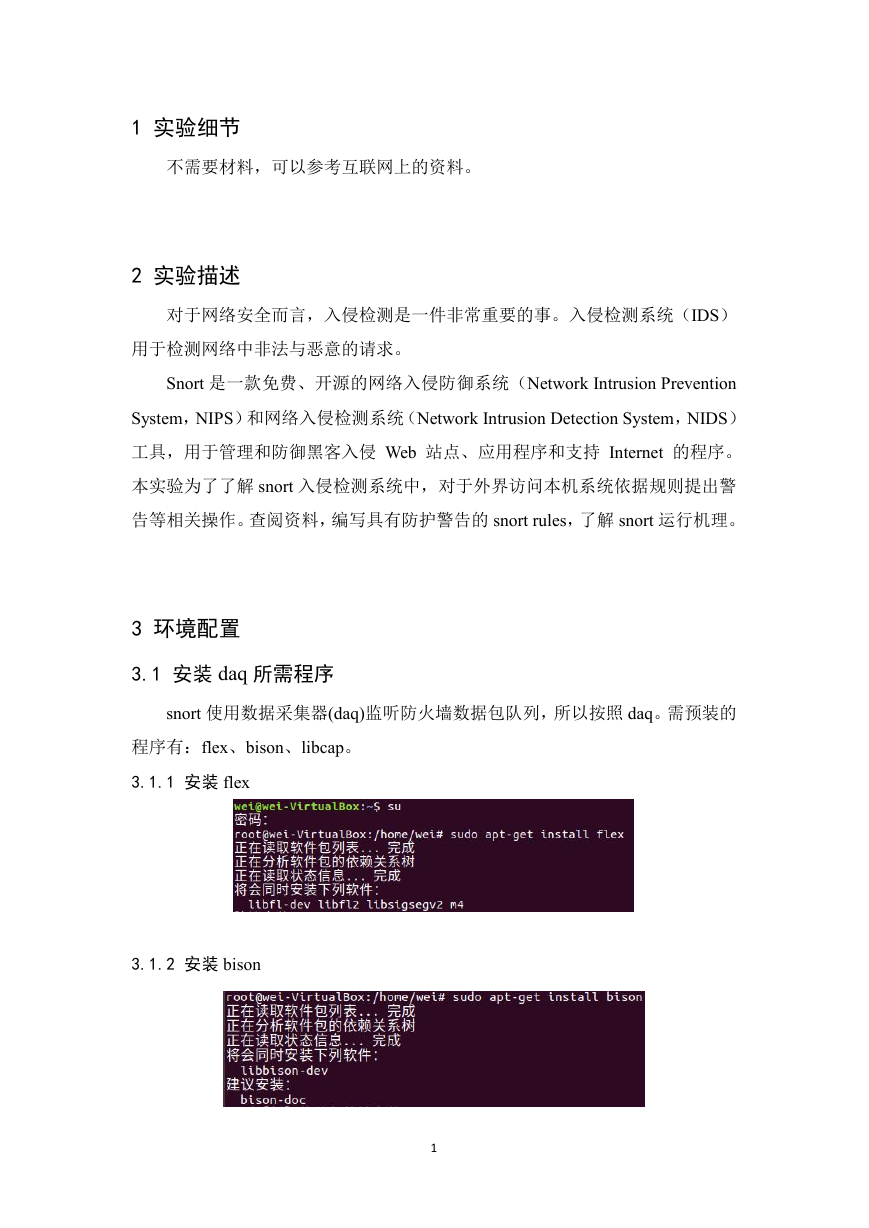

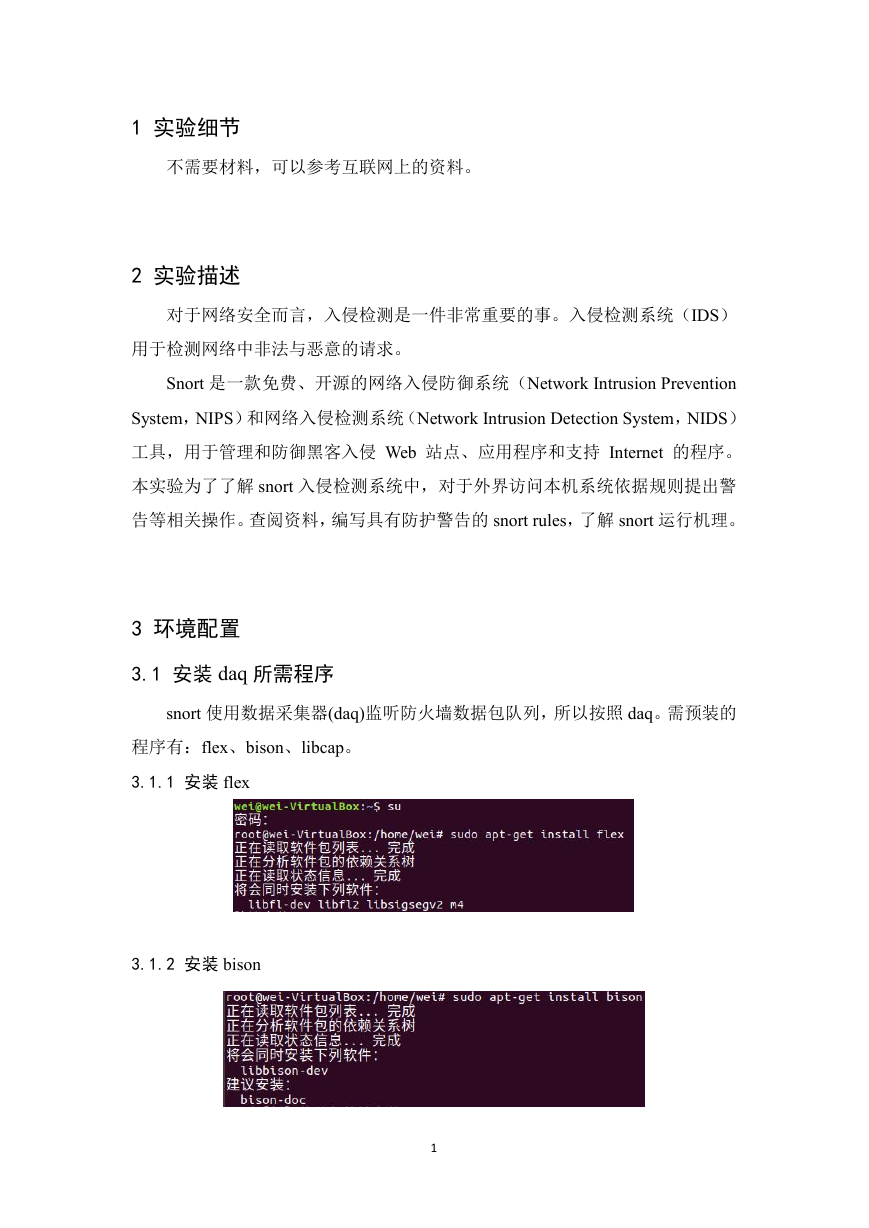

3.1.3 安装 libpcap-dev

3.2 安装 daq

安装 daq 本应使用如下命令:wget https://www.snort.org/downloads/

snort/daq-2.0.7.tar.gz,但由于是外网站,所以下载速度极慢,故在 csdn 中下载了

相关数据包并压缩。

安装后 make

3.3 安装 snort 所需程序

2

�

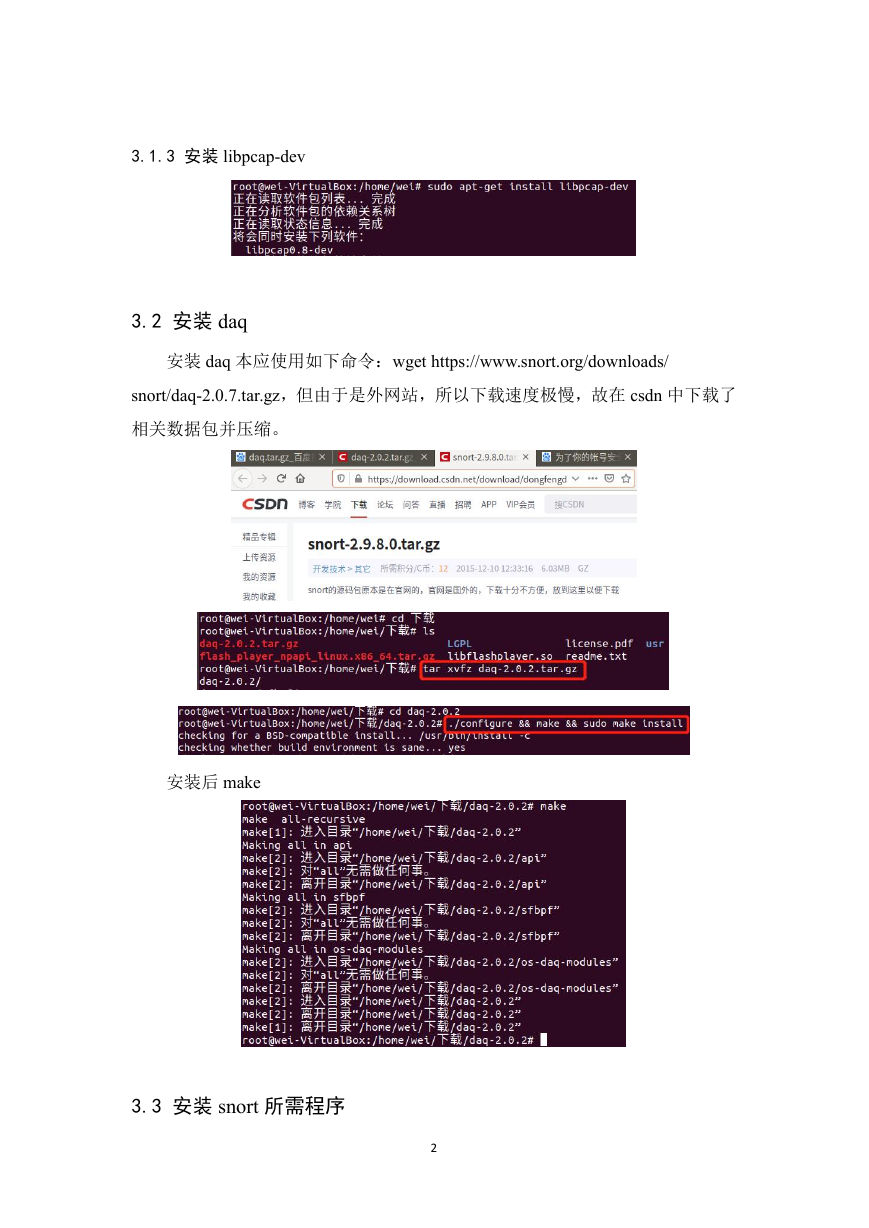

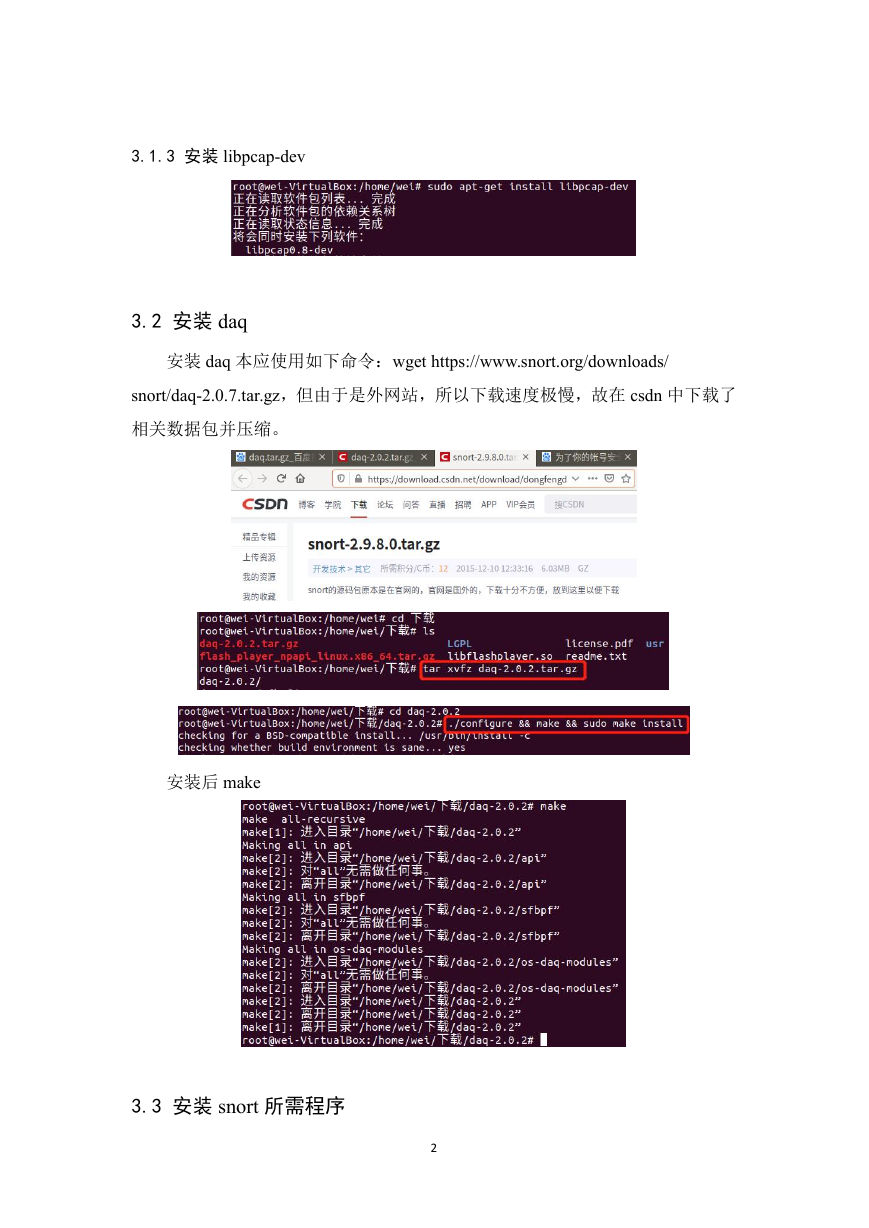

3.3.1 安装 libpcre3-dev

3.3.2 安装 libdumbnet-dev

3.3.3 安装 zlib1g-dev

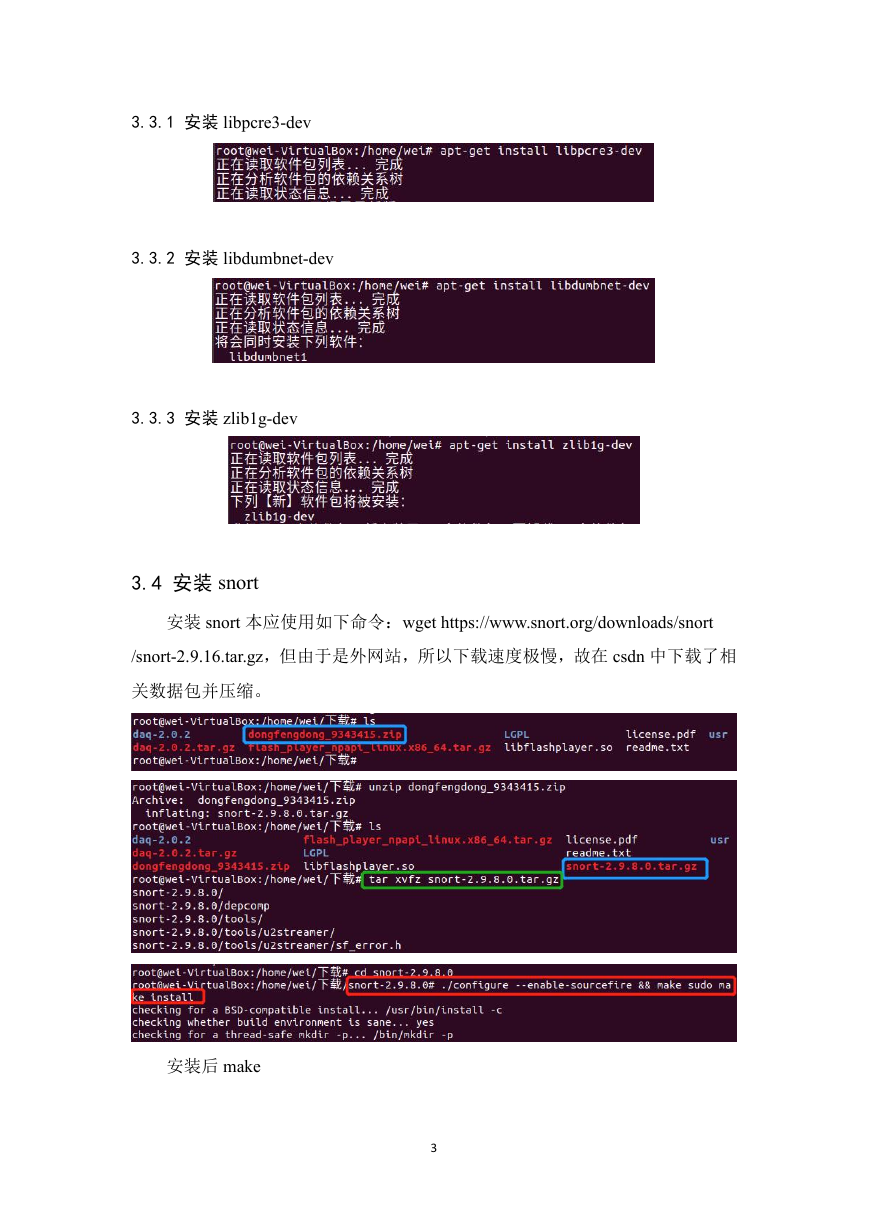

3.4 安装 snort

安装 snort 本应使用如下命令:wget https://www.snort.org/downloads/snort

/snort-2.9.16.tar.gz,但由于是外网站,所以下载速度极慢,故在 csdn 中下载了相

关数据包并压缩。

安装后 make

3

�

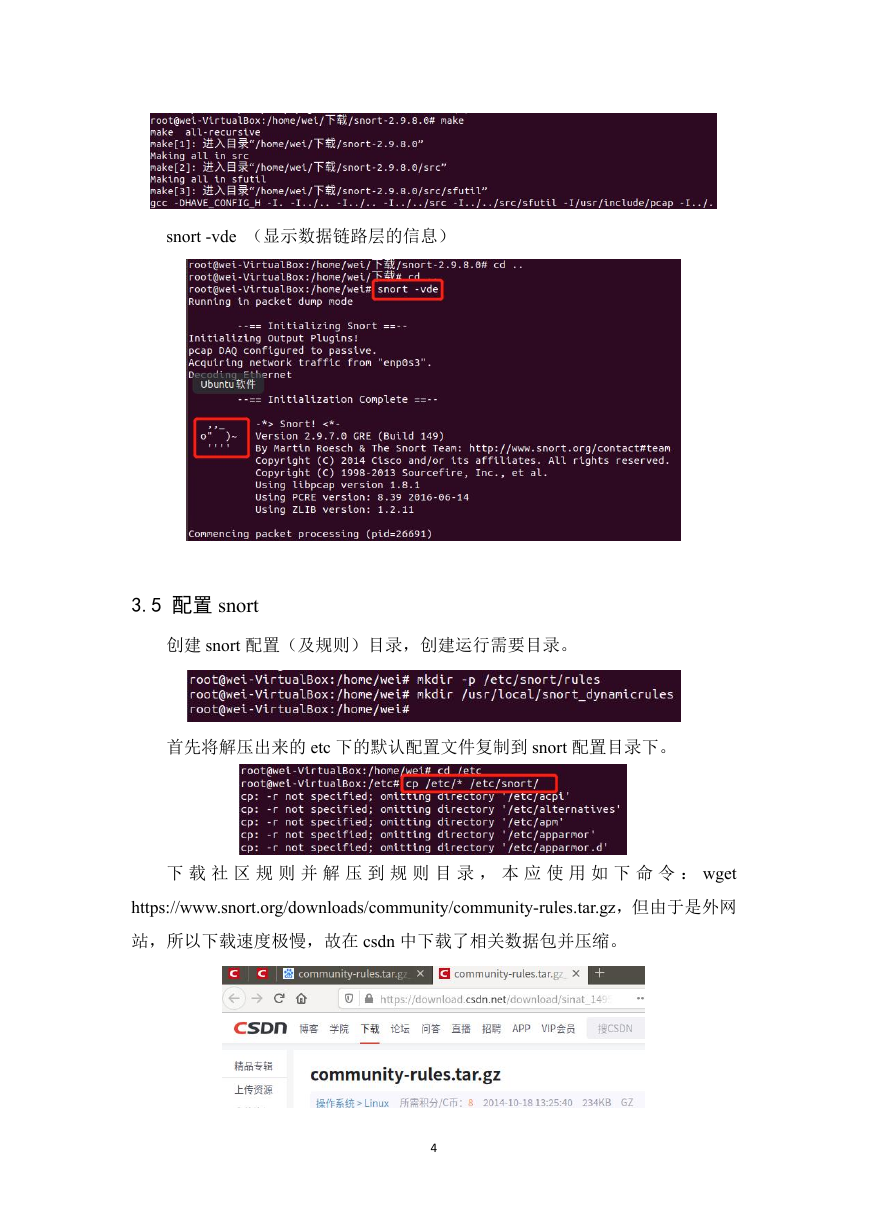

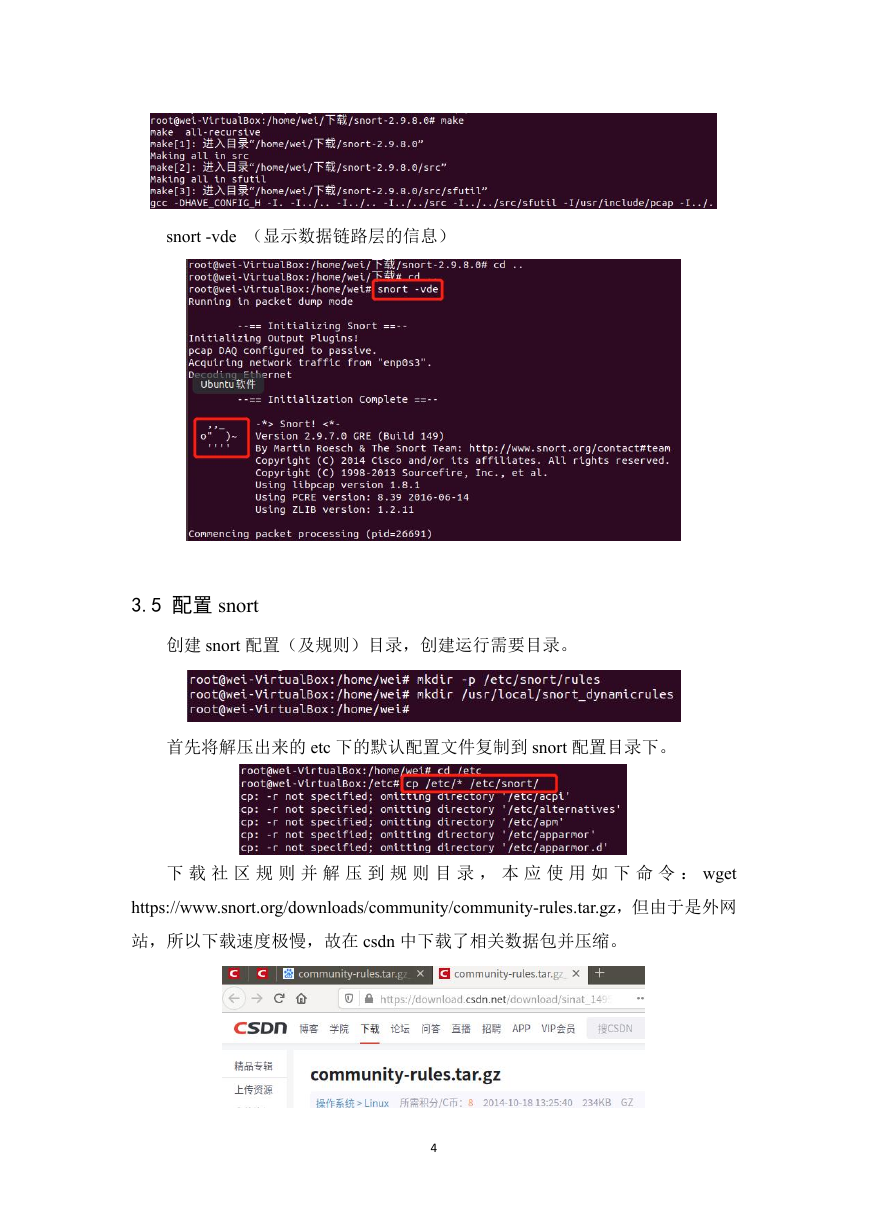

snort -vde (显示数据链路层的信息)

3.5 配置 snort

创建 snort 配置(及规则)目录,创建运行需要目录。

首先将解压出来的 etc 下的默认配置文件复制到 snort 配置目录下。

下 载 社 区 规 则 并 解 压 到 规 则 目 录 , 本 应 使 用 如 下 命 令 : wget

https://www.snort.org/downloads/community/community-rules.tar.gz,但由于是外网

站,所以下载速度极慢,故在 csdn 中下载了相关数据包并压缩。

4

�

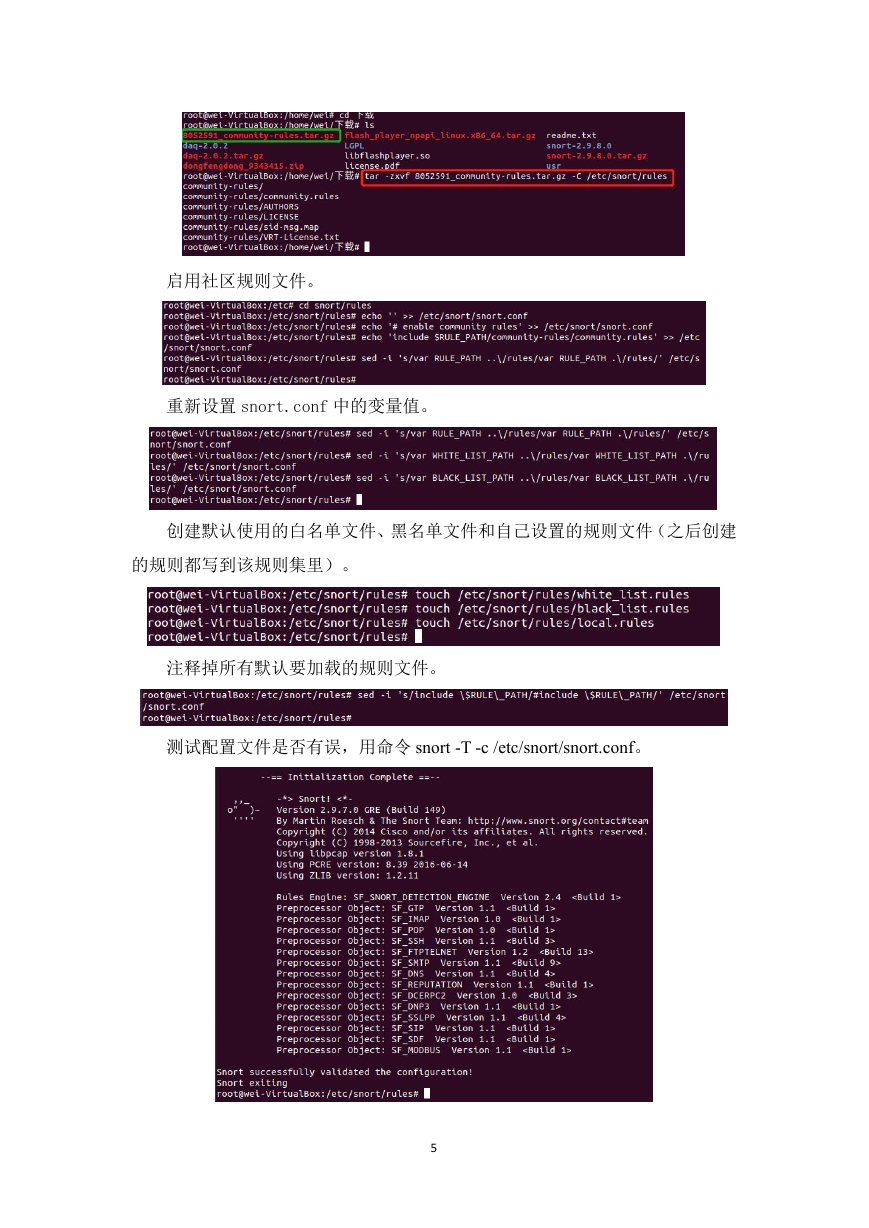

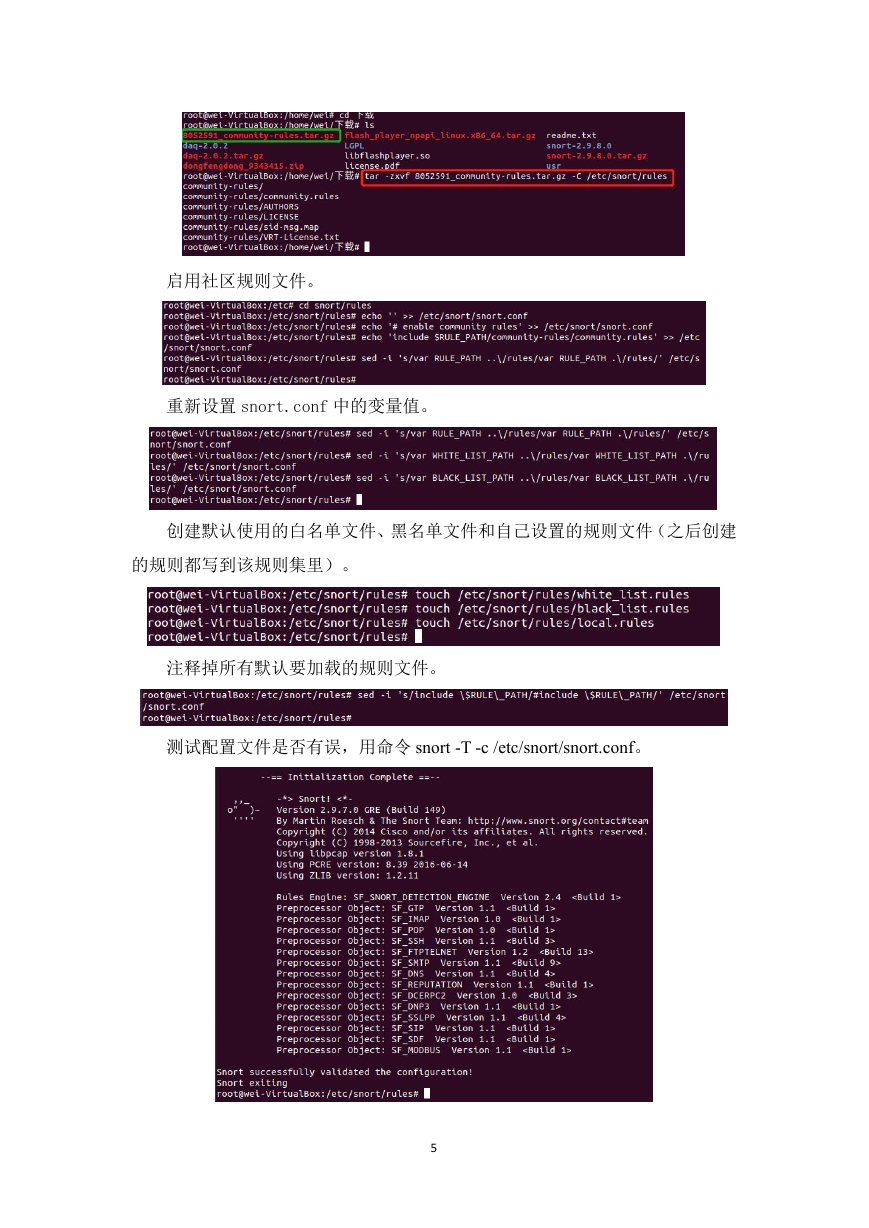

启用社区规则文件。

重新设置 snort.conf 中的变量值。

创建默认使用的白名单文件、黑名单文件和自己设置的规则文件(之后创建

的规则都写到该规则集里)。

注释掉所有默认要加载的规则文件。

测试配置文件是否有误,用命令 snort -T -c /etc/snort/snort.conf。

5

�

可见配置成功。

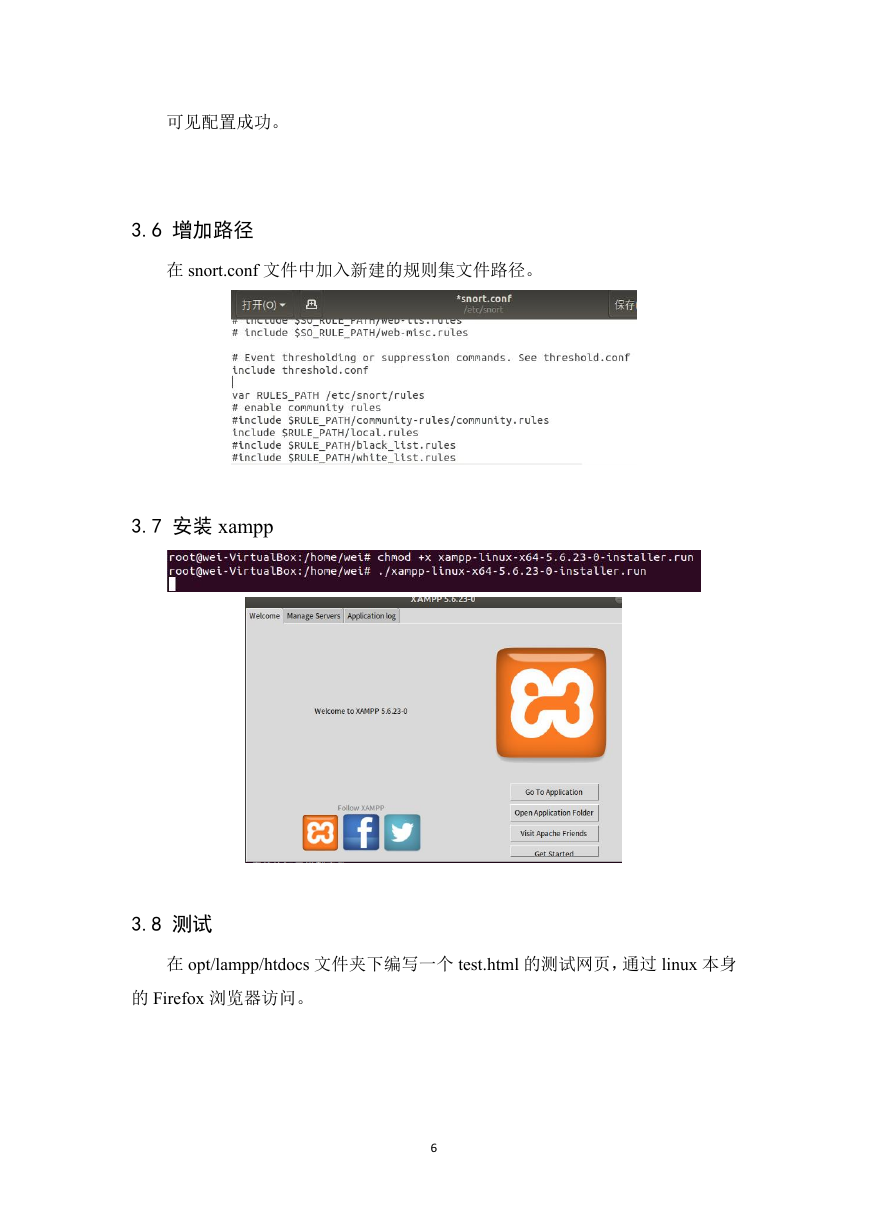

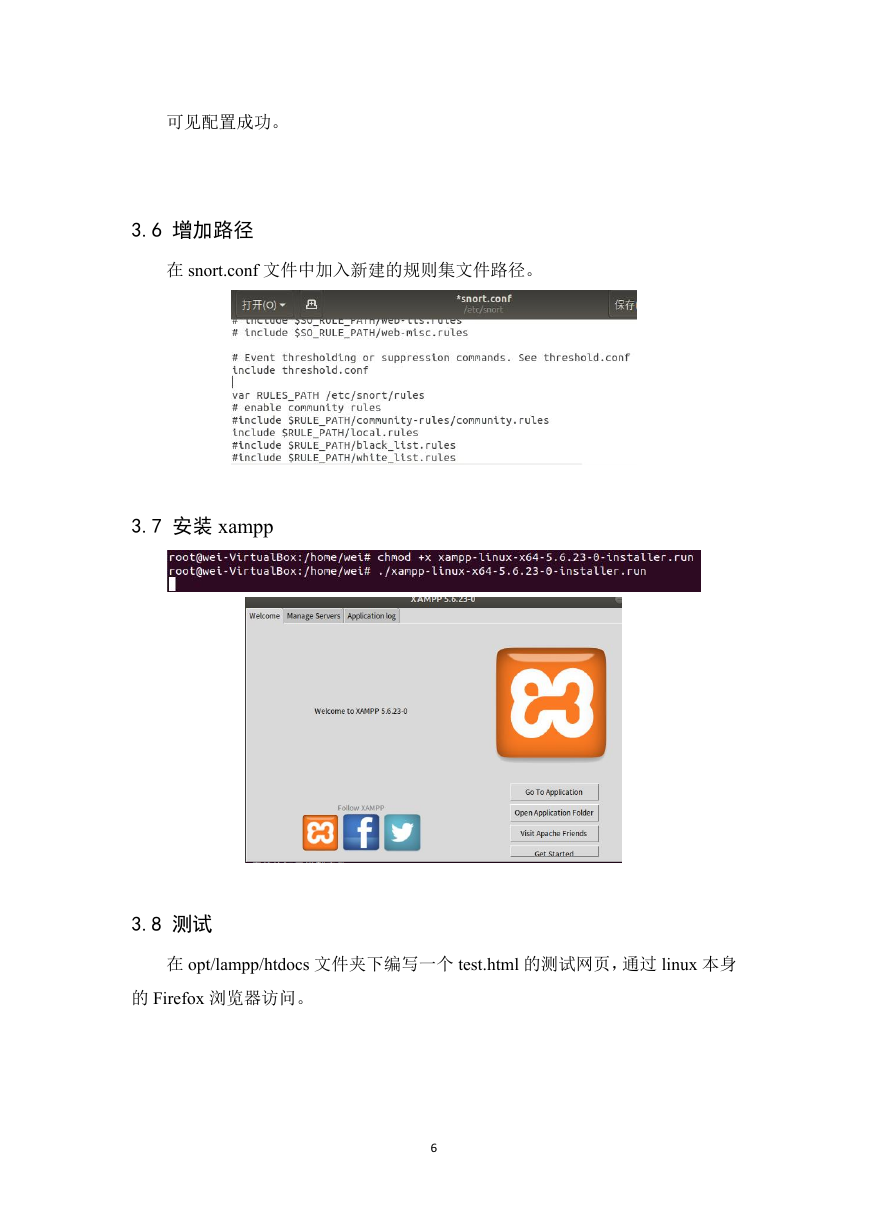

3.6 增加路径

在 snort.conf 文件中加入新建的规则集文件路径。

3.7 安装 xampp

3.8 测试

在 opt/lampp/htdocs 文件夹下编写一个 test.html 的测试网页,通过 linux 本身

的 Firefox 浏览器访问。

6

�

4 实验任务

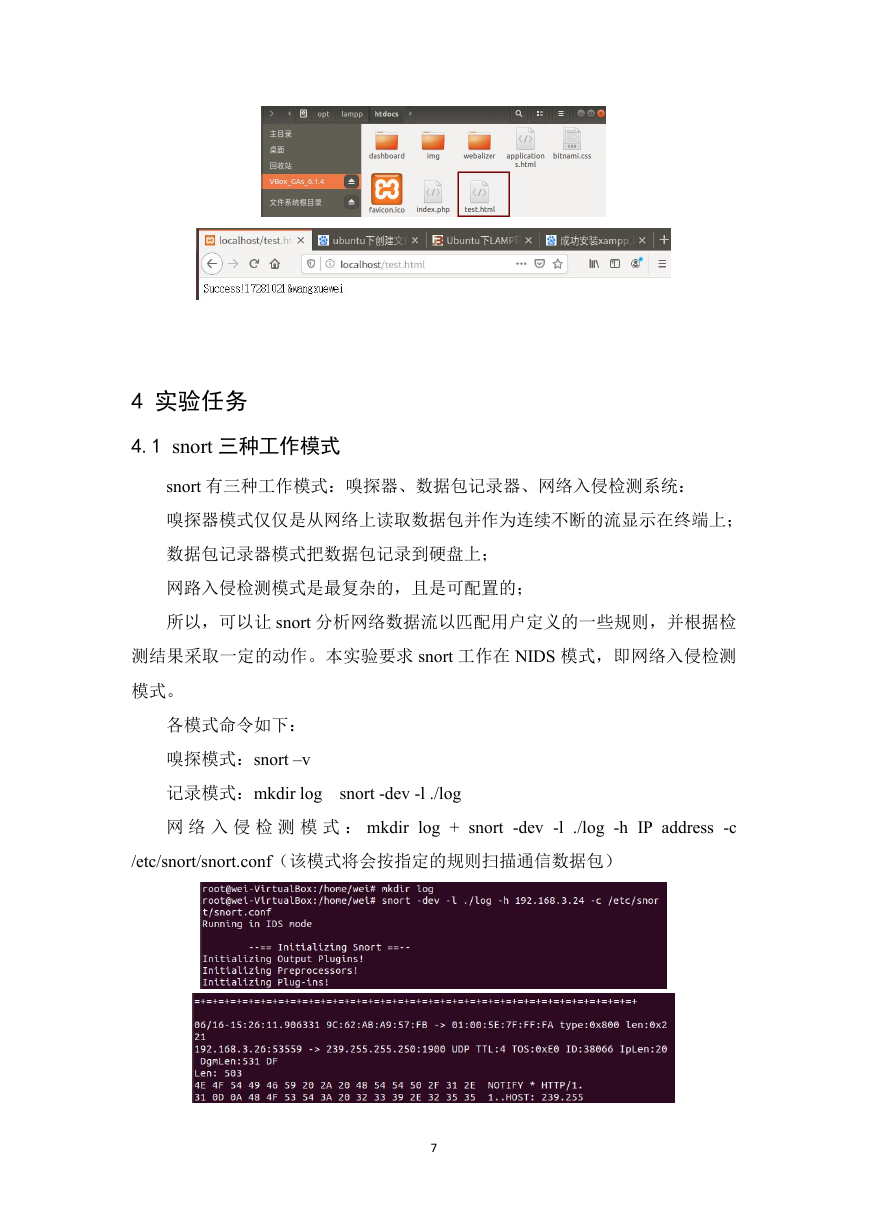

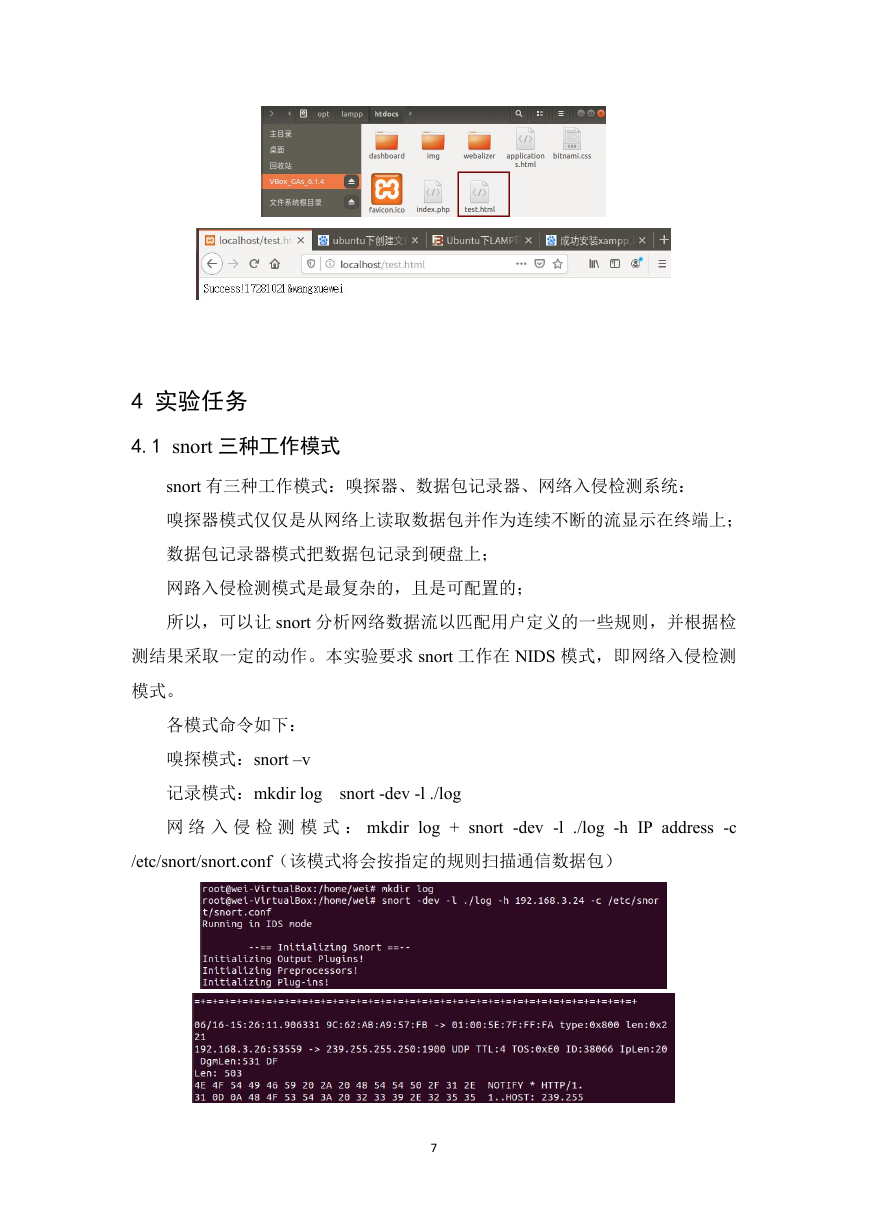

4.1 snort 三种工作模式

snort 有三种工作模式:嗅探器、数据包记录器、网络入侵检测系统:

嗅探器模式仅仅是从网络上读取数据包并作为连续不断的流显示在终端上;

数据包记录器模式把数据包记录到硬盘上;

网路入侵检测模式是最复杂的,且是可配置的;

所以,可以让 snort 分析网络数据流以匹配用户定义的一些规则,并根据检

测结果采取一定的动作。本实验要求 snort 工作在 NIDS 模式,即网络入侵检测

模式。

各模式命令如下:

嗅探模式:snort –v

记录模式:mkdir log snort -dev -l ./log

网 络 入 侵 检 测 模 式 : mkdir log + snort -dev -l ./log -h IP address -c

/etc/snort/snort.conf(该模式将会按指定的规则扫描通信数据包)

7

�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc