CPU响应DMA请求是在(1)结束时。

(1)A.一条指令执行B.一段程序C.一个时钟周期D.一个总线周期

(2)A.主存,辅存B.寄存器,CacheC.寄存器,主体 D.Cache,主存

(3)A.尾数B.阶码C.数符D.阶符

(4)A.隐含寻址B.寄存器寻址C.立即寻址D.直接寻址

(5)A.123KBB.159KBC.163KBD.194KB

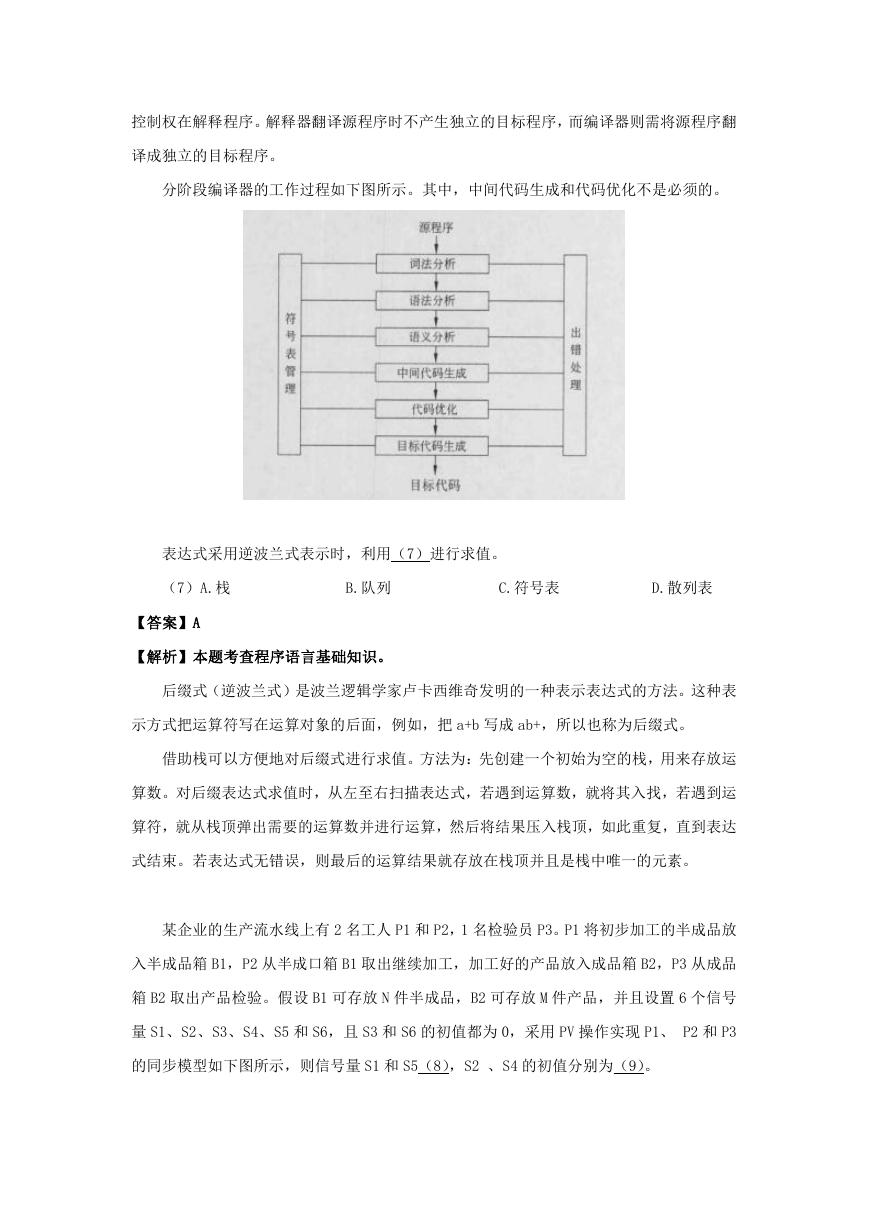

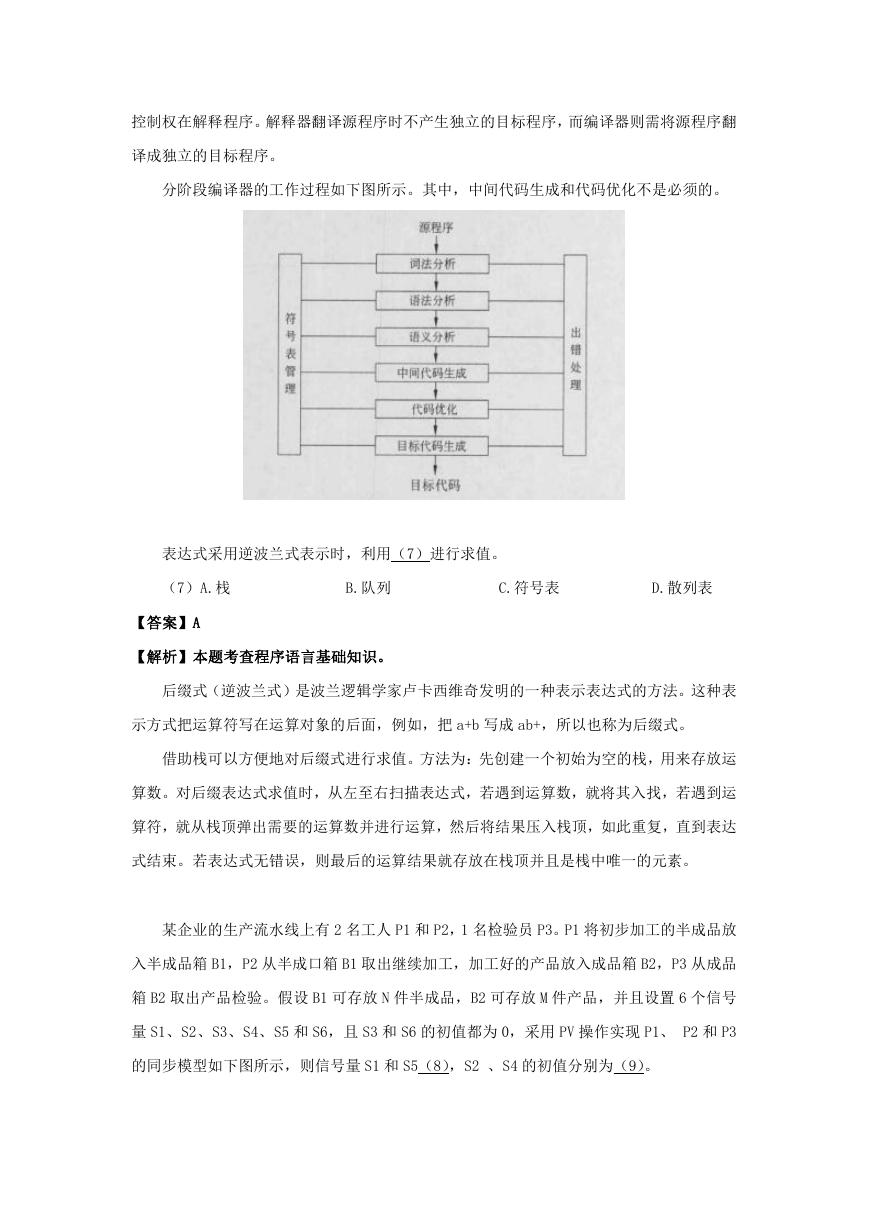

(6)A.词法分析和语法分析B.语义分析和中间代码生成

(7)A.栈B.队列C.符号表D.散列表

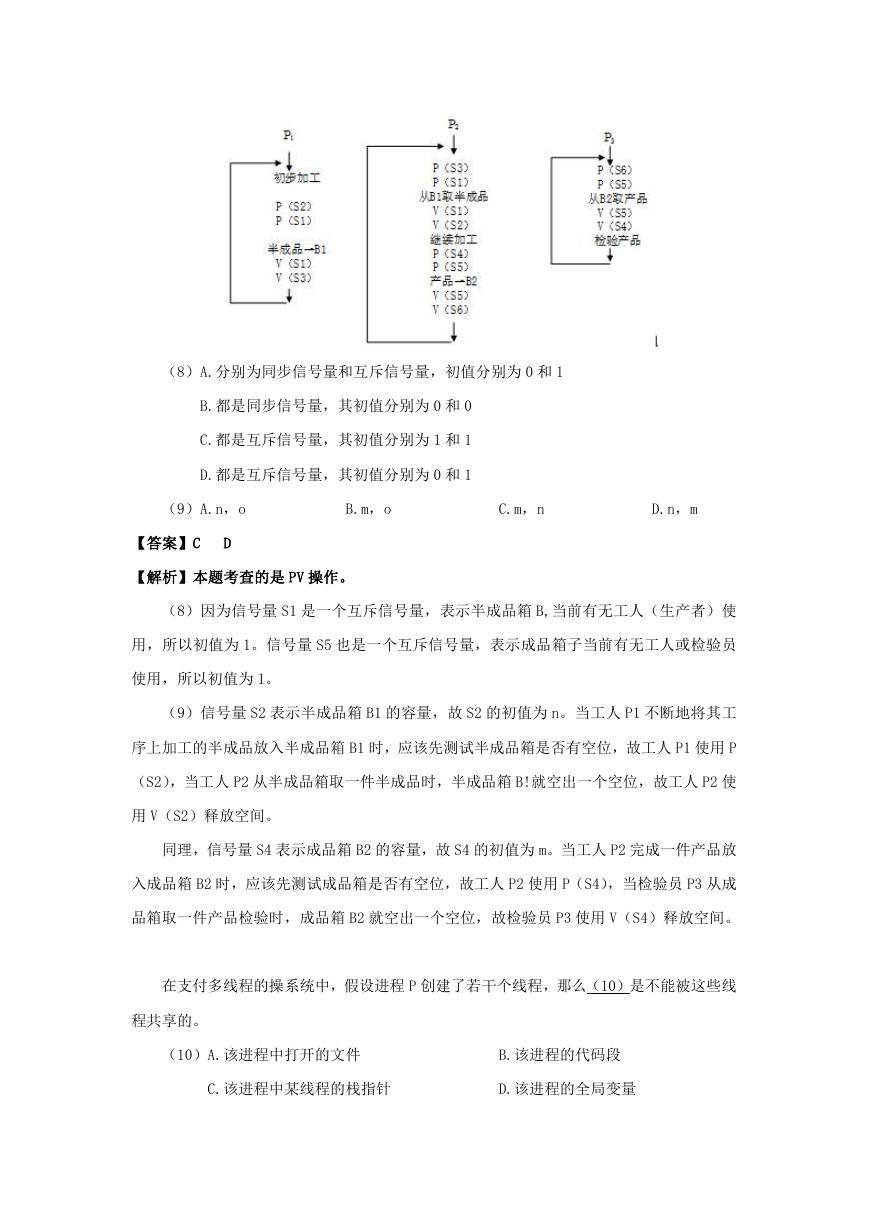

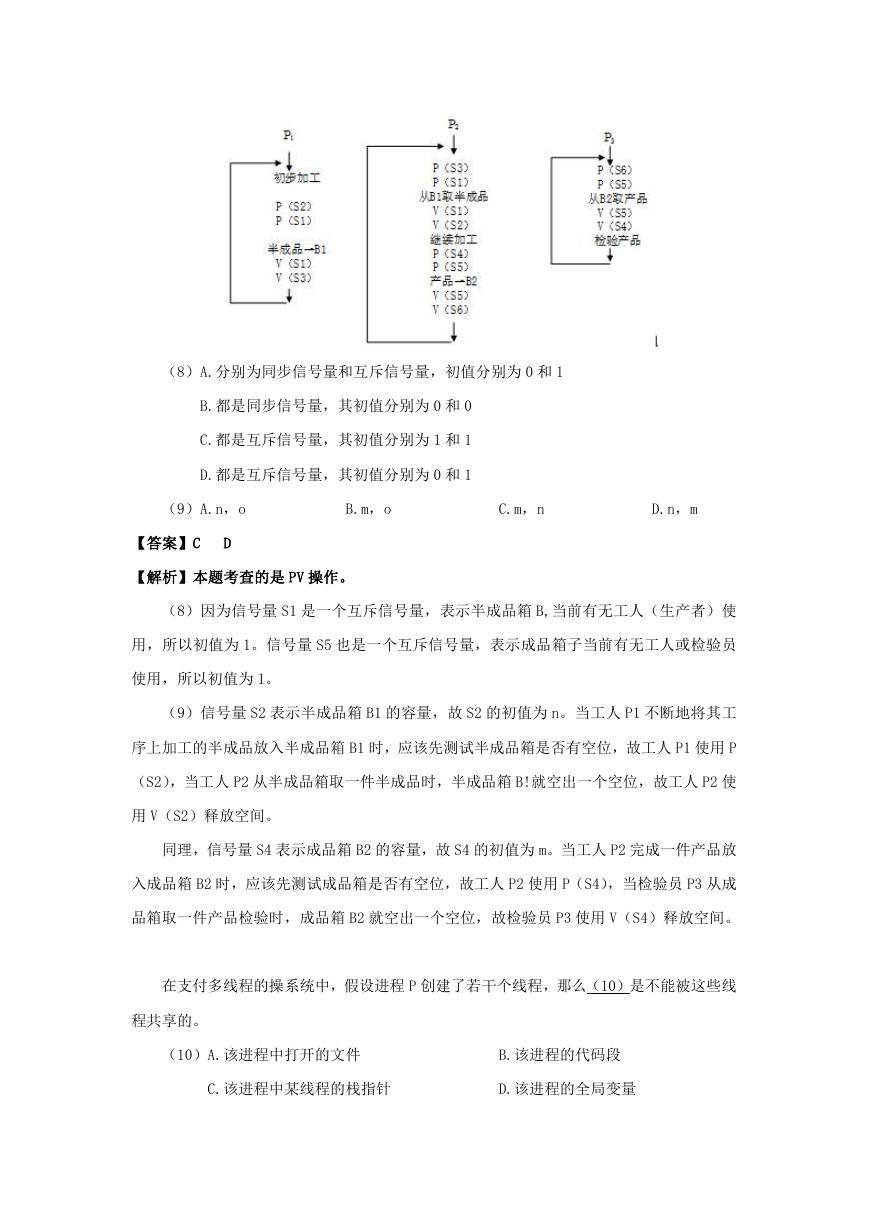

(8)A.分别为同步信号量和互斥信号量,初值分别为0和1

(10)A.该进程中打开的文件B.该进程的代码段

(11)A.侵犯了公司的软件著作权B.未侵犯了公司的软件著作权

(12)A.8B.64C.256D.512

(13)A.种数B.纯度C.感觉D.存储量

(15)A.包过滤B.查毒C.记录访问过程D.代理

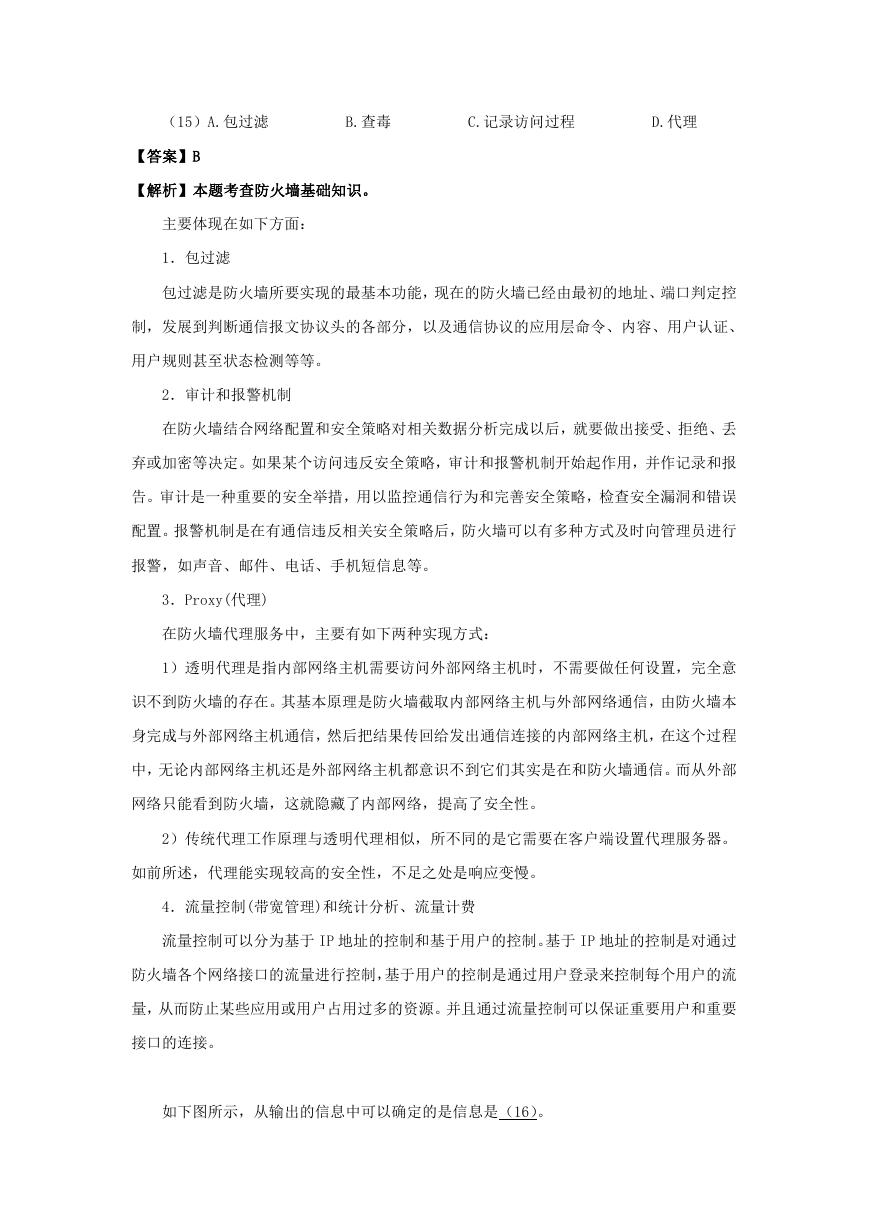

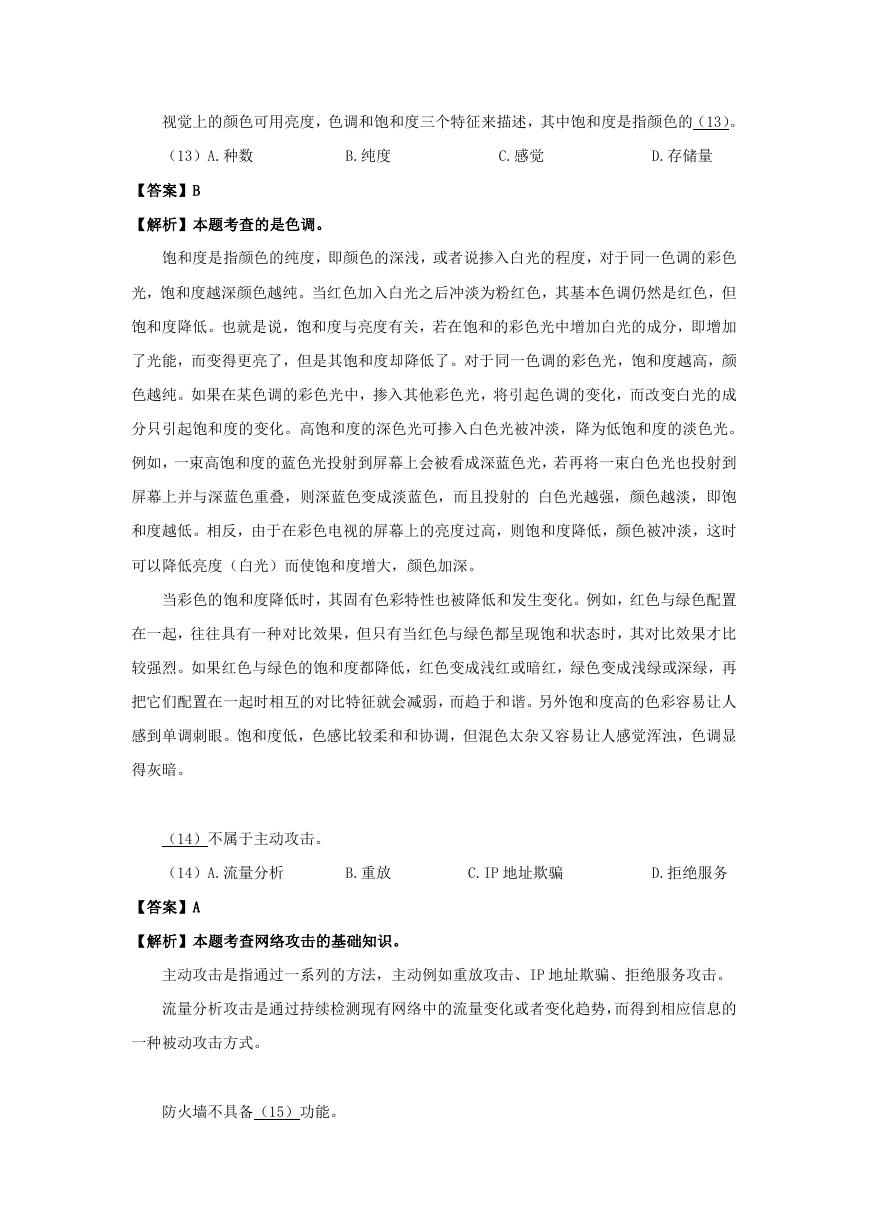

(16)A.本地主机正在使用的端口的公共端口号

(17)A.基本表,存储文件和视图B.视图,基本表和存储文件

(18)A.将所有多值属性组成一个关系模式

(19)A.分片透明B.复制透明C.位置透明D.逻辑透明

(21)A.A1A4B.A2A4C.A3A5D.A4A5

POP3协议采用(23)模式,客户端代理与POP3服务器通过建立(24)连接来传送据。

(23)A.Browser/ServerB.Client/Server

C.Peer to PeerD.Peer to Server

(25)A.包含匹配B.恰当匹配C.最长匹配D.最短匹配

(27)A.为了保障安全性,对分组要进行有效性检查

(28)A.集线器不能检测发生冲突,而网桥可以检测冲突

(30)A.10B.15C.25D.30

【答案】C

(31)A.结构化B.原型C.面向对象D.敏捷

(32)A.顶层的数据流图只有一个加工,即要开的软件系统

(34)A.15B.21C.22D.24

(36)A.瀑布B.原型C.螺旋D.喷泉

(37)A.由价值观,原刚,实践和行为四个部分组成

(38)A.可以很好的表示软件系统的不同抽象层次

B.对每个层的修改通常只影响其相邻的两层

(39)A.模块M2根据模块M1传递如标记量的控制信息来确定M2执行哪部分语名

(43)A.适应性B.准确性C.安全性D.成熟性

(44)A.功能结构B.功能的通用性C.模块层次D.与硬件的接口

(44)A.对系统的词汇建模B.对简单的协作建模

(46)A.依赖B.关联C.聚集D.泛化

(47)A.这间的语义关系,其中PersonRecord发生变化会影响Person的语义

(48)A.规模B.类型C.结构D.难度

(50)A.正确性B.适应性C.完善性D.预防性

(51)A.①②③④⑤⑥B.①②③④⑤C.①②④D.①②③④

(52)A.①②③④⑤⑥B.①②③④C.①②⑤⑥D.①②④⑤⑥

(53)A.测试阶段在实现阶段之后,因此实现完成后再开始进行测试

(54)A.①②B.①②③C.①②③④D.①②③④⑤

(55)A.帮助测试寻找问题B.协助问题的诊断

C.节省测试时间D.替代手工测试

(56)A.验收测试由开发方主导,用户参与

(57)A.在任何情况下都要采用边边界值分析法

(59)A.满足判定覆盖一定满足语名覆盖

B.满足条件覆盖一定满足判定覆盖

(60)A.4B.8C.16D.32

(61)A.负载测试B.压力测试C.大数据量测试D.疲劳测试

(62)A.①②③④B.①②③C.①②D.①

(63)A.测试超过了预定时间

(64)A.代码审查B.判定覆盖C.路径覆盖D.语句覆盖

(65)A.①②③④⑤⑥B.①②③④⑤C.①②③④D.①②③

(66)A.①②B.①②③C.①②③④ D.①②③④⑤

(67)A.吞吐量B.延时C.并发用户数D.丢包率

(68)A.对本地存储的口令进行加密

(69)A.能否提供对病毒特征与检测引擎的定期在线更新服务

(70)A.公钥加密B.对称加密C.单向Hash函数 D.RSA加密

(71)A.plentyB.looseC.extraD.strict

(72)A.impossibleB.possibleC.sensibleD.prac

(73)A.modernB.conventionalC.differentD.for

(74)A.staticsB.natureC.dynamicsD.original

(75)A.misappliedB.appliedC.usedD.powerful

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc