Web 应用程序报告

该报告包含有关 Web 应用程序的重要安全信息。

安全报告

该报告由 IBM Rational AppScan 7.8.0.2 创建

2012-9-10 14:42:12

2012-9-10 14:42:12

© Copyright IBM Corp. 2000, 2009. All Rights Reserved.

1

/399

�

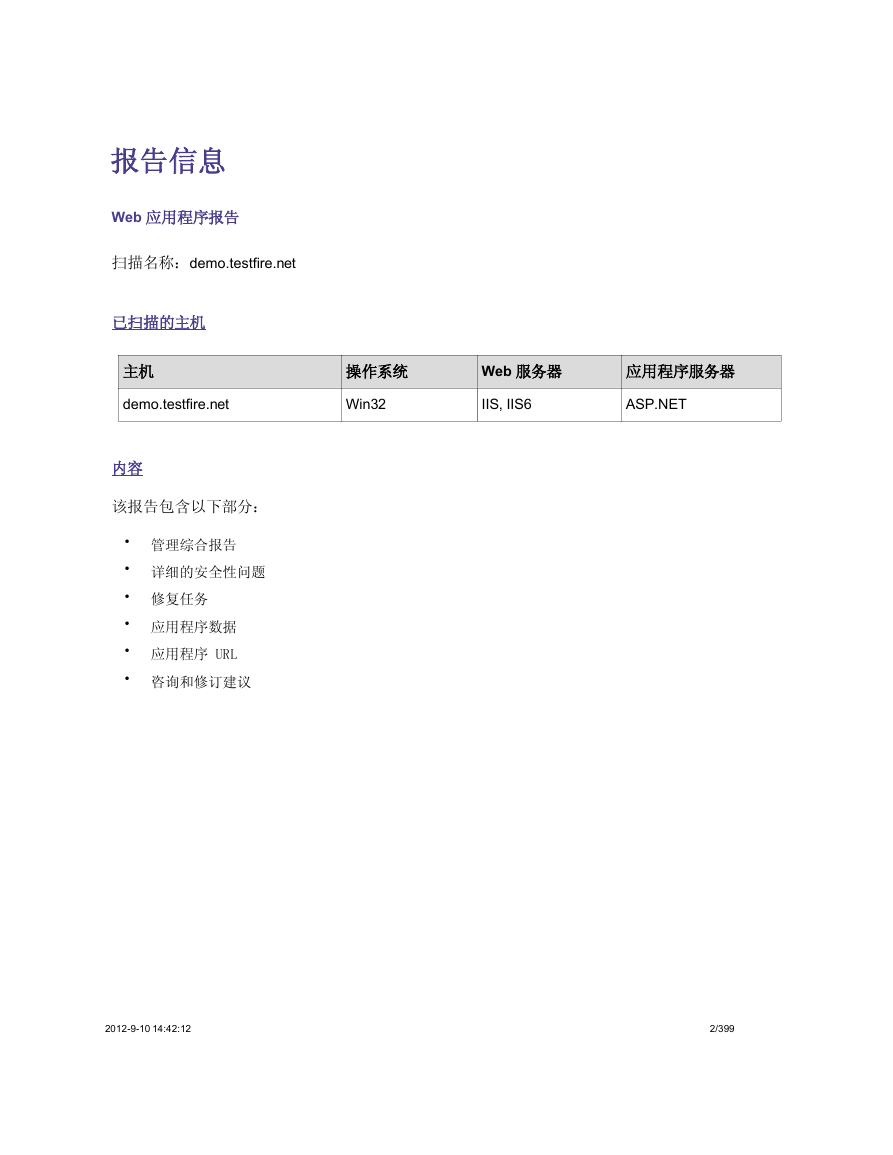

报告信息

Web 应用程序报告

扫描名称:demo.testfire.net

已扫描的主机

主机

demo.testfire.net

内容

该报告包含以下部分:

• 管理综合报告

• 详细的安全性问题

• 修复任务

• 应用程序数据

• 应用程序 URL

• 咨询和修订建议

操作系统

Win32

Web 服务器

IIS, IIS6

应用程序服务器

ASP.NET

2012-9-10 14:42:12

2/399

�

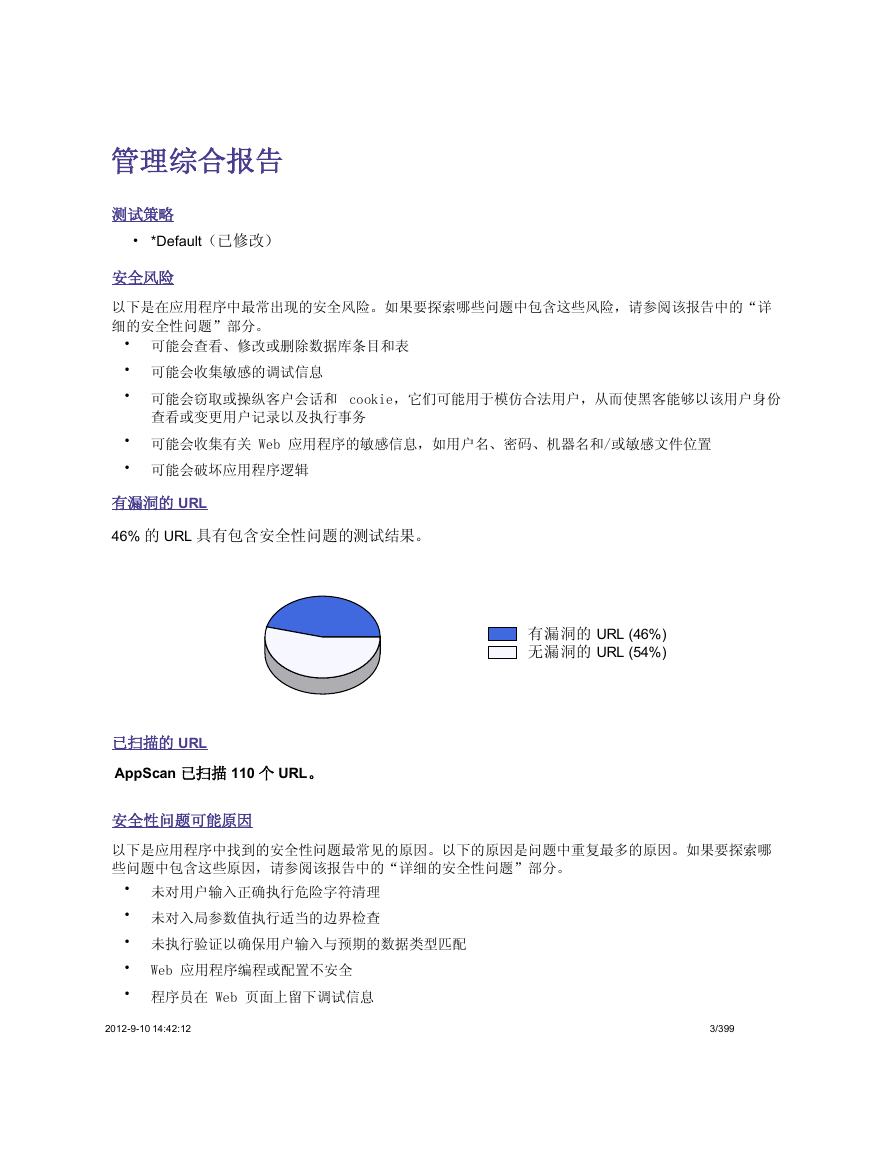

管理综合报告

测试策略

•

*Default(已修改)

安全风险

以下是在应用程序中最常出现的安全风险。如果要探索哪些问题中包含这些风险,请参阅该报告中的“详

细的安全性问题”部分。

• 可能会查看、修改或删除数据库条目和表

• 可能会收集敏感的调试信息

• 可能会窃取或操纵客户会话和 cookie,它们可能用于模仿合法用户,从而使黑客能够以该用户身份

查看或变更用户记录以及执行事务

• 可能会收集有关 Web 应用程序的敏感信息,如用户名、密码、机器名和/或敏感文件位置

• 可能会破坏应用程序逻辑

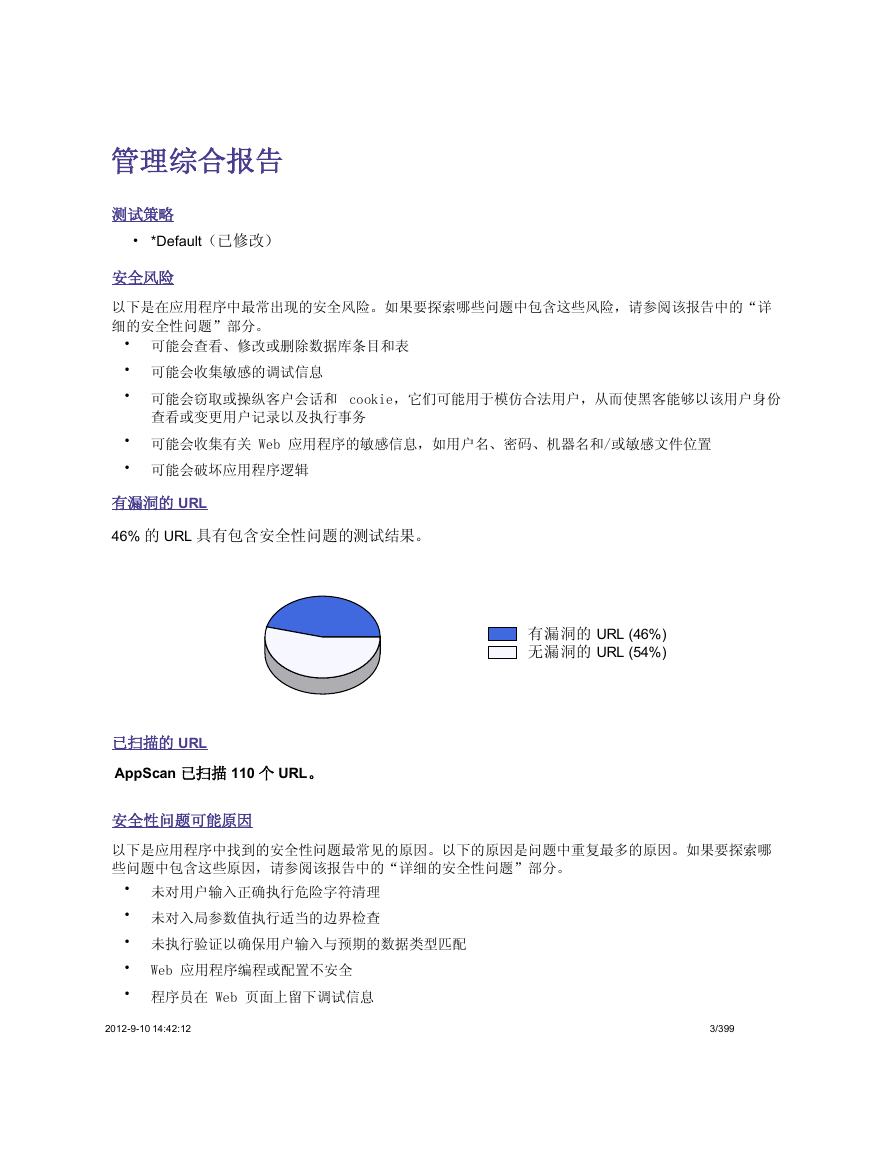

有漏洞的 URL

46% 的 URL 具有包含安全性问题的测试结果。

有漏洞的 URL (46%)

无漏洞的 URL (54%)

已扫描的 URL

AppScan 已扫描 110 个 URL。

安全性问题可能原因

以下是应用程序中找到的安全性问题最常见的原因。以下的原因是问题中重复最多的原因。如果要探索哪

些问题中包含这些原因,请参阅该报告中的“详细的安全性问题”部分。

• 未对用户输入正确执行危险字符清理

• 未对入局参数值执行适当的边界检查

• 未执行验证以确保用户输入与预期的数据类型匹配

•

• 程序员在 Web 页面上留下调试信息

Web 应用程序编程或配置不安全

2012-9-10 14:42:12

3/399

�

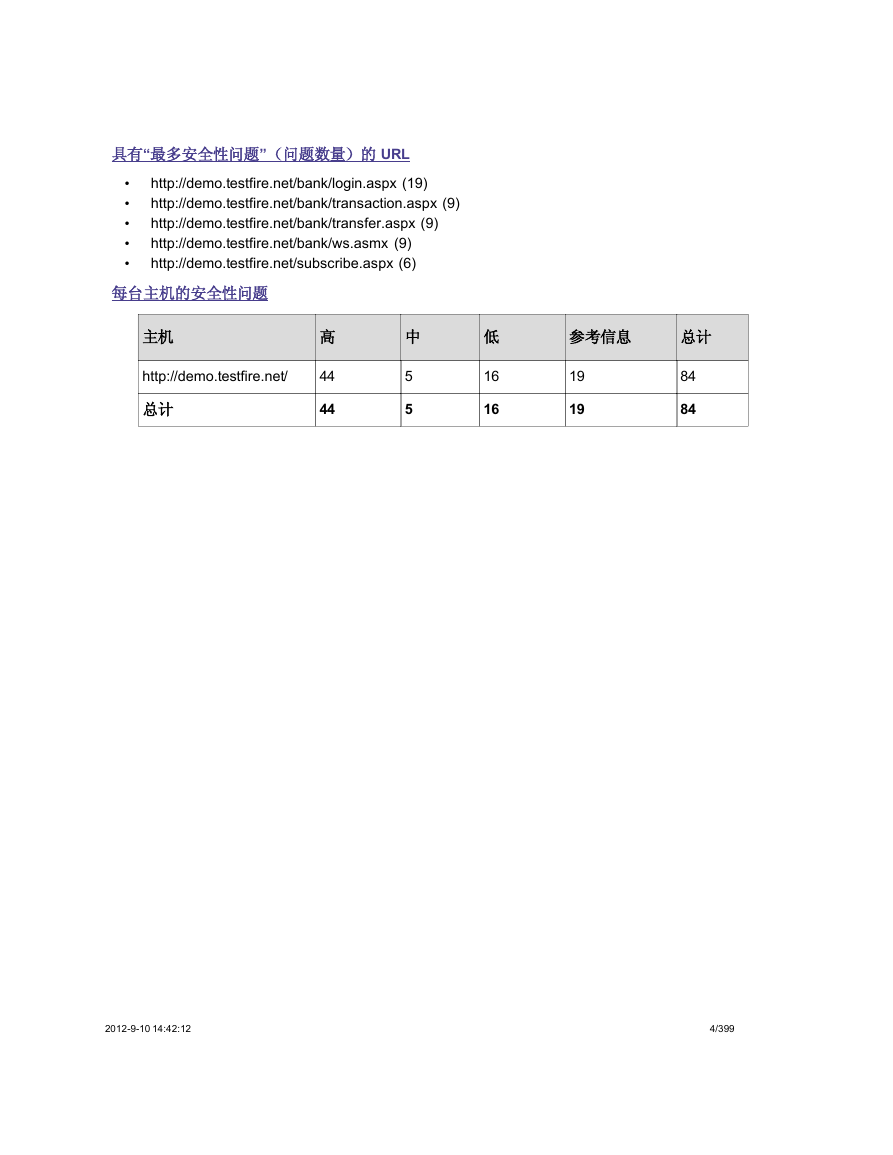

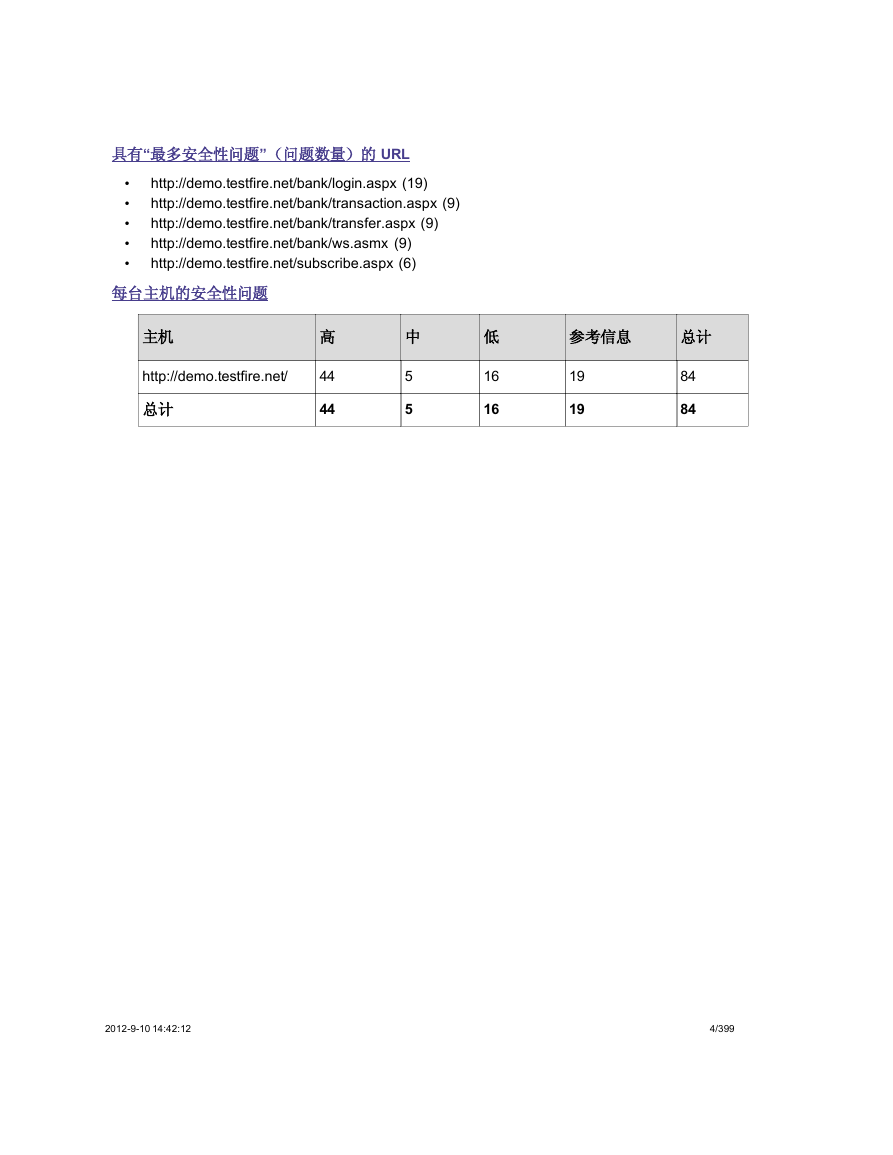

具有“最多安全性问题”(问题数量)的 URL

•

•

•

•

•

http://demo.testfire.net/bank/login.aspx (19)

http://demo.testfire.net/bank/transaction.aspx (9)

http://demo.testfire.net/bank/transfer.aspx (9)

http://demo.testfire.net/bank/ws.asmx (9)

http://demo.testfire.net/subscribe.aspx (6)

每台主机的安全性问题

主机

http://demo.testfire.net/

总计

高

44

44

中

5

5

低

16

16

参考信息

总计

19

19

84

84

2012-9-10 14:42:12

4/399

�

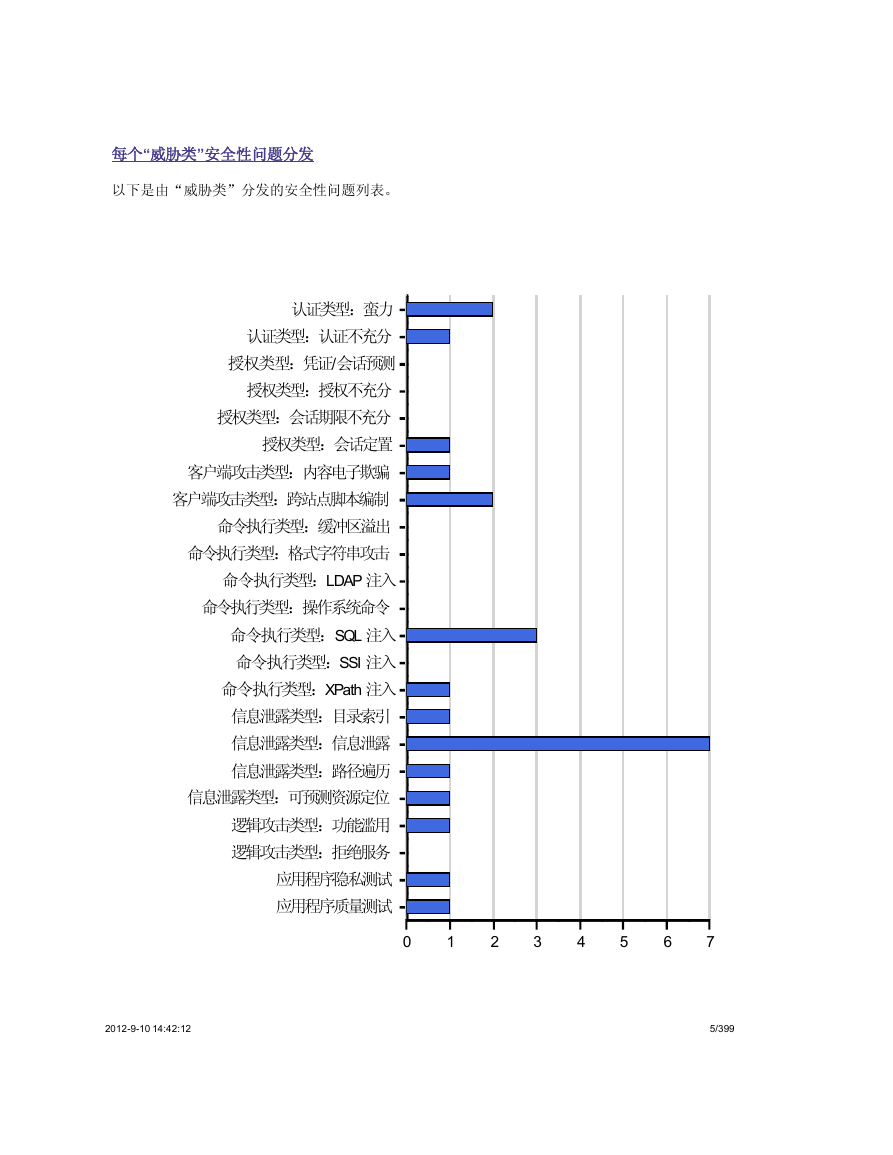

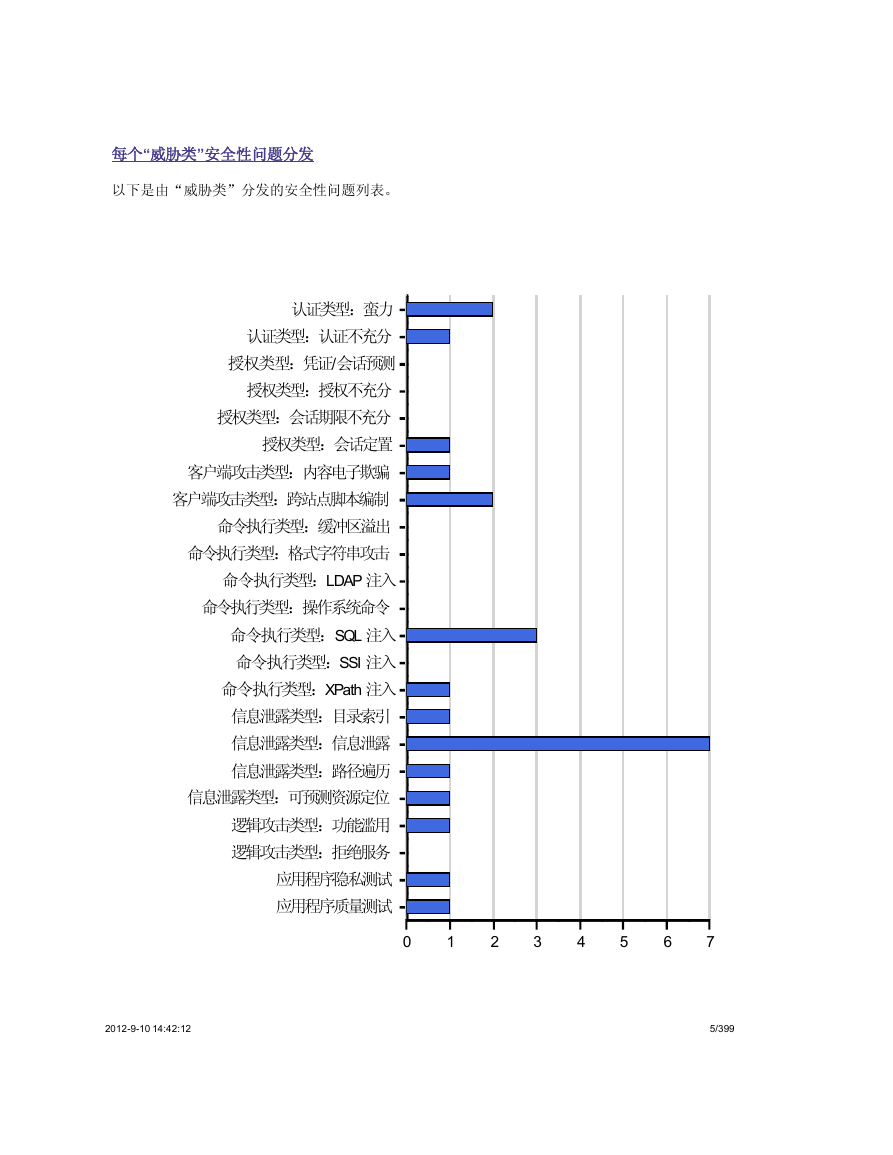

每个“威胁类”安全性问题分发

以下是由“威胁类”分发的安全性问题列表。

认证类型:蛮力

认证类型:认证不充分

授权类型:凭证/会话预测

授权类型:授权不充分

授权类型:会话期限不充分

授权类型:会话定置

客户端攻击类型:内容电子欺骗

客户端攻击类型:跨站点脚本编制

命令执行类型:缓冲区溢出

命令执行类型:格式字符串攻击

命令执行类型:LDAP 注入

命令执行类型:操作系统命令

命令执行类型:SQL 注入

命令执行类型:SSI 注入

命令执行类型:XPath 注入

信息泄露类型:目录索引

信息泄露类型:信息泄露

信息泄露类型:路径遍历

信息泄露类型:可预测资源定位

逻辑攻击类型:功能滥用

逻辑攻击类型:拒绝服务

应用程序隐私测试

应用程序质量测试

0

1

2

3

4

5

6

7

2012-9-10 14:42:12

5/399

�

安全性问题原因分发

94% 与应用程序相关的安全性问题(总计 84 个问题中的 79 个)。

通常,可以由应用程序开发者修订与应用程序相关的“安全性问题”,因为它们是由应用程序代码中

的缺陷造成的。

6% 基础结构和平台安全性问题(总计 84 个问题中的 5 个)。

通常,可以由系统或网络管理员来修订“基础结构和平台安全性问题”,因为这些安全性问题是由第

三方产品中的错误配置或缺陷造成的。

2012-9-10 14:42:12

6/399

�

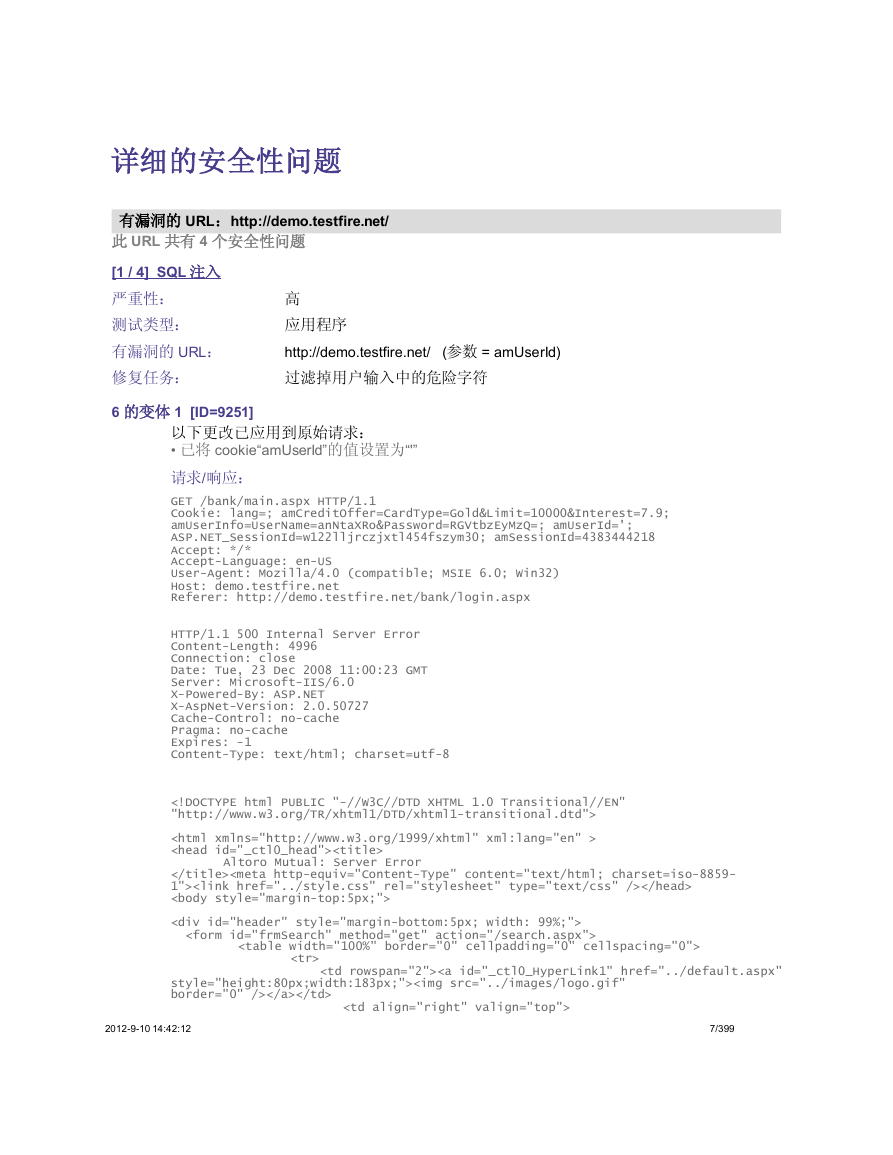

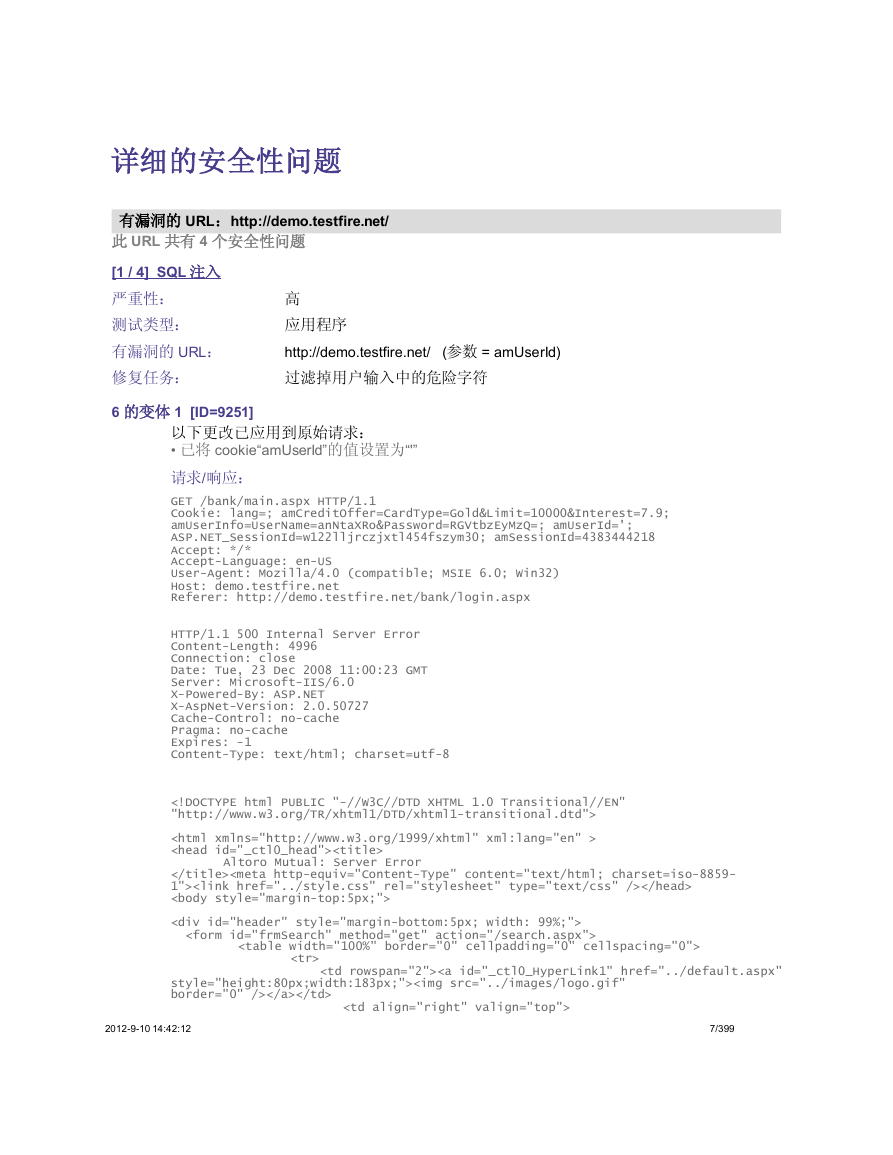

详细的安全性问题

有漏洞的 URL:http://demo.testfire.net/

此 URL 共有 4 个安全性问题

[1 / 4] SQL 注入

严重性:

高

测试类型:

有漏洞的 URL:

应用程序

http://demo.testfire.net/ (参数 = amUserId)

修复任务:

过滤掉用户输入中的危险字符

6 的变体 1 [ID=9251]

以下更改已应用到原始请求:

• 已将 cookie“amUserId”的值设置为“'”

请求/响应:

GET /bank/main.aspx HTTP/1.1

Cookie: lang=; amCreditOffer=CardType=Gold&Limit=10000&Interest=7.9;

amUserInfo=UserName=anNtaXRo&Password=RGVtbzEyMzQ=; amUserId=';

ASP.NET_SessionId=w122lljrczjxtl454fszym30; amSessionId=4383444218

Accept: */*

Accept-Language: en-US

User-Agent: Mozilla/4.0 (compatible; MSIE 6.0; Win32)

Host: demo.testfire.net

Referer: http://demo.testfire.net/bank/login.aspx

HTTP/1.1 500 Internal Server Error

Content-Length: 4996

Connection: close

Date: Tue, 23 Dec 2008 11:00:23 GMT

Server: Microsoft-IIS/6.0

X-Powered-By: ASP.NET

X-AspNet-Version: 2.0.50727

Cache-Control: no-cache

Pragma: no-cache

Expires: -1

Content-Type: text/html; charset=utf-8

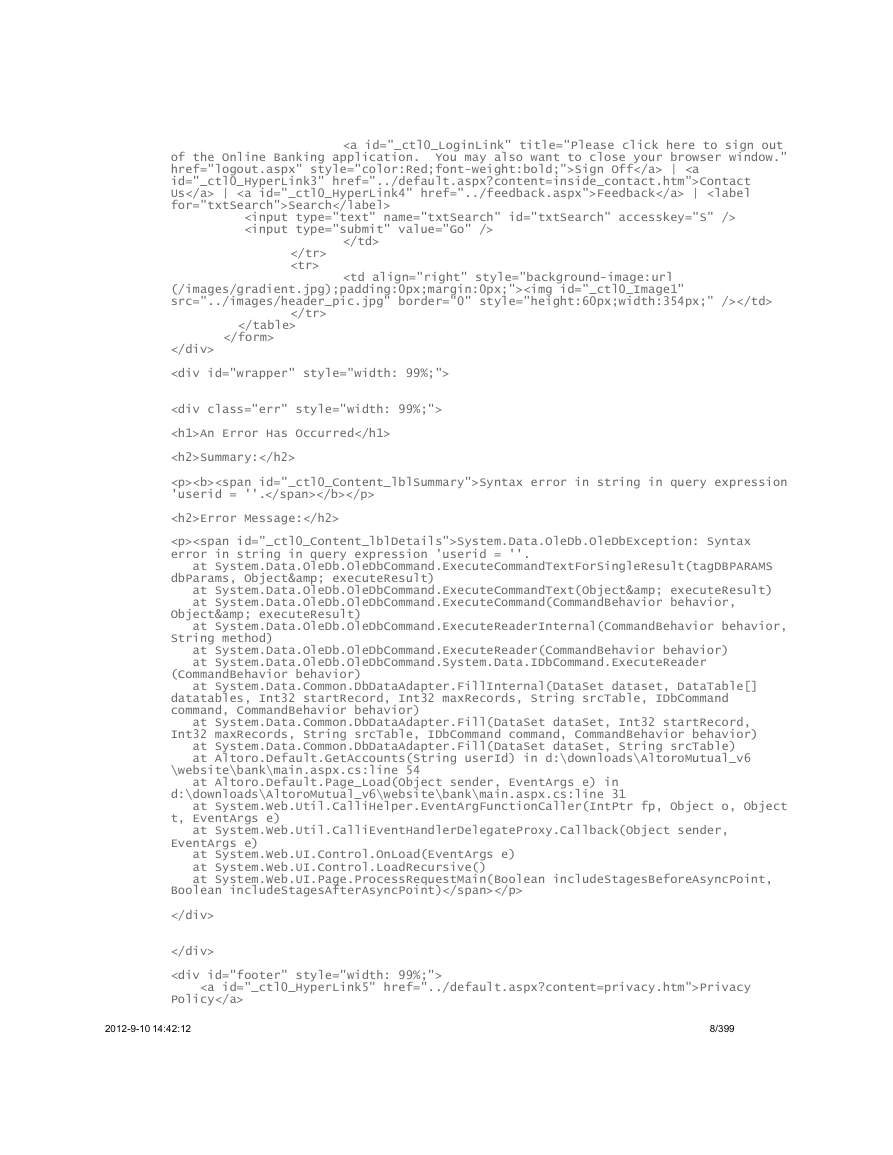

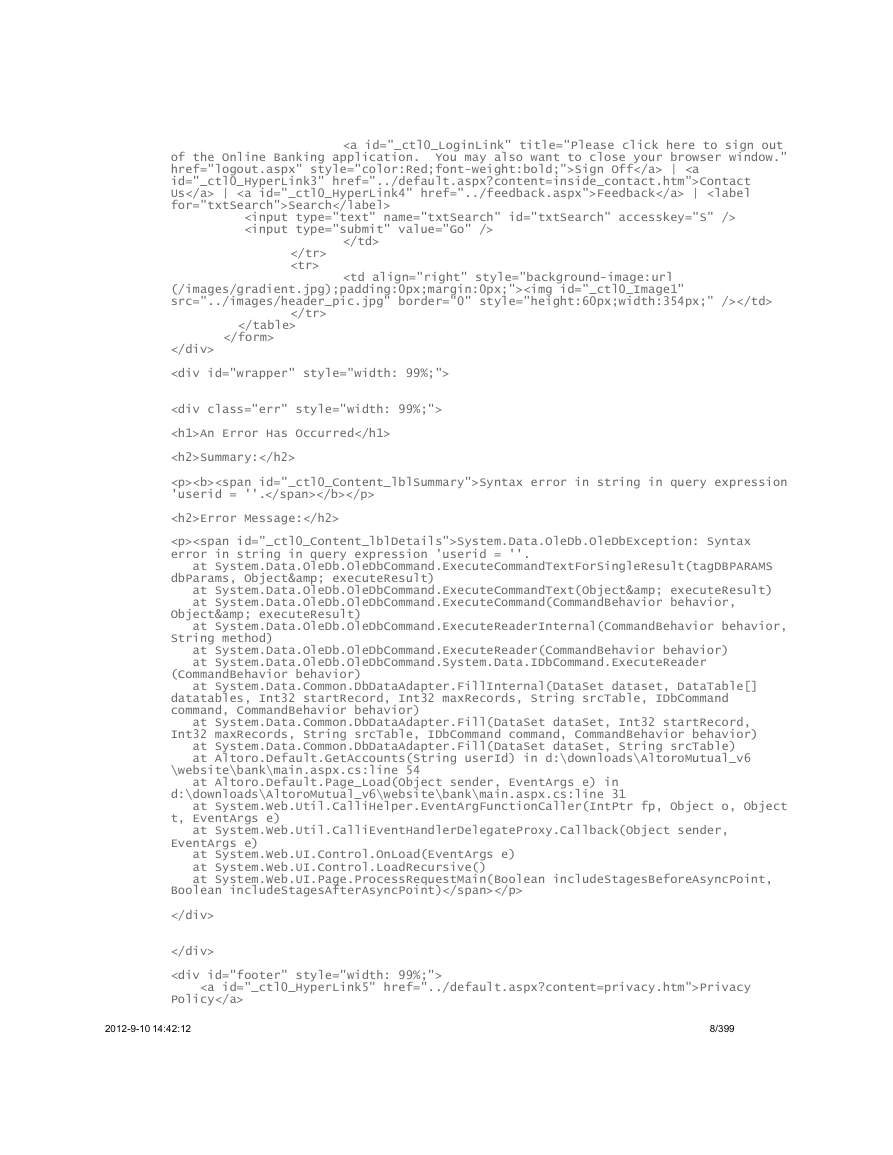

Altoro Mutual: Server Error