2019 年山东省中国海洋大学计算机网络与安全考研真题

一、选择题(共 20 题,每题 2 分,共 40 分)

1.设某段电路的传播时延是 20ms,带宽为 20Mbit/s,则该段电路的时延带宽积为()。

A.2×105bit

B.4×105bit

C.1×105bit

D.8×105bit

2.对于一个无噪声的 4kHz 信道进行采样,可以达到的最大数据传输率是()。

A.2kbit/s

B.4kbit/s

C.8kbit/s

D.无限大

3.以太网二进制后退算法中,在 4 次碰撞之后,站点会在 0 和()之间选择一个随机数。

A.7

B.8

C.15

D.16

4.ESP 协议不能提供的安全服务是()。

A.源点鉴别

B.数据完整性

C.保密性

D.认证

5.下列关于拥塞控制策略的描述中,()符合开环控制。

A.在拥塞已经发生或即将发生时做出反应,调节交通流

B.根据用户的协议限制进入网络的交通,从而阻止拥塞的发生

C.需要实时将网络的状态反馈到调节交通的高点,通常是源

D.不需要预留某些资源,资源的使用率很高

6.下列介质访问控制方法,不可能发生冲突的是()。

I.CDMAⅡ.CSMAIⅢ.TDMAIV.FDMAV.CSMA/CD

A.I、IⅢI、IV

B.I、Ⅱ、V

C.Ⅱ、Ⅲ、V

D.ⅢI、IV、V

7.某端口的 IP 地址为 172.16.7.131/26,则该 IP 地址所在网络的广播地址是()。

A.172.16.7.255

B.172.16.7.129

C.172.16.7.191

D.172.16.7.252

8.计算机网络最基本的功能是()。

I.流量控制ⅡI.路由选择 II.分布式处理 IV.传输控制

A.I、Ⅱ、IV

�

B.I、ⅢI、IV

C.I、IV

D.ⅢI、IV

9.文本编辑程序 P 会偷偷将用户计算机内的银行账号发给某个控制者,则 P 属于()。

A.计算机病毒

B.计算机蠕虫

C.特洛伊木马

D.逻辑炸弹

10.计算机网络的时延主要包括()。

I.发送时延Ⅱ.传播时延ⅢⅢ.处理时延 IV.排队时延

A.I、Ⅱ、Ⅲ

B.I、Ⅱ、Ⅲ、IV

C.I、Ⅲ、IV

D.I、Ⅱ

11.在链路状态路由算法中,每个路由器得到了网络完整拓扑结构后,使用()算法来找出从

它到其他路由器的路径长度。

A.Prim 最小生成树算法

B.Dijkstra 最短路径算法

C.Kruskal 最小生成树算法

D.拓扑排序

12.关于 RIP,以下选项错误的是()。

A.RIP 使用距离一矢量算法计算最佳路由

B.RIP 规定的最大跳数为 16

C.RIP 默认的路有更新周期为 30s

D.RIP 是一种内部网关协议

13.下面信息中()包含在 TCP 首部中而不包含在 UDP 首部中。

A.目标端口号

B.校验号

C.源端口号

D.序号

14.假设拥塞窗口为 20KB,接收窗口为 30KB,TCP 能够发送的最大字节数是()。

A.30KB

B.20KB

C.50KB

D.10KB

15.2018 年引起较大影响的漏洞 Meltdown(熔毁)利用的是()中的一个缺陷,可使攻击者获得

Kernel 中的重要敏感数据,后来设计者通过改进推测执行修复了这个漏洞。

A.Windows 操作系统

B.Linux 操作系统

C.CPU

D.C 语言

16.下列说法正确的是()。

I.DNS 的主要功能是通过请求和回答获取主机和网络相关的信息

ⅡI.Web 使用 HTTP 进行信息传送

�

Ⅲ.WWW 是一种协议

IV.HTML 在服务器端被解释执行

A.I、Ⅱ、Ⅲ

B.I、ⅡI、IV

C.I、Ⅱ

D.Ⅱ、IV

17.报文鉴别和实体鉴别不同,报文鉴别在通信过程中,()。

A.只需要鉴别一次

B.每个收到的报文都要鉴别

C.开始和结束时鉴别

D.定时鉴别

18.使用浏览器访问某 Web 网站的页面时,不可能使用到的协议是()。

A.PPP

B.ARP

C.UDP

D.SMTP

19.下列关于 IPv6 的描述,错误的是()。

A.IPv6 的首部长度是固定的

B.IPv6 采用 16 字节的地址,在可预见的未来不会用完

C.IPv6 使用了首部检验和来保证传输的正确性

D.IPv6 不允许分片

20.量子通信协议中,设想对逐个粒子发送进行密钥分配,由于测不准原理,当窃听者试图

观测传输的粒子时,其状态就有可能发生改变。所以在理想的量子通信中不存在()。

A.主动攻击

B.被动攻击

C.拒绝服务攻击

D.连通性攻击

二、填空题(共 20 空,每空 1 分,共 20 分)

1.OSI 参考模型中,()层负责处理在两个内部数据表示结构不同的通信系统间交换信息的格

式。

2.()是最重要的域名服务器,它知道所有顶级域名服务器的域名和 IP 地址。

3.ping 命令使用()协议回送请求与回送回答报文,来测试两个主机之间的连通性。

4.一个密码体制可以描述为 M=Eke(Dka(M)),其中 M 为消息,Kd 为加密密钥,Ke 为解密密钥,

D 为加密算法,E 为解密算法。当()时,称之为公钥密码体制。

5.以太网的 MAC 帧中的 FCS 字段采用()来校验目的地址、源地址、类型字段以及 MAC 帧的数

据部分。

6.波特率表示单位时间内数字通信系统所传输的()。

7.入侵检测方法一般可以分为基于特征的入侵检测和基于()的入侵检测。

8.传输层通信的真正端点不是主机而是主机中的()。

9.根据香农定理,要使信息的极限传输速率提高,就必须提高信道的带宽或信道中的()。

10.()技术,也称为分布式账本技术,是一种互联网数据库技术,其特点是去中心化和公开

透明,让每个人均可参与数据库记录。比特币就是这种的

技术的典型应用。

11.Kerberos 使用两个服务器,分别是鉴别服务器 AS 和()。

�

12.物理层接口部件中数据线、控制线等信号线的用途称之为物理层接口的()特性。

13.海明码如果要纠正 d 位错误,则需要一个海明距为()的编码方案。

14.为了提高数据链路层的传输效率,同一时间某站可能既发送数据又发送确认,即可以将

确认放在数据里面一起发送,这称为()。

15.根据 CSMA/CD 协议的工作原理,为了达到冲突域的最大距离不变而网络的传输速率提高,

需要提高()。

16.一个自治系统内部所使用的路由选择协议称为(),如 RIP 和 OSPF。

17.第一个字节等于 127 的 IP 地址称为(),主要用来测试计算机中的软件。

18.RFC1918 规定的专用地址中,10.0.0.0 原本是分配给()的,但由于该网

络已经关停,因此 10.0.0.0 地址被用作专用地址。

19.UDP 在 IP 数据报服务的基础上增加了端口的功能和()的功能。

20.计算机病毒是一种会“传染”其他程序的程序,“传染”是通过修改()来把自身或其变种

复制进去完成的。

三、问答与计算题(共 10 题,共 90 分)

1.(8 分)评估计算机网络常用的性能指标和非性能指标有哪些?

2.(8 分)对于带宽为 3kHz 的信道,用 4 种不同的状态来表示数据,若信道的信噪比为 30dB,

求该信道的最大数据传输速率。

3.(8 分)为什么要划分子网?子网掩码的作用是什么?

4.(8 分)有一个 TCP 连接,当它的拥塞窗口大小为 64 个分组大小时超时,假设该线路往返

时间 RTT 固定为 3s,不考虑其他开销,即分组不丢失,该 TCP 连接在超时后处于慢开始阶段

的时间是多少秒?

5.(8 分)假定某客户机想从服务器下载文件 fip://ftp.ouc.edu.cn/somefile,试描述下载

过程中客户机和服务器之间的交互过程。

6.(10 分)卫星信道的数据传输率为 1Mbit/s,取卫星信道的单程传播时延为 0.25s,每个数据

帧长为 2000bit。忽略误码率、确认帧长和处理时间。试分别计算下列情况的信道利用率。

1)停止一等待协议。2)连续 ARQ 协议,且发送窗口等于 127。3)连续 ARP 协议,且发送窗口

等于 255。

7.(10 分)RIP 使用 UDP,OSPF 使用 IP,而 BGP 使用 TCP,这样做有何优点?为什么 RIP 周期性的

和邻站交换路由信息,而 BGP 却不这么做?

8.(10 分)试分别描述传输层中快恢复算法和快重传算法的原理。

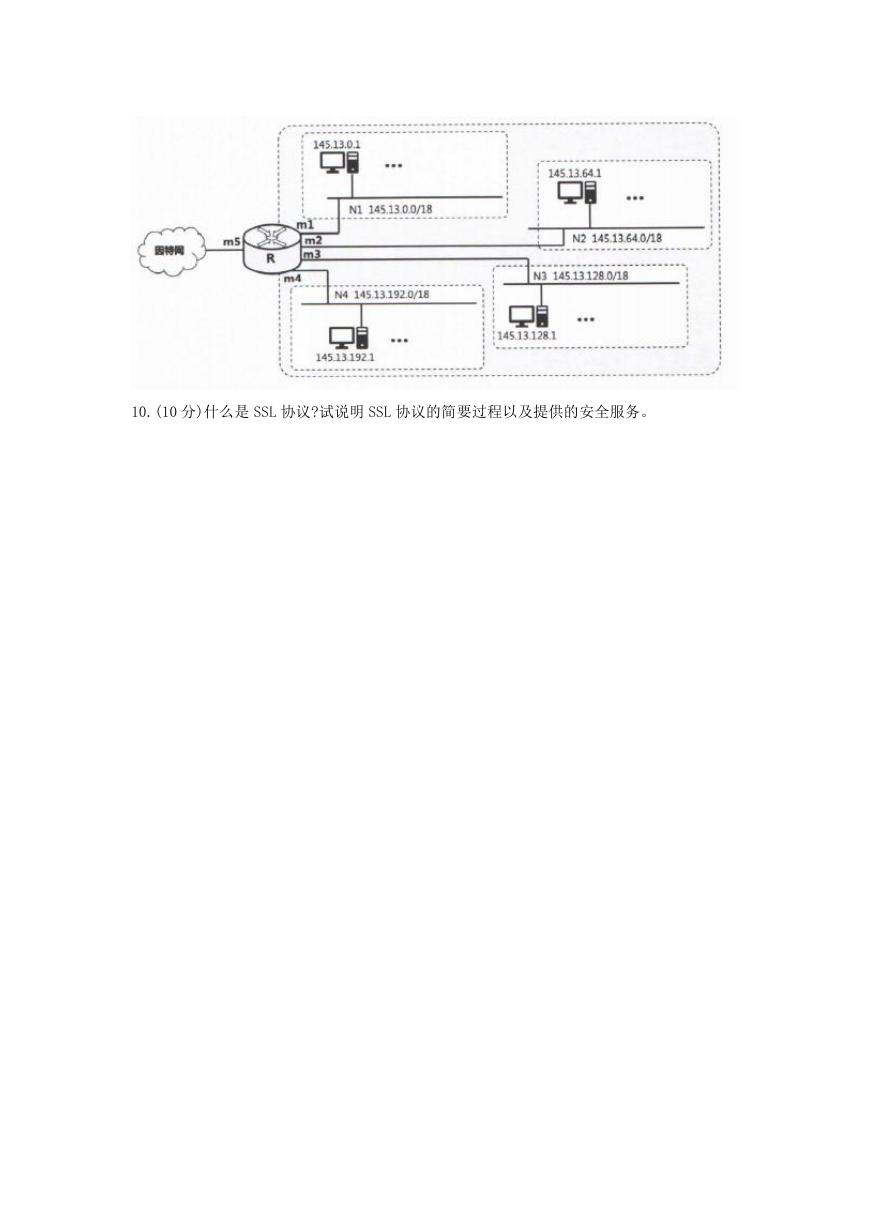

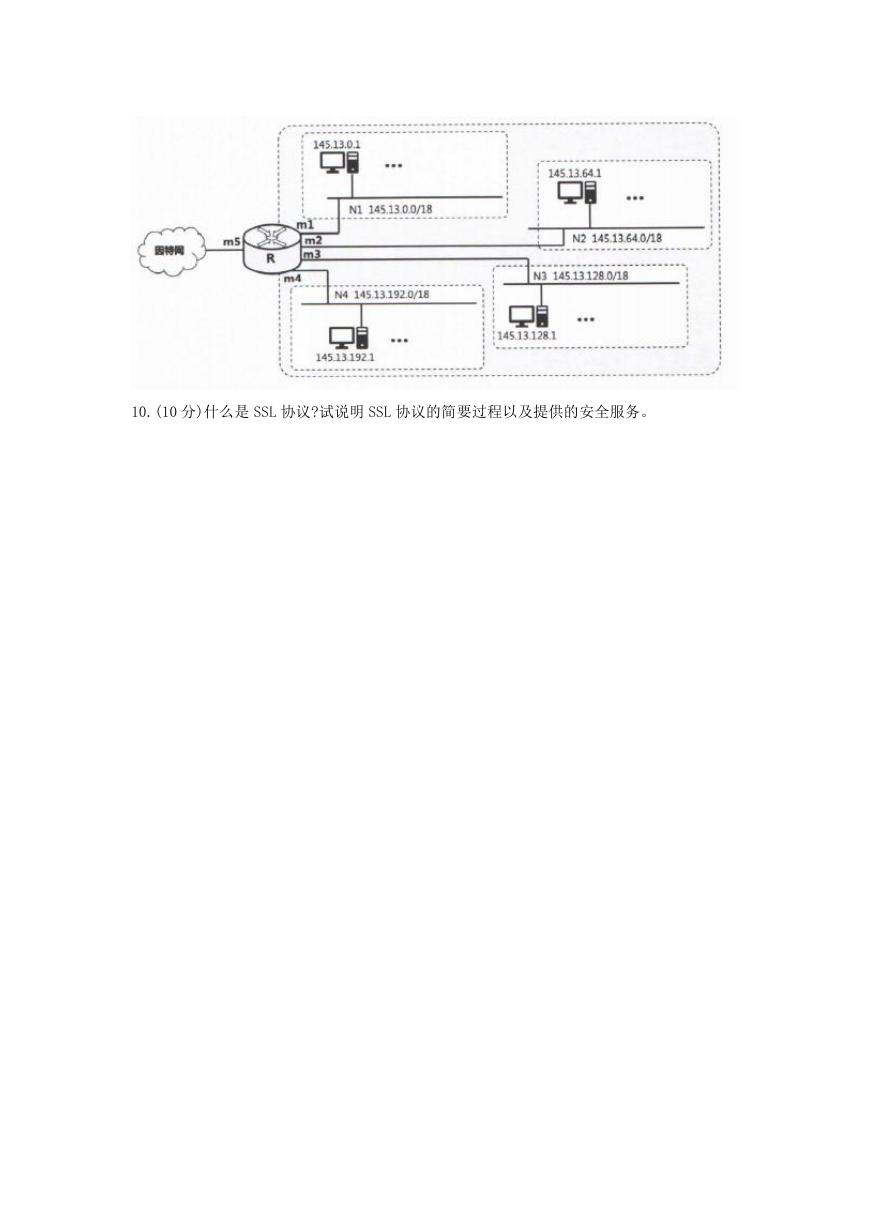

9.(10 分)如下图所示,网络 145.13.0.0/16 划分为 4 个子网 N1、N2、N3、N4。这四个子网

与路由器 R 连接的接口分别是 m1、m2、m3、m4,路由器的第五个接口 m5 连接到因特网。1)

试给出路由器 R 的路由表;2)路由器 R 收到一个分组,其目的地址为 145.13.160.78,试说

明该分组是如何转发的。

�

10.(10 分)什么是 SSL 协议?试说明 SSL 协议的简要过程以及提供的安全服务。

�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc