目录

前言

1-linux提权描述

2-基本Linux权限提升前的信息收集

3-linux提权—自动信息收集

4-linux提权-内核漏洞提权

5-1-linux-历史漏洞提权

5-linux提权-利用以root权限运行的服务

6-Linux提权-NFS权限弱

7-linux提权-Suid和Guid配置错误

8-linux提权—滥用SUDO

9-linux提权-利用“.”路径配置错误

10-linux提权—利用定时任务(Cron jobs)

11-linux提权-通配符注入

2

4

6

18

19

24

25

27

32

41

45

47

54

�

渗

透

测

试

红

队

攻

防

免

杀

权

限

维

持

等

等

技

术

及

时

分

享

最

新

漏

洞

复

现

以

及

E

X

P

国

内

外

最

新

技

术

分

享

!

!

!

进

来

一

起

学

习

吧

本

文

由

黑

白

天

安

全

团

队

李

木

整

理

水

平

有

限

,

错

误

还

望

大

佬

多

多

包

涵

!

!

仅

供

学

习

研

究

,

请

遵

守

法

律

不

要

进

行

非

法

攻

击

!

微

信

扫

一

扫

关

注

公

众

号

�

�

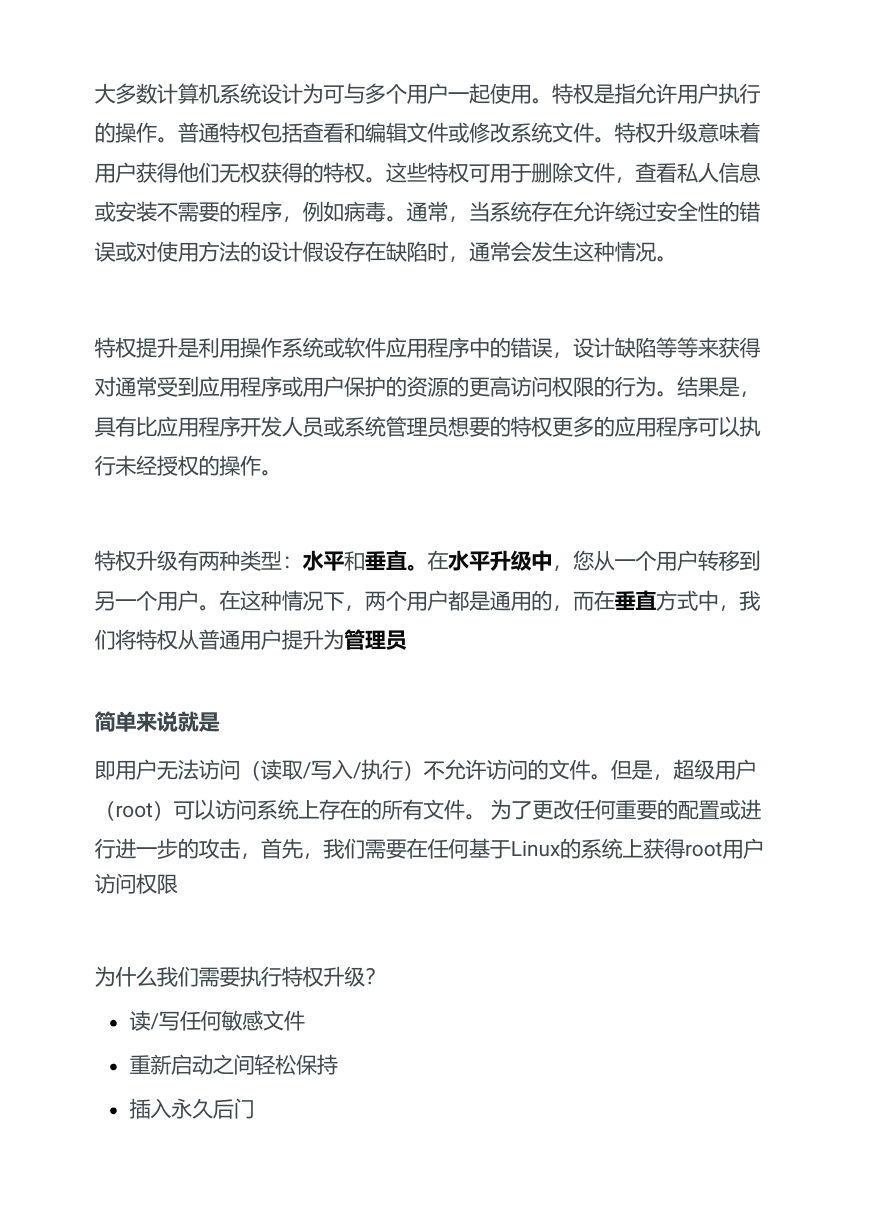

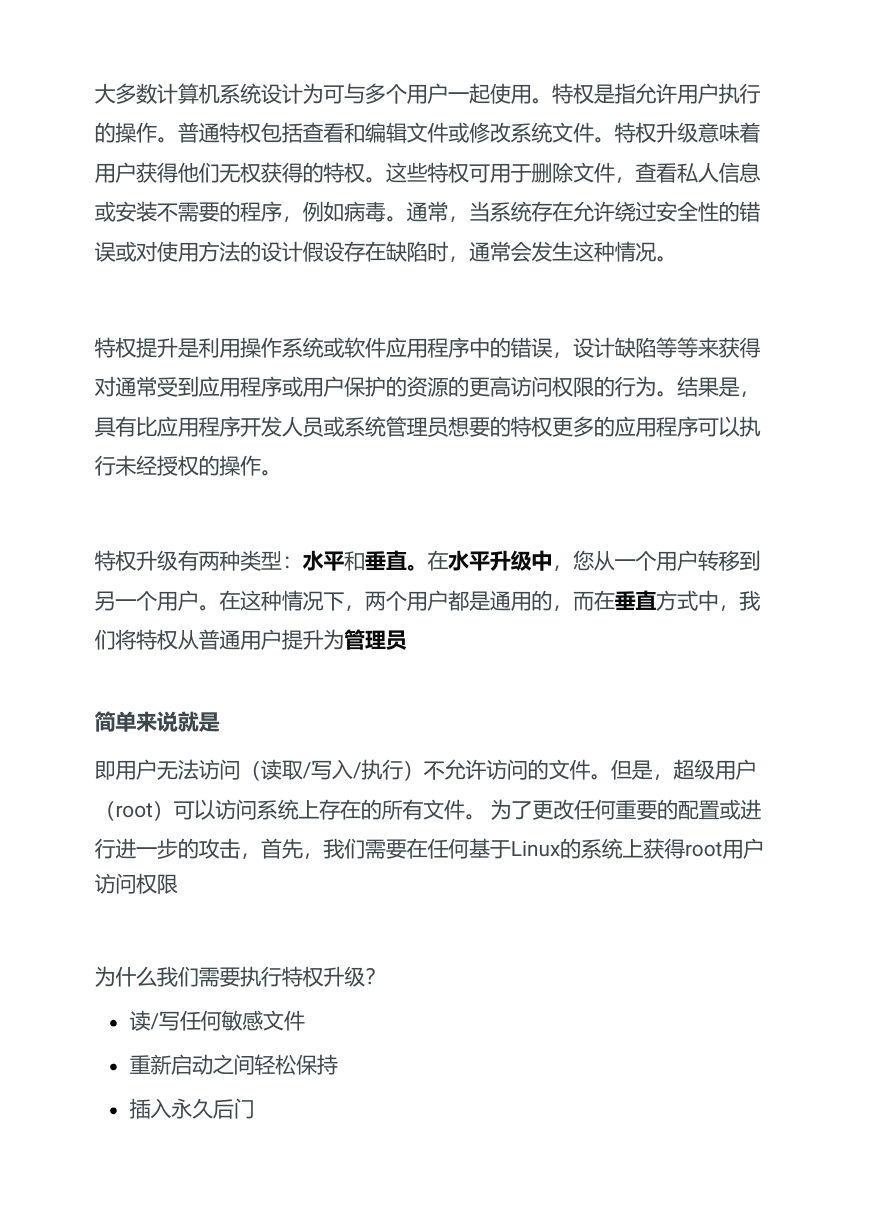

大多数计算机系统设计为可与多个用户一起使用。特权是指允许用户执行

的操作。普通特权包括查看和编辑文件或修改系统文件。特权升级意味着

用户获得他们无权获得的特权。这些特权可用于删除文件,查看私人信息

或安装不需要的程序,例如病毒。通常,当系统存在允许绕过安全性的错

误或对使用方法的设计假设存在缺陷时,通常会发生这种情况。

特权提升是利用操作系统或软件应用程序中的错误,设计缺陷等等来获得

对通常受到应用程序或用户保护的资源的更高访问权限的行为。结果是,

具有比应用程序开发人员或系统管理员想要的特权更多的应用程序可以执

行未经授权的操作。

特权升级有两种类型:水平和垂直。在水平升级中,您从一个用户转移到

另一个用户。在这种情况下,两个用户都是通用的,而在垂直方式中,我

们将特权从普通用户提升为管理员

简单来说就是

即用户无法访问(读取/写入/执行)不允许访问的文件。但是,超级用户

(root)可以访问系统上存在的所有文件。 为了更改任何重要的配置或进

行进一步的攻击,首先,我们需要在任何基于Linux的系统上获得root用户

访问权限

为什么我们需要执行特权升级?

读/写任何敏感文件

重新启动之间轻松保持

插入永久后门

�

特权升级所使用的技术

我们假设现在我们在远程系统上有外壳。根据我们渗透进去的方式,我们

可能没有“ root”特权。以下提到的技术可用于获取系统上的“ root”访问权

限。

内核漏洞

以root身份运行的程序

已安装的软件

弱密码/重用密码/纯文本密码

内部服务

Suid配置错误

滥用sudo权利

由root调用的可写脚本

路径配置错误

Cronjobs

卸载的文件系统

�

信息收集是关键。

(Linux)特权提升的TIps:

搜索漏洞-

修改代码-

“

”

尝试攻击-

操作系统

什么是发行类型?

1

2

3

4

cat /etc/issue

cat /etc/*-release

cat /etc/lsb-release # Debian based

cat /etc/redhat-release # Redhat based

什么是内核版本?

64

1

2

3

4

5

cat /proc/version

uname -a uname -mrs

rpm -q kernel

dmesg | grep Linux

ls /boot | grep vmlinuz-

从环境变量中可以收集到什么信息?环境变量中可能存在密码或API密钥

1

2

cat /etc/profile

cat /etc/bashrc

信

息

信

息

,

更

多

的

信

息

收

集

,

信

息

收

集

是

整

个

渗

透

测

试

过

程

的

整

理

信

息

,

分

析

收

集

的

信

息

和

整

理

信

息

。

知

道

要

搜

索

什

么

以

及

在

哪

里

可

以

找

到

漏

洞

利

用

代

码

。

修

改

漏

洞

利

用

程

序

,

使

其

适

合

目

前

的

渗

透

。

并

非

每

种

漏

洞

都

能

为

现

成

的

每

个

系

统

工

作

。

漏

洞

看

环

境

为

(

很

多

)

尝

试

和

错

误

做

好

准

备

。

什

么

版

本

的

?

是

位

吗

?

�

3

4

5

6

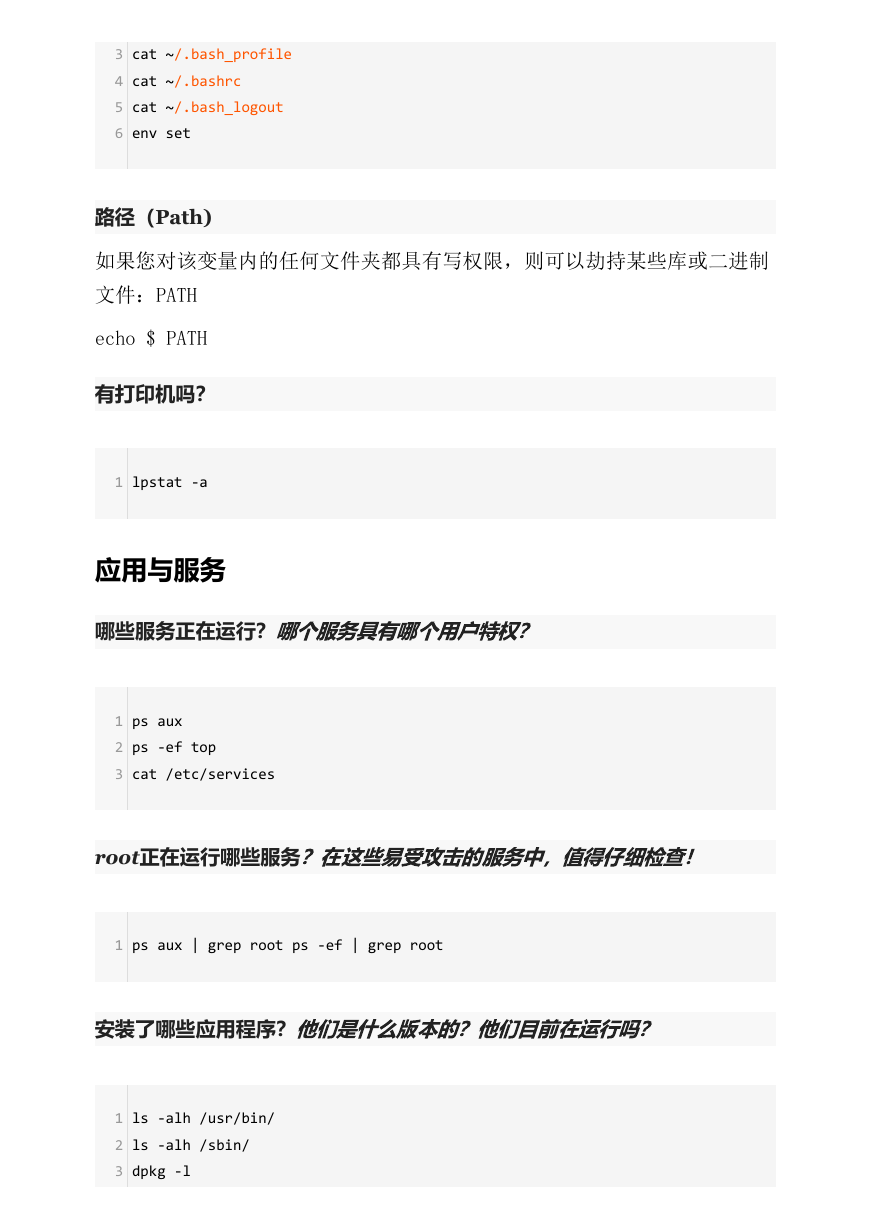

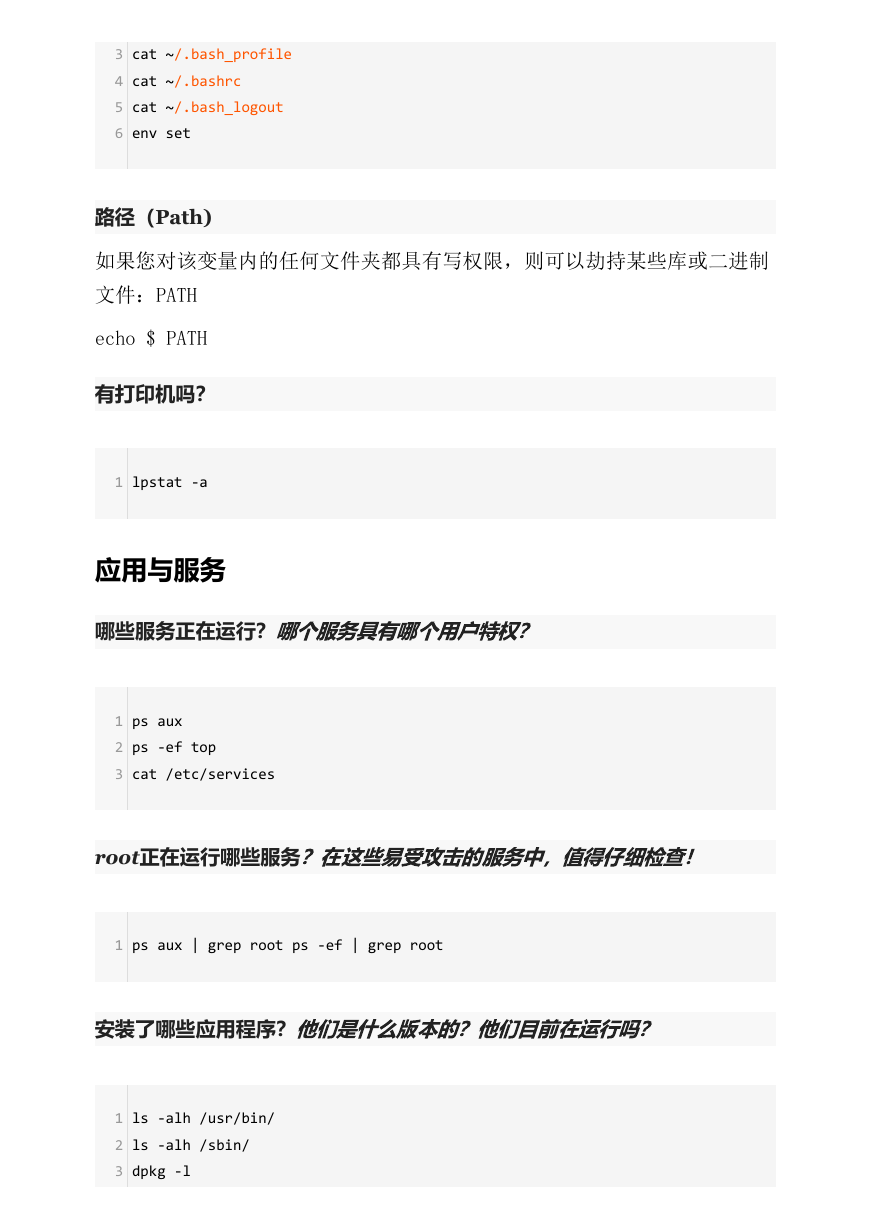

cat ~/.bash_profile

cat ~/.bashrc

cat ~/.bash_logout

env set

路径(Path)

如果您对该变量内的任何文件夹都具有写权限,则可以劫持某些库或二进制

文件:PATH

echo $ PATH

有打印机吗?

1

lpstat -a

应用与服务

哪些服务正在运行?

1

2

3

ps aux

ps -ef top

cat /etc/services

root正在运行哪些服务

1

ps aux | grep root ps -ef | grep root

安装了哪些应用程序?

1

2

3

ls -alh /usr/bin/

ls -alh /sbin/

dpkg -l

哪

个

服

务

具

有

哪

个

用

户

特

权

?

?

在

这

些

易

受

攻

击

的

服

务

中

,

值

得

仔

细

检

查

!

他

们

是

什

么

版

本

的

?

他

们

目

前

在

运

行

吗

?

�

4

5

6

rpm -qa

ls -alh /var/cache/apt/archivesO

ls -alh /var/cache/yum/

服务设置是否配置错误?

1

2

3

4

5

6

7

8

9

10

cat /etc/syslog.conf

cat /etc/chttp.conf

cat /etc/lighttpd.conf

cat /etc/cups/cupsd.conf

cat /etc/inetd.conf

cat /etc/apache2/apache2.conf

cat /etc/my.conf

cat /etc/httpd/conf/httpd.conf

cat /opt/lampp/etc/httpd.conf

ls -aRl /etc/ | awk '$1 ~ /^.*r.*/

计划了哪些工作?(计划任务)

1

2

3

4

5

6

7

8

9

10

11

12

crontab -l

ls -alh /var/spool/cron

ls -al /etc/ | grep cron

ls -al /etc/cron*

cat /etc/cron*

cat /etc/at.allow

cat /etc/at.deny

cat /etc/cron.allow

cat /etc/cron.deny

cat /etc/crontab

cat /etc/anacrontab

cat /var/spool/cron/crontabs/root

是否有纯文本用户名和/或密码?

检查Web服务器连接到数据库的文件(config.php或类似文件)

检查数据库以获取可能被重用的管理员密码

是

否

附

有

(

脆

弱

的

)

插

件

?

�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc