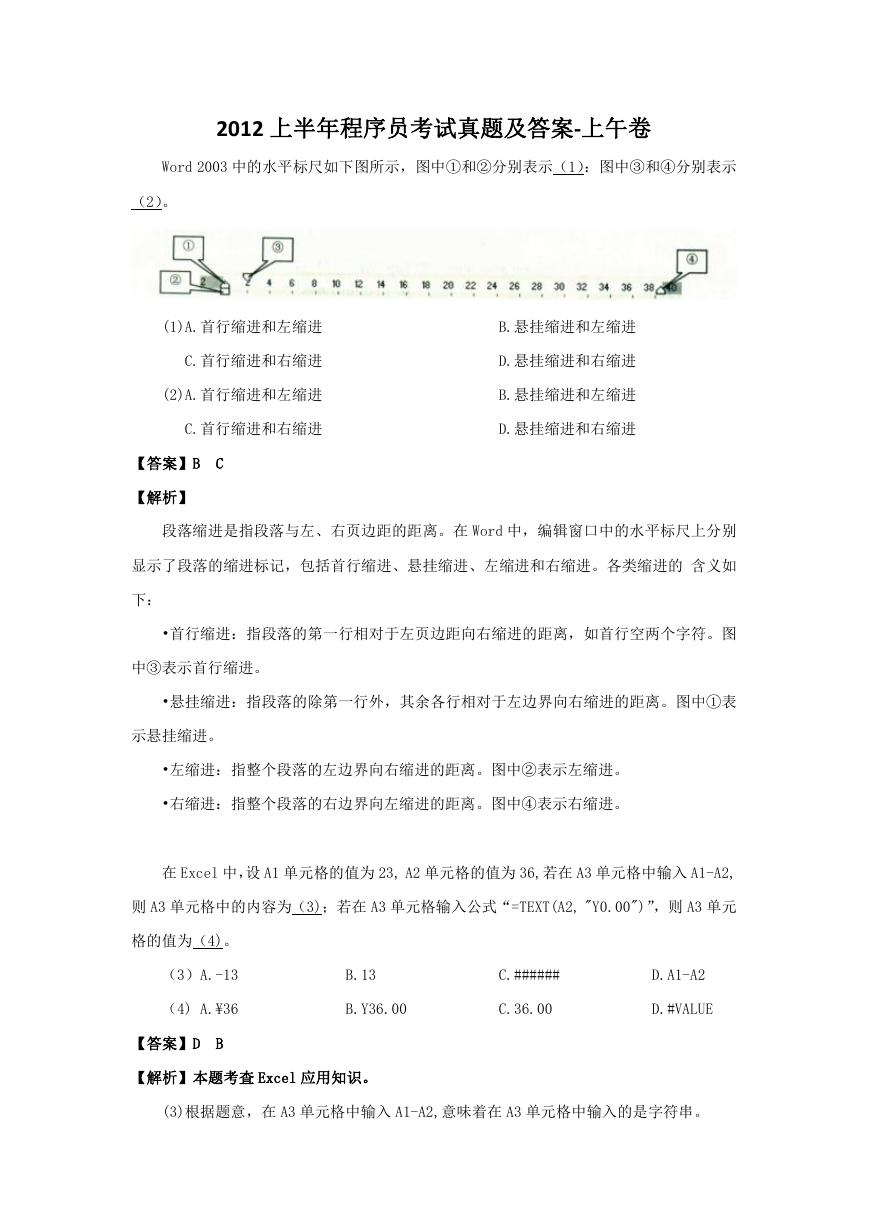

Word 2003中的水平标尺如下图所示,图中①和②分别表示(1):图中③和④分别表示(2)。

(1)A.首行缩进和左缩进B.悬挂缩进和左缩进

C.首行缩进和右缩进D.悬挂缩进和右缩进

(3)A.-13B.13C.######D.A1-A2

(5)A.域名B.所使用的协议C.访问的主机D.请求查看的文档名

(6)A.高速缓存B.主存单元C.通用寄存器 D.程序计数器

(10)A.8B.16C.32D.64

(12)A.PDFB.MIDC.XLSD.GIF

(17)A.M软件公司不享有商业秘密权

(19)A.10000000B.11111111C.10111111D.11111

(21)A.逻辑与B.逻辑或C.逻辑异或D.算术相加

(22)A.调用B.调度C.同步D.中断

(23)A.?b*.*B.?b.*C.*b*.*D.*b.*

(25)A.-2〜0B.-2〜1C.-6〜2D.—8〜1

(27)A.电梯调度算法和最短寻道时间优先算法

B.先来先服务算法和最短寻道时间优先算法

(29)A.编译程序B.汇编程序C.解释程序D.链接程序

(32)A.10B.11C.20D.30

(34)A.编译时发现所定义的变量未赋初值B.编译时发现表达式中的括号不匹配

(35)A.(n+l)*kB.n*k+lC.(m+l)*kD.m*k+l

(38)A.(Q.rear-Q.size+1)B.(Q.rear-Q.size+1 )%M

(43)A.有向图的邻接矩阵一定是对称的B.有向图的邻接矩阵一定是不对称的

(44)A.只能包括数据(属性)B.只能包括操作(行为)

(49)A.路径覆盖B.条件覆盖C.判定覆盖D.语句覆盖

(54)A.①②③B.①②④C.①③④D.②③④

(55)A.除渐变色与图片外,同一界面上操作元素的颜色不宜超过4〜5种

HAVING (61)

(59)A.SUM (成绩)B.AVG(SUM (成绩)

(60)A.学号B.姓名C.系名D.课程号

(61)A.COUNT(DISTINCT 学号)>3B.COUNT(课程号)>3

(62)A.自然连接B.投影C.选择D.并

(63)A.自然连接B.投影C.选择D.并

(64)A.C >= max(A, B)B.C>= min(A, B)

C.min(A, B) <=C <= max(A, B)D.C<=min(A, B)

(65)A.1/2B.1C.3/2D.2

从任意初始值Xo开始,通过迭代关系式Xn=X n-1/2+l (n=l, 2, •••),可形成序列

其中首项的极限为0,后面等比数列的和极限为2,因此序列Xn的极限为2。

(由于序列Xn的极限存在;设其极限为X,则对等式Xn= Xn-1/2+l两边取极限得到 X=X/2+

IP地址块192.168.80.128/27包含了(67)个可用的主机地址。

(68)A.TCP/IPB.IPX/SPXC.NetBuilderD.NetBIOS

ARP协议属于(69)层,其作用是(70)。

(69)A.传输层B.网络层C.会话层D.应用层

(71)A.shortcut-keyB.quick-keyC.fast-keyD.r

(73)A.wordB.recordC.programD.variable

The term,(74) loop, refers to a loop that is conta

(74)A.programB.nestedC.statementD.network

(75)A.firewallB.protocolC.hackerD.virus

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc