2004 下半年网络工程师考试真题及答案-上午卷

● 内存按字节编址,地址从 A4000H 到 CBFFFH,共有__(1)__字节。若用存储容量为

32K×8bit 的存储芯片构成该内存,至少需要__(2)__片。

(1)A.80K

(2)A.2

C.160K

C.8

D.192k

D.10

B.96K

B.5

● 中断响应时间是指__(3)__。

(3) A.从中断处理开始到中断处理结束所用的时间

B.从发出中断请求到中断处理结束后所用的时间

C.从发出中断请求到进入中断处理所用的时间

D.从中断处理结束到再次中断请求的时间

●若指令流水线把一条指令分为取指、分析和执行三部分,且三部分的时间分别是 ,

则 100 条指令全部执行完毕需__(4)__ns。 (此题有问题,具体可以参考对应的书)

● 在单指令流多数据流计算机(SIMD)中,各处理单元必须__(5)__。

(5) A.以同步方式,在同一时间内执行不同的指令

行同一条指令

B.以同步方式,在同一时间内执

C.以异步方式,在同一时间内执行不同的指令

D.以异步方式,在同一时间内执

行同一条指令

● 单个磁头在向盘片的磁性涂料层上写入数据时,是以__(6)__方式写入的。

(6)A.并行

B.并-串行

C.串行

D.串-并行

● 容量为 64 块的 Cache 采用组相联方式映像,字块大小为 128 个字,每 4 块为一组。

若主存容量为 4096 块,且以字编址,那么主存地址应该为__(7)__位,主存区号为__(8)__

位。

(7)A.16

(8)A.5

B.17

B.6

C.18

C.7

D.19

D.8

● 软件开发中的瀑布模型典型的刻画了软件生存周期的阶段划分,与其最相适应的软

件开发方法是__(9)__。

(9)A.构件化方法

B.结构化方法

C.面向对象方法

D.快速原型法

● 下述任务中,不属于软件工程需求分析阶段的是__(10)__。

B.确定软件系统的功能需求

D.确定软件系统的运行平台

(10)A.分析软件系统的数据要求

C.确定软件系统的性能要求

● 软件设计的主要任务是设计软件的结构、过程和模块,其中软件结构设计的主要任

务是要确定__(11)__。

(11)A.模块间的操作细节

具体功能

B.模块间的相似性

C.模块间的组成关系

D.模块的

● 系统测试是将软件系统与硬件、外设和网络等其他因素结合,对整个软件系统进行

测试。__(12)__不是系统测试的内容。

(12)A.路径测试

B.可靠性测试

C.安装测试

D.安全测试

● 项目管理工具中,将网络方法用于工作计划安排的评审和检查的是__(13)__。

(13)A.Gantt 图

B.PERT 网图

C.因果分析图

D.流程图

● 在结构化分析方法中,数据字典是重要的文档。对加供的描述是数据字典的组成内

容之一,常用的加工描述方法__(14)__。

(14)A.只有结构化语言

B.有结构化语言和判定树

�

C.有结构化语言、判定树、判定表

D.有判定树和判定表

● CMM 模型将软件过程的成熟度分为 5 个等级。在__(15)__使用定量分析来不断地改

进和管理软件过程。

(15)A.优化级

B.管理级

C.定义级

D.可重复级

● 在面向数据流的设计方法中,一般把数据流图中的数据划分为__(16)__两种。

(16)A.数据流和事务流

事务流

B.变换流和数据流

C.变换流和事务流

D.控制流和

● __(17)__属于第三层 VPN 协议。

(17)A.TCP

B.IPsec

C.PPOE

D.SSL

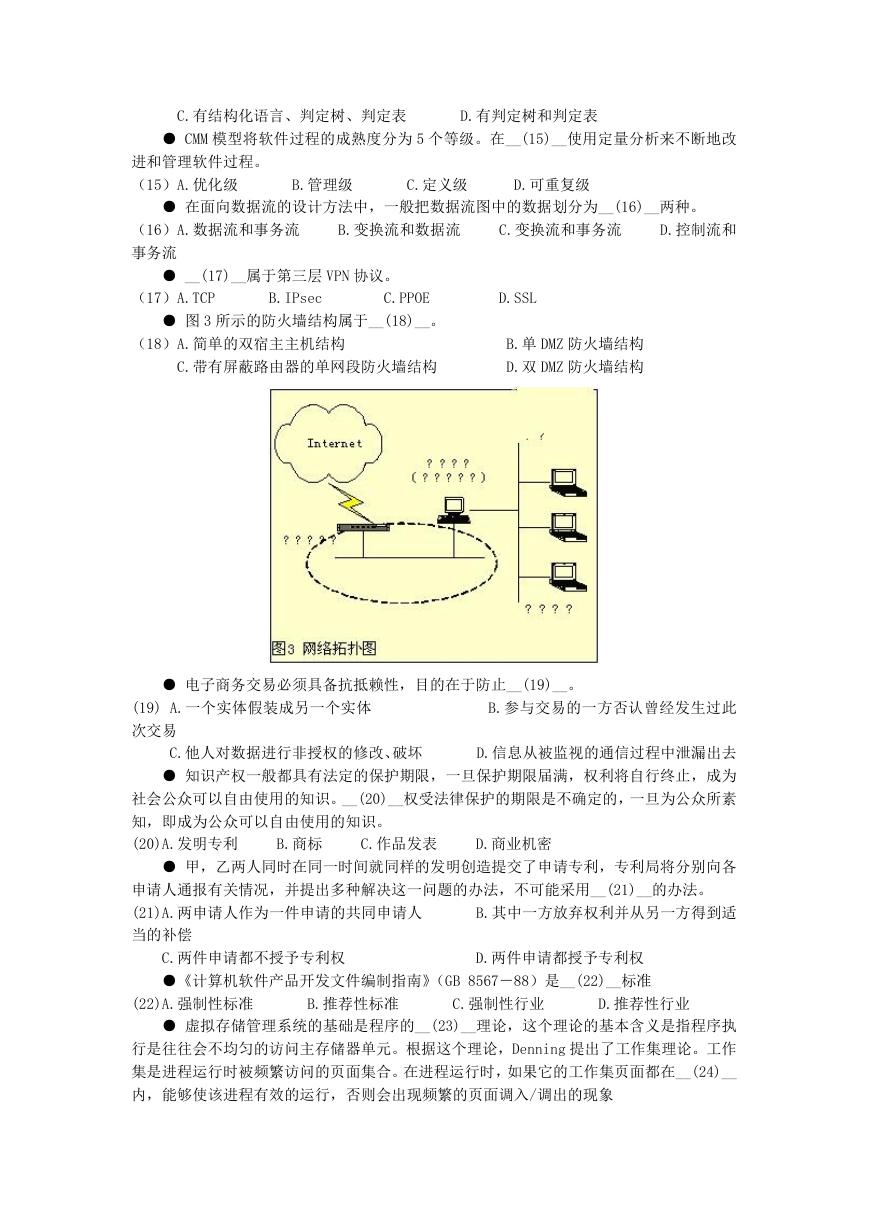

● 图 3 所示的防火墙结构属于__(18)__。

(18)A.简单的双宿主主机结构

C.带有屏蔽路由器的单网段防火墙结构

B.单 DMZ 防火墙结构

D.双 DMZ 防火墙结构

● 电子商务交易必须具备抗抵赖性,目的在于防止__(19)__。

(19) A.一个实体假装成另一个实体

次交易

B.参与交易的一方否认曾经发生过此

C.他人对数据进行非授权的修改、破坏

D.信息从被监视的通信过程中泄漏出去

● 知识产权一般都具有法定的保护期限,一旦保护期限届满,权利将自行终止,成为

社会公众可以自由使用的知识。__(20)__权受法律保护的期限是不确定的,一旦为公众所素

知,即成为公众可以自由使用的知识。

(20)A.发明专利

D.商业机密

B.商标

C.作品发表

● 甲,乙两人同时在同一时间就同样的发明创造提交了申请专利,专利局将分别向各

申请人通报有关情况,并提出多种解决这一问题的办法,不可能采用__(21)__的办法。

(21)A.两申请人作为一件申请的共同申请人

当的补偿

B.其中一方放弃权利并从另一方得到适

C.两件申请都不授予专利权

●《计算机软件产品开发文件编制指南》(GB 8567-88)是__(22)__标准

D.两件申请都授予专利权

(22)A.强制性标准

B.推荐性标准

C.强制性行业

D.推荐性行业

● 虚拟存储管理系统的基础是程序的__(23)__理论,这个理论的基本含义是指程序执

行是往往会不均匀的访问主存储器单元。根据这个理论,Denning 提出了工作集理论。工作

集是进程运行时被频繁访问的页面集合。在进程运行时,如果它的工作集页面都在__(24)__

内,能够使该进程有效的运行,否则会出现频繁的页面调入/调出的现象

�

(23)A.全局性

(24)A.主存储器

B.局部性

B.虚拟存储器

C.时间全局性

C.辅助存储器

D.空间全局性

D.U 盘

● 在 UNIX 操作系统中,若用户键入的命令参数的个数为 1 时,执行 cat$1 命令;若用

户键入的命令参数的个数为 2 时,执行 cat>>$2<$1 命令。请将下面所示的 Shell 程序的空

缺部分补齐。

case __(25)__in

1)cat $1;;

2)cat>>$2<$

*)echo ‘default…’

esac

(25) A.$$

B.$@

C.$#

D.$*

● 设 信 道 的 码 元 速 率 为 300 波 特 , 采 用 4 相 DPSK 调 制 , 则 信 道 的 数 据 速 率 为

__(26)__bps。

(26)A.300

B.600

C.800

D.1000

● 光纤通信中使用的复用方式是__(27)__。E1 载波把 32 个信道按照__(28)__方式复

用,在一条 2.048Mbs 的高速信 道上,每条话音信道的数据速率是(29)。

(27)A.时分多路

(28)A.时分多路

(29)A.56Kb/s

D. 频分多路

D.频分多路

D.512Kbs

B.空分多路

B.空分多路

B.64Kb/s

C.波分多路

C.波分多路

C.128Kb/s

● 用户 A 与用户 B 通过卫星链路通信时,传播延迟为 270ms,假设数据速率是 64Kb/s,

帧长 4000 bit,若采用停等流控协议通信,则最大链路利用率为(30);若采用后退 N 帧 ARQ

协议通信,发送窗口为 8,则最大链路利用率可以达到(31)。

(30)A.0.104

(31)A.0.416

C.0.188

C.0.752

D.0.231

D.0.832

B.0.116

B.0.464

● HDLC 是一种(32)协议。

(32) A.面向比特的同步链路控制

C.面向字符的同步链路控制

B 面向字节计数的异步链路控制

D.面向比特流的异步链路控制

● 帧中继网络没有采用流量控制机制,只有拥塞控制功能。采用显式信令控制时, 如

果 LAP-D 帧中的 FECN 比特置 l,则表示__(33)__。

(33)A.在帧的传送方向上出现了拥塞

C.在两个传送方向上同时出现了拥塞

B.在与帧传送相反的方向上出现了拥塞

D.没有出现拥塞

● ATM 网络采用了许多通信量管理技术以避免拥塞的出现,其中__(34)__是防止网络

过载的第一道防线。

(34) A.连接许可

B.选择性信元丢弃

C.通信量整型

D.使用参数控制

● IP 交换是一种利用交换硬件快速传送 IP 分组的技术。一台 IP 交换机由__(35)__三

部分组成。IP 交换机初始化后为每一个物理连接建立一个默认的__(36)__,相邻的 IP 交换

机通过这些默认通道交换路由信息和数据分组。为了进行第三层路由选择,IP 交换控制器

必须根据__(37)__等信息对网络数据流进行分类并加上数据流描述符。

(35)A. ATM 交换模块、IP 交换控制器和交换机管理协议

B.RF 交换模块、IP 交换控制器和路由器管理协议

C.X.25 交换模块、IP 交换控制器和交换机管理协议

D.IPX 交换模块、IP 交换控制器和路由器管理协议

(36)A.帧中继交换通道

换通道

B. ATM 交换通道

C. X.25 交换通道

D. IPX 交

�

(37)A.源和目标 IP 地址、MAC 地址

C.目标 P 地址、TCP/UDP 端口号

B.源 IP 地址、 ATM VPl/VCI

D.源和目标 IP 地址、TCP/UDP 端口号

● IETF 定义的多协议标记交换(MPLS)是一种第三层交换技术,MPLS 网络由__(38)__

组成,负责为网络流添加/删除标记的是__(39)__。

(38)A.标记交换路由器和标记边缘路由器

C.标记分发路由器和标记传送路由器

B.标记分发路由器和标记边缘路由器

D.标记传送路由器和标记交换路由器

(39)A 标记分发路由器

送路由器

B.标记边缘路由器

C.标记交换路由器

D.标记传

● DHCP 协议的功能是__(40)__在 Linux 中提供 DHCP 服务的程序是__(41)__;DHCP 服

务将主机的 MAC 地址和 IP 地址绑定在一起的方法是在__(42)__文件中添加“hOSt 主机名

hardware Ethernet xx.xx.xx.xx.xx.xx fixed-address 192.168.0.91”配置项;创

建 DHCP 租用文件的命令是__(43)__;通过运行__(44)__命令可以设置在操作系统启动时自

动运行 DHCP 服务。

(40)A.为客户自动进行注册

C.使 DNS 名字自动登录

B.为客户机自动配置 IP 地址

(41)A. /etc/networks/dhcpd

C./etc/networks/dhcp

(42)A./etc/dhcpd.conf

C./networks/dhcpd.conf

D.为 WINS 提供路由

B. /usr/sbin/dhcp

D./usr/sbin/dhcpd

B. /etc/dhcp.conf

D./networks/dhcp.conf

( 43 ) A . touch

/var/state/dhcp/dhcp.leases

/var/state/dhcp/dhcp.leases

B .

address

C .

nat

/var/state/dhcp/dhcp.leases

D . resolve

/var/state/dhcp/dhcp.leases

(44)A.ipconfig

B.touch

C.reboot

D.chkconfig

● 在分布式环境中实现身份认证可以有多种方案,以下选项中最不安全的身份认证方

案是__(45)__。

(45)A.用户发送口令,由通信对方指定共享密钥

解密密钥

B.用户发送口令,由智能卡产生

C.用户从 KDC 获取会话密钥

D.用户从 CA 获取数字证书

● 数字证书采用公钥体制进行加密和解密。每个用户有一个私钥,用它进行__(46)

__;同时每个用户还有一个公钥,用于__(47)__。X.509 标准规定,数字证书由__(48)__

发放,将其放入公共目录中,以供用户访问。X.509 数字证书中的签名字段是指__(49)__。

如果用户 UA 从 A 地的发证机构取得了证书,用户 UB 从 B 地的发证机构取得了证书,那么

__(50)__。

(46)A.解密和验证

(47)A.解密和验证

(48)A.密钥分发中心

(49)A.用户对自己证书的签名

C.加密和签名

C.加密和签名

C.国际电信联盟

B.用户对发送报文的签名

D.发证机构对发送报文的签名

B.解密和签名

B.解密和签名

B.证书授权中心

D.加密和验 证

D.加密和验证

D.当地政府

C.发证机构对用户证书的签名

(50)A.UA 可使用自己的证书直接与 UB 进行安全通信

B.UA 通过一个证书链可以与 UB 进行安全通信

C.UA 和 UB 还须向对方的发证机构申请证书,才能进行安全通信

D.UA 和 UB 都要向国家发证机构申请证书,才能进行安全通信

● 下面有关 NTFS 文件系统优点的描述中,__(51)__是不正确的。要把 FAT32 分区转换

�

为 NTFS 分区,并且保留原分区中的所有文件,不可行的方法是__(52)__。

(5l)A.NTFS 可自动地修复磁盘错误

B.NTFS 可防止未授权用户访问文件

D.NTFS 支持文件压缩功能

C.NTFS 没有磁盘空间限制

(52)A.利用磁盘分区管理软件同时实现 FAT32 到 NTFS 的无损转换和文件拷贝

B.先把 FAT32 分区格式化为 NTFS 分区,再把盘上的文件转换为 NTFS 文件

C.先把分区中的文件拷贝出来,然后把分区格式化为 NTFS,再把文件拷贝回去

D.利用分区转换工具“Convert.exe”将 FAT32 转换为 NTFS 并实现文件拷贝

● 在 Windows 2000 操作系统中,配置 IP 地址的命令是__(53)__。若用 ping 命令来测

试本机是否安装了 TCP/lP 协议,则正确的命令是__(54)__。如果要列出本机当前建立的连

接,可以使用的命令是__(55)__。

(53)A.winipCfg

(54)A.ping 127.0.0.0

C.ping 127.0.1.1

B.ping 127.0.0.1

D.ping 127.1.1.l

D.winipconfig

B.ipconfig

C.ipcfg

(55)A.netstat -s

B.netstat -o

C.netstat -a

D.netstat –r

● 以大网交换机根据__(56)__转发数据包。访问交换机的方式有多种,配置一台新的

交换机时可以__(57)__进行访问。在键入交换机命令时可使用缩写形式,在 SWitCh#模式

下,如果键人 Con,则表示__(58)__。

(56)A.IP 地址

(57)A.通过微机的串口连接交换机的控制台端口

机

B.通过 Telnet 程序远程访问交换

D.PORT 地址

B.MAC 地址

C.LLC 地址

C.通过浏览器访问指定 IP 地址的交换机

D.通过运行 SNMP 协议的网管软

件访问交换机

(58)A.connect

B.control

C.configure

D.confirm

● 在缺省配置的情况下,交换机的所有端口__(59)__。连接在不同交换机上的、属于

同一 VLAN 的数据帧必须通过__(60)__传输。

(59)A.处于直通状态

(60)A.服务器

B.属于同一 VLAN

B.路由器

C.属于不同 VLAN

C.Backbone 链路

D.地址都相同

D.Trunk 链路

● 以太网 100BASE-TX 标准规定的传输介质是__(61)__。

(61)A.3 类 UTP

D. 多模光纤

● 许多网络通信需要进行组播,以下 选项中不采用组播协议的应用是__(62)__。在

C.单模光纤

B.5 类 UTP

IPV4 中把__(63)__类地址作为组播地址。

(62)A.VOD

(63)A. A

B.NetMeeting

B.B

C.CSCW

C.D

D.FTP

D.E

● 将双绞线制作成交叉线(一端按 ELA/TIA568A 线序,另一端按 ELA/TIA568B 线序),

该双绞线连接的两个设备可为__(64)__。

(64)A.网卡与网卡

C.网卡与集线器

● 以下不属于中间件技术的是__(65)__。

B.网卡与交换机

D.交换机的以太口与下以级交换机 UPLLINK 口

(65)A.Java RMI

B.CORBA

C.DCOM

D.Java Applet

● Networks can be interconnected by different devices. In the physical layer,

networks can be connected by__(66)__ or hubs,which just move the bits from one

network to an identical network. One layer up we find bridges and switches,which

operate at data link layer. They can accept__(67)__, examine the MAC address,

�

and forward the frames to a different network while doing minor protocol translation

in the process. In the network layer,we have routers that can connect two networks.

If two networks have__(68)__network layer, the router may be able to translate

between the packet formats. In the transport layer we find transport gateway, which

can interface between two transport connections. Finally,in the application layer,

application gateways translate message__(69)__. As an example, gateways between

Internet e-mail and X.400 e-mail must __(70)__the e-mail message and change various

header fields.

(66) A.reapers

(67) A.frames

(68) A.special

(69) A.syntax

(70) A.analyze

C.connectors

C.packages

C.similar

C.language

C.delete

D.modems

D.cells

D.dissimilar

D.format

D.create

B.relays

B.packets

B.dependent

B.semantics

B.parse

● The purpose of the requirements definition phase is to produce a clear,

complete, consistent, and testable__(71)__of the technical requirements for the

software product.

During the requirements definition phase,the requirements definition team uses

an iterative process to expand a broad statement of the system requirements into

a complete and detailed specification of each function that the software must perform

and each__(72)__that it must meet. The starting point is usually a set of high-level

requirements from the__(73)__that describe the project or problem.

In either case, the requirements definition team formulates an overall concept

for the system and then defines__(74)__showing how the system will be operated,

publishes the system and operations concept document, and conducts a system concept

review(SCR).

Following the SCR, the team derives __(75)__ requirements for the system from

the high level requirements and the system and 'operations concept. Using structured

or object-oriented analysis the team specifies the software functions and algorithms

needed to satisfy each detailed requirement.

(71) A.function

(72) A.criterion

(73) A.producer

(74) A.rules

(75) A.detailed

C.specification

C.model

C.programmer

C.scenarios

C.total

B.definition

B.standard

B.customer

B.principles

B.outlined

D.statement

D.system

D.analyser

D.scenes

D.complete

试题答案

(1)C

(6)C

(11)C

(16)C

(21)D

(26)B

(31)D

(2)B

(7)D

(12)A

(17)B

(22)A

(27)C

(32)A

(3)C

(8)B

(13)A

(18)B

(23)B

(28)A

(33)A

(4)D

(9)B

(14)C

(19)B

(24)A

(29)B

(34)A

(5)B

(10)D

(15)A

(20)D

(25)C

(30)A

(35)A

�

(36)B

(41)D

(46)B

(51)C

(56)B

(61)B

(66) 无

(71)C

(37)D

(42)A

(47)D

(52)B

(57)A

(62)D

(67)A

(38)A

(43)A

(48)B

(53)B

(58)C

(63)C

(68)D

(72)A

(73)B

(39)B

(44)D

(49)C

(54)B

(59)B

(64)A

(69)B

(74)C

(40)B

(45)A

(50)B

(55)C

(60)D

(65)D

(70)B

(75)A

�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc