封面�

书名�

版权�

前言�

目录�

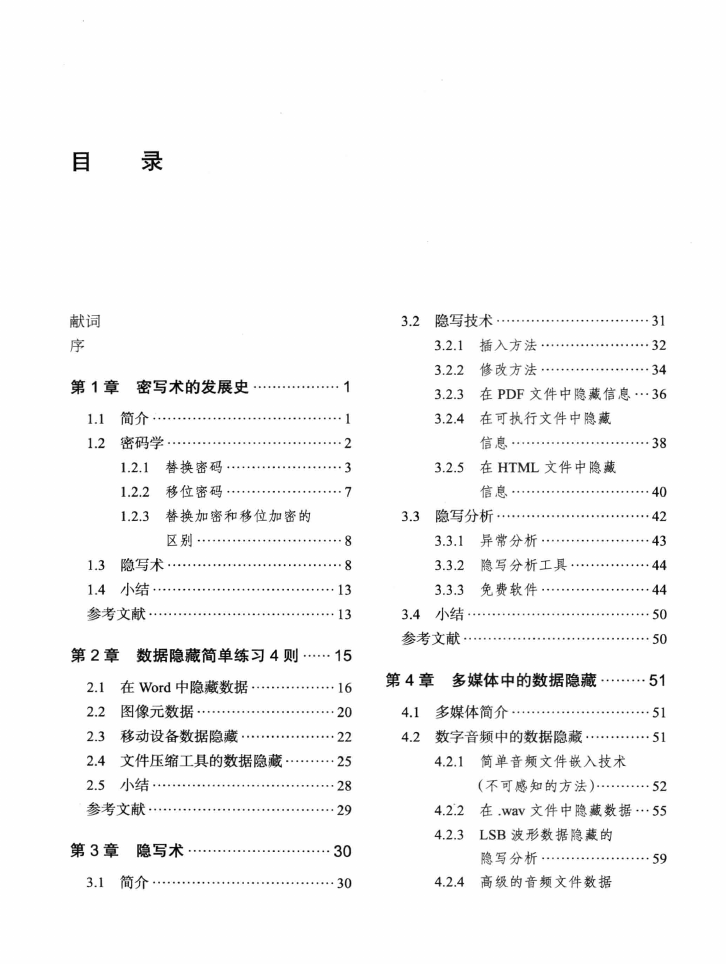

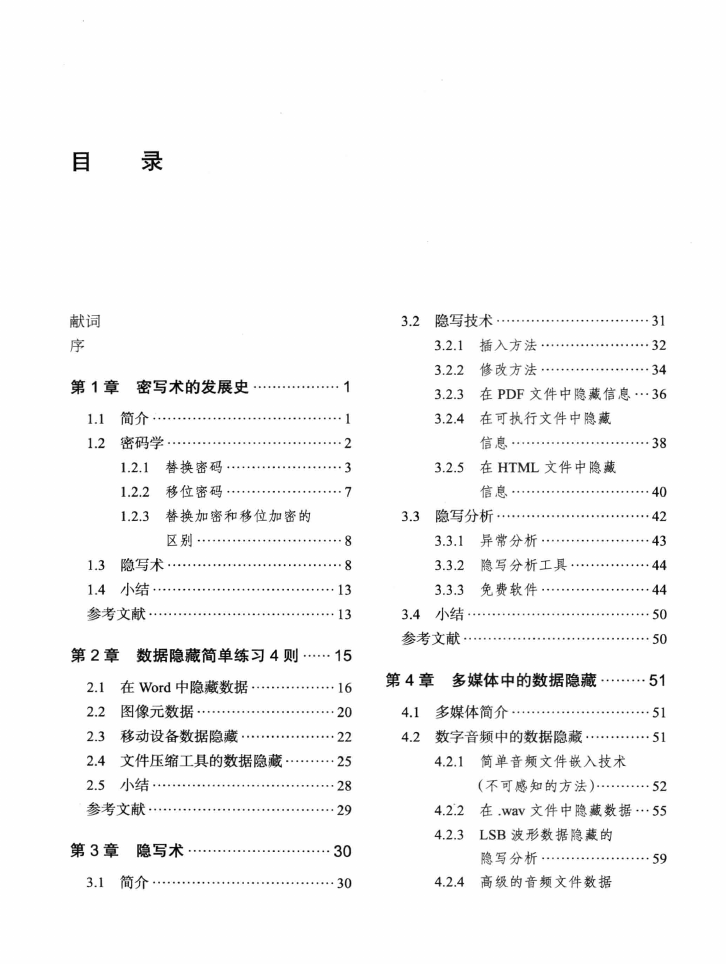

第1章 密写术的发展史�

1.1 简介�

1.2 密码学�

1.2.1 替换密码�

1.2.2 移位密码�

1.2.3 替换加密和移位加密的区别�

1.3 隐写术�

1.4 小结�

参考文献�

第2章 数据隐藏简单练习4则�

2.1 在Word中隐藏数据�

2.2 图像元数据�

2.3 移动设备数据隐藏�

2.4 文件压缩工具的数据隐藏�

2.5 小结�

参考文献�

第3章 隐写术�

3.1 简介�

3.2 隐写技术�

3.2.1 插入方法�

3.2.2 修改方法�

3.2.3 在PDF文件中隐藏信息�

3.2.4 在可执行文件中隐藏信息�

3.2.5 在HTML文件中隐藏信息�

3.3 隐写分析�

3.3.1 异常分析�

3.3.2 隐写分析工具�

3.3.3 免费软件�

3.4 小结�

参考文献�

第4章 多媒体中的数据隐藏�

4.1 多媒体简介�

4.2 数字音频中的数据隐藏�

4.2.1 简单音频文件嵌入技术(不可感知的方法)�

4.2.2 在.wav文件中隐藏数据�

4.2.3 LSB波形数据隐藏的隐写分析�

4.2.4 高级的音频文件数据隐藏�

4.2.5 音频文件数据隐藏小结�

4.3 数字视频文件中的数据隐藏�

4.3.1 MSU Stego�

4.3.2 TCStego�

4.4 小结�

参考文献�

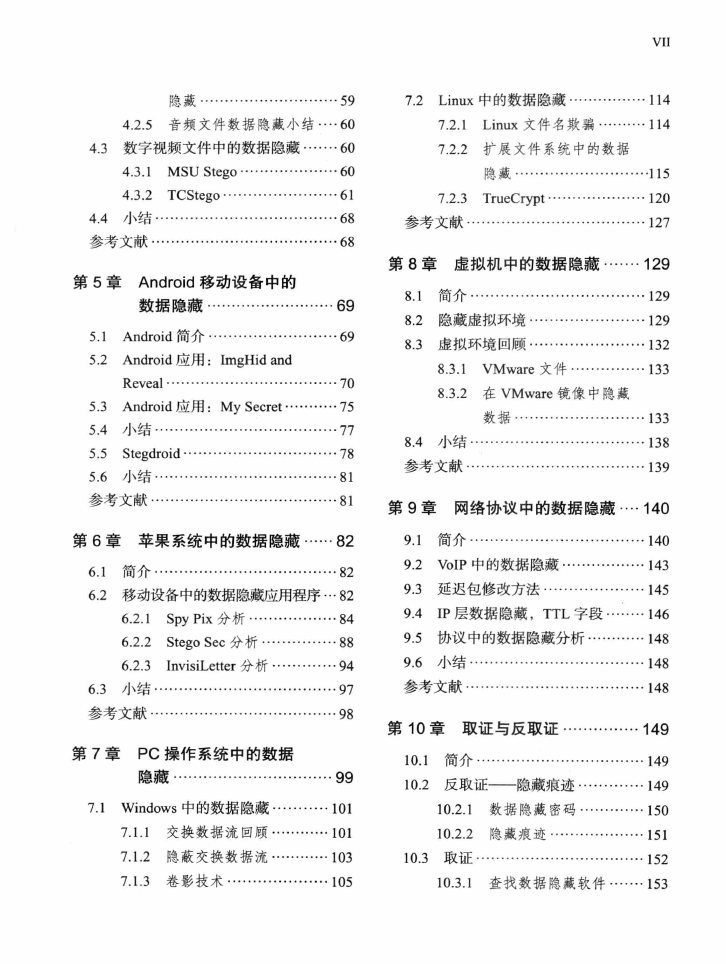

第5章 Android移动设备中的数据隐藏�

5.1 Android简介�

5.2 Android应用:ImgHid and Reveal�

5.3 Android应用:My Secret�

5.4 小结�

5.5 Stegdroid�

5.6 小结�

参考文献�

第6章 苹果系统中的数据隐藏�

6.1 简介�

6.2 移动设备中的数据隐藏应用程序�

6.2.1 Spy Pix分析�

6.2.2 Stego Sec分析�

6.2.3 InvisiLetter分析�

6.3 小结�

参考文献�

第7章 PC操作系统中的数据隐藏�

7.1 Windows中的数据隐藏�

7.1.1 交换数据流回顾�

7.1.2 隐蔽交换数据流�

7.1.3 卷影技术�

7.2 Linux中的数据隐藏�

7.2.1 Linux文件名欺骗�

7.2.2 扩展文件系统中的数据隐藏�

7.2.3 TrueCrypt�

参考文献�

第8章 虚拟机中的数据隐藏�

8.1 简介�

8.2 隐藏虚拟环境�

8.3 虚拟环境回顾�

8.3.1 VMware文件�

8.3.2 在VMware镜像中隐藏数据�

8.4 小结�

参考文献�

第9章 网络协议中的数据隐藏�

9.1 简介�

9.2 VoIP中的数据隐藏�

9.3 延迟包修改方法�

9.4 IP层数据隐藏,TTL字段�

9.5 协议中的数据隐藏分析�

9.6 小结�

参考文献�

第10章 取证与反取证�

10.1 简介�

10.2 反取证——隐藏痕迹�

10.2.1 数据隐藏密码�

10.2.2 隐藏痕迹�

10.3 取证�

10.3.1 查找数据隐藏软件�

10.3.2 查找残留的人工痕迹�

10.3.3 识别和浏览图像缓存(缓存审计工具)�

10.3.4 缩略图中的痕迹�

10.3.5 查找隐藏目录和文件�

10.3.6 网络入侵检测系统�

10.4 小结�

参考文献�

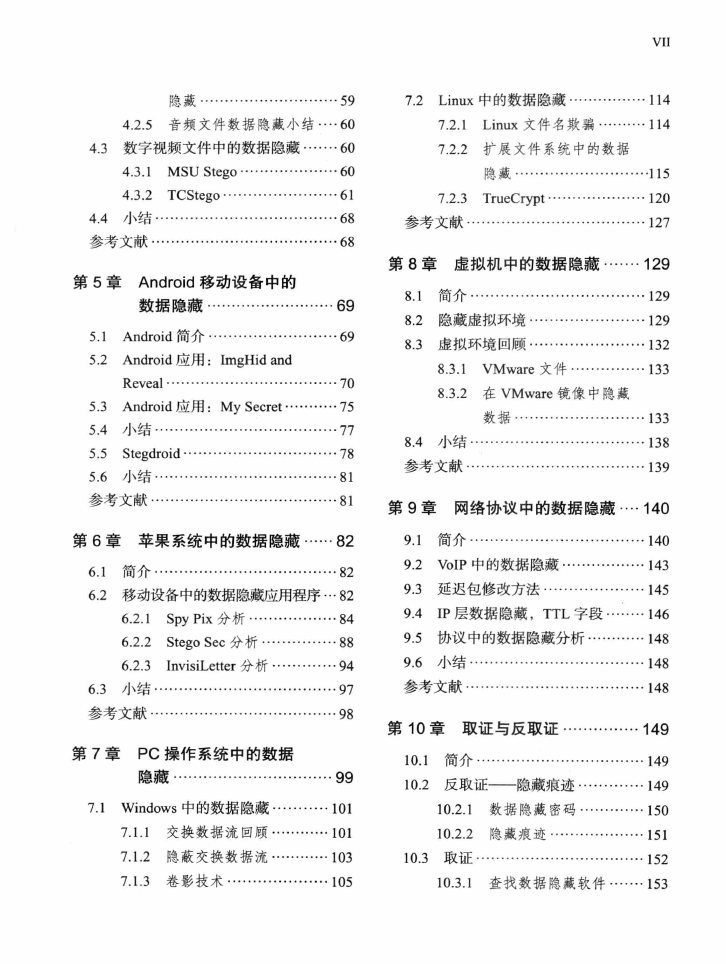

第11章 缓解策略�

11.1 取证调查�

11.1.1 步骤1:发现隐写工具�

11.1.2 步骤2:检查载体文件�

11.1.3 步骤3:提取隐藏内容�

11.2 缓解策略�

11.2.1 数据隐藏检测的网络技术�

11.2.2 数据隐藏检测终端技术�

11.3 小结�

参考文献�

第12章 展望未来�

12.1 过去与未来�

12.1.1 将来的威胁�

12.1.2 将隐写术作为防护手段�

12.1.3 当前与未来面对的混合性威胁�

12.2 小结�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc