Paloalto 防火墙

操作技术手册

此次更新了 GlobalProtect 单一 Gateway 实战配置篇。如需要了解原理含义请参考官方手

册。GlobalProtect 支持 windows 32/64。Mac 系统。AppleIOS,Adnriod4.0 以上,Pad

等。

�

目录

1.简介 ....................................................................................................................................... 5

1.1.防火墙概述 ................................................................................................................... 5

1.2.功能与优点 ................................................................................................................... 5

1.3.管理方式 ....................................................................................................................... 6

2.入门安装 ............................................................................................................................... 7

2.1.设备准备 ..................................................................................................................... 7

2.2.初始化连接设备 ........................................................................................................... 9

2.2.1.执行防火墙的初始设置: ................................................................................... 9

3.设备管理 ............................................................................................................................. 13

3.1.License(许可证)安装/支持 ...................................................................................... 13

3.2.软件升级安装 ............................................................................................................... 13

3.3.应用特征库等升级安装 ............................................................................................... 15

3.4.定义管理员角色 ........................................................................................................... 17

3.5.创建管理帐户 ............................................................................................................... 18

3.6.查看支持信息 ............................................................................................................... 19

4.网络部署及配置 ................................................................................................................. 20

4.1. 虚拟线路(Virtual Wires)部署 ................................................................................ 20

4.1.1.配置虚拟线路 ........................................................................................................ 21

4.2. 三层部署(路由/NAT 模式) ......................................................................................... 24

4.2.1.配置三层配置 ........................................................................................................ 24

4.3. 旁路 Tap 部署 ............................................................................................................. 28

4.3.1.配置旁路部署 Tap 配置 ........................................................................................ 28

4.4. 虚拟路由 Virtual Routers ............................................................................................ 29

4.4.1.配置静态 IP 路由 ................................................................................................... 29

4.4.2.配置策略路由转发 PBF ......................................................................................... 30

4.5. 基于安全的保护 Zone Protection .............................................................................. 33

5.策略与安全配置 .................................................................................... 错误!未定义书签。

5.1.源 NAT 策略 .................................................................................... 错误!未定义书签。

�

5.1.1.动态 IP/ 端口: ......................................................................... 错误!未定义书签。

5.1.2.动态 IP: ..................................................................................... 错误!未定义书签。

5.1.3.静态 IP: ..................................................................................... 错误!未定义书签。

5.2.防火墙安全策略 ........................................................................... 错误!未定义书签。

5.2.1.策略定义细节功能 ................................................................ 错误!未定义书签。

5.2.2. 防火墙策略配置 ..................................................................... 错误!未定义书签。

6.应用程序管理 ..................................................................................................................... 36

6.1.应用(APP-ID)功能 ................................................................................................. 36

6.2.应用(APP-ID)过滤/组 ........................................................................................... 37

7.内置数据挖掘-ACC ............................................................................................................. 40

7.1.ACC 工具覆盖范围 ...................................................................................................... 40

7.1.1.应用分析(Application) ...................................................................................... 40

7.1.2.网址过滤(URL Filtering) ................................................................................... 41

7.1.3.各种威胁(Threat Prevention) ........................................................................... 41

7.1.4.数据及文件过滤 .................................................................................................... 42

7.2.ACC 工具如何进一步挖掘分析 .................................................................................. 42

8.Monitor 内置数据挖掘-流量/威胁/数据日志 ................................................................ 45

8.1.流量/威胁/数据日志挖掘 ......................................................................................... 45

8.2.活动会话跟踪 ............................................................................................................. 47

8.3.内置数据挖掘工具-内置客户报告 ........................................................................... 47

8.1.1.自定义用户统计报告表 ..................................................................................... 47

8.1.2.系统内置统计报告表 ......................................................................................... 47

9.内置数据挖掘工具-生成 AVR 报告 ................................................................................... 48

10. GlobalProtect(单一 Gateway 配置篇) .................................................................... 49

10.1.综述 ........................................................................................................................... 49

10.2.GlobalProtect 基础 ............................................................................................... 49

10.3.部署拓扑 ................................................................................................................... 49

10.4.配置实例 ................................................................................................................... 50

�

�

1.简介

1.1.防火墙概述

Palo Alto Networks 防火墙允许您对每个试图访问您网络的应用程序进行准确地标识,

以此来指定安全策略。传统防火墙仅通过协议和端口号来识别应用程序,本防火墙则可通过

数据包检查和应用程序签名库来区分协议和端口号相同的两个应用程序,并且还可识别出使

用非标准端口的潜在恶意应用程序。

例如,您可以为特定的应用程序定义安全策略,而不是对所有的 80 端口连接都使用

同一个策略。对于每个已标识的应用程序,可以基于源区域和目标区域及地址(IPv4 和 IPv6)

来指定安全策略,以阻止或允许通信。每个安全策略还可以调用用于防御病毒、间谍软件和

其他威胁的

安全配置文件。

1.2.功能与优点

本防火墙可以更加精细地控制允许访问您网络的通信。主要功能与优点包括:

• 基于应用程序的策略 — 基于应用的权限控制远比传统防火墙基于端口、协议的策略有

效,能够更有效的拦截高风险的应用、行为(如文件共享)。同时,我们能够对 S 层 (SSL)

加密的通信进行解密、检查。

• 用户标识 (User-ID) — 管理员通过 User-ID 可根据用户和用户组(而非网络区域

和地址或除此之外)配置和实施防火墙策略。防火墙可与许多目录服务器(例如 Microsoft

ActiveDirectory 、eDirectory、SunOne、OpenLDAP 以及大多数其他基于 LDAP 的目录服

务器)通信以向防火墙提供用户或组的信息。此信息可用于提供一种有价值方法,可按用户

或组定义访问权限,确保安全使用应用程序。例如,管理员可允许某个组织使用基于 Web 的

应用程序,而公司内的其他组织将无法使用该应用程序。也可对基于用户或组的应用程序的

特定组件配置粒度控制。

• 威胁防御 — 威胁防御服务可以保护网络免遭病毒、蠕虫、间谍软件以及其他恶意通信

的攻击,这些服务因应用程序和通信源的不同而有所差异

• URL 过滤 — 可对出站连接进行过滤,防止访问特定的网站

• 通讯可视化 — 广泛的报告、日志和通知机制可让您详细地看到网络应用程序通信和安

全事件。We b 界面中的应用程序命令中心 (ACC) 可识别流量最大和安全风险最高的应用

程序

�

• 部署方式灵活、快速 — 本防火墙可以增强现有防火墙功能或取代现有防火墙,可以透

明安装在任何网络中或配置为支持交换或路由环境。数千兆的速度配合单通道处理架构使得

设备对现有网络服务不增加任何延迟。

• GlobalProtect — GlobalProtect 帮助用户设备(如笔记本电脑)从全球任何地方安

全的接入企业内网。

• 高可用性/ 容灾 — 高可用性支持可在出现任何硬件或软件崩溃的情况下能够自动进

行故障转移

• 恶意软件分析和报告 — WildFire 提供有关通过防火墙的恶意软件的详细分析和报告。

• VM 系列防火墙 — 提供一个专用于虚拟数据中心环境的 PAN-OS 的虚拟实例,尤其适

用于私人和公共云部署。安装在任何可运行 VMware ESXi 的 x86 设备上,无需部署 Palo

AltoNetworks 硬件。

• 管理和 Panorama — 每个防火墙均通过直观的 Web 界面或命令行界面 (CLI) 进行

管理,或者所有的设备均可通过 Panorama 集中式管理系统进行集中管理,该系统的 Web

界面与设备 We b 界面非常相似。

1.3.管理方式

防火墙支持以下管理方式。

• Web 界面 — 从 Web 浏览器通过 HTTP 或 HTTPS 进行配置和监视。

• CLI — 通过 Telnet 、安全外壳 (SSH) 或控制台端口在文本状态下进行配置和监视

• Panorama — 一种 Palo Alto Networks 产品,可基于 Web 对多个防火墙进行管理、

报告和日志记录。Panorama 界面与设备 Web 界面类似,前者还包括其他管理功能。

• 简单网络管理协议 (SNMP) — 支持 RFC 1213 (MIB-II) 和 RFC 2665 (以太网接口),

以便进行远程监测,并为一个或多个服务器接收器生成日志

• Syslog — 为一个或多个远程 Syslog 服务器提供生成的消息

• XML API — 提供一个基于表述性状态转移 (REST) 的接口,用于访问设备配置、运行

状态、报告和从防火墙捕获数据包。防火墙在 https:///api 上提供一个 API

浏览器,其中 是防火墙的主机名或 IP 地址。此链接提供有关每种类型 API

调用所需参数的帮助。DevCenter 在线社区在 http://live.paloaltonetworks.com 上提供

XML API 用法指南。

�

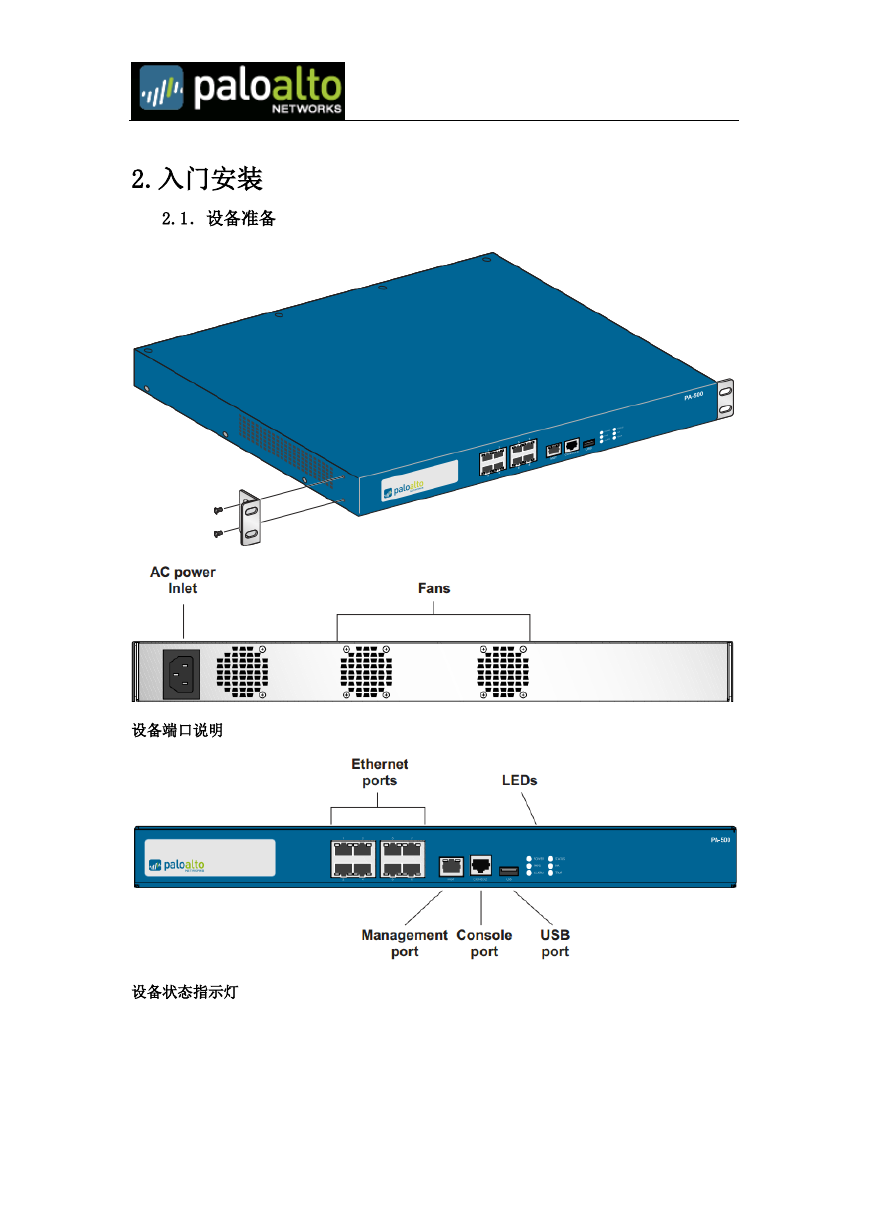

2.入门安装

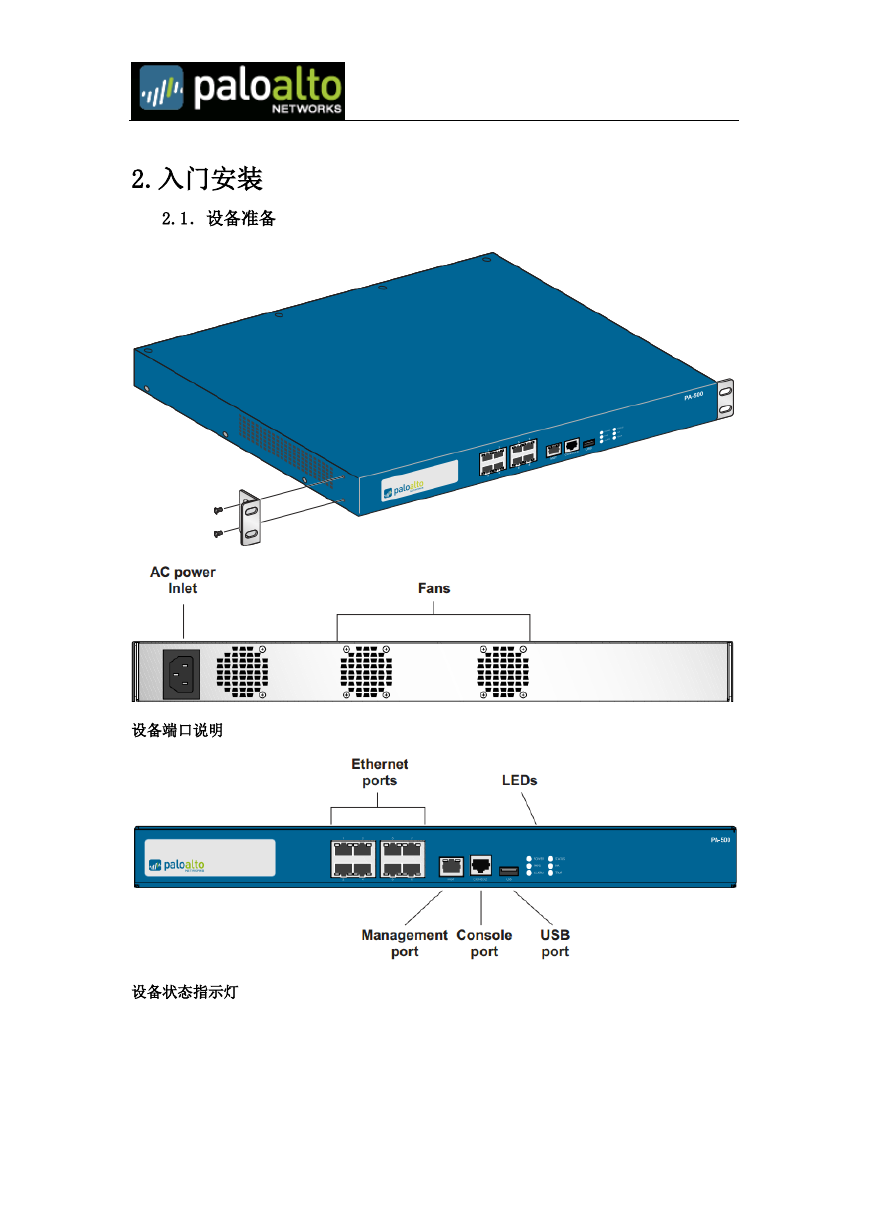

2.1.设备准备

设备端口说明

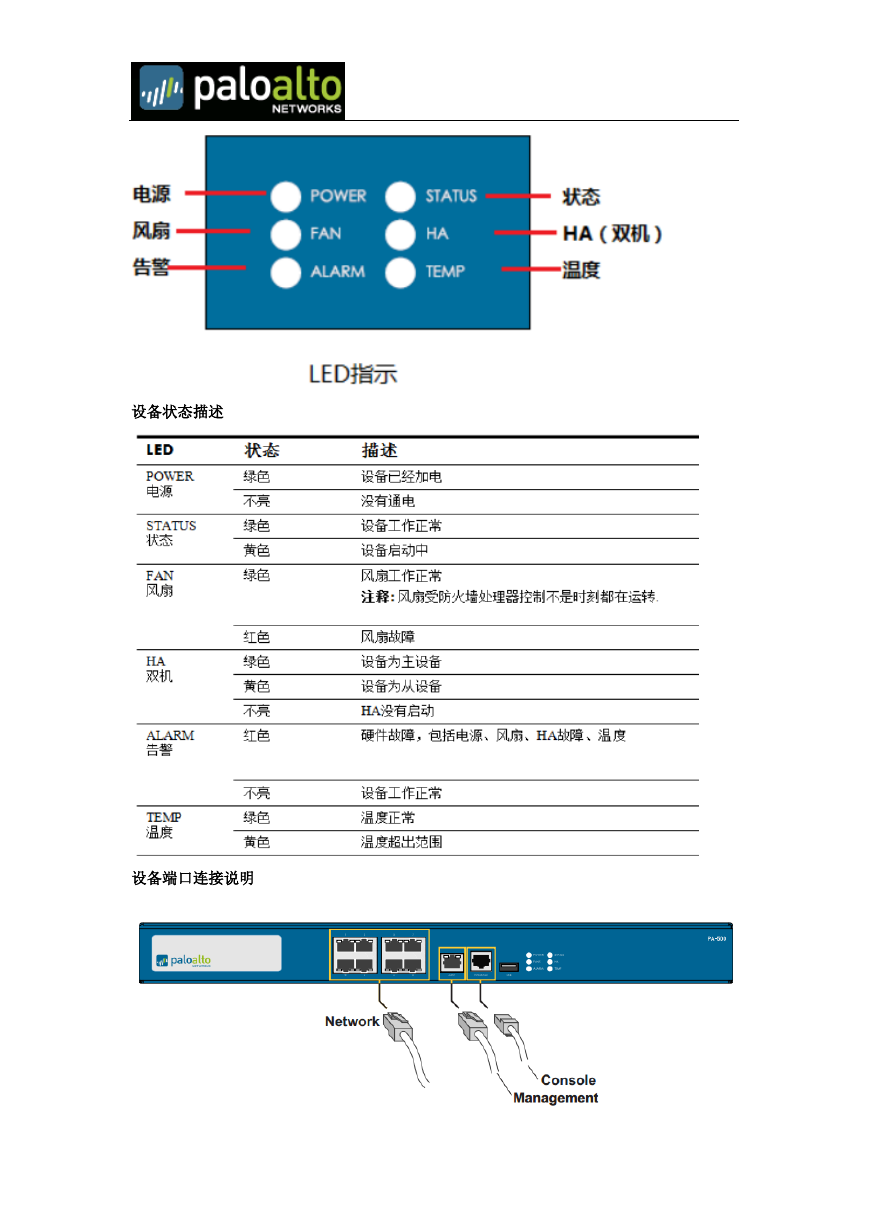

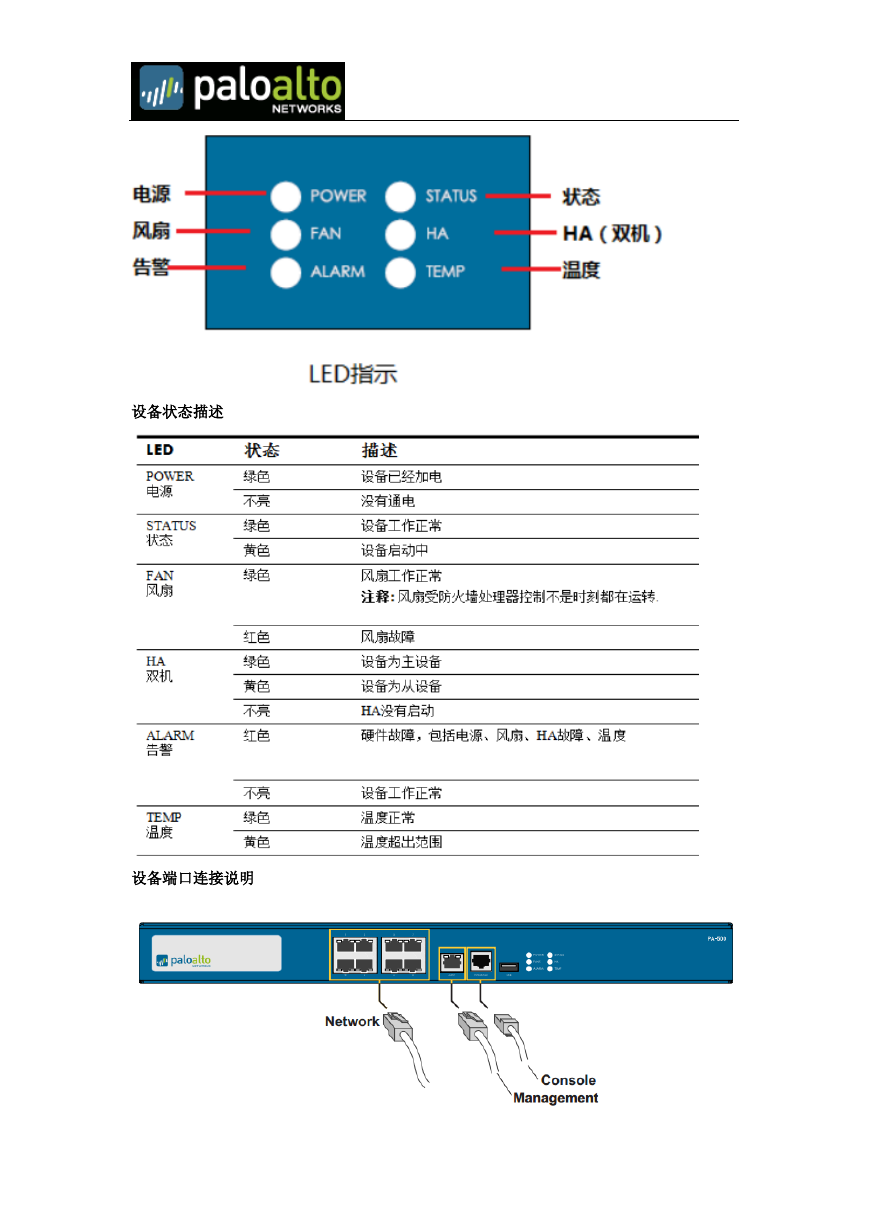

设备状态指示灯

�

设备状态描述

设备端口连接说明

�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc