Windows/Linux 入侵排查思路

应急安全事件分类:

web 入侵:网页挂马、主页篡改、Webshell

系统入侵:病毒木马、勒索软件、远控后门

针对常见的攻击事件,结合工作中应急响应事件分析和解决的方法,总结了

一些 Window/Linux 服务器入侵排查的思路。

Windows 入侵排查思路

1.1 检查系统账号安全

1、确认服务器各种服务是否有弱口令,远程管理端口是否对全公网开放,白

名单地址的访问权限范围,比如办公区出口 IP 地址作为白名单,一定很多人

有权限。

检查方法:据实际情况咨询相关服务器管理员。

2、查看服务器是否存在可疑账号、新增账号,可能是黑客入侵后留下的远程

访问账户。

�

检查方法:打开 cmd 窗口,输入 lusrmgr.msc 命令,查看用户及组里面是否

有新增/可疑的账号,如有管理员群组的(Administrators)里的新增账户,

如有,请立即禁用或删除掉。

3、查看服务器是否存在隐藏账号、克隆账号,黑客为了隐藏后门账户。

检查方法:

a、打开注册表 ,查看管理员对应键值。

b、使用 D 盾_web 查杀工具,工具新选项内集成了对克隆账号检测的功能(软

件需要以管理员身份运行)。

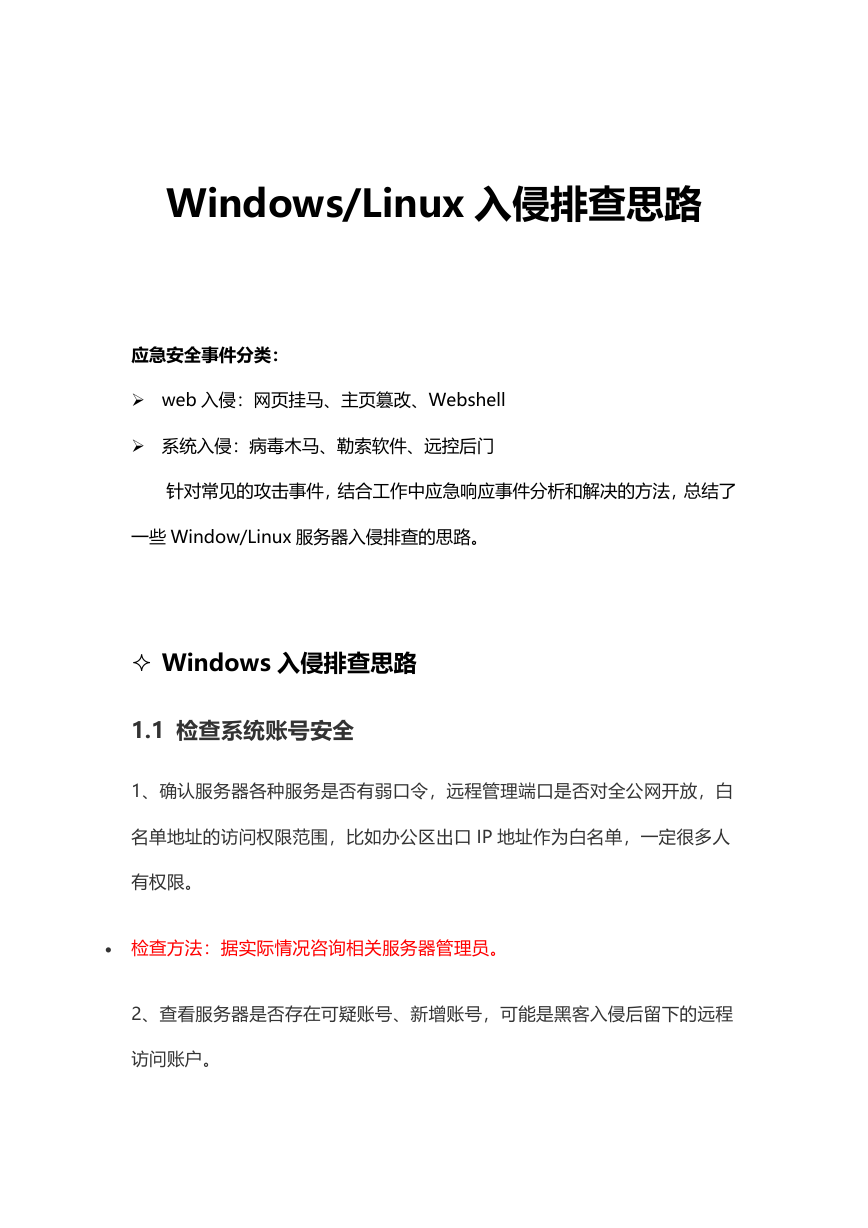

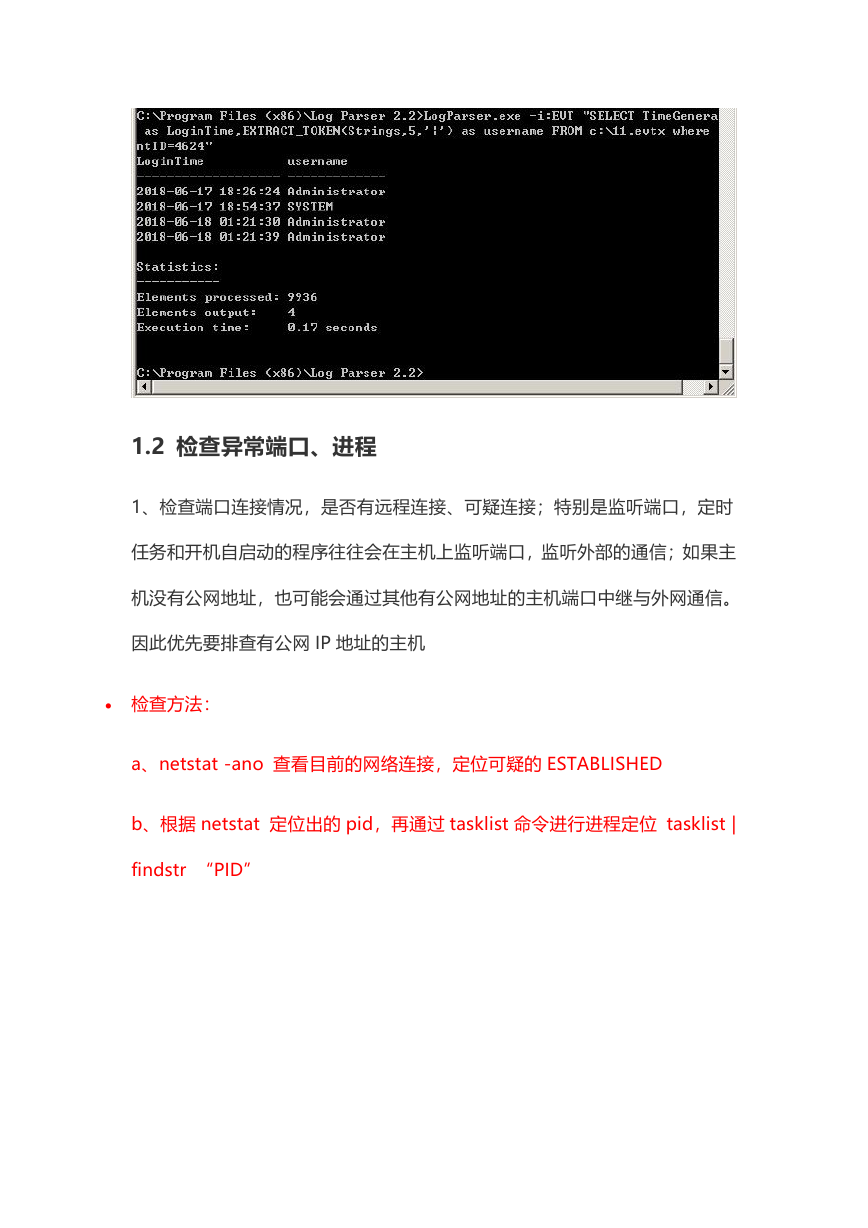

4、结合日志,查看管理员登录时间、用户名是否存在异常,日志可能会被清

除,如果事件时间严重断层,也可能是黑客为了隐藏行为故意删除的。

检查方法:

a、Win+R 打开运行,输入“eventvwr.msc”,回车运行,打开“事件查看

器”。

b、导出 Windows 日志--安全,利用 Log Parser 进行分析。

�

1.2 检查异常端口、进程

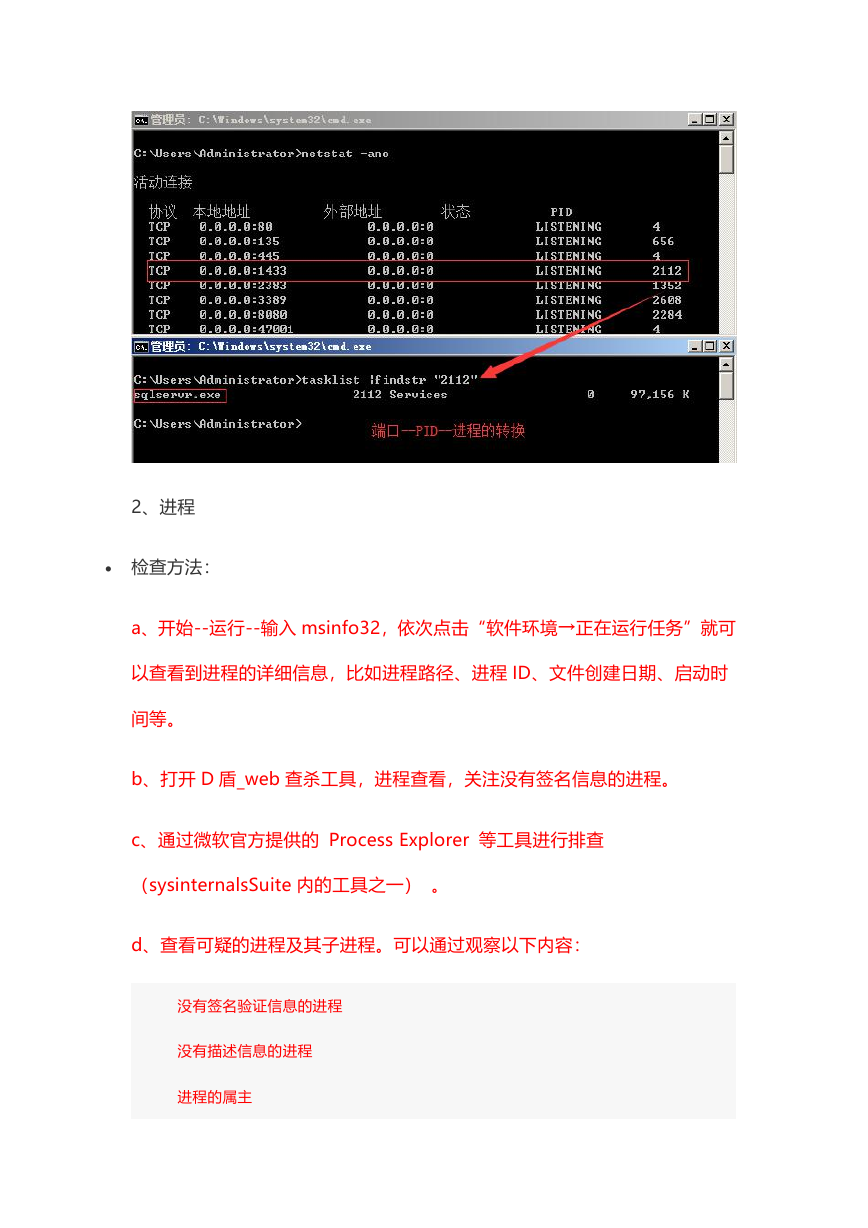

1、检查端口连接情况,是否有远程连接、可疑连接;特别是监听端口,定时

任务和开机自启动的程序往往会在主机上监听端口,监听外部的通信;如果主

机没有公网地址,也可能会通过其他有公网地址的主机端口中继与外网通信。

因此优先要排查有公网 IP 地址的主机

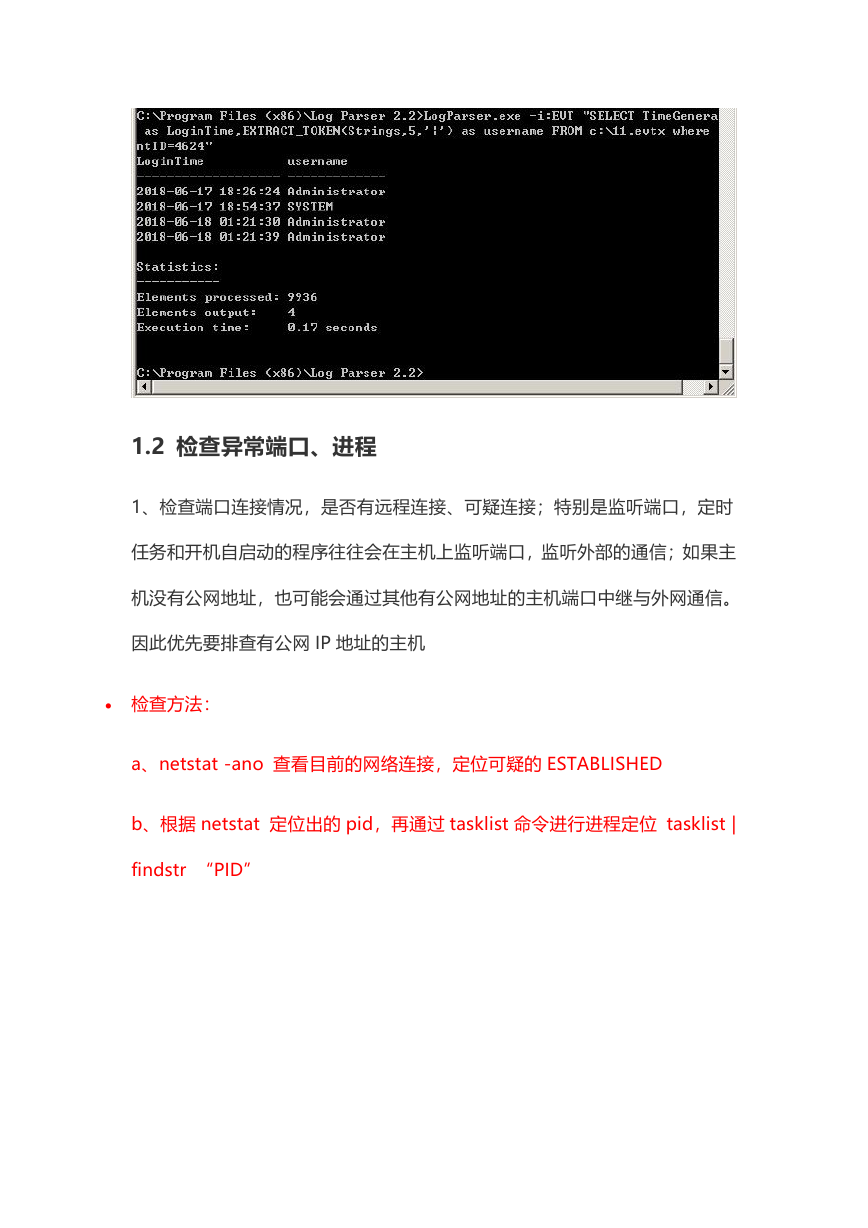

检查方法:

a、netstat -ano 查看目前的网络连接,定位可疑的 ESTABLISHED

b、根据 netstat 定位出的 pid,再通过 tasklist 命令进行进程定位 tasklist |

findstr “PID”

�

2、进程

检查方法:

a、开始--运行--输入 msinfo32,依次点击“软件环境→正在运行任务”就可

以查看到进程的详细信息,比如进程路径、进程 ID、文件创建日期、启动时

间等。

b、打开 D 盾_web 查杀工具,进程查看,关注没有签名信息的进程。

c、通过微软官方提供的 Process Explorer 等工具进行排查

(sysinternalsSuite 内的工具之一) 。

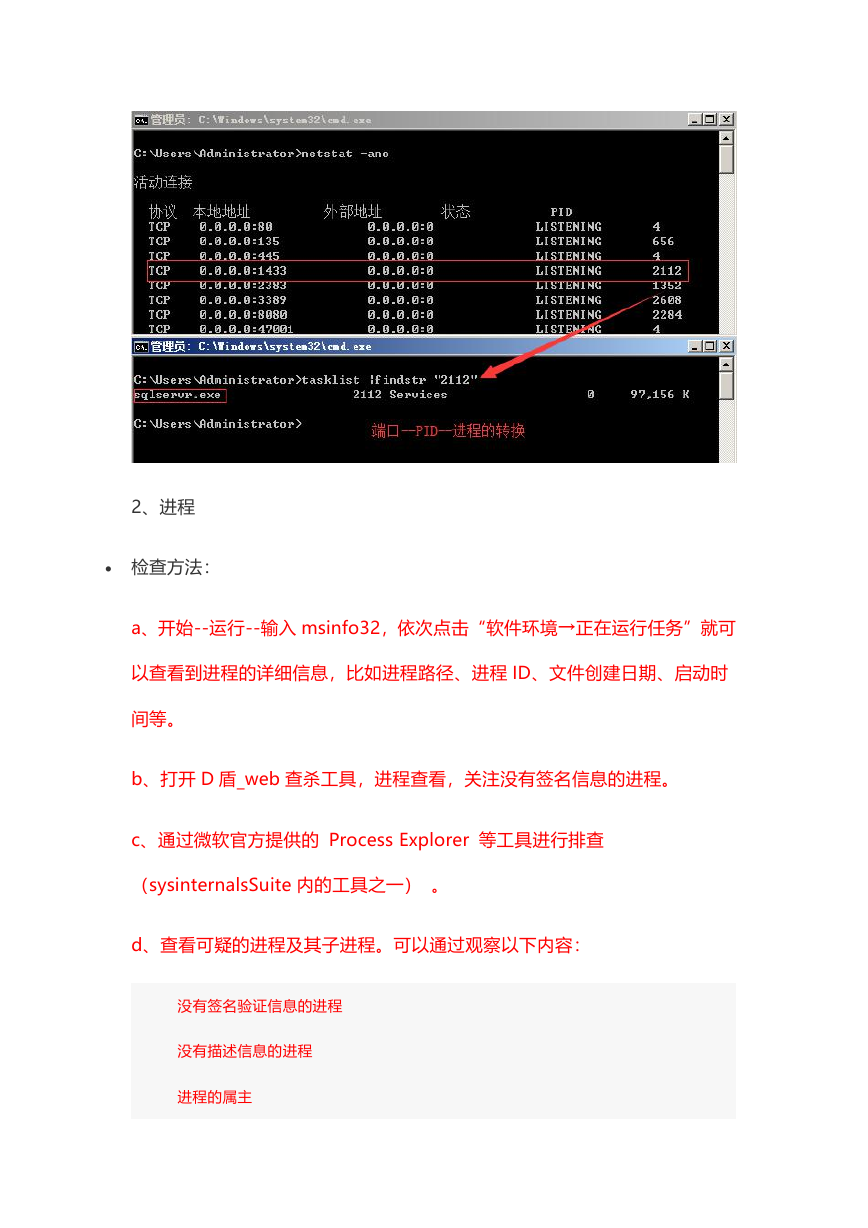

d、查看可疑的进程及其子进程。可以通过观察以下内容:

没有签名验证信息的进程

没有描述信息的进程

进程的属主

�

进程的路径是否合法

CPU 或内存资源占用长时间过高的进程

3、小技巧:

a、查看端口对应的 PID: netstat -ano | findstr “port”

b、查看进程对应的 PID:任务管理器--查看--选择列--PID 或者 tasklist |

findstr “PID”

c、查看进程对应的程序位置:

任务管理器--选择对应进程--右键打开文件位置

运行输入 wmic,cmd 界面 输入 process

d、tasklist /svc 进程--PID--服务

e、查看 Windows 服务所对应的端口:

%system%/system32/drivers/etc/services(一般%system%就是

C:\Windows)

1.3 检查启动项、计划任务、服务

1、检查服务器是否有异常的启动项,黑客有时为了避开管理员的巡检,会在

特定时间开启远程监听任务,以便远程连接控制,因此就会有自启动项和计划

任务在系统上。

检查方法:

�

a、登录服务器,单击【开始】>【所有程序】>【启动】,默认情况下此目录

在是一个空目录,确认是否有非业务程序在该目录下。

b、单击开始菜单 >【运行】,输入 msconfig,查看是否存在命名异常的启

动项目,是则取消勾选命名异常的启动项目,并到命令中显示的路径删除文件。

c、单击【开始】>【运行】,输入 regedit,打开注册表,查看开机启动项

是否正常,特别注意如下三个注册表项:

HKEY_CURRENT_USER\software\micorsoft\windows\currentversion\ru

n

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion

\Run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion

\Runonce 检查右侧是否有启动异常的项目,如有请删除,并建议安装杀毒软

件进行病毒查杀,清除残留病毒或木马。

d、利用安全软件查看启动项、开机时间管理等。

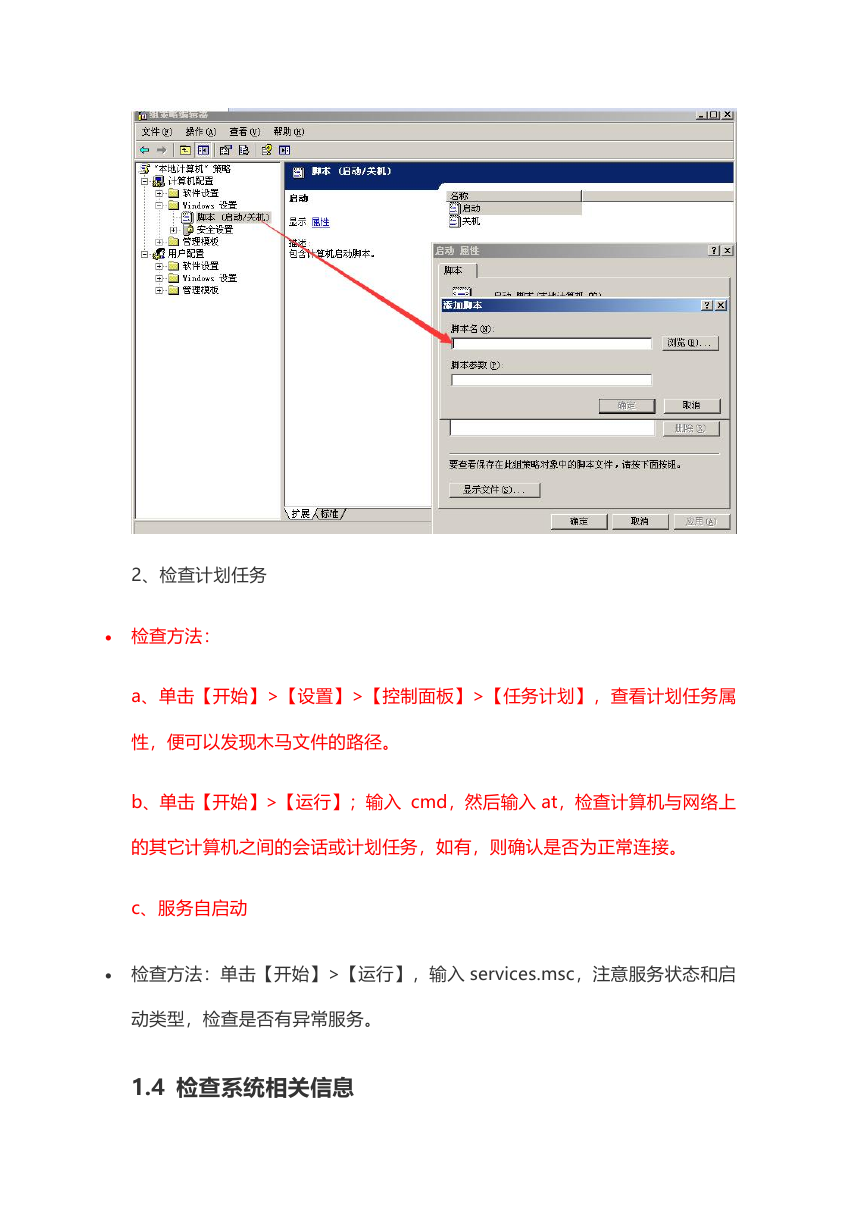

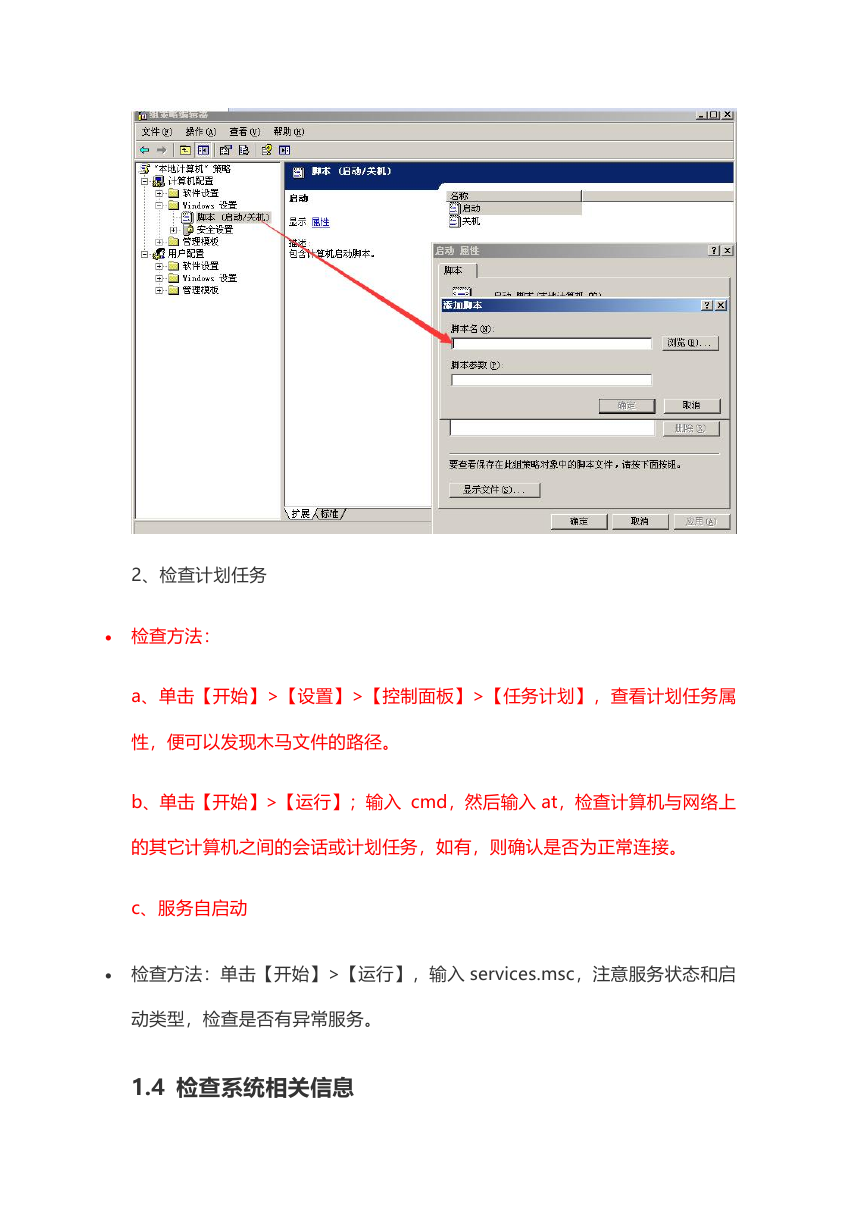

e、组策略,运行 gpedit.msc。

�

2、检查计划任务

检查方法:

a、单击【开始】>【设置】>【控制面板】>【任务计划】,查看计划任务属

性,便可以发现木马文件的路径。

b、单击【开始】>【运行】;输入 cmd,然后输入 at,检查计算机与网络上

的其它计算机之间的会话或计划任务,如有,则确认是否为正常连接。

c、服务自启动

检查方法:单击【开始】>【运行】,输入 services.msc,注意服务状态和启

动类型,检查是否有异常服务。

1.4 检查系统相关信息

�

1、查看系统版本以及补丁信息

检查方法:单击【开始】>【运行】,输入 systeminfo,查看系统信息-修复

程序是否完整。

2、查找可疑目录及文件

检查方法:

a、 查看用户目录,新建账号会在这个目录生成一个用户目录,查看是否有新

建用户目录。

Window 2003 C:\Documents and Settings

Window 2008R2 C:\Users\

b、单击【开始】>【运行】,输入%UserProfile%\Recent,分析最近打开分

析可疑文件。

c、在服务器各个目录,可根据文件夹内文件列表时间进行排序,查找可疑文

件。

d、回收站、浏览器下载目录、浏览器历史记录

e、修改时间在创建时间之前的为可疑文件

3、如果发现 WEBSHELL、远控木马的创建时间,如何找出同一时间范围内创

建的其他木马关联文件?

�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc