CMW500 WLAN 信令测试模式说明

CMW500 支持 WLAN 信令测试,测试模式包括 AP/STA/IBSS/Hotspot 2.0/Wi-Fi Direct,对于 AP/STA

mode,我们平时使用得比较多,也比较好理解。对于其他几种模式,我们用得不多,所以本文对它们的基

本概念和主要特点进行了简单的介绍。

一、Hotspot 2.0

Hotspot 2.0(HS 2.0)由 Wi-Fi 联盟和无线带宽联盟开发,旨在让用户接入 Wi-Fi 网络如同移动网络一般简单,

实现移动网络和 Wi-Fi 网络之间的无缝流量切换,它不需要额外的用户注册和验证。近几年来,许多供应商

开发了一些自动登录热点的技术,但是有一些尝试中断了,而大多数也不可协同工作。

Hotspot 2.0 采用最新批准的 IEEE 802.11u 协议,实现设备和接入端(AP)之间的通信,支持自动发现网络、

授权和分配访问权限。当企业面对大量移动设备时,他们得支持园区内移动网络,这需要在 Wi-Fi 和 3G/4G

网络之间实现无缝漫游。此外,为了让用户离开办公室时保持应用程序在线,企业也需要把覆盖率扩展到移

动网络。

CMW 运行在此模式时,模拟 Hotspot 2.0 接入点,允许进入它覆盖范围的终端自动接入。为了使得终端设

备在 WLAN 和移动网络之间始终保持无缝切换,CMW 目前支持了使用 EAP-SIM,EAP-AKA 和 EAP-AKA’

的 SIM/USIM 鉴权。

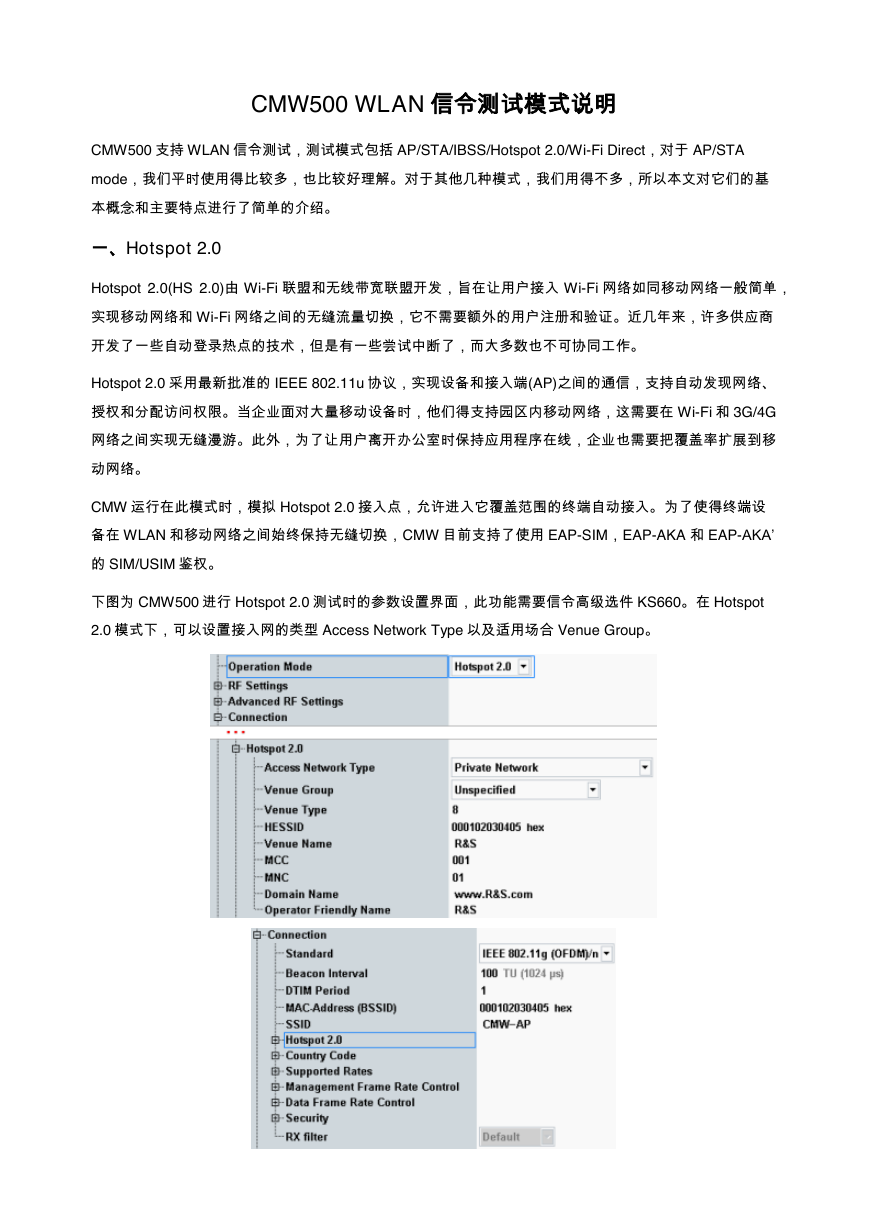

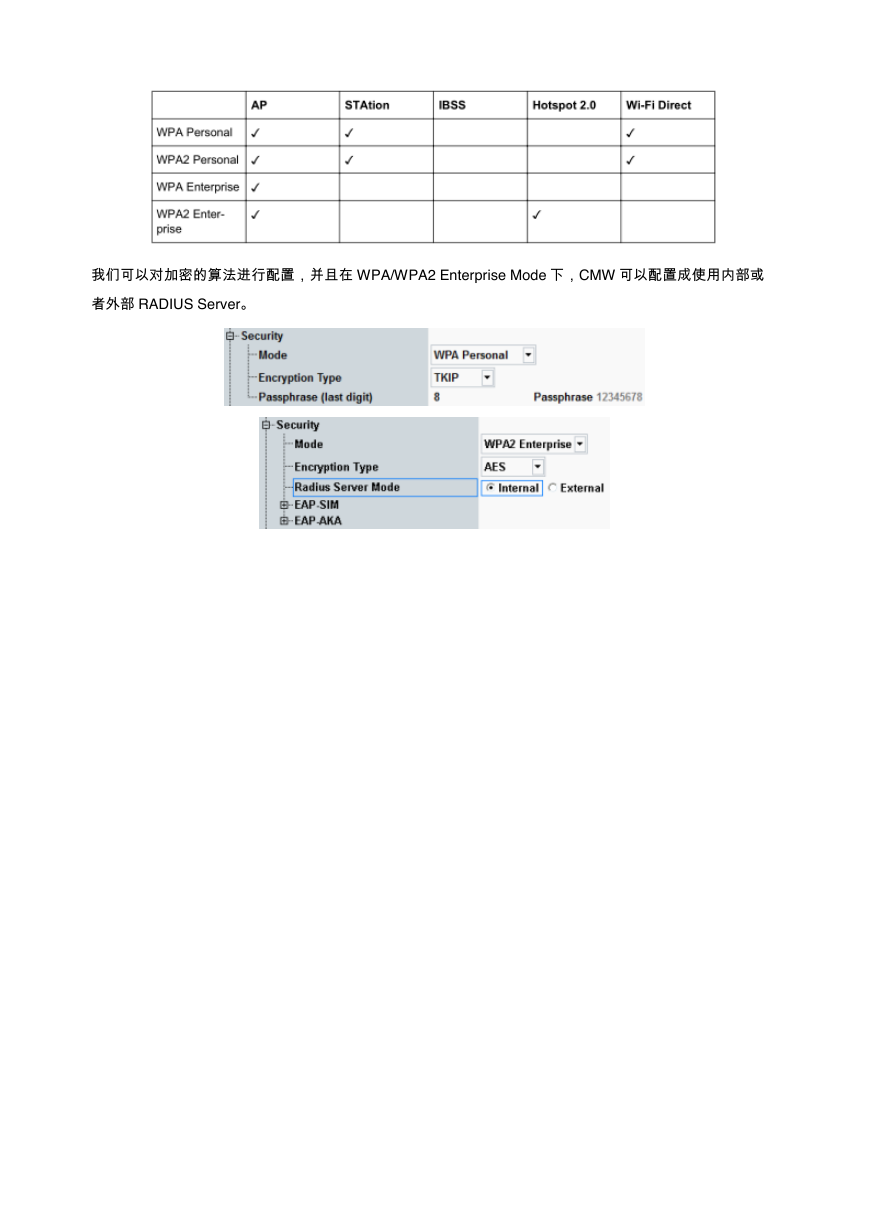

下图为 CMW500 进行 Hotspot 2.0 测试时的参数设置界面,此功能需要信令高级选件 KS660。在 Hotspot

2.0 模式下,可以设置接入网的类型 Access Network Type 以及适用场合 Venue Group。

�

二、IBSS(ad-hoc)

IEEE 802.11 无线网络定义了特殊(ad-hoc,中文译名:自组织网络、特定网络、对等网络等)模式和基础

(Infrastructure)模式两种运行模式。在 ad-hoc 模式(点对点模式)下,无线客户端不使用无线 AP 直接

相互通信。使用 ad-hoc 模式通信的两个或多个无线客户端就形成了一个独立基础服务集(Independent

Basic Service Set,IBSS),ad-hoc 模式最多可连接 256 台具备无线网卡的电脑。目前支持 ad-hoc 网络

的技术有 IEEE802.11a/b/g/n、蓝牙等。

将其称为“自组织网络”是因为这种网络是临时性的、无中心的,无需依靠任何基础设施的非标准网络。将它

称为“特定网络”,是因为它一般用于近距离的特定连接(一般室内 10-30 米内,室外 30-100 米内)。将它

称为“对等网络”是因为它是能很方便的加入和离开,既能主控,又能被控的网络。

ad-hoc 网络是一种有特殊用途的网络,这种网络可以独立工作,也可以与 Internet 或蜂窝无线网络连接。

通过 ad-hoc 拓扑可将 N 台电脑方便的连接到无线网络上,而不用花钱购买无线路由器或 AP。使用

Windows 的用户建立一个 ad-hoc 802.11 无线网络只需要几分钟,而且无需电源插座,只需将 Internet 连接

共享添加到主机上,所有与它连接的电脑将立即实现无线上网。

在安全性方面,微软不允许无线 ad-hoc 网络在 Windows 上使用高级安全协议。实际上,ad-hoc 网络的安

全漏洞不仅影响其本身,还会影响到它与其他网络相连的通道。

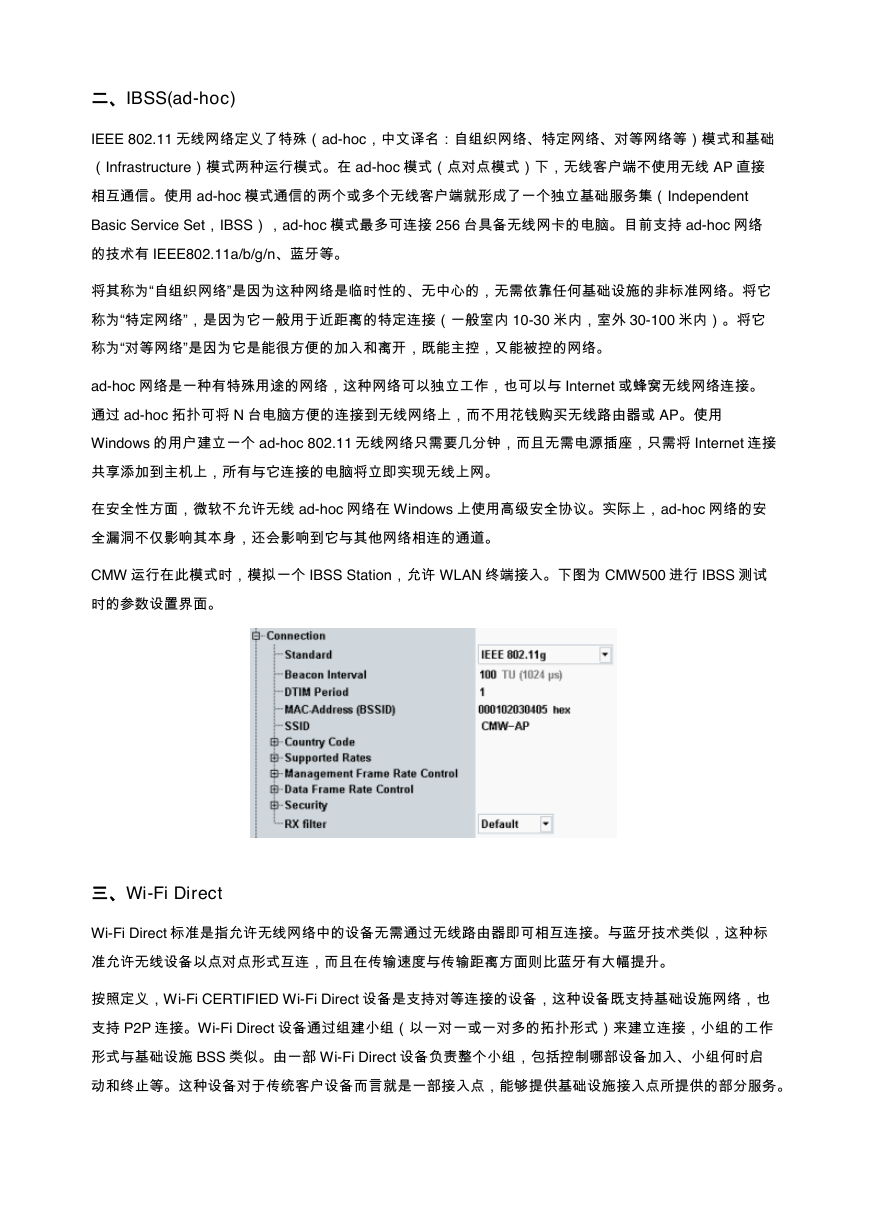

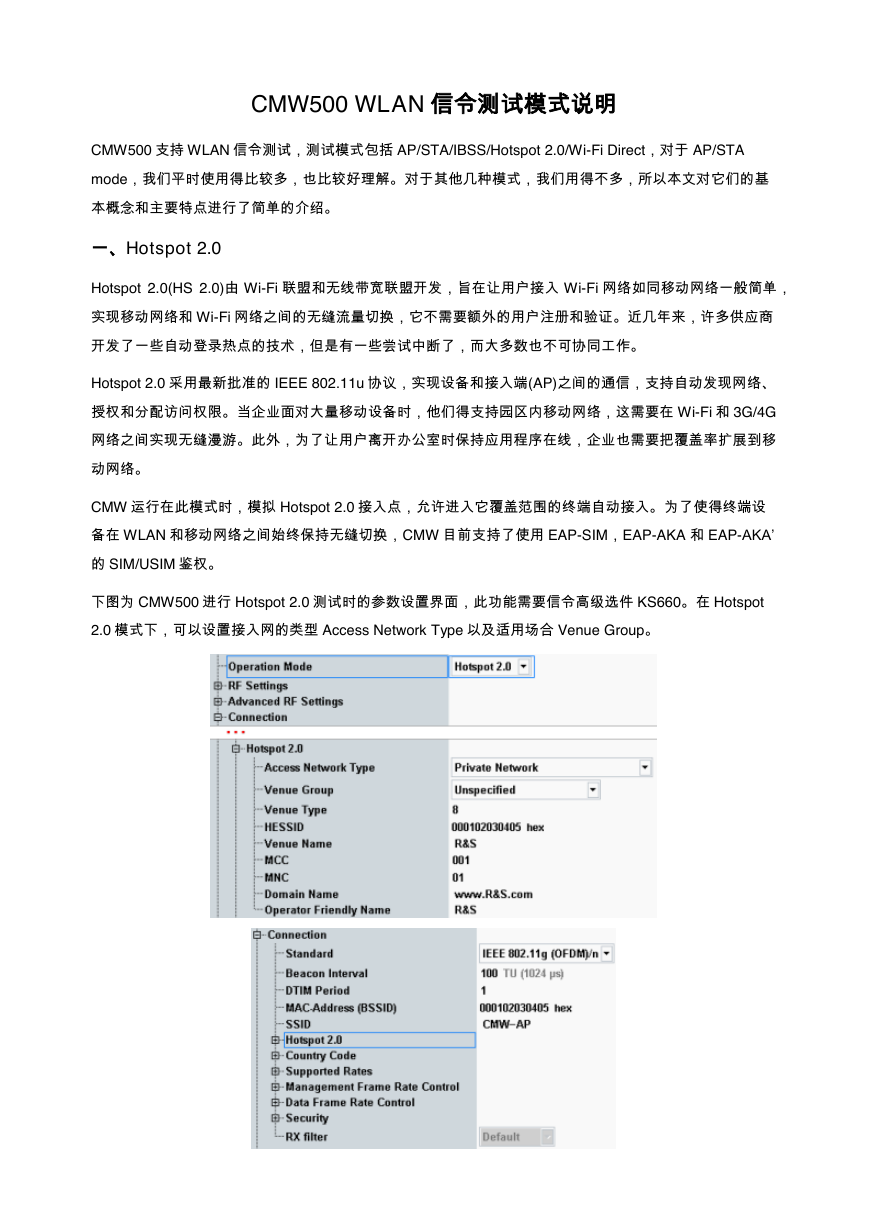

CMW 运行在此模式时,模拟一个 IBSS Station,允许 WLAN 终端接入。下图为 CMW500 进行 IBSS 测试

时的参数设置界面。

三、Wi-Fi Direct

Wi-Fi Direct 标准是指允许无线网络中的设备无需通过无线路由器即可相互连接。与蓝牙技术类似,这种标

准允许无线设备以点对点形式互连,而且在传输速度与传输距离方面则比蓝牙有大幅提升。

按照定义,Wi-Fi CERTIFIED Wi-Fi Direct 设备是支持对等连接的设备,这种设备既支持基础设施网络,也

支持 P2P 连接。Wi-Fi Direct 设备通过组建小组(以一对一或一对多的拓扑形式)来建立连接,小组的工作

形式与基础设施 BSS 类似。由一部 Wi-Fi Direct 设备负责整个小组,包括控制哪部设备加入、小组何时启

动和终止等。这种设备对于传统客户设备而言就是一部接入点,能够提供基础设施接入点所提供的部分服务。

�

符合该标准的设备无需热点和路由器,就可以方便的和其他设备实现直接连接,传输数据或共享应用。Wi-

Fi Direct 标准将会支持所有的 Wi-Fi 设备,从 11a/b/g 至 11n,不同标准的 Wi-Fi 设备之间也可以直接互联。

在 2.4GHz 频谱时,Wi-Fi Direct 可连结 802.11g 及 n。在 5GHz 频谱时,Wi-Fi Direct 可连结 802.11a 及 n。

Wi-Fi Direct 与 ad-hoc 网络在安全性上有所不同,Wi-Fi Direct 采用 WPA2(Wi-Fi Protection Access

Version 2)加密,在 Windows ad-hoc 网络下,最高安全支持为 WEP。不过 Windows 7 亦支持 WPA2。由

于 Wi-Fi Direct 使用 Wi-Fi 技术,因此在传输距离及速度表现较蓝牙佳,但是蓝牙耗电低于 Wi-Fi Direct,仍

有其优势。

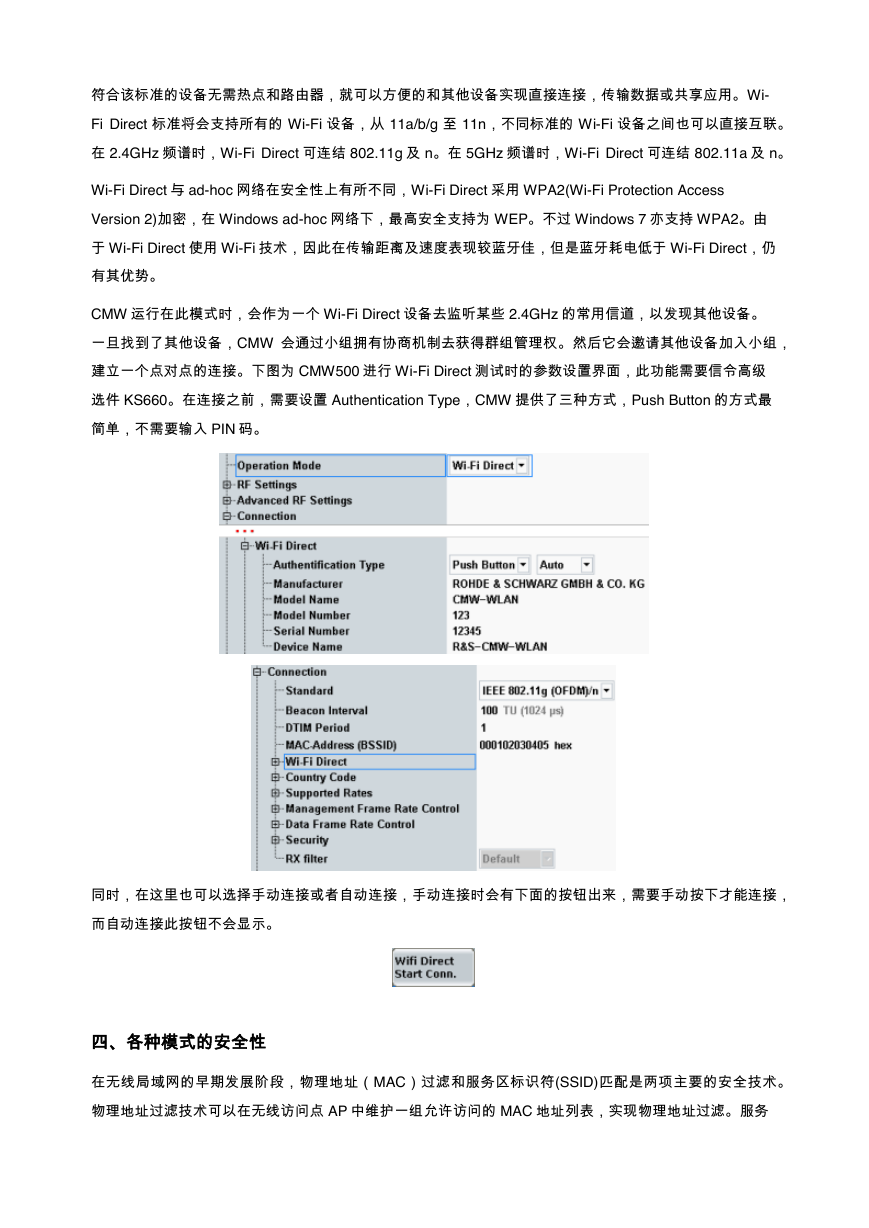

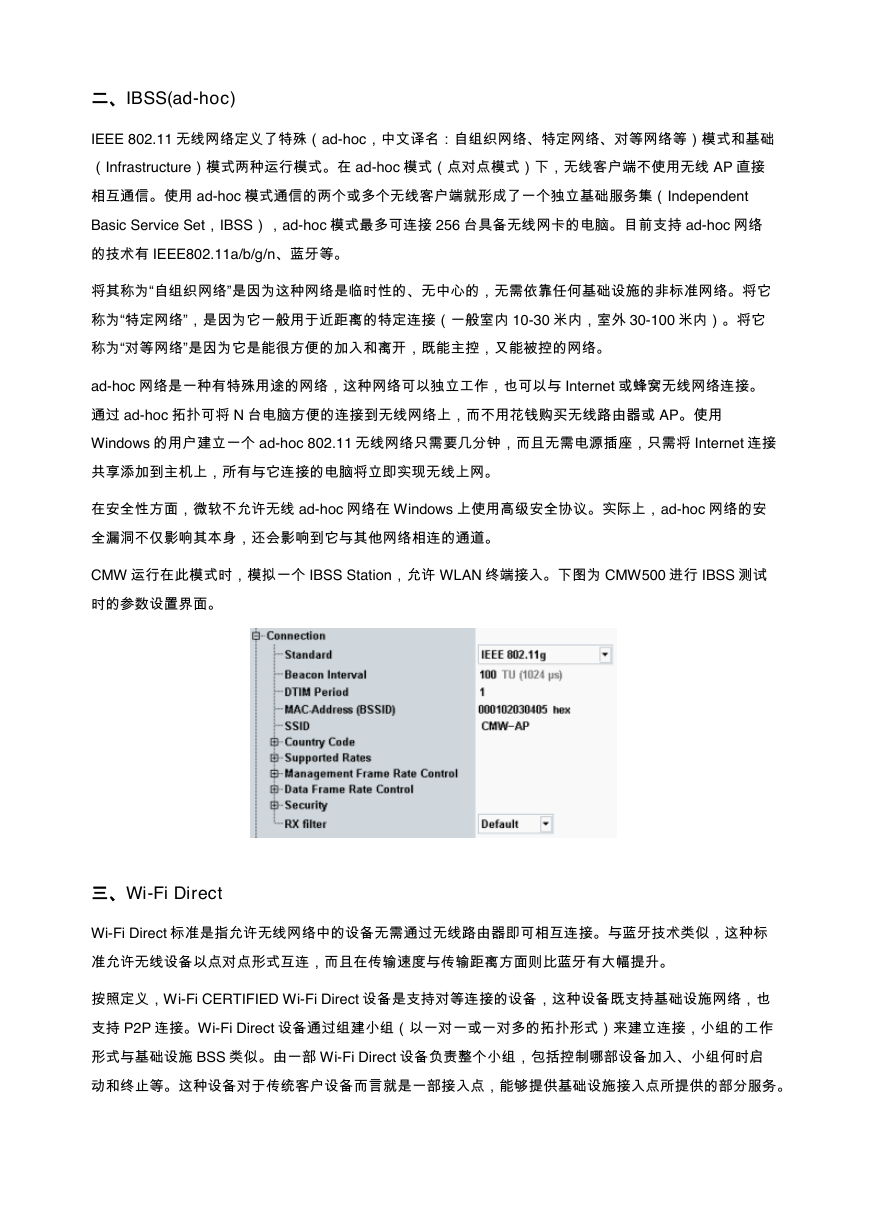

CMW 运行在此模式时,会作为一个 Wi-Fi Direct 设备去监听某些 2.4GHz 的常用信道,以发现其他设备。

一旦找到了其他设备,CMW 会通过小组拥有协商机制去获得群组管理权。然后它会邀请其他设备加入小组,

建立一个点对点的连接。下图为 CMW500 进行 Wi-Fi Direct 测试时的参数设置界面,此功能需要信令高级

选件 KS660。在连接之前,需要设置 Authentication Type,CMW 提供了三种方式,Push Button 的方式最

简单,不需要输入 PIN 码。

同时,在这里也可以选择手动连接或者自动连接,手动连接时会有下面的按钮出来,需要手动按下才能连接,

而自动连接此按钮不会显示。

四、各种模式的安全性

在无线局域网的早期发展阶段,物理地址(MAC)过滤和服务区标识符(SSID)匹配是两项主要的安全技术。

物理地址过滤技术可以在无线访问点 AP 中维护一组允许访问的 MAC 地址列表,实现物理地址过滤。服务

�

区标识符匹配则要求无线工作站出示正确的 SSID,才能访问 AP,通过提供口令认证机制,实现一定的无

线安全。

1. WEP

物理地址过滤和服务区标识符匹配只能解决有限的安全问题。为了进一步解决安全问题,有线等效保密

(Wired Equivalent Privacy,WEP)协议被推到台前。WEP 用于在无线局域网中保护链路层数据。WEP

使用 40 位、64 位和 128 位钥匙,采用 RC4 对称加密算法,在链路层加密数据和访问控制。WEP 具有很好

的互操作性,所有通过 Wi-Fi 组织认证的产品都可以实现 WEP 互操作。不过,WEP 的密钥机制存在被破译

的安全隐患,势必要被趋于完善的其他安全技术所取代。

2. WPA

Wi-Fi 保护接入(Wi-Fi Protected Access,WPA)是作为通向 802.11i 道路的不可缺失的一环而出现,并成

为在 IEEE 802.11i 标准确定之前代替 WEP 的无线安全标准协议。WPA 是 IEEE 802.11i 的一个子集,其核

心就是 IEEE 802.1x 和暂时密钥完整协议(Temporal Key Integrity Protocol,TKIP)。 WPA 使包括

802.11b、802.11a 和 802.11g 在内的无线装置的安全性得到保证。这是因为 WPA 采用新的加密算法以及

用户认证机制,满足 WLAN 的安全需求。WPA 沿用了 WEP 的基本原理同时又克服了 WEP 缺点。由于加

强了生成加密密钥的算法,即使黑客收集到分组信息并对其进行解析,也几乎无法计算出通用密钥,解决了

WEP 倍受指责的缺点。

3. WPA2

WPA2 是 Wi-Fi 联盟发布的第二代 WPA 标准。WPA2 与后来发布的 802.11i 具有类似的特性,它们最重要

的共性是预验证,即在用户对延迟毫无察觉的情况下实现安全快速漫游,同时采用 CCMP 加密包来替代

TKIP,而 RC4 加密算法也被 AES 所取代。

在 WEP、WPA 和 WPA2 三种加密测试中,无线网络的传输速率会发生巨大变化的主要原因就是 IEEE

802.11n 标准不支持以 WEP 加密(或 TKIP 加密算法)的高吞吐率。简单来说就是 11n 不支持 WEP 加密

方式或 WPA-PSK/WPA2-PSK 加密方式的 TKIP 算法,如果用户选择了这些加密方式,无线传输速率将会

自动降至 11g 水平(理论值 54Mbps)。也就是说,如果用户使用的是 11n 无线产品,那么无线加密方式

只能选择 WPA-PSK/WPA2-PSK 的 AES 算法加密,否则无线传输速率将会大幅降低。

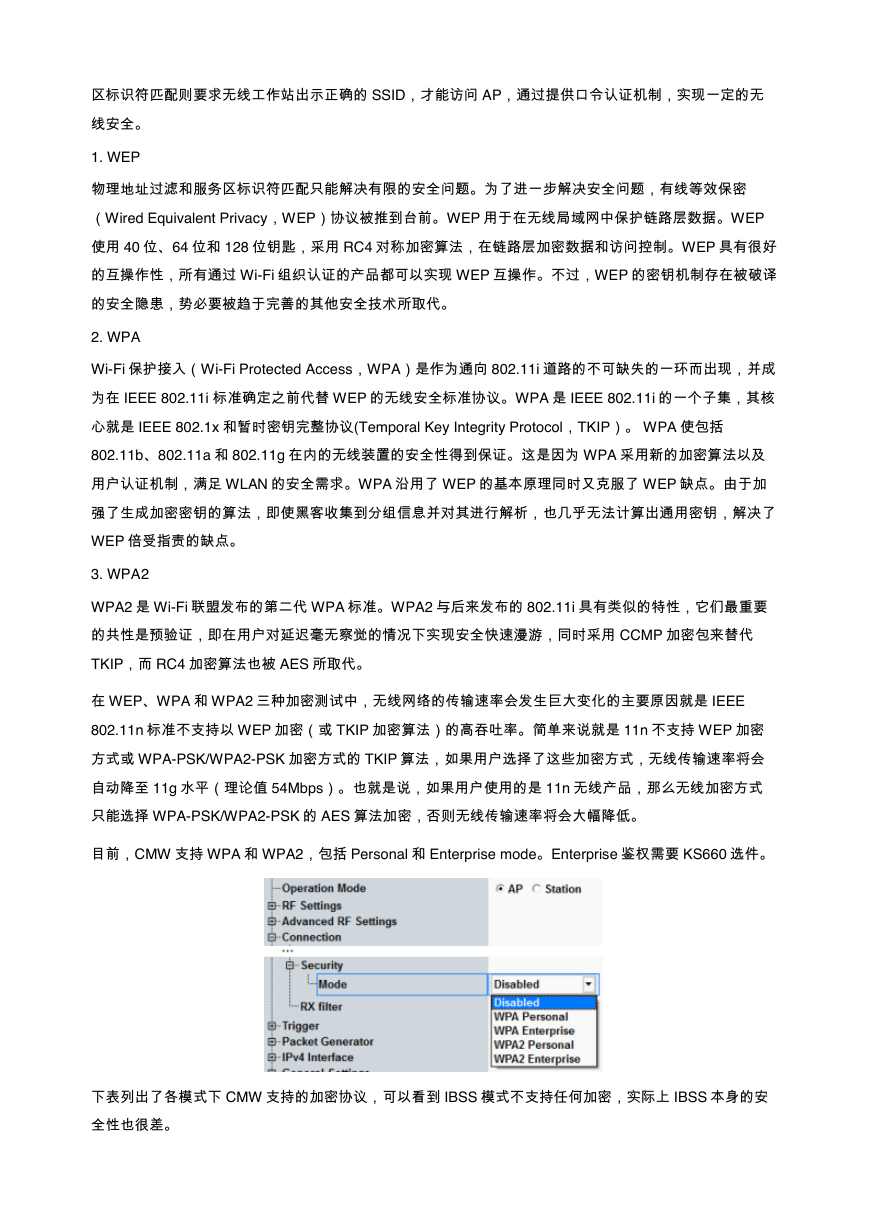

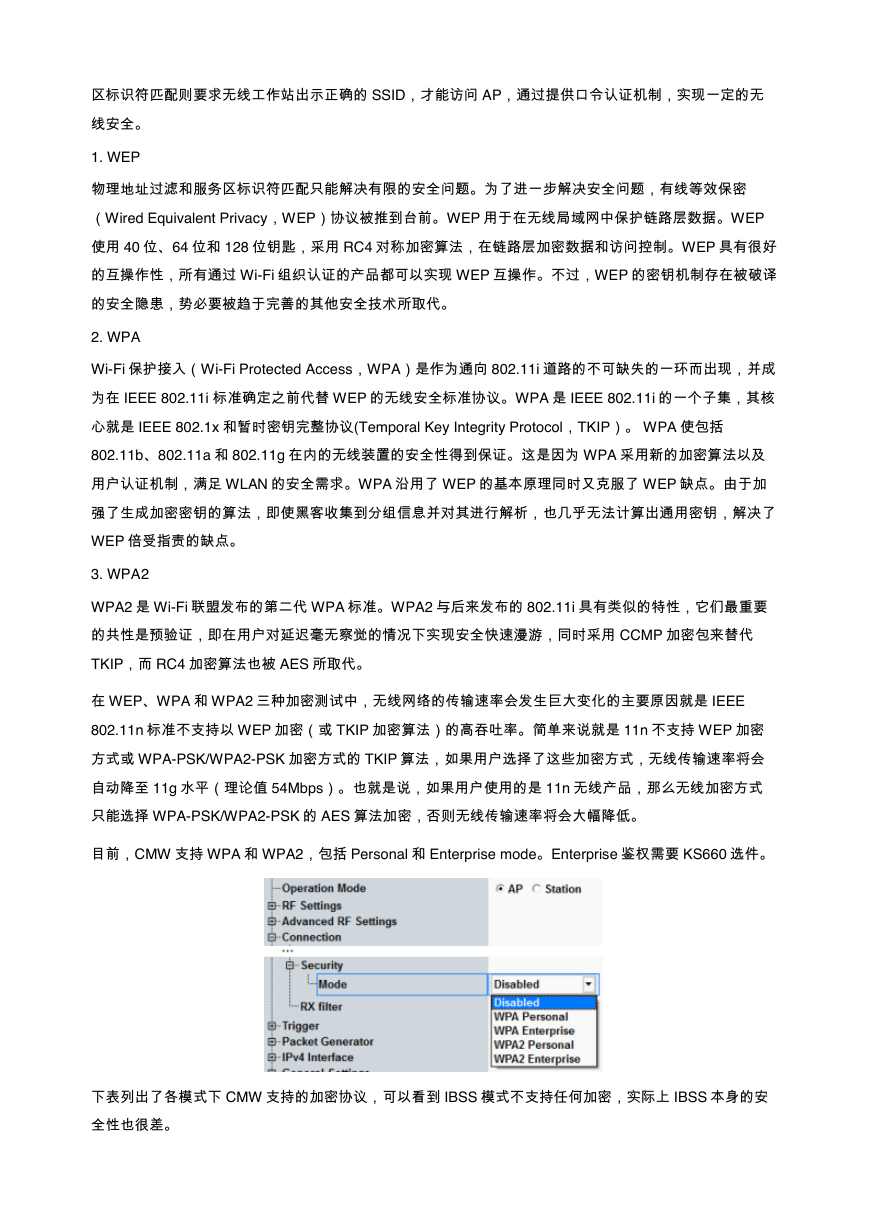

目前,CMW 支持 WPA 和 WPA2,包括 Personal 和 Enterprise mode。Enterprise 鉴权需要 KS660 选件。

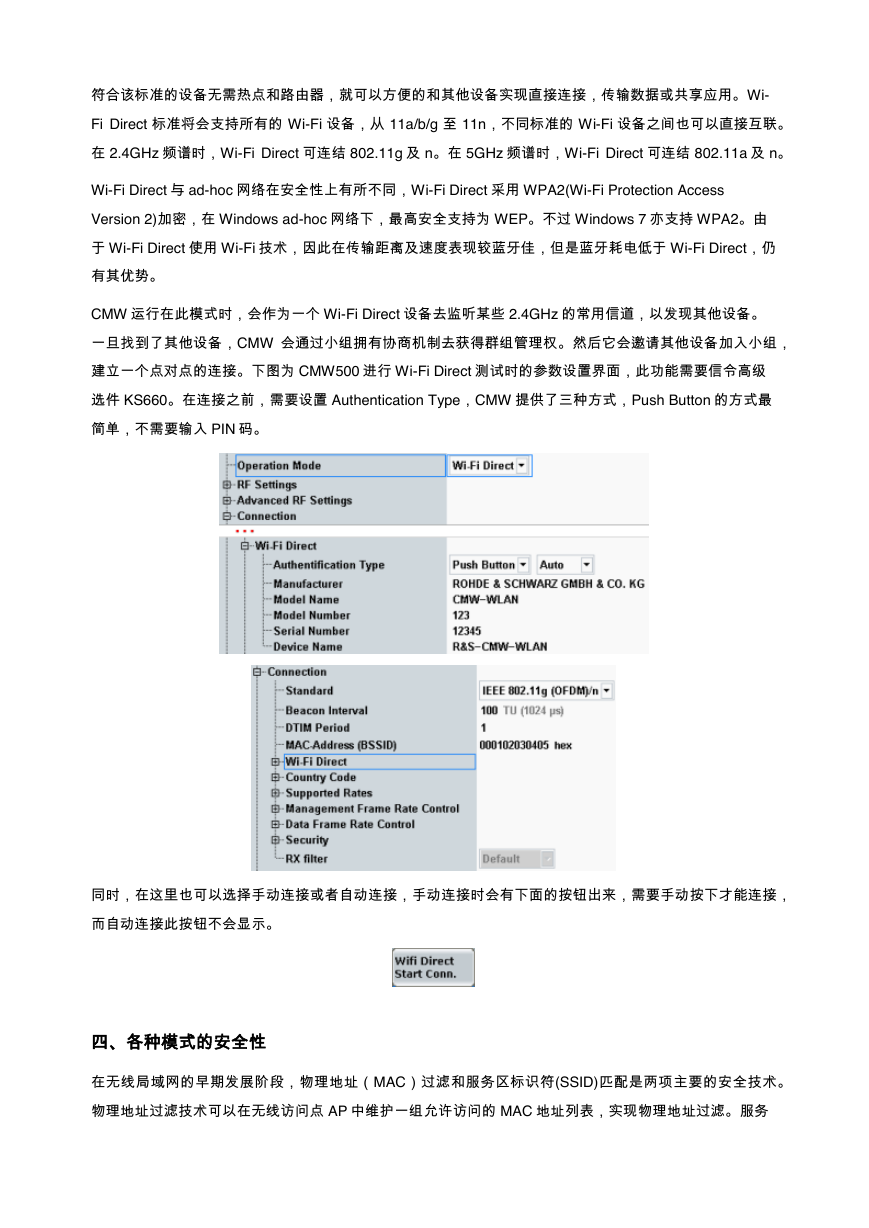

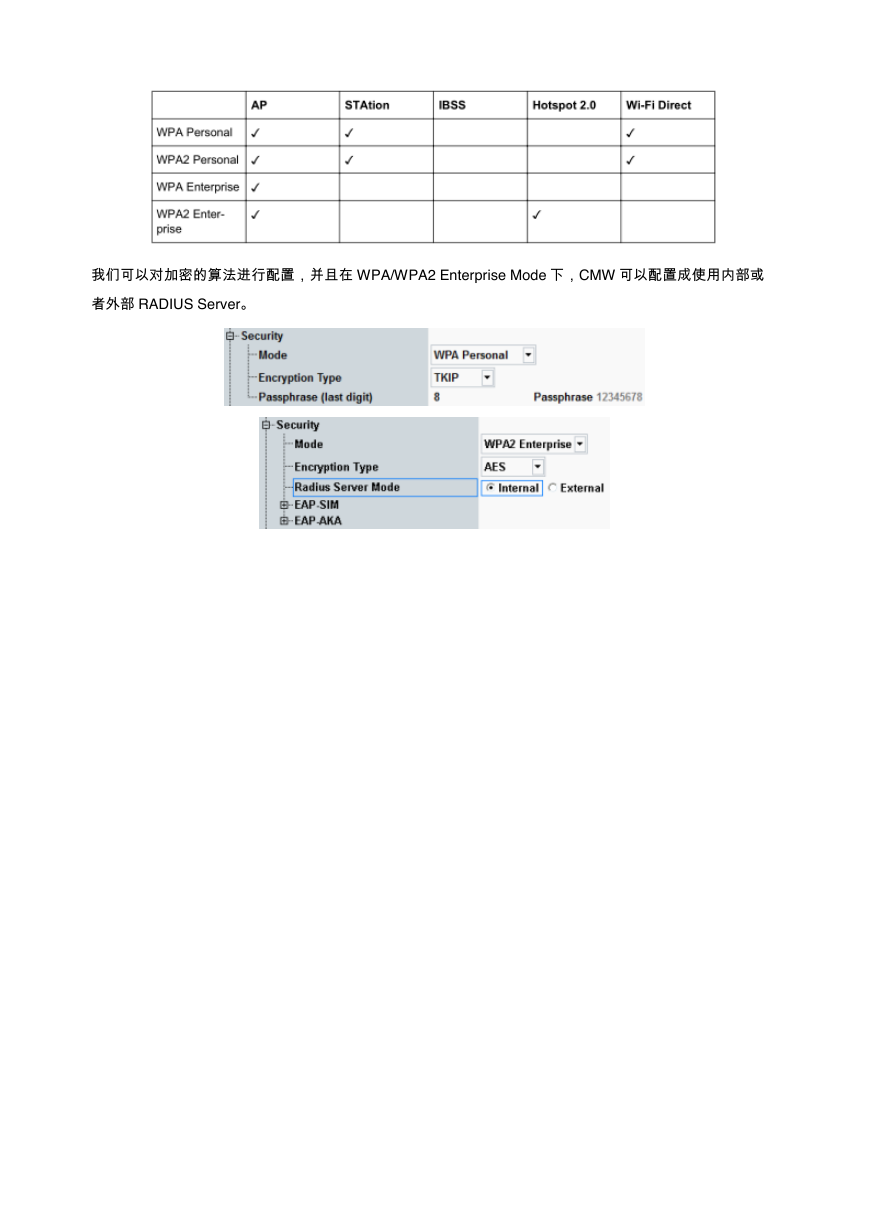

下表列出了各模式下 CMW 支持的加密协议,可以看到 IBSS 模式不支持任何加密,实际上 IBSS 本身的安

全性也很差。

�

我们可以对加密的算法进行配置,并且在 WPA/WPA2 Enterprise Mode 下,CMW 可以配置成使用内部或

者外部 RADIUS Server。

�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc