技术支持工程师面试试题

网络基础:

1、OSI 参考模型分为7层,分别是:

2、TCP/IP 的第四层有两个协议,分别是 TCP 和 UDP,TCP 协议的特点是__________,UDP 协议

的特点是____________。

A、提供面向连接的路服务

B、提供无连接的数据报服务

3、目前常见的局域网类型有______________、______________、______________(列举 3 种)

4、在网络排错中,你经常会用到那些操作命令?

5、指出以下服务所默认的端口号:FTP; TELNET; POP3; SMTP?

服务器高可用性:

1、什么是双机热备?

2、市场上常见的纯软件双机热备产品有那些?

邮件系统和数据库:

1、目前在 windows 平台上比较常用的邮件系统有那些:

2、简单叙述安装 LOTUS 客户端的过程:

3、在 LOTUS 中,ACL 是指什么,具体的用途是?

4、Notes 工作站与 Domino 服务器之间或两个 Domino 服务器之间通信的基础为

____________________________________服务。

5、NNN(Notes 命名网络)是:

�

6、MS Exchange SERVER2007 主要有哪五种服务器角色?

防火墙、防病毒系统:

1、防火墙能防病毒吗?

2、目前流行的几个国产反病毒软件几乎占有了 80%以上的国内市场,其中__________、

__________、__________、___________等四个产品更是颇具影响.

3、网络中存在的问题主要有哪几类?

4、发现公司网络中,存在病毒该如何处理:

VPN:

1、VPN 是指什么?

2、VPN 有什么特点?

3、什么是活动目录,活动目录的逻辑结构主要包括那些:

�

参考答案:

网络基础:

1、物理层、数据链路层、传输层、网络层、表示层、会话层、应用层

3、以太网(Ethernet)、光纤分布式数据接口(FDDI)、异步传输模式(ATM)、令牌环网(Token Ring)、交换网 Switching

等,它们在拓朴结构、传输介质、传输速率、数据格式等多方面都有许多不同

4、ping, tracert, nbstat, arp, netstat, ipconfig

1)Ping

该命令用于检查路由是否能够到达,可以快速地检测你要去的站点是否可达。如果执行 Ping 不成功,问题可能是以下几个方

面:网线是否连通、网络适配器配置是否正确、IP 地址是否可用等;如果 Ping 通后网络服务仍无法使用,那么问题可能出在网

络软件的设置方面。

格式:ping -t -a -n count -l size,参数介绍:-t 让用户所在的主机不断向目标主机发送数据,-a 以 IP 地址格式来显示目

标主机的网络地址,-n count 指定要 ping 多少次,具体次数由后面的 count 来指定,-l size 指定发送到目标主机的数据包的

大小。

2)winipcfg/ipconfig

winipcfg/ipconfig 用于显示 IP 协议的具体配置信息,如果 winipcfg/ipconfig 命令后面不跟任何参数直接运行,程序将会在

窗口中显示网络适配器的物理地址、主机的 IP 地址、子网掩码以及默认网关等,还可以查看主机的主机名、DNS 服务器、节点

类型等。

适用于 Win95/98(winipcfg),Win2000/Xp(ipconfig),格式:winipcfg/?/all,/?显示 winipcfg/ipconfig 的格式和参数

的英文说明,/all 显示所有的有关 IP 地址的配置信息。

有几种工具可以用于对网络性能的诊断。

ping-f:用法如下:1,只可以在用户以 root 登录的情况下使用。2,向目标系统大量传输 ICMP 包。3,用来决定网卡或 CPU 是否

可以被控制加载。4,与-c 选项公用,可以增加 ICMP 包的大小,以增加远程主机上的负载。通常测定一台远程主机的负载能力

可按以下几步进行:1,运行 netstat 命令,可以选用适当的参数,让系统示某一性能的运行情况。2,记录你需要的数据。3,

执行 ping -f -s packet-size remote-host 命令,其中:packet-size 是送出的 ICMP 包的大小。remote-host 是接收数据包的

主机。4,再次运行 netstat 命令,并运用与第一步中相同的饿参数。5,比较一下第二步与第四步中的系统数据。

netstat -i 可以显示每个网络接口的相关数据,可以帮你诊断网络负载方面的问题。运行这一命令,你可以看到系统显示两列

数据,一列名为 Collis,一列名为 Opkts。用 COLLIS 的数据除以 OPKTS 的数据,再乘以 100,所得数字即这台机器所发出的数据

包中引起数据错误的那部分的比例。如果此数字超过 10%,表明系统负载过大。该命令显示的这些数据只有在重新引导系统时才

可以重新设置。

netstat -s 显示每个使用中的协议的数据包的状况。用以下方法可检查出错误数据:1,用 ping -f 向主机大量传诵数据包。

2,用 netstat -s 检查系统统计数据。3,在 ip,icmp,tcp,udp 下检查出带有坏校验的值。4,用以上各项值分别除以所收到的数

据包的总数,即为错误数据包的百分比。

一般情况下,错误数据包的比例应小于 0.01%。

5、FTP 的端口是 21

TELNET 23 端口

服务器高可用性:

pop3\smtp 的端口号是 110/25

�

1、 双机热备特指基于高可用系统中的两台服务器的热备(或高可用),因两机高可用在国内使用较多,故得名双机热备,双

机高可用按工作中的切换方式分为:主-备方式(Active-Standby 方式)和双主机方式(Active-Active 方式),主-备方式

即指的是一台服务器处于某种业务的激活状态(即 Active 状态),另一台服务器处于该业务的备用状态(即 Standby 状

态)。

2、 1)LanderCluster 集群软件:支持多点集群及双机,远程监控,支持纯软镜像,支持 Unix,支持 ISCSI,支持多数据

库;

2)NEC ExpressCluster 集群软件:支持纯软件方式(镜像),多点集群及双机,远程监控;

3)LifeKeeper 集群软件 :支持多点集群及双机;

4)RoseHA 双机软件:双机热备、互备;

邮件系统和数据库:

1、EXCHANGE DOMINO

3、ACL 通过对网络资源进行访问输入和输出控制,确保网络设备不被非法访问或被用作攻击跳板。ACL 是一张规则表,交换机

按照顺序执行这些规则,并且处理每一个进入端口的数据包。每条规则根据数据包的属性(如源地址、目的地址和协议)要么允

许、要么拒绝数据包通过。由于规则是按照一定顺序处理的,因此每条规则的相对位置对于确定允许和不允许什么样的数据包通

过网络至关重要。

4、NRPC(Notes 远程过程调用)

5、NNN 是可以通过公用局域网协议和网络通道直接互连的一组服务器,例如在一个场所中运行于 TCP/IP 之上的服务器。相同

NNN 上的服务器彼此之间可以自动路由邮件,而在不同 NNN 上的服务器之间路由邮件则需使用“连接”文档。

6、客户端访问角色. 类似于早期版本的 Exchange 中的前端服务器,该服务器将 Internet 客户端的访问转到正确的邮箱服务器。

邮箱角色. 该角色管理着用户的邮箱,这些邮箱存储在可被复制或聚集的数据库中。

中心传输角色. 该角色提供了对所有信息的内部路由――包括来自边缘服务器的信息,统一消息(UM)服务器的信息或在同

一邮箱数据库上的两个用户之间的信息。中心传输角色也是对在组织内外传输的信息实施信息策略的地方。

统一消息角色. 该角色可以与交换机进行集成,以传输语音邮件和传真信息到 Exchange 邮箱中,并提供到 Exchange Server 的

语音拨入功能。该角色和其服务在本文后面有更详细介绍。

边缘传输角色. 该服务器在您的内部网络之外,为 Exchange 提供前端的邮件安全,反病毒和反垃圾服务。后端的过滤由

Exchange Hosted Filtering 提供,稍后讨论。

防火墙、防病毒系统:

1、 防火墙不能防病毒,所有的防火墙都只有一个功能 ,就是保护网络安全、防止黑客攻击; 防火墙一般用于局域网的服务

器 。例如收费系统、交易系统等。

2、 360 杀毒、金山毒霸、江民、瑞星

VPN:

1、 VPN 即虚拟专用网,是通过一个公用网络(通常是因特网)建立一个临时的、安全的连接,是一条穿过混乱的公用网络

的安全、稳定的隧道。通常,VPN 是对企业内部网的扩展,通过它可以帮助远程用户、公司分支机构、商业伙伴及供应

商同公司的内部网建立可信的安全连接,并保证数据的安全传输。VPN 可用于不断增长的移动用户的全球因特网接入,

以实现安全连接;可用于实现企业网站之间安全通信的虚拟专用线路,用于经济有效地连接到商业伙伴和用户的安全外联

网虚拟专用网。

2、安全保障

虽然实现 VPN 的技术和方式很多,但所有的 VPN 均应保证通过公用网络平台传输数据的专用性和安全性。在非面向连接的公用

IP 网络上建立一个逻辑的、点对点的连接,称之为建立一个隧道,可以利用加密技术对经过隧道传输的数据进行加密,以保证

数据仅被指定的发送者和接收者了解,从而保证了数据的私有性和安全性。在安全性方面,由于 VPN 直接构建在公用网上,实现

简单、方便、灵活,但同时其安全问题也更为突出。企业必须确保其 VPN 上传送的数据不被攻击者窥视和篡改,并且要防止非法

用户对网络资源或私有信息的访问。ExtranetVPN 将企业网扩展到合作伙伴和客户,对安全性提出了更高的要求。

服务质量保证(QoS)

VPN 网应当为企业数据提供不同等级的服务质量保证。不同的用户和业务对服务质量保证的要求差别较大。如移动办公用户,提

供广泛的连接和覆盖性是保证 VPN 服务的一个主要因素;而对于拥有众多分支机构的专线 VPN 网络,交互式的内部企业网应用则

要求网络能提供良好的稳定性;对于其它应用(如视频等)则对网络提出了更明确的要求,如网络时延及误码率等。

所有以上网络应用均要求网络根据需要提供不同等级的服务质量。

在网络优化方面,构建 VPN 的另一重要需求是充分有效地利用有限的广域网资源,为重要数据提供可靠的带宽。广域网流量的不

确定性使其带宽的利用率很低,在流量高峰时引起网络阻塞,产生网络瓶颈,使实时性要求高的数据得不到及时发送;而在流量

�

低谷时又造成大量的网络带宽空闲。QoS 通过流量预测与流量控制策略,可以按照优先级分配带宽资源,实现带宽管理,使得各

类数据能够被合理地先后发送,并预防阻塞的发生。

可扩充性和灵活性

VPN 必须能够支持通过 Intranet 和 Extranet 的任何类型的数据流,方便增加新的节点,支持多种类型的传输媒介,可以满足同

时传输语音、图像和数据等新应用对高质量传输以及带宽增加的需求。

可管理性

从用户角度和运营商角度应可方便地进行管理、维护。在 VPN 管理方面,VPN 要求企业将其网络管理功能从局域网无缝地延伸到

公用网,甚至是客户和合作伙伴。虽然可以将一些次要的网络管理任务交给服务提供商去完成,企业自己仍需要完成许多网络管

理任务。所以,一个完善的 VPN 管理系统是必不可少的。VPN 管理的目标为:减小网络风险、具有高扩展性、经济性、高可靠性

等优点。事实上,VPN 管理主要包括安全管理、设备管理、配置管理、访问控制列表管理、QoS 管理等内容。

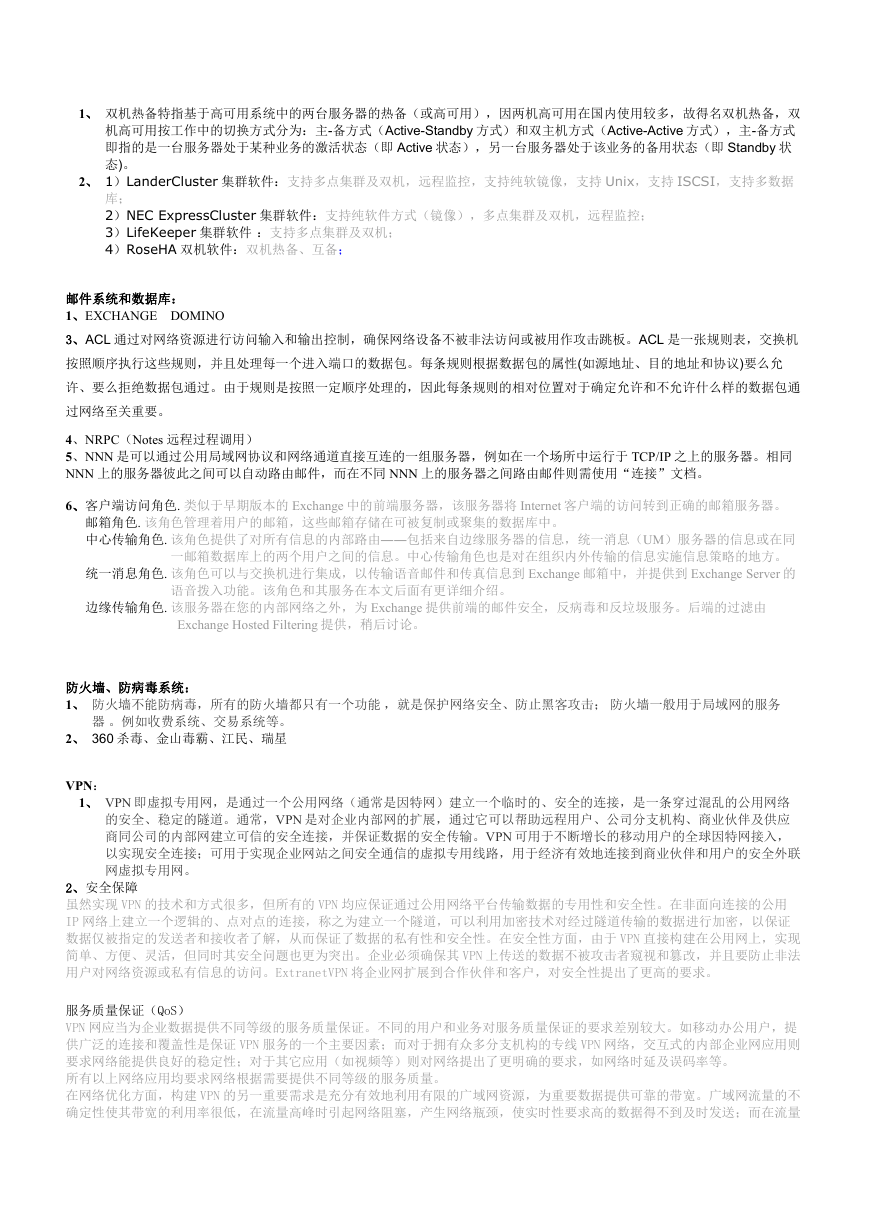

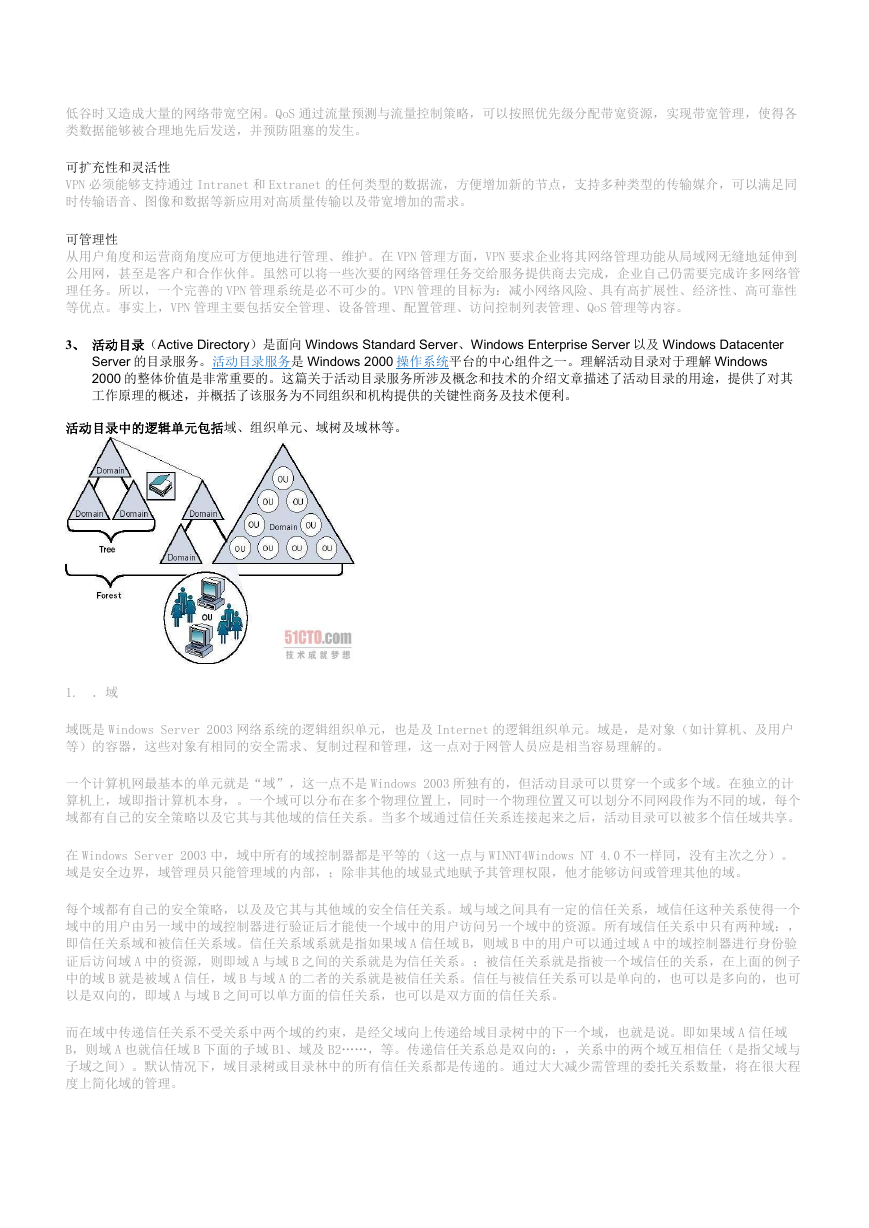

3、 活动目录(Active Directory)是面向 Windows Standard Server、Windows Enterprise Server 以及 Windows Datacenter

Server 的目录服务。活动目录服务是 Windows 2000 操作系统平台的中心组件之一。理解活动目录对于理解 Windows

2000 的整体价值是非常重要的。这篇关于活动目录服务所涉及概念和技术的介绍文章描述了活动目录的用途,提供了对其

工作原理的概述,并概括了该服务为不同组织和机构提供的关键性商务及技术便利。

活动目录中的逻辑单元包括域、组织单元、域树及域林等。

1. .域

域既是 Windows Server 2003 网络系统的逻辑组织单元,也是及 Internet 的逻辑组织单元。域是,是对象(如计算机、及用户

等)的容器,这些对象有相同的安全需求、复制过程和管理,这一点对于网管人员应是相当容易理解的。

一个计算机网最基本的单元就是“域”,这一点不是 Windows 2003 所独有的,但活动目录可以贯穿一个或多个域。在独立的计

算机上,域即指计算机本身,。一个域可以分布在多个物理位置上,同时一个物理位置又可以划分不同网段作为不同的域,每个

域都有自己的安全策略以及它其与其他域的信任关系。当多个域通过信任关系连接起来之后,活动目录可以被多个信任域共享。

在 Windows Server 2003 中,域中所有的域控制器都是平等的(这一点与 WINNT4Windows NT 4.0 不一样同,没有主次之分)。

域是安全边界,域管理员只能管理域的内部,;除非其他的域显式地赋予其管理权限,他才能够访问或管理其他的域。

每个域都有自己的安全策略,以及及它其与其他域的安全信任关系。域与域之间具有一定的信任关系,域信任这种关系使得一个

域中的用户由另一域中的域控制器进行验证后才能使一个域中的用户访问另一个域中的资源。所有域信任关系中只有两种域:,

即信任关系域和被信任关系域。信任关系域系就是指如果域 A 信任域 B,则域 B 中的用户可以通过域 A 中的域控制器进行身份验

证后访问域 A 中的资源,则即域 A 与域 B 之间的关系就是为信任关系。;被信任关系就是指被一个域信任的关系,在上面的例子

中的域 B 就是被域 A 信任,域 B 与域 A 的二者的关系就是被信任关系。信任与被信任关系可以是单向的,也可以是多向的,也可

以是双向的,即域 A 与域 B 之间可以单方面的信任关系,也可以是双方面的信任关系。

而在域中传递信任关系不受关系中两个域的约束,是经父域向上传递给域目录树中的下一个域,也就是说。即如果域 A 信任域

B,则域 A 也就信任域 B 下面的子域 B1、域及 B2……,等。传递信任关系总是双向的:,关系中的两个域互相信任(是指父域与

子域之间)。默认情况下,域目录树或目录林中的所有信任关系都是传递的。通过大大减少需管理的委托关系数量,将在很大程

度上简化域的管理。

�

Windows Server 2003 中的域传递信任关系一般是系统自动创建的,但对于相同域目录树或林中的 Windows Server 2003 域,也

可以显式(手工)地创建传递信任关系。,这对于形成交叉链接信任关系是非常重要的。不传递信任关系受关系中两个域的约

束,并且不经父域向上传递到域目录树中的下一个域。,必须显式地创建不传递信任关系。默认情况下,不传递信任关系是单向

的,尽管也可以通过创建两个单向信任关系创建一个双向关系。所有不属于相同域目录树或林中 Windows Server 2003 域间建立

的委托关系都是不传递的。在混合模式的网络中,所有 Windows NT 信任关系都是不传递的。双向信任关系包括一对单向委托关

系,所有传递信任关系都是双向的。为使不传递信任关系成为双向,必须在所涉及的域间创建两个单向信任关系。

Windows 2003 中的域传递信任关系一般是系统自动的,但对于相同域目录树或林中的 Win2003 域,也可以显式(手工)地创建

传递信任关系。这对于形成交叉链接信任关系是非常重要的。不传递信任关系受关系中两个域的约束,并且不经父域向上传递到

域目录树中的下一个域。必须显式地创建不传递信任关系。默认情况下,不传递信任关系是单向的,尽管也可以通过创建两个单

向信任关系创建一个双向关系。所有不属于相同域目录树或林中 Win2003 域间建立的委托关系都是不传递的。在混合模式的网络

中,所有 Windows NT 信任关系都是不传递的。双向信任关系包括一对单向委托关系,所有传递信任关系都是双向的。为使不传

递信任关系成为双向,必须在所涉及的域间创建两个单向信任关系。

2. .组织单元 OU(Organizational Unit,组织单元)

组织单元(OU)是一个容器对象,它也是活动目录的逻辑结构的一部分。OU 其中可以包含各种对象,比如用户账户、用户组、

计算机、及打印机等,甚至可以包括其他的 OU,所以可以利用 OU 把域中的对象形成一个完全逻辑上的层次结构。

组织单元 OU 是可以指派组策略设置或委派管理权限的最小作用单位。,使用组织单元,可在在组织单元其中代表逻辑层次结构

的域中创建容器,这样就可以根据特定的组织模型管理账户、资源的配置和使用,。也可使用组织单元 OU 创建可缩放到任意规

模的管理模型。可,授予用户对域中所有组织单元 OU 或单个组织单元 OU 的管理权限,组织单元 OU 的管理员不需要具有域中任

何其他组织单元 OU 的管理权。

对于企业来讲,可以按部门把所有的用户和设备组成一个 OU 层次结构,。也可以按地理位置形成层次结构,还可以按功能和权

限分成多个 OU 层次结构。很明显,通过组织单元 OU 的包容,组织单元 OU 具有很清楚的层次结构,这种包容结构可以使管理者

把组织单元 OU 切入到域中以反应反映出企业的组织结构并且可以委派任务与授权。建立包容结构的组织模型能够帮助我们用户

解决许多问题,同时仍然可以使用大型的域。域树中每个对象都可以显示在全局目录中,从而用户就可以利用一个服务功能轻易

地找到某个对象,而不管它忽略其在域树结构中的位置。

由于 OU 层次结构局限于域的内部,所以一个域中的 OU 层次结构与另一个域中的 OU 层次结构没有任何关系。因为活动目录中的

域可以比 NT4NT 4.0 的域容纳更多对象,所以一个企业有可能只用一个域来构造企业网络,。这时就可以使用 OU 来对对象分组

对象,形成多种管理层次结构,从而极大地简化网络管理工作。组织中的不同部门可以成为不同的域,或者一个 OU,从而采用

层次化的命名方法来反映组织结构并进行管理授权。顺着组织结构进行颗粒化的管理授权,可以解决很多管理上的头疼问题。在

加强中央管理的同时,又不失机动灵活性。

Windows Server 2003 中的很多域都可以成为 OU,以建立更大的域和更简化的域关系。借助全局目录(Global Catalog),用户

和管理员仍然能够迅速地找到对象和管理对象。

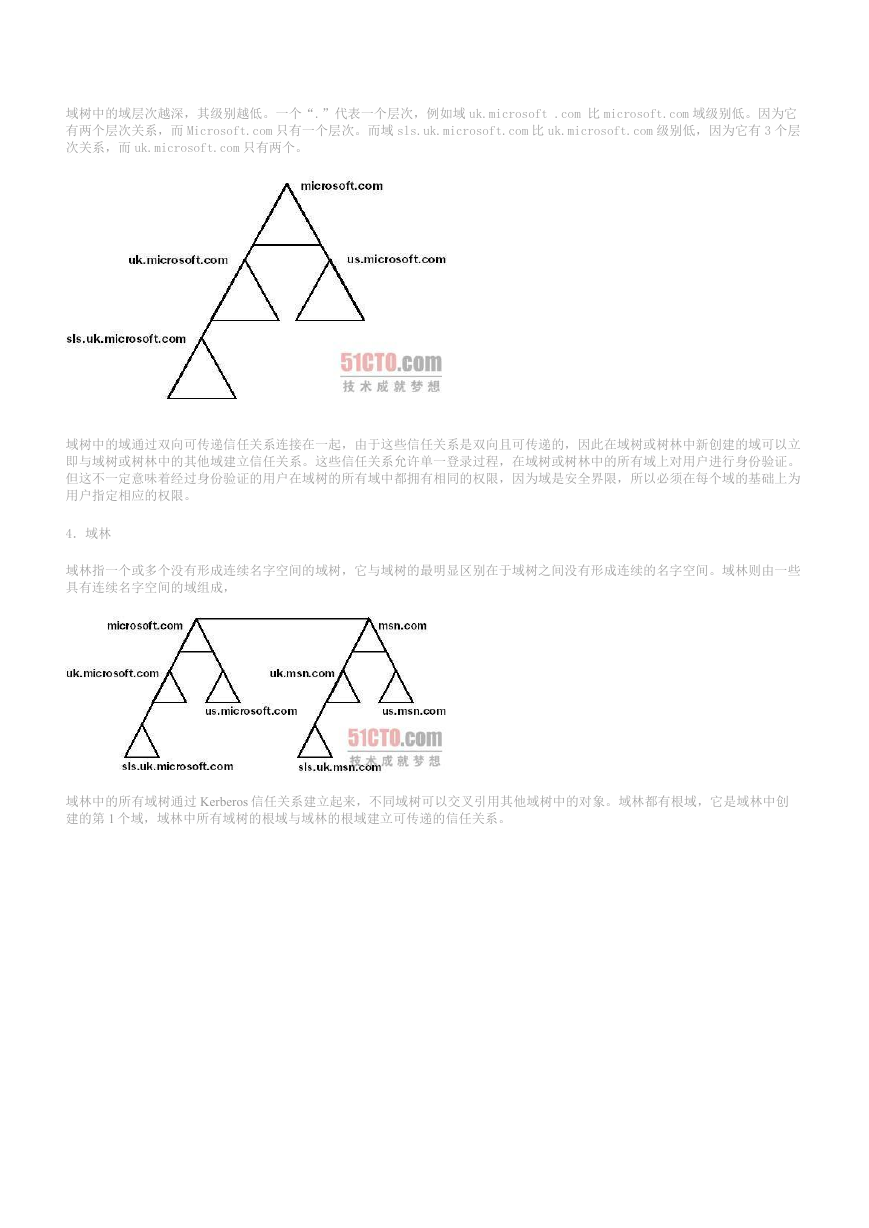

3.域树

当多个域通过信任关系连接之后,所有的域共享公共的表结构(Schema)、配置和全局目录(Gglobal catalog),从而形成域

树。域树由多个域组成,这些域共享同一个表结构和配置,形成一个连续的名字空间。活动目录可以包含一个或多个域树,如图

2-3 所示。

�

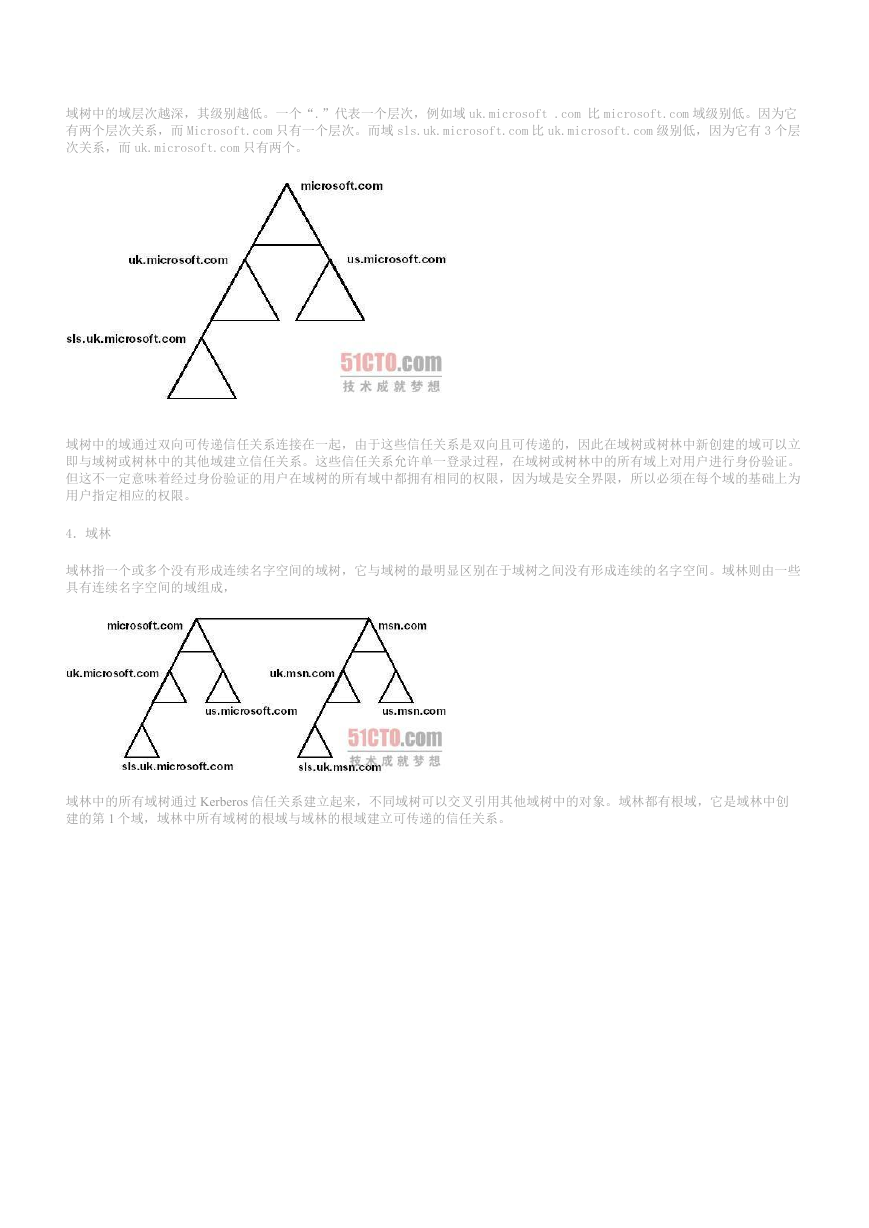

域树中的域层次越深,其级别越低。一个“.”代表一个层次,例如域 uk.microsoft .com 比 microsoft.com 域级别低。因为它

有两个层次关系,而 Microsoft.com 只有一个层次。而域 sls.uk.microsoft.com 比 uk.microsoft.com 级别低,因为它有 3 个层

次关系,而 uk.microsoft.com 只有两个。

域树中的域通过双向可传递信任关系连接在一起,由于这些信任关系是双向且可传递的,因此在域树或树林中新创建的域可以立

即与域树或树林中的其他域建立信任关系。这些信任关系允许单一登录过程,在域树或树林中的所有域上对用户进行身份验证。

但这不一定意味着经过身份验证的用户在域树的所有域中都拥有相同的权限,因为域是安全界限,所以必须在每个域的基础上为

用户指定相应的权限。

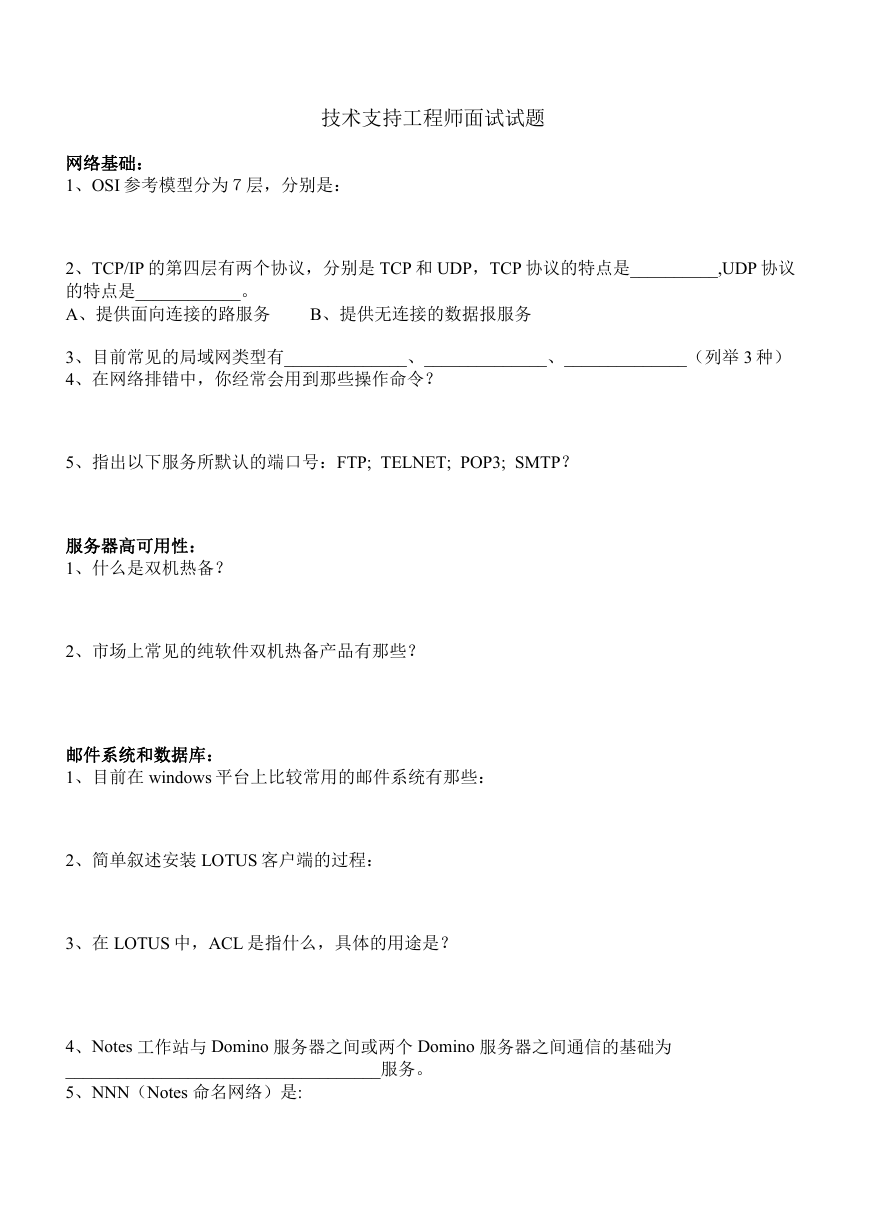

4.域林

域林指一个或多个没有形成连续名字空间的域树,它与域树的最明显区别在于域树之间没有形成连续的名字空间。域林则由一些

具有连续名字空间的域组成,

域林中的所有域树通过 Kerberos 信任关系建立起来,不同域树可以交叉引用其他域树中的对象。域林都有根域,它是域林中创

建的第 1 个域,域林中所有域树的根域与域林的根域建立可传递的信任关系。

�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc