山东渔翁信息技术股份有限公司 密级:公开

渔翁密码卡

技术白皮书

版本:V1.0.0

山东渔翁信息技术股份有限公司

地 址:山东威海市初河北路12号渔翁信息产业园

邮 编:264200

网 站:http:// www.fisec.cn

电 话:0631-5651612

文档名称:《渔翁密码卡技术白皮书》

第1页,共15页

�

山东渔翁信息技术股份有限公司 密级:公开

声 明

版权声明:

本文档的版权属山东渔翁信息技术股份有限公司所有。

本文档的版权受到中华人民共和国国家法律和国际公约的保护。未经书面许可,任何单位和

个人不得以任何形式或通过任何途径非法使用、拷贝、修改、扩散本文档的全部或部分内容。

警告和承诺:

我们做了大量的努力使本文档尽可能的完备和准确,但疏漏和缺陷之处在所难免。任何人或

实体由于本文档提供的信息造成的任何损失或损害,山东渔翁信息技术股份有限公司不承担任何

义务或责任。

山东渔翁信息技术股份有限公司保留未经通知用户对本文档内容进行修改的权利。

反馈信息:

如果您对本文档有任何疑问、意见或建议,请与我们联系。对您的帮助,我们十分感激。

文档名称:《渔翁密码卡技术白皮书》

第2页,共15页

�

山东渔翁信息技术股份有限公司 密级:公开

目录

1 概述 ...................................................................................................................................................... 4

1.1 简介 ............................................................................................................................................ 4

1.2 产品特性 ..................................................................................................................................... 5

1.3 应用领域 ..................................................................................................................................... 5

1.4 功能参数 ..................................................................................................................................... 5

1.5 在安全等级保护中的应用 ........................................................................................................... 6

2 产品功能 ............................................................................................................................................... 7

2.1 密码算法 ..................................................................................................................................... 7

2.2 通信保密性 ................................................................................................................................. 7

2.3 通信完整性 ................................................................................................................................. 7

2.4 抗抵赖性 ..................................................................................................................................... 7

2.5 设备管理 ..................................................................................................................................... 8

2.6 安全审计 ..................................................................................................................................... 8

2.7 身份鉴别 ..................................................................................................................................... 8

2.8 双因子认证 ................................................................................................................................. 8

2.9 访问控制 ..................................................................................................................................... 8

2.10 软件容错 ................................................................................................................................... 8

2.11 备份与恢复 ............................................................................................................................... 8

2.12 文件系统 ................................................................................................................................... 9

2.13 设备管理 ................................................................................................................................... 9

3 产品系统架构 ........................................................................................................................................ 9

3.1 硬件体系结构 ............................................................................................................................. 9

3.2 软件层次结构 ............................................................................................................................. 9

3.3 密钥管理体系 ........................................................................................................................... 10

4 相关应用开发 ...................................................................................................................................... 11

4.1 FM_API .................................................................................................................................... 11

4.2 FM_KAPI .................................................................................................................................. 12

4.3 FM_CSP .................................................................................................................................. 12

4.4 FM_PKCS#11 .......................................................................................................................... 13

4.5 FM_JCE ................................................................................................................................... 14

5 关于渔翁 ............................................................................................................................................. 14

文档名称:《渔翁密码卡技术白皮书》

第3页,共15页

�

山东渔翁信息技术股份有限公司 密级:公开

1 概述

1.1 简介

随着信息产业的发展,信息的安全问题日益突出,基于密码学原理的各种安全应用越来越广

泛,数据加密已经深入到信息应用的各个角落。

常用的软件数据加密方式存在诸多安全问题:

1)由于密码运算常是高强度的计算任务,算法操作大都是BIT串操作,而非计算机标准操

作,计算机微处理器对此类处理通常效率不高。

2)密码运算要占用大量的系统资源,软件计算会给系统带来较大负担,提供给应用的资源就

相对减少,大大地降低了应用系统的处理速度。

3)密码运算时,密钥会在内存中出现,易于被攻击者通过各种木马、病毒程序获取。

4)软件算法中产生的随机数是伪随机数,有一定的规律性,很容易被攻破,一旦被攻破后续

的随机数将会被模拟产生,攻击者很容易破解整个加密系统中的所有密文信息。

对于加解密性能要求较高的应用系统,比如VPN、文件加解密、ERP系统服务端等,迫切需

要一种高性能的密码协处理设备。PCI总线多年来一直占据计算机外部高速总线的主导地位,近年

来,PCI总线逐步向PCI-E总线升级过渡,因此,具有PCI或PCI-E总线的密码设备成为计算机系统

中主流的高速密码协处理设备。

PCI-E密码卡是山东渔翁遵循国家《PCI密码卡技术规范》独立研发的高速PCI-E密码设备,

并且渔翁公司在国内率先开发出SJK1120- B系列PCI-E总线密码卡。

渔翁系列密码卡产品公司型号包括PCI-E 1.X、PCI-E 4.X 、PCI-E 5.0、MINI PCI-E 2.0、

MINI PCI-E 3.0五大系列,产品支持SM1/SM6、SM2、SM3、SM4等国密算法以及DES、3DES、

AES、RSA、SHA等多种国际标准算法,可通过卡上USB接口直接外连智能密码钥匙进行用户、

权限和密钥管理。渔翁系列密码卡已通过国家密码管理局的专家鉴定,密码卡在功能、性能及安

全性方面创新设计,可满足不同用户的差异化需求。

渔翁系列密码卡产品已通过国家密码管理局的专家鉴定,是国家密码管理局准予销售且能够

满足应用需求的商用密码产品,符合监督保护级、强制保护级和专控保护级信息系统的商用密码

技术要求。密码卡具有身份鉴别、访问控制、国密算法加解密、数据签名验证、安全审计、软件

容错、备份恢复等功能,用户可根据信息系统安全等级保护基本要求将密码卡应用于三级以上信

息系统中网络安全、主机安全、应用安全、数据安全及备份恢复中的各子方面。

文档名称:《渔翁密码卡技术白皮书》

第4页,共15页

�

山东渔翁信息技术股份有限公司 密级:公开

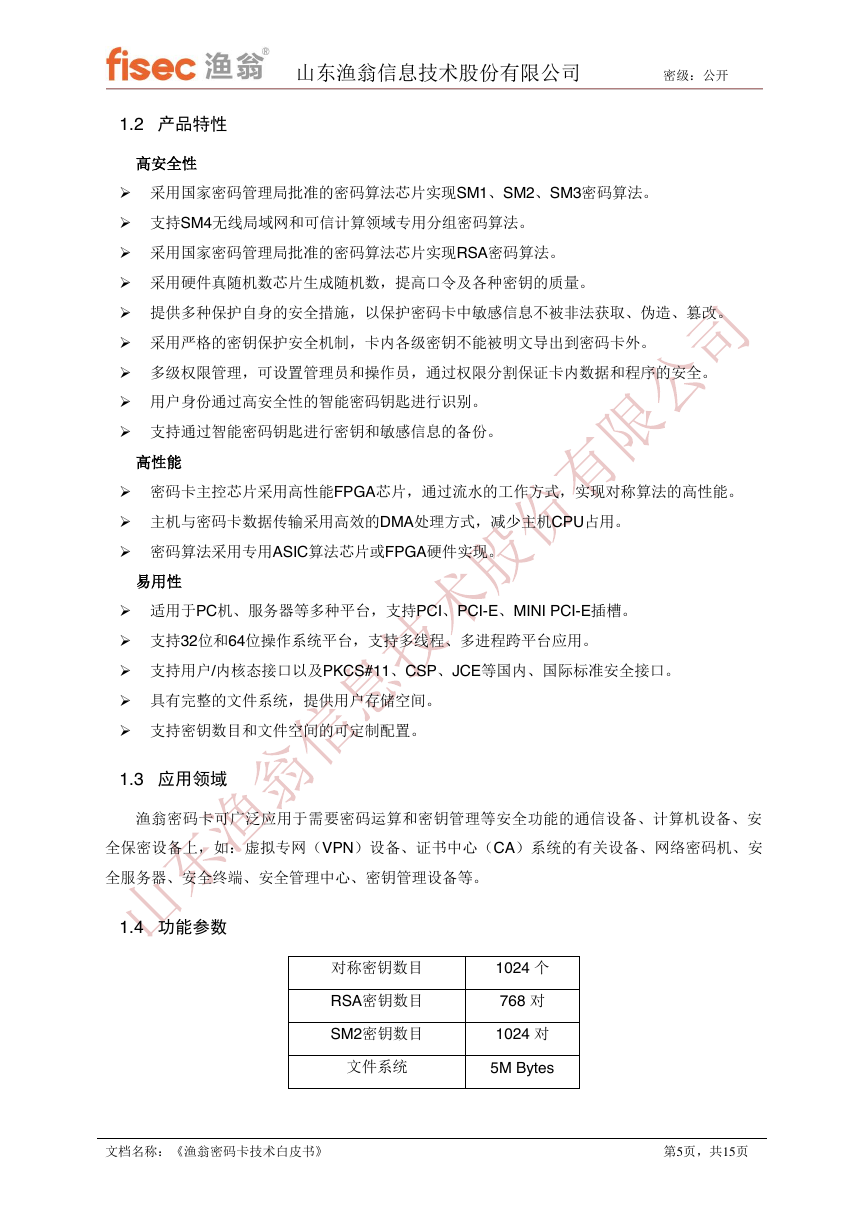

1.2 产品特性

高安全性

采用国家密码管理局批准的密码算法芯片实现SM1、SM2、SM3密码算法。

支持SM4无线局域网和可信计算领域专用分组密码算法。

采用国家密码管理局批准的密码算法芯片实现RSA密码算法。

采用硬件真随机数芯片生成随机数,提高口令及各种密钥的质量。

提供多种保护自身的安全措施,以保护密码卡中敏感信息不被非法获取、伪造、篡改。

采用严格的密钥保护安全机制,卡内各级密钥不能被明文导出到密码卡外。

多级权限管理,可设置管理员和操作员,通过权限分割保证卡内数据和程序的安全。

用户身份通过高安全性的智能密码钥匙进行识别。

支持通过智能密码钥匙进行密钥和敏感信息的备份。

高性能

密码卡主控芯片采用高性能FPGA芯片,通过流水的工作方式,实现对称算法的高性能。

主机与密码卡数据传输采用高效的DMA处理方式,减少主机CPU占用。

密码算法采用专用ASIC算法芯片或FPGA硬件实现。

易用性

适用于PC机、服务器等多种平台,支持PCI、PCI-E、MINI PCI-E插槽。

支持32位和64位操作系统平台,支持多线程、多进程跨平台应用。

支持用户/内核态接口以及PKCS#11、CSP、JCE等国内、国际标准安全接口。

具有完整的文件系统,提供用户存储空间。

支持密钥数目和文件空间的可定制配置。

1.3 应用领域

渔翁密码卡可广泛应用于需要密码运算和密钥管理等安全功能的通信设备、计算机设备、安

全保密设备上,如:虚拟专网(VPN)设备、证书中心(CA)系统的有关设备、网络密码机、安

全服务器、安全终端、安全管理中心、密钥管理设备等。

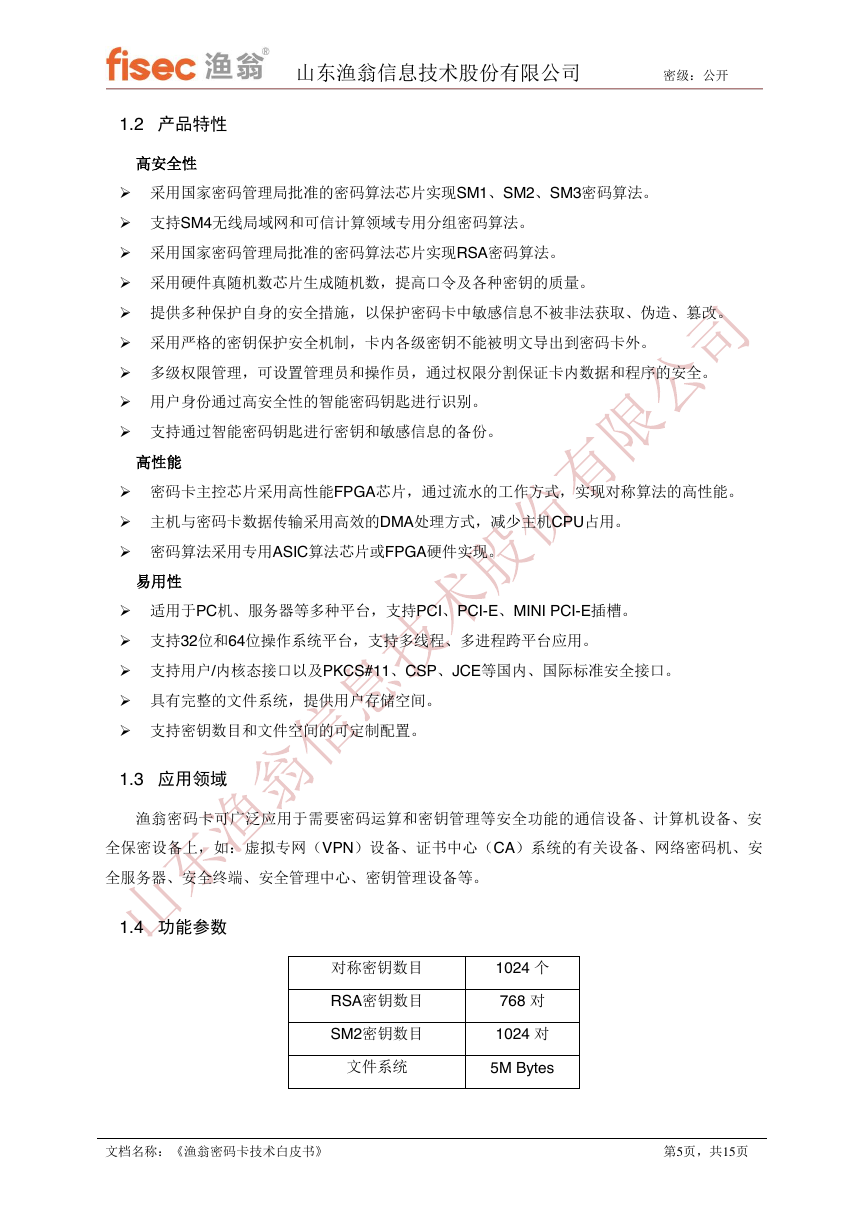

1.4 功能参数

对称密钥数目

RSA密钥数目

SM2密钥数目

1024 个

768 对

1024 对

文件系统

5M Bytes

文档名称:《渔翁密码卡技术白皮书》

第5页,共15页

�

山东渔翁信息技术股份有限公司 密级:公开

功能性能参数为默认支持数目,可根据需要调整。

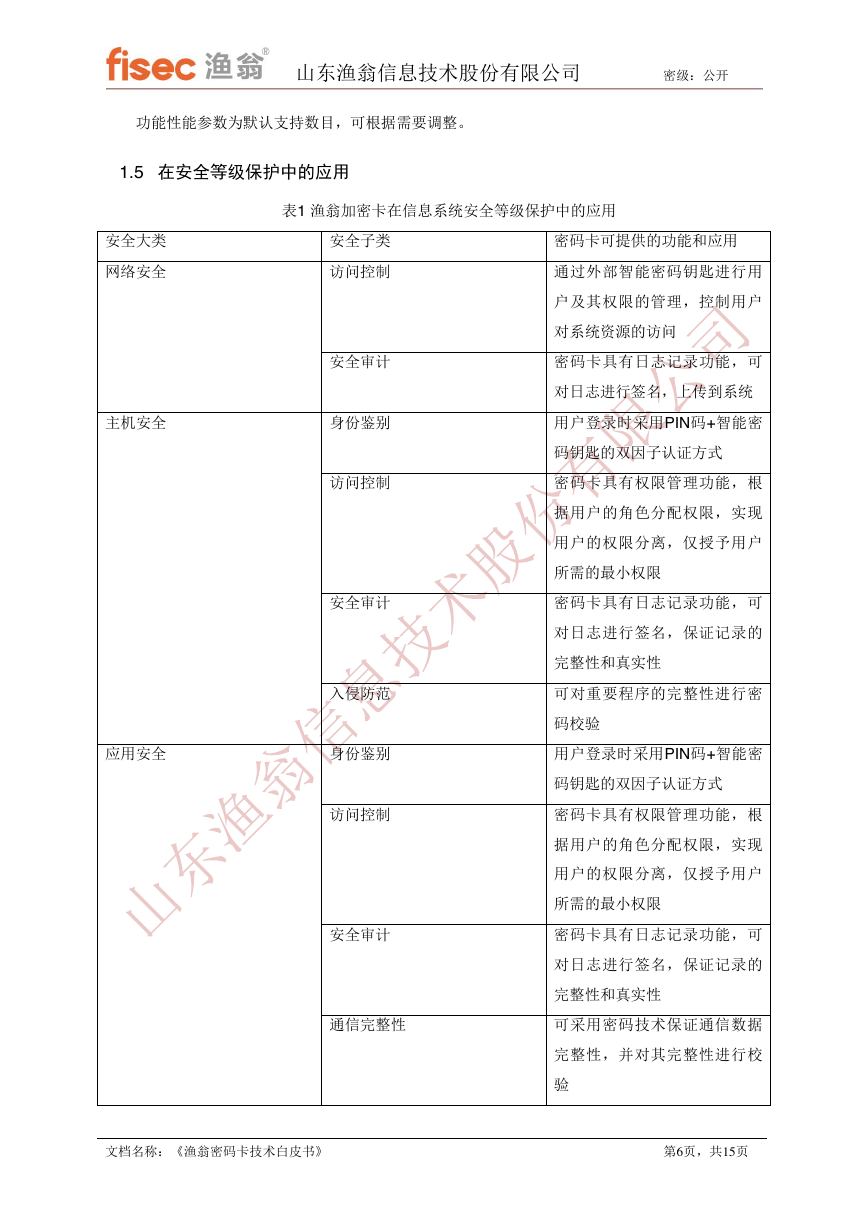

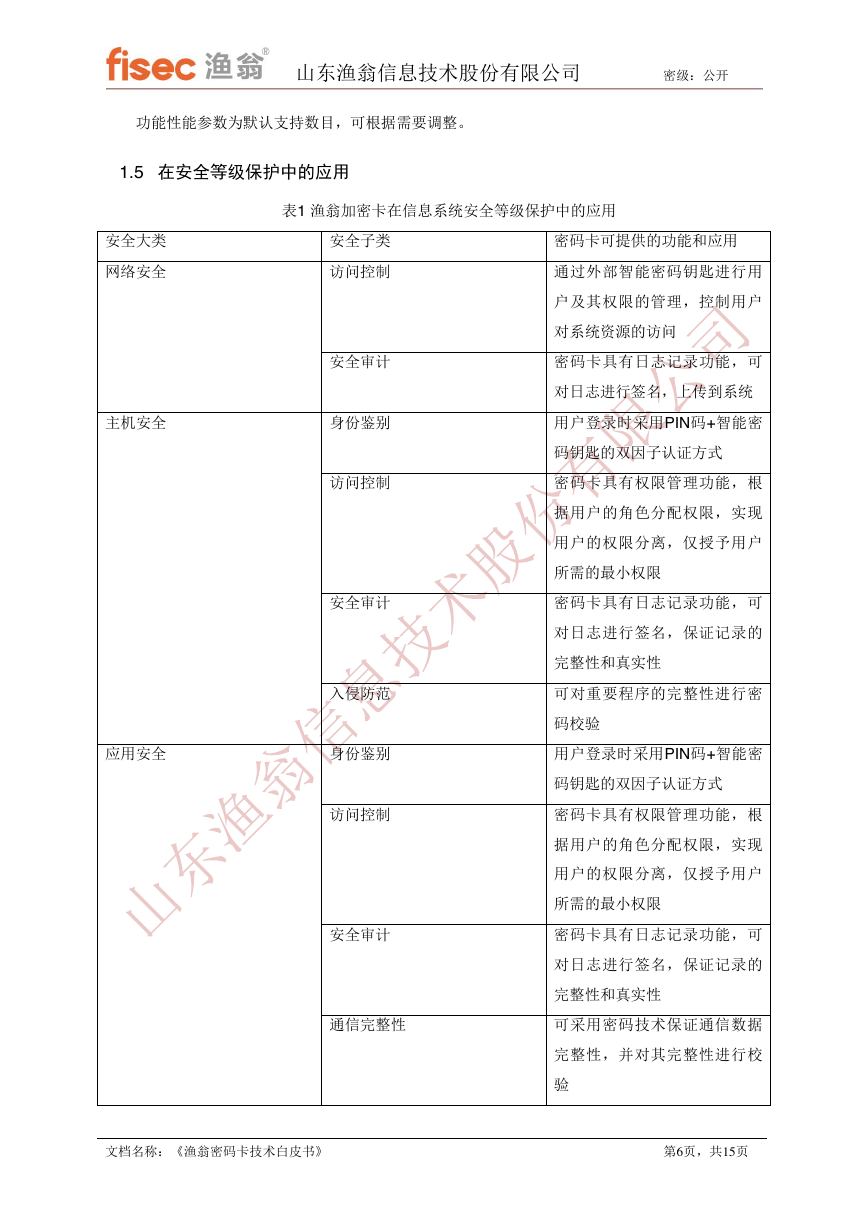

1.5 在安全等级保护中的应用

表1 渔翁加密卡在信息系统安全等级保护中的应用

安全大类

网络安全

安全子类

访问控制

密码卡可提供的功能和应用

通过外部智能密码钥匙进行用

户及其权限的管理,控制用户

对系统资源的访问

安全审计

密码卡具有日志记录功能,可

对日志进行签名,上传到系统

主机安全

身份鉴别

用户登录时采用PIN码+智能密

访问控制

密码卡具有权限管理功能,根

码钥匙的双因子认证方式

据用户的角色分配权限,实现

用户的权限分离,仅授予用户

所需的最小权限

安全审计

密码卡具有日志记录功能,可

对日志进行签名,保证记录的

完整性和真实性

入侵防范

可对重要程序的完整性进行密

码校验

应用安全

身份鉴别

用户登录时采用PIN码+智能密

访问控制

密码卡具有权限管理功能,根

码钥匙的双因子认证方式

据用户的角色分配权限,实现

用户的权限分离,仅授予用户

所需的最小权限

安全审计

密码卡具有日志记录功能,可

对日志进行签名,保证记录的

完整性和真实性

通信完整性

可采用密码技术保证通信数据

完整性,并对其完整性进行校

验

文档名称:《渔翁密码卡技术白皮书》

第6页,共15页

�

山东渔翁信息技术股份有限公司 密级:公开

通信保密性

抗抵赖

软件容错

数据完整性

数据保密性

备份和恢复

可对通信数据进行加密

提供签名验证功能

可对数据进行有效性校验

可采用密码技术保证数据完整

性,并对其完整性进行校验

可对数据进行加密

提供数据备份与恢复功能,备

份介质卡外存放

数据备份和恢复

2 产品功能

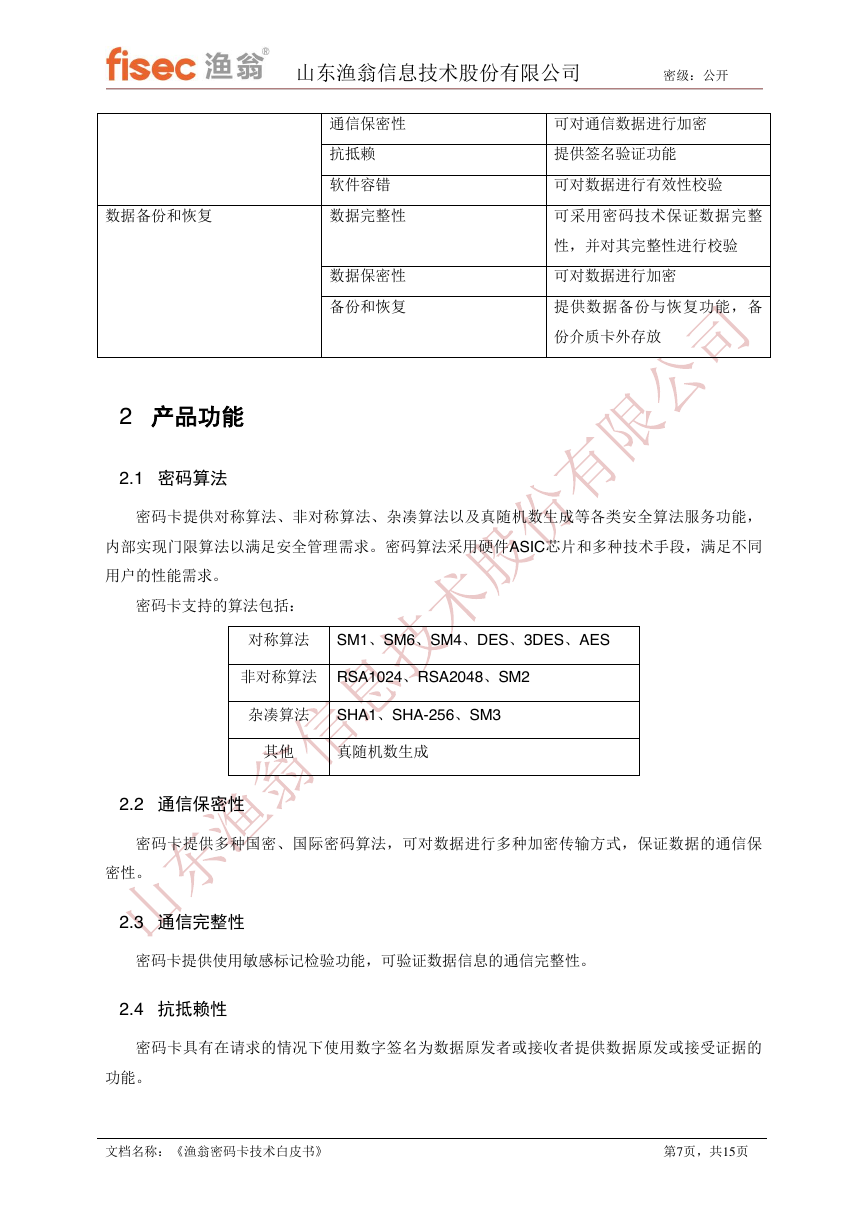

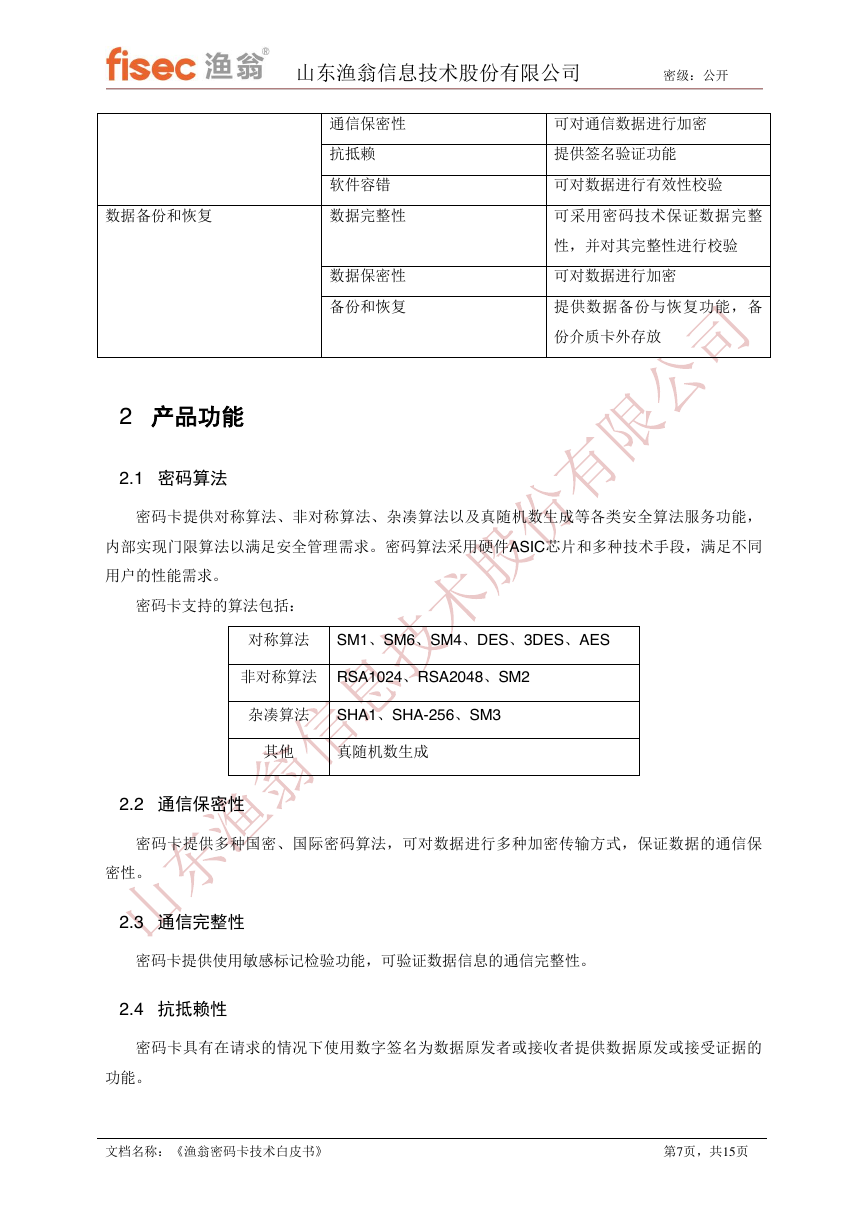

2.1 密码算法

密码卡提供对称算法、非对称算法、杂凑算法以及真随机数生成等各类安全算法服务功能,

内部实现门限算法以满足安全管理需求。密码算法采用硬件ASIC芯片和多种技术手段,满足不同

用户的性能需求。

密码卡支持的算法包括:

对称算法

SM1、SM6、SM4、DES、3DES、AES

非对称算法 RSA1024、RSA2048、SM2

杂凑算法

SHA1、SHA-256、SM3

其他

真随机数生成

2.2 通信保密性

密码卡提供多种国密、国际密码算法,可对数据进行多种加密传输方式,保证数据的通信保

密性。

2.3 通信完整性

密码卡提供使用敏感标记检验功能,可验证数据信息的通信完整性。

2.4 抗抵赖性

密码卡具有在请求的情况下使用数字签名为数据原发者或接收者提供数据原发或接受证据的

功能。

文档名称:《渔翁密码卡技术白皮书》

第7页,共15页

�

山东渔翁信息技术股份有限公司 密级:公开

2.5 设备管理

密码卡具有唯一的设备序列号。可以通过软件接口获取设备标志信息,包括:生产厂商、设

备类型、序列号、硬件版本、软件版本、支持算法等。

2.6 安全审计

密码卡具有日志记录功能,可以生成详细的日志,方便对操作的每一步进行检查监测。

2.7 身份鉴别

密码卡支持通过外部智能密码钥匙进行用户管理的方式,能识别用户身份。

2.8 双因子认证

用户登录时需使用密码+电子钥匙的双因子形式进行登录。

2.9 访问控制

密码卡支持两种管理方式,一是仅提供算法功能的方式,另一种是通过外部智能密码钥匙进

行用户、权限和密钥管理的方式。根据管理用户的角色分配权限,实现用户的权限分离,仅授予

管理用户所需的最小权限。

如果采用智能密码钥匙管理方式,一个用户使用一个智能密码钥匙标识身份,一个智能密码

钥匙也仅能标识一个用户,管理操作采用二级管理体制:

1)管理员及管理权限。管理员通常初始化为5个,必须满足半数以上的管理员登录才具有管

理权限。管理权限是系统的最高权限,可以执行密码管理、用户管理、备份管理等特殊功能。除

非掉电复位或用户主动清除安全状态才能取消管理员登录状态。

2)操作员及操作权限。操作权限可以进行日常操作,操作员的权限相同,登录一个操作员就

可以具有操作权限。操作员具有查看服务器信息、加密解密、签名验签等权限。操作权限在智能

密码钥匙拔出后自动取消。

2.10 软件容错

加密卡的所有接口都具有严密的参数检查功能,可以有效地对传入数据进行有效性验证。

2.11 备份与恢复

密码卡提供密钥的备份和恢复功能,可以对一些重要的密钥进行备份,防止意外情况的发

生,密钥的备份和恢复需要管理权限。

密钥的备份和恢复,采用安全的(3,5)门限算法。备份时,将需要备份的密钥加密导出密

码卡,在卡外存放,备份密钥分发到5个管理员USB KEY中。恢复时,只需要其中的任意3个管理

文档名称:《渔翁密码卡技术白皮书》

第8页,共15页

�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc