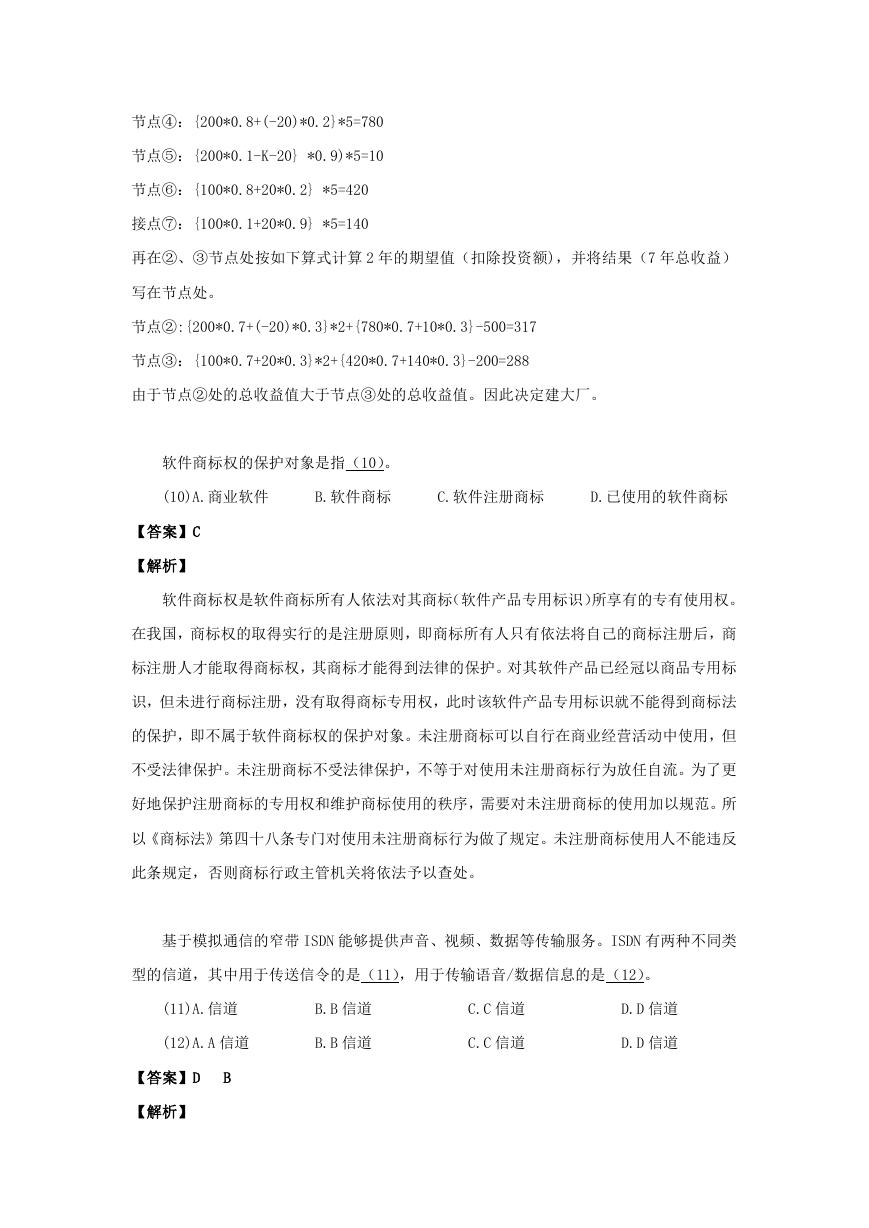

(1)A.解决主存容量不足的问题

(2)A.若A→B,B→C,则A→CB.若Y⊆X⊆U,则X→Y

(3)A.ER图B.用例图C.DFDD.对象图

(6)A.客户端程序B.操作系统API函数

C.TCP协议API函数D.登录连接程序

(7)A.提高了底层代码访问的一致性,但降低了服务端程序的调用性能

(8)A.208B.209C.210D.211

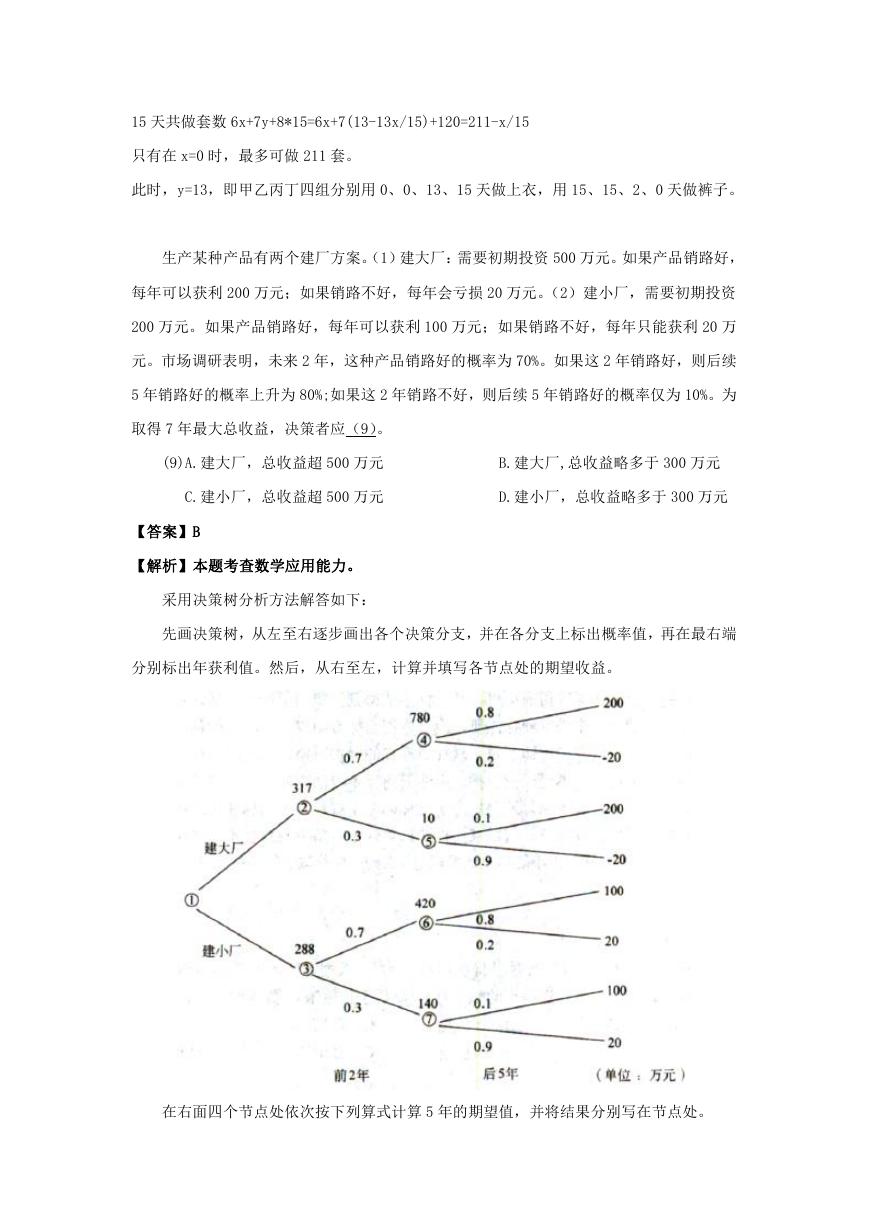

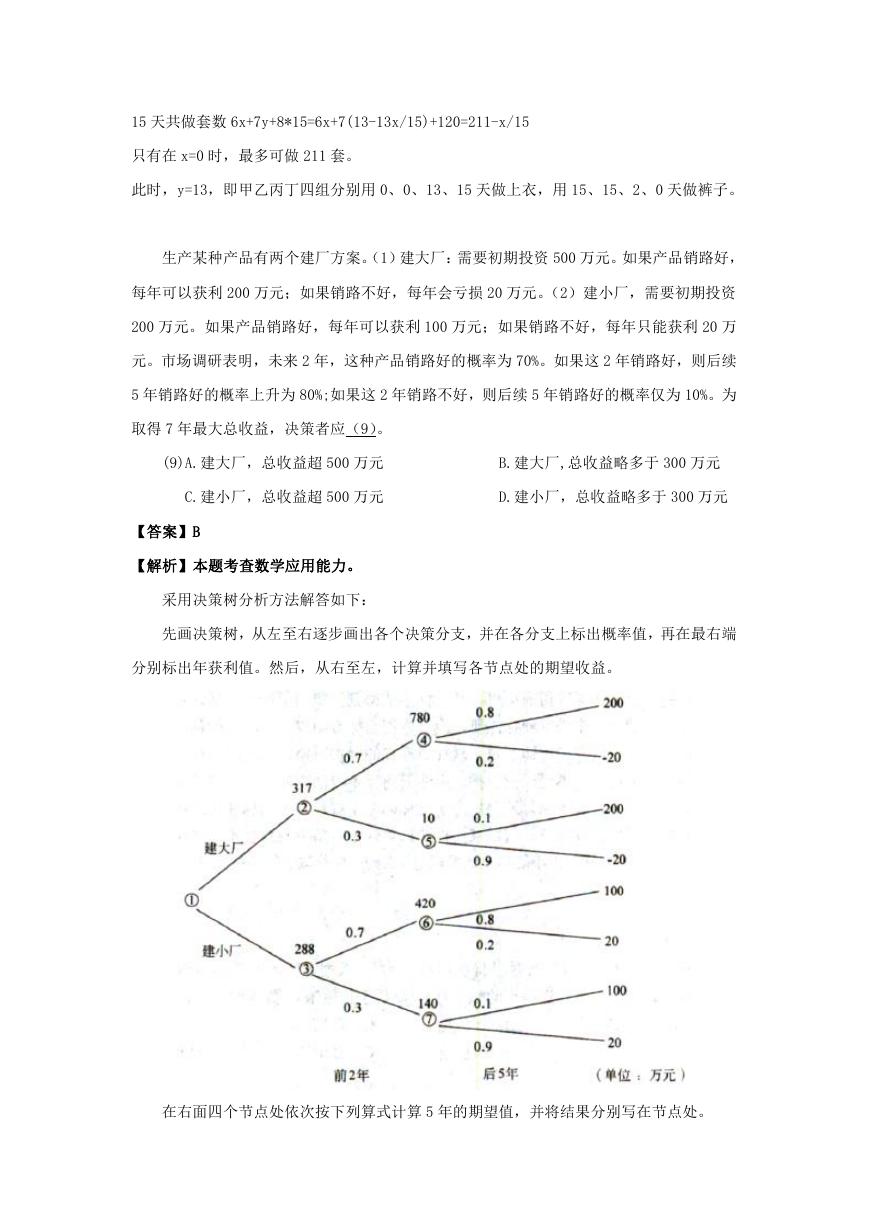

(9)A.建大厂,总收益超500万元B.建大厂,总收益略多于300万元

(10)A.商业软件B.软件商标C.软件注册商标D.已使用的软件商标

(11)A.信道B.B信道C.C信道D.D信道

(13)A.帧中继在第三层建立固定虚电路和交换虚电路

(14)A.两个码字的比特数之和B.两个码字的比特数之差

PPP的认证协议CHAP是一种(16)安全认证协议,发起挑战的应该是(17)。

(16)A.一次握手B.两次握手C.三次握手D.同时握手

(18)A.用不同的频率传播信号扩大了通信的范围

(19)A.保证质量的服务:对带宽、时延、抖动和丢包率提供定量的保证

(20)A.核心层设备负责数据包过滤、策略路由等功能

(21)A.中继器B.AUX接口C.终端D.TCP/IP网络

(23)A.access-list 10 permit 172.30.16. 0 255.255.

(24)A.由各种交叉连接设备以及集线器和交换机等交换设备组成

(25)A.一串IP地址B.一串自治系统编号C.一串路由器编号D.一串子网地址

(26)A.路由度量不再把跳步数作为唯一因素,还包含了带宽、延迟等参数

(27)A.运营商VLAN标记B.运营商虚电路标识

(29)A.排队时延B.TCP流控时延C.路由计算时延 D.数据包处理时延

(30)A.MD5B.RC-5C.RSAD.ECC

(32)A.DhcpDiscoverB.DhcpOfferC.DhcpNackD.Dhc

DNS服务器中提供了多种资源记录,其中(33)定义了域名的反向查询。

(33)A.SOAB.NSC.PTRD.MX

DNS服务器中提供了多种资源记录,其中类型SOA查询的是授权域名服务器;NS 査询的是域名;PTR是

(34)A..NET Passport 身份验证B.集成Windows身份验证

(35)A.本地计算机的IP地址和端口号B.本地计算机的名字和进程ID

(37)A.210.114.128.0/21B.210.114.128.0/22

(38)A.125.221.191.255/18B.192.168.24.123/30

IP地址202.117.17.255/22是什么地址?(39)。

(39)A.网络地址B.全局广播地址C.主机地址D.定向广播地址

(40)A.10DE:0000: 0000:CD30: 0000:0000:0000:000/60

(41)A.SQL注入攻击B.Land攻击C.Ping of DeahD.Teardro

(42)A.IPSecB.L2TPC.PAPD.HTTPS

(43)A.NAT为园区网内用户提供地址翻译和转换,以使其可以访问互联网

(44)A.IDEAB.RC5C.三重DESD.DES

(45)A.40MHzB.80MHzC.160MHzD.240MHz

(46)A.2B.4C.8D.16

(47)A.16QAMB.64QAMC.128QAMD.256QAM

(48)A.RAID 0B.RAID 1C.RAID 5D.RAID 0+1

(49)A.5B.7C.20D.32

(50)A.ESX ServerB.Hyper-VC.XenServerD.Vser

(51)A.搜集故障信息、分析故障原因、制定排除计划、实施排除行为、观察效果

(52)A.技术审查B.会议C.激励D.验收

(53)A.0.810B.0.729C.0.900D.0.992

(54)A.P2PB.网页浏览C.即时通信D.网络管理

(55)A.2和3B.11和12C.6和11D.7和12

(56)A.双向测试B.单向测试C.环形测试D.水平测试

(57)A.对于一个新建的网络,网络工程的需求分析不应与软件需求分析同步进行

(58)A.HUBB.ModemC.VLAND.交换机

(59)A.该网络采用三层结构设计,扩展性强

(60)A.防火墙应与出口路由器连接B.Web服务器连接位置恰当合理

(61)A.无线接入点与S2相连,可提高WLAN用户的访问速率

(63)A.0x0000.5E2F.FFFFB.0x0100.5E4F.FFFF

(64)A.R1与R2、R3的物理链路连接不稳定

B.R1未能完整的学习到R2和R3的局域网路由

(65)A.99%B.80%C.60%D.40%

(66)A.把两栋楼之间的交换机模块更换为单模模块

(67)A.0x1001B.0x1002C.0x2002D.0x2001

(68)A.B.

C.D.

(71)A.streamB.symmetricC.asymmetricD.advanc

(72)A.operationB.publicationC.plaintextD.ci

(73)A.messageB.knowledgeC.algorithmD.attac

(74)A.bruteB.perfectC.atributeD.research

(75)A.plaintextB.ciphertextC.sampleD.code

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc