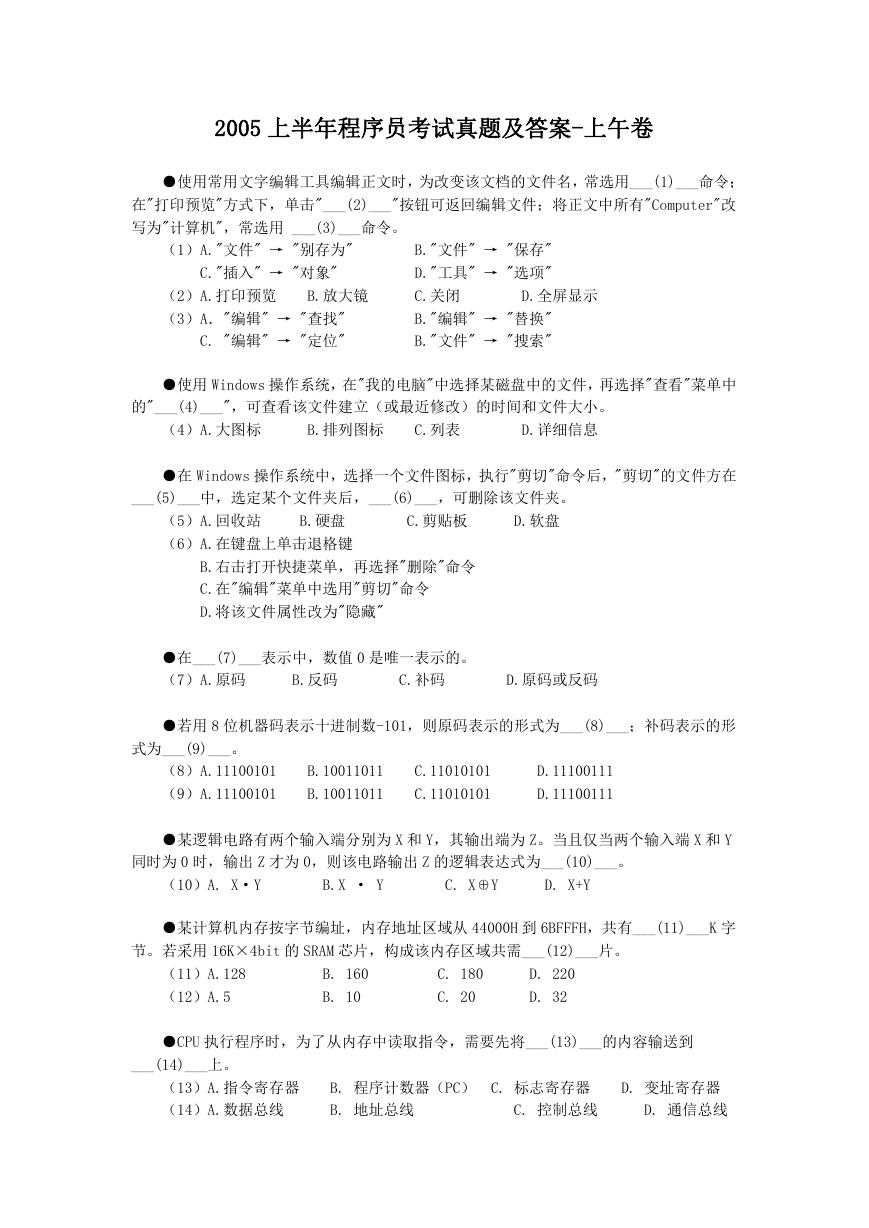

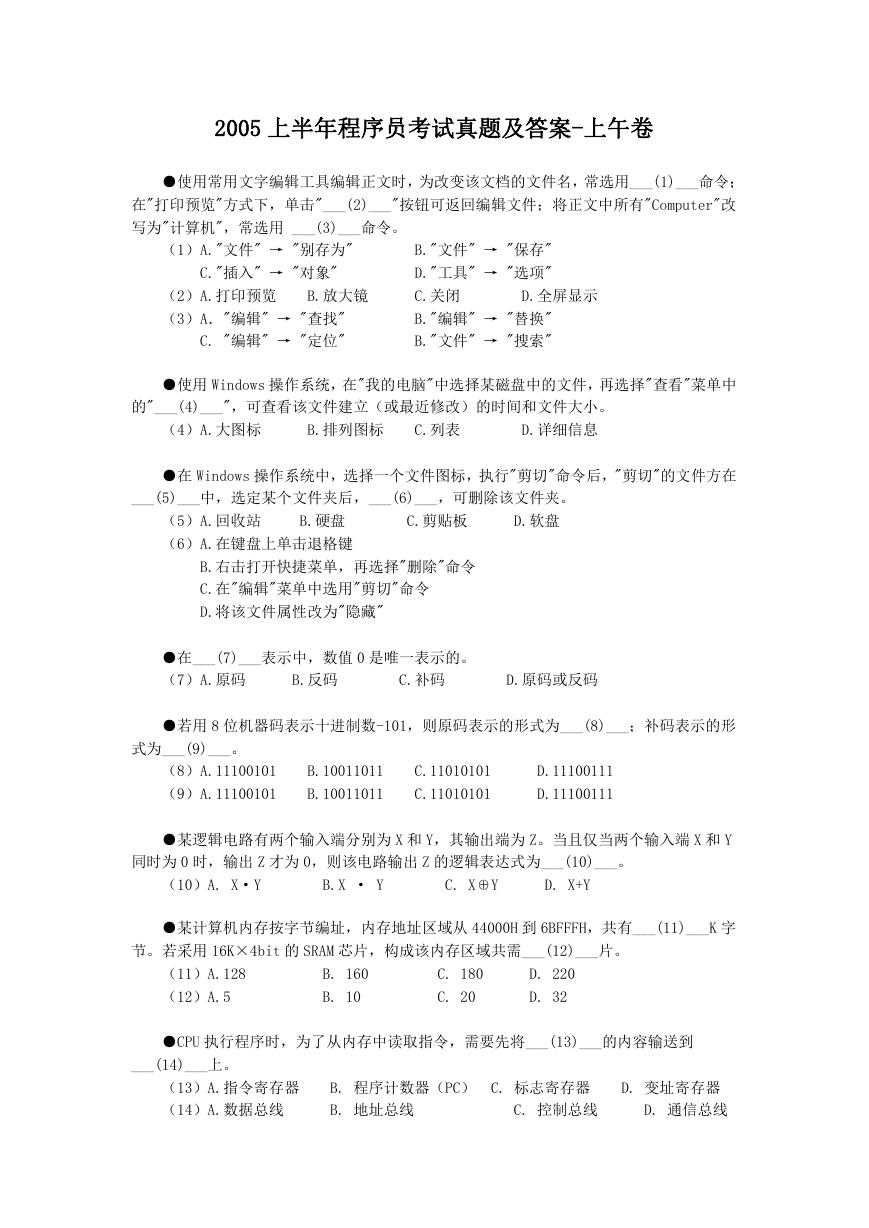

2005 上半年程序员考试真题及答案-上午卷

●使用常用文字编辑工具编辑正文时,为改变该文档的文件名,常选用___(1)___命令;

在"打印预览"方式下,单击"___(2)___"按钮可返回编辑文件;将正文中所有"Computer"改

写为"计算机",常选用 ___(3)___命令。

(1)A."文件" → "别存为"

C."插入" → "对象"

(2)A.打印预览

(3)A."编辑" → "查找"

C. "编辑" → "定位"

B.放大镜

B."文件" → "保存"

D."工具" → "选项"

C.关闭

B."编辑" → "替换"

B."文件" → "搜索"

D.全屏显示

●使用 Windows 操作系统,在"我的电脑"中选择某磁盘中的文件,再选择"查看"菜单中

的"___(4)___",可查看该文件建立(或最近修改)的时间和文件大小。

(4)A.大图标

B.排列图标

C.列表

D.详细信息

●在 Windows 操作系统中,选择一个文件图标,执行"剪切"命令后,"剪切"的文件方在

___(5)___中,选定某个文件夹后,___(6)___,可删除该文件夹。

(5)A.回收站

(6)A.在键盘上单击退格键

B.硬盘

C.剪贴板

D.软盘

B.右击打开快捷菜单,再选择"删除"命令

C.在"编辑"菜单中选用"剪切"命令

D.将该文件属性改为"隐藏"

●在___(7)___表示中,数值 0 是唯一表示的。

(7)A.原码

C.补码

B.反码

D.原码或反码

●若用 8 位机器码表示十进制数-101,则原码表示的形式为___(8)___;补码表示的形

式为___(9)___。

(8)A.11100101

(9)A.11100101

B.10011011

B.10011011

C.11010101

C.11010101

D.11100111

D.11100111

●某逻辑电路有两个输入端分别为 X 和 Y,其输出端为 Z。当且仅当两个输入端 X 和 Y

同时为 0 时,输出 Z 才为 0,则该电路输出 Z 的逻辑表达式为___(10)___。

(10)A. X·Y

B.X · Y

C. X⊕Y

D. X+Y

●某计算机内存按字节编址,内存地址区域从 44000H 到 6BFFFH,共有___(11)___K 字

节。若采用 16K×4bit 的 SRAM 芯片,构成该内存区域共需___(12)___片。

(11)A.128

(12)A.5

B. 160

B. 10

C. 180

C. 20

D. 220

D. 32

●CPU 执行程序时,为了从内存中读取指令,需要先将___(13)___的内容输送到

___(14)___上。

(13)A.指令寄存器

(14)A.数据总线

B. 程序计数器(PC) C. 标志寄存器

B. 地址总线

C. 控制总线

D. 变址寄存器

D. 通信总线

�

●___(15)___技术是在主存中同时存放若干个程序,并使这些程序列交替执行,以提高

系统资源的利用率。

(15)A.多道程序设计 B.Spooling

C. 缓冲

D. 虚拟设备

●在下列存储管理方案中,___(16)___是解决内存碎片问题有效方法。虚拟存储器主要

由___(17)___组成。

(16)A.单一连续分配 B.固定分区

(17)A.寄存器和软盘 B.软盘和硬盘

C.可变分区

D.可重定位分区

C.磁盘区域与主存 D.CDROM 和主存

●某系统中有一个缓冲区,进程 P1 不断地生产产品送入缓冲区,进程 P2 不断地从缓冲

区中取产品消费。假设该缓存区只能容纳一个产品。进程 P1 与 P2 的同步模型如下图所示:

为此,应设信号量 S1 的初值为___(18)___,信号量 S2 的初值为___(19)___。

(18)A.-2

(19)A.-2

C. 0

C. 0

D. 1

D. 1

B.-1

B.-1

●数据库管理技术是在___(20)___的基础上发展起来的。数据模型的三要素是数据结

构、数据操作和___(21)___。建立数据库系统的主要目标是减少数据的冗余,提高数据的独

立性,并集中检查___(22)___。

(20)A.文件系统

(21)A.数据安全

(22)A.数据操作性

B.编译系统

B.数据兼容

B.数据兼容性

C.应用程序系统

C.数据约束条件

C.数据完整性

D.数据库管理系统

D.数据维护

D.数据可维护性

●在关系代数运算中___(23)___运算结果的关系模式与原关系模式相同。

(23)A.并

B.笛卡儿积

C.投影

D.自然连接

●学生关系模式为 S(Sno, Sname, SD, Sage),其中:Sno 表示学生学号,Sname 表示学

生姓名,SD 表示学生所在系,Sage 表示学生年龄。试将下面的 SQL 语句空缺部分补充完整,

使其可以查询计算机系学生的学号、姓名和年龄。

SELECT Sno,Sname,Sage

FROM S

WHERE ___(24)___;

(24)A.SD=计算机

B. SD=′计算机′

C.′SD′=计算机

D.′SD=计算机′

●GB/T14394-93《计算机软件可靠性和可维护性管理》是___(25)___。

�

(25)A.推荐性国家标准

C.指导性技术文件

B.强制性国家标准

D.行业推荐性标准

●我国知识产权具有法定的保护期限,但___(26)___受法律保护的期限是不确定的。

(26)A.发明专利权

D.作品发表权

B.商标权

C.商业秘密

●甲程序员为乙软件设计师开发的应用程序编写了使用说明书,并已交付用户使用,

___(27)___该应用软件的软件著作权。

(27)A.甲程序员享有

C.甲程序员不享有

B.乙软件设计师享有

D.甲程序员和乙软件设计师共同享有

●___(28)___不能减少用户计算机被攻击的可能性。

(28)A.选用比较长和复杂的用户登陆口令

C.尽量避免开放过多的网络服务

B.使用防病毒软件

D.定期扫描系统硬盘碎片

●___(29)___不是通信协议的基本元素。

(29)A.格式

B.语法

C.传输介质

D.记时

●使用 FTP 协议进行文件下载时,___(30)___。

(30)A.包括用户名和口令在内,所有传输的数据都不会被自动加密

B.包括用户名和口令在内,所有传输的数据都会被自动加密

C.用户名和口令是加密传输的,而其它数据则以文明方式传输

D.用户名和口令是不加密传输的,其它数据则以加密传输的

●在面向对象方法中,对象是类的实例。表示对象相关特征的数据称为对象的

___(31)___,在该数据上执行的功能操作称为对象的___(32)___;一个对象通过发送

___(33)___来请求另一个对象为其服务。通常把一个类和这个类的所有对象称为"类及对象"

或对象类。在 UML 中,用来表示显示构成系统的对象类以及这些对象类之间关系的图是

___(34)___。

(31)A.数据变量

(32)A.行为

(33)A.调用语句

(34)A.用例图

B.数据结构

B.调用

B.消息

B.构件图

C.属性

C.实现

C.命令

C.类图

D.定义

D.函数

D.函数

D.对象图

●数据结构主要研究数据的___(35)___。

(35)A.逻辑结构

C.逻辑结构和存储结构

B.存储结构

D.逻辑结构和存储结构及起运算的实

现

● PUSH 和 POP 命令常用于___(36)___操作。

(36)A.队列

B.数组

C.栈

D.记录

● 具有 n(n>0) 个顶点的无向图最多含有___(37)___条边。

C.n(n-1)/2

(37)A. n(n-1)

B.n(n+1)/2

D. n(n+1)

�

● 如果要根的层次为 1,具有 61 个结点的完全二叉树的高度为___(38)___。

(38)A. 5

C. 7

B. 6

D. 8

● 从未排序的序列中依次取出一个元素与已排序列中的元素进行比较,然后将其放在

已排序序列的合适位置上,该排序方法称为___(39)___。

(39)A. 插入排序

B. 选择排序

C. 希尔排序 D. 归并排序

● 数组是一种数据结构,对数组通常进行的两种基本操作是___(40)___。

(40)A. 插入和删除

C. 查找和修改 D. 查找和删除

B. 插入和赋值

● ___(41)___程序可以找出 C 语言源程序中的语法错误。

(41)A. 汇编

B. 预处理

C. 编辑

D. C 语言编译

● 为某个应用而用不同高级语言编写的程序模块经分别编译产生___(42)___,再经过

___(43)___处理后形成可执行程序。

(42)A. 汇编程序

(43)A. 汇编程序

B. 子程序

B. 目标程序

C. 动态程序 D. 目标程序

C. 连接程序 D. 模块化

● SQL 是一种___(44)___程序设计语言。

(44)A. 过程式

B. 非过程式

C. 面向对象 D. 逻辑程序设计

● ___(45)___不是 C 语言的关键字。

(45)A. do

B. else

C. fopen

D. static

● 设数组 a[1…10,5…]的元素以行为主序存放,每个元素占用 4 个存储单元,则数组

元素 a[i,j](1≤i≤10,5≤j≤15)的地址计算公式为___(46)___。

(46)A. a-204+2i+j

B. a-204+40i+4j

C. a-84+i+j

D. a-64+44+4j

● 已知函数 f1( )、f2( )的定义如下图所示,如果调用函数 f1 时传递给形参 x 的值

是 2,若 a 和 y 以引用调用(call by reference)的方式传递信息,则函数的返回值为

___(47)___;若 a 和 y 以值调用(call by value)的方式传递信息,则函数 f1 的返回值为

___(48)___。

fl(int x)

f2(int y)

int a=x+1;

f2 (a);

return a*x

(47)A. 6

(48)A. 4

B. 10

B. 6

y=2*y+1;

return;

C. 14

C. 10

D. 随机数

D. 12

● 以下关于编程风格的叙述中,不应提倡的是___(49)___。

(49)A. 使用括号以改善表达式的清晰性

B. 用计数方法而不是文件结束符来判断文件的结束

C. 一般情况下,不要直接进行浮点数的相等比较

�

D. 使用有清晰含义的标识符

● 一般地,可以将软件开发的生命周期划分为软件项目计划、___(50)___、软件设计、

编码、测试和运行/维护 6 个阶段。

(50)A. 可行性分析

B. 初始调查

C. 需求分析与定义

D.问题分析

● 软件的___(51)___是指软件从一种计算机系统转换到另一种计算机系统运行的难易

程度。在规定的条件下和规定的时间间隔内,软件实现其规定功能的概率称为___(52)___。

(51)A. 兼容性

(52)A、可扩展性

B. 可移植性

B、可接近性

C. 可转换性

C、可靠性

D. 可扩展性

D、稳定性

● ___(53)___使用文字、图形、图像、动画和声音等多种媒体来表示内容,并且使用

超级链接来组织这些媒体。

(53)A. 多媒体压缩技术

C. 超文本技术

B. 多媒体存储技术

D. 超媒体技术

● 以下文件格式中,___(54)___不是声音文件。

(54)A. Wave 文件(.WAV)

C. TIFF 文件(.TIF)

B. MPEG 文件 (.mp3)

D. MIDI 文件 (.MID)

● 以下关于程序测试的叙述,正确的是___(55)___。

(55)A. 程序测试的目的是为了证明程序的正确性

B. 白盒测试也称为功能测试

C. 黑盒测试也称为结构测试

D. 程序测试要注意检验程序是否有多余的功能

● 对两个内存单元执行___(56)___逻辑操作,可实现全同比较功能。

(56)A. OR(或)

C. EOR(异或)

B. AND(与)

D. 与非

● 8 个二进制位至多可表示___(57)___个数据。

(57)A. 8

B. 64

C. 255

D. 256

● ___(58)___操作一般不会感染计算机病毒。

(58)A. 打开电子邮件的附件

C. 通过软盘传送计算机上的文件

B. 从网站下载软件

D. 启动磁盘整理工具

● CPU 中,保存当前正在执行的指令的寄存器是___(59)___。表征指令执行结果的寄

存器是___(60)___。

(59)A. 程序计数器

(60)A. 程序计数器

B. 标志寄存器(PSW) C. 堆栈指示器 D. 指令寄存器

B. 标志寄存器(PSW) C. 堆栈指示器 D. 指令寄存器

● 1000BaseLX 使用的传输介质是___(61)___。

(61)A.UTP

B.STP

C.同轴电缆

D.光纤

● 在星型局域网结构中,连接文件服务器与工作站的设备是___(62)___。

�

(62)A.网卡

B.集线器

C.收发器

D.网关

● 浏览器与 WWW 服务器之间传输信息时使用的协议是___(63)___。

(63)A.HTTP

B.HTML

C.FTP

D.SNMP

● MAC 地址通常固化在计算机的___(64)___上。

(64)A.内存

B.网卡

C.硬盘

D.高速缓冲区

● 在局域网模型中,数据链路层分为___(65)___。

(65)A.逻辑链路控制子层和网络子层

B.逻辑链路控制子层和媒体访问控制子层

C.网络接口访问控制子层和媒体访问控制子层

D.逻辑链路控制子层网络接口访问控制子层

● A ___(66)___ computer is a personal computer whose hardware is capable of

using any or all of the following media in a program: audio, text, graphics, video

and animation.

(66)A.database

B.multimedia

C.network

D.mainframes

● The___(67)___ controls the cursor or pointer on the screen and allows the

user to access commands by pointing and clicking.

(67)A.graphics

B.printer

C.program

D.mouse

● A ___(68)___ copies a photograph, drawing or page of text into the computer.

(68)A.scanner

D.keyboard

C.display

B.printer

● ___(69)___ is permanently stored in the computer and provides a link between

the hardware and other programs that run on the PC.

(69)A.Interface

B.Operating system

C.Internet D.Application software

● ___(70)___ is not a linear structure

(70)A.Graph

B.Queue

C.Stack

D.1-dimension array

● ___(71)___ is the sending and receiving of the message by computer. It is

a fast, low-cost way of communicating worldwide.

(71)A.LAN

B.Post office

C.E-Mail

D.Interface

● The___(72)___ is a collection of computers connected together by phone lines

that allows for the global sharing information.

(72)A.interface

B.Internet

C.LAN

D.WWW

● ___(73)___ are web sites that search the web for occurrences of a specified

word or phrase.

(73)A.Search engines

B.WWW

C.Internet

D.Java

�

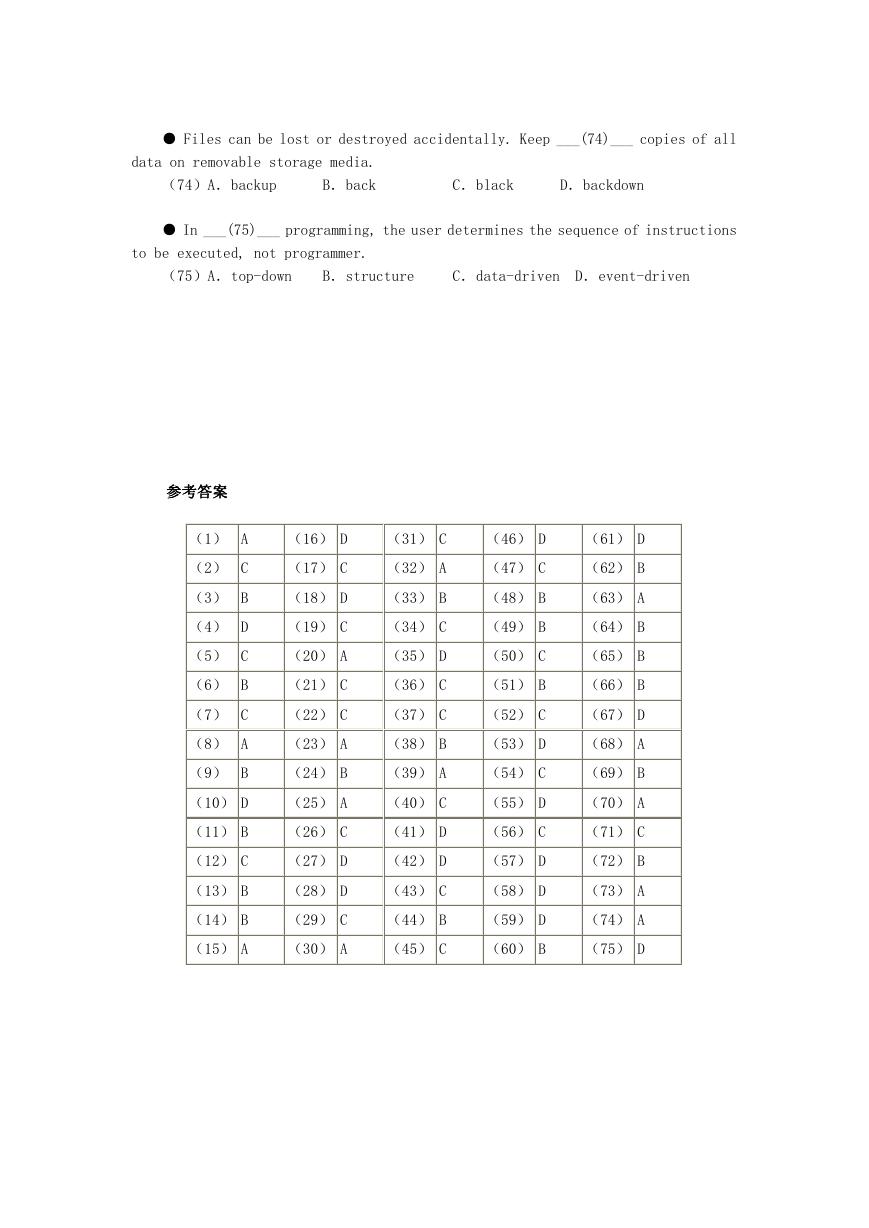

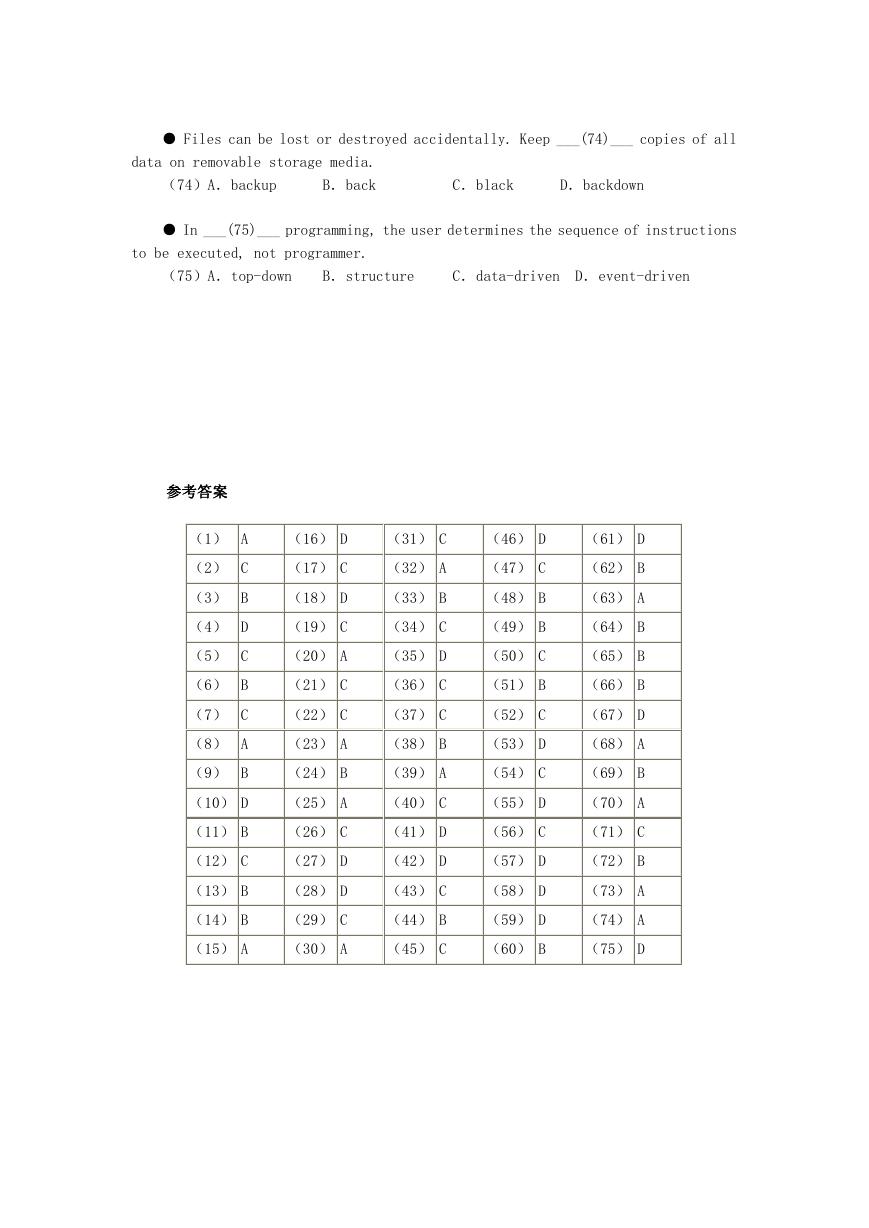

● Files can be lost or destroyed accidentally. Keep ___(74)___ copies of all

data on removable storage media.

B.back

(74)A.backup

C.black

D.backdown

● In ___(75)___ programming, the user determines the sequence of instructions

to be executed, not programmer.

(75)A.top-down

B.structure

C.data-driven D.event-driven

参考答案

(1) A

(16) D

(31) C

(46) D

(61) D

(2) C

(17) C

(32) A

(47) C

(62) B

(3) B

(18) D

(33) B

(48) B

(63) A

(4) D

(19) C

(34) C

(49) B

(64) B

(5) C

(20) A

(35) D

(50) C

(65) B

(6) B

(21) C

(36) C

(51) B

(66) B

(7) C

(22) C

(37) C

(52) C

(67) D

(8) A

(23) A

(38) B

(53) D

(68) A

(9) B

(24) B

(39) A

(54) C

(69) B

(10) D

(25) A

(40) C

(55) D

(70) A

(11) B

(26) C

(41) D

(56) C

(71) C

(12) C

(27) D

(42) D

(57) D

(72) B

(13) B

(28) D

(43) C

(58) D

(73) A

(14) B

(29) C

(44) B

(59) D

(74) A

(15) A

(30) A

(45) C

(60) B

(75) D

�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc