实验 3.利用 Wireshark 分析 ARP 协议

一.实验目的

1. 掌握 Wireshark 软件简单的过滤语法

2. 掌握 ARP 的工作原理

3. 学会利用 Wireshark 抓包分析 ARP 协议

二.实验环境

1. Wireshark 软件

2. Windows 计算机

3. 两人共同完成

三.实验预备知识

1.IP 地址与物理 MAC 地址

图 1 IP 地址与物理地址的区别

2. 地址解析协议 ARP 是解决同一个局域网上的主机或路由器的 IP 地址和 MAC 地址的

映射问题

其基本思想是:

图 2 ARP 协议的基本思想

3.ARP 的工作过程

1

�

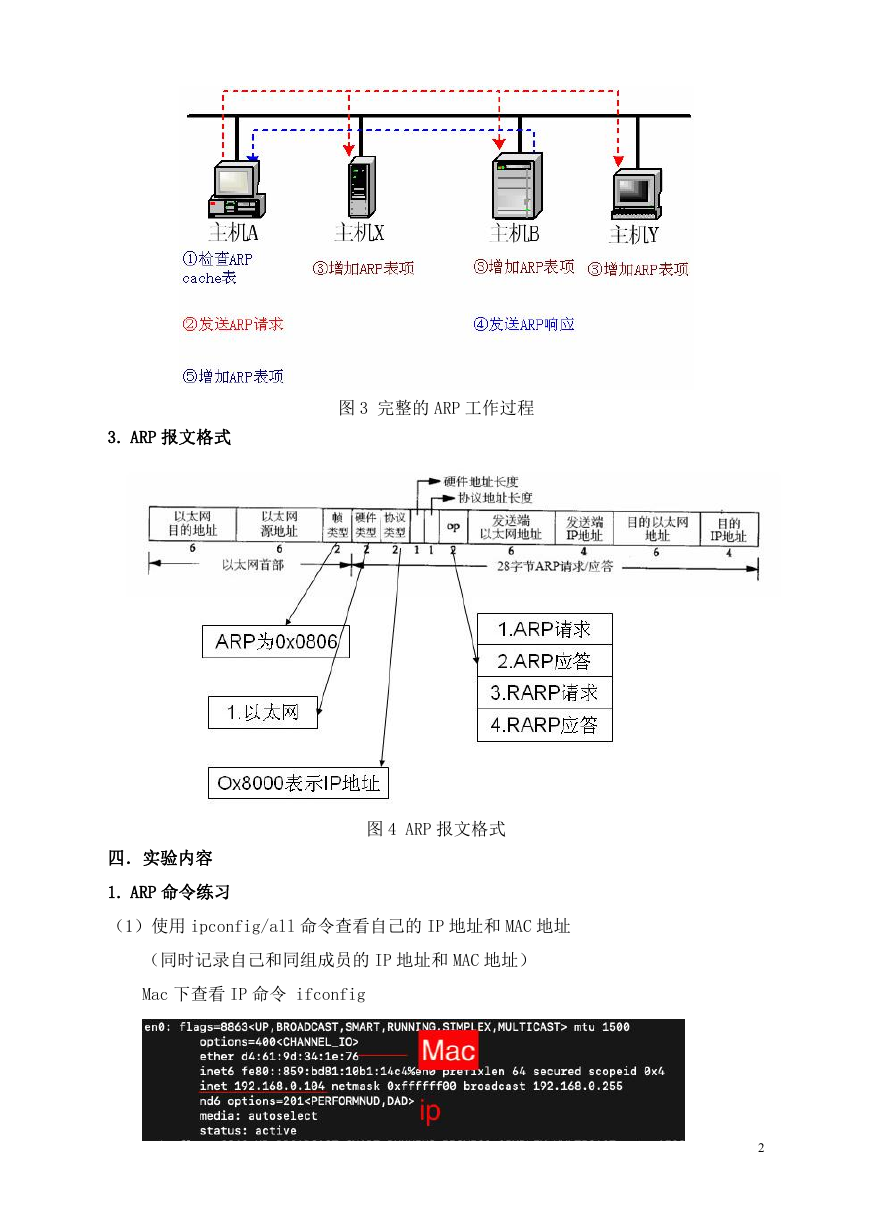

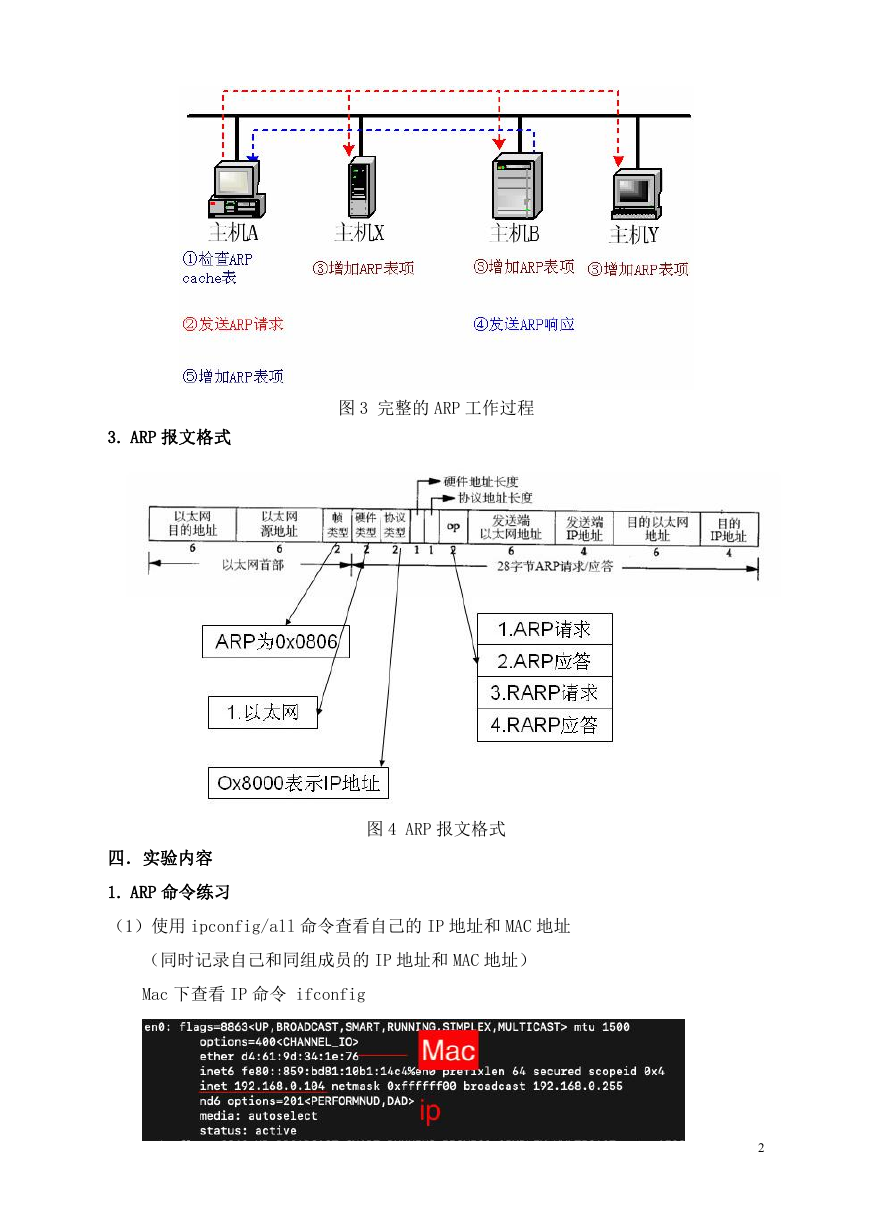

3. ARP 报文格式

图 3 完整的 ARP 工作过程

图 4 ARP 报文格式

四.实验内容

1. ARP 命令练习

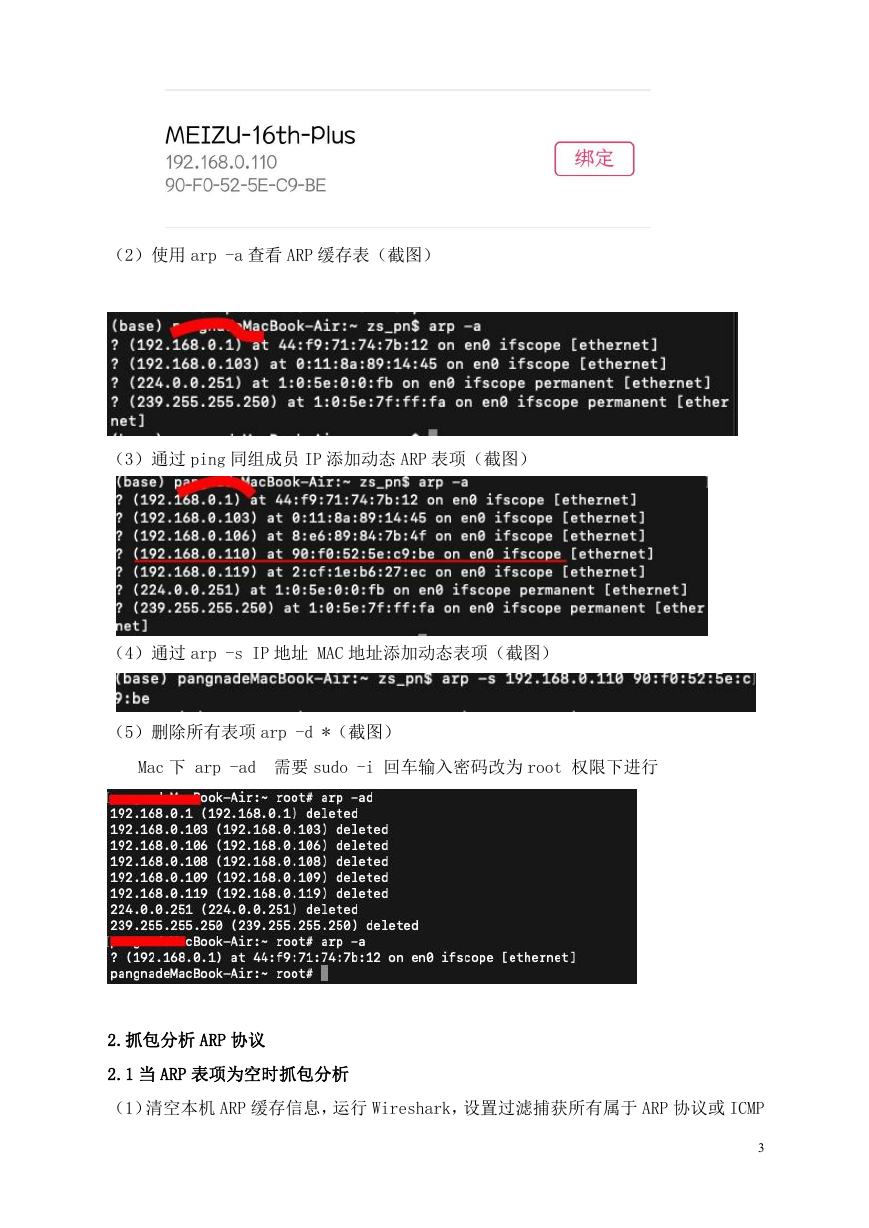

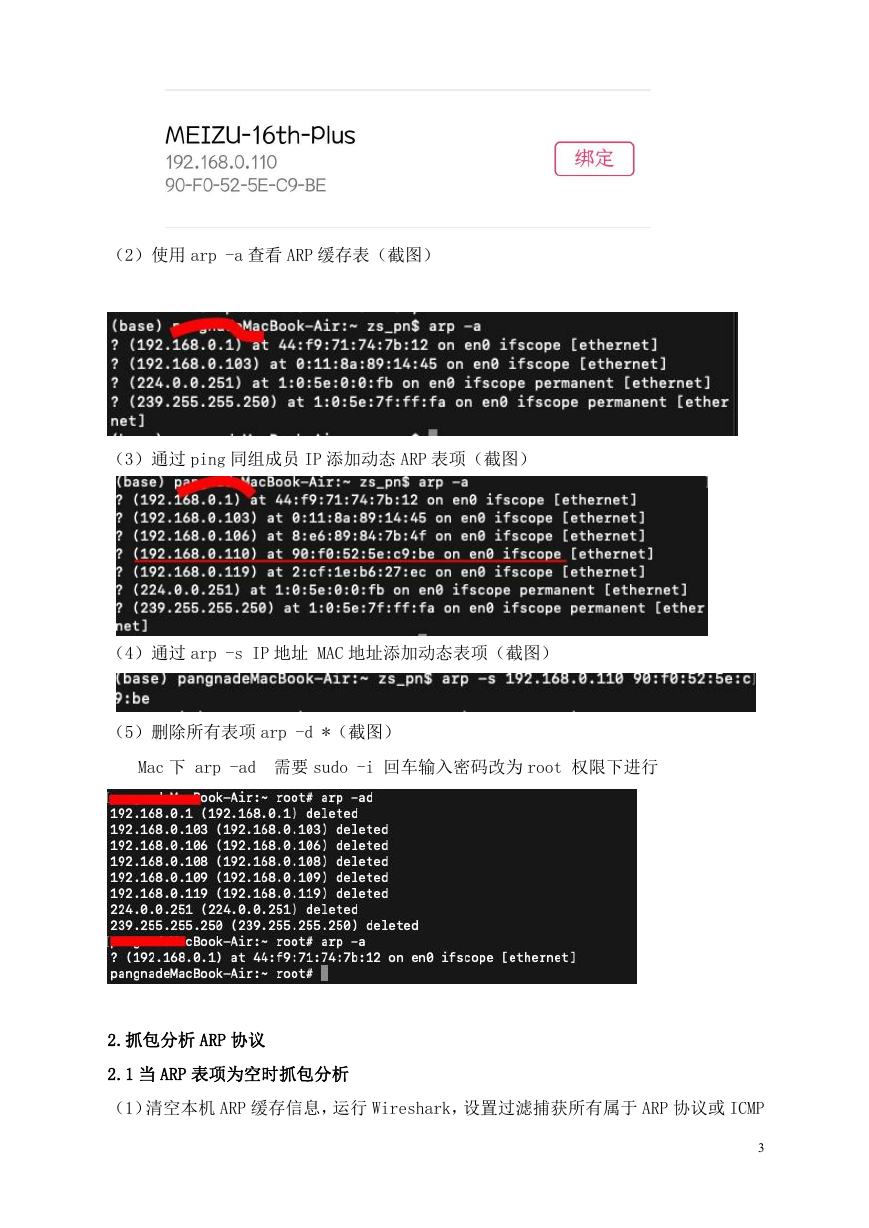

(1)使用 ipconfig/all 命令查看自己的 IP 地址和 MAC 地址

(同时记录自己和同组成员的 IP 地址和 MAC 地址)

Mac 下查看 IP 命令 ifconfig

2

�

(2)使用 arp -a 查看 ARP 缓存表(截图)

(3)通过 ping 同组成员 IP 添加动态 ARP 表项(截图)

(4)通过 arp -s IP 地址 MAC 地址添加动态表项(截图)

(5)删除所有表项 arp -d *(截图)

Mac 下 arp -ad 需要 sudo -i 回车输入密码改为 root 权限下进行

2.抓包分析 ARP 协议

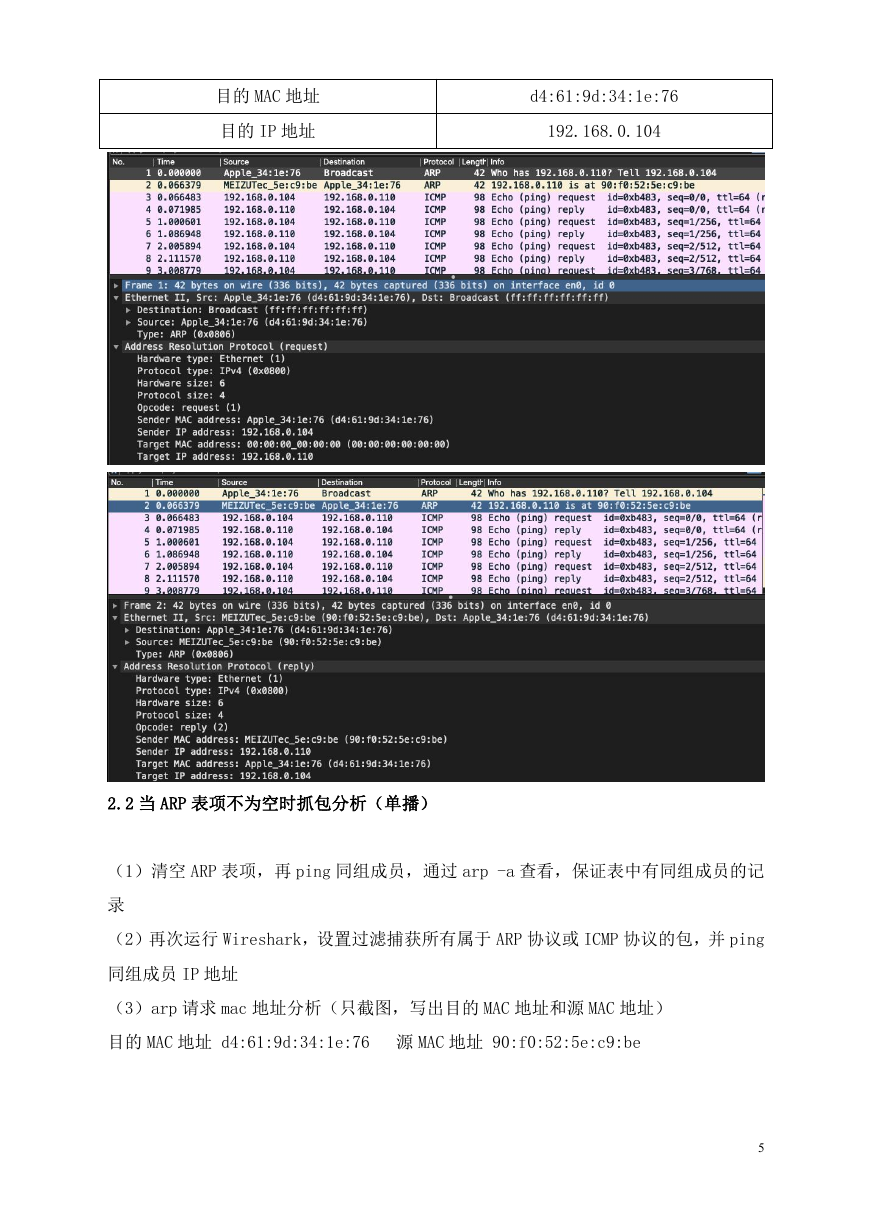

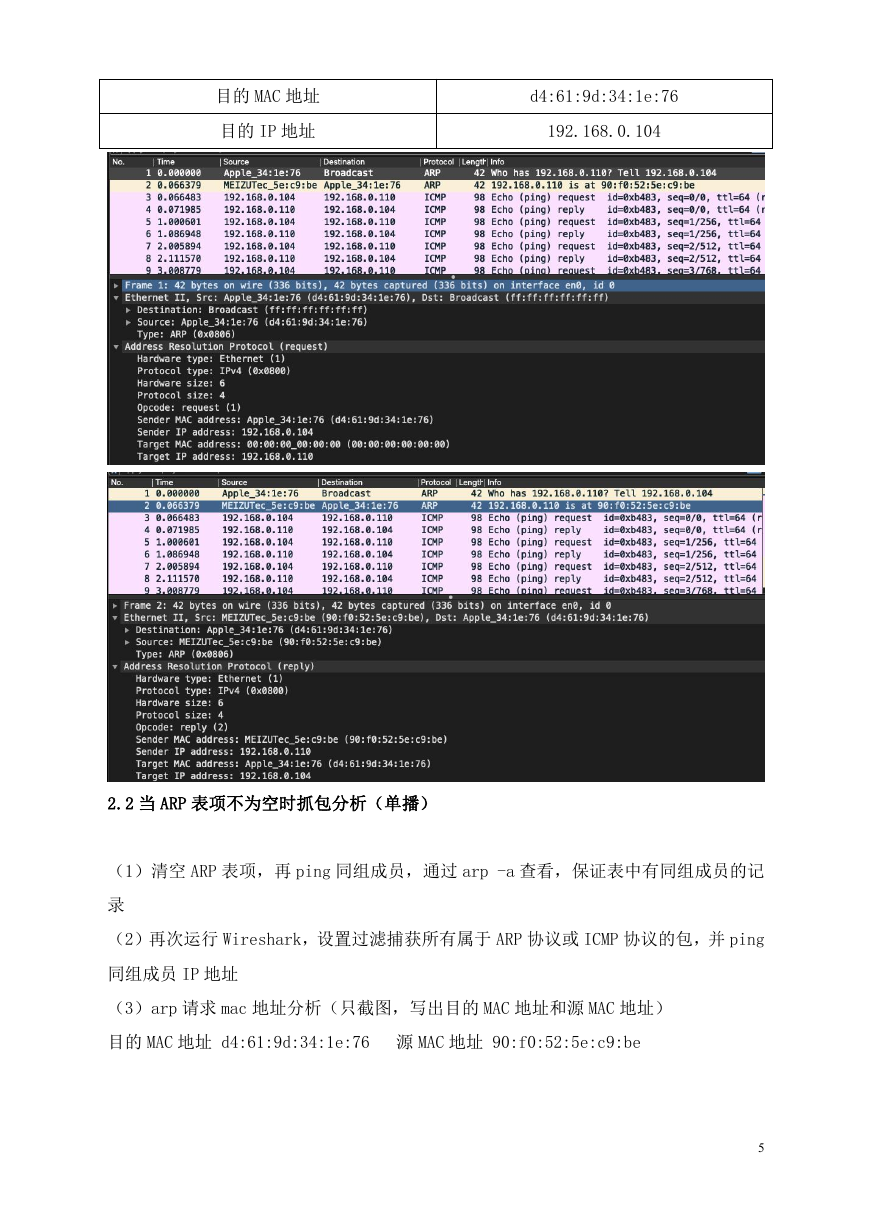

2.1 当 ARP 表项为空时抓包分析

(1)清空本机 ARP 缓存信息,运行 Wireshark,设置过滤捕获所有属于 ARP 协议或 ICMP

3

�

协议的包

(2)ping 同组成员 IP

(3)arp 请求 mac 地址分析(广播)

分析当 ARP 缓存表为空时,数据发送时的请求数据报信息,截图并记录具体的 ARP 字段

数据。

字段名

以太网目的 MAC 地址

以太网源 MAC 地址

帧类型

硬件类型

协议类型

硬件地址长度

协议地址长度

Op 代码

发送方 MAC 地址

发送方 IP 地址

目的 MAC 地址

目的 IP 地址

值

ff:ff:ff:ff:ff:ff

d4:61:9d:34:1e:76

0x0806

1

0x0800

6

4

1

d4:61:9d:34:1e:76

192.168.0.104

00:00:00:00:00:00

192.168.0.110

(4)arp 应答 mac 地址分析,截图并记录具体的 ARP 字段数据。

字段名

以太网目的 MAC 地址

以太网源 MAC 地址

帧类型

硬件类型

协议类型

硬件地址长度

协议地址长度

Op 代码

发送方 MAC 地址

发送方 IP 地址

值

d4:61:9d:34:1e:76

90:f0:52:5e:c9:be

0x0806

1

0x0800

6

4

2

90:f0:52:5e:c9:be

192.168.0.110

4

�

目的 MAC 地址

目的 IP 地址

d4:61:9d:34:1e:76

192.168.0.104

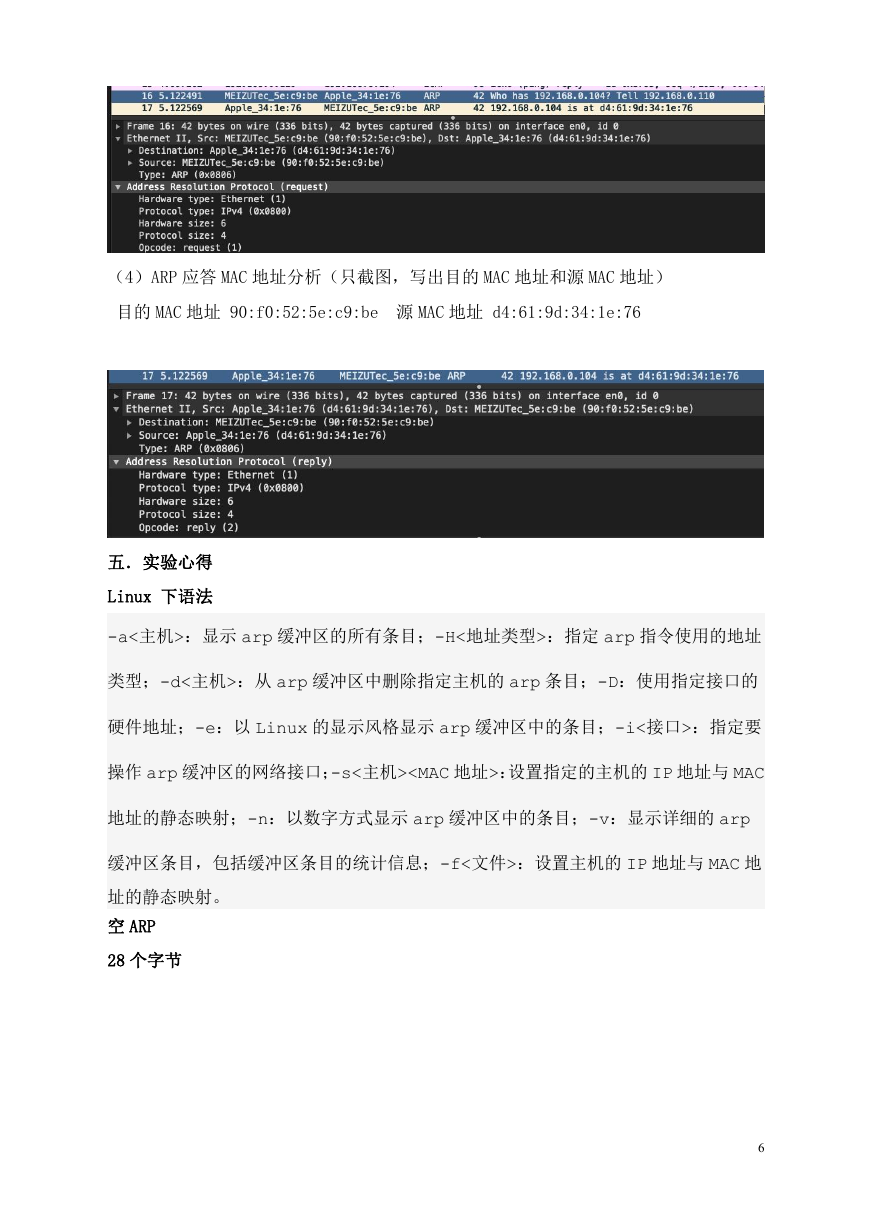

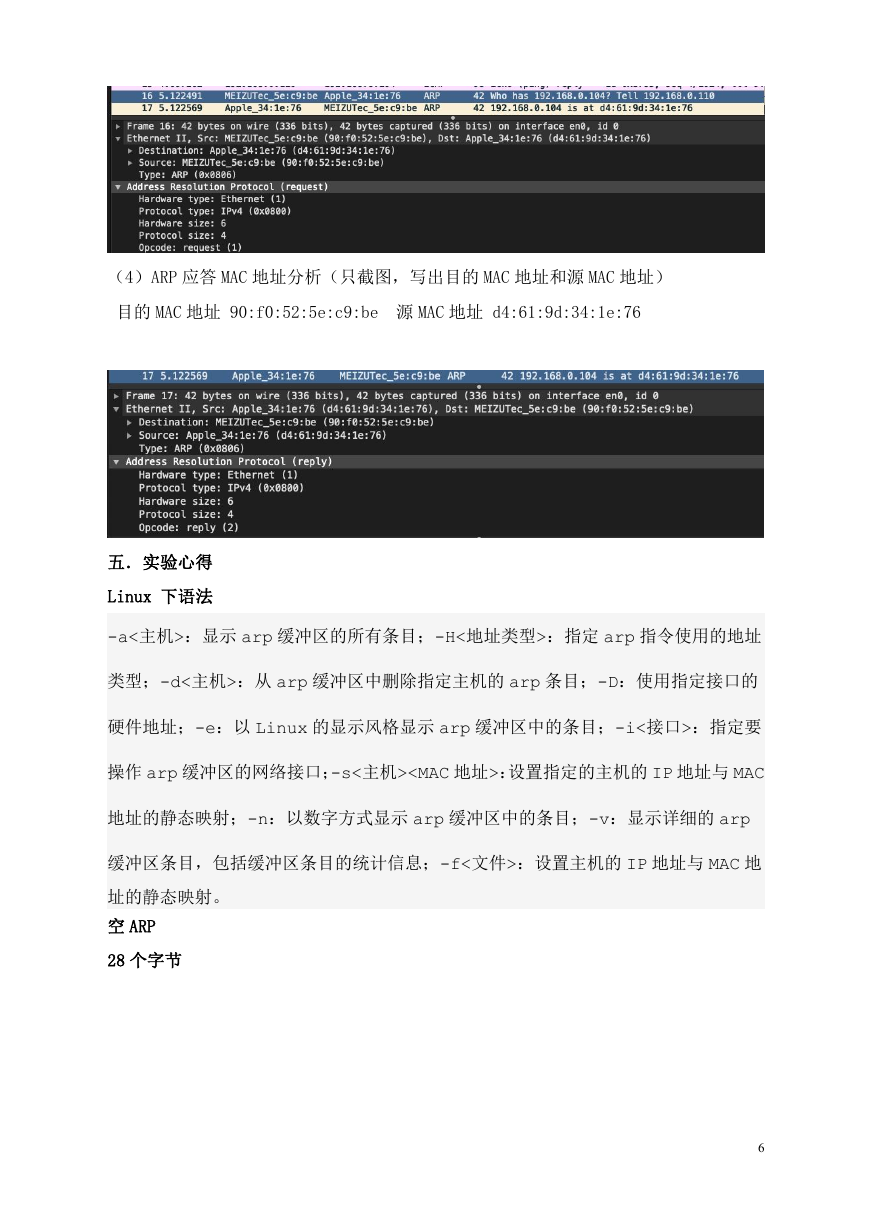

2.2 当 ARP 表项不为空时抓包分析(单播)

(1)清空 ARP 表项,再 ping 同组成员,通过 arp -a 查看,保证表中有同组成员的记

录

(2)再次运行 Wireshark,设置过滤捕获所有属于 ARP 协议或 ICMP 协议的包,并 ping

同组成员 IP 地址

(3)arp 请求 mac 地址分析(只截图,写出目的 MAC 地址和源 MAC 地址)

目的 MAC 地址 d4:61:9d:34:1e:76 源 MAC 地址 90:f0:52:5e:c9:be

5

�

(4)ARP 应答 MAC 地址分析(只截图,写出目的 MAC 地址和源 MAC 地址)

目的 MAC 地址 90:f0:52:5e:c9:be 源 MAC 地址 d4:61:9d:34:1e:76

五.实验心得

Linux 下语法

-a<主机>:显示 arp 缓冲区的所有条目;-H<地址类型>:指定 arp 指令使用的地址

类型;-d<主机>:从 arp 缓冲区中删除指定主机的 arp 条目;-D:使用指定接口的

硬件地址;-e:以 Linux 的显示风格显示 arp 缓冲区中的条目;-i<接口>:指定要

操作 arp 缓冲区的网络接口;-s<主机>:设置指定的主机的 IP 地址与 MAC

地址的静态映射;-n:以数字方式显示 arp 缓冲区中的条目;-v:显示详细的 arp

缓冲区条目,包括缓冲区条目的统计信息;-f<文件>:设置主机的 IP 地址与 MAC 地

址的静态映射。

空 ARP

28 个字节

6

�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc