溯源手册

本溯源手册,分技巧与实战两大篇幅旨在帮助大家可以快速上手并在实战中运用,

也可充当字典的作用,在溯源过程中可以翻一翻,更全面的溯源,故某些内容可

能会简化。

技巧篇

通常情况下,接到溯源任务时,获得的信息如下

攻击时间

攻击 IP

预警平台

攻击类型

恶意文件

受攻击域名/IP

其中攻击 IP、攻击类型、恶意文件、攻击详情是溯源入手的点。

通过攻击类型分析攻击详情的请求包,看有没有攻击者特征,通过获取到的 IP

地址进行威胁情报查询来判断所用的 IP 具体是代理 IP 还是真实 IP 地址。

如端口扫描大概率为个人 vps 或空间搜索引擎,在接到大量溯源任务时可优先溯

源。

如命令执行大概率为未经任何隐匿的网络、移动网络、接到脚本扫描任务的肉鸡,

在接到大量溯源任务时可优先溯源。

如爬虫大概率为空间搜索引擎,可放到最后溯源。

如恶意文件可获得 c2 地址、未删除的带有敏感信息的代码(如常用 ID、组织信

息)、持续化控制代码(C2 地址指在 APT 攻击里的命令与控制,若获取到 C2

地址可以使我们的溯源目标更有针对性)

持续化控制代码需要详细分析,如采用 DGA 域名上线的方法,分析出域名算法,

预测之后的域名可有效减少损失,增加溯源面。

微信公众号 雾晓安全�

溯源结果框架

在受到攻击、扫描之后,进行一系列溯源操作后,理想情况下想要获得如下数据,

来刻画攻击者画像。

姓名/ID:

攻击 IP:

地理位置:

QQ:

微信:

邮箱:

手机号:

支付宝:

IP 地址所属公司:

IP 地址关联域名:

其他社交账号信息(如微博/src/id 证明):

人物照片:

跳板机(可选):

(ps:以上为最理想结果情况,溯源到名字公司加分最高)

在写溯源报告时,应避免单一面石锤,需要反复验证,避免中途溯源错人,各个

溯源线索可以串起来,要具有逻辑性。

溯源常用手法

本节将按照获取到的数据展开分来来讲,最后可能融会贯通,互相适用。

威胁情报平台

https://x.threatbook.cn/

https://ti.qianxin.com/

微信公众号 雾晓安全�

https://ti.360.cn/

https://www.venuseye.com.cn/

不要过于依赖威胁情报,仅供参考 平台大多为社区维护,存在误报以及时效性

问题,可能最后跟真正攻击者毫无关系。

已知域名获取信息

历史 whois

通过威胁情报平台我们可以获取域名解析记录、历史 whois、子域名、SSL 证书等如图:

https://whois.chinaz.com/reverse?ddlSearchMode=4

https://community.riskiq.com/

可获得

ID

姓名

邮箱

SSL 证书

微信公众号 雾晓安全�

可获得

ID

邮箱

解析记录

通过解析记录可以获得域名 A 记录从而获取到域名后的 IP 地址。

A 记录 —— 映射域 bai 名到一个或多个 IP

CNAME—— 映射域名到另一个域名(子域名)

域名解析记录:http://www.jsons.cn/nslookup/

全球 ping,查看现绑定 ip,看是否域名使用了 CDN 技术。

http://ping.chinaz.com/

fofa

已知 IP 获取信息

反查域名

o 威胁情报平台

o

o

o

https://www.ipip.net/ip.html

https://www.aizhan.com/

https://www.whois.com/

IP 信息

https://www.ipip.net/

http://ipwhois.cnnic.net.cn/index.jsp

o 威胁情报平台

o

o

o 可获得

是否为移动网络、IDC 等

IP 段所属公司

IP 定位

o

o

https://chaipip.com/

https://www.opengps.cn/Data/IP/ipplus.aspx

微信公众号 雾晓安全�

微信公众号 雾晓安全�

已知 ID/姓名/手机号/邮箱获取信息

手机号/邮箱

sgk

查支付宝转账,验证姓名。

通过部分平台账号找回密码,可猜手机号。

QQ 添加好友搜索

微信添加好友搜索

https://www.reg007.com/

社交平台查找(抖音、脉脉搜索等)

ID/姓名

sgk

谷歌/百度

src 搜索

微博搜索

贴吧搜索

社交平台查找(抖音、脉脉搜索等)

恶意文件

恶意文件通常会从邮件的路径获得,可以将邮件全格式保存,用十六进制编辑器

查看,可以获得发送邮件 IP 地址。

需要准备的工具

逆向类

Ida

JEB

文件编辑类

010 editor

Winhex

网络、进程监控类

processmonitor

Wireshark

科来网络分析系统

SRsniffer

微信公众号 雾晓安全�

固件分析类

Binwalk

BIN2BMP

PIXD

在线沙箱

微步云沙箱 https://s.threatbook.cn/

奇安信云沙箱 https://sandbox.ti.qianxin.com/sandbox/page

腾讯哈勃

Joe Sandbox:https://www.joesandbox.com/

https://habo.qq.com/

常规溯源手法

文件识别

常见的可执行程序格式有 PE,ELF,MACH-O 等,不同的格式有不同的标志信

息(参考理论篇),知道了目标文件的格式后才能确定对应的分析方法和分析工

具。

可以使用 16 进制解析器载入可执行程序,然后查看是哪种类型的文件。

一般二进制文件的前四个字节为文件格式的 magic,可以通过从网络搜索获得文

件的信息,或者使用相关的工具(PEID,file)等进行自动识别。

微信公众号 雾晓安全�

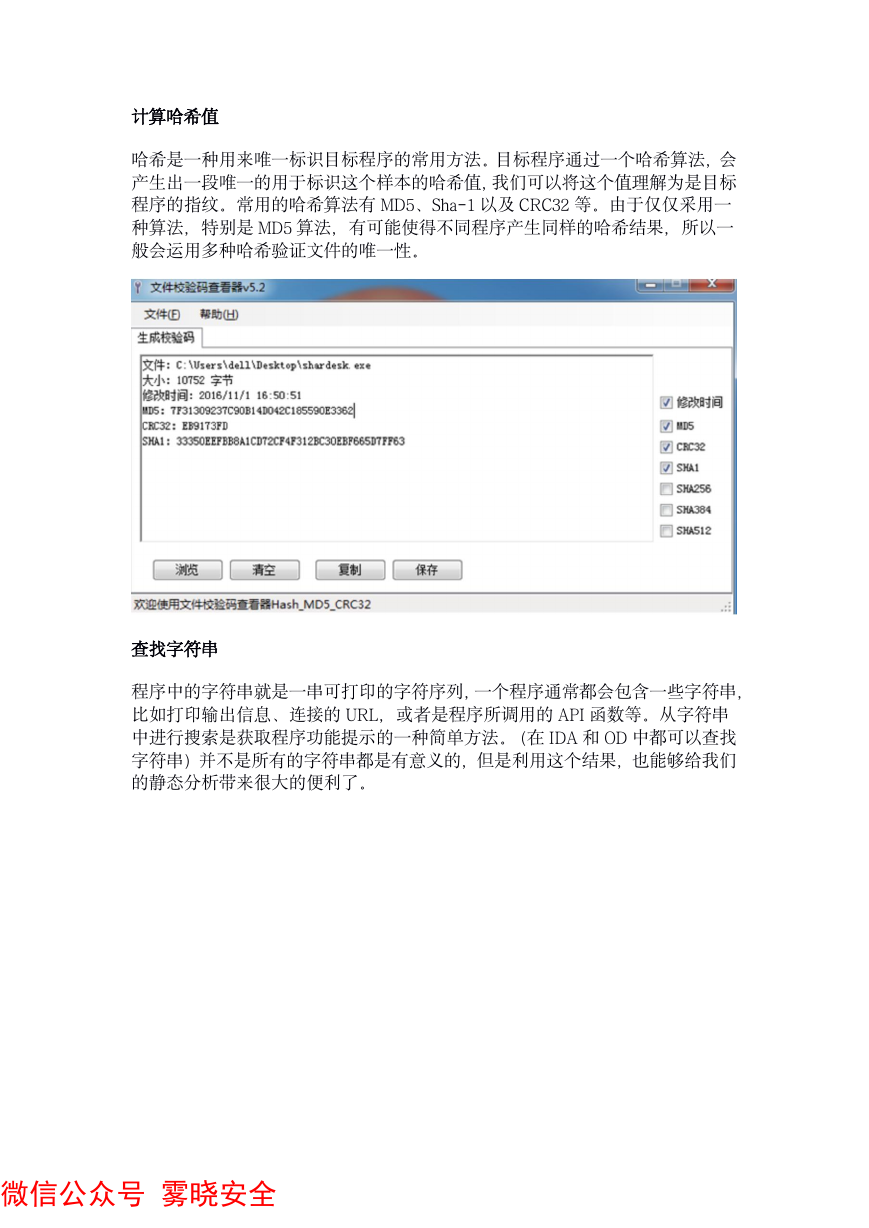

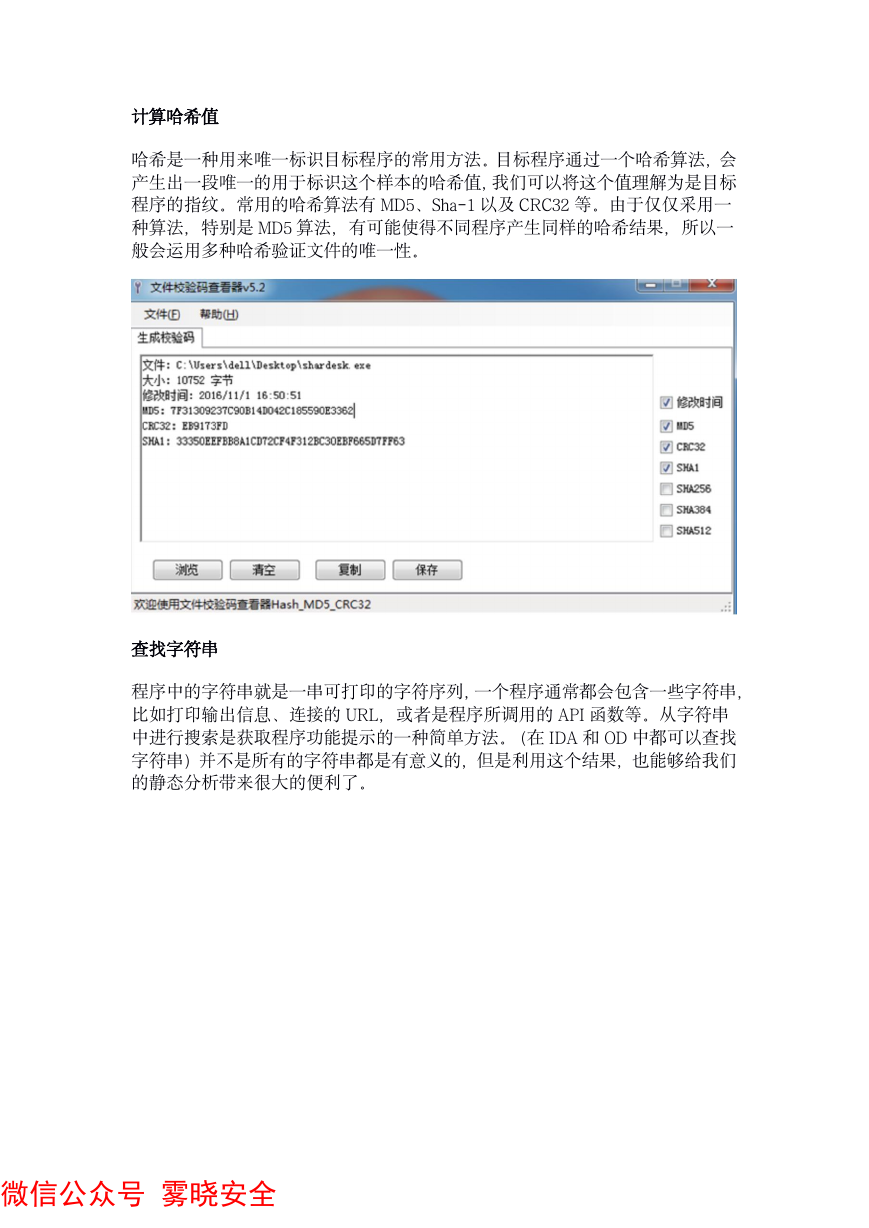

计算哈希值

哈希是一种用来唯一标识目标程序的常用方法。目标程序通过一个哈希算法,会

产生出一段唯一的用于标识这个样本的哈希值,我们可以将这个值理解为是目标

程序的指纹。常用的哈希算法有 MD5、Sha-1 以及 CRC32 等。由于仅仅采用一

种算法,特别是 MD5 算法,有可能使得不同程序产生同样的哈希结果,所以一

般会运用多种哈希验证文件的唯一性。

查找字符串

程序中的字符串就是一串可打印的字符序列,一个程序通常都会包含一些字符串,

比如打印输出信息、连接的 URL,或者是程序所调用的 API 函数等。从字符串

中进行搜索是获取程序功能提示的一种简单方法。(在 IDA 和 OD 中都可以查找

字符串)并不是所有的字符串都是有意义的,但是利用这个结果,也能够给我们

的静态分析带来很大的便利了。

微信公众号 雾晓安全�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc