摘 要:随着Internet广泛普及,网站数量也急剧增长,网上交易也被普遍接受,随之而来黑客攻击、

关键词:Web服务器;日志;取证分析

[Abstract] With the wide popularity of Internet,

[Key words] The Web server; log; forensics analysi

一、Web日志分析原理

(1)客户端向Web server发出请求,根据HTTP协议,这个请求中包含了客户端的IP地址、浏览

(2)服务端收到请求后,根据请求将客户要求的信息内容返回到客户端。如果出现错误,那么返回错误代码。

(3)服务器端将访问信息和错误信息记录记录到日志里。

二、常见Web Server日志知识介绍

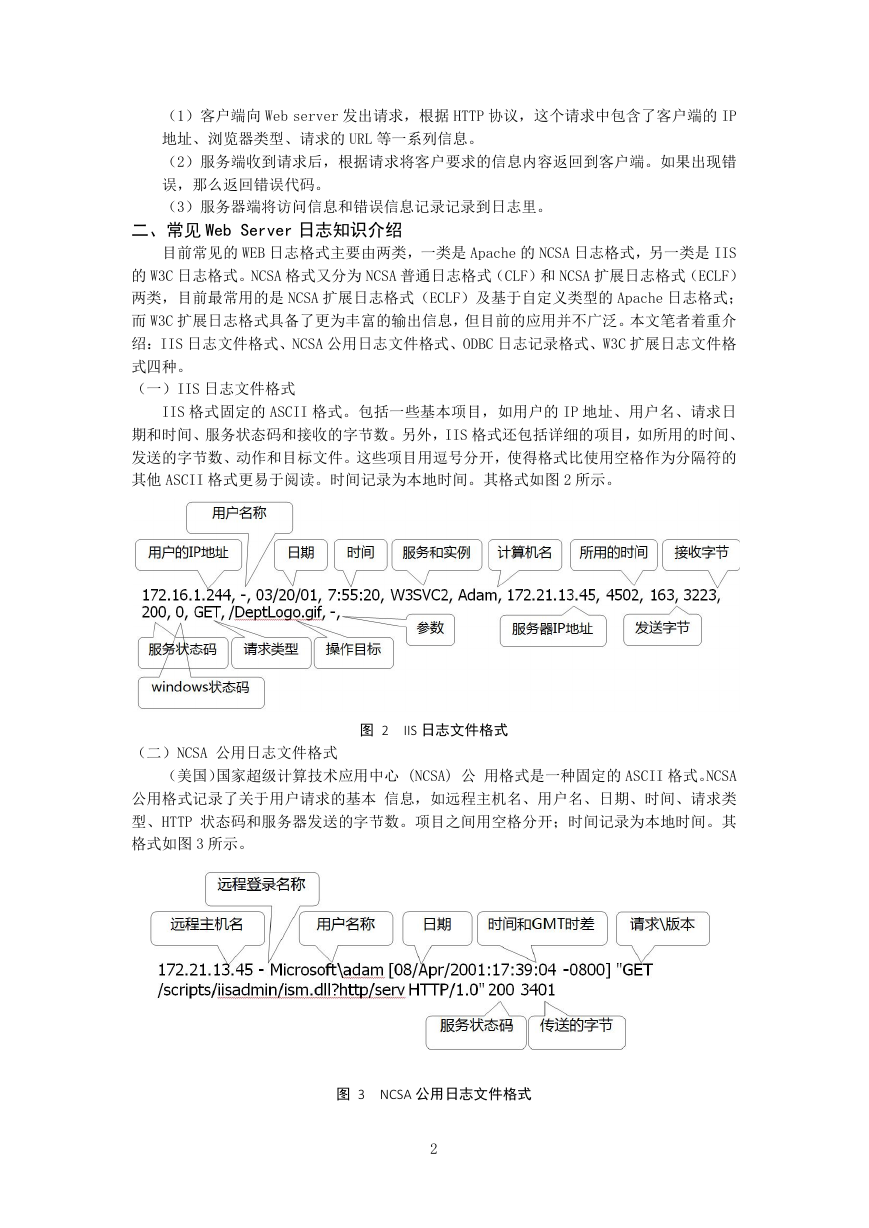

目前常见的WEB日志格式主要由两类,一类是Apache的NCSA日志格式,另一类是IIS的W3C日志

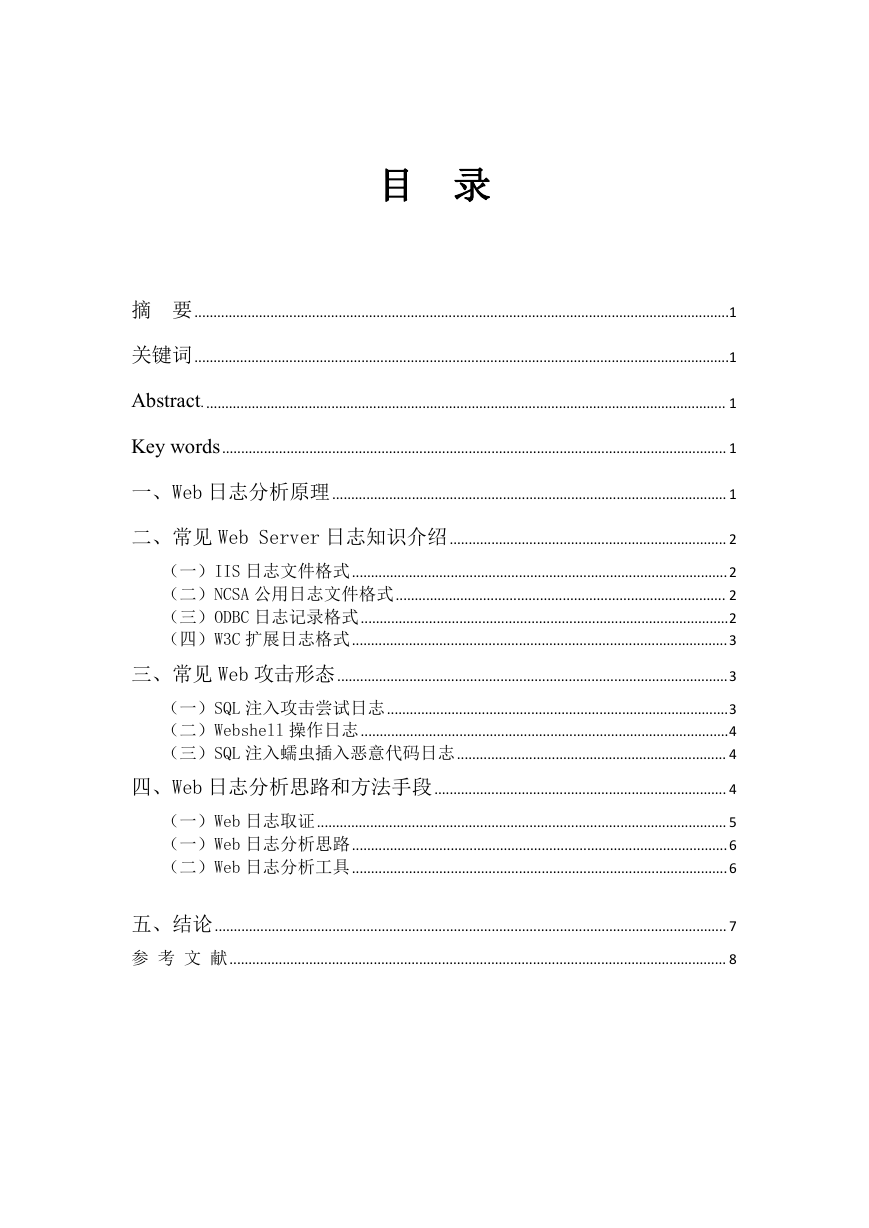

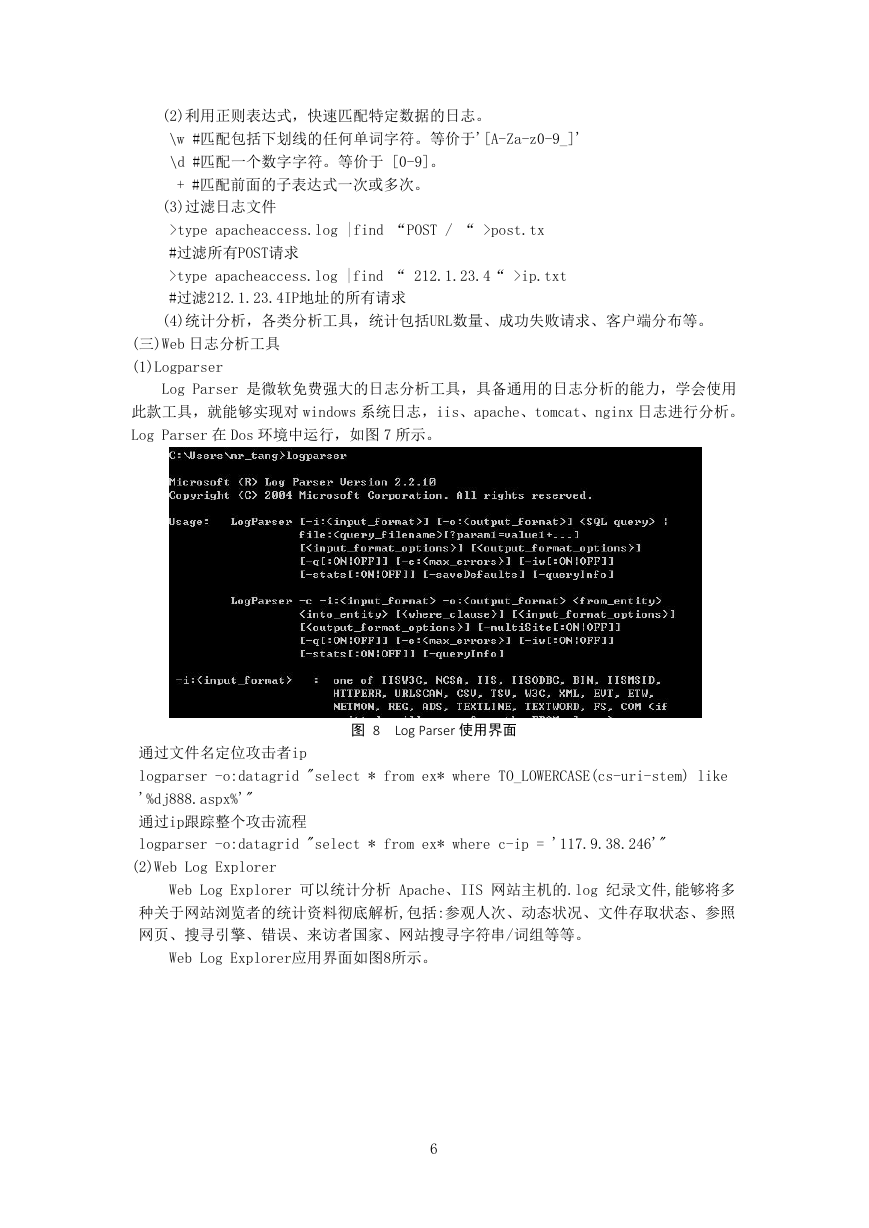

(一)IIS日志文件格式

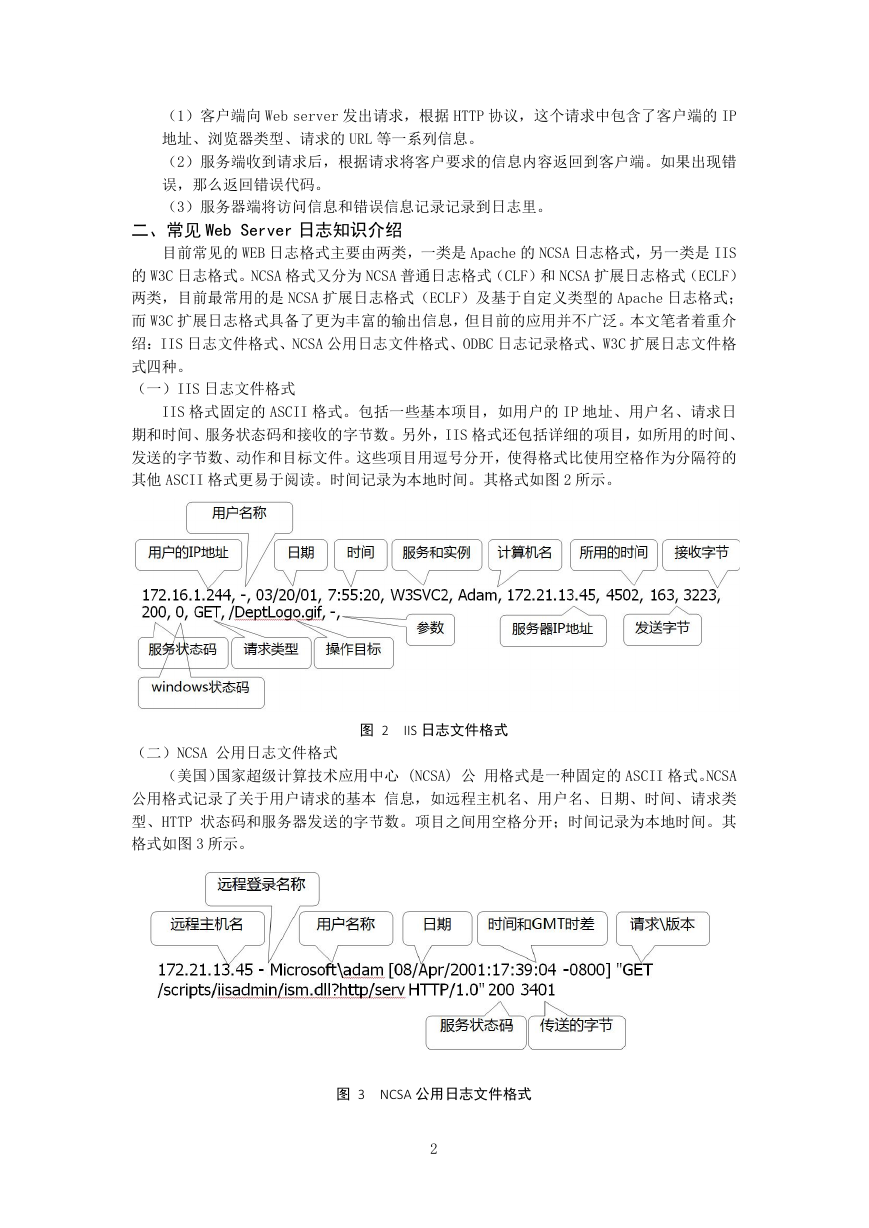

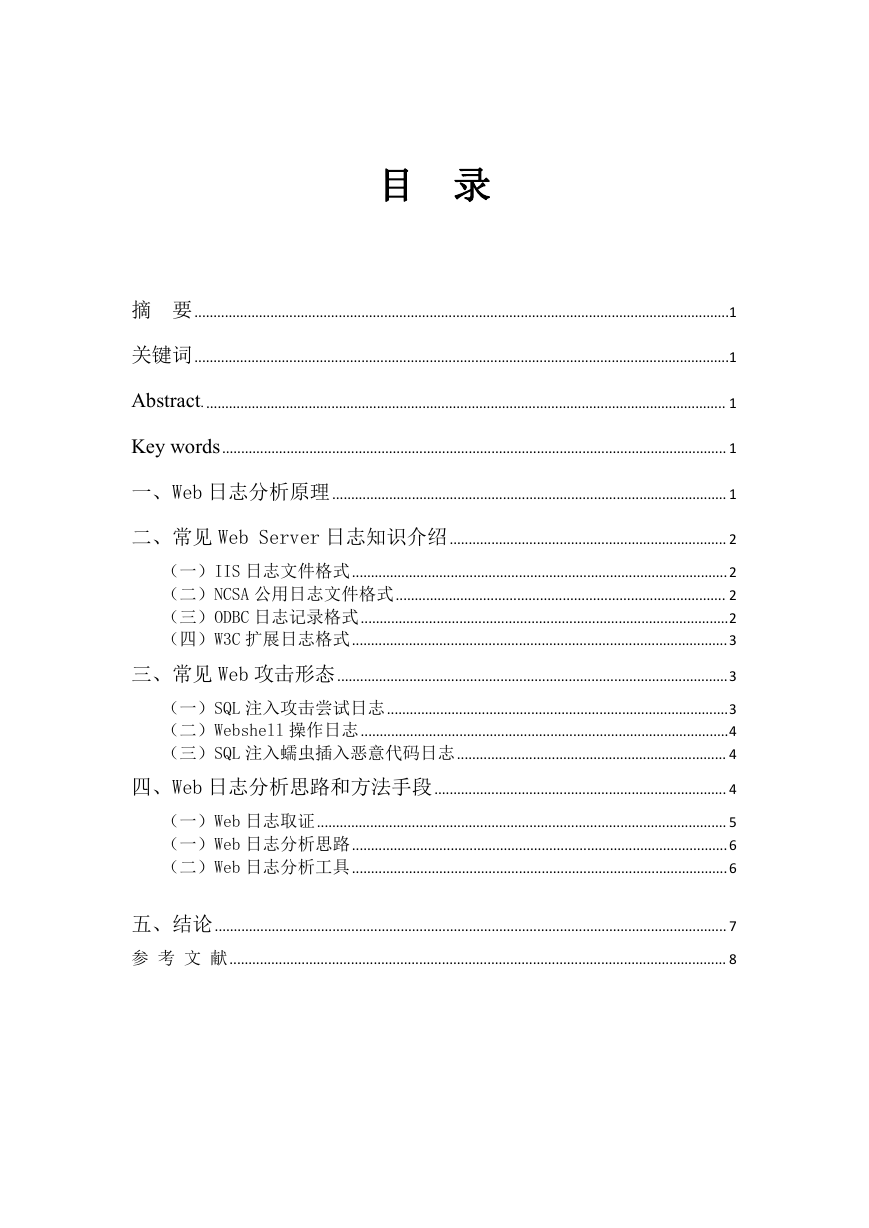

(二)NCSA 公用日志文件格式

(三)ODBC日志记录格式

三、常见Web攻击日志形态

(一)SQL注入攻击尝试日志

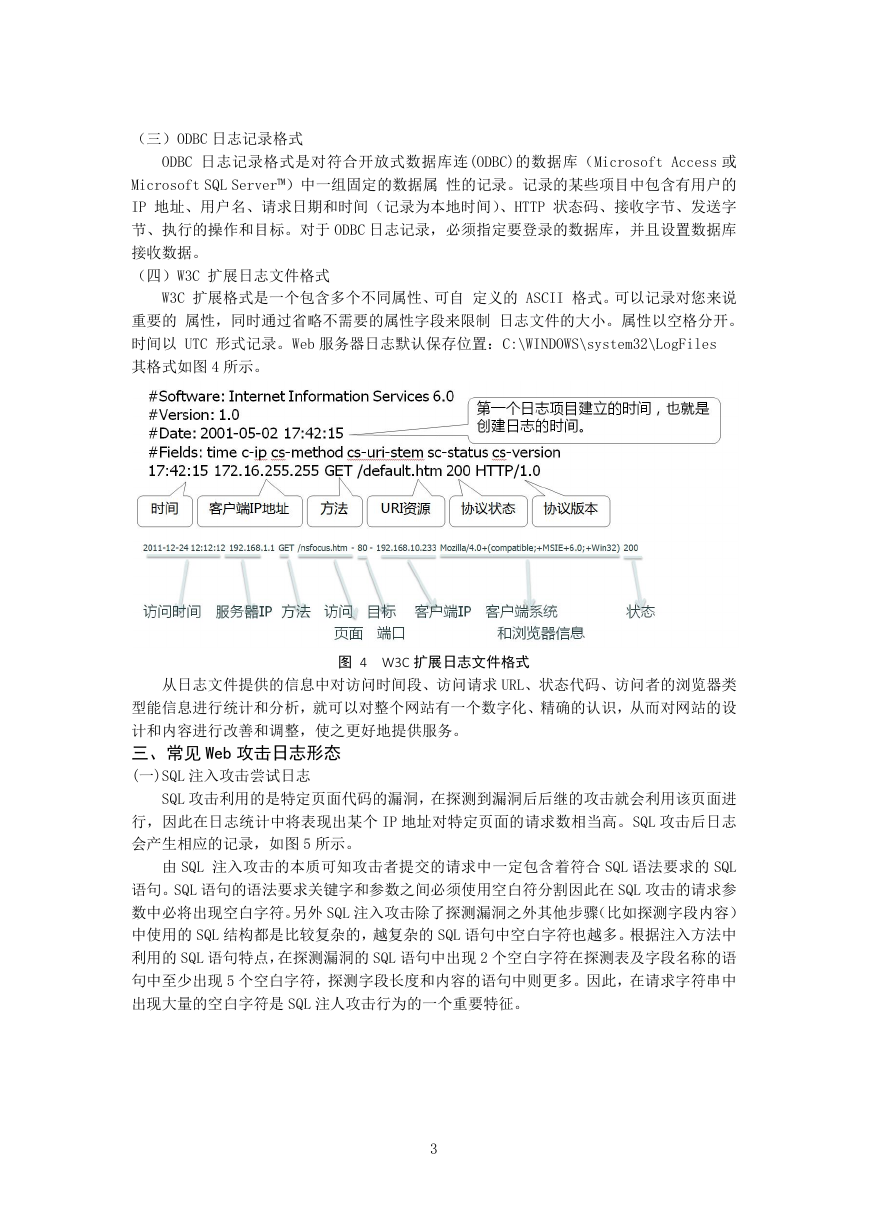

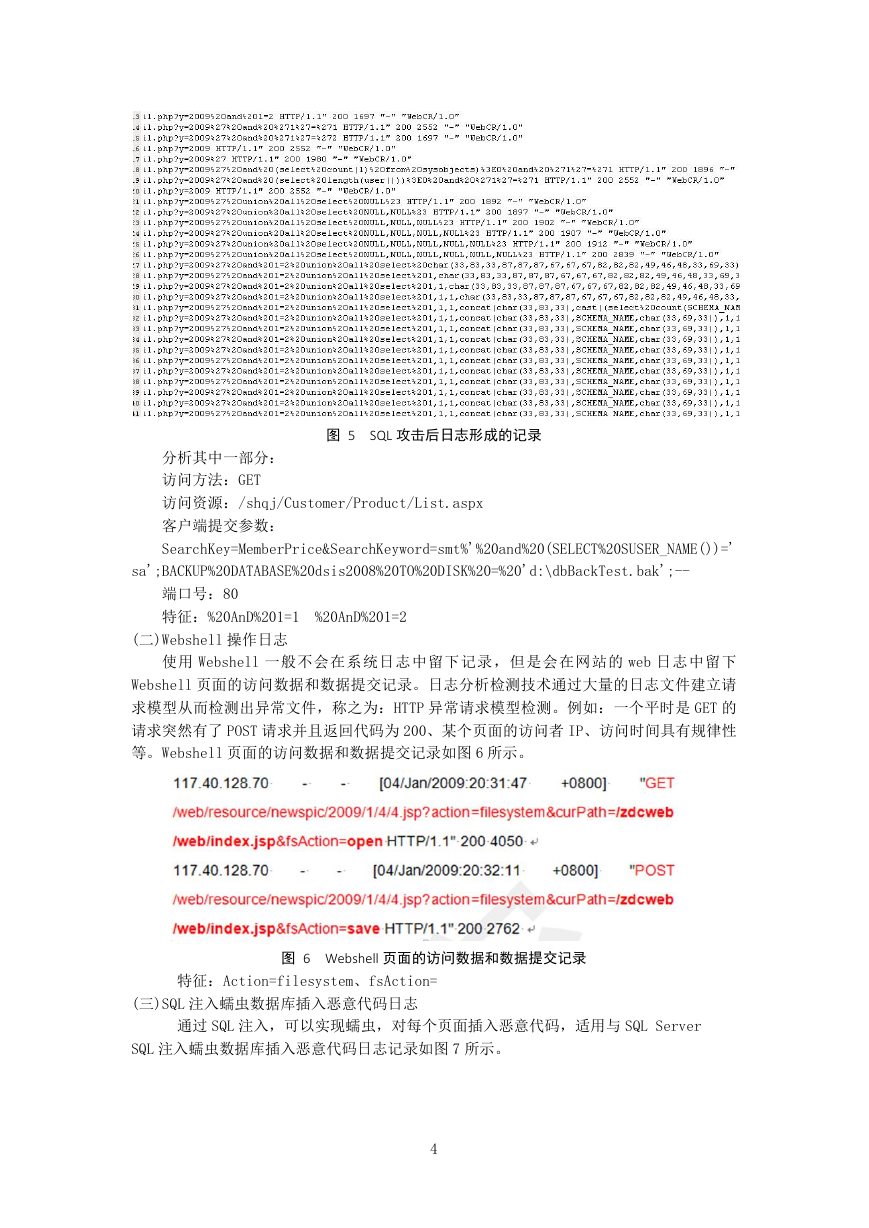

SQL攻击利用的是特定页面代码的漏洞,在探测到漏洞后后继的攻击就会利用该页面进行,因此在日志统计中将

由SQL 注入攻击的本质可知攻击者提交的请求中一定包含着符合SQL语法要求的SQL语句。SQL语句的

分析其中一部分:

访问方法:GET

访问资源:/shqj/Customer/Product/List.aspx

客户端提交参数:

SearchKey=MemberPrice&SearchKeyword=smt%'%20and%20

端口号:80

特征:%20AnD%201=1%20AnD%201=2

(二)Webshell操作日志

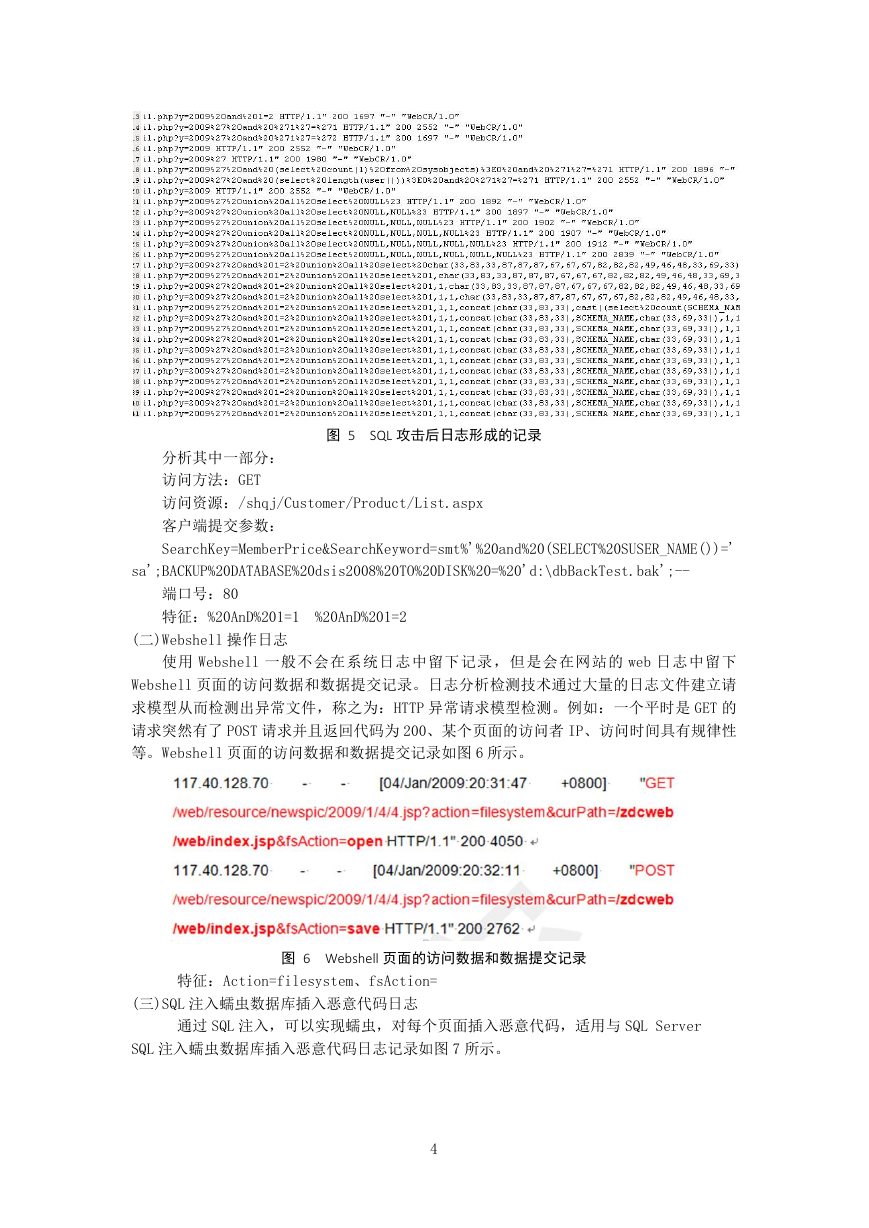

使用Webshell一般不会在系统日志中留下记录,但是会在网站的web日志中留下Webshell页面

特征:Action=filesystem、fsAction=

(三)SQL注入蠕虫数据库插入恶意代码日志

通过SQL注入,可以实现蠕虫,对每个页面插入恶意代码,适用与SQL Server

SQL注入蠕虫数据库插入恶意代码日志记录如图7所示。

特征:DeClArE%20@ eXeC(@vArChAr(、/**/@

四、Web日志取证与分析方法手段

(1)人工分析,人工对日志进行查看,查找可疑的日志信息。

\w#匹配包括下划线的任何单词字符。等价于'[A-Za-z0-9_]'

\d #匹配一个数字字符。等价于 [0-9]。

>type apacheaccess.log |find “POST / “ >post.tx

#过滤所有POST请求

>type apacheaccess.log |find “ 212.1.23.4“ >ip.txt

(三)Web日志分析工具

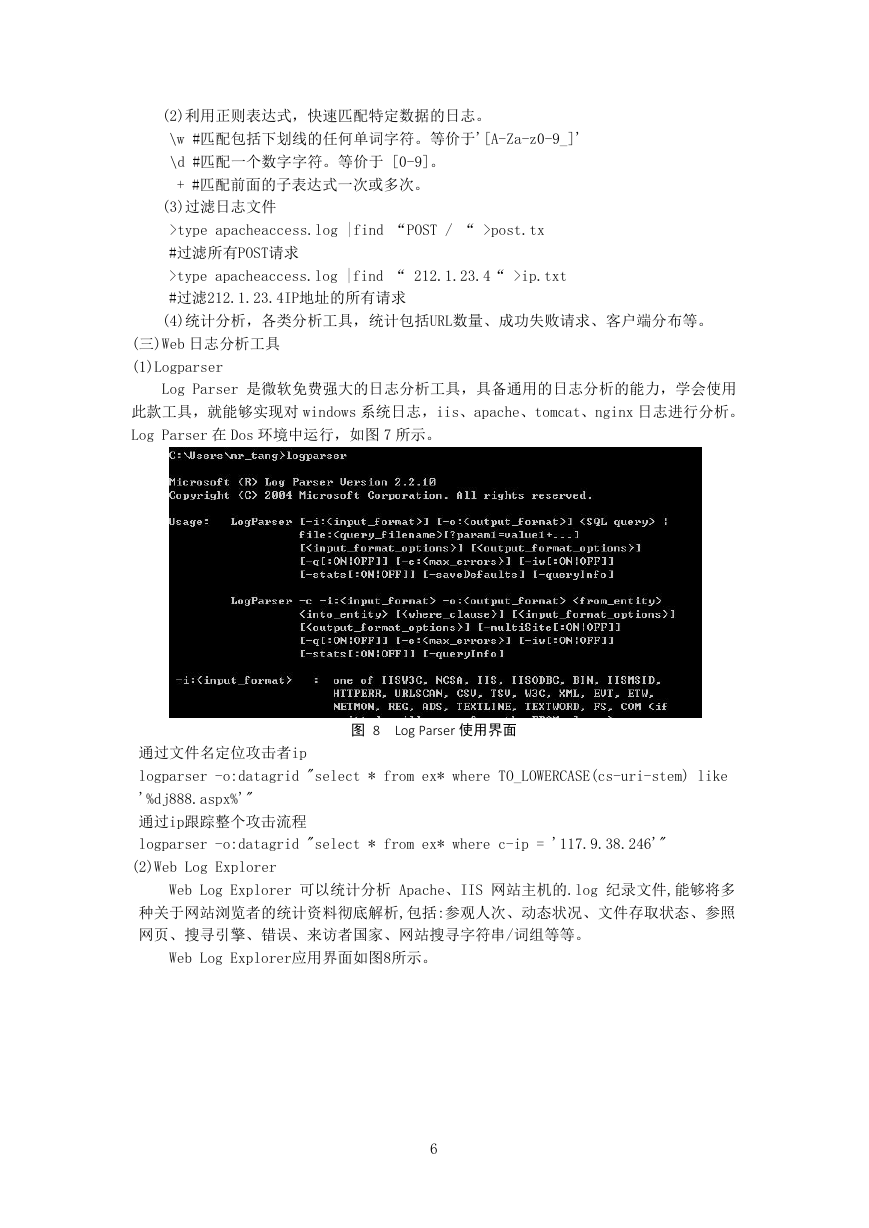

(1)Logparser

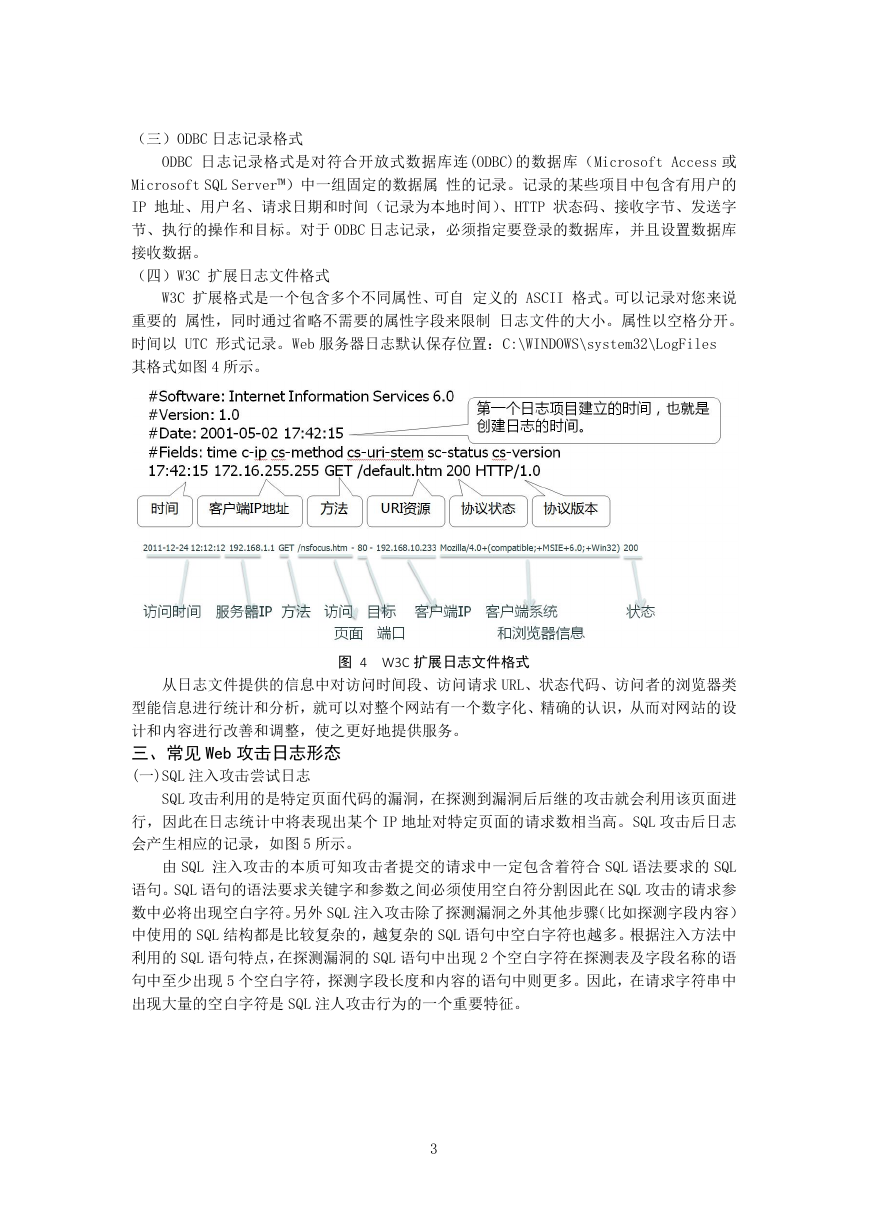

Log Parser 是微软免费强大的日志分析工具,具备通用的日志分析的能力,学会使用此款工具,就能

Log Parser在Dos环境中运行,如图7所示。

通过文件名定位攻击者ip

logparser -o:datagrid "select * from ex* where TO_

通过ip跟踪整个攻击流程

五、结论

参 考 文 献

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc