使用 IDA 的通用解压插件

从 4.9 版开始,IDA 就集成了 Universal PE Unpacker 通用解压插件,其源代码可以在IDA Pro

SDK 中找到。这个小教程将会演示如何使用这个插件,并简单介绍其内部工作原理。

一个压缩的应用程序

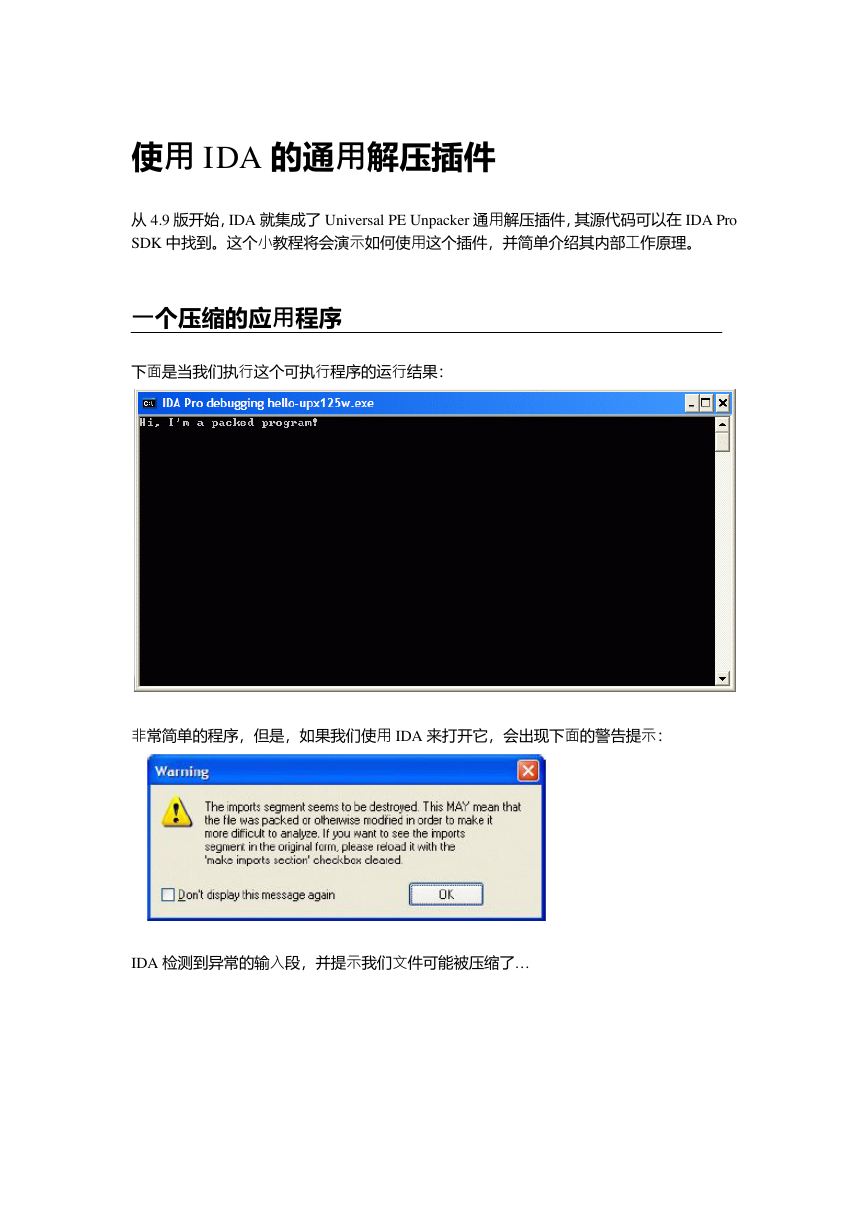

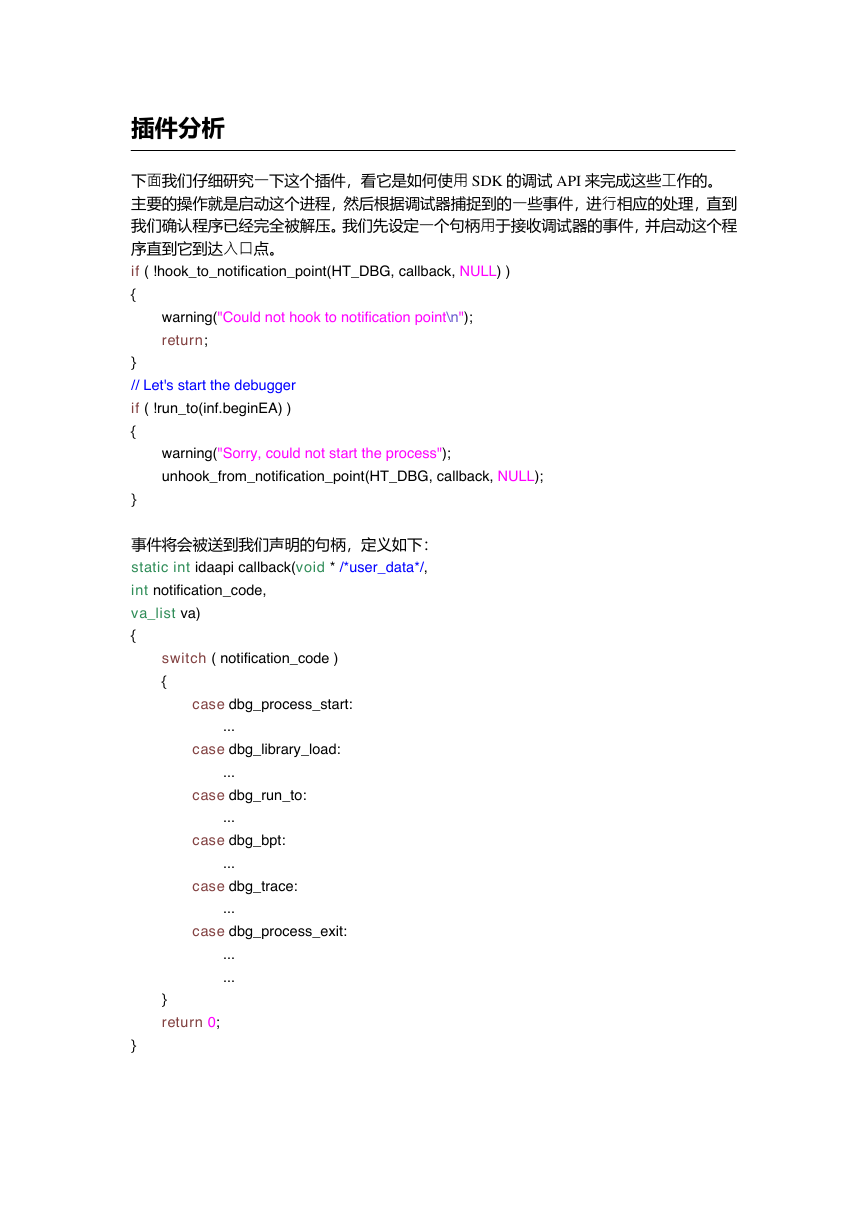

下面是当我们执行这个可执行程序的运行结果:

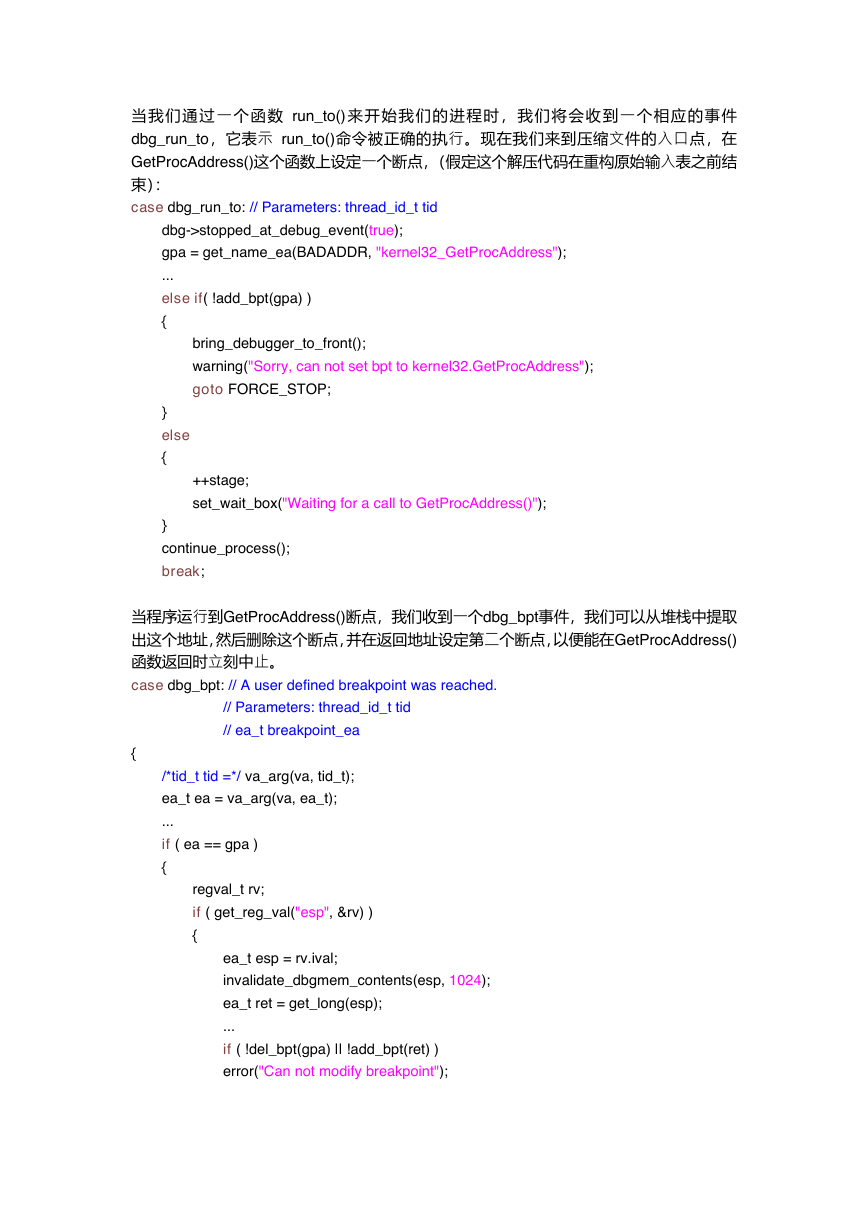

非常简单的程序,但是,如果我们使用 IDA 来打开它,会出现下面的警告提示:

IDA 检测到异常的输入段,并提示我们文件可能被压缩了…

�

如果我们看一下它的输入表窗口,我们就会发现:

我们的程序只导入了 kernel32.dll 中的 3 个函数。我们可以看到在加压缩壳的程序种常用到

的 2 个动态链接库函数 LoadLibraryA 和 GetProcAddress,它们通常用于恢复程序的输入表。

使用通用 PE Universal Unpacker

在插件的子菜单种选择 Universal PE unpacker,开始解压:

�

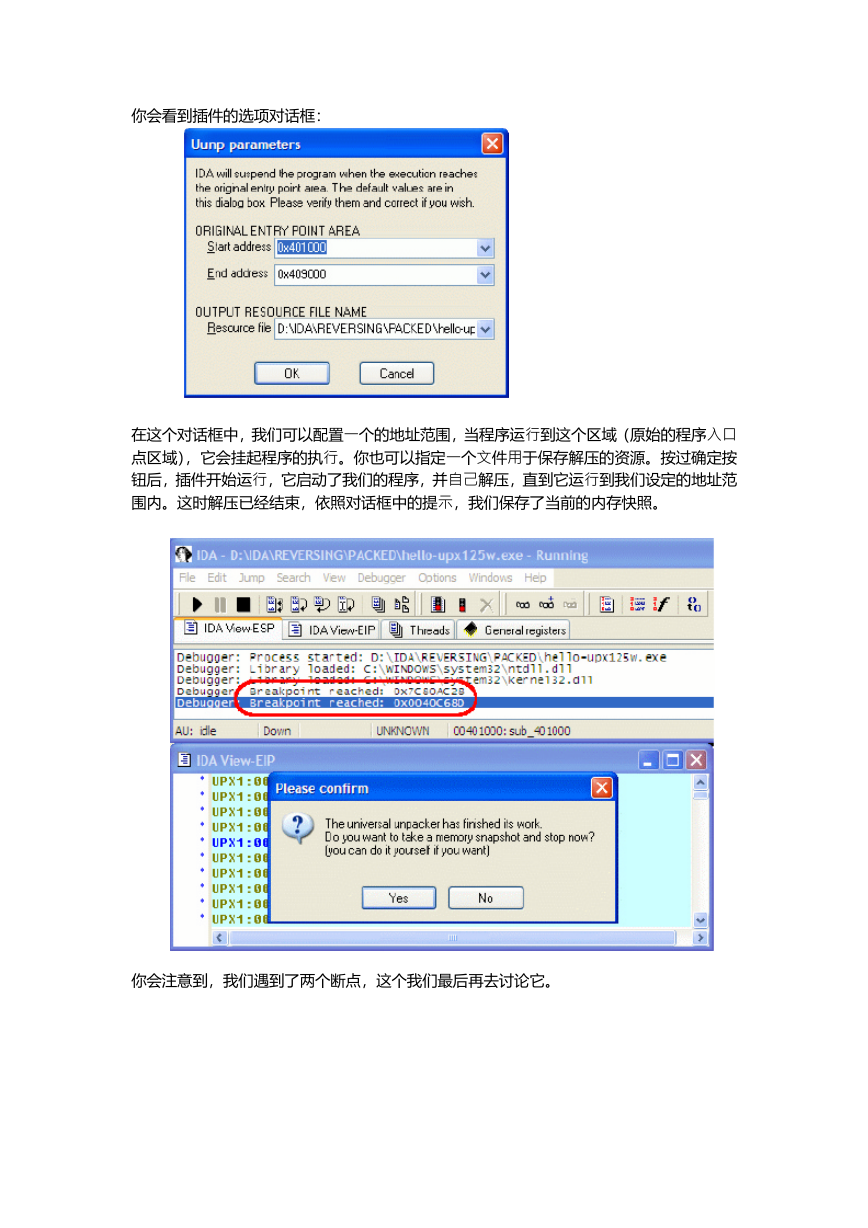

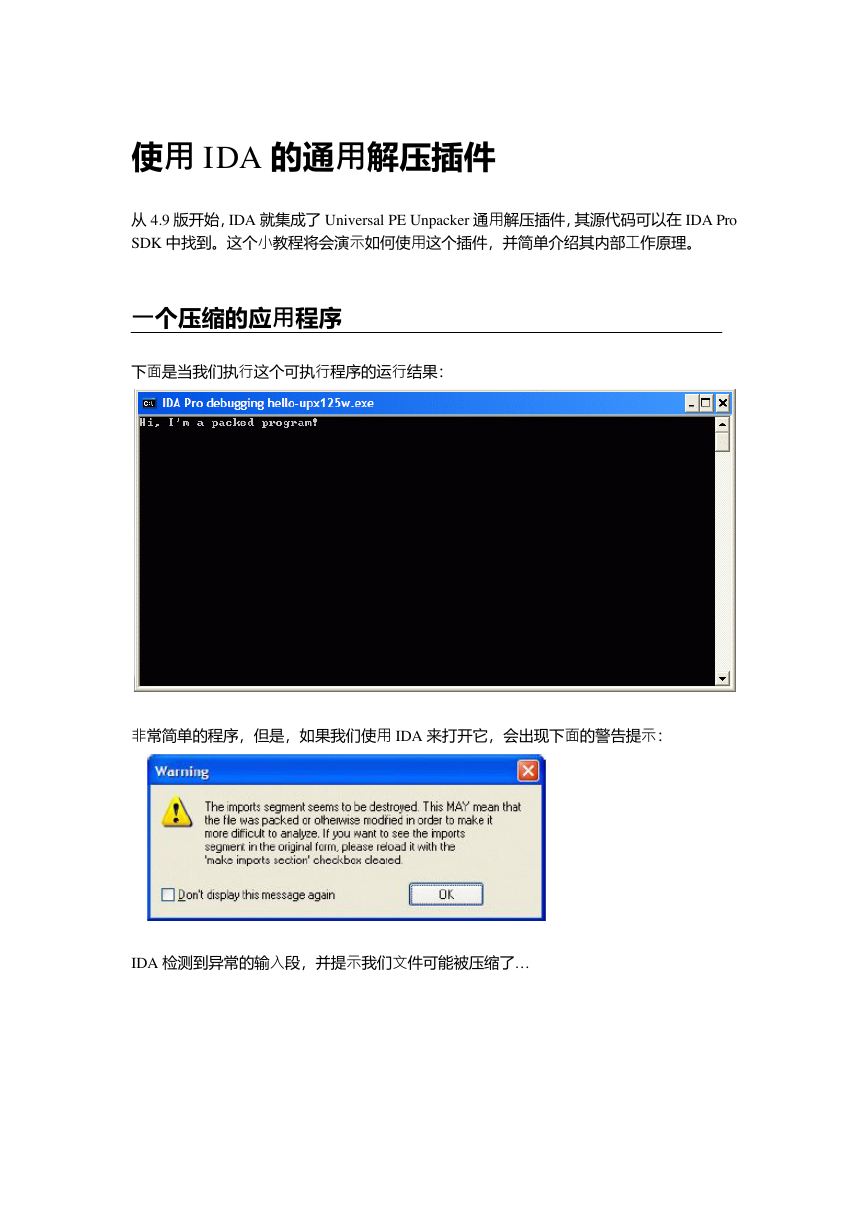

你会看到插件的选项对话框:

在这个对话框中,我们可以配置一个的地址范围,当程序运行到这个区域(原始的程序入口

点区域),它会挂起程序的执行。你也可以指定一个文件用于保存解压的资源。按过确定按

钮后,插件开始运行,它启动了我们的程序,并自己解压,直到它运行到我们设定的地址范

围内。这时解压已经结束,依照对话框中的提示,我们保存了当前的内存快照。

你会注意到,我们遇到了两个断点,这个我们最后再去讨论它。

�

为了重新构造原始的程序输入表,插件创建了一个新段:

�

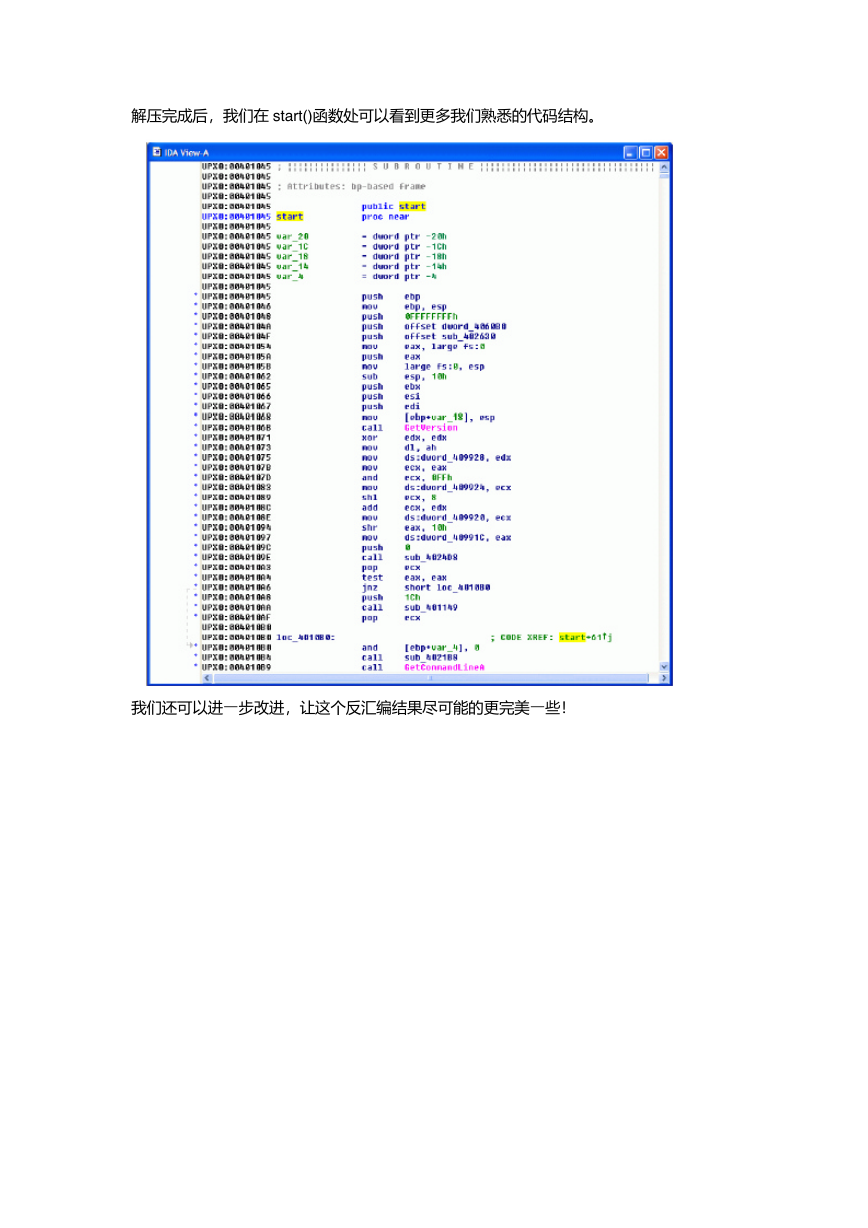

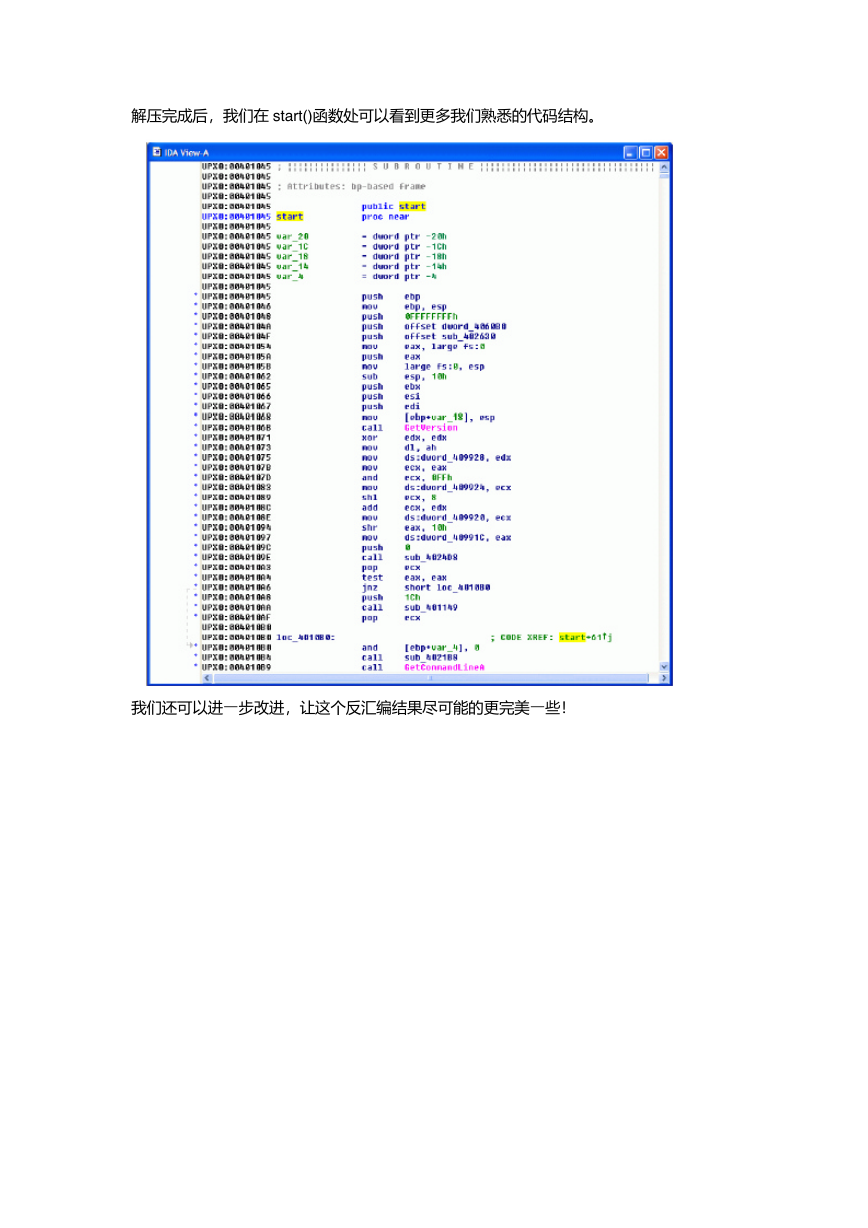

解压完成后,我们在 start()函数处可以看到更多我们熟悉的代码结构。

我们还可以进一步改进,让这个反汇编结果尽可能的更完美一些!

�

使用签名

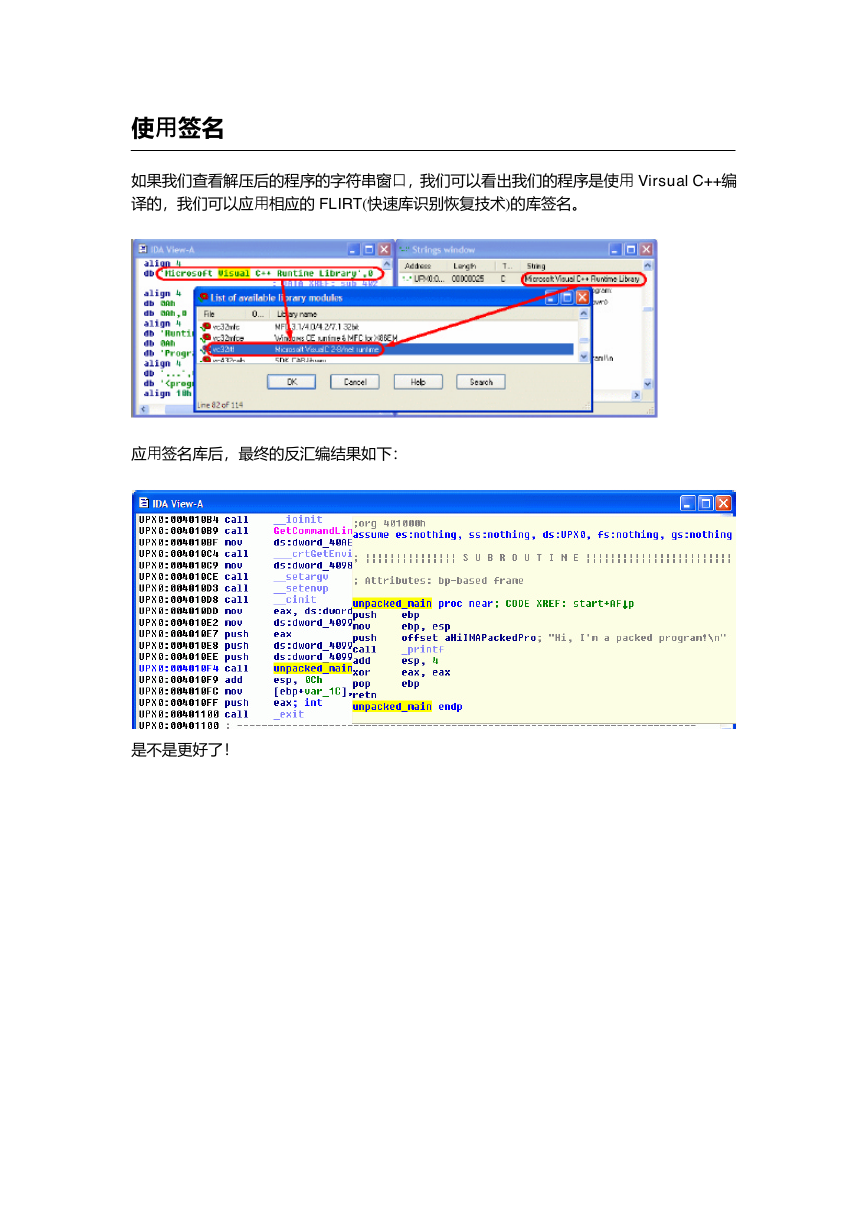

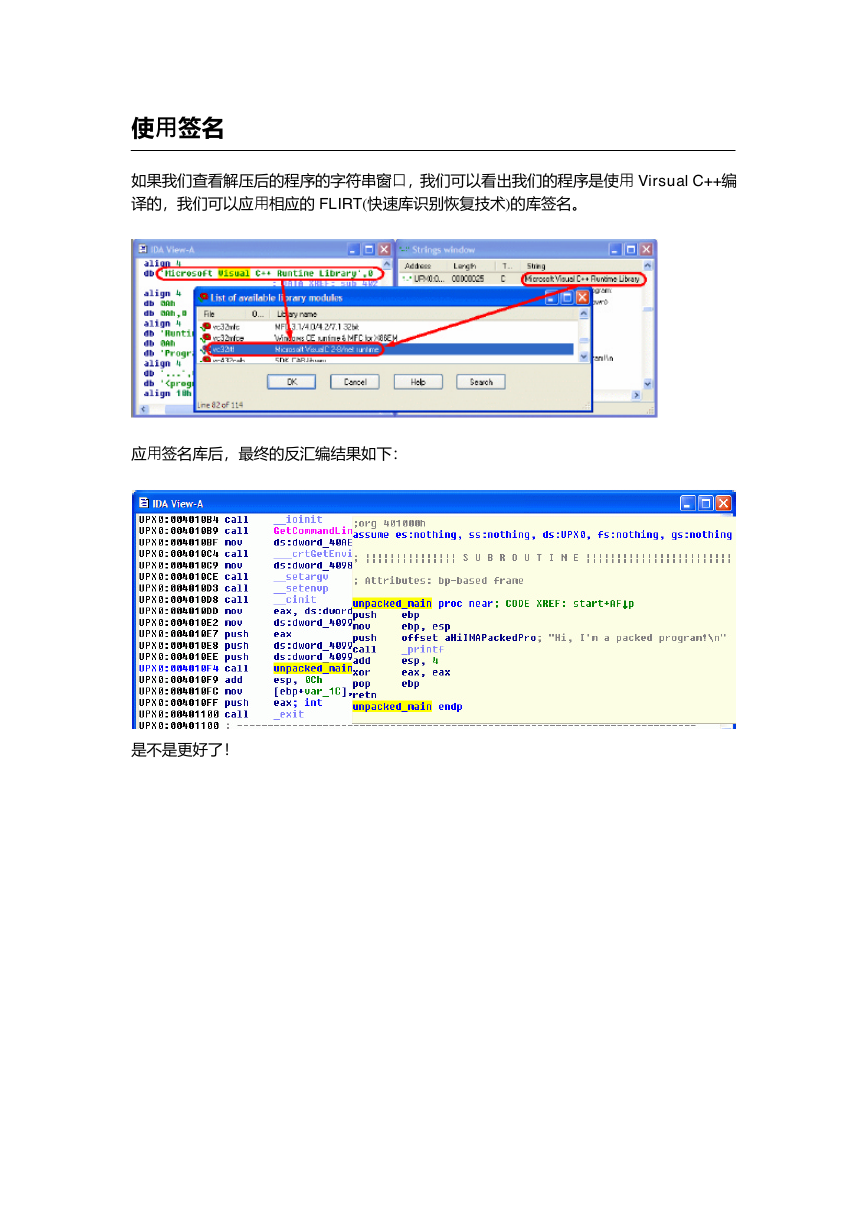

如果我们查看解压后的程序的字符串窗口,我们可以看出我们的程序是使用Virsual C++编

译的,我们可以应用相应的 FLIRT(快速库识别恢复技术)的库签名。

应用签名库后,最终的反汇编结果如下:

是不是更好了!

�

插件分析

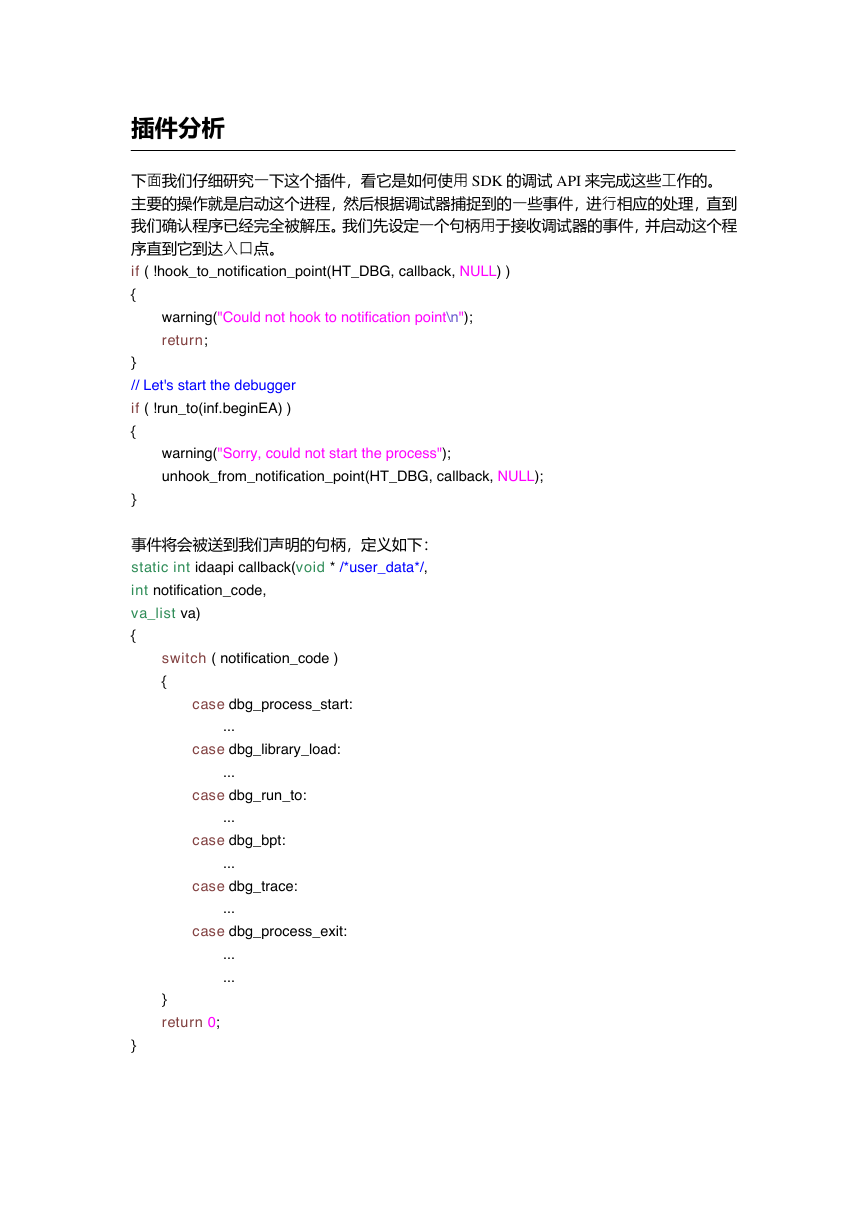

下面我们仔细研究一下这个插件,看它是如何使用 SDK 的调试 API 来完成这些工作的。

主要的操作就是启动这个进程,然后根据调试器捕捉到的一些事件,进行相应的处理,直到

我们确认程序已经完全被解压。我们先设定一个句柄用于接收调试器的事件,并启动这个程

序直到它到达入口点。

if ( !hook_to_notification_point(HT_DBG, callback, NULL) )

{

warning("Could not hook to notification point\n");

return;

}

// Let's start the debugger

if ( !run_to(inf.beginEA) )

{

warning("Sorry, could not start the process");

unhook_from_notification_point(HT_DBG, callback, NULL);

}

事件将会被送到我们声明的句柄,定义如下:

static int idaapi callback(void * /*user_data*/,

int notification_code,

va_list va)

{

switch ( notification_code )

{

case dbg_process_start:

...

case dbg_library_load:

...

case dbg_run_to:

...

case dbg_bpt:

...

case dbg_trace:

...

case dbg_process_exit:

...

...

}

return 0;

}

�

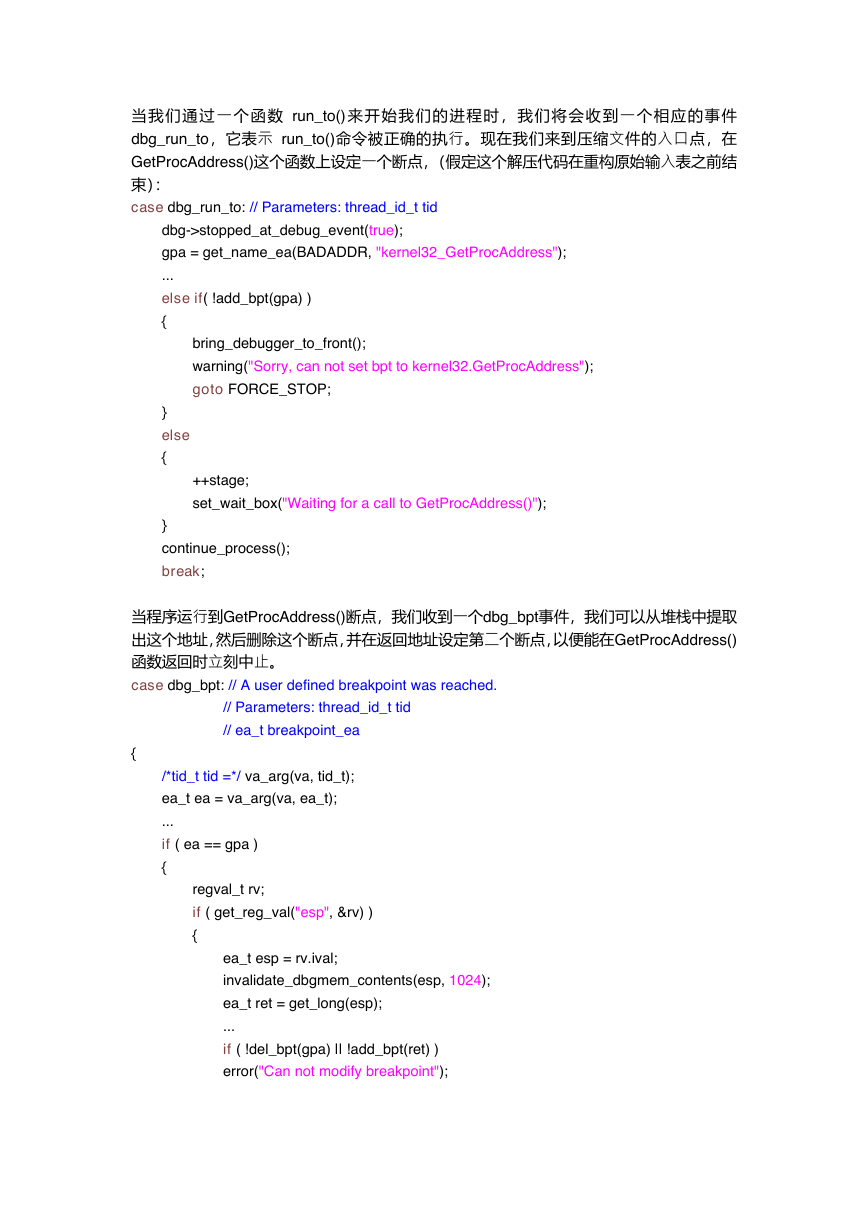

当我们通过一个函数 run_to()来开始我们的进程时,我们将会收到一个相应的事件

dbg_run_to,它表示 run_to()命令被正确的执行。现在我们来到压缩文件的入口点,在

GetProcAddress()这个函数上设定一个断点,(假定这个解压代码在重构原始输入表之前结

束):

case dbg_run_to: // Parameters: thread_id_t tid

dbg->stopped_at_debug_event(true);

gpa = get_name_ea(BADADDR, "kernel32_GetProcAddress");

...

else if( !add_bpt(gpa) )

{

bring_debugger_to_front();

warning("Sorry, can not set bpt to kernel32.GetProcAddress");

goto FORCE_STOP;

}

else

{

++stage;

set_wait_box("Waiting for a call to GetProcAddress()");

}

continue_process();

break;

当程序运行到GetProcAddress()断点,我们收到一个dbg_bpt事件,我们可以从堆栈中提取

出这个地址,然后删除这个断点,并在返回地址设定第二个断点,以便能在GetProcAddress()

函数返回时立刻中止。

case dbg_bpt: // A user defined breakpoint was reached.

// Parameters: thread_id_t tid

// ea_t breakpoint_ea

/*tid_t tid =*/ va_arg(va, tid_t);

ea_t ea = va_arg(va, ea_t);

...

if ( ea == gpa )

{

regval_t rv;

if ( get_reg_val("esp", &rv) )

{

ea_t esp = rv.ival;

invalidate_dbgmem_contents(esp, 1024);

ea_t ret = get_long(esp);

...

if ( !del_bpt(gpa) || !add_bpt(ret) )

error("Can not modify breakpoint");

{

�

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc