(1)A.1.344B.1.544C.1.92D.2.048

(2)A.L/CB.D/B+L/CC.S+L/CD.S+D/B+L/C

(4)A.0.5B.0.8C.1D.1.6

(5)A.64和512 B.64和1518 C.512和1518 D.1518和

(7)A.5.95 B.6.1 C.6.4D.11.6

(8)A.采用具有VLAN功能的二层交换机,按端口划分VLAN

(9)A.设置更多的缓冲区B.设计更好的缓冲区分配算法

(10)A.每个节点只在确认链路状态信息一致时才计算路由

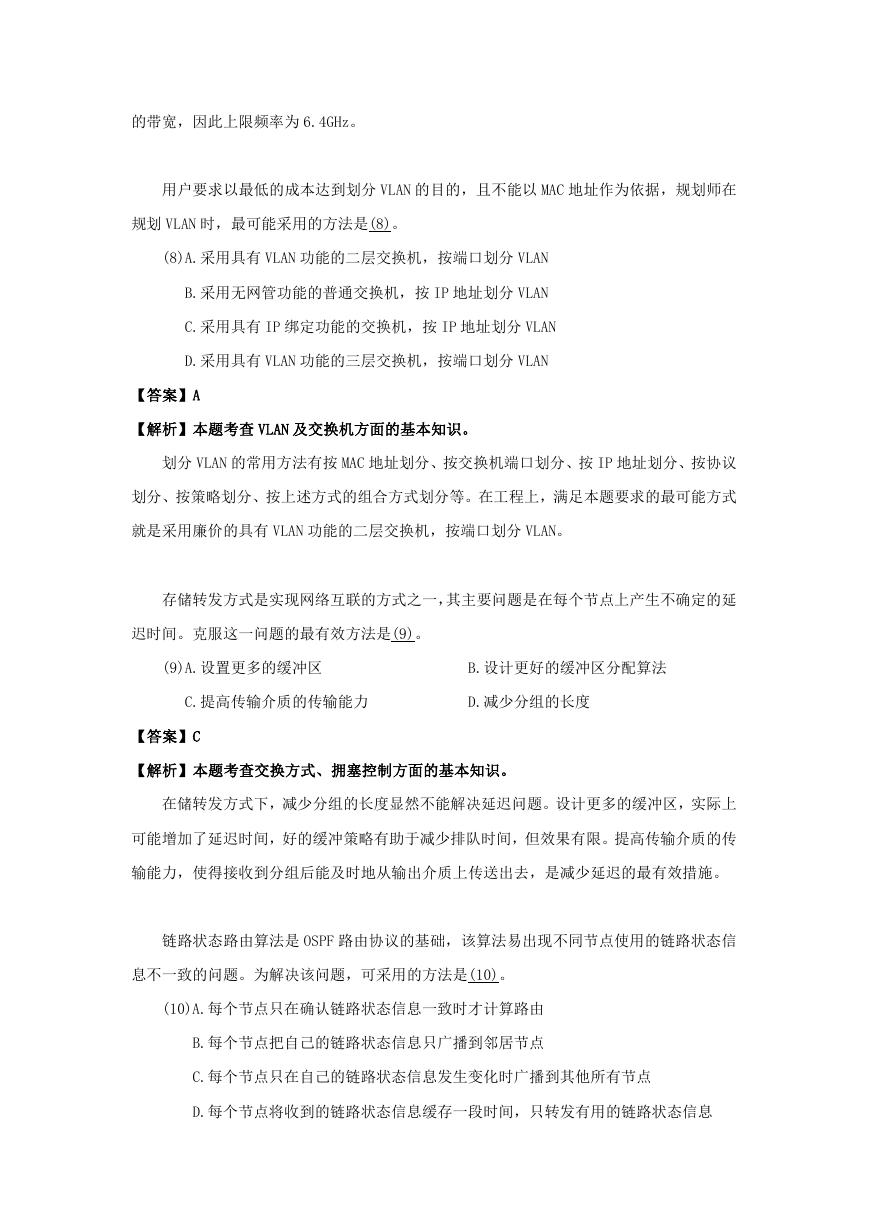

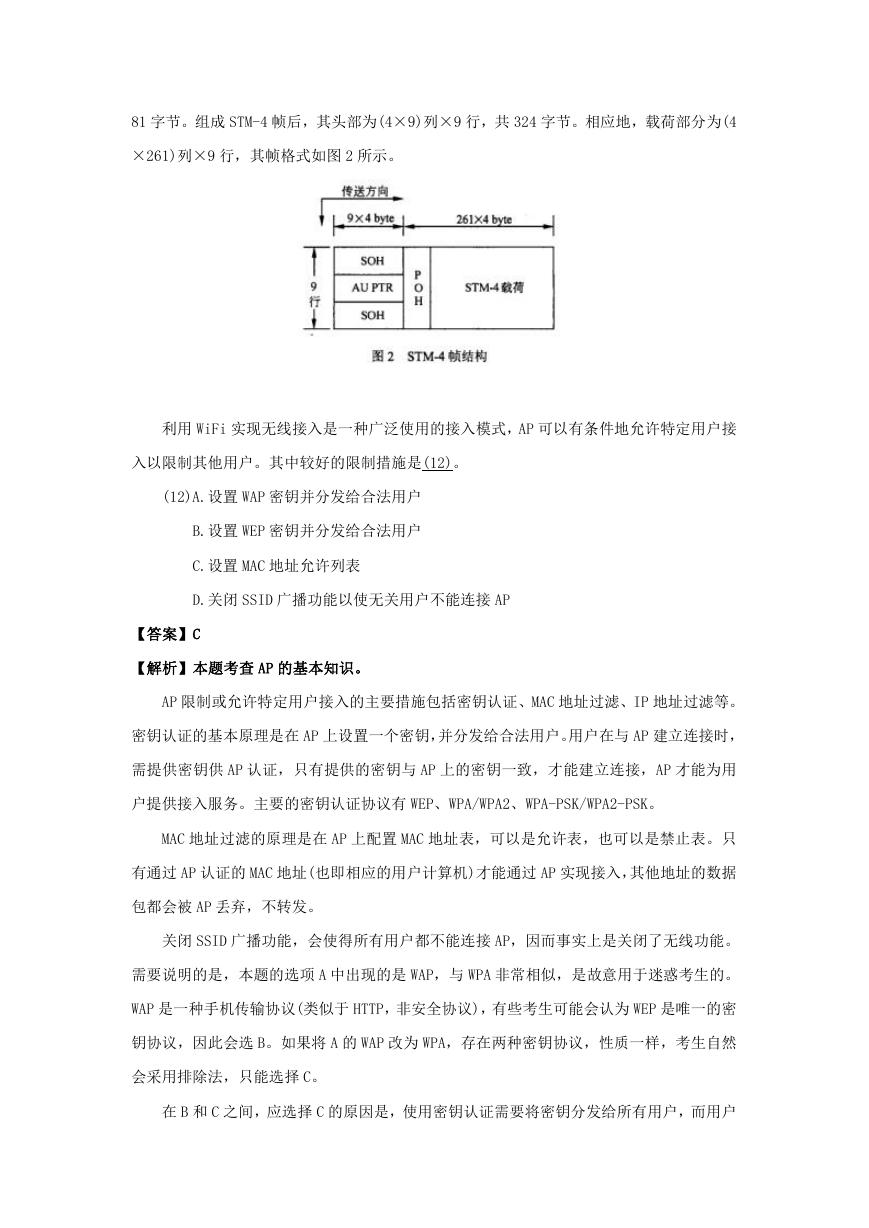

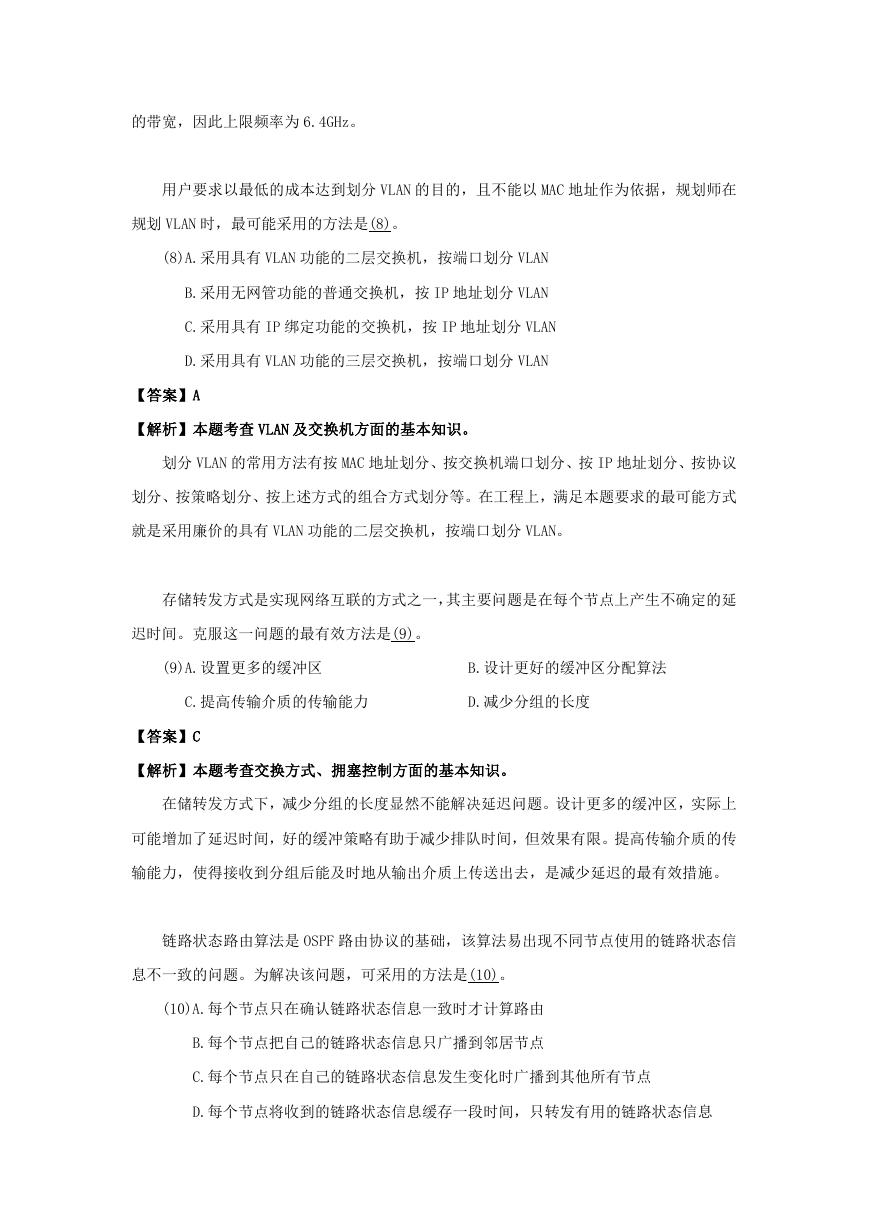

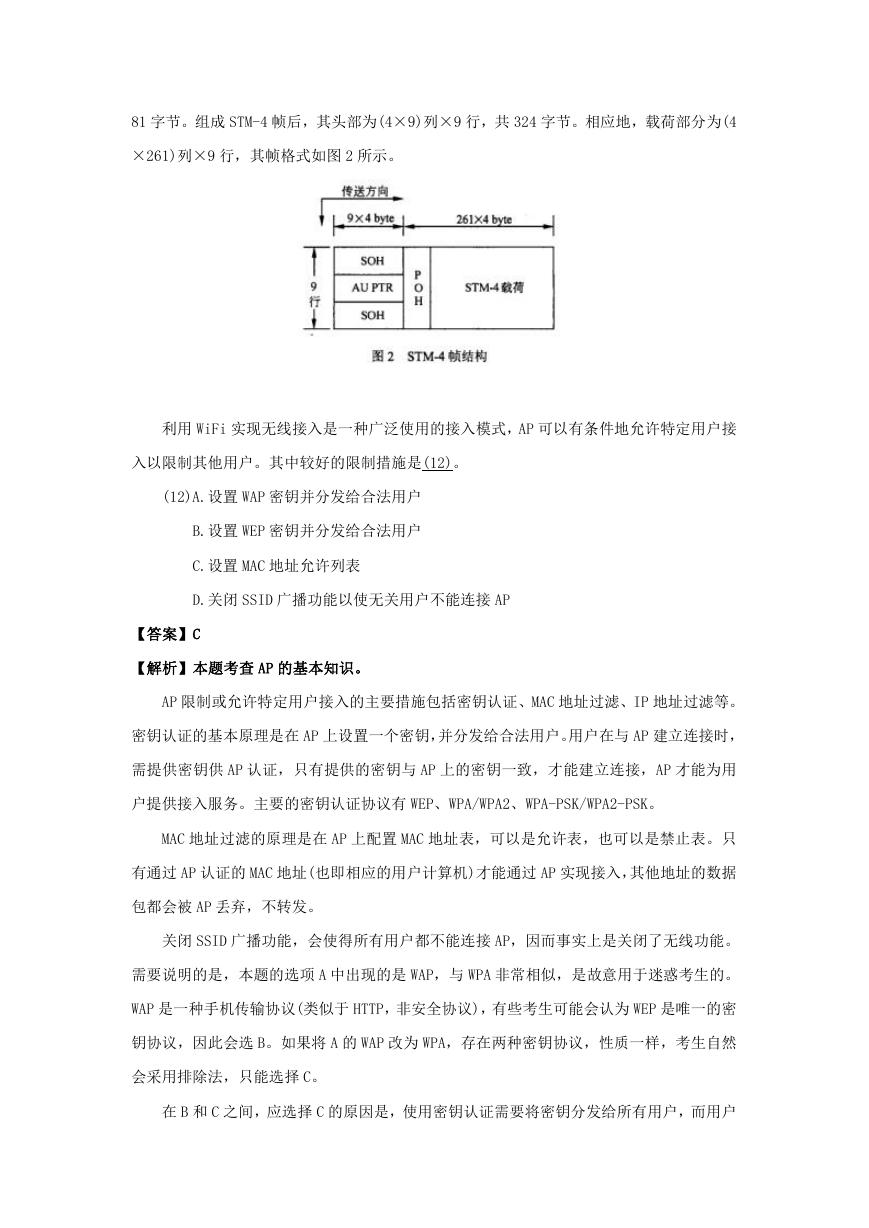

SDH网络采用二维帧结构,将STM-1帧复用成STM-4帧的过程可简述为(11)。

(12)A.设置WAP密钥并分发给合法用户

B.设置WEP密钥并分发给合法用户

(13)A.255.255.0.0B.255.255.254.0C.255.255.255.0

(15)A.1B.2C.3D.4

(16)A.第i个分组的TTL为i,路由器Ri回送超时ICMP报文

(17)A.127.0.0.1B.0.0.0.0C.255.255.255.255 D.

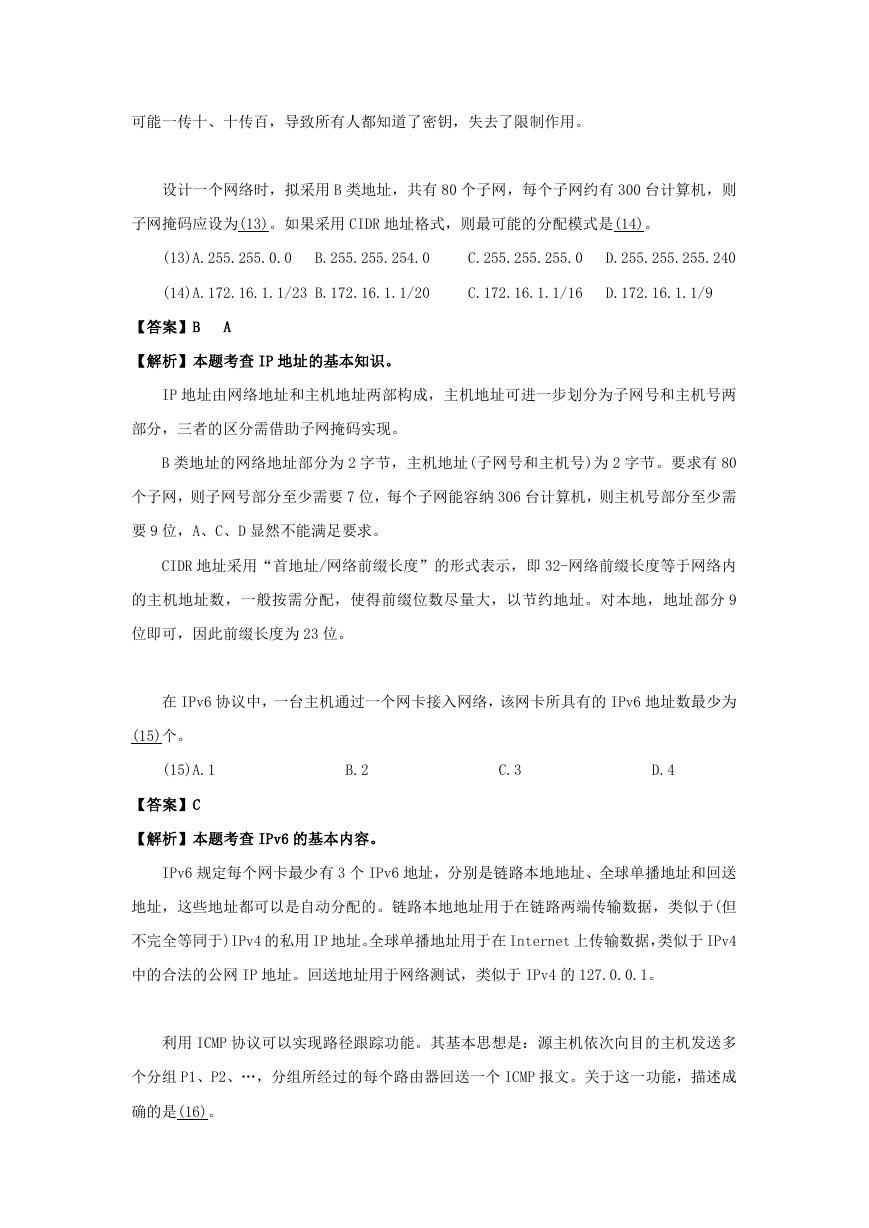

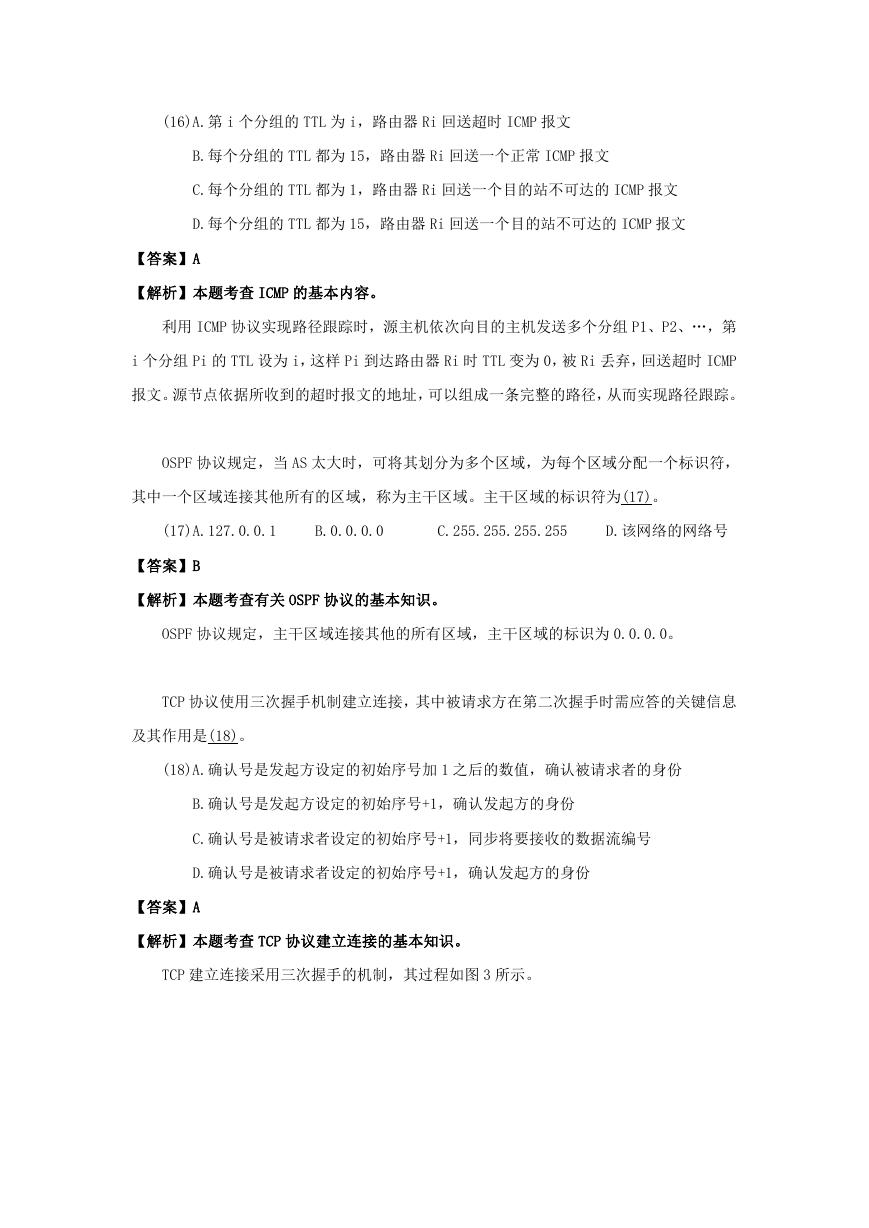

(18)A.确认号是发起方设定的初始序号加1之后的数值,确认被请求者的身份

(19)A.AS之间的路由选择由边界路由器完成,选择的输出路由是下一个边界路由器的地址

(20)A.实现相同的功能,P2P方式比非P2P方式需要传输更多数据,占用更多的网络带宽

B.实现相同的功能,P2P方式比非P2P方式响应速度更快,需要占用更多的网络带宽

(21)A.DHCP服务器为Web服务器分配固定IP地址,路由器设置地址映射

(22)A.邮件内容生成摘要,对摘要和内容用DES算法加密

(23)A.1.3.6.1B.0.3.6.1C.4.6.1D.43.6.1

(25)A.设置DS域,将IP分组分为不同的等级和丢弃优先级

(27)A.网络隔离需求B.网络速度需求C.文件加密需求 D.邮件安全需求

(29)A.选型恰当

B.不恰当,WLAN不能满足速度要求

(32)A.未将机房与厂房分开

(34)A.测试设备与测试环境不符B.测试人员不会使用测试设备

(36)A.NAT负荷过重。取消NAT,购买并分配外网地址

(38)A.实际数据率B.丢包率C.性价比D.故障率

(40)A.数据库服务器选择恰当,邮件服务器选择不当

(44)A.NASB.DASC.IP SAND.FC SAN

(47)A.由服务端主动向控制端发起通信

(49)A.对发送的全部内容加密B.对发送的载荷部分加密

(50)A.MD5只是消息摘要算法,不适宜于密码的加密保护

(51)A.C=Me mod nB.C=Mn mod eC.C=Md mod n D.C

PKI由多个实体组成,其中管理证书发放的是(54),证书到期或废弃后的处理方法是(55)。

(54)A.RAB.CAC.CRLD.LDAP

(56)A.隔离网闸不能阻止信息传送B.员工可建立FTP服务器外传文档

(58)A.感染了病毒B.受到了木马攻击

ACL是利用交换机实现安全管理的重要手段。利用ACL不能实现的功能是(62)。

(62)A.限制MAC地址B.限制IP地址 C.限制TCP端口 D.限制数据率

(63)A.RIPB.OSPFC.AODVD.BGP-4

(65)A.技术审查B.会议C.工程付款D.验收

(66)A.①→②→③→④→⑤B.①→③→④→②→⑤

(67)A.目标管理B.质量管理C.投资管理D.技术管理

(68)A.著作权和使用权B.出版权和获得报酬权

(69)A.在甲方追加经费后乙公司完成B.乙公司免费完成

(70)A.B.C.D.

信道利用率达到极限的条件是:一个节点发送的一个帧到达目的地后,某一个节点接着发送,介质没有空闲,也没

(71)A.distance vectorB.link state

C.floodingD.minimum spanning tree

2023年江西萍乡中考道德与法治真题及答案.doc

2023年江西萍乡中考道德与法治真题及答案.doc 2012年重庆南川中考生物真题及答案.doc

2012年重庆南川中考生物真题及答案.doc 2013年江西师范大学地理学综合及文艺理论基础考研真题.doc

2013年江西师范大学地理学综合及文艺理论基础考研真题.doc 2020年四川甘孜小升初语文真题及答案I卷.doc

2020年四川甘孜小升初语文真题及答案I卷.doc 2020年注册岩土工程师专业基础考试真题及答案.doc

2020年注册岩土工程师专业基础考试真题及答案.doc 2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc

2023-2024学年福建省厦门市九年级上学期数学月考试题及答案.doc 2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc

2021-2022学年辽宁省沈阳市大东区九年级上学期语文期末试题及答案.doc 2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc

2022-2023学年北京东城区初三第一学期物理期末试卷及答案.doc 2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc

2018上半年江西教师资格初中地理学科知识与教学能力真题及答案.doc 2012年河北国家公务员申论考试真题及答案-省级.doc

2012年河北国家公务员申论考试真题及答案-省级.doc 2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc

2020-2021学年江苏省扬州市江都区邵樊片九年级上学期数学第一次质量检测试题及答案.doc 2022下半年黑龙江教师资格证中学综合素质真题及答案.doc

2022下半年黑龙江教师资格证中学综合素质真题及答案.doc